Моніторинг хмарної безпеки збирає журнали, метрики та події з кожного елемента вашої хмарної інфраструктури — віртуальних машин, контейнерів, систем ідентифікації, мережевих потоків і застосунків — щоб у реальному часі відображати стан середовища.

Постійно аналізуючи ці дані, команди можуть виявити несанкціонований доступ або хибні налаштування ще до того, як стається витік. Завдяки налаштованим процесам сповіщень і автоматизованим сценаріям реагування моніторинг безпеки стає частиною щоденної роботи, а не авральним усуненням проблем у вихідні.

Що таке моніторинг хмарної безпеки?

Моніторинг хмарної безпеки — це практика безперервного спостереження та аналізу хмарних ресурсів: обчислювальних інстансів, сховищ, серверлес-функцій і мережевих засобів контролю. Мета — виявляти загрози, вразливості або прогалини у відповідності в реальному часі.

Він працює шляхом агрегування мережевої телеметрії з брандмауерів і груп безпеки, а також розгортання легких агентів збору даних на віртуальних машинах і в контейнерах. Відстежуються:

- Журнали віртуальних машин і контейнерів

- Запити API та події автентифікації

- Мережеві потоки, запити DNS і підключення кінцевих точок

- Метрики стану системи та показники продуктивності

- Поведінка користувачів у різних середовищах

Ці потоки даних надходять до централізованого аналітичного рушія — зазвичай платформи SIEM або XDR, — який нормалізує формати журналів, застосовує правила кореляції та виконує поведінковий аналіз для виявлення аномалій. Замість того щоб перемикатися між окремими консолями, команди отримують єдину панель, де сповіщення пріоритизуються, тікети відкриваються автоматично, а сценарії усунення проблем запускаються без ручного втручання.

Які ключові компоненти моніторингу хмарної безпеки?

Кожна система безпеки спирається на кілька фундаментальних елементів. У хмарному середовищі вони виконують роль сенсорів, фільтрів і сигналів тривоги: збирають дані, виявляють підозрілу поведінку та ініціюють швидке реагування.

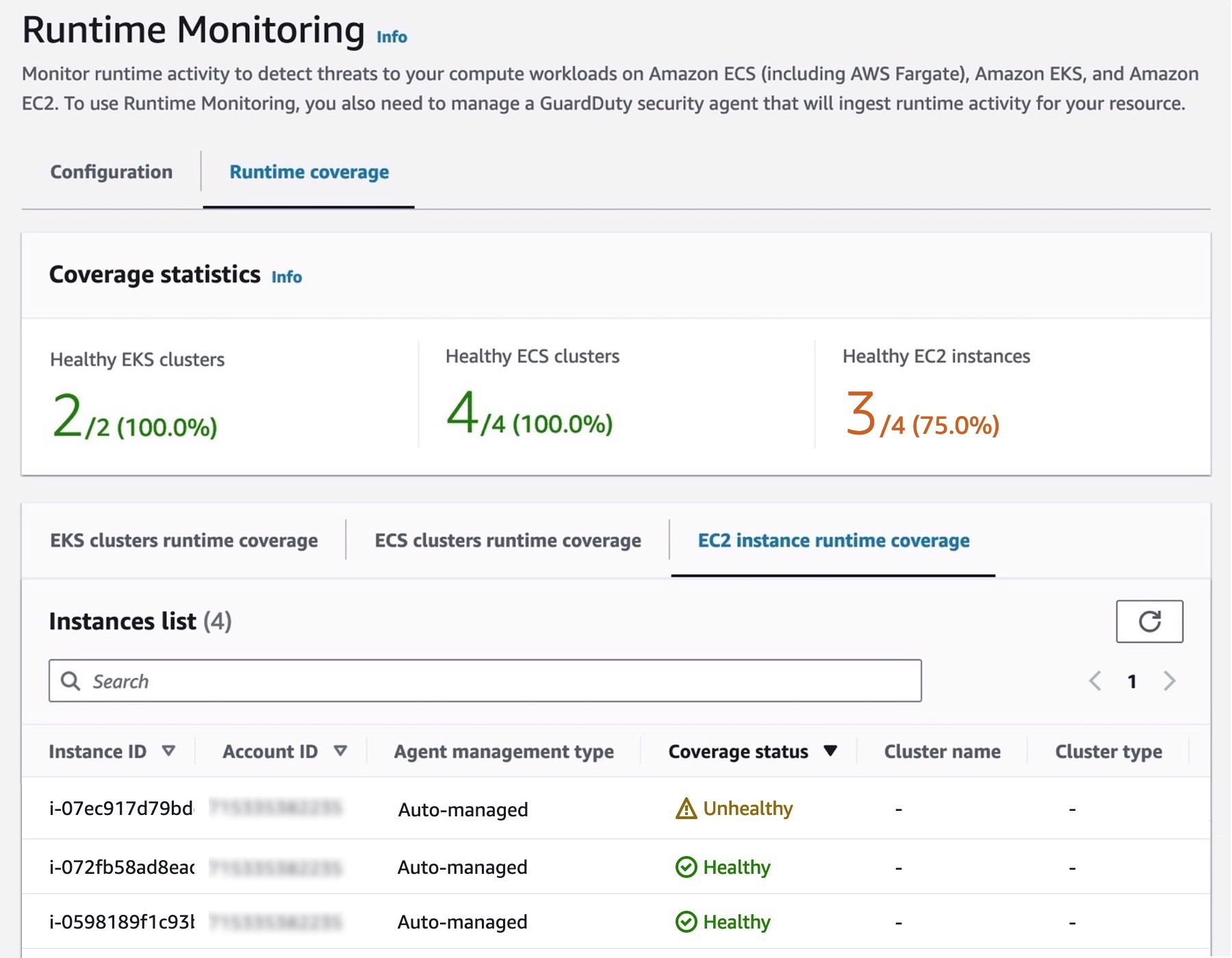

- Агенти та колектори даних на VM, в контейнерах і серверлес-навантаженнях

- Конвеєри агрегації журналів з підтримкою кількох хмар і нормалізованими схемами

- Рушії виявлення аномалій на основі машинного навчання для пошуку відхилень у використанні

- Процеси сповіщень, інтегровані з платформами тікетингу та автоматизації

Разом ці компоненти забезпечують повне покриття: необроблена телеметрія збирається, нормалізується, аналізується на аномалії та перетворюється на конкретні завдання. Такий підхід дає змогу команді зосередитися на реальних загрозах, а не розбиратися в нескінченному потоці шуму.

Важливість моніторингу хмарної безпеки

Моніторинг хмарної безпеки відіграє ключову роль у захисті цифрових операцій. У 2025 році хмарні атаки стали швидшими, витонченішими та краще фінансованими, ніж будь-коли. Ось чому моніторинг хмарної безпеки є таким важливим:

- Без сліпих зон: Від локальної інфраструктури до мульти-хмарних середовищ - ви зберігаєте повну видимість на всіх рівнях.

- Виявлення внутрішніх загроз: Відстеження дій привілейованих користувачів дозволяє виявити зловживання до того, як вони переростуть у серйозну проблему.

- Аналітика на основі даних: Аналіз історичних тенденцій виявляє прогалини в політиках безпеки або несанкціоновані IT-ресурси.

- Активація DevSecOps: Виявляйте неправильні конфігурації в CI/CD-пайплайнах, а не у виробничому середовищі.

- Захист репутації: Швидке виявлення та розкриття інцидентів підтримує довіру клієнтів і задовольняє регуляторні вимоги.

Проте зі зростанням складності кібератак вам знадобиться більше, ніж просто моніторинг хмарної безпеки - вам також потрібен надійний програмне забезпечення для кібербезпеки.

Переваги моніторингу хмарної безпеки

Моніторинг хмари без безпеки - це як зачинити вхідні двері, залишивши вікна відчиненими. Поєднання безпеки та моніторингу - це те, як сучасні команди залишаються захищеними. Ось чому:

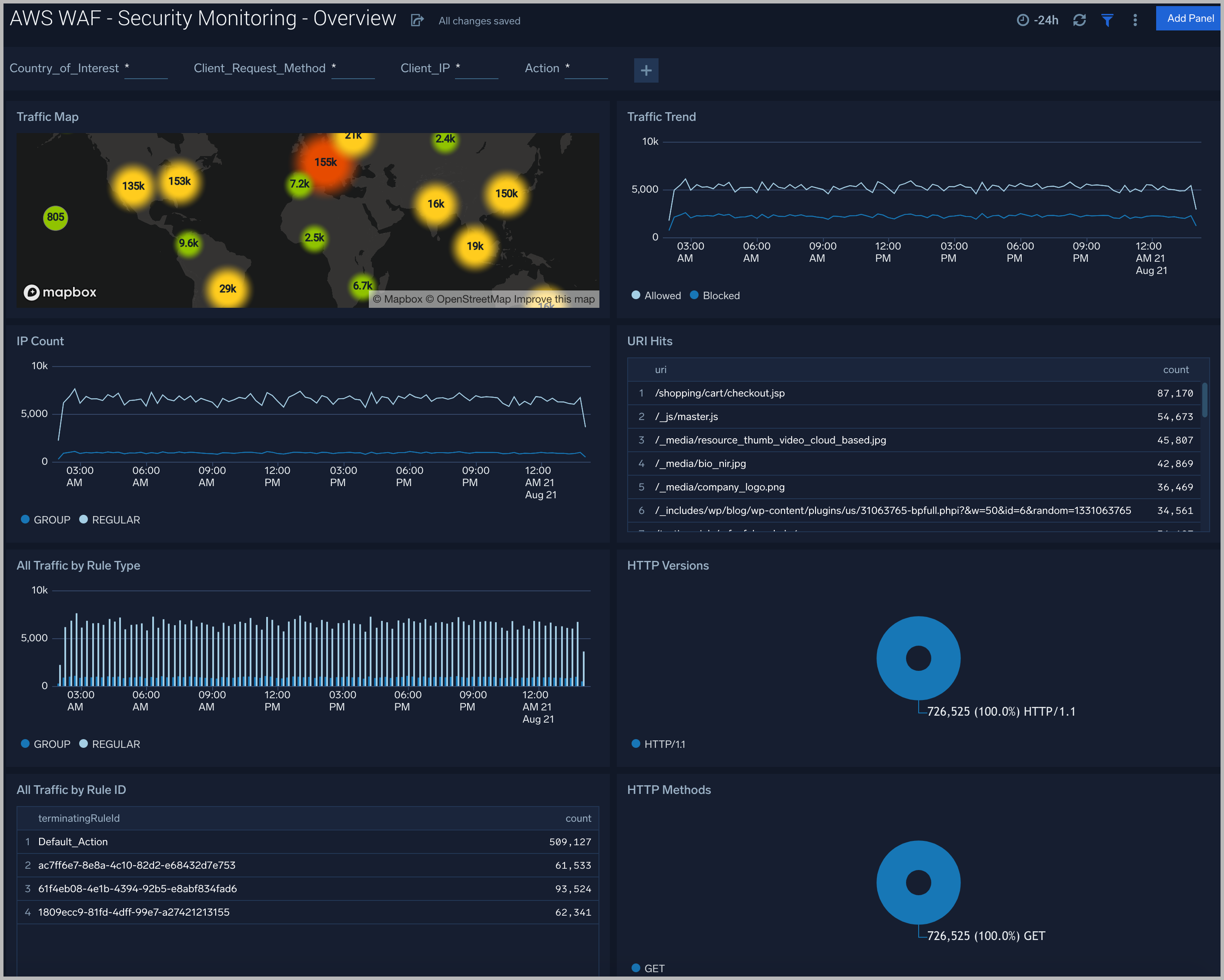

- Проактивне виявлення загроз: Різкі стрибки трафіку? Підозрілий час входу? Незнайомі IP-адреси? Автоматичні правила помічають незвичні сплески трафіку та спроби входу в неробочий час, щоб ви перехоплювали атаки на ранньому етапі.

- Швидше реагування на інциденти: Інтеграція сповіщень у chatops або системи обробки заявок суттєво скорочує середній час виявлення: аналітики більше не шукають логи в різних консолях, а сповіщення надходять напряму до інструментів автоматизації. Коли команда отримує повідомлення, шкідливий екземпляр вже ізольовано.

- Спрощене дотримання Моніторинг відповідності вимогам у хмарі спрямовує журнали аудиту (включно з усім - від змін привілеїв до подій API) до уніфікованих готових звітів для таких стандартів, як PCI-DSS або HIPAA, заощаджуючи години ручної роботи.

- Економія витрат: Своєчасні сповіщення про відкриті сховища або надто широкі дозволи ролей запобігають дорогим розслідуванням витоків даних і штрафам.

- Масштабований нагляд: Хмарне програмне забезпечення для моніторингу обробляє метрики з десятків облікових записів без збільшення штату, відстежуючи сотні ресурсів із тією самою видимістю, що й при десяти.

- Виявлення шаблонів загроз: Безперервний моніторинг безпеки виявляє повільні, непомітні атаки: тихе підвищення привілеїв, латеральне переміщення, зловживання з боку інсайдерів.

- Уніфікований вигляд: Єдина панель керування забезпечує узгоджені політики безпеки та моніторингу для AWS, Azure, GCP і приватних хмар.

Ключові можливості розширених рішень для хмарного моніторингу

Ці рішення для хмарного моніторингу поєднують метрики продуктивності (CPU, пам'ять, мережа) та події безпеки (невдалі входи, порушення політик), забезпечуючи повний огляд ризиків на 360°.

- Інструменти хмарного моніторингу безпеки з готовими конекторами для AWS, Azure та GCP, що суттєво скорочують час інтеграції.

- Безперервний моніторинг безпеки фіксує події цілодобово без жодних ручних дій.

- Поведінкова аналітика вивчає типові патерни та зменшує кількість хибних спрацювань, зосереджуючись на реальних аномаліях.

- Автоматизовані скрипти або serverless-функції для ізоляції скомпрометованих ресурсів і блокування облікових записів за лічені секунди.

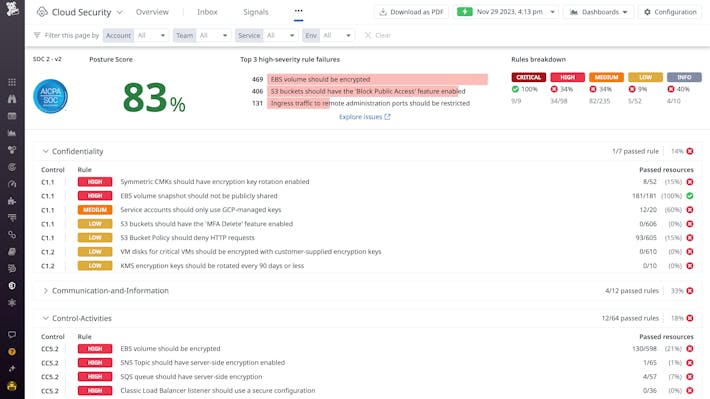

- Налаштовувані дашборди для керівників, команд з відповідності та аналітиків безпеки: у кожного свій вигляд, деталізація та можливість позначати поведінку, специфічну для конкретного сценарію.

- Хаби інтеграції, що об'єднують сканери вразливостей, фіди загроз і системи service desk для повної видимості.

- Звітність з відповідності на основі готових дашбордів (HIPAA, GDPR, PCI-DSS).

Саме ці можливості роблять моніторинг хмарної безпеки чимось більшим, ніж просто брандмауер або антивірусний додаток: він стає активним рівнем контролю над усією вашою хмарою та хмарні вразливості.

Складнощі хмарного моніторингу безпеки

Це найпоширеніші проблеми, з якими стикаються команди, незалежно від якості інструментів:

- Перевантаження обсягом даних: Збір логів із десятків сервісів навантажує сховища та аналітичні пайплайни. Застосовуйте семплінг і фільтрацію, щоб зменшити шум.

- Втома від сповіщень Надмір сповіщень низького пріоритету може перекрити критичні загрози. Регулярно налаштовуйте пороги та правила пригнічення, щоб підтримувати низький рівень шуму.

- Складність мультихмарних середовищ: Кожен провайдер використовує власні формати логів. Впровадження єдиної схеми, наприклад OpenTelemetry, допомагає нормалізувати дані між AWS, Azure та GCP.

- Прогалини в навичках: Написання ефективних правил кореляції та тонке налаштування аналітичних рушіїв потребує експертизи, якої часто бракує. Managed-сервіси або навчальні програми допоможуть заповнити цю прогалину.

- Занепокоєння щодо затримки: Пакетне завантаження логів може затримувати сповіщення. Стрімінгові архітектури прийому даних забезпечують нижчу затримку та швидшу реакцію.

Подолання перешкод

- Використовуйте відкриті стандарти, наприклад OpenTelemetry, для уніфікованого логування

- Обмежуйте швидкість або семплюйте джерела з великим обсягом даних на рівні edge

- Документуйте runbook-и, що пов'язують сповіщення з кроками автоматичного стримування

Ці підходи допоможуть перетворити вашу екосистему безпеки та моніторингу на проактивну систему захисту. Для приватних налаштувань варто розглянути приватна хмара.

Найкращі практики хмарного моніторингу безпеки

Навіть найкраща система потребує дотримання перевірених практик хмарного моніторингу. Хороша новина: їх досить легко відтворювати:

- Чіткі playbook-и: Прив'яжіть кожне сповіщення до конкретної реакції: сповістити, ізолювати або ескалювати, щоб кожен у команді знав, що робити.

- Автоматизувати усунення: Інтегруйте з infrastructure-as-code або serverless-функціями, щоб автоматично блокувати шкідливі IP-адреси або ротувати скомпрометовані облікові дані.

- Дотримуйтесь принципу мінімальних привілеїв: Обмежте коло тих, хто може змінювати правила моніторингу безпеки або отримувати доступ до необроблених логів — це знижує ризики з боку внутрішніх користувачів.

- Регулярно переглядайте правила: Коли ваша хмарна інфраструктура змінюється, видаляйте застарілі сповіщення та коригуйте порогові значення відповідно до нових базових показників.

- Інтегруйте управління станом безпеки: Поєднайте перевірки відповідності вимогам хмари з безперервним моніторингом безпеки для наскрізного покриття.

- Дотримуйтесь найкращих практик хмарного моніторингу: Об'єднайте дані про продуктивність і безпеку в єдині дашборди, щоб DevOps і SecOps мали спільну картину.

Приклад чекліста для початку роботи

- Увімкніть логування за замовчуванням на кожній новій VM або контейнері

- Шифруйте потоки логів під час передачі до вашого SIEM/XDR

- Плануйте щоквартальні аудити правил кореляції

- Передавайте сповіщення сканера вразливостей до ваших робочих процесів моніторингу

Закріпивши ці кроки у вигляді процесу, команди можуть підключати нові навантаження без втрати видимості або контролю. Усе це формує більш надійний процес безпеки та моніторингу у вашому середовищі — публічному, приватному або гібридному.

Рішення для моніторингу безпеки хмари — типи та приклади

Вибір правильного рішення для моніторингу безпеки хмари залежить від вашого середовища, наявних навичок і масштабу. Нижче наведено п'ять типів рішень (хмарно-нативні, сторонні SaaS, стеки з відкритим кодом, гібриди CSPM та XDR, а також уніфіковані дашборди) — кожен з двома рекомендованими інструментами.

Хмарно-нативний моніторинг

Вбудовані у великі хмарні платформи, ці сервіси пропонують готову до використання виявлення загроз та інтеграцію з API провайдера API.

-

AWS GuardDuty:

Повністю кероване виявлення загроз, що аналізує VPC flow logs, логи DNS і події CloudTrail з оплатою за фактичне використання. Обмежено середовищами AWS та може генерувати хибні спрацьовування, які потребують налаштування.

-

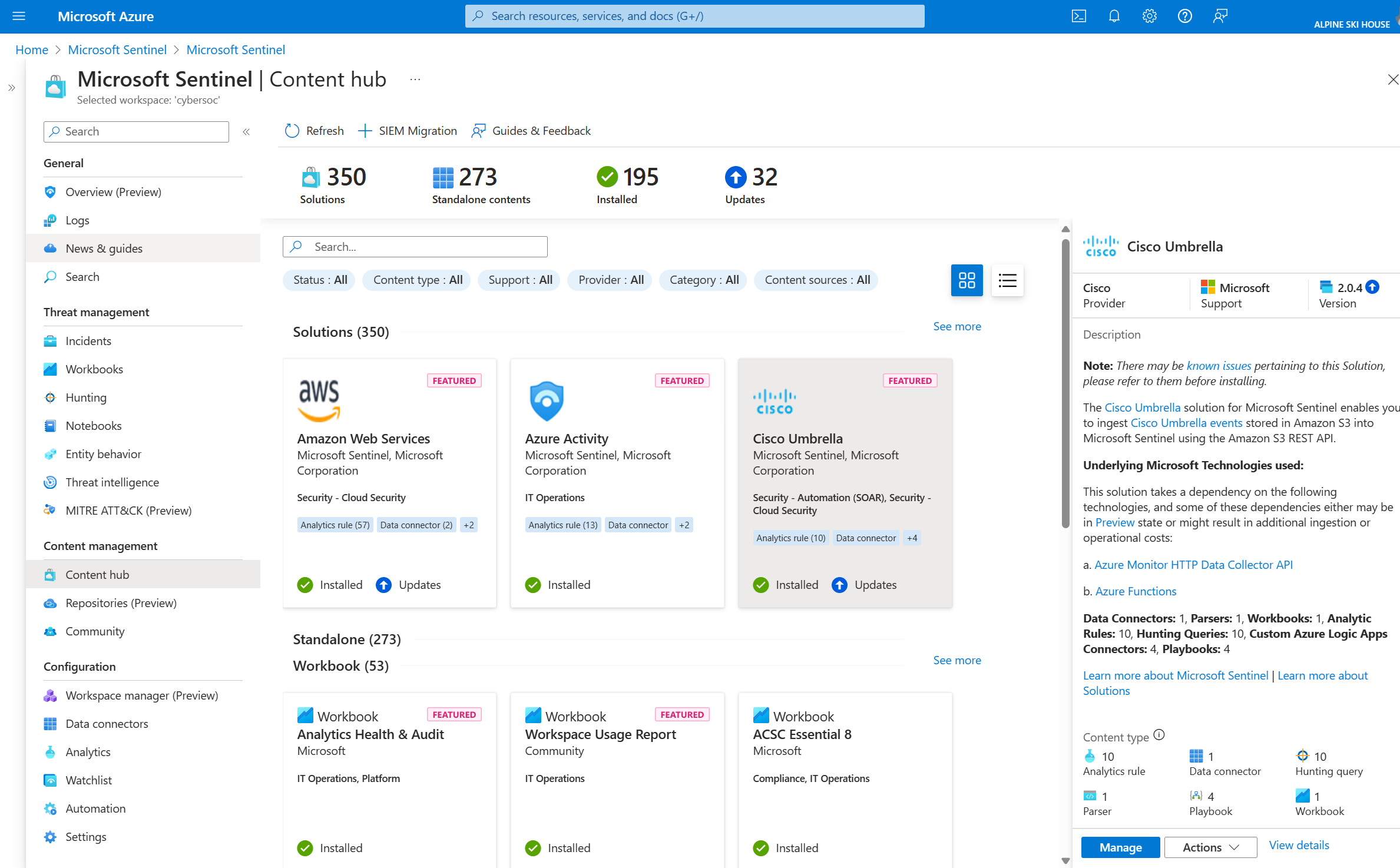

Azure Sentinel:

Хмарно-нативний SIEM/XDR із вбудованими конекторами для сервісів Microsoft та аналітикою на основі AI. Непередбачувані витрати на прийом даних при масштабуванні та поріг входження для точного налаштування сповіщень.

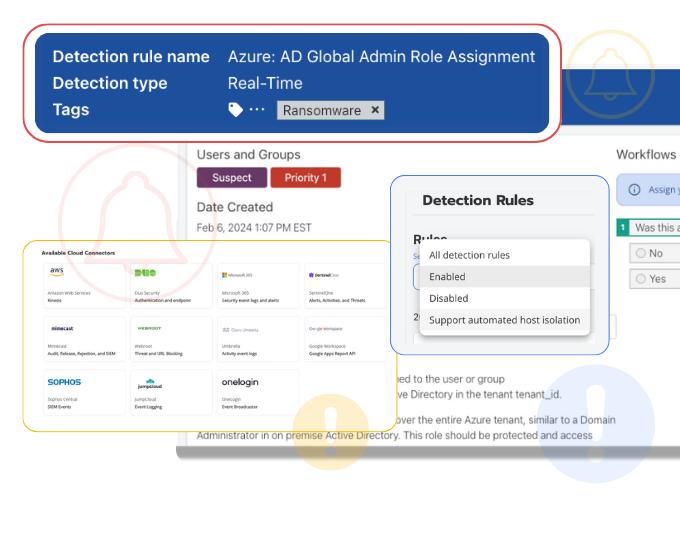

Сторонні SaaS

Незалежні платформи з глибокою аналітикою, відстеженням поведінки та автоматизованим реагуванням — часто одночасно для кількох хмарних середовищ.

-

Логіка Sumo

SaaS analytics — платформа, що обробляє логи та метрики хмарного масштабу й надає аналітику безпеки в реальному часі разом із дашбордами відповідності; складне налаштування правил може бути проблемою для нових команд.

-

Blumira:

Хостинговий detection & response із готовими плейбуками та автоматизованими процесами розслідування; невелика екосистема вендора означає менше сторонніх інтеграцій і менш зрілий набір функцій.

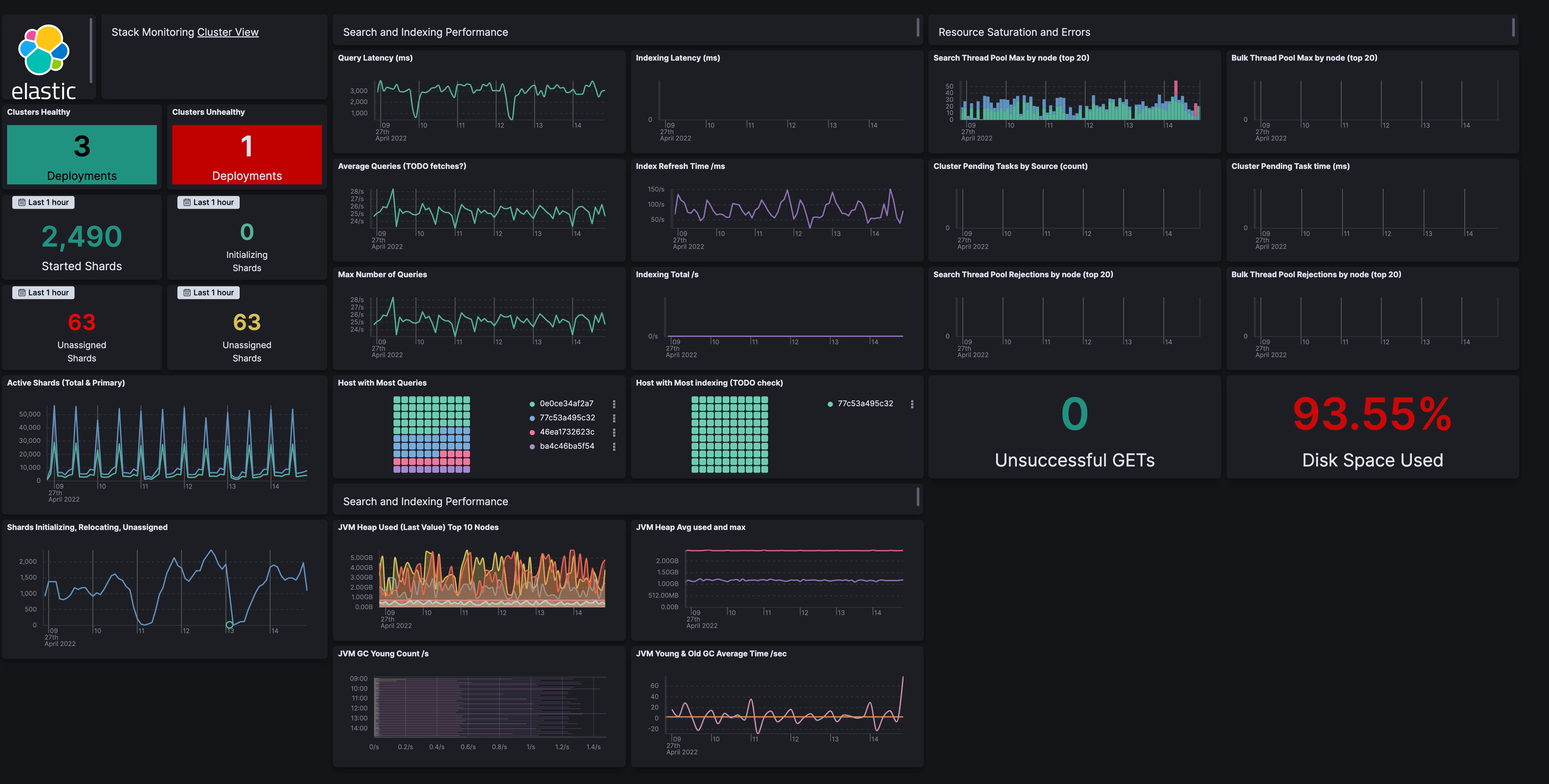

Open-Source стеки

Рішення на базі спільноти, що дають повний контроль над пайплайнами даних і аналізом — оптимальний вибір для команд із сильною внутрішньою експертизою.

-

Стек ELK:

Повноцінний збір, парсинг і візуалізація логів із дашбордами в реальному часі; вимагає значних зусиль при налаштуванні та постійного обслуговування для масштабування пайплайнів індексації.

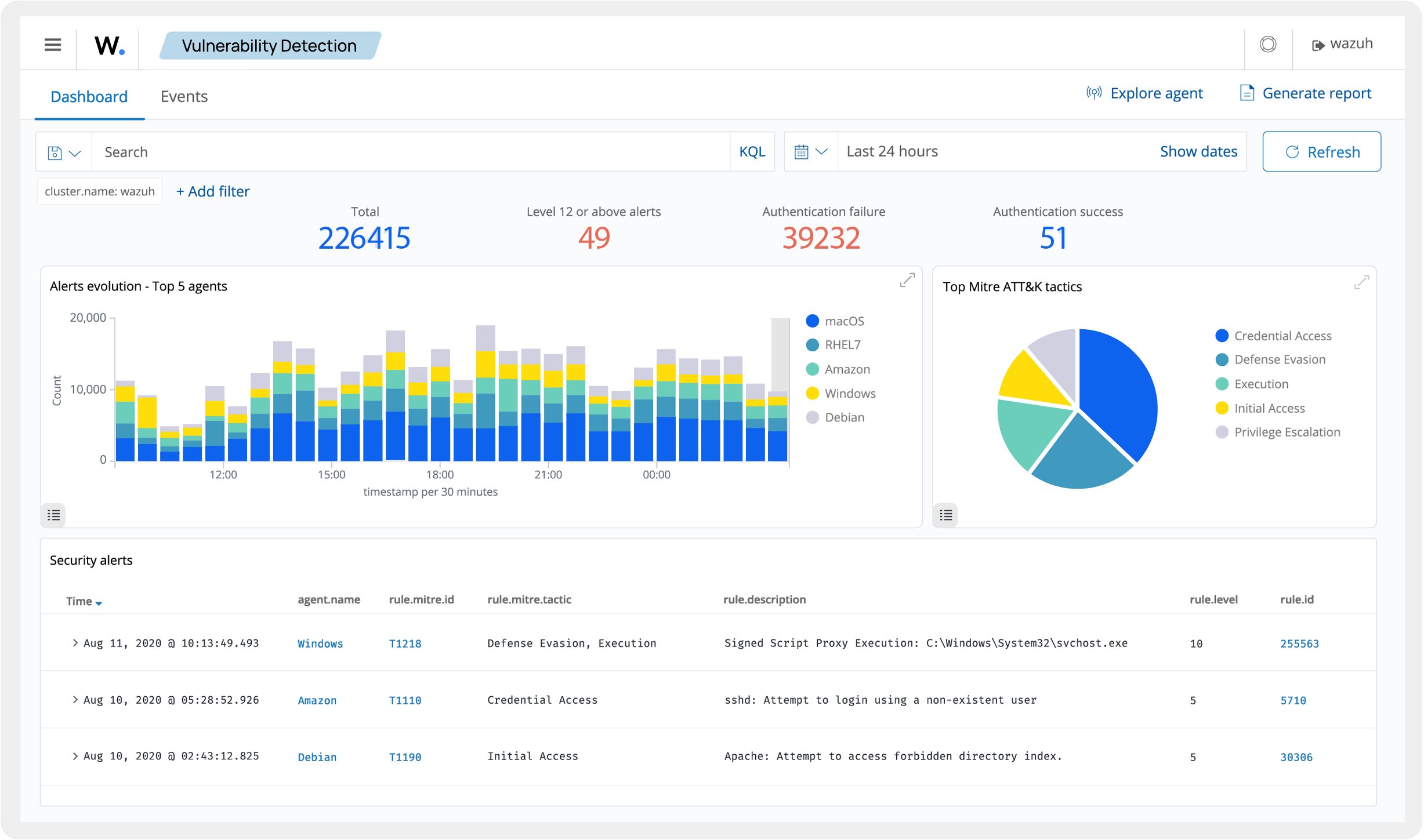

-

Wazuh:

Open-source платформа безпеки, що розширює ELK виявленням вторгнень на рівні хоста та звітністю про відповідність; складне освоєння та обмежені офіційні канали підтримки.

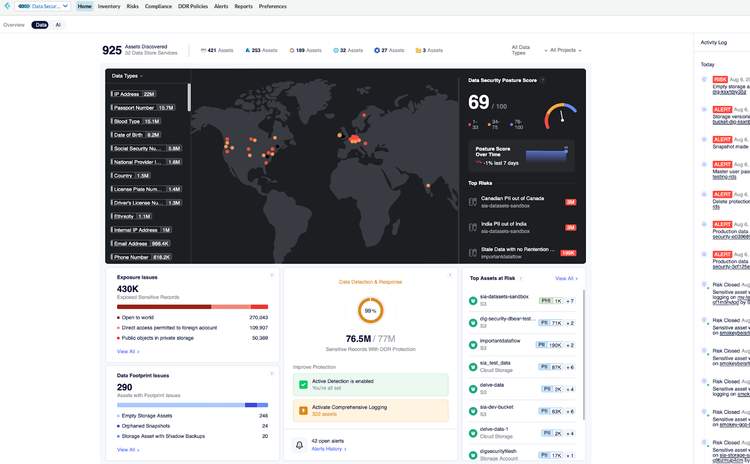

CSPM і XDR гібриди

Платформи, що поєднують безперервне керування станом безпеки з виявленням загроз у runtime — дають уявлення як про конфігурацію, так і про поведінку системи.

-

Хмара Prisma

Єдине рішення для CSPM, CIEM і захисту в runtime з підтримкою контейнерів і serverless; складне початкове налаштування та крута крива навчання сповільнюють отримання результату.

-

CrowdStrike Сокіл

Full-stack XDR із захистом ендпоінтів, керуванням вразливостями та інтегрованою аналітикою загроз; навантаження на ендпоінти та потреба у спеціалізованих знаннях для оптимального налаштування.

Уніфіковані інформаційні панелі

Рішення, що зводять події безпеки, логи й метрики продуктивності в єдиний інтерфейс — мост між DevOps і SecOps.

-

Datadog:

Об'єднує логи, метрики, трейси та модулі моніторингу безпеки в одному UI з готовими алертами для хмарних сервісів; складне налаштування інгестії логів і потенційно висока вартість зберігання даних.

-

Splunk Enterprise Security:

Потужна кореляція, інтеграція аналітики загроз і гнучкі дашборди безпеки; висока вартість ліцензії та крута крива навчання для нових користувачів.

Кожна категорія має свої компроміси: зручність хмарних рішень, гнучкість open-source або глибина гібридних платформ. Обирайте інструмент відповідно до експертизи команди, бюджету й вимог регуляторів — щоб отримати максимум від налаштування моніторингу безпеки та хмарної архітектури загалом.

Завершальні думки

Поки надійна хмарна безпека налаштування не буде повним без захист хмарної інфраструктури, інтегрувавши інструменти cloud security monitoring, кращі практики моніторингу безпеки та безперервний security monitoring у щоденну роботу, ви перетворите реактивне полювання за логами на проактивний захист — тримаючи зловмисників подалі та зберігаючи безпеку хмари протягом усього 2025 року.