У цьому налаштуванні MikroTik L2TP VPN L2TP обробляє тунелювання, а IPsec обробляє шифрування та цілісність; їх поєднання дає вам вбудовану сумісність клієнтів без сторонніх агентів. Перевірка обмежень вашого криптографічного апаратного забезпечення є абсолютним пріоритетом.

Ігнорування навантаження на інкапсуляцію, який вводить цей двопротокольний стек, непомітно задушає розгортання, перш ніж вони обробиться хоча б один мегабайт.

Що таке MikroTik L2TP VPN?

За своєю основною конструкцією L2TP функціонує суто як порожня транспортна мість. Він забезпечує абсолютно нульове вбудоване шифрування для вашого трафіку в мережах ворожі мережі.

Щоб додати шифрування та цілісність, мережні архітектори поєднують L2TP з IPsec; результатом є двопротокольний стек, де L2TP обертає тунель, а IPsec захищає корисне навантаження. Ця гібридна архітектура залишається найкращим вибором для підтримки спадку без розгортання інвазивних сторонніх агентів

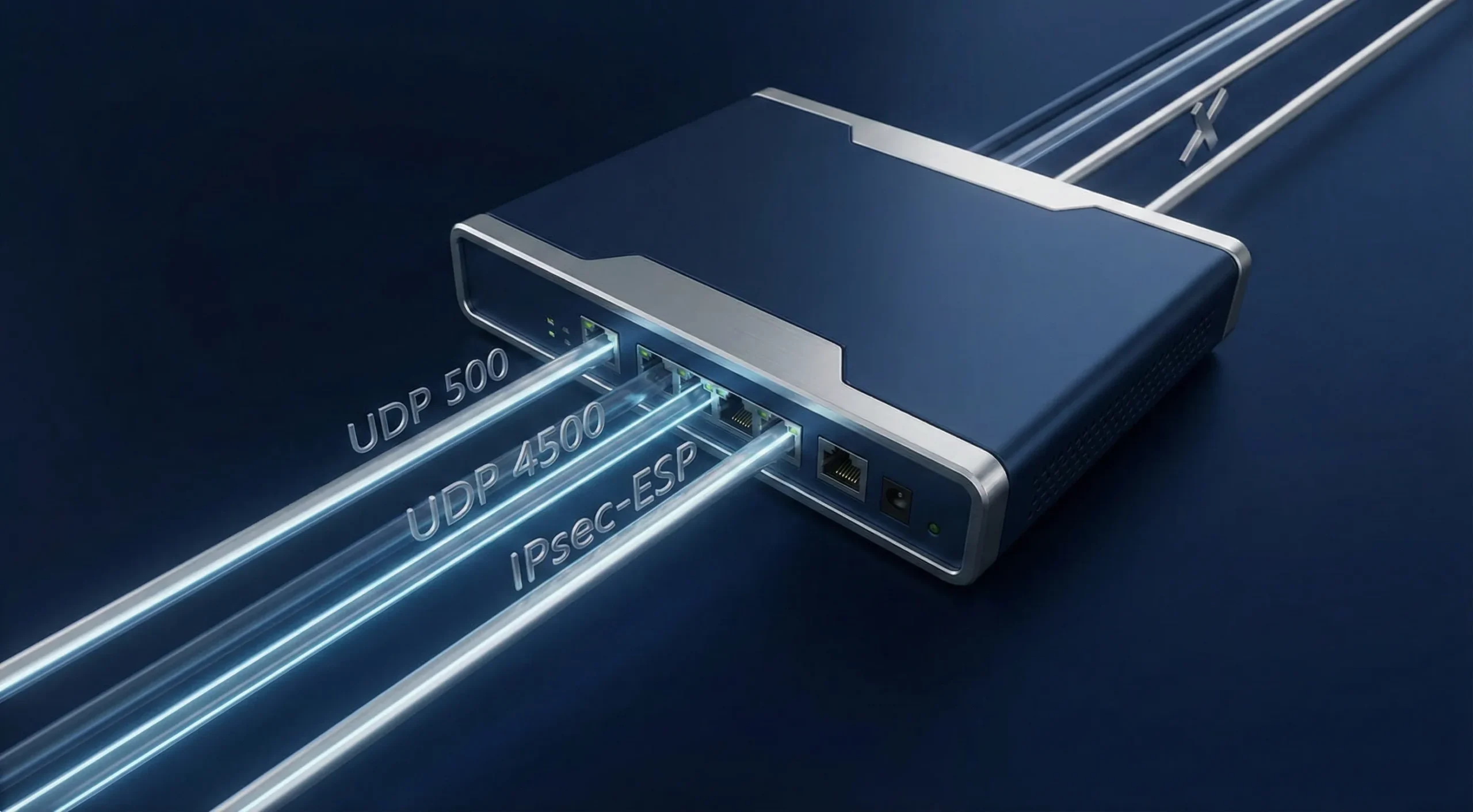

Розуміння цієї двопротокольної залежності суворо диктує, як ви будуєте винятки брандмауера. Ваше налаштування MikroTik VPN миттєво рухнеться, якщо відмовить маршрутизація UDP або базовий процес інкапсуляції IPsec.

Як це працює

Установлення захищеного з'єднання вимагає точного двоетапного мережевого рукостиску. На першому етапі IKE спочатку узгоджує криптографічне об'єднання безпеки, використовуючи ваш складний Попередньо спільний ключ.

Коли цей невидимий бар'єр встановлений, другий етап будує тунель L2TP прямо всередину зашифрованого пакета. Якщо будь-який етап не вдається через невідповідність PSK, невідповідність пропозиції, заблоковані порти UDP 500/4500 або проблеми обробки NAT, тунель не буде встановлений. У деяких граничних випадках Windows NAT-T може знадобитися також змінити реєстр.

Процес подвійного інкапсулювання

Дані в польоті в конфігурації MikroTik L2TP VPN проходять через складний процес упаковки. Вони потрапляють у стандартний PPP кадр, огортаються протоколом L2TP і захищаються IPsec ESP.

Це накопичення служебної інформації різко збільшує розмір пакетів, штовхаючи їх далеко за межі стандартної мережевої Максимальна одиниця передачі обмежень. Це раптове збільшення неминуче викликає активну фрагментацію пакетів у середовищах з високою затримкою.

Якщо ваша організація цінує швидкість більше за глибокі тунелі, ознайомтеся з нашою інструкцією щодо конфігурації Shadowsocks, яка пропонує привабливу альтернативу з низькою служебною інформацією. Важко тунелювання часто буває зайвим для простих веб-додатків підприємства.

Як налаштувати MikroTik L2TP VPN?

Розгортання захищеного сервера на RouterOS v7 вимагає абсолютної точності. Для найбільш чистого налаштування надайте маршрутизатору публічно доступну адресу або стабільне DNS ім'я. Статична публічна IP-адреса переважна, але не обов'язкова в кожному розгортанні.

Ви повинні негайно створити резервну копію конфігурації, оскільки неправильні політики IPsec блокуватимуть вас. Перегляньте нашу інструкцію щодо стандартного Перенаправлення портів Mikrotik документації перед змінюванням ланцюгів криптографічного трафіку. Дотримуйтеся цього налаштування MikroTik L2TP VPN точно. Поквапне впровадження правил брандмауера на робочому маршрутизаторі — це гарантований провал.

Крок 1. Створення пулу IP-адрес і профілю PPP

Ви повинні визначити локальні IP-адреси. Клієнти, які підключаються, отримують ці IP-адреси.

- Відкрийте меню IP. Натисніть параметр Pool.

- Натисніть кнопку Add. Назвіть пул vpn-pool.

- Установіть ваш конкретний діапазон IP-адрес.

- Відкрийте меню PPP. Натисніть параметр Profiles.

- Натисніть кнопку Add. Назвіть профіль l2tp-profile.

- Призначте локальну адресу шлюзу вашого маршрутизатора.

- Установіть віддалену адресу як vpn-pool.

Крок 2: Увімкніть глобальний сервер та IPsec

На цьому кроці активується глобальний L2TP listener у вашому налаштуванні MikroTik L2TP VPN. RouterOS динамічно додає IPsec шифрування після його увімкнення.

- Відкрийте меню PPP. Натисніть опцію Interface.

- Натисніть кнопку L2TP Server.

- Встановіть прапорець Enabled.

- Виберіть L2TP-Profile як профіль за замовчуванням.

- Виберіть Require в розділі Use IPsec, якщо вам не потрібна резервна схема без IPsec для лабораторних або перехідних сценаріїв.

- Введіть складну строку в поле IPsec Secret.

Крок 3: Додайте користувачів PPP (Secrets)

Вашому серверу потрібні обліковані записи користувачів. Ви маєте створити облікові дані для аутентифікації віддалених клієнтів. Наступна частина налаштування MikroTik L2TP VPN переходить до профілю PPP.

- Відкрийте меню PPP. Натисніть опцію Secrets.

- Натисніть кнопку Add.

- Введіть унікальне ім'я Name. Введіть безпечний пароль Password.

- Встановіть Service на L2TP.

- Встановіть Profile на l2tp-profile.

Крок 4: Налаштуйте правила брандмауера (Priority)

Ваш брандмауер блокує IPsec переговори. Ви маєте розмістити ці правила в ланцюзі Input.

- Дозвольте UDP порт 500. Це обробляє асоціації безпеки фази 1.

- Дозвольте UDP порт 4500. Це обробляє NAT Traversal.

- Дозвольте UDP порт 1701 для встановлення L2TP з'єднання. Після налаштування пов'язаний трафік може використовувати інші порти UDP за узгодженням.

- Дозвольте протокол IPsec-ESP. Це дозволяє зашифровані навантаження протоколу 50.

Якщо клієнтам VPN потрібен маршрутизований доступ до внутрішніх підмереж, також додайте правила збігу політики IPsec в ланцюзі forward та виключіть відповідний трафік з srcnat/masquerade. Лише FastTrack bypass недостатньо для всіх маршрутизованих IPsec випадків.

Крок 5 і 6: Оптимізуйте політики за замовчуванням та профілі однорангових вузлів

RouterOS використовує динамічні шаблони за замовчуванням. Ви маєте забезпечити їх безпеку вручну.

- Відкрийте меню IP. Натисніть параметр IPsec. Натисніть вкладку Proposals.

- Перевірте параметр хешу sha256. Перевірте шифрування AES-256 CBC.

- Встановіть PFS Group щонайменше на modp2048 або на більш криптостійку групу, якщо всі клієнтські платформи в області дії це підтримують. Не використовуйте modp1024; RFC 8247 позначає його як SHOULD NOT.

- Натисніть вкладку Profiles. Встановіть Hash на sha256. Встановіть Encryption на aes-256.

- Увімкніть NAT Traversal, якщо клієнти або сервер можуть знаходитися за NAT. Це дозволить IPsec працювати коректно через UDP 4500 на трасах за NAT.

Усі значення proposal, включаючи PFS group, алгоритм хешування та алгоритм шифрування, мають збігатися з тим, що насправді підтримують ваші клієнтські платформи; невідповідності призведуть до мовчазного відмовлення Phase 2.

Розширена оптимізація (обхід FastTrack)

Стандартне правило IPv4 FastTrack штучно прискорює пересилання пакетів. Це часто руйнує IPsec тунелі, оскільки прискорює пакети до того, як відбудеться цикл шифрування.

Ви повинні явно обійти FastTrack для всього криптографічного трафіку. Створіть правило Accept, використовуючи матчери IPsec Policy=in,ipsec. Перетягніть це правило над FastTrack. Ваша конфігурація MikroTik VPN стабілізується, як тільки це буде зроблено.

Якщо клієнтам VPN потрібен маршрутизований доступ до внутрішніх підмереж, також додайте правила збігу політики IPsec в ланцюзі forward та виключіть відповідний трафік з srcnat/masquerade. Лише FastTrack bypass недостатньо для всіх маршрутизованих IPsec випадків.

Ключові можливості та переваги

Багато команд все ще обирають L2TP VPN на MikroTik замість моделей з нульовою довірою, щоб зберегти сумісність з нативною ОС та уникнути сторонніх агентів. Проте досвідчені адміністратори систем продовжують приймати цей важкий IPsec оверхед виключно для збереження абсолютної адміністративної зручності. Інтеграція з нативною операційною системою хірургічно усуває конфліктні сторонні агенти програмного забезпечення з ваших кінцевих точок.

Я часто помічаю, що нативні інструменти ОС довше, ніж будь-які популярні сторонні агенти. Уникнення цих обов'язкових розгортань на клієнтах легко заощаджує службам підтримки сотні вишпачених годин щорічно. Завершення цієї конфігурації L2TP VPN на MikroTik все ж має жорсткі апаратні наслідки, які детально описані далі.

| Область функцій | RouterOS Вплив |

| Стандарт безпеки | AES-256 IPsec шифрування захищає від атак «людина посередині». |

| Сумісність | Широка вбудована підтримка на Windows та Apple платформах, з платформо- та версійно-специфічною підтримкою на інших системах. |

| Витрати CPU | Пропускна здатність IPsec залежить від моделі маршрутизатора, CPU, характеру трафіку, набору шифрів та підтримки прискорення. На підтримуваному обладнанні RouterOS може використовувати прискорення IPsec, таке як AES-NI. |

| Складність брандмауера | Правила брандмауера варіюються залежно від топології, але L2TP/IPsec зазвичай включає UDP 500, UDP 4500, керуючий трафік L2TP та обробку politique IPsec. |

Безпека та сумісність з нативною ОС

Визначальна перевага безпеки цієї конфігурації L2TP VPN на MikroTik полягає в криптографічному наборі AES-256. Математика підтверджує надійність. Проте відкриті граничні шлюзи продовжують бути величезними мішенями для автоматизованих масивів сканування. Нещодавнє Звіт CISA за 2024 рік підтвердило, що відкриті шлюзи VPN зумовлюють приблизно 22% початкових векторів доступу вразливості на програмне забезпечення глобально.

Ретельна фільтрація списків адрес є безумовним пріоритетом. Довіра до відкритого порту без фільтрації адрес — це операційна халатність. Якщо ви зіткнулися з глибокою інспекцією пакетів, ознайомтеся з нашою статтею про розгортання Замаскована VPN щоб обійти активну цензуру.

Міркування щодо продуктивності (апаратне прискорення)

Без апаратного прискорення CPU обробляє все шифрування «на льоту», що може спричинити граничне використання одного ядра та значно знизити пропускну здатність нижче від швидкості вашої лінії; власні Документація з апаратного прискорення IPsec підтвердіть це напряму.

Щоб ваші IPsec-тунелі працювали на максимальній швидкості без вузьких місць, потрібне обладнання, яке справді витримає навантаження. У нас ви отримуєте MikroTik VPS швидкодійні Ryzen 9, сховище та мережу 40 Gbps — все розроблене спеціально для таких криптографічних задач.

Типові сценарії використання

L2TP/IPsec домінує в сценаріях з жорсткою ізоляцією, а не в загальній веб-маршрутизації. Дослідження показало, що Аналіз Gartner 2025 41% мереж периметра підприємств все ще залежать від вбудованих протоколів, щоб уникнути дорогих ліцензій третіх сторін.

Ці застарілі протоколи глибоко вбудовані у мільярди пристроїв по світу. Налаштування MikroTik L2TP блискуче працює, коли ви застосовуєте сувору міжмережевий екран, що обмежує доступ винятково внутрішніми підмережами компанії. Використання цього протоколу для повнотунельного веб-перегляду — це неправильне розподілення ресурсів.

Доступ віддалених працівників та обмеження сайт-до-сайту

Цей протокол відлично підходить для підключення окремих віддалених співробітників до центрального офісного LAN. Однак обгортка L2TP додає непотрібну затримку до статичних маршрутизаторів філій.

Я твердо переконаний, що це вкрай неефективно для постійного з'єднання двох окремих офісів. Для постійного з'єднання філій прочитайте нашу статтю про Site-To-Site посібник.

Висновок

Правильно спроєктоване налаштування MikroTik L2TP забезпечує ваш віддалений персонал вбудованим доступом без стороннього ПО. Сучасні протоколи домінують у новинах мереж, але надійне шифрування AES-256 IPsec робить цю архітектуру незаперечним лідером у підприємстві.

Правильні налаштування NAT-T допомагають уникнути деяких помилок Phase 2 на NATованих шляхах, але невідповідність PSK, невідповідність пропозицій і проблеми з міжмережевим екраном все ще можуть порушити узгодження. Пам'ятайте, що L2TP та IPsec разом додають навантаження на інкапсуляцію та зменшують ефективний MTU. Втрати продуктивності походять від додаткового обгортання пакетів, а не від другого шару шифрування.

MikroTik власного розроблення IPsec документація підтверджує, що апаратне прискорення використовує вбудований механізм шифрування для прискорення процесу; без нього вся криптографічна робота падає на основний процесор і пропускна спроможність значно зменшується.

Розгортання архітектури на маршрутизаторах з вбудованими криптографічними прискорювачами запобігає вузьким місцям на процесорі та утримує мережу на повній швидкості.