Рухайтесь швидко, платіть тільки за те, що використовуєте, та перекладіть патчинг на когось іншого — цей тон все ще спрацьовує. Але медовий місяць закінчується, коли приходять астрономічні рахунки за сховище або забута S3-політика залишає бакет широко відкритим. З власного досвіду бачу, як одні й ті ж великі проблеми хмарних обчислень виникають у всіх стеках і галузях. Якщо їх виявити рано, ми уникнемо більшої біди та утримуємо команду на тому, щоб релізити функції, замість того щоб гасити пожежі.

Чому ці проблеми не проходять

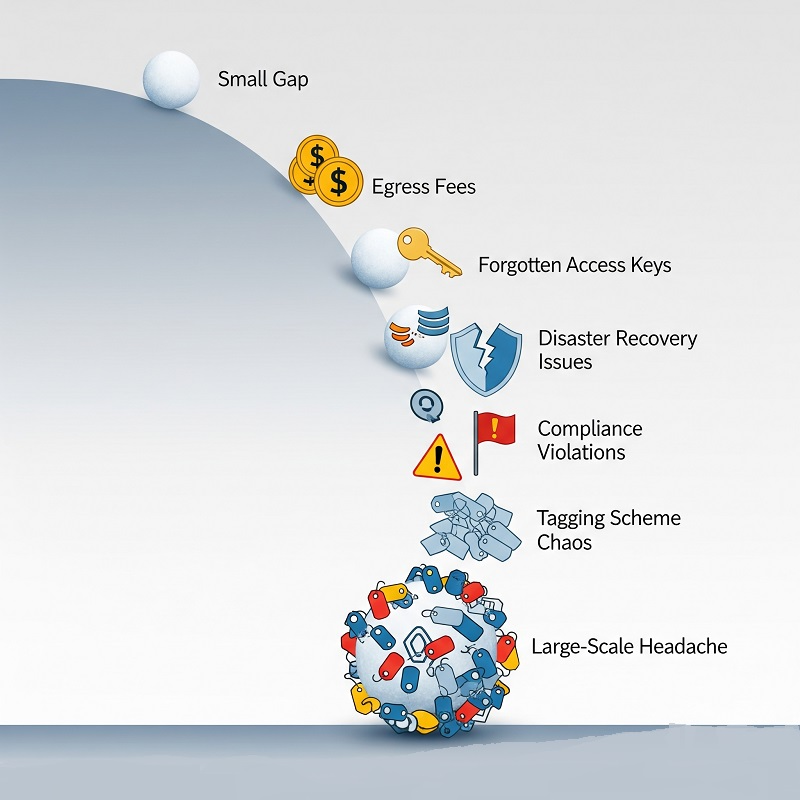

Хмарні збої рідко випливають з одного катастрофічного зіпсування. Вони виростають з невеликих прогалин, які накопичуються в архітектурі, процесах і командах. Перед тим як розбирати кожну категорію, ось огляд ознак, що показують глибшу проблему:

- Раптовий стрибок у платежах за вихідний трафік знищує два місяці прибутку.

- Забутий ключ доступу запускає ночеву сесію крипто-майнінгу.

- Відмова по всьому регіону перевіряє план аварійного відновлення, який ніхто не репетирував.

- Аудит відповідності виявляє позначені чутливі дані, які лежать у сховищі об'єктів.

- Десять команд використовують десять схем маркування, тому звіти про повернення витрат читаються як ієрогліфи.

Кожна ознака сходить до однієї або більше ключових категорій ризику. Тримайте цю карту під рукою; вона керує кожним кроком пом'якшення далі.

Ризики хмарних обчислень

Дослідження галузі послідовно вказують на сім ключових категорій ризику, які становлять основну частину інцидентів у різних секторах. Хоча ці категорії перетинаються, разом вони відображають основні виклики хмарних обчислень з якими команди стикаються щодня, від перевищення витрат до витоку даних:

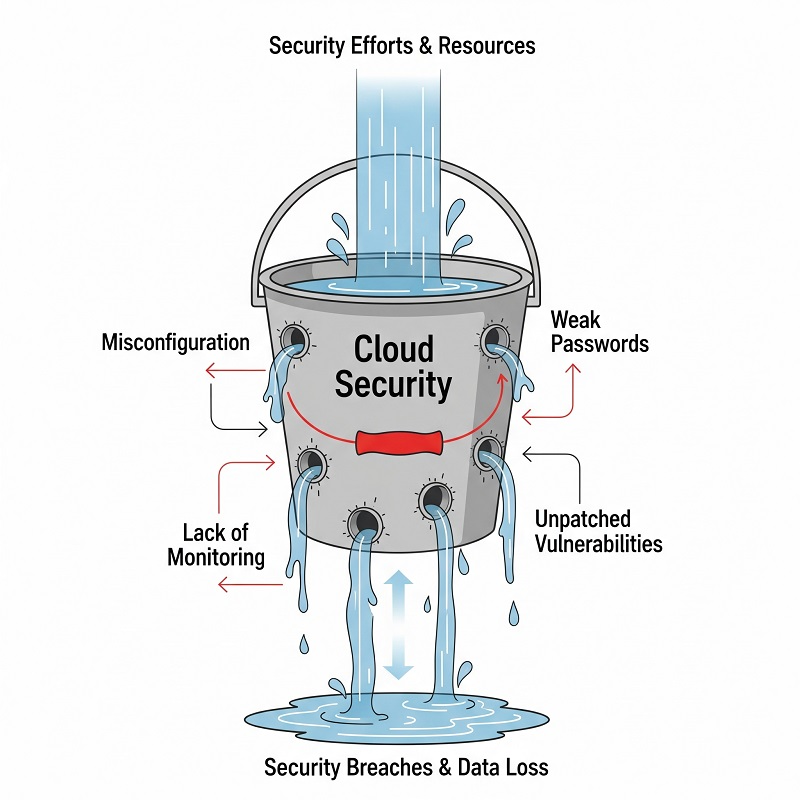

Невірна конфігурація та надмірні привілеї

Навіть досвідчені інженери іноді помилково натискають перемикач у консолі. Надто м'яка група безпеки або відкрите сховище об'єктів перетворює внутрішній інструмент на доступну з інтернету вразливість.

Типові помилки

- Підстановочний знак 0.0.0.0/0 правила на портах адміністратора.

- Ролі IAM, які надають повний доступ набагато після завершення міграції.

Витік даних та їхня втрата

Коли неправильні конфігурації відкривають двері, дані втікають. Витоки даних є постійною проблемою для безпеки хмари, і вони рідко починаються з хитромудрих уразливостей нульового дня; вони проходять через відкриті кінцеві точки або застарілі облікові дані.

Внутрішня загроза та тіньові адміністратори

Не всі ризики знаходяться поза компанією. Контрактні працівники, які утримують оригінальні привілеї, або працівники, які запускають неодобрені послуги, створюють сліпі плями, які стандартний моніторинг не помічає.

Небезпечні API та вразливість ланцюга постачання

Кожна хмарна програма спирається на сторонні SDK та API. Відсутність обмежень швидкості або невиправлені бібліотеки запрошують зловживання, перетворюючи невинну функцію на вектор атаки.

Обмежена видимість і прогалини моніторингу

Якщо логи знаходяться в одному акаунті, а сповіщення в іншому, інциденти затягуються, команди не мають контексту. Невидимі зони приховують як зниження продуктивності, так і активні вторгнення.

Проблеми безпеки, які не дають спати командам

Принципи, викладені в нашій статті про що таке безпека хмари є гарною основою, але вишукані зловмисники все одно проходять, якщо компанії не автоматизують перевірку логів, MFA та дизайн з найменшими привілеями. Без цих гарантій серйозні проблеми безпеки в хмарних обчисленнях переходять від абстрактних до невідкладних. Сучасний Інструменти хмарної безпеки допомагають скоротити час виявлення, але тільки коли команди вбудують їх у щоденний робочий процес.

Ключові моменти:

- Перевірте кожну зовнішню точку входу; сканьте на небажану експозицію щотижня.

- Автоматично ротуйте ключі; розглядайте довгоживучі креденшали як технічний борг.

- Передавайте журнали аудиту в центральну SIEM, потім видавайте сповіщення про аномалії замість необроблених помилок.

Операційні та фінансові несподіванки

Висока доступність звучить просто, доки кластер бази даних в кількох зонах доступності не подвоює рахунок. Серед основні виклики хмарних обчислень прихованих на виду, дрейф витрат займає одно з перших місць. Квитки підтримки накопичуються, коли сім'ї інстансів виходять із використання або коли обмеження ємності гальмують масштабування.

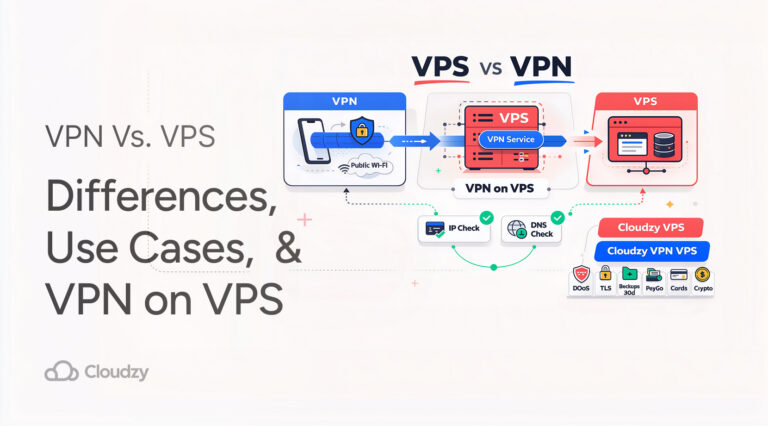

Команди, яким потрібний тонкий контроль, іноді переносять сервіси, чутливі до затримок, на легку VPS Cloud конфігурацію. Закріпивши робочі навантаження на гарантовані vCPU, вони уникають ефекту шумного сусіда, зберігаючи гнучкість постачальника.

Часті проблеми з хмарою на операційному фронті

- Недостатньо забезпечені обмеження блокують раптові стрибки трафіку.

- Привʹязка до постачальника робить зміни площини даних повільними та дорогими.

- Непередбачені комісії за передачу даних між регіонами під час тестування відмовостійкості.

GoУправління та відповідність нормативним вимогам

Аудитори говорять своєю мовою, а хмара додає новий жаргон. Коли розмітка, політики збереження та шифрування дрейфують, звіти про невідповідності множаться швидко. Таблиця нижче показує чотири частих розриви, які я зустрічаю під час перевірки готовності:

| Невідповідність нормативам | Типовий триґер | Імовірність | Вплив на бізнес |

| Неклясифікована персональна інформація в об'єктному сховищі | Відсутня інвентаризація даних | Середній | Штрафи, шкода бренду |

| Без MFA на привілейованих обліковиих записах | Швидкість замість бюрократії | Високий | Перехоплення облікового запису |

| План аварійного відновлення ніколи не тестувався | Навантаження на ресурси | Середній | Тривалий час простоювання |

| Власні функції глибоко вбудовані в систему | Зручність на етапі розробки | Низький | Дорогий вихід, повільна міграція |

Зверніть увагу: кожен рядок відповідає одній із наших проблем вище. Видимість, мінімальні привілеї та повторювані тести — основа будь-якого успішного циклу аудиту.

Вирішуємо болючі місця

Срібної кулі немає, але послідовний підхід швидко знижує ризики. Я групую тактики в три категорії:

- Зміцнюємо фундамент

- Налаштуйте кожен обліковий запис через infrastructure-as-code; оповіщення про відхилення ловлять приховані зміни.

- Примусьте MFA на рівні постачальника ідентичності, не в кожній програмі окремо.

- Автоматизуємо виявлення та реагування

- Централізуйте логи, потім агрегуйте їх за тегами ресурсів, щоб оповіщення пояснювали що що зламалося, не просто де Воно зламалося.

- Створюйте копії пісочниці щотижня, щоб тестувати набори патчів до того, як вони потраплять у production.

- Плануємо неминуче

- Проводьте навчання: вимикайте сервіс і спостерігайте, як змінюються показники; уроки запам'ятовуються краще за слайди.

- Тримайте чистий, портативний образ наготові; одна кнопка Купити хмарний сервер дає можливість миттєво реагувати, коли регіони падають.

Почніть з компонентів, які підходять вашій архітектурі, потім розширюйте охоплення. Малі перемоги, як автоматичне тегування чи щоденна ротація ключів, накопичуються з часом.

Завершальні думки

Хмарна міграція продовжує набирати обертів, тому ігнорувати болючі місця — неприйнятно. Порівнюючи вашу інфраструктуру з основні виклики хмарних обчислень описаним тут, ви виявляєте вразливі точки рано, утримуєте витрати передбачуваними і дозволяєте розробникам развертувати функції впевнено. Шлях ніколи не закінчується, але з ясним розумінням, правильними інструментами та звичкою регулярного аудиту хмара залишається прискорювачем, а не джерелом нічних викликів.

Швидкість, послідовність і надійна безпека вбудовані в Cloudzy Хмарний портфель VPS. Кожен екземпляр працює на накопичувачах NVMe, високочастотних CPUs та дублюючих маршрутах Tier-1, тому робочі навантаження запускаються швидко і залишаються відповідними навіть при стрибках трафіку. Брандмауери на рівні провайдера, ізольовані тенанти та постійні патчі захищають стек без втрати продуктивності. Якщо ви шукаєте Хмарний сервер що задовольняє всі вимоги безпеки та надійності, ви в потрібному місці!