Du hast nach Chrome Remote Desktop gesucht und dabei den Begriff „Sicherheitsrisiko" gefunden. Das ist eine berechtigte Frage, und sie verdient eine präzise Antwort statt vager Beruhigung oder einer kontextlosen Warnungsliste.

Dieser Artikel behandelt die tatsächlichen Sicherheitsbedenken rund um Chrome Remote Desktop: was das Tool zuverlässig schützt, wo die echten Lücken liegen und welche konkreten Schritte sie schließen. Ob Privatnutzer oder IT-Profi: Die Risiken sind dieselben, nur die Konsequenzen unterscheiden sich.

Wie sicher ist Chrome Remote Desktop?

Chrome Remote Desktop wird unter den Infrastrukturstandards von Google betrieben, und die standardmäßigen Schutzmaßnahmen sind real, nicht nur oberflächlich. Die Chrome Remote Desktop-Sicherheitslücke, auf die die meisten Nutzer stoßen, liegt nicht in der Verschlüsselungsschicht, sondern in der Kontokonfiguration und der Netzwerkeinrichtung.

Eine Sicherheitsüberprüfung von Chrome Remote Desktop umfasst sowohl das, was standardmäßig mitgeliefert wird, als auch das, was du anschließend selbst konfigurierst. Die Stärken des Tools sollten zunächst fair bewertet werden, bevor die Schwachstellen in den Fokus rücken. Wer das Tool von vornherein ablehnt, trifft in beide Richtungen schlechte Entscheidungen.

Verschlüsselung: TLS/SSL und AES

Jede CRD-Übertragung läuft durch einen mit TLS/SSL verschlüsselten Tunnel, über dem zusätzlich AES-Verschlüsselung liegt. Daten zwischen deinem Gerät und dem Remote-Rechner können von keiner dritten Partei während der Übertragung gelesen werden, auch nicht vom Netzbetreiber oder deinem ISP.

PIN und Einmalcodes werden auf der Client-Seite geprüft und niemals in lesbarer Form an die Server von Google übertragen. Sitzungsinhalte werden über einen Direkt-, STUN- oder TURN/Relay-Pfad je nach Netzwerkbedingungen; alle Remote-Desktop-Sitzungen sind vollständig verschlüsselt in allen drei Modi, gemäß der eigenen Dokumentation von Google.

Für den privaten Einsatz in einem vertrauenswürdigen Netzwerk erfüllt Chrome Remote Desktop denselben Verschlüsselungsstandard, der auch bei Online-Finanztransaktionen gilt. Die meisten Nutzer unterschätzen, wie solide diese Basis ist, bevor Konfigurationslücken überhaupt eine Rolle spielen.

Google-Konto-Authentifizierung und Zwei-Faktor-Verifizierung

Der Zugriff über CRD setzt ein aktives, authentifiziertes Google-Konto voraus, das auf Plattformebene durch Brute-Force-Schutz, Erkennung verdächtiger Anmeldungen und Warnmeldungen bei Kontoübernahmen abgesichert ist. Diese Authentifizierungsbasis ist genuinen stark und hebt CRD von Tools ab, die ausschließlich auf eigenständige Passwörter setzen.

Die Aktivierung der 2-Schritt-Verifizierung senkt das Risiko einer passwortbasierten Kontoübernahme bei jedem CRD-Einsatz deutlich. Sie beseitigt jedoch keine Post-Authentifizierungsbedrohungen wie gestohlene Sitzungs-Tokens und wirkt daher am besten als eine Schicht innerhalb eines umfassenderen Ansatzes zur Zugangshärtung.

Unser Beitrag zu Was ist Chrome Remote Desktop? erläutert das vollständige Zugriffsmodell und den Einrichtungsprozess im Detail. Die Sicherheitsbedenken bei Chrome Remote Desktop werden deutlich konkreter, sobald man versteht, wie die Kontoebene funktioniert – und genau dort setzt der nächste Abschnitt an.

Sicherheitsrisiken von Chrome Remote Desktop

Die Sicherheitsrisiken bei Chrome Remote Desktop lassen sich direkt auf dokumentierte Angriffsmuster in der Branche zurückführen. Laut dem Sophos Active Adversary Report für 1H 2024missbrauchten Cyberkriminelle das Remote Desktop Protocol in 90 % der Vorfälle, die Sophos im Jahr 2023 im Rahmen der Incident Response bearbeitet hat.

Externe Remote-Dienste waren in 65 % dieser Fälle der häufigste initiale Zugriffsweg – in mehr als 150 Untersuchungen aus 23 Ländern. Diese Zahlen beziehen sich auf Remote-Desktop-Tools im Allgemeinen; die folgenden Abschnitte zeigen, wo diese Muster konkret auf CRD zutreffen.

Datenschutzbedenken

CRD ist tief im Google-Konto-Ökosystem verankert. Verbindungszeitstempel, Gerätekennungen und Zugriffshäufigkeit sind alle mit diesem Konto verknüpft. Das strukturelle Google Chrome Remote Desktop-Sicherheitsproblem liegt hier: Das gesamte Identitätsmodell des Tools lebt innerhalb eines einzigen Google-Kontos.

Ein kompromittiertes Konto – etwa durch Phishing oder das Kapern eines Browser-Tokens – gibt einem Angreifer direkten Zugriff auf alle registrierten Remote-Geräte. Das ist kein isolierter Remote-Access-Einbruch, sondern eine vollständige Kompromittierung des Google-Kontos: Die Exposition erstreckt sich auf jeden verknüpften Dienst, jedes Dokument und jeden Kontakt, der in diesem Konto gespeichert ist.

Sicherheitsrisiken in öffentlichen WLAN-Netzen

Chrome Remote Desktop nutzt WebRTC als Verbindungsweg. Die initiale Aushandlung erfolgt über Google-Dienste, bevor eine Direkt-, STUN- oder TURN/Relay-Sitzung aufgebaut wird. In nicht vertrauenswürdigen oder öffentlichen Netzwerken entstehen durch Traffic-Routing und Netzwerktransparenz Risiken, die in einem kontrollierten, privaten Netzwerk nicht auftreten würden.

Diese Bedingungen sind relevant, weil öffentliche WLAN-Umgebungen außerhalb Ihrer Kontrolle liegen. CRD ohne zusätzliche Schutzmaßnahmen in einem gemeinsam genutzten Netzwerk zu verwenden, vergrößert die Angriffsfläche über das hinaus, was die Verschlüsselungsschicht allein abdeckt.

Ein VPN kann die Exposition in nicht vertrauenswürdigen Netzwerken reduzieren – ist aber eine zusätzliche Schicht, kein Allheilmittel gegen alle CRD-bezogenen Risiken.

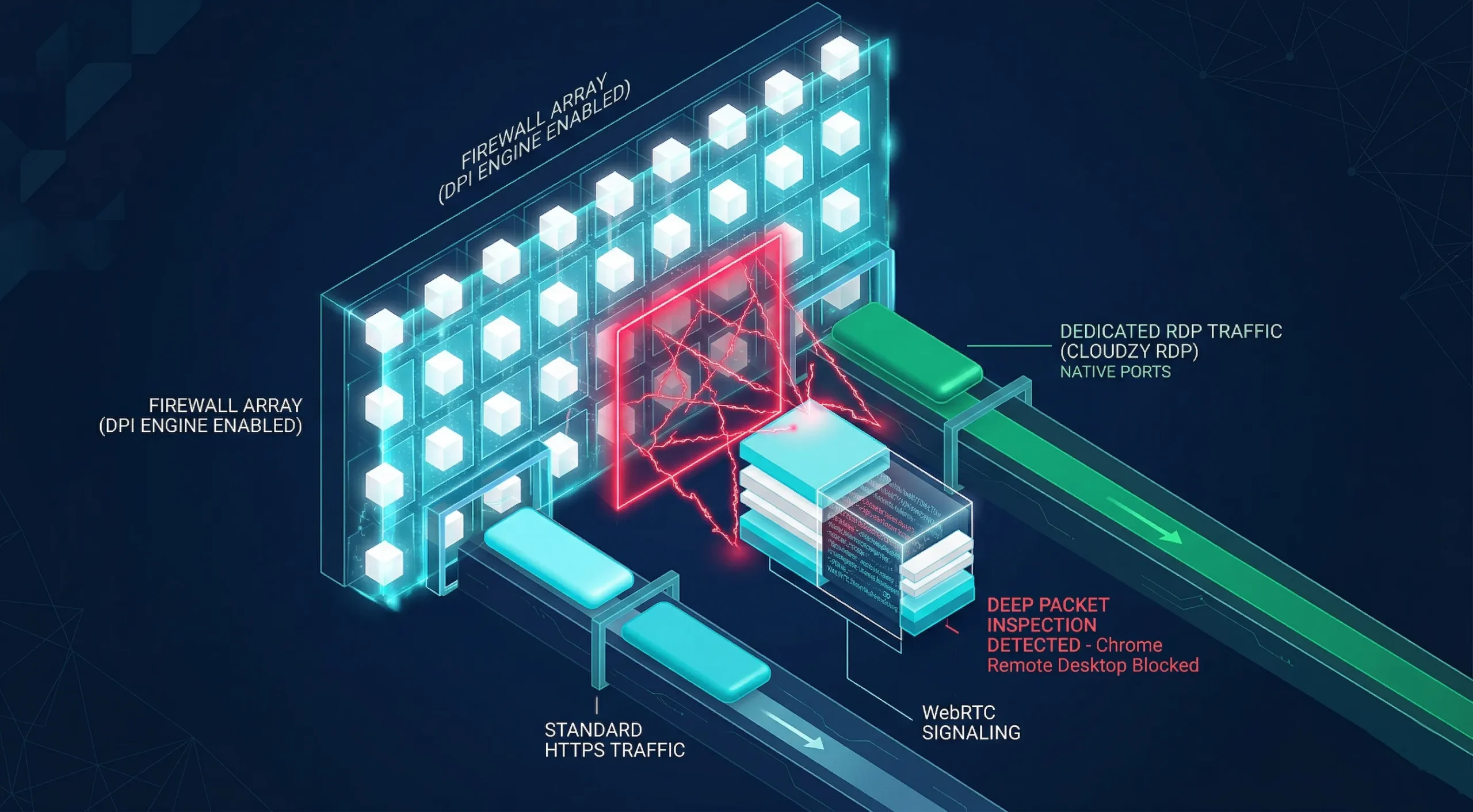

Firewall-Probleme und Kompatibilität

Die meisten Heimrouter lassen CRD-Datenverkehr ohne zusätzliche Konfiguration durch. Unternehmensnetzwerke mit Deep Packet Inspection können die WebRTC-Signalisierungskomponente erkennen und den Datenverkehr ohne jede Benachrichtigung an den Nutzer verwerfen. In restriktiven Netzwerken müssen Administratoren möglicherweise Folgendes für Chrome Remote Desktop freigeben: Dienst URLs sowie Datenverkehr auf TCP/UDP 443 und 3478.

Aus Nutzersicht schlägt die Verbindung einfach fehl, ohne dass eine Fehlermeldung auf die eigentliche Ursache hinweist. Dieses Fehlermuster habe ich in zahlreichen Unternehmensumgebungen beobachtet: Es wird regelmäßig als Anwendungsfehler von CRD diagnostiziert, obwohl tatsächlich ein Firewall-Richtlinienkonflikt vorliegt.

Falls auf demselben Netzwerk SSL-Zertifikatsfehler auftreten, Wie man die HTTPS-Meldung "Nicht sicher" in Chrome behebt behandelt die zugehörige Port-Fehlerbehebung, die in derselben Firewall-Umgebung gilt und häufig beide Probleme in einem Durchgang löst.

Potenziell schwache Zugangsdaten

Die Mindest-PIN-Länge von CRD beträgt sechs Ziffern. Dieser Schwellenwert reicht für mehr als den gelegentlichen privaten Einsatz nicht aus. Die meisten Nutzer wählen vorhersehbare Muster, was den tatsächlichen Suchraum drastisch verkleinert und Brute-Force-Angriffe weit praktikabler macht, als die Stellenzahl vermuten lässt.

Passwort-Wiederverwendung auf Ebene des Google-Kontos verschärft das Problem zusätzlich. Ein Datenleck bei einem beliebigen anderen Dienst kann Angreifern ein bereits getestetes Passwort liefern, das sie direkt gegen das Google-Konto einsetzen können, das den Zugang zu allen registrierten CRD-Geräten kontrolliert.

Laut der IBM Bericht zu den Kosten einer Datenverletzung 2024waren gestohlene Zugangsdaten 2024 der häufigste initiale Angriffsvektor und machten 16 % aller analysierten Datenschutzverletzungen in 604 untersuchten Organisationen an 12 Standorten aus.

Angriffe über kompromittierte Zugangsdaten dauerten im Schnitt 292 Tage bis zur Erkennung und Eindämmung, was dem längsten Lebenszyklus aller untersuchten Angriffsmethoden entspricht. Die Chrome Remote Desktop-Sicherheitsrisiken durch schwache Zugangsdaten folgen in der Praxis genau diesem Muster.

Nachteile von Chrome Remote Desktop

Abgesehen davon gehen die Sicherheitsbedenken rund um Google Remote Desktop über aktive Bedrohungen hinaus. CRD wurde gezielt für den privaten Einsatz und einfachen Remote-Support entwickelt. Die nachfolgenden Einschränkungen sind bewusste Designentscheidungen, die bei jedem professionellen Einsatz zu entscheidenden Faktoren werden können.

Keine Unternehmenssteuerung

Bei Standard-CRD-Deployments auf Windows, Mac oder Linux gibt es weder eine Verbindungsaufzeichnung noch rollenbasierte Zugriffskontrollen. Verwaltete ChromeOS-Umgebungen bieten zwar Zugriff auf die Admin-Konsole und Audit-Logging auf Sitzungsebene über Chrome Enterprise, aber außerhalb dieses verwalteten Kontexts fehlen diese Steuerungsmöglichkeiten.

Genau an diesem Punkt schließen IT-Evaluatoren CRD regelmäßig für den Unternehmenseinsatz aus. Eine einzige nicht protokollierte Verbindung zu regulierten Daten kann einen Compliance-Verstoß darstellen, für den es keinen Lösungsweg gibt, selbst wenn alle anderen Härtungsmaßnahmen bereits umgesetzt sind.

Kontoabhängigkeit und Leistungsgrenzen

Wird das mit CRD verknüpfte Google-Konto unzugänglich, kann der Fernzugriff unterbrochen werden. Es ist daher keine gute Idee, ein einzelnes Consumer-Konto als einzigen Zugangspfad zu einem kritischen System zu nutzen. Diese Abhängigkeit vor dem Deployment zu bewerten ist für jedes Team, das CRD auf Produktions- oder geschäftskritischen Systemen betreibt, unerlässlich.

Support-Zugangscodes sind Einmalcodes, und während einer laufenden Freigabesitzung wird der Host alle 30 Minuten aufgefordert, die weitere Freigabe zu bestätigen. Dateiübertragung ist in verwalteten ChromeOS-Remotesitzungen verfügbar, fehlt jedoch in Standard-Deployments auf Windows, Mac und Linux.

Über funktionale Lücken hinaus erzeugen der Speicherbedarf von Chrome in Kombination mit einer aktiven Remote-Verbindung eine messbare Last auf der Host-Hardware, was auf älteren Geräten in der Praxis zu spürbaren Leistungseinbußen führt.

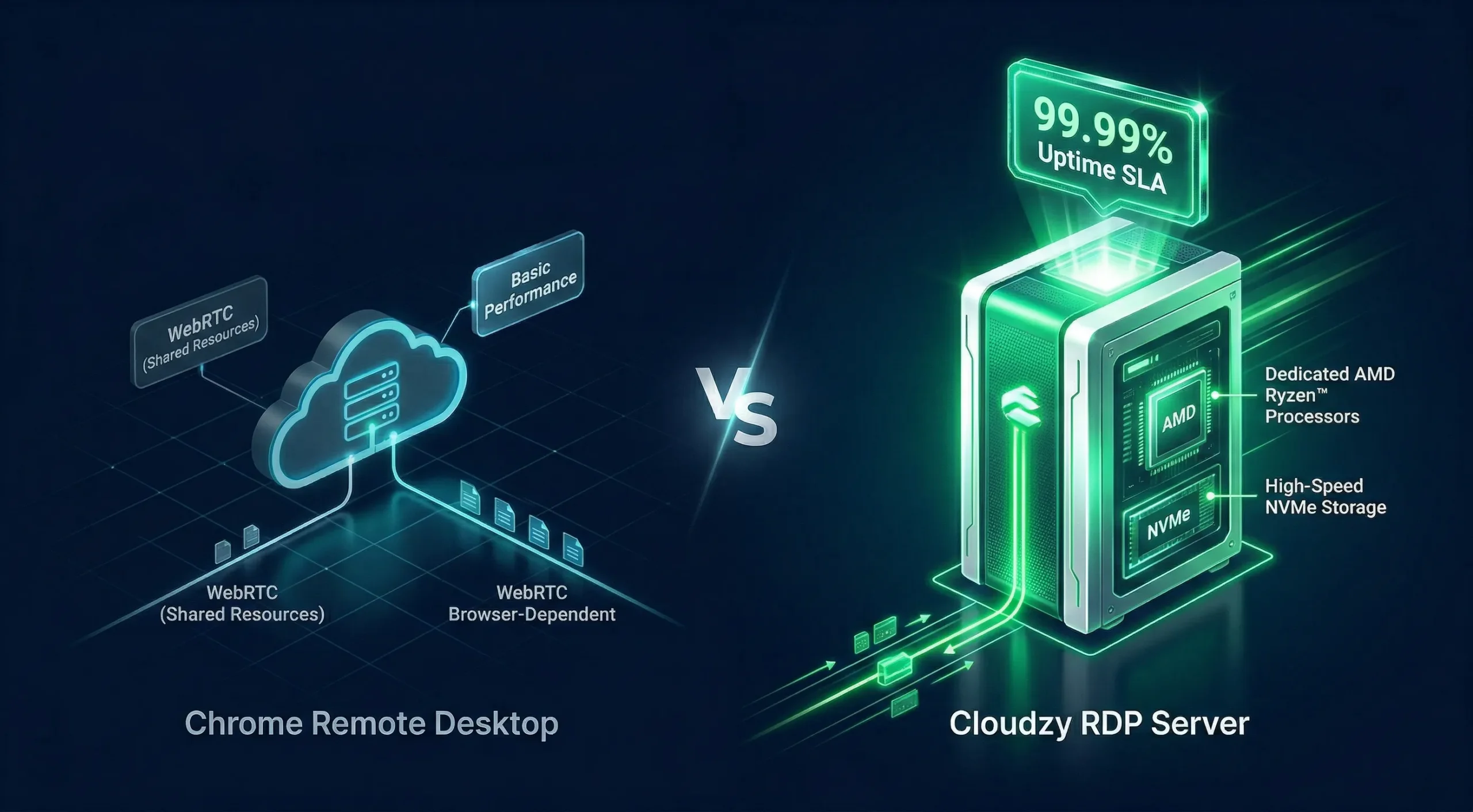

Für Entwicklung, Serververwaltung oder professionelle Workflows ist ein dedizierter RDP-Server beseitigt diese Einschränkungen. Bei Cloudzy laufen unsere Server auf AMD Ryzen 9 Prozessoren mit 4,2+ GHz, bis zu 40 Gbps Netzwerkanbindung und einer Verfügbarkeitsgarantie von 99,95 % SLA.

Chrome Remote Desktop vs. Cloudzy RDP-Server

| Funktion | Chrome Remote Desktop | Cloudzy RDP Server |

| Netzwerkgeschwindigkeit | Variabel, WebRTC-Routing | Bis zu 40 Gbps dediziert |

| Prozessor | Abhängig von der Host-Hardware | AMD Ryzen 9, 4,2+ GHz Boost |

| DDoS Schutz | Keine | Kostenloser DDoS Schutz |

| Protokoll | WebRTC über HTTPS | RDP auf einer KVM-isolierten Instanz |

| Audit-Logs | Nicht verfügbar | Verbindungsereignis-Protokollierung auf OS-Ebene über Windows Event Viewer |

| Betriebszeit-SLA | Keine | 99.95% |

| Dateiübertragung | Eingeschränkt; nur in verwaltetem ChromeOS verfügbar | Nativer RDP Support |

| Kontoabhängigkeit | Einzelnes Google-Konto | Unabhängige Windows Anmeldedaten |

Ist Google Remote Desktop sicher?

"Google Remote Desktop" und "Chrome Remote Desktop" sind dasselbe Produkt. Deshalb tauchen Sicherheitsbedenken und Sicherheitsprobleme rund um Google Remote Desktop in Foren und Produktdokumentation unter beiden Namen auf. Architektur, Risiken und Härtungsmaßnahmen sind identisch.

Google Remote Desktop ist bei richtiger Konfiguration für den persönlichen Einsatz ausreichend sicher. TLS/SSL kombiniert mit AES-Verschlüsselung entspricht dem Branchenstandard; mit aktivem 2FA deckt die Authentifizierungsschicht die gängigsten Angriffsvektoren ab, die auf private Nutzer und kleine Teams abzielen.

Für Teams mit Compliance-Anforderungen, Audit-Trails oder redundantem Zugriff reicht CRD als alleiniges Werkzeug nicht aus. Das Sicherheitsrisiko von Google Remote Desktop steigt proportional mit der Sensibilität der zugegriffenen Systeme und der Anzahl der beteiligten Nutzer.

Wie lässt sich Chrome Remote Desktop sicherer machen?

Jedes der oben genannten Chrome Remote Desktop-Sicherheitsrisiken hat eine konkrete Lösung. Die Schritte sind nach Wirkung geordnet – arbeite sie von oben nach unten durch, um dein Setup schnell und gezielt zu verbessern, ohne unnötigen technischen Aufwand.

Zwei-Faktor-Authentifizierung für Ihr Google-Konto aktivieren

Rufen Sie myaccount.google.com auf, wählen Sie Sicherheit und dann 2-Faktor-Authentifizierung. Entscheiden Sie sich für eine Authenticator-App oder einen Hardware-Sicherheitsschlüssel als zweiten Faktor. Mit diesem einen Schritt schließen Sie die Sicherheitslücke, die laut IBM-Daten von 2024 durchschnittlich 292 Tage lang unentdeckt bleibt.

Der Hardware-Sicherheitsschlüssel bietet den stärksten Schutz gegen Phishing; die Authenticator-App ist für die meisten Nutzer die praktischste Wahl. Teams, die diesen Schritt aktivieren, reduzieren ihre Anfälligkeit für Angriffe auf Zugangsdaten deutlich - allerdings bleiben Post-Authentifizierungs-Bedrohungen wie das Hijacking von Session-Cookies ein eigenständiges Risiko, das separat adressiert werden muss.

Legen Sie eine lange, komplexe PIN fest

Verwenden Sie mindestens 8 Zeichen, mischen Sie Buchstaben und Zahlen, und vermeiden Sie jede Sequenz, die mit persönlichen Daten verbunden ist. Um eine vorhandene PIN zu aktualisieren, öffnen Sie remotedesktop.google.com/access, suchen Sie das Gerät im Bedienfeld „Remote Devices" und wählen Sie das Stiftsymbol aus.

Den PIN regelmäßig zu ändern ist wichtig – besonders nach vorübergehendem geteilten Zugriff oder wenn ein Google-Konto verdächtige Anmeldeaktivitäten zeigt. Kurze numerische PINs gehören zu den am häufigsten ausgenutzten Schwachstellen in CRD-Deployments, die wir prüfen.

Nutze ein VPN in jedem öffentlichen oder gemeinsam genutzten Netzwerk

Stellen Sie vor dem Öffnen von CRD eine Verbindung zu Ihrem VPN her – insbesondere in Netzwerken, die Sie nicht selbst kontrollieren. Wählen Sie einen Anbieter mit verifizierter No-Logs-Richtlinie und einem Kill-Switch, der die Internetverbindung sofort trennt, falls die Verbindung zum VPN unerwartet abbricht, um das kurze Zeitfenster möglicher Exposition zu schließen.

Die meisten Nutzer, die VPN in öffentlichen Netzwerken überspringen, haben nie einen sichtbaren Vorfall erlebt – was den Eindruck erweckt, das Risiko auf Netzwerkebene sei rein theoretisch. Behandle den VPN-Schritt als unverzichtbar in jedem geteilten Subnetz.

Vorhangmodus auf Windows aktivieren

Der Curtain Mode verhindert, dass auf dem Host-Rechner die Remote-Aktivität auf dem physischen Bildschirm sichtbar ist, solange eine CRD-Verbindung aktiv ist. Wer am Host sitzt, sieht nur einen gesperrten Bildschirm – unabhängig davon, was der Remote-Nutzer gerade tut. Voraussetzung ist Windows Professional, Ultimate, Enterprise oder Server.

Google's vollständiges Curtain Mode-Setup erfordert vier Registry-Schlüssel auf Windows. Setzen Sie RemoteAccessHostRequireCurtain bis zu 1 darunter HKLM\Software\Policies\Google\Chrome, fDenyTSConnections bis 0 und UserAuthentication auf 0 unter dem Terminal Server-Pfad setzen, und auf Windows 10 ebenfalls festlegen SecurityLayer bis 1 unter dem Pfad RDP-Tcp.

Zogle warnt, dass ein ausgelassener Schritt die Sitzung sofort beendet. Sobald alle Schlüssel gesetzt sind, starte den CRD-Host-Dienst neu, um die Änderung zu übernehmen.

Diese Einstellung wird in gemeinsam genutzten Büroumgebungen konsequent zu selten genutzt, und die meisten IT-Teams konfigurieren sie in unter fünf Minuten.

Chrome immer aktuell halten

CRD läuft auf Chrome-Infrastruktur, ein ungepatchter Browser bedeutet also einen ungepatchten CRD-Host. Im Jahr 2025 verzeichnete Chrome 205 veröffentlichte CVEs mit einem durchschnittlichen CVSS-Score von 7,9; mehrere davon betrafen Remote-Code-Execution-Lücken, die aktive CRD-Hosts direkt betreffen.

Chrome öffnen, auf Hilfe gehen, dann Über Google Chrome auswählen und den aktuellen Versionsstatus prüfen. Google empfiehlt, automatische Updates aktiviert zu lassen damit Sicherheits-Patches sofort nach ihrer Veröffentlichung eingespielt werden. Wer Chrome-Updates verzögert oder blockiert, lässt bekannte Sicherheitslücken auf jedem aktiven CRD-Host offen.

Fazit

Chrome Remote Desktop bringt echte Schutzmaßnahmen mit: TLS/SSL-Verschlüsselung, PIN-basierten Zugriff und ein 2FA-fähiges Authentifizierungsmodell. Für den privaten Einsatz mit den beschriebenen Härtungsmaßnahmen ist es eine solide Wahl für den alltäglichen Fernzugriff in vertrauenswürdigen Netzwerken.

Das strukturelle Limit liegt darin, dass das gesamte Zugriffsmodell von einem einzigen Google-Konto abhängt. Ob Leistungskontinuität, Compliance-Protokollierung oder Infrastrukturzuverlässigkeit - die Sicherheitsbedenken im professionellen Umfeld sprechen konsequent für eine dedizierte Lösung. Für Teams, die über CRD hinausgewachsen sind, bieten Cloudzys KVM-basierte Server eine zuverlässigere Grundlage.

Das richtige Werkzeug hängt vom jeweiligen Kontext ab. CRD löst das Problem des privaten Fernzugriffs gut. Sobald Compliance, Verfügbarkeit oder Mehrbenutzerzugriff ins Spiel kommen, muss die Architektur den Anforderungen gerecht werden.