À mesure que la technologie progresse à toute vitesse, elle améliore notre qualité de vie et ce que nous pouvons faire sur internet. Mais en même temps, comme à toutes les époques dont l'humanité garde mémoire, la technologie ressemble à une pièce de monnaie : elle a deux faces. Une face productive et une face destructrice. Les attaques en ligne et le piratage malveillant constituent l'un des aspects néfastes du web, et leur utilisation a connu une hausse massive au cours de la dernière décennie. Les méthodes employées se sophistiquent également de plus en plus. L'une des attaques en ligne les plus répandues est l' attaque par déni de service distribué, connue sous le nom de DDoS. DDoS est une forme évoluée et plus avancée de l'attaque DoS (déni de service). Alors que de nombreuses méthodes d'attaque, comme le tristement célèbre virus Trojan, faisaient autrefois trembler avant de tomber dans l'obsolescence, la méthode DDoS a, elle, résisté à l'épreuve du temps et continue d'être utilisée avec succès jusqu'à aujourd'hui. Il existe bien sûr des méthodes pour la contrer et des mesures de prévention à prendre en compte. Mais que faire quand c'est notre réseau domestique qui est visé ? Dans cet article, je passe en revue dix solutions et méthodes de prévention pour protéger les réseaux domestiques contre les attaques DDoS. Mais avant d'aller plus loin, posons d'abord les définitions.

Qu'est-ce qu'une attaque DDoS ?

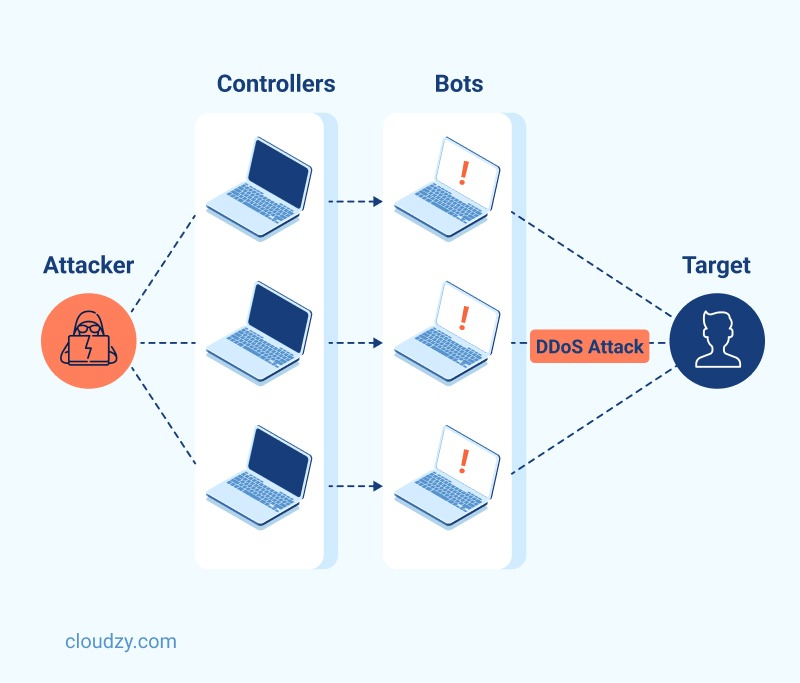

Contrairement aux idées reçues, DDoS est une attaque, pas une opération de piratage. Cela signifie que l'attaquant derrière une attaque DDoS ne cherche pas à prendre le contrôle de votre réseau ou serveur. Son but est de le mettre hors service et de le faire tomber. Bien qu'il existe plusieurs méthodes d'attaque DDoS regroupées en trois grandes catégories, le schéma général reste sensiblement le même pour toutes. Dans une attaque DDoS, l'attaquant submerge le réseau ou le serveur ciblé avec un flot massif de requêtes réseau illégitimes.

Le débit et le volume de ces fausses requêtes sont si élevés qu'ils saturent la bande passante de votre réseau ou serveur et le forcent à consacrer toutes ses ressources à leur traitement. Le serveur devient alors incapable de répondre aux autres tâches et requêtes, faute de ressources, ou finit par tomber complètement. L'attaquant lance généralement ces attaques depuis un ensemble d'appareils programmés pour envoyer des requêtes en masse ; ces appareils sont intégrés dans un réseau appelé « botnet ». Comme les réseaux domestiques fonctionnent sur une bande passante allouée par un serveur central appartenant à votre FAI, les mettre hors service par une attaque DDoS est relativement plus simple que d'attaquer un serveur que vous gérez vous-même. D'où la nécessité de protéger votre routeur contre les attaques DDoS.

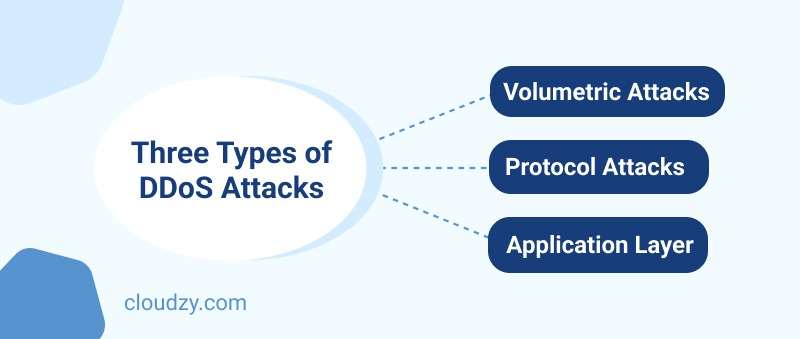

Les trois types d'attaques DDoS

Il est important de connaître les trois grandes catégories qu'un attaquant DDoS peut utiliser pour nuire à votre réseau domestique. Ces trois catégories ne sont pas des méthodes d'attaque en elles-mêmes, mais plutôt des schémas d'attaque qui regroupent chacun plusieurs méthodes DDoS distinctes. Voici un aperçu rapide.

Attaques volumétriques

Comme leur nom l'indique, les attaques volumétriques reposent sur un volume massif de trafic pour réussir. C'est pourquoi elles sont aussi les type d'attaque DDoS le plus répandu de se produire. Le principe est assez simple : l'attaquant mise sur le volume et envoie le plus grand nombre possible de requêtes illégitimes pour faire tomber le serveur. Le hacker cible votre DNS. Si la première vague de trafic indésirable n'a pas suffi, il recommence, encore et encore. Les attaques volumétriques sont courantes parce qu'elles sont faciles à réaliser par presque n'importe qui. Bonne nouvelle : cela signifie aussi que la protection DDoS contre cette méthode est plus simple à mettre en place sur un réseau domestique.

Attaques protocolaires

Attaques basées sur les protocoles demandent un peu plus d'efforts, mais leurs effets sont aussi bien plus dévastateurs sur un réseau domestique. Cette méthode exige qu'une communication de base soit établie entre votre réseau et celui de l'attaquant. Ce dernier envoie donc ce qu'on appelle une poignée de main "TCP". En l'acceptant, vous échangez un ensemble de données initiales, dont les adresses IP et DNS. L'attaquant ne complète alors jamais la poignée de main. Il utilise les données récupérées pour multiplier les requêtes TCP avec de fausses adresses IP, l'une après l'autre. Chaque requête consomme de la bande passante, même pour être rejetée. Le serveur finit par être surchargé et tombe.

Couche applicative

Les attaques DDoS de couche applicative sont la méthode la plus sophistiquée, car elles retournent les ressources d'une application ou d'un serveur contre lui-même. Comme leur nom l'indique, plutôt que de viser l'infrastructure de base du serveur, l'attaque cible la "couche applicative" des données hébergées. S'il s'agit d'un site web, le hacker demande en boucle le chargement d'une sous-section inexistante. À chaque requête, la page doit répondre qu'une telle sous-section n'existe pas. L'attaquant continue jusqu'à ce que le serveur soit saturé et ne puisse plus répondre à aucune requête, légitime ou non.

Le Zero Day et les autres méthodes d'attaque DDoS

Chacune des trois catégories d'attaque DDoS mentionnées ci-dessus regroupe plusieurs méthodes spécifiques. Dans la catégorie des attaques protocolaires, les plus courantes sont flood TCP et Attaque par flood SYN. Du côté des attaques volumétriques, on trouve le flood ICMP, attaque par ping, et flood UDP. Enfin, pour la couche applicative, on a la méthode slowloris. Toutes ces méthodes sont bien documentées et il existe des contre-mesures pour les neutraliser, aussi bien sur les réseaux domestiques que sur les serveurs indépendants. Il existe cependant une autre catégorie d'attaques DDoS : les attaques Zero Day. Comme leur nom l'indique, ce sont des méthodes qui n'ont pas encore été découvertes et qui ne se révèlent qu'au moment de leur première utilisation contre une victime. La nature évolutive des attaques DDoS implique qu'il existe de nombreuses attaques zero-day reposant sur des techniques inédites. Ces attaques sont considérées comme précieuses parce que leur fonctionnement n'est pas encore connu. On suppose donc qu'elles sont conservées en vue d'être utilisées contre des cibles de premier plan. Toutes les méthodes citées précédemment étaient elles aussi, à une époque, des attaques zero-day. En pratique, elles représentent le dernier de vos soucis en matière de protection DDoS pour votre réseau domestique.

Le flood HTTP est également une attaque DDoS répandue. Pour vous en protéger, il est fortement recommandé de sécuriser votre HTTP lorsque vous naviguez sur des navigateurs comme Chrome.

Les motivations derrière une attaque DDoS

Les motivations varient selon chaque attaque DDoS, mais on observe des tendances communes concernant leurs causes profondes. Les attaques DDoS de grande ampleur répondent généralement à deux objectifs. Le premier est l'extorsion : lorsqu'un groupe de hackers parvient à couper la présence en ligne d'une entreprise, il paralyse sérieusement ses capacités commerciales et opérationnelles. La victime préfère souvent payer pour que l'attaque cesse. Le second objectif des attaques DDoS à grande échelle est d'ordre politique ou militant.

Lorsqu'une attaque DDoS vise un réseau domestique, les motivations sont souvent différentes. Dans ce cas, elles sont généralement personnelles. Sinon, vous ou votre fournisseur d'accès êtes probablement victimes d'une tentative d'extorsion. Il est aussi connu que certains joueurs utilisent des attaques DDoS contre d'autres joueurs en ligne pour créer des lags et prendre l'avantage. Dans l'ensemble, le risque d'être personnellement ciblé par une attaque DDoS sur votre réseau domestique reste faible. Mais que faire si cela arrive ? Voici dix solutions pour protéger votre réseau domestique contre les attaques DDoS.

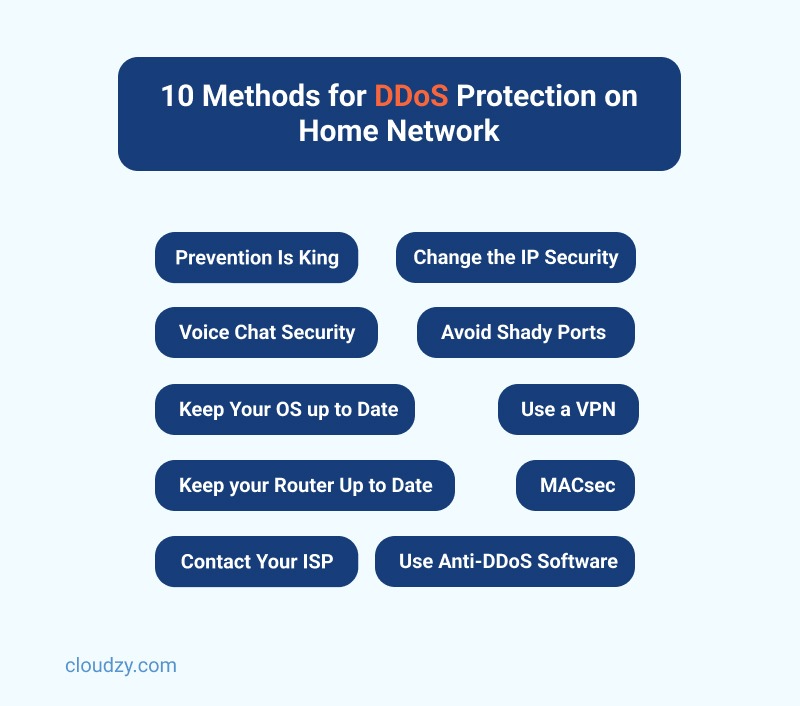

10 méthodes de protection DDoS sur votre réseau domestique

Avant d'expliquer chacune de ces méthodes, il est important de préciser qu'aucune d'elles n'est absolue face à une attaque DDoS sur votre réseau domestique. Elles doivent être combinées pour être efficaces.

1. La prévention avant tout

Ce n'est pas à proprement parler une méthode technique pour contrer les attaques DDoS, mais plutôt un état d'esprit. Les attaques DDoS sont la forme d'activité malveillante la plus répandue sur internet. Même si les chances que votre réseau domestique en soit victime restent faibles, il est fortement recommandé de mener vos propres recherches et de mettre en place toutes les mesures préventives, correctives et préliminaires à votre disposition. Aucune victime d'une attaque DDoS réussie n'y était préparée. Cela montre clairement que certaines des options que nous allons explorer dans cet article doivent être mises en œuvre dès maintenant, avant qu'une attaque ne touche votre réseau.

2. Sécuriser votre adresse IP

Votre adresse IP est votre identité en ligne. C'est le principal moyen de vous identifier, d'identifier vos appareils et votre réseau sur internet. Dans un scénario d'attaque hypothétique, c'est aussi la première cible. Il est conseillé de masquer votre adresse IPlorsque vous pratiquez des activités en ligne à risque. Mieux encore, vous pouvez adopter une stratégie d'adresse IP tournante en demandant à votre fournisseur d'accès de renouveler régulièrement votre adresse IP. Cela rendra votre ciblage beaucoup plus difficile.

3. Utiliser un VPN

De nombreux attaquants DDoS ciblent de longues listes d'adresses IP collectées depuis des sources publiques. Votre adresse IP peut très bien figurer dans l'une d'elles. Dans la continuité de ce qui a été dit sur la sécurité IP, une bonne solution est d'utiliser un réseau privé virtuel. Ce VPN masquera et remplacera complètement votre adresse IP réelle, tout en chiffrant vos données. Cela rendra une attaque DDoS réussie contre votre réseau domestique nettement plus difficile à mener. C'est une raison supplémentaire pour comprendre pourquoi utiliser un VPN.

4. MACsec

IEEE 802.1AE, également connu sous le nom de MACsec, est un protocole réseau qui renforce certains aspects de votre connexion, comme Ethernet et les VLAN, face à tout flux DDoS massif. La configuration d'un protocole MACsec pour protéger un réseau domestique contre les DDoS est certes complexe, mais elle reste l'une des méthodes les plus efficaces contre des attaques comme l'homme du milieu ou les DDoS. Si votre réseau domestique est régulièrement touché par des DDoS, la mise en place de MACsec vous apportera une protection solide.

5. Utiliser un logiciel anti-DDoS

C'est l'option la plus directe. Un logiciel anti-DDoS est conçu spécifiquement pour détecter les schémas propres aux différentes formes d'attaques DDoS. Une fois le trafic entrant identifié comme malveillant, il bloque simplement la communication ou coupe totalement le lien entre l'appareil malveillant et votre réseau en bloquant son IP. Parmi les solutions fiables disponibles, on trouve notamment SolarWinds' Security Event Manager, qui vous protège également contre les attaques exploitant les protocoles d'accès à distance tels que SSH.

6. Maintenez votre système d'exploitation à jour

Il est difficile d'insister suffisamment sur l'importance de maintenir votre système d'exploitation à jour, et cela vaut pour tous les appareils connectés à votre réseau domestique. Que vous utilisiez Linux, macOS ou Windows sur vos ordinateurs, ou Android ou iOS sur vos téléphones, il est indispensable de les maintenir tous à la dernière version disponible. Les versions obsolètes des systèmes d'exploitation constituent l'une des failles de sécurité les plus exploitées : elles permettent à un attaquant d'infiltrer d'abord un appareil non mis à jour, puis de lancer une attaque sur l'ensemble du réseau.

7. Évitez les ports douteux

Bon nombre d'entre nous utilisons chaque jour des logiciels de divertissement et de communication qui s'appuient sur certains ports de transmission pour échanger des données entre nos appareils et leurs services. Steam, Netflix, Discord, Skype, Spotify, Xbox Live, entre autres, en sont des exemples courants. Si les ports officiels sont sécurisés, il existe aussi des ports alternatifs permettant de contourner certains bugs ou d'accéder à du contenu inédit. Cela ne vaut cependant pas le risque pour la sécurité de votre réseau : n'utilisez en aucun cas ces ports douteux et restez toujours sur les ports officiels de chaque service. Dans le cas contraire, vous facilitez grandement le travail d'un attaquant souhaitant déclencher une attaque de type flood TCP.

8. Maintenez votre routeur à jour

C'est un autre aspect essentiel de la sécurité de votre réseau domestique en général. Cela ne protège pas seulement contre les DDoS, mais aussi contre toutes les formes d'activités malveillantes en ligne qui vous visent. Comme pour les appareils connectés au réseau, les modems et les routeurs reçoivent aussi des mises à jour logicielles destinées à renforcer la sécurité. Les versions plus anciennes présentent donc des vulnérabilités plus importantes que les versions récentes. Une infiltration de votre routeur est le pire scénario possible : il devient à la fois la cible centrale de l'attaque et un vecteur d'attaque, puisque l'attaquant peut l'utiliser pour saturer votre réseau. Maintenez vos routeurs à jour !

9. Sécurité des chats vocaux

Il est également connu que des services comme Skype, et même certains comme Discord, peuvent présenter des failles de sécurité à la base. Cela permet à un attaquant malveillant d'injecter un paquet UDP dans une simple demande de chat audio ou d'appel vidéo afin d'établir une connexion, puis de lancer une attaque DDoS en règle. En règle générale, n'acceptez donc jamais de demandes de chat audio ou d'appel vidéo de la part de personnes inconnues sur le web. Cela rejoint le premier conseil de cet article : adoptez toujours une attitude défensive pour prévenir les attaques DDoS plutôt que d'avoir à les gérer une fois qu'elles se produisent. Il est également préférable d'utiliser des logiciels de communication qui ne vous exposent pas.

10. Contactez votre FAI

Si vous ne disposez pas des connaissances techniques nécessaires pour appliquer les solutions présentées dans cette liste, ou si une attaque a déjà rendu votre réseau totalement inaccessible, votre seule option est de contacter votre fournisseur d'accès à Internet. En tant qu'administrateurs du serveur, ils peuvent modifier votre adresse IP pour mettre fin à l'attaque en cours, puis bloquer l'adresse IP responsable de l'attaque DDoS. De nombreux FAI proposent également une protection de base contre les attaques DDoS, ce qui en fait un critère de choix non négligeable.

Conclusion

Les attaques DDoS sont de loin les plus pénibles auxquelles un utilisateur peut être confronté en ligne. Même si elles ne ciblent pas vos données personnelles, la difficulté à identifier l'attaquant et à mettre fin à l'attaque les rend particulièrement frustrantes. Les attaques DDoS ne se limitent pas à un type de serveur ou d'hébergeur précis. Elles peuvent aussi survenir lorsque vous utilisez des services d'accès à distance comme un VPS. Il est donc vivement conseillé de choisir un fournisseur de VPS qui offre non seulement un niveau de sécurité élevé contre les attaques DDoS, mais qui est aussi capable d'y mettre fin rapidement si elles surviennent. Cloudzy propose des VPS protégée par DDoS services qui vous libèrent définitivement des préoccupations liées aux attaques DDoS. Cloudzy propose également plus de 12 localisations, des forfaits sur mesure, une connectivité de qualité, un taux de disponibilité de 99,95 %, ainsi qu'une garantie de remboursement de sept jours.

Hébergement VPS haute performance à prix abordable

Hébergement VPS haute performance à prix abordable

Profitez de notre hébergement VPS abordable pour de nombreux cas d'usage : hébergement de sites web ou de jeux, trading, bureau à distance et développement d'applications.

Obtenez un VPS haute efficacitéQuestions fréquemment posées

Un réseau domestique peut-il être victime d'une attaque DDoS ?

Oui. Non seulement c'est possible, mais les réseaux domestiques sont particulièrement vulnérables : ils disposent d'une quantité limitée de ressources allouées depuis un serveur central, ce qui les rend d'autant plus susceptibles de tomber sous le poids d'une attaque DDoS bien menée.

Existe-t-il des routeurs avec protection contre les attaques DDoS ?

Oui. Et il est fortement conseillé de les utiliser. Ces protections se présentant sous forme logicielle, certains routeurs plus anciens qui n'en disposaient pas à l'origine peuvent en bénéficier via des mises à jour. D'où l'importance de maintenir votre routeur à jour.

Comment détecter une attaque DDoS sur mon réseau domestique ?

Plusieurs signes indiquent qu'une attaque DDoS est en cours : une forte baisse de la vitesse du réseau, des erreurs de délai d'attente, et des pics de trafic qui suivent un schéma régulier sont autant d'indicateurs clairs.