A Linux VPS szerverek jobb biztonságot nyújtanak, mint a Windows rendszerek a beépített Linux biztonsági modellnek köszönhetően. Azonban nincs teljesen semmilyen rendszer. A hackerek naponta millió szervert keresnek fel, hogy sebezhetőségeket talál és adatokat lopjanak vagy szervereket nagy léptékű támadásokra használjanak.

Egy Linux szerver biztonságos konfigurálása tudatos erőfeszítést igényel. Az újonnan telepített VPS rendszerek alapértelmezett beállításokkal rendelkeznek, amelyek az elérhetőséget helyezik a biztonság elé. Annak megértése, hogyan kell biztosan konfigurálni a Linux szerver implementációit, védi rendszerét az evolúciós fenyegetésektől, miközben megőrzi a rendszer működőképességét. Ez az útmutató 20 alapvető lépést mutat be a Linux szerver infrastruktúrájának biztosításához, és sebezhetővé tett rendszerét egy olyan erőddé alakítja, amely megállítja a gyakori támadásokat.

Mi az a Linux VPS?

Egy Linux VPS (virtuális privát szerver) felhőplatformokon fut, dedikált erőforrásokkal, amelyek elkülönítve vannak más felhasználóktól. Az osztott tárhelytől eltérően, ahol egy kompromittált fiók másokat is érinthet, a biztonságos VPS tárhelyzés elkülöníti a környezetét. Azonban a támadók továbbra is a nem biztosított VPS szervereket célozzák meg az adatok ellopásához, a malware telepítéséhez vagy támadások indításához más rendszerek ellen.

Amikor megrendel Linux VPS szerzést üzemeltetés során az operációs rendszer előre telepítve érkezik alapvető beállításokkal. Ezek az alapértelmezett konfigurációk a könnyű használatot részesítik előnyben a biztonsággal szemben, így a kiszolgáló ki van téve az automatizált támadásoknak, amelyek gyakori biztonsági réseket keresnek. Az VPS kiszolgálók esetén a biztonsági felhőadatok megvalósításához az alapvető telepítésen túli proaktív intézkedésekre van szükség.

Miért Kellene Biztonságossá Tenni az Linux VPS

A nem biztonságos kiszolgálók az online állapotba helyezésüktől számított órák alatt az támadások célpontjává válnak. A szervezetek jelenleg átlagosan heti 1876 kibertámadássalszembesülnek, ami az előző évhez képest 75%-os növekedést jelent. Az Linux kiszolgálóinfrastruktúra biztosításának megértése védelmet nyújt ezekkel a folyamatos fenyegetésekkel szemben, amelyek megsemmisíthetik a rendszert.

A legveszélyesebb aspektus az, hogy a kifinomult támadások gyakran észrevétlenek maradnak. A támadók hozzáférhetnek az adatokhoz, megfigyelhetik a kommunikációt, vagy felhasználhatják a kiszolgáló erőforrásait nyilvánvaló behatolási jelek nélkül. Az VPS üzemeltetés biztonságossá tétele proaktív intézkedéseket igényel, mivel a támadók nem jelentik be a jelenlétüket – amikor észreveszi a szokatlan tevékenységet, már jelentős kár történhetett.

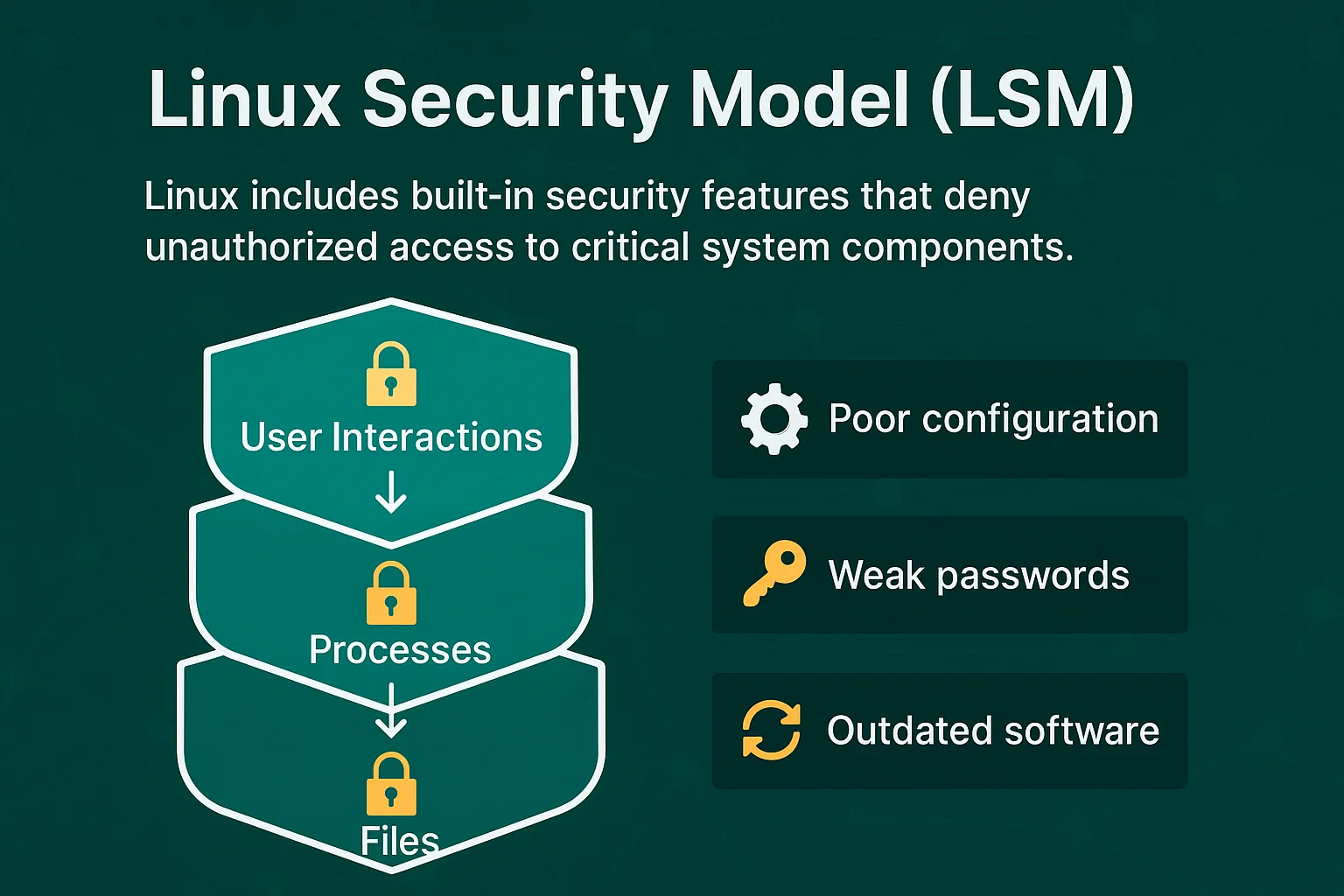

Linux Biztonsági Modell (LSM)

Az Linux beépített biztonsági funkciókat tartalmaz, amelyek megtagadják a jogosulatlan hozzáférést a kritikus rendszerkomponensekhez. Az Linux biztonsági modell diagrammal megmutatja, hogyan védik meg a hozzáférés-vezérlések a fájlokat, folyamatokat és felhasználói interakciókat. Ez több biztonsági réteget hoz létre, amelyek megnehezítik a kiaknázást más operációs rendszerekhez képest.

Az LSM-ek azonban nem tudnak megelőzni a gyenge konfigurációból, gyenge jelszavakból vagy elavult szoftverből eredő támadásokat. Alapot biztosítanak az Linux kiszolgáló biztosításához, de megfelelő megvalósítást igényelnek az alábbiak esetén való hatékonysághoz: Ubuntu VPS üzemeltetés és más Linux disztribúciók.

20 módszer az Linux VPS Biztosítására

Ezek a biztonsági intézkedések az alapvető konfigurációs módosítások közül felvilágosultak a fejlett monitoring rendszerekre. Az Linux kiszolgálói környezet biztosításának elsajátítása megköveteli ezeket a lépéseket szisztematikusan megvalósítani egy biztonságos Linux kiszolgáló felépítéséhez, amely ellenáll a gyakori támadási vektoroknak.

Minden technika olyan specifikus biztonsági réseket címez meg, amelyeket a támadók általában kihasználnak. A módszerek alapvető konfigurációktól kezdve a fejlett monitoring rendszerekig terjednek a fejlett fenyegetésdetektáláshoz. Néhány intézkedés azonnali védelmet nyújt, míg mások hosszú távú biztonsági rugalmasságot teremtenek. A megvalósítás sorrendje számít – az alapvető megerősítési lépéseket meg kell előzzék a fejlett monitoring eszközökhöz. Ezek a 20 stratégia együttesen egymást átfedő biztonsági rétegeket hoznak létre, amelyek jelentősen csökkentik a kiszolgáló támadási felületét.

1. Tartsa a Szoftvert Naprakészen

Az elavult szoftverek olyan ismert biztonsági réseket tartalmaznak, amelyeket a támadók kihasználnak. A szoftver fejlesztői rendszeresen adnak ki javításokat, amelyek ezeket a biztonsági réseket kijavítják, így a frissítések az Linux kiszolgálórendszerek biztosításának első védelmi vonala.

Az alapvető biztonsági javítások automatikus frissítéseinek konfigurálása:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yÁllítson be e-mail értesítéseket az elérhető frissítésekhez, hogy tájékozottabb maradjon a kézi felülvizsgálatot igénylő biztonsági javításokról.

2. Tiltsa le a Root Bejelentkezést

Minden Linux kiszolgáló tartalmaz egy "root" felhasználói fiókot korlátlan rendszerhozzáféréssel. Mivel a támadók tudják, hogy ez a fiók mindig létezik, támadják ezt brute force támadásokkal a jelszavak kitalálásához és a kiszolgáló teljes felügyeletének meghódításához.

Hozzon létre egy új adminisztrátori felhasználót a root hozzáférés letiltása előtt:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdEz arra kényszeríti a támadókat, hogy felhasználónevet és jelszót is találgatni kelljen, ezáltal jelentősen növeli a biztonságot.

3. SSH kulcspár generálása

A jelszó alapú bejelentkezés, különösen gyenge jelszavak esetén, biztonsági sérülékenység lehet. Az SSH kulcs alapú hitelesítés biztonságosabb alternatívát kínál. Kriptográfiai kulcsok használatával jelszavak helyett sokkal robusztusabb és nehezebben feltörhető hitelesítési módszert biztosítasz.

Ez a biztonsági intézkedés különösen kritikus annak fényében, hogy az ellopott hitelesítési adatok az adatvédelmi incidensek 24%-ában képezik a kezdeti támadási vektort a biztonsági kutatások szerint. Ezek a támadások hosszabb ideig észlelhetők és tartalmuk kontrollálható, mint bármelyik másik módszer, így az SSH kulcsok általi megelőzés elengedhetetlen.

SSH kulcspárok generálása biztonságos hitelesítéshez:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipAz SSH kulcsok akár 4096 bit hosszúak lehetnek, ezáltal exponenciálisan biztonságosabbak még az összetett jelszavaknál is.

4. Kétfaktoros hitelesítés engedélyezése

A kétfaktoros hitelesítés egy második ellenőrzési lépést ad a jelszavak mellett. Még ha a támadók megszerezik is a jelszavadat, nem tudnak hozzáférni a szerverhez a második hitelesítési tényező nélkül.

Kétfaktoros hitelesítés telepítése és konfigurálása:

sudo apt install libpam-google-authenticator

google-authenticatorKonfiguráld a mobilod hitelesítő alkalmazást, hogy időalapú kódokat generáljon a szerverhez való hozzáféréshez.

5. Az SSH port módosítása

Az alapértelmezett SSH port (22) folyamatos támadásokat kap automatizált vizsgáló eszközöktől. Az egyéni portra való váltás csökkenti az ezeknek az automatizált támadásoknak való kitettséget. Tekintettel arra, hogy az adatvédelmi incidens globális átlagos költsége 2024-ben 4,88 millió dollárra nőtt még az egyszerű biztonsági intézkedések, mint a port módosítása is értékes védelmet nyújtanak az automatizált fenyegetésekkel szemben.

A legtöbb Linux disztribúcióhoz:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdAz Ubuntu 23.04-es és újabb verzióihoz:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceFontos: Teszteld az új portot az aktuális munkamenet bezárása előtt:

# Test connection in a new terminal

ssh username@server-ip -p 2222Frissítsd a tűzfal szabályokat az új port engedélyezéséhez:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingNe felejtsd el megadni az új portot a csatlakozáskor: ssh felhasználónév@szerver-ip -p 2222

6. Nem használt hálózati portok és IPv6 letiltása

A nyitott hálózati portok bejutási pontokat biztosítanak a támadóknak. Minden futó szolgáltatás potenciális biztonsági rést hoz létre, így tiltsd le a szükségtelen szolgáltatásokat és a hozzájuk tartozó portokat.

Jelenleg nyitott portok megtekintése:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnHasználj iptables a tűzfalszabályok kezeléséhez és a szükségtelen portok bezárásához.

Tiltsa le az IPv6-t, ha nem szükséges:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Frissítse a hálózati konfigurációt (keresse meg az aktuális netplan fájlt):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Tűzfal konfigurálása

A tűzfalak vezérlik, mely hálózati forgalom érheti el a szervert. Blokkolják az jogosulatlan kapcsolatokat, miközben az engedélyezett forgalmat meghatározott portokon keresztül átengedik.

Gyors UFW beállítás:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableAlapvető tűzfalszabályok:

| Célkitűzés | Parancs | Eredmény |

| HTTP engedélyezése | sudo ufw allow 80 | Webes forgalom engedélyezve |

| HTTPS engedélyezése | sudo ufw allow 443 | Biztonságos webes forgalom |

| Egyéni SSH port engedélyezése | sudo ufw allow 2222 | SSH egyéni porton |

| Adott IP-cím blokkolása | sudo ufw deny from 192.168.1.100 | IP teljesen blokkolva |

Tűzfal állapotának ellenőrzése:

sudo ufw status verboseEz a konfiguráció blokkolja az összes bejövő forgalmat, csak az SSH kapcsolatok kivételével.

8. Kártékony szoftver és víruskereső alkalmazások telepítése

Az Linux rendszerek fertőzödhetnek kártékony szoftverrel, amely adatokat lophat, kriptovalutát bányászhat, vagy hátoldalas hozzáférést nyújthat támadóknak. A kártékony szoftver elleni védelem felismeri és eltávolítja ezeket a veszélyeket, mielőtt veszélyeztetnék a rendszert.

Telepítse a ClamAV-t átfogó víruskereséshez:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamKézi vizsgálatokat futtathat kritikus könyvtárakban:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeFokozott védelem érdekében telepítse a Maldet-et a ClamAV mellett:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useNapi automatikus vizsgálatokat ütemezhet cron-nal:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Rootkit-kereső telepítése

A rootkit-ek olyan kártékony programok, amelyek az operációs rendszer mély rétegeibe rejtőznek, és gyakran elkerülik a szabvány vírusirtó szoftvert. Lehetővé tehetik a támadóknak, hogy megmaradó hozzáférést szerezzenek a rendszerhez, miközben láthatatlanok maradnak a szokásos észlelési módszerek számára.

Telepítse és konfigurálja a Chkrootkit-et rootkit-detektáláshoz:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDAz RKHunter telepítése további rootkit-védelem érdekében:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkAutomatikus heti rootkit-ellenőrzések beállítása:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logRootkit-ek észlelése esetén azonnal izolálja a szervert, és fontolja meg az operációs rendszer teljes újratelepítését, mivel a rootkit-eket rendkívül nehéz teljesen eltávolítani a rendszer integritásának megőrzése mellett.

10. Fail2Ban használata behatolásvédelemhez

A Fail2Ban figyeli a bejelentkezési kísérleteket, és automatikusan blokkol IP-címeket, amelyek rosszindulatú viselkedést mutatnak, például ismételt sikertelen bejelentkezési kísérleteket.

Gyors telepítés:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localAlapvető SSH védelmi beállítások:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Fő konfigurációs értékek:

| Beállítás | Érték | Jelentés |

| maxretry | 3 | Sikertelen kísérletek a tiltás előtt |

| tiltás időtartama | 3600 | Tiltás időtartama (1 óra) |

| időpontkeresés | 600 | Időablak (10 perc) |

Indítás és engedélyezés:

sudo systemctl start fail2ban

sudo systemctl enable fail2banTiltott IP-címek ellenőrzése:

sudo fail2ban-client status sshd11. Az SELinux bekapcsolása

A Security-Enhanced Linux (SELinux) kötelező hozzáférés-vezérlést biztosít, amely korlátozza, hogy a programok mit tehetnek, még akkor is, ha feltörték őket. Egy további biztonsági réteget hoz létre a szokásos Linux engedélyek mellett.

SELinux ellenőrzése és engedélyezése:

sestatus

sudo setenforce enforcingSELinux házirendek megakadályozzák, hogy a feltört alkalmazások jogosulatlan rendszererőforrásokhoz férjenek hozzá. Az optimális konfigurációhoz kövesse ezeket az egyszerű utasításokat a SELinux lehetőségeinek teljes kihasználásához.

12. Fájlok, könyvtárak és e-mailek védelme

Titkosítson érzékeny fájlokat, hogy megvédje őket az illetéktelen hozzáféréstől, még akkor is, ha a támadók hozzáférnek a rendszerhez. Ez alapvető a biztonságos Linux file server konfigurációkban, amelyek érzékeny adatokat kezelnek.

A GPG használata fájltitkosításhoz:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameMegfelelő fájl-engedélyek beállítása a hozzáférés korlátozásához:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Rendszeres biztonsági másolatok készítése

A rendszeres biztonsági másolatok lehetővé teszik a helyreállítást biztonsági incidensek, hardvarhiba vagy véletlen adatvesztés után. Az automatikus biztonsági másolatok csökkentik az emberi hiba kockázatát, és kritikus összetevői az biztonságos VPS hosting stratégiáknak.

Automatikus biztonsági mentési parancsfájlok létrehozása:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logTároljon biztonsági másolatokat több helyen, beleértve az offline tárolást, a 3-2-1 biztonsági mentési szabály betartásával.

14. Lemezparticionálás létrehozása

A lemezparticionálás elkülöníti a rendszerfájlokat a felhasználói adatoktól, így korlátozzuk a károkat, ha egy partíció kompromittálódik. Emellett megakadályozza, hogy az egyik terület lemezterület-kimerülése a teljes rendszert érintse.

Javasolt particionálási séma:

/boot – 500MB (rendszerindítási fájlok)

/ – 20GB (rendszerfájlok)

/home – 50GB (felhasználói adatok)

/var – 10GB (naplók és adatbázisok)

/tmp – 2GB (ideiglenes fájlok)

swap – 2GB (virtuális memória)

Csatlakoztass az ideiglenes partíciókat biztonsági korlátozásokkal:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Azonnal jelentkezzen

sudo mount -aEllenőrizd a partíció biztonságát:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionA noexec beállítás megakadályozza, hogy rosszindulatú végrehajtható fájlok fussanak, nosuid letiltja a set-user-ID biteket, és nodev megakadályozza az eszközfájlok létrehozását az ideiglenes könyvtárakban.

15. Szervernaplók megfigyelése

A szervernaplók az összes rendszertevékenységet rögzítik, és korai figyelmeztetéseket adnak a biztonsági incidensekről. A naplók rendszeres figyelése segít azonosítani a szokatlan mintákat, mielőtt súlyos fenyegetésekké válnának.

Figyelendő naplók:

| Naplófájl | Célkitűzés | Parancs |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Bejelentkezési kísérletek | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Rendszerüzenetek | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Webes forgalom | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | Blokkolt IP-címek | sudo tail -f /var/log/fail2ban.log |

Gyors naplóelemzési parancsok:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Automatizált naplófigyelés:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllÁllítson be napló-forgatást, hogy a naplófájlok ne fogyasszanak el túl sok lemezterületet.

16. Erős jelszavak használata

Az erős jelszavak ellenállnak a brute force és szótáras támadásoknak. A gyenge jelszavak modern számítási kapacitással percek alatt feltörhetők.

Jelszókövetelmények:

- Minimum 12 karakter

- Nagybetűk, kisbetűk, számok és szimbólumok keveréke

- Ne tartalmaz szótári szavakat vagy személyes adatokat

- Minden fiók számára egyedi

Jelszókezelőket használjon összetett jelszavak generálásához és biztonságos tárolásához. Az Linux biztonsági modell elveiből átvett további biztonsági rétegekkel az erős jelszavak több védvonalat képeznek az illetéktelen hozzáférés ellen.

17. SFTP használata FTP helyett

A standard FTP egyszerű szövegben küldi az adatokat és hitelesítési adatokat, így azok láthatóak a hálózat lehallgatói számára. Az SFTP az összes adatátvitelt titkosítja, megvédi az érzékeny információkat és támogatja a biztonságos fájlszerver Linux architektúrákat.

Csak SFTP hozzáférés konfigurálása:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpTiltsa le a standard FTP szolgáltatásokat a biztonsági kockázat kiküszöbölésére:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. CMS automatikus frissítésének engedélyezése

A tartalomkezelő rendszerek (WordPress, Drupal, Joomla) rendszeresen biztonsági javításokat adnak ki. Az automatikus frissítések engedélyezése biztosítja a kritikus sebezhetőségek azonnali javítását.

WordPress esetén adja hozzá a wp-config.php fájlhoz:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Figyelje a frissítési naplókat a kompatibilitás és működés biztosítása érdekében.

19. Anonim FTP feltöltések letiltása

Az anonim FTP lehetővé teszi bárki számára, hogy hitelesítés nélkül feltöltsen fájlokat a szerverére. Ez ahhoz vezethet, hogy a szerverén illegális tartalom, rosszindulatú szoftver található, vagy támadások terjesztési pontjává válik.

Állítsa be a vsftpd-t hitelesítés megkövetelésére:

sudo nano /etc/vsftpd.conf# Anonim hozzáférés letiltása

anonymous_enable=NO# Helyi felhasználói hitelesítés engedélyezése

local_enable=YES

write_enable=YES

local_umask=022# Felhasználók korlátozása saját könyvtáraikra

chroot_local_user=YES

allow_writeable_chroot=YES# Biztonsági beállítások

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOIndítsa újra az FTP szolgáltatást:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdHozzon létre FTP felhasználói fiókokat korlátozott engedélyekkel:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsAz FTP hozzáférési naplóit figyelje gyanús tevékenységek miatt:

sudo tail -f /var/log/vsftpd.log20. Brute Force Támadások Elleni Védelem Beállítása

Valósítson meg több rétegű védelmet a Fail2Ban mellett, hogy megvédje szerverét a kifinomult automatizált támadásoktól.

További védelmek beállítása:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Használjon olyan eszközöket, mint a DenyHosts a Fail2Ban mellett átfogó védelemhez.

Következtetés

Az Linux VPS szerver biztonságossá tételéhez több védelmi réteg megvalósítása szükséges: alapvető konfigurációs változásoktól kezdve fejlett megfigyelési rendszerekig. Kezdje az alapvetõ biztonsági intézkedésekkel (szoftverfrissítések, tűzfal beállítása, SSH keménység), majd adjon hozzá kifinomult eszközöket, mint az behatolás-észlelés és automatizált monitorozás.

Az Linux szerver biztonságához folyamatos karbantartás szükséges, nem csak egyszeri beállítás. Rendszeresen tekintse át a naplókat, frissítse a szoftvert, és igazítsa a biztonsági intézkedéseket az új fenyegetésekhez. A megfelelő biztonsági konfigurációba való befektetés megelőzi a költséges adatsértéseket és megőrzi a rendszer megbízhatóságát.

Ne feledje, hogy ezek a biztonsági intézkedések együtt működnek – egyetlen technika sem nyújt teljes védelmet. Mind a 20 stratégia megvalósítása átfedő biztonsági rétegeket hoz létre, amely jelentõsen csökkenti szerverének sebezhetõségét a gyakori támadások ellen. Legyen szó biztonságos fájl szerver Linux konfigurációról vagy általános VPS hosting védelemrõl, ezek az alapvetõ lépések lényeges biztonsági védelmet nyújtanak.