Az SSH egy biztonságos hálózati protokoll, amely titkosított alagutat hoz létre a rendszerek között. Továbbra is népszerű a fejlesztők körében, akiknek távoli hozzáférésre van szükségük a számítógépekhez grafikus felhasználói felület nélkül. Bár az SSH több évtizede létezik, és számos felhasználó számára megbízhatóan működött, bizonyos hibák még mindig befolyásolhatják.

Ezek közül sok hiba a SSH közösségben jól ismertté vált, és megoldásaik széles körben dokumentáltak. Ezek között megtalálható tűzfal inkompatibilitás, SSH nyilvános kulcs injektálási problémái, SSH fájlkulcs módmegadási problémákés a "Figyelmeztetés: A távoli gazdagép azonosítása megváltozott" hiba.

Ez a hiba az összes jelentős operációs rendszeren előfordul, beleértve a Windows, Linux és macOS rendszereket. A probléma forrása akár jogos biztonsági aggály is lehet, és nem csak egy egyszerű technikai hiba. Ebben a cikkben elmagyarázzuk, miért történik ez meg, mit jelent a SSH kapcsolat biztonsága szempontjából, és hogyan lehet megoldani az egyes főbb platformokon.

Mi váltja ki a "Figyelmeztetés: A távoli gazdagép azonosítása megváltozott" üzenetet (és aggódnod kell?)

A "Figyelmeztetés: A távoli gazdagép azonosítása megváltozott" üzenet akkor jelenik meg, amikor a SSH nyilvános kulcs, amely a known_hosts fájlban van tárolva, nem egyezik meg azzal a kulccsal, amelyet a szerver jelenleg bemutat. Ez az eltérés a SSH beépített biztonsági mechanizmusát aktiválja, hogy megvédelmeljen a lehetséges fenyegetésektől.

Jogos okok a gazda kulcs módosításához

Több ártalmatlan oka lehet annak, hogy egy szerver gazdagépkulcsa megváltozzon. Néha látni fogsz olyan variációkat, mint az "RSA gazdagépkulcs megváltozott", az alkalmazott kulcs típusától függően.

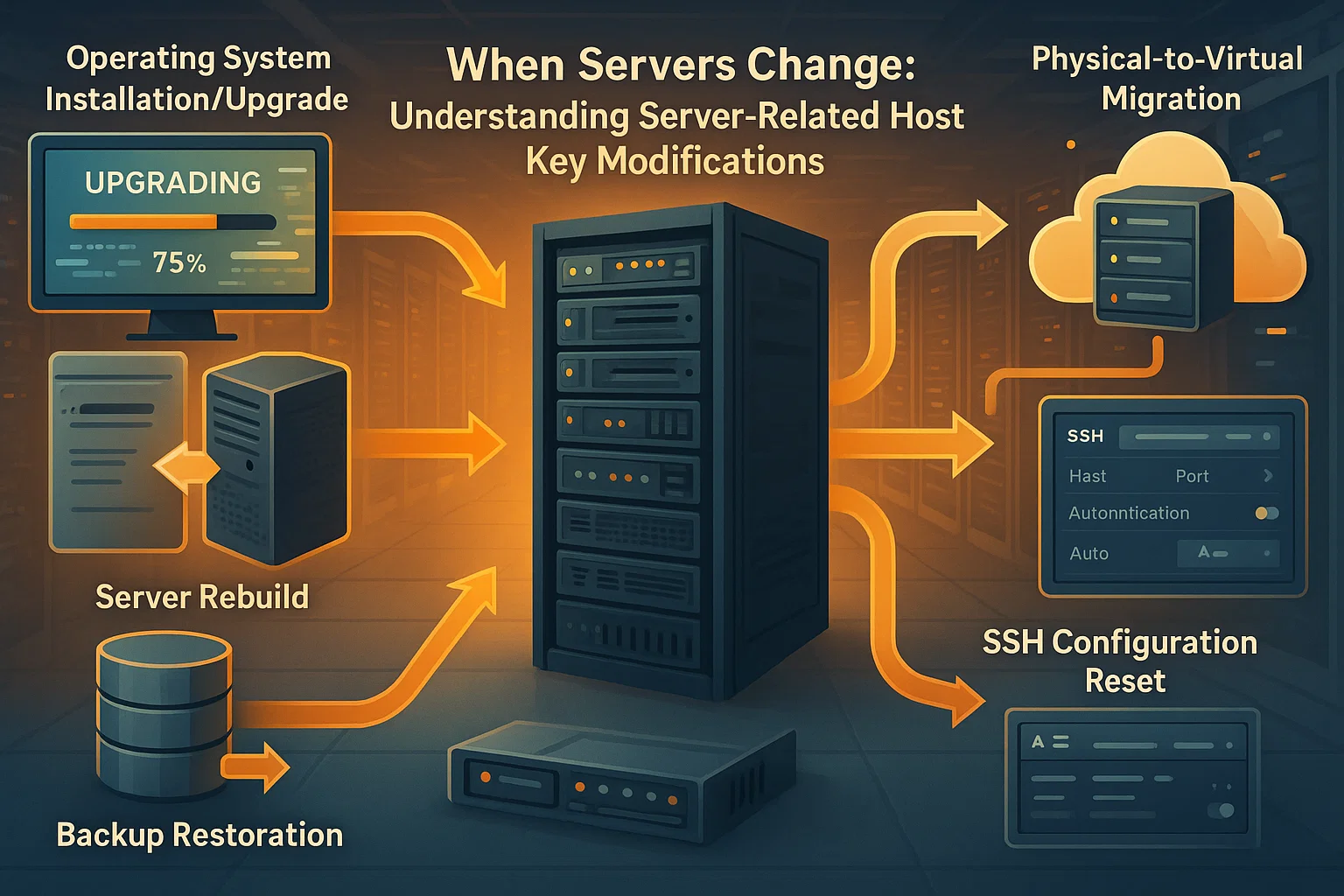

Szerver-kapcsolódó módosítások:

- A kiszolgáló operációs rendszere újratelepítésre vagy frissítésre került

- A szerver újraépítésre vagy biztonsági mentésből történő visszaállításra került

- A kiszolgáló SSH-konfigurációja visszaállítva lett

- A fizikai vagy virtuális gép lecserélődött

- Szerver migrálása új hardverre

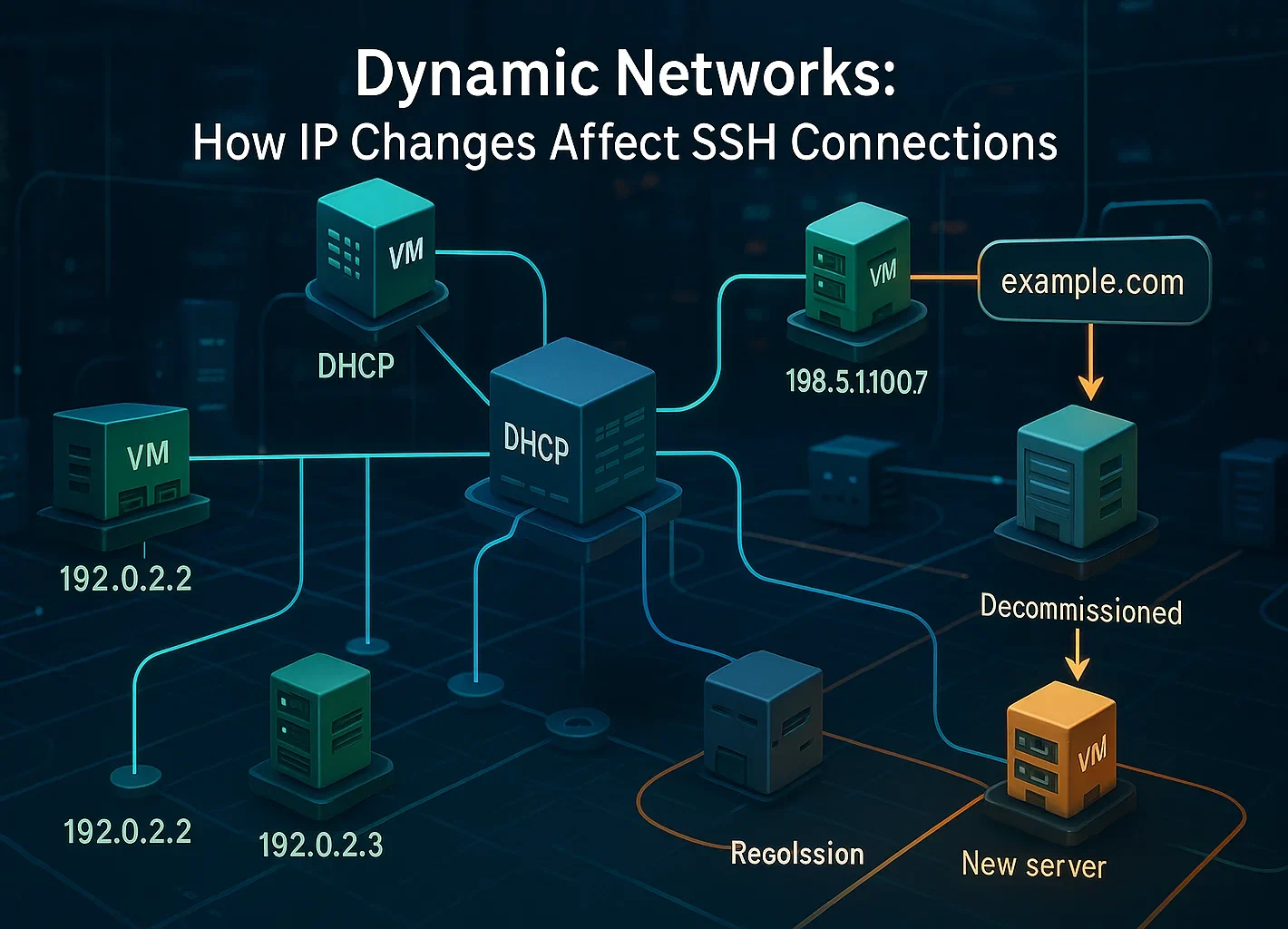

Hálózati konfiguráció módosítása:

- A felhőszolgáltatók idővel újra felhasználják az IP-címeket, vagy a kapcsolat terheléselosztón keresztül irányul.

- DHCP új IP-címet rendelt hozzá egy másik géphez

- Egy leszerelt szerver IP-címe egy új rendszerhez lett hozzárendelve

- DNS rekordok frissítve lettek egy másik szerverre mutató beállításhoz

Kulcskezelési műveletek:

- A rendszeradminisztrátorok biztonsági okokból manuálisan újragenerálták a gazda kulcsait

- SSH kiszolgáló szoftver újratelepítve lett

- Biztonsági szabályzatok megkövetelik a kulcsrotációt

Fontos megérteni, hogy a felhasználói jelszóváltozások nem érintik a gazdagépkulcsokat. Ezek különálló hitelesítési mechanizmusokat képviselnek. A gazdagépkulcsok csak akkor változnak meg, ha maga a szerver vagy annak SSH konfigurációja módosul.

Mikor kell komolyan venni a figyelmeztetést

Míg a legtöbb gazdagépkulcs-változtatás jogos, ez valódi biztonsági fenyegetésre utalhat. Aggódnod kellene, ha:

- Nem végezted el semmilyen módosítást a szerveren, és nem tudtál semmilyen ütemezett karbantartásról.

- Nem lehet ellenőrizni a kulcsváltoztatás okát a kiszolgáló-adminisztrátorral

- A kiszolgáló nyilvános hálózatokon vagy nem megbízható kapcsolatokon keresztül érhető el

- Termelési rendszerekhez vagy bizalmas adatokat tartalmazó kiszolgálókhoz csatlakozol

Az emberközé beszivárgó támadások viszonylag ritkák, de előfordulnak. Az ilyen támadásoknál egy támadó magát az ön számítógépe és a legitim szerver közé helyezi, és az összes forgalmat lehallgatja.

Felhasználói hiba és a szociális mérnöksége a biztonsági problémák 68 százalékát teszik ki, ami miatt a figyelemzékenység kulcsfontosságú. A rendszeredet további védelemmel láthatsz el, ha többet megtudol a brute-force támadás elleni védelem.

Az IBM legutóbbi statisztikái azt mutatják, hogy a globális átlagos költsége adatszivárgás 2025-ben 4,44 millió dollár volt, az átlagos észlelési idő pedig nyolc hónap. Ez azt mutatja, hogy miért létezik az SSH gazdakulcs-ellenőrzési mechanizmusa, és miért nem szabad soha figyelmen kívül hagyni ezeket a figyelmeztetéseket vizsgálat nélkül.

Hogyan ellenőrizhetem, hogy a figyelmeztetés biztonságos-e

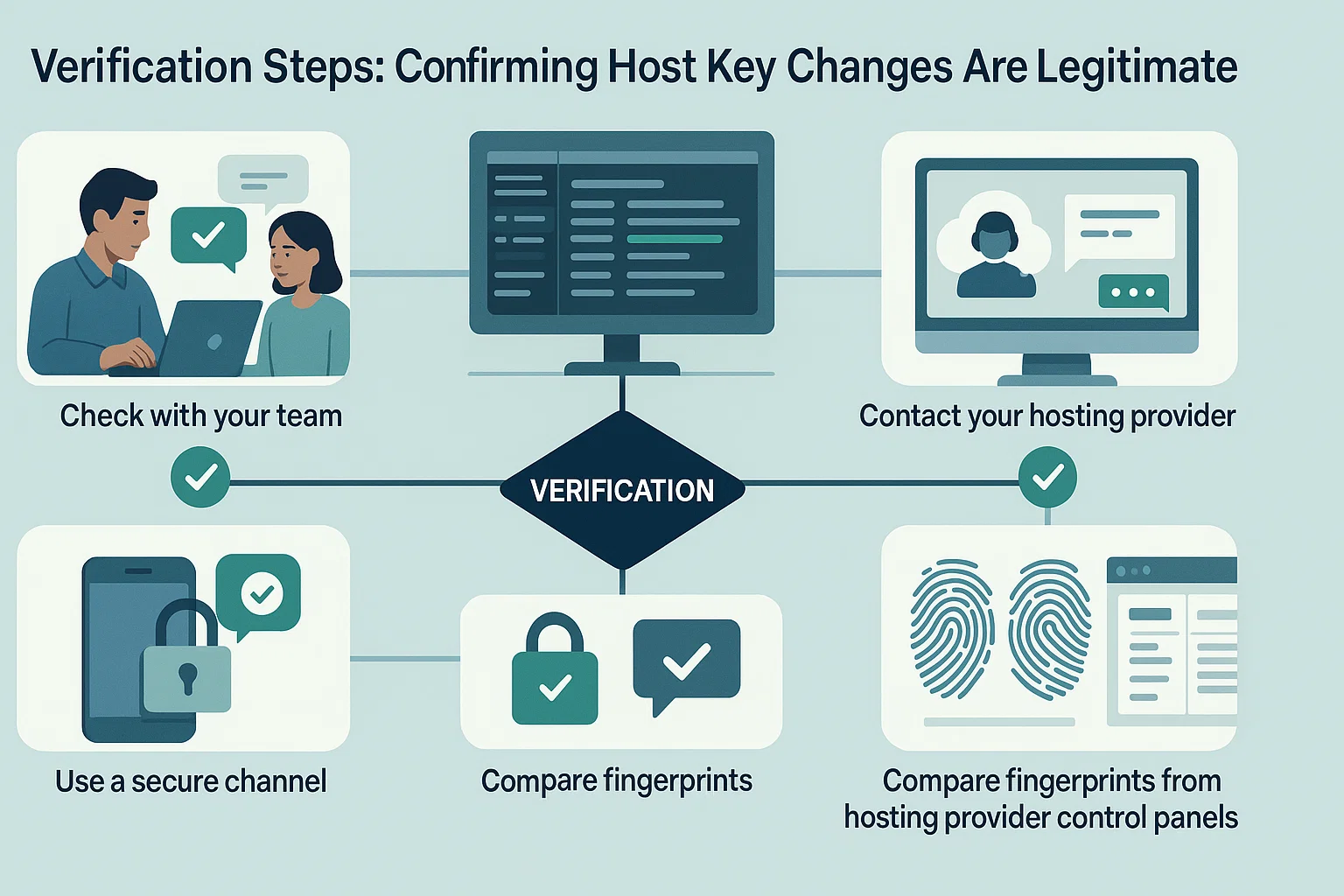

A probléma megoldása előtt végezze el ezeket az ellenőrzési lépéseket:

- Konzultáljon csapatával: Ha megosztod a szerverelérést, kérdezd meg a kollégáidat, hogy végeztek-e változtatásokat

- Kiszolgáló naplók megtekintése: Ellenőrizze a karbantartási naplókat vagy a változási naplókat a legutóbbi tevékenységekhez

- Lépjen kapcsolatba a tárhely-szolgáltatójával: Ha felhőszolgáltatásokat használ, ellenőrizze, hogy történt-e karbantartás

- Biztonságos csatorna használata: Ha lehetséges, ismert biztonságos hálózaton keresztül csatlakozva ellenőrizze az ujjlenyomatot

- Ujjlenyomatok összehasonlítása: Egyes hosting szolgáltatók megjelenítenek aktuális SSH ujjlenyomatokat a vezérlőpultjaikban

Ha megerősítheti, hogy a kulcsváltozás jogos volt, biztonságosan eltávolíthatja a régi kulcsot és elfogadhatja az újat.

Ha kerülni szeretné a dinamikus IP-cím újra-hozzárendelést vagy a gazdaszámítógép-kulcs ütközéseit, az infrastruktúra választása nagy szerepet játszik.

Cloudzy biztosít SSH VPS üzemeltetés dedikált statikus IP-címekkel. AMD Ryzen 9 processzorokon futtatunk NVMe tárolóval azonnali parancsok végrehajtásához. Hálózatunk 40 Gbps sebességet ér el 12 globális helyen. Ráadásul ingyenes DDoS védelmet adunk a kapcsolat biztonságához.

Hogyan lehet javítani a „Remote Host Identification Has Changed" hibát

A megoldás egyszerű: távolítsa el a régi kulcsrekordot a rendszeréről. Ez feloldja az eltérést, és lehetővé teszi az új kulcs mentését a következő csatlakozáskor. Tekintse meg útmutatónkat: SSH kliensek további eszközökhöz.

Ezt egyetlen paranccsal vagy a fájl kézzel szerkesztésével is elvégezheti.

1. módszer: A parancssor (leggyorsabb)

Ez a módszer macOS, Linux és Windows 10+ (OpenSSH használatával) esetén működik. Ez a leggyorsabb módja a hiba megoldásának. További információkért olvassa el: ssh-keygen man oldal.

- Nyissa meg a terminált.

- Futtassa ezt a parancsot (cserélje ki hostname a szerver IP-címével vagy tartománynevével):

ssh-keygen -R hostnameHa vizuális szerkesztőt részesít előnyben, saját maga is törölheti a kulcsot. A hibaüzenet általában pontosan azt mondja meg, melyik sorszámot kell eltávolítani.

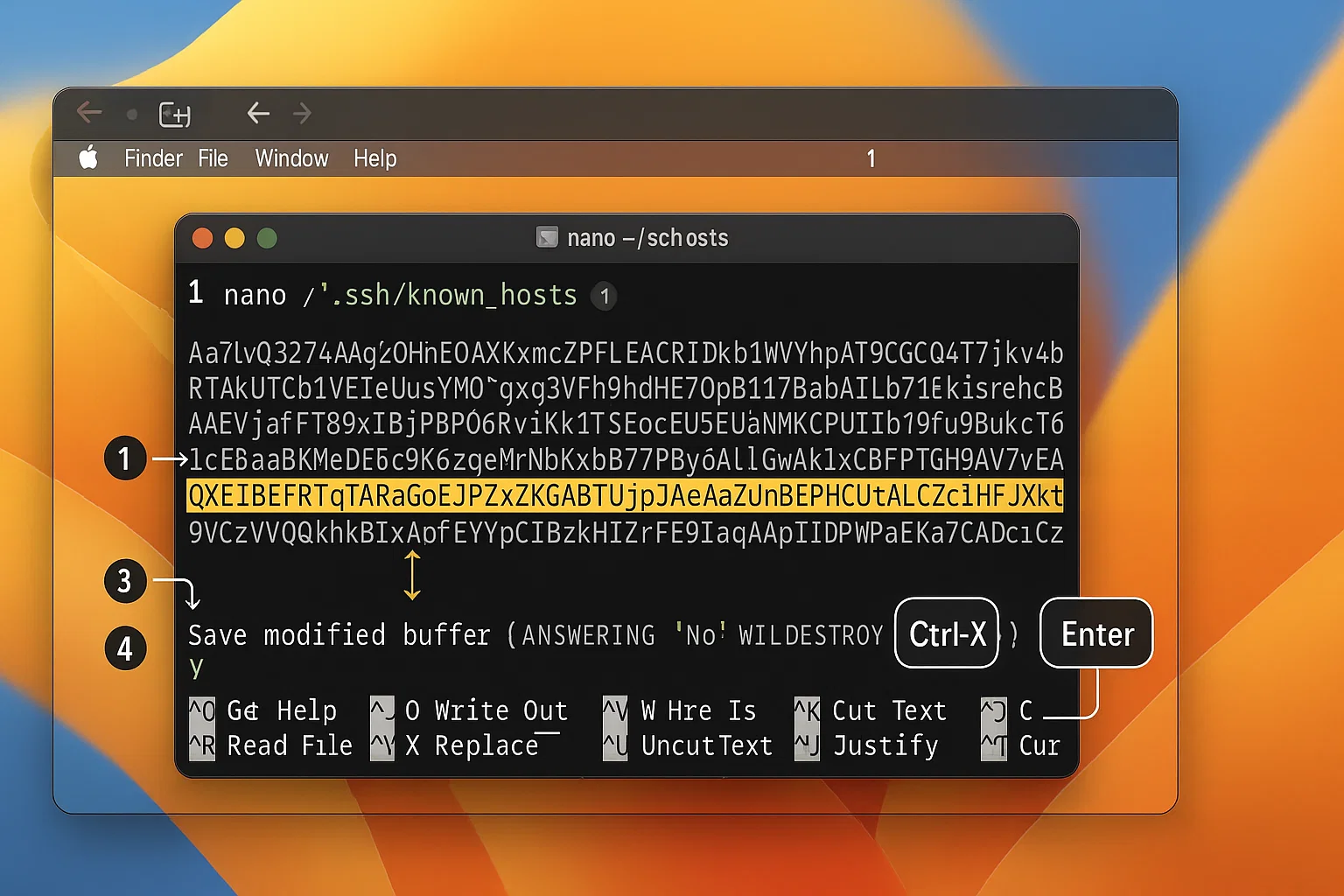

Nyisd meg a terminálodat és szerkeszd a fájlt ezzel Nano:

nano ~/.ssh/known_hosts

Keresse meg a sort a hibaüzenetből. Törölje, majd nyomja meg az Ctrl + X és Y menteni.

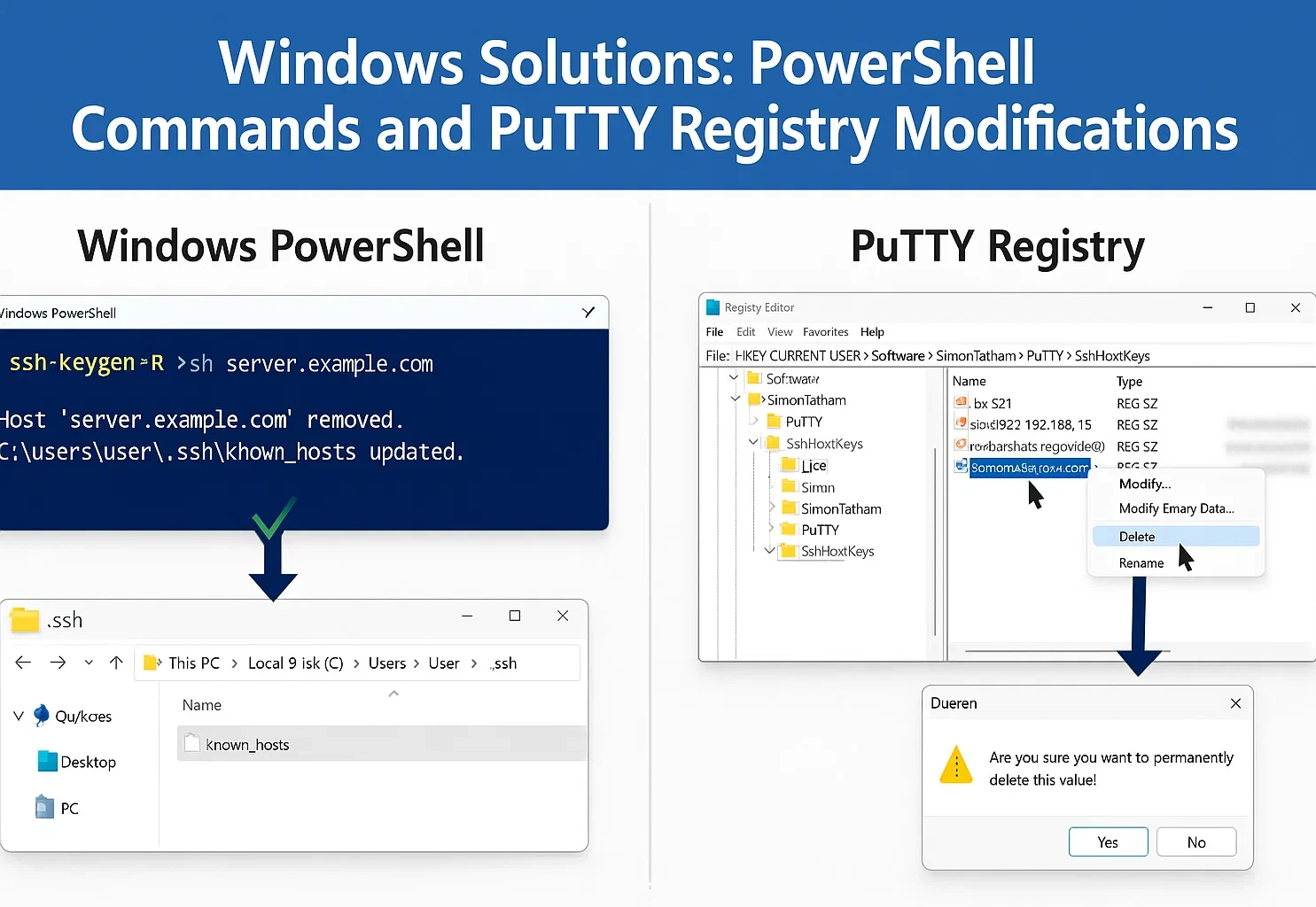

Megoldás a Windows számára

Windows felhasználók jellemzően a beépített OpenSSH klienst vagy a PuTTY-t használják.

Lehetőség 1: Windows OpenSSH (Windows 10/11)

A Windows 10 és 11 rendszeren az OpenSSH egy választható funkció. Adja hozzá a Beállítások > Alkalmazások > Választható funkciók menüponton keresztül. A Server 2025 tartalmazza az ügyfelet, de engedélyeznie kell azt.

Ha PowerShell-t vagy Command Promptot használ, a ssh-keygen Method 1 parancsot itt is működik.

A fájl kézzel történő szerkesztéséhez:

- Nyomj Windows billentyű + R.

- Típus %USERPROFILE%\.ssh és nyomja meg Enter.

- Nyisd meg a known_hosts fájl a Notepad-dal.

- Törölje a hibát okozó sort és mentse a fájlt.

A kulcsok megfelelő kezeléséhez tekintse meg útmutatónkat: SSH kulcsok létrehozása Windows rendszeren.

2. lehetőség: A PuTTY használata

A PuTTY az Windows Registry-ben tárolja a kulcsokat, nem pedig egy fájlban.

- Nyissa meg a Beállításszerkesztőt (Nyomja meg az Windows billentyű + R, írjon regedit, és kattintson rá Enter).

- Navigáljon a következőhöz: HKEY_CURRENT_USER\Software\SimonTatham\PuTTY\SshHostKeys\

- Keresse meg azt a bejegyzést, amely megfelel a szerver hostname-jének vagy IP-címének.

- Kattintson rá a jobb gombbal, és válassza az Törlés.

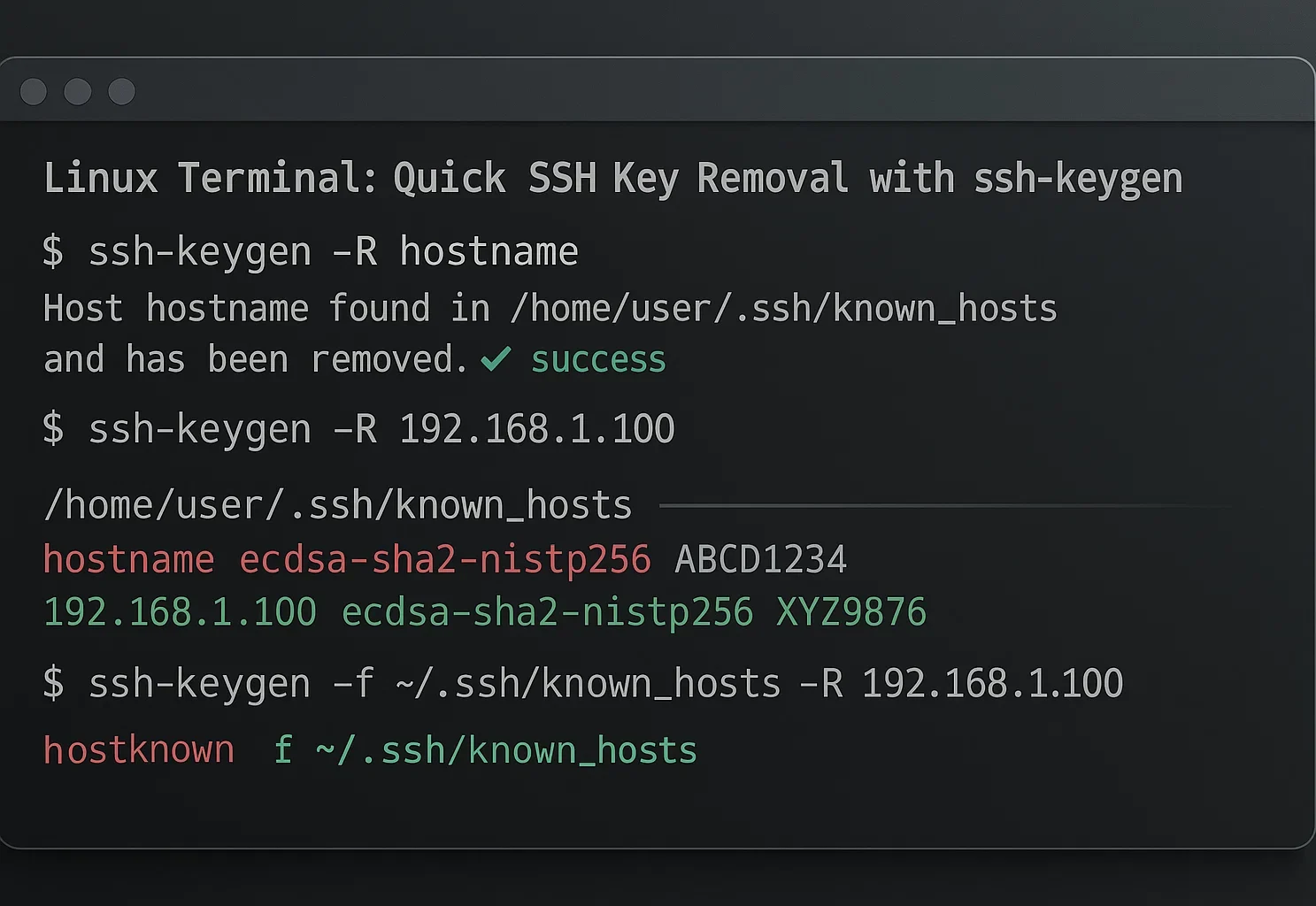

Linux megoldás

A ssh-keygen parancsot, amelyet lefedtünk Módszer 1 az Linux-en a standard megoldási módszer. Gyors és natívan támogatott.

Manuális szerkesztés

Ha szeretné megtekinteni a fájl tartalmát, szerkesztheti azt egy szövegszerkesztővel, például a Nano-val.

- Nyissa meg a terminált.

- Típus nano ~/.ssh/known_hosts és nyomja meg Enter.

- Keresse meg a hibaüzenetben említett sorszámot.

- Törölje a sort, majd nyomjon meg Ctrl + X és Y menteni.

Használhatod továbbá az Vim (vim ~/.ssh/known_hosts) ha ezt ismeri.

Figyelmeztetés a Ellenőrzések Letiltásáról

Kényszerítheti az SSH-t, hogy ellenőrzés nélkül csatlakozzon, de ez kockázatos. Megkerüli az ember-a-középben támadások elleni védelmet.

Ezt a megközelítést csak helyi teszteléshez használja megbízható hálózatokon. macOS és Linux esetén írja be ezt:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null [email protected]Ha Windows-en van, az Unix útvonal nem működik. Ezt kell használnia: NUL a megkerülés működéshez:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=NUL [email protected]Ne futtassa ezeket az felülbírálásokat nyilvános kapcsolatokon vagy éles szervereken.

A kulcsok eltérésének javítása rutinszerű karbantartás, de többet is tehet a kapcsolat biztonságáért. A botok gyakran támadják az alapértelmezett 22-es portot brute-force támadásokkal. Ezt a háttérzajt elkerülheti SSH portok módosítása Linux-ban valami kevésbé előre jelezhető dolgot felé.

Soha ne használja ezt a módszert éles szervereken vagy nem megbízható hálózatokon.

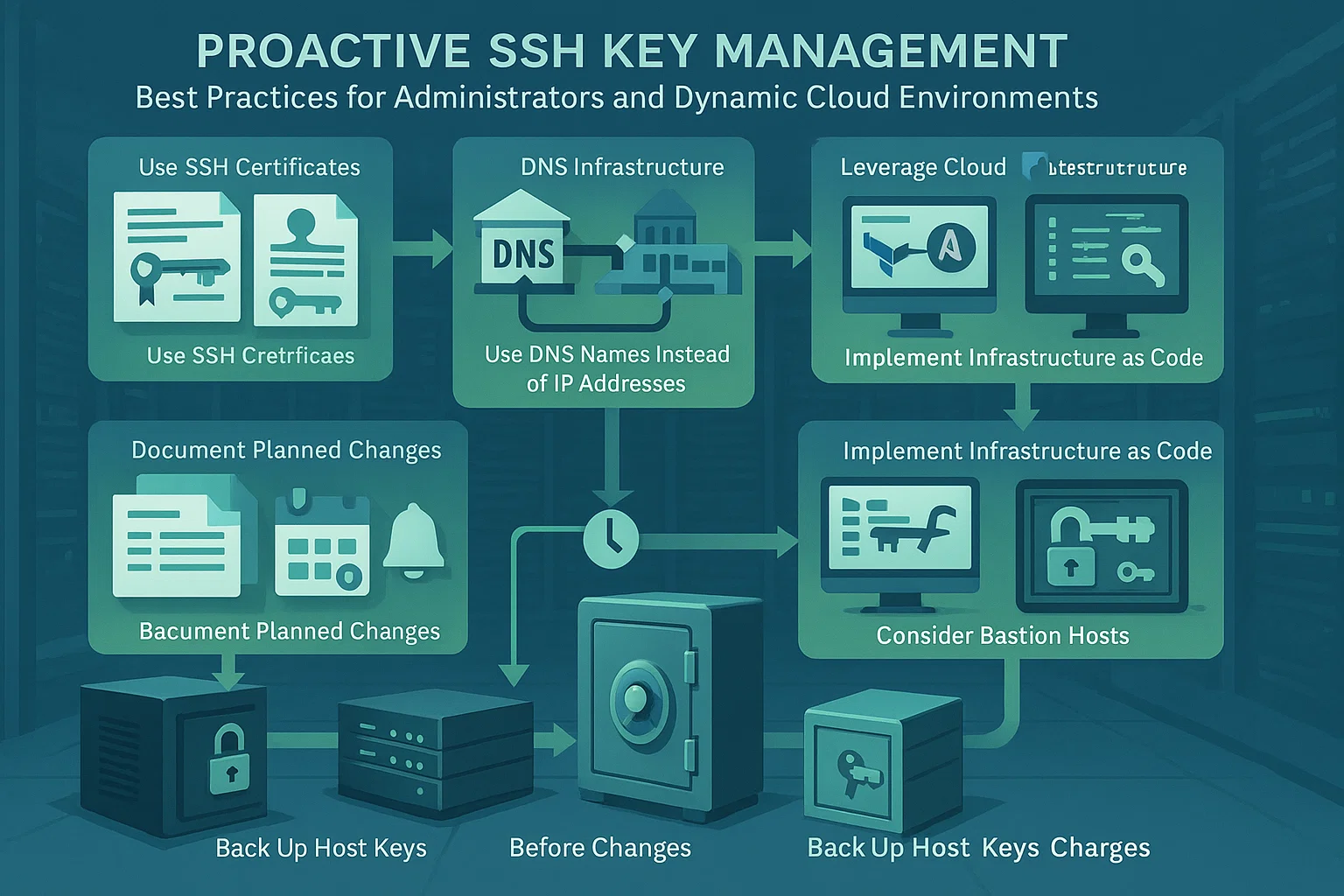

Hogyan kerülheti el a "Remote Host Identification Has Changed" üzenetet legközelebb

Noha nem mindig lehet megakadályozni a jogos gazdagépkulcs-változásokat, minimalizálhatja az fennakadásokat és jobb biztonsági gyakorlatokat tarthat fenn.

Gyors referencia útmutató

| Az Ön szerepe | Kulcsfontosságú stratégiák |

| Rendszeradminisztrátorok | Készítsen biztonsági másolatot a kulcsokról, dokumentálja a módosításokat, használjon tanúsítványokat, és rendszeresen cserélje ki a kulcsokat |

| Szokásos felhasználók | Tartson nyilván a készletet, ellenőrizze biztonságos csatornákon keresztül, és figyelje a naplókat |

| Felhő Környezet

Felhasználók |

Használjon DNS-neveket, használja ki a szolgáltató eszközeit, és valósítsa meg az infrastruktúrát kódként |

Rendszergazdák részére

Gazdagépkulcsok mentése: Mentés kulcsok innen /etc/ssh/ az operációs rendszer újratelepítése előtt. Állítsa vissza őket utána, hogy megelőzze a figyelmeztetéseket a felhasználók számára.

Tervezett módosítások dokumentálása: Figyelmeztetse a felhasználókat a kulcsváltozásra és ossza meg az új ujjlenyomatokat biztonságosan. Ez lehetővé teszi számukra a kapcsolat ellenőrzését.

SSH-tanúsítványok használata: A nagyobb csapatok egy központi tanúsítványokat kezelő szervezetet használjanak. Ez aláírja a gazdagépkulcsokat és eltávolítja a manuális ellenőrzés szükségességét.

Kulcsrotáció megvalósítása: Ütemezze be a gazdagépkulcs-változásokat. A kiszámítható frissítések könnyebben kezelhetők a csapata számára, mint a meglepő változások.

Normál felhasználók számára

Készlet fenntartása: Tartson személyes nyilvántartást a szerverek ujjlenyomatairól, vagy használja a csapata biztonságos dokumentációját.

Sáv szerzón kívüli ellenőrzés: Ellenőrizze a kulcsokat egy megbízható forrásból, például a felhő konzoláról, nem alkalmi üzenetekből.

Naplók Figyelése: Rendszeresen ellenőrizze az SSH helyi naplóit furcsa kapcsolatmintákra vagy ismétlődő hibákra.

Használjon konfigurációkezelést: SSH konfigurációs fájlok használatával kezelje a dinamikus fejlesztési környezeteket anélkül, hogy csökkentené a biztonsági beállításokat.

Dinamikus felhőkörnyezetekhez

DNS-nevek használata: Csatlakozzon gazdagépnevekkel az IP-címek helyett. Ez konzisztenciát tart fenn, ha az alapul szolgáló cím megváltozik.

Felhőalapú eszközök kihasználása: Használjon szolgáltató konzolokat az aktuális ujjlenyomatok lekéréséhez. Az utasítások elfogadása előtt ellenőrizze a kulcsokat ezekkel az eszközökkel.

Infrastruktúra kódként Automatizálja a kulcs-ellenőrzést az Terraform-hez hasonló eszközökkel. Fejlett beállításokhoz azt is megteheti, hogy SSH SOCKS5 proxyk használata.

Bastion Gazdagépek: Állítson be jump szervereket stabil kulcsokkal. Ezek biztonságos belépési pontként működnek a dinamikus infrastruktúrához.

Következtetés

Az "Warning: Remote Host Identification Has Changed" az SSH fontos biztonsági funkciója, nem pedig hibája, amelyet figyelmen kívül lehet hagyni. Noha ez a figyelmeztetés gyakran jelenik meg jogos okokból, például szerverkarbantartás vagy konfigurációváltozások miatt, fontos szerepet játszik az ember-a-középben támadások és az illetéktelen hozzáférés ellen való védelemben.

Ha megjelenik a figyelmeztetés, a folytatás előtt ellenőrizze az okát. A legtöbb esetben a megoldás egyszerű: távolítsa el a régi gazdagépkulcsot az operációs rendszerhez felvázolt módszerekkel, majd fogadja el az új kulcsot a következő csatlakozásnál.

Az SSH gazdagépkulcsok működésének megismerésével és az ajánlott eljárások követésével fenntarthatja a biztonságot és a kényelmet a távoli hozzáférési munkafolyamatban. A fájlok biztonságos átviteléről bővebben lásd: fájlok másolása SSH-n keresztül.