Ebben a MikroTik L2TP VPN beállításban az L2TP az alagutazásért, az IPsec pedig a titkosításért és integritásért felel. Az ikerpárosítás natív klienssel való kompatibilitást biztosít harmadik fél ügynökei nélkül. A titkosítási hardver korlátainak ellenőrzése abszolút prioritás.

Az enkapszuláció terhelésének figyelmen kívül hagyása, amelyet ez az ikpotokoll-verem okoz, hallgatagon megfojt telepítéseket, mielőtt egyetlen megabájt feldolgozódna.

Mi az a MikroTik L2TP VPN?

Az alapvető felépítésénél fogva az L2TP pusztán egy üres szállítási híd. Abszolút nulla saját titkosítást biztosít az interneten keresztül mozgó forgalom számára ellenséges hálózatok.

Az adatok titkosítása és integritása érdekében a hálózati tervezők az L2TP-t IPsec-kel párosítják. Az eredmény egy ikprotokoll-verem, ahol az L2TP az alagutat burkolja, az IPsec pedig az adatokat biztosítja. Ez a hibrid architektúra marad az első választás az örökölt kompatibilitás és invasív harmadik féltől származó ügynökök nélküli megoldáshoz

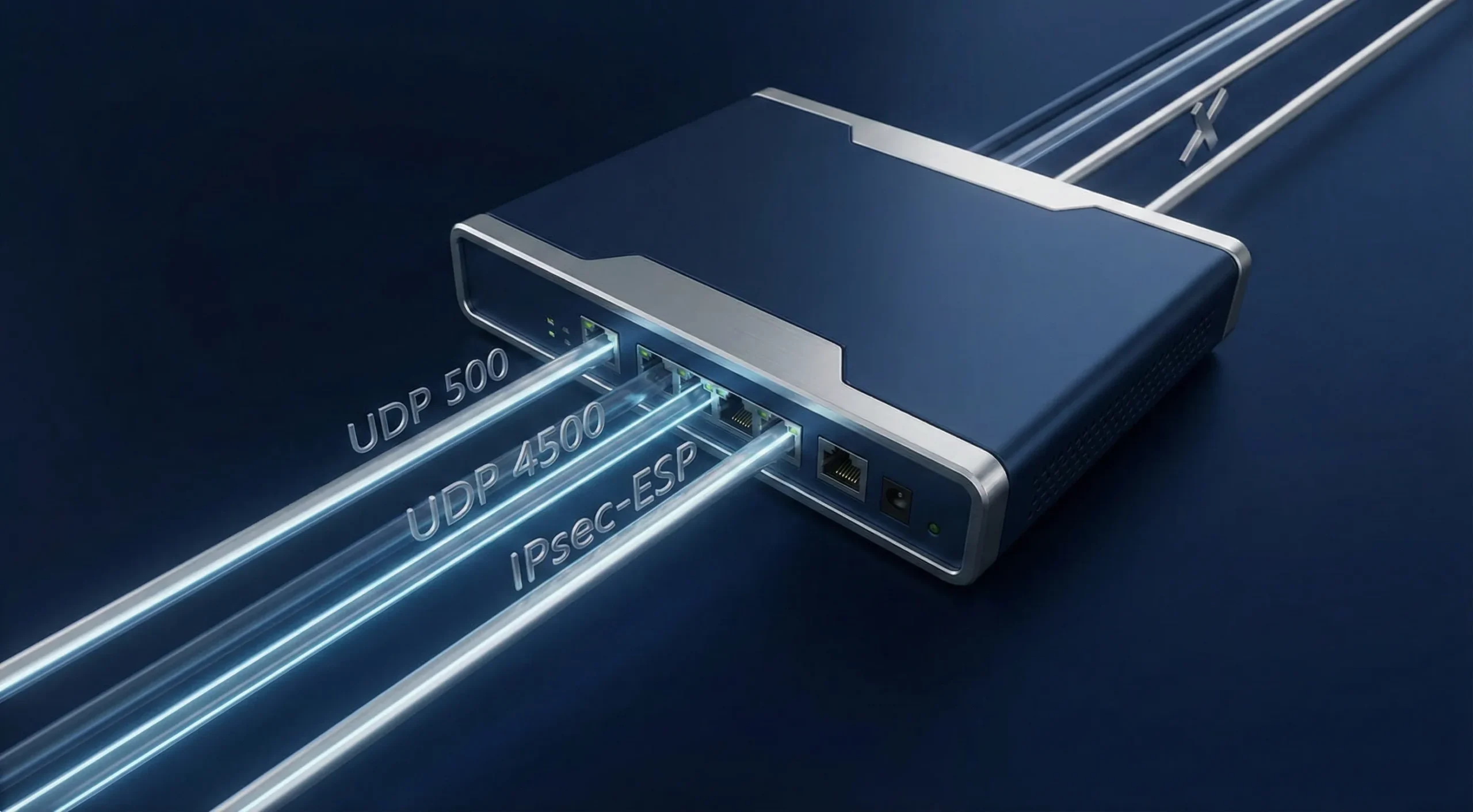

Ennek a kettős protokoll-függőségnek az megértése szigorúan meghatározza, hogyan építesz fel tűzfal kivételekAz VPN beállítás azonnal összeomlik, ha az UDP útválasztás vagy az alapul szolgáló IPsec enkapszuláció meghiúsul.

Hogyan működik

A biztonságos kapcsolat létrehozása pontosak, kétfázisú hálózati kézfogást követel meg. Az IKE 1. fázis először a kriptográfiai biztonsági asszociációt arbitrálja az összetett Előre megadott kulcs.

Miután ez az összetéveszthetetlen fal felépül, a Phase 2 közvetlenül az titkosított terhelés belsejében felépíti az L2TP alagút. Ha bármelyik fázis meghiúsul a PSK eltérése, ajánlat eltérése, blokkolt UDP 500/4500 vagy NAT kezelési problémák miatt, az alagút nem jön létre. Egyes Windows NAT-T peremfeltételekben szintén szükség lehet egy regisztrációs változtatásra.

A Kettős Beágyazási Folyamat

A MikroTik L2TP VPN beállítás során az aktív adatok súlyos csomagolási folyamaton mennek keresztül. Belépnek egy szabványos PPP keret, az L2TP protokoll obszerválódik, és az IPsec ESP által páncélozódik.

Ez az összetett terhelés agresszíven felfújja a csomag dimenzióit, messze túllépve a hálózat standard méreteit Maximum átviteli egység korlátok. Ez a hirtelen inflációs nyomás elkerülhetetlenül erőszakos csomagfragmentációt vált ki az alacsony válaszidejű környezetekben.

Ha vállalkozásod az egyszerű sebességet részesíti előnyben a mély alagutazás helyett, nézd meg az Shadowsocks Configuration útmutatónkat, amely egy vonzó, alacsony terhelésű alternatívát kínál. Úgy vélem, hogy az erőteljes alagutazás gyakran túlzott az egyszerű webalapú vállalati alkalmazásokhoz.

Hogyan állítsuk be a MikroTik L2TP VPN-t?

Egy megerősített szerver telepítése RouterOS v7-en abszolút precizitást igényel. A legegyszerűbb beállításhoz adj a routernek nyilvánosan elérhető címet vagy stabil DNS nevet. Egy statikus nyilvános IP előnyösebb, de nem kötelező minden telepítésben.

Azonnal biztonsági másolatot kell készítened a konfigurációról, mivel a hibás IPsec házirendek kizárhatják a hozzáférést. Tekintsd meg az útmutatónkat a standard Mikrotik portátirányítás dokumentációban, mielőtt manipulálnál a kriptográfiai forgalmi láncokkal. Kövesd pontosan ezt a MikroTik L2TP VPN beállítást. A firewall szabályok siettetése egy élő termelési routeren garantált katasztrófa.

1. lépés: Az IP-készlet és a PPP-profil létrehozása

Meg kell határozned a helyi IP-címeket. A csatlakozó ügyfelek ezeket az IP-eket kapják meg.

- Nyissa meg az IP menüt. Kattintson a Pool opcióra.

- Kattintson az Add gombra. Nevezze el a poolot vpn-pool-nak.

- Állítsa be a saját IP-tartományát.

- Nyissa meg a PPP menüt. Kattintson a Profilok lehetőségre.

- Kattintson az Add gombra. Nevezze el a profilt l2tp-profile.

- Rendelje a helyi címet az útválasztó átjáróhoz.

- Állítsd a távolsági címet vpn-pool értékre.

2. lépés: A globális szerver és az IPsec engedélyezése

Ez a lépés aktiválja a globális L2TP figyelőt a MikroTik L2TP VPN konfigurációban. A RouterOS dinamikusan csatolja az IPsec titkosítást az engedélyezéskor.

- Nyissa meg a PPP menüt. Kattintson az Interface opcióra.

- Kattintson az L2TP Server gombra.

- Jelölje be az Enabled jelölőnégyzetet.

- Válassza az L2TP-Profile lehetőséget az alapértelmezett profilként.

- Az IPsec használata alatt válassza a Kötelezőt, hacsak nem szükséges kifejezetten az IPsec nélküli visszaesés laboratóriumi vagy migrációs célokra.

- Írjon egy összetett karakterláncot az IPsec Secret mezőbe.

3. lépés: PPP-felhasználók hozzáadása (Secrets)

A szerver felhasználói fiókokat igényel. Létre kell hoznia a távoli ügyfél hitelesítési adatait. A MikroTik L2TP VPN konfigurációja ezt követően a PPP profilra lép.

- Nyissa meg a PPP menüt. Kattintson a Secrets lehetőségre.

- Kattintson az Hozzáadás gombra.

- Írjon egy egyedi nevet. Írjon egy biztonságos jelszót.

- A Service értékét állítsa L2TP-re.

- A Profile értékét állítsa l2tp-profile-ra.

4. lépés: A tűzfalszabályok konfigurálása (Prioritás)

A tűzfal blokkolja az IPsec tárgyalásokat. Ezeket a szabályokat az Input láncba kell helyeznie.

- Fogadjon el UDP 500-as portot. Ez az első fázis biztonsági társulásait kezeli.

- Fogadjon UDP 4500-as portot. Ez feldolgozza a NAT Traversal-t.

- Fogadja el az 1701-es UDP portot az L2TP kapcsolat létesítéséhez. A beállítás után a kapcsolódó forgalom egyéb UDP portokat használhat az egyeztetés szerint.

- Fogadja el az IPsec-ESP protokollt. Ez lehetővé teszi a 50-es protokoll titkosított hasznos terheit.

Ha a VPN-ügyfeleknek irányított hozzáférésre van szükségük belső alhálózatokhoz, adjon hozzá IPsec házirend-egyeztetési szabályokat az előre láncolásban, és zárja ki az egyeztetett forgalmat a srcnat/masquerade alól. A FastTrack megkerülése egyedül nem elegendő az összes irányított IPsec esethez.

5. és 6. lépés: Az alapértelmezett szabályzatok és egyenrangú profilok optimalizálása

RouterOS alapértelmezett dinamikus sablonokat használ. Ezeket manuálisan kell védelemmel ellátnia.

- Nyissa meg az IP menüt. Kattintson az IPsec lehetőségre. Kattintson a Proposals fülre.

- Ellenőrizze a sha256 hash paramétert. Ellenőrizze az AES-256 CBC titkosítást.

- A PFS Group értékét állítsa minimum modp2048-ra, vagy egy erősebb csoportra, ha az összes érintett ügyfélplatform támogatja. Ne használja a modp1024-et; az RFC 8247 SHOULD NOT-ként jelöli meg.

- Kattintson a Profiles fülre. A Hash értékét állítsa sha256-ra. Az Encryption értékét állítsa aes-256-ra.

- Jelölje be a NAT Traversal lehetőséget, ha az ügyfelek vagy a szerver NAT mögött helyezkedhetnek el. Ez lehetővé teszi az IPsec helyes működését a UDP 4500-on NAT-os útvonalakon.

Az összes javaslatérték, beleértve a PFS csoportot, a hash algoritmust és a titkosítási szubsztitúciót, meg kell hogy egyezzen azzal, amit az ügyfélplatformok ténylegesen támogatnak; az eltérések a 2. fázis csendben meghiúsulásához vezetnek.

Advanced Optimization (FastTrack megkerülése)

Az alapértelmezett IPv4 FastTrack szabály mesterségesen gyorsítja fel a csomagok továbbítását. Ez rutinosan megtöri az IPsec alagutakat, mivel a csomagok gyorsítottan továbbítódnak a titkosítási folyamat előtt.

Egyértelműen ki kell zárnia a FastTrack szabályt az összes titkosító forgalom számára. Hozzon létre egy Accept szabályt az IPsec Policy=in,ipsec egyeztetőkkel. Húzza ezt a szabályt a FastTrack fölé. A MikroTik VPN konfiguráció stabilizálódik, amint ez befejeződik.

Ha a VPN-ügyfeleknek irányított hozzáférésre van szükségük belső alhálózatokhoz, adjon hozzá IPsec házirend-egyeztetési szabályokat az előre láncolásban, és zárja ki az egyeztetett forgalmat a srcnat/masquerade alól. A FastTrack megkerülése egyedül nem elegendő az összes irányított IPsec esethez.

Fő jellemzők és előnyök

Sok csapat továbbra is a MikroTik L2TP VPN konfigurációt választja a zéró-megbízhatósági modellek helyett, hogy megőrizze az operációs rendszer natív kompatibilitását és elkerülje a harmadik féltől származó ügynököket. Azonban a tapasztalt rendszergazdák továbbra is ezt a nehéz IPsec terhet választják tisztán az abszolút adminisztrációs kényelem megőrzése érdekében. A natív operációs rendszer integrációja sebészeti pontossággal eliminál minden ütköző harmadik féltől származó szoftveres ügynököt a végpontokból.

Gyakran észlelem, hogy a natív operációs rendszer eszközei minden alkalommal hosszabb ideig tartanak, mint a divatos harmadik féltől származó ügynökök. A kötelező ügyfél frissítések kihagyása könnyedén több száz pazarlott munkaórát takarít meg az ügyfélszolgálat részlegeknek évente. A MikroTik L2TP VPN konfigurációjának véglegesítése valóban kemény hardveres korlátokat hoz, amelyeket az alábbiakban részletezünk.

| Funkcióterület | RouterOS Hatás |

| Biztonsági Szabvány | AES-256 IPsec titkosítás védelmet nyújt a Man-in-the-Middle támadások ellen. |

| Kompatibilitas | Széles körű beépített támogatás az Windows és Apple platformokon, platformspecifikus és verzióspecifikus támogatás más rendszereken. |

| CPU terhelés | Az IPsec átviteli sebesség a routermodellől, az CPU eszköztől, a forgalmi mintázattól, a titkosítási szuvinitól és a gyorsító támogatástól függ. A támogatott hardveren a RouterOS IPsec gyorsítást, például az AES-NI-t használhat. |

| Tűzfal Bonyolultsága | A tűzfal szabályai a topológia függvényében változnak, de az L2TP/IPsec általában az UDP 500, az UDP 4500, az L2TP vezérlési forgalom és az IPsec házirend-kezelést igényli. |

Biztonság és Natív Kompatibilitás

A MikroTik L2TP VPN konfigurációjának meghatározó biztonsági előnye az AES-256 titkosítási csomag. A matematika szilárd. Azonban a kitett peremhálózati átjárók továbbra is hatalmas célpontként működnek az automatizált pásztázási tömbök számára. Egy közelmúltbeli 2024 CISA Jelentés megerősítette, hogy a kitett VPN átjárók globálisan a kezdeti zsarolómalware-hozzáférési vektorok körülbelül 22%-ét teszik ki.

A szigorú címlista szűrése nem vitatható prioritás. A kitett port megbízása cím szűrés nélkül működési gondatlanság. Ha mély csomagvizsgálattal szembesül, nézze meg a cikket egy Eltakart VPN az aktív cenzúra megkerüléséhez.

Teljesítmény-megfontolások (Hardware Offloading)

Hardware gyorsítás nélkül az CPU az összes titkosítást inline kezeli, ami egymagos kihasználtságot csúcsára hajt és az átviteli sebességet jóval a vonal alá szorítja. A MikroTik saját IPsec hardveres gyorsítás dokumentáció erősítse meg közvetlenül.

Ahhoz, hogy az IPsec alagutak teljes vonalsebességgel fussanak az CPU szűk keresztmetszetek nélkül, olyan hardverre van szükség, amely valóban képes kezelni a terhelést. Az Cloudzy esetében a mi MikroTik VPS magas frekvenciájú Ryzen 9 CPU processzort, NVMe tárolást és 40 Gbps hálózatot biztosít, amely kifejezetten ilyen kriptográfiai munkához készült.

Jellemző felhasználási esetek

L2TP/IPsec biztonságosan dominál a szigorúan izolált szállítási forgatókönyvekben, nem pedig az általános webes útválasztásban. A 2025-ös Gartner-elemzés azt mutatta, hogy a vállalati peremhálózatok 41%-a még mindig nagymértékben az alapvető protokollokra támaszkodik a drága harmadik féltől való licencek elkerülésére.

Ezek az örökölt protokollok mélyen beágyazódtak a globális eszközök milliárdjaiba. Ez a MikroTik L2TP VPN konfiguráció kiválóan működik, ha szigorú tűzfal határokat érvényesítesz, amelyek a hozzáférést kizárólag a belső vállalati alhálózatokra korlátozza. Ennek a protokollnak a teljes alagút webes böngészéshez való használata alapvetően helytelen erőforrás-allokáció.

Távoli munkavégzéshez szükséges hozzáférés és helyek közötti korlátok

Ez a konkrét protokoll-konfiguráció akkor jól működik, amikor egyedi távoli munkavállalákat támogatsz, akik egy központi irodai helyi hálózatra kapcsolódnak. Ráadásul az L2TP burkolat szükségtelen, magas késleltetést ad az statikus ágválasztó útválasztóhoz.

Szilárd meggyőződésem, hogy két különálló fizikai iroda állandó összekapcsolásához rendkívül nem hatékony. Az állandó vállalati ágiroda helyek összekapcsolásához nézz meg a cikkünket arról, hogyan kell követni egy Helyközi VPN útmutató.

Következtetés

A megfelelően megtervezett MikroTik L2TP VPN konfiguráció hiánytalan módon fegyverzi fel a távoli munkavállalóidat natív hozzáféréssel, elkerülve a harmadik féltől való szoftver duzzadtságot. A modern protokollok jelenleg uralja a hálózati címsoroldalakat, azonban megronthatatlan AES-256 IPsec titkosítás ezt az architektúrát egy vitathatatlan vállalati óriássá teszi.

A helyes NAT-T beállítások segíthetnek elkerülni néhány Phase 2 hibát a NAT-tal közvetített útvonalon, de a PSK eltérések, javaslattárakozási eltérések és tűzfal problémák továbbra is megtörheti az egyeztetést. Ne feledd, hogy az L2TP és az IPsec együtt beágyazási terhelést adnak és csökkentik az effektív MTU-t. A teljesítményi költség az extra csomagcsomagolásból származik, nem egy második titkosítási rétegből.

MikroTik saját IPsec dokumentáció megerősíti, hogy a hardver gyorsítás az CPU-ben beépített titkosítási motort használ a titkosítási folyamat felgyorsításához. Anélkül az összes kriptográfiai munka a fő CPU-re esik és az átviteli sebesség lényegesen csökken.

Az architektúra natív kriptográfiai gyorsítóval felszerelt útválasztókon történő telepítése megelőzi az CPU szűk keresztmetszetet és teljes vonalsebességen tartja a hálózatot.