Egykattintásos WireGuard

Ha nincs műszaki háttered, vagy nem szeretnéd magad beállítani a szervert, kínálunk egy egyszerű, egyetlen kattintásos WireGuard VPN szolgáltatást.

- Jelentkezzen be az Cloudzy vezérlőpultba

- Válassza ki az "WireGuard" elemet az alkalmazások listájából

- Hozzon létre egy VPS szervert a választott helyen, az Ön által kívánt tarifacsomag alapján. Egy Ubuntu gép alapvető specifikációkkal teljesen elegendő lesz.

Amint az VPS kész,

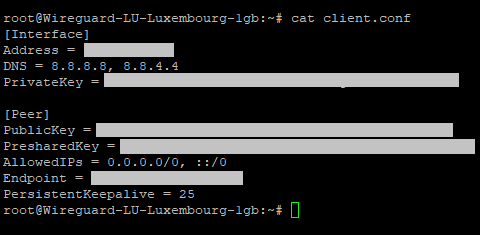

1. lépés: Jelentkezz be, és futtasd le a következő parancsot a konfigurációd megjelenítéséhez:

cat client.conf

Valami ilyesmit fogsz látni:

Lépés 2: Ezzel a konfigurációval hozzon létre egy új tunnelt az WireGuard kliensei PC-jén, és már élvezheti is a biztonságos VPN kapcsolatot.

Az VPS technológia alapvetően hatékonyan biztosít új IP-címet, és elrejti az eredeti helyi IP-címet. Ugyanakkor egyre többen keresnek még erősebb biztonságot és anonimitást az online világban, és ez érthető is. Nyitott titok, hogy az online adatvédelem folyamatosan romlott. Ezért sok felhasználó az VPS és VPN technológiákat együttesen alkalmazza. Egyesek az VPS szervereket VPN szerverként használják, mások pedig a VPN on az VPS szerverük, ami azt jelenti, hogy az VPS szerverüket aktív VPN-vel telepítik és üzemeltetik. WireGuard más népszerű lehetőségek mellett, például OpenVPN és Cisco változatok, egy nagyon népszerű választás, elsősorban azért, mert eredendően konfigurálható és alkalmazkodhat a használni kívánt operációs rendszerhez, és még fordított proxy műveletek elvégzésére is használható. Ez vezetett az VPS szerverekhez, amelyeket néhányan WireGuard VPS-nek neveztek.

Ebben a cikkben megismerkedünk az WireGuard VPN modellel, annak előnyeivel és funkcióival, valamint azzal, hogyan telepíthető a Ubuntu VPS kiszolgáló. A WireGuard VPN közismert reverse proxy funkcióját is meg fogjuk mutatni!

- Egykattintásos WireGuard

- Mi az a WireGuard VPN?

- A WireGuard VPN előnyei

- WireGuard VPS beállítása (Ubuntu 🐧)

- Előfeltételek

- 1. lépés: Frissítse a tárhelyét

- 2. lépés: Szerezze be a WireGuard VPN fájlokat

- 3. lépés: Generálja a privát és nyilvános kulcsokat

- 4. lépés: Állítsa be a IPv4 és IPv6 konfigurációt

- 5. lépés: Állítsa be a port forwardingot és a /etc/sysctl.conf fájlt

- 6. lépés: Tűzfal beállítása (opcionális)

- 7. lépés: A szerver konfigurálása

- WireGuard fordított proxy

- A legjobb módszer a VPS csatlakoztatásához a házi hálózatba

- Következtetés

- Gyakran Ismételt Kérdések

Mi az a WireGuard VPN?

A WireGuard VPN egy újszerű VPN kliens és szolgáltatás, amely elsősorban kommunikációs protokollként működik. Eredetileg Jason A. Donenfeld írta 2015-ben, és azóta nyílt forráskódú VPN szoftverré fejlődött. Fiatal kora ellenére a WireGuard VPN rugalmasságáról és számos funkcióról ismert. A WireGuard aktív fejlesztés alatt áll, és folyamatosan új funkciókat szeretne hozzáadni. A WireGuard VPN az UDP protokoll protokolt használja elsődleges VPN protokollként. A WireGuard VPN egyik fő ígérete a teljesítmény javítása olyan mértékben, hogy túlszárnyalhat olyan megbízható versenytárs protokollokat, mint az OpenVPN és IPsec.

A WireGuard egyéb VPN kliensektől eltérően minimális felhasználófelületi megközelítésről és egyszerű kezelésről ismert, amely az végfelhasználóra összpontosít. Más VPN kliensek beállítása gyakran macerás lehet, túl sok lehetőség és gomb van. A WireGuard kizárólag a UDP protokollt használja, így nem fog összetéveszteni számos lehetőséggel, és a telepítési folyamat is meglehetősen egyszerű. Összességében elmondható, hogy a WireGuard az ideális all-in-one VPN megoldásnak célozza meg magát haladó és kezdő felhasználók számára egyaránt. De mely a WireGuard kulcsfontosságú előnyei?

A WireGuard VPN előnyei

A WireGuard VPN számos egyedi előnnyel rendelkezik, amelyek olyan megbízhatóvá és népszerűvé tették, hogy azt használják, amit sokan a WireGuard VPS-nek neveznek. Ezek az előnyök közé tartoznak, de nem korlátozódnak rájuk:

- Fejlett kriptográfia olyan protokollokkal, mint a Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 és SipHash24.

- Érthető és szilárd biztonság, amely néhány sor kóddal könnyen módosítható és konfigurálható.

- Reverse proxy implementáció

- Egyszerű telepítés és felhasználóbarát felület

- Nyílt forráskódú fejlesztési modell, amely lehetővé teszi a program módosítását az igényeidhez vagy a projekthez való hozzájárulást.

- Fejlett AED-256 titkosítás teljes adatvédelemmel.

- Beépített roaming-konfiguráció lehetővé teszi a hatékony adatallokációt felhasználónként.

- Könnyűsúlyú program, amely bármilyen eszközön futtatható.

- Az UDP protokoll rendkívül gyors és alacsony késleltetésű VPN opciókat biztosít.

- Nagyon széles platformtámogatás: Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS és Windows 7-es verzió és újabbak.

Olvasd el még: PPTP VPN szerver telepítése VPS rendszerre

Az WireGuard nagy konfigurálhatósága és az általa támogatott erőforrások mennyisége ideálissá teszik VPS felhasználók számára, akik gyakran váltogatnak eszközök és operációs rendszerek között. Most térjünk rá a telepítési folyamatra. Az Linux reprezentansaként az Ubuntu-vel kezdünk.

WireGuard VPS beállítása (Ubuntu 🐧)

Az Wireguard VPS telepítése Ubuntu rendszerre nem különbözik a helyi telepítéstől, azzal a kivétellel, hogy előbb bejelentkezned kell az VPS fiókodba. Mielőtt bármi mást tennél, győződj meg arról, hogy bejelentkeztél az VPS szerverhez használt protokollal. Általában az Ubuntu protokollja SSH, az Windows-é pedig RDP, de ez nem kötelező.

Előfeltételek

Az WireGuard VPS rendszerre telepítéséhez root nélküli felhasználóra van szükséged sudo hozzáféréssel. Ha WireGuard VPN szervert akarsz futtatni az WireGuard VPS rendszeren, akkor két külön Ubuntu szerverre és összeegyeztethető verzióra lesz szükséged: egyet a kiszolgáláshoz és egyet kliensként. Ha nem szeretnél szervert futtatni, kihagyhatod ezt az opcionális lépést, és egy sudo hozzáféréssel rendelkező fiók is elegendő.

1. lépés: Frissítse a tárhelyét

Bármilyen program Ubuntu rendszerre telepítésének első lépése a tárház és a rendszercsomag frissítése. Írd be a következő parancsot a frissítéshez:

$ sudo apt update2. lépés: Szerezze be a WireGuard VPN fájlokat

Most adjuk ki a következő parancsot az WireGuard VPN letöltéséhez és telepítéséhez:

$ sudo apt install wireguard -yVárd meg, amíg a fájlok letöltődnek és telepítődnek.

3. lépés: Generálja a privát és nyilvános kulcsokat

Az WireGuard VPN futtatásához az Ubuntu rendszeren szükséged lesz ezekre a kulcsokra. Írd be a következő parancsot az privát kulcs lekéréséhez:

$ wg genkey | sudo tee /etc/wireguard/private.keyMajd a következő parancsot a nyilvános kulcs lekéréséhez:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.key4. lépés: Állítsa be a IPv4 és IPv6 konfigurációt

Most be kell állítanunk egy IP-cím tartományt az WireGuard VPS szerver részeként. Egy véletlen IP-tartományt fogok használni, de a parancsbeli címet lecserélheted a saját tartomány megadásához. Használd a nanot a következő parancsban:

$ sudo nano /etc/wireguard/wg0.confMajd írd be a következő sorokat az IP-tartomány konfigurálásához.

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueA promptban mentsd el az eredményfájlt.

5. lépés: Állítsa be a port forwardingot és a /etc/sysctl.conf fájlt

Itt módosítanunk kell az említett mappában lévő sort, hogy később a kapcsolat működjön. Írd be az első parancsot az /etc/sysctl.conf fájl megnyitásához:

$ sudo nano /etc/sysctl.confMajd add hozzá a következő sorokat egymás után a továbbítás engedélyezéséhez:

net.ipv4.ip_forward=1

Majd ezt a sort, ha az IPv6-t szeretnéd használni:

net.ipv6.conf.all.forwarding=1

Nyiss meg egy terminált és írd be a következő parancsokat a bemeneti és kimeneti értékek olvasásához:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

És a következőt az IPv6-hez:

net.ipv6.conf.all.forwarding = 1

6. lépés: Tűzfal beállítása (opcionális)

Ebben a lépésben az Ubuntu szerverre telepített számos hálózati program miatt szükséges a tűzfal konfigurálása. Első lépésként az alábbi parancs segítségével keresse meg a szerver nyilvános hálózati interfészét:

$ ip route list defaultEzután keresse meg ezt a sort a kimenetben:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Az eth0 a nyilvános hálózati interfészt jelöli. Ezt az IP táblázathoz kell adnia. Nyissa meg a konfigurációs fájlt:

$ sudo nano /etc/wireguard/wg0.confLépjen a fájl végére és illessze be a következő szövegblokkot:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADETörölje azokat a sorokat, amelyek az IPv4 vagy az IPv6 használatához tartoznak. Most jön a lényeges rész: az WireGuard által használt UDP portok megnyitása. Az alapértelmezett port a 51820. Ezt a portot kell megnyitania. Adja meg az alábbi parancsot:

$ sudo ufw allow 51280/udpMost gyorsan engedélyezze és tiltsa le az UFW-t a módosítások betöltéséhez:

$ sudo ufw disable

$ sudo ufw enableEllenőrizze az UFW szabályokat az alábbi parancs segítségével:

$ sudo ufw statusA kimenet az alábbihoz hasonlóan kell, hogy kinézzen:

Művelet kezdeményezése Innen

— —— —-

51820/udp ALLOW Bárhonnan

OpenSSH ALLOW Bármely helyre

51820/udp (v6) ALLOW Bárhonnan (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

7. lépés: A szerver konfigurálása

Most az WireGuard kliens telepítve van és készen áll a csatlakozásra. Bármely szerveret használhatja, amelyet létrehoztak vagy vásároltak a csatlakozáshoz. Ha saját WireGuard VPS szervert szeretne létrehozni VPN-ként való használatra, akkor követheti ezt a lépést.

Egy háromsorosparancs-szekvenciát fogunk használni. Az első parancs lehetővé teszi az WireGuard indítást minden boot és újraindítás során. A második sor elindítja a szolgáltatást, a harmadik pedig futtatja azt. Adja meg a parancsokat egyenként:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Gratulálunk, a kliens és a saját szerver már fut. A klienst használhatja más szerverhez való csatlakozáshoz, vagy elindíthatja az WireGuard klienst egy másik rendszeren, és csatlakozhat a saját WireGuard VPS gazdaszámítógépéhez, amely VPN-ként működik.

Olvasd el még: Legjobb VPS VPN-hez 2022-ben

WireGuard fordított proxy

Az WireGuard VPS egyik legfontosabb funkciója, hogy fordított proxy műveletben használható az olyan eszközökkel együtt, mint a Nginx. A fordított proxyk hasznosak a Internetcenzúramegkerüléséhez. Emellett hatékonyabbá teszik bizonyos programok és alkalmazások adatforgalmát a célszámítógépre. Íme egy rövid útmutató az WireGuard fordított proxy NGINX-szel való használatához.

1. lépés: Telepítse az Nginx-et

Az Nginx telepítéséhez adja meg az alábbi parancsot:

sudo apt update -y && sudo apt install -y nginxEzután adja meg ezt a sort az Nginx webszerver futtatásának fenntartásához:

sudo systemctl start nginx2. lépés: Konfigurálja az Nginx-et

Nyissa meg az alábbi konfigurációs fájlt szuperfelhasználó-jogosultsággal:

/etc/nginx/nginx.conf

Most keress rá erre az útra:stream{majd add hozzá ezeket a sorokat:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Lépj ki a nanoból, és futtasd az alábbi parancsot az Nginx konfiguráció ellenőrzéséhez:

sudo nginx -tEzekkel a sorokat már engedélyezted a 80-as portot, amit a fordított proxy futtatásához szükséges.

3. lépés: Csatlakozás a HTTP 80-as portján

Most ideje mozgásba hozni az egészet, és csatlakoztatni a fordított proxyt, amely lehetővé teszi több eszköz számára, hogy VPN-hez csatlakozzon egy blokkolható hálózaton keresztül és sokkal jobb teljesítményt nyújtson. Először nyisd meg a számítógép alagút konfigurációs fájlját, és az aktív HTTP portot 80-ra állítsd az 51820 helyett. Ezután futtasd az WireGuard-t és csatlakozz hozzá, amely egy fordított proxyt hoz létre a hálózaton keresztül a 80-as port segítségével. Gratulálunk!

A legjobb módszer a VPS csatlakoztatásához a házi hálózatba

Számos olyan ember van, aki gyakran utazik, és szüksége van a munka- vagy otthoni hálózata statikus IP-címére, hogy bizonyos feladatokat elvégezhessen. Ezek az emberek az WireGuard VPN-t használhatják az VPS szerveren annak érdekében, hogy az VPS-n keresztül csatlakozzanak az otthoni és munkahelyi hálózataikhoz. Ennek megvalósításához egy VPS szerverre és az erre a szerverre telepített VPN-re van szükség. Az WireGuard beépített funkcióval rendelkezik ehhez. Ezért az egyik legjobb és leghatékonyabb platform az VPN otthoni hálózathoz való csatlakoztatásához. Az Ubuntu VPS telepítése egyedi és kielégítő WireGuard VPN élményt nyújt.

A nyilvánvaló választás

A nyilvánvaló választás

Az Linux-alapú kiszolgálók többsége Ubuntu-t használ; miért ne te? Fedezd fel, miért szeretik az Ubuntu-t, szerezz egy optimalizált Ubuntu VPS-t

Szerezd meg az Ubuntu VPS-tKövetkeztetés

Ha szükséged van egy VPS szerverre az WireGuard VPN futtatásához, akkor választhatsz az Cloudzy csúcsminőségű Ubuntu Linux VPSszolgáltatása közül. Magában foglalja a legfrissebb frissítéseket és több mint 12 különböző adatközpont közül választhatsz. Kiváló kompatibilitási szintet biztosít különféle VPN szolgáltatásokkal, az WireGuard-vel együtt, és segít olyan műveletek futtatásában, mint a fordított proxyk, illetve az VPS csatlakoztatása a munkahelyi vagy otthoni hálózathoz. Az Cloudzy Ubuntu szerverei vasbeton biztonsággal, rugalmas számlázással, különféle fizetési lehetőségekkel és 14 napos pénzvisszafizetési garanciával is rendelkeznek!

Gyakran Ismételt Kérdések

OpenVPN vagy WireGuard, melyik a gyorsabb?

Az Wireguard UDP protokollja az egyik leggyorsabb VPN szolgáltatás a világon, még az OpenVPN feletti szinten. Azonban vannak bizonyos hátrányai, de semmi komoly.

Ingyenes-e a WireGuard VPN?

Igen. Az Wireguard ingyenes és nyílt forráskódú. Ingyenesen telepítheted az ügyfélprogramot és konfigurálhatod a saját szervert, vagy megvásárolhatod, ha dedikált erőforrásokra van szükséged. De az ügyfélprogram és a szolgáltatások ingyenesek.

Szükségem van port forwardinra a WireGuardhez?

Előfordulhat, hogy néhány portot továbbítanod kell ahhoz, hogy az WireGuard működjön az Linux-en. Ebben az útmutatóban a 80-as portot fordított proxy célokra és az 51820-as portot a normál VPN használatához alkalmaztunk.