A Chrome Remote Desktop-ra kerestél és a "biztonsági kockázat" kifejezést találtad hozzákapcsolva. Ez egy jogos kérdés, és precíz választ érdemel, nem pedig vagyis biztosítást vagy kontextus nélküli figyelmeztetéseket.

Ez a cikk a Chrome remote desktop valós biztonsági aggályait ismerteti: mit véd jól az eszköz, hol vannak a valós hiányosságok, és milyen konkrét lépések zárják be azokat. Legyen szó otthoni felhasználóról vagy informatikai szakemberről, a kockázatok azonosak, csak a tét különbözik.

Mennyire biztonságos a Chrome Remote Desktop?

A Chrome Remote Desktop a Google infrastruktúrájának biztonsági szabványai szerint működik, és az alapértelmezett védelmi mechanizmusai valódiak, nem csak kozmetikai jellegűek. A Chrome távelérés-biztonsági hiba, amellyel a legtöbb felhasználó szembesül, nem az enkripciós rétegben található; a fiókkonfigurációban és a hálózati beállításban rejlik.

A Chrome távelérés biztonsági felülvizsgálata azt jelenti, hogy megvizsgáljuk mind az alapértelmezettben szállított funkciókat, mind azt, amit később konfigurálsz. Az eszköz erősségeinek tisztességes értékelésre van szükségük, mielőtt a hiányosságok előtérbe kerülnének, hiszen a teljes elutasítás rossz döntésekhez vezet mindkét irányban.

Titkosítás: TLS/SSL és AES

Minden CRD továbbítás egy TLS/SSL-titkosított tunnelon keresztül fut, amelynek tetejére AES-titkosítás van rétegezve. Az eszköz és a távoli gép között mozgó adatok az átvitel során nem olvashatók el semmilyen harmadik fél által, beleértve a hálózati operátort vagy az internetszolgáltatót.

A PIN és az egyfordulós kódok ügyféloldalon kerülnek ellenőrzésre, és soha nem kerülnek a Google szervereire olvasható formában. A munkamenet tartalma egy Közvetlen, STUN vagy TURN/relé útvonal hálózati feltételektől függően; az összes távelérési munkamenet teljes mértékben titkosított az összes három mód között, a Google saját dokumentációja szerint.

Személyes használat esetén megbízható hálózaton a Chrome Remote Desktop biztonsága megegyezik az online pénzügyi tranzakcióknál alkalmazott enkripciós szabvánnyal. A legtöbb felhasználó alulbecsüli ennek az alapnak a szilárdságát, mielőtt a konfigurációs hiányosságok fontossá válnak.

Google-fiók hitelesítése és kétfaktoros ellenőrzés

A CRD-hozzáféréshez aktív, hitelesített Google-fiók szükséges, amelyet brute-force támadások elleni védelem, gyanús bejelentkezések detektálása és fiók-átvétel elleni riasztások támogatnak platform szinten. Ez a hitelesítési alaprendszer valóban erős, és megkülönbözteti a CRD-t azokból az eszközökből, amelyek kizárólag önálló jelszavakra támaszkodnak.

A kétlépcsős hitelesítés aktiválása jelentősen csökkenti a jelszóalapú fiókátvétel kockázatát bármely CRD rendszerben. Nem szünteti meg a hitelesítés utáni fenyegetéseket, mint például az ellopott munkamenet-tokeneket, ezért legjobban egyetlen rétegként működik egy szélesebb körű hozzáférés-biztonsági stratégia részeként.

Cikkünk a Mi a Chrome Remote Desktop? részletesen végigmegy a teljes hozzáférési modellen és a telepítési folyamaton. A Chrome távelérés biztonsági aggályai sokkal konkrétebbé válnak, amikor megérted, hogyan működik a fiókrend, és pont itt kezdődik a következő szakasz.

Chrome Remote Desktop biztonsági kockázatok

A Chrome Remote Desktop biztonsági kockázatai közvetlenül megfelelnek az iparág által dokumentált behatolási mintázatainak. A Sophos Aktív Ellenfél Jelentés 2024 1. félévreszerint a kiberbűnözők a 2023-ban a Sophos incidenskezelési csapatánál kezelt támadások 90%-ában visszaéltek az RDP protokollal.

A külső távelérési szolgáltatások az 150 feletti vizsgálaton belül, 23 ország omfattásában, az esetek 65%-ában voltak az elsődleges kezdeti behatolási módszer. Ezek az adatok széles körben vonatkoznak a távelérési eszközökre; az alábbi szakaszok azonosítják, hogy ezek a mintázatok konkrétan hol vonatkoznak a CRD-re.

Adatvédelmi aggályok

A CRD be van építve a Google-fiók ökoszisztémájába. A kapcsolat időbélyegei, az eszközazonosítók és a hozzáférési gyakoriság mind az adott fiókhoz vannak kötve. A Google Chrome Remote Desktop biztonsági problémája itt szerkezeti: az eszköz teljes identitásmodellje egy Google-fiók belsejében található.

Egy kompromittált fiók halászás vagy böngésző token-eltérítés révén az támadónak közvetlen láthatóságot ad az összes regisztrált távelérési eszközre. Ez nem egy önálló távelérési behatolás; ez egy teljes Google fiók kompromittálása, ami azt jelenti, hogy a kitettség kiterjed az adott fiókhoz kapcsolódó összes szolgáltatásra, dokumentumra és beszélgetésre.

Nyilvános WiFi Sebezhetőség

A Chrome Remote Desktop WebRTC-et használ a kapcsolat útvonalához, és a Google szolgáltatások végzik az inicial tárgyalást, mielőtt Direct, STUN vagy TURN/relay munkamenet jönne létre. Nem megbízható vagy nyilvános hálózatokon a forgalomirányítás és a hálózati láthatóság olyan kockázatokat jelentenek, amelyek egy felügyelt privát hálózaton nem fordulnának elő.

Ezek a feltételek azért fontosak, mert a nyilvános WiFi-környezetek kívül esnek az ellenőrzéseden. A CRD használata további biztonsági intézkedések nélkül közös hálózaton túlmutat az enkripciós réteg által lefedett kitettségen.

A VPN csökkentheti a kitettséget nem megbízható hálózatokon, de extra réteg, nem pedig megoldás a CRD-vel kapcsolatos összes kockázatra.

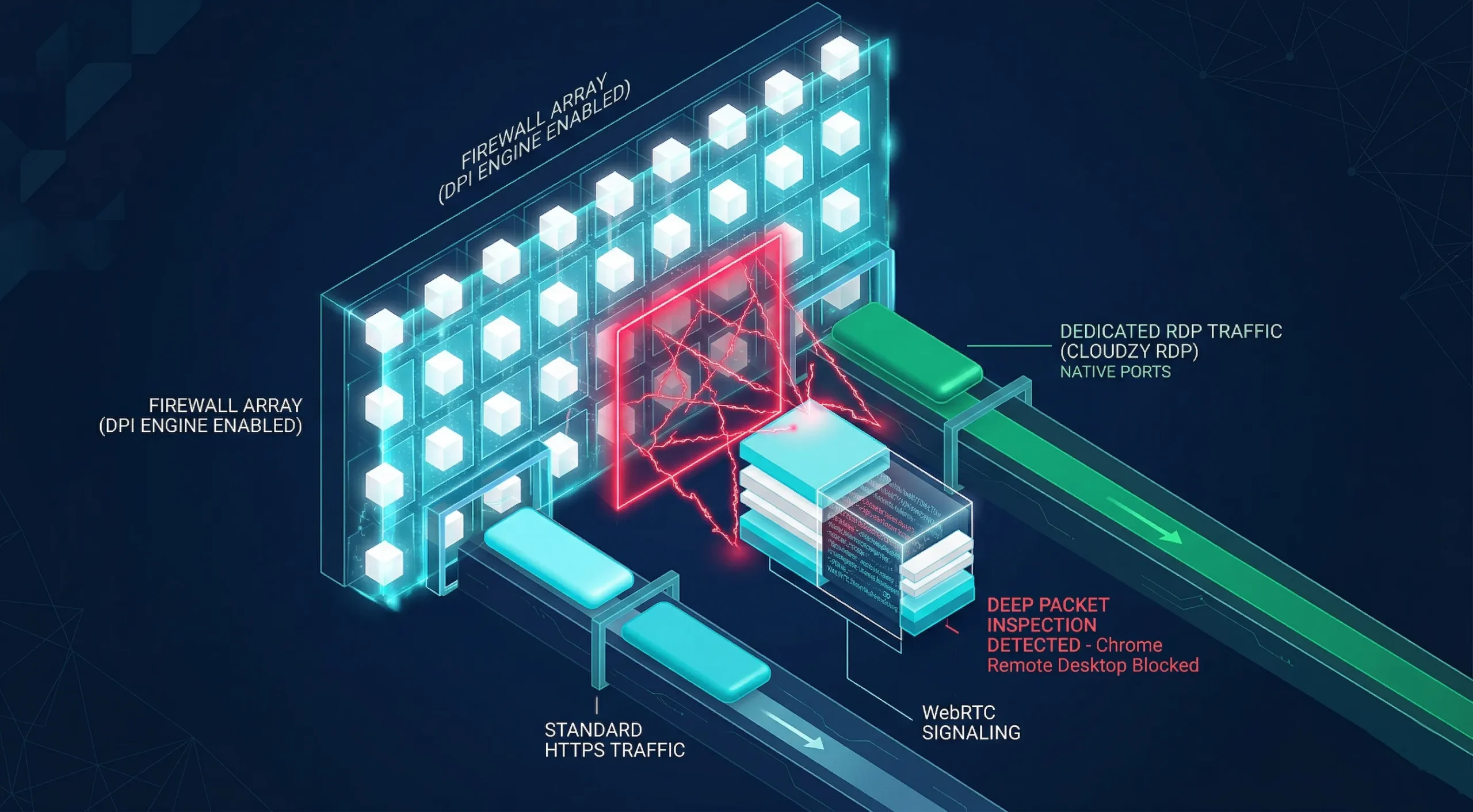

Tűzfal-problémák és kompatibilitas

A legtöbb otthoni router átjuttatja a CRD forgalmat konfiguráció nélkül. A mély csomagvizsgálatot futtat vállalati hálózatok megjelölhetik a WebRTC szignalizációs összetevőt, és értesítés nélkül eldobhatják. Korlátlan hálózatokon az adminisztrátoroknak engedélyezniük kell a Chrome Remote Desktop szervíz URL-ek plusz a TCP/UDP 443 és 3478 portokon keresztüli forgalom.

A felhasználó szemszögéből a kapcsolat egyszerűen meghiúsul, és nem jelenik meg olyan hibaüzenet, amely a valódi okra mutatna. Ezt a hibamintázatot nyomon követtem vállalati környezetekben; konzisztensen CRD alkalmazás hibájaként helyett a tűzfal-házirend konfliktusként térnek fel.

Ha SSL tanúsítványhibák jelennek meg ugyanazon a hálózaton, A HTTPS nem biztonságos üzenet kijavítása a Chrome-ban a kapcsolódó port-szintű hibaelhárítást ismerteti, amely ugyanabban a tűzfalközegben érvényes, és gyakran mindkét problémát egy menetben megoldja.

Potenciálisan gyenge hitelesítő adatok

A CRD minimális PIN-kódja hat számjegy. Ez a küszöb nem elegendő a szokásos személyes használaton túli semmilyen célra. A legtöbb felhasználó előre jelezhető mintákat választ, ami csökkenti a gyakorlati keresési teret és a brute-force támadásokat sokkal életképesebbé teszi, mint amit a számjegyenként számított érték sugall.

A jelszavak újrahasználata a Google fiókok szintjén súlyosbítja ezt. Egy sérülés bármely kapcsolatlan szolgáltatásnál teszelt hitelesítési adatokat adhat az támadónak, amelyet alkalmaz a Google-fiókon, amely az összes regisztrált CRD eszköz hozzáféréséhez vezet.

Szerint IBM Adatvédelmi Incidens Költségvetési Jelentés 2024, az ellopott hitelesítési adatok voltak a 2024-ben az elsődleges támadásvektor, amely 12 helyen tanulmányozott 604 szervezetnél elemzett összes sérülés 16%-át alkotta.

Ezeket a hitelesítésalapú sérüléseket átlagosan 292 napig tartott felderíteni és kezelni, amely a tanulmányban az összes támadási típus közül a leghosszabb élet-ciklusa. A Chrome távelérés biztonsági kockázatai gyenge hitelesítéshez kötötten pontosan ezt a mintázatot követik a gyakorlatban.

A Chrome Remote Desktop hátrányai

Mindezek mellett a Google távelérés biztonsági aggályai túlmutatnak az aktív fenyegetéseken. A CRD személyes használatra és alapvető távelérési támogatásra volt tervezve; az alábbi korlátozások szándékos tervezési választások, és ezek a döntő tényezők bármely professzionális rendszerbe helyezéshez.

Nincsenek vállalati vezérlők

A Windows, Mac vagy Linux számítógépen futó szokásos CRD telepítésekhez nincs kapcsolatrögzítés és nincs szerepköralapú hozzáférés-vezérlés. A felügyelt ChromeOS környezetek azonban biztosítanak Rendszergazdai konzol hozzáférése és munkamenet szintű naplózás támogatást a Chrome Enterprise-n keresztül, de ezek a vezérlők azon kívül hiányoznak.

Azt tapasztaljuk, hogy az informatikai evaluátorok éppen ezen a ponton következetesen diszkvalifikálják a CRD-t szervezeti használatra. Egyetlen nem naplózott kapcsolat a szabályozott adatokhoz megfelelőségi kudarcot jelent javítási út nélkül, még akkor is, ha minden egyéb megerősítési lépés megtörtént.

Fiók függősége és teljesítményi korlátok

Ha a CRD-hez kötött Google-fiók elérhetetlenné válik, a távolivá hozzáférés megszakadhat, ezért rossz ötlet egyetlen felhasználói fiókot felhasználni az egyetlen elérési útként egy kritikus géphez. Ennek a függőségnek az értékelése az üzembe helyezés előtt kötelező tudás minden olyan csapatra, amely CRD-t futtat üzemi vagy üzletileg kritikus rendszereken.

A támogatáshozzáférési kódok egyszeri kódok, és az élő megosztási munkamenet során a gazdagépet 30 percenként felszólítják az folyamatos megosztás megerősítésére. Fájlátvitel elérhető a felügyelt ChromeOS távolivá munkamenetekben, de hiányzik a szokásos Windows, Mac és Linux telepítésekből.

A funkcionális hiányokon túl a Chrome memórialábnyoma az aktív távolivá kapcsolattal kombinálva mérhető terhelést helyez a gazdagép hardveréhez, csökkentve a teljesítményt a régebbi gépeken a gyakorlatban.

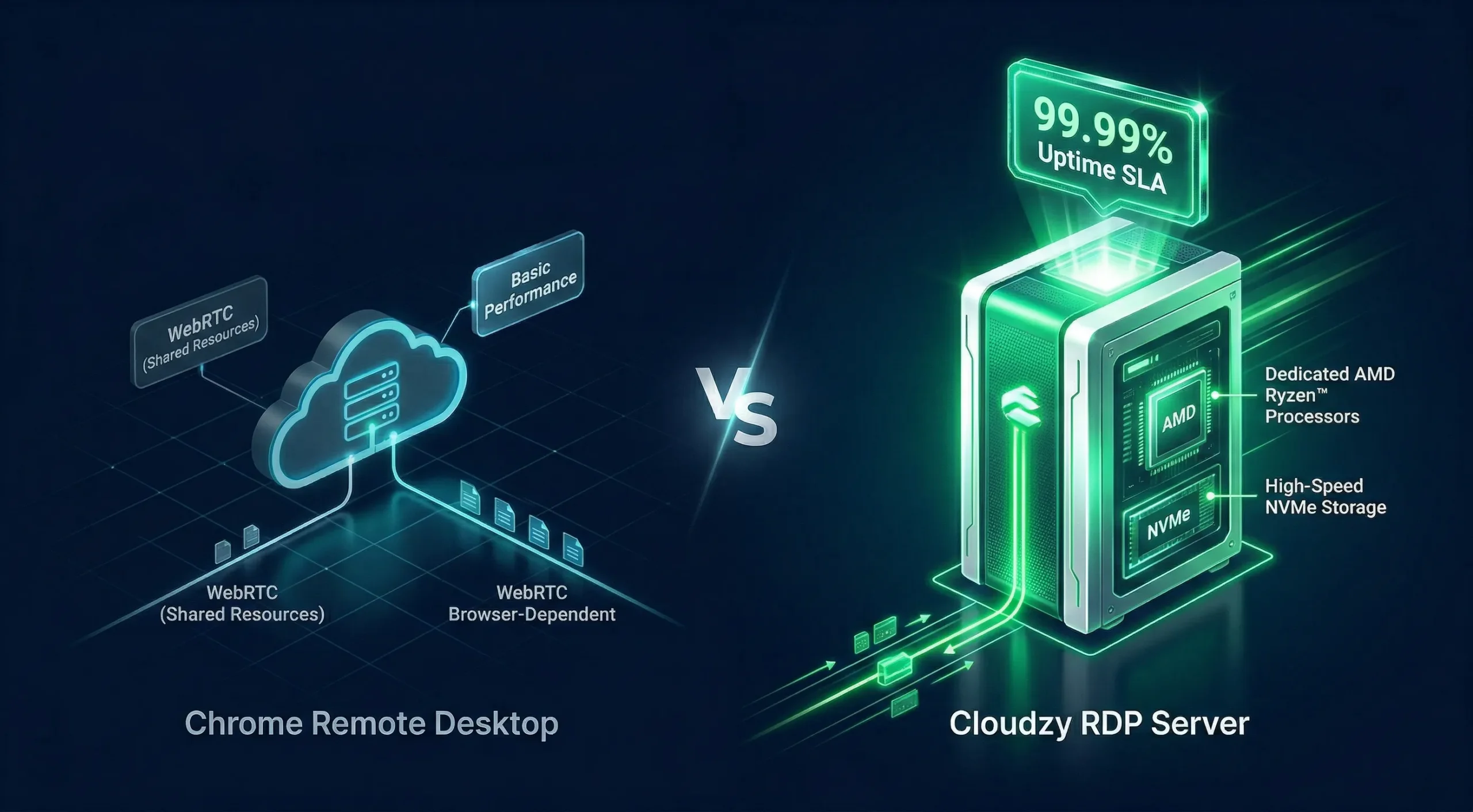

Fejlesztéshez, szerver-kezeléshez vagy professzionális munkafolyamatokhoz egy dedikált RDP Server eltávolítja ezeket a korlátokat. A Cloudzy szerverein AMD Ryzen 9 processzorok futnak 4,2+ GHz sebességgel, akár 40 Gbps hálózattal és 99,95%-os rendelkezésre állási

Chrome Remote Desktop vs. Cloudzy RDP Server

| Funkció | Chrome Távoli Asztal | Cloudzy RDP Szerver |

| Hálózati sebesség | Változó, WebRTC útválasztás | Akár 40 Gbps dedikált |

| Processzor | Gazdaszoftvertől függő | AMD Ryzen 9, 4,2+ GHz gyorsítás |

| DDoS védelem | Nincs | Ingyenes DDoS-védelem |

| Protokoll | WebRTC HTTPS-en keresztül | RDP egy KVM-izolált példányon |

| Auditnaplók | Nem elérhető | OS-szintű kapcsolati eseménynapló a Windows Event Viewer segítségével |

| Üzemidő SLA | Nincs | 99.95% |

| Fájlátvitel | Korlátozott; csak felügyelt ChromeOS-ben érhető el | Natív RDP támogatás |

| Fiók függőség | Egy Google-fiók | Független Windows hitelesítési adatok |

A Google Távoli Asztal biztonságos?

A "Google Remote Desktop" és a "Chrome Remote Desktop" ugyanaz a termék, ezért a Google Remote Desktop biztonsági aggályok és a Google Remote Desktop biztonsági problémák mindkét név alatt jelennek meg fórumokon és terméktörténetben. Az architektúra, kockázatok és megerősítési lépések azonosak.

A Google Remote Desktop biztonságos személyes használatra, ha megfelelően van konfigurálva. A TLS/SSL plus AES titkosítás megfelel az iparági szabványnak; a 2FA aktív állapotában a hitelesítési réteg kezeli a személyes és kis csapatokra irányuló üzemeltetéseket célzó leggyakoribb fenyegetéstípusokat.

Az illetékességi követelményekkel, auditútvonalakkal vagy hozzáférési redundanciaigényekkel rendelkező csapatoknál a CRD önálló eszközként nem elegendő. A Google távolivá asztali biztonsági kockázata arányosan növekszik az elért rendszerek érzékenységével és a benne lévő felhasználók számával.

Hogyan lehet a Chrome Remote Desktop-et biztonságosabbá tenni?

A fent azonosított összes Chrome távolivá asztali biztonsági kockázatnak van egy közvetlen javítása az alábbiak között. A lépések hatás szerint vannak rendezve; dolgozz végig rajtuk felülről lefelé a leggyorsabb, legmegfontoltabb frissítéshez szükségtelen technikai terhelés nélkül.

Aktiválja a kétlépcsős ellenőrzést a Google-fiókján

Nyisd meg a myaccount.google.com oldalt, válaszd a Biztonság, majd a Kétlépcsős ellenőrzés lehetőséget. Válassz egy hitelesítő alkalmazást vagy egy hardver biztonsági kulcsot másodlagos tényezőként. Ez az egyetlen lépés lezárja azt a hitelesítő adatok alapú megsértési típust, amely az IBM 2024-es adatai szerint átlagosan 292 napig észrevétlen marad.

A hardver biztonsági kulcs az erősebb védelmet nyújtja a phishing ellen; a hitelesítő alkalmazás a legtöbb felhasználó számára a legpraktikusabb megoldás. Azt találjuk, hogy az ezt a lépést aktiváló csapatok jelentősen csökkentik kitettségüket a hitelesítő adatok alapú támadásoknak, bár az utólagos hitelesítési fenyegetések, például a munkamenet-cookie ellopása külön kezelendő kockázat.

Hosszú, összetett PIN beállítása

Használjon legalább 8 karaktert, keverjen betűket és számokat, és kerülje el a személyes adatokhoz kötött bármilyen sorozatot. A meglévő PIN-kód frissítéséhez nyissa meg a remotedesktop.google.com/access oldalt, keresse meg az eszközt a Remote Devices panelen, és válassza ki a ceruza ikont.

A PIN periodikus forgatása fontos, különösen a megosztott ideiglenes hozzáférés után vagy miután egy Google fiók gyanús bejelentkezési tevékenységet mutat. A rövid numerikus PIN-kódok a leginkább kihasználatlan gyengeségek közé tartoznak a CRD telepítésekben, amelyeket áttekintünk.

Használjon VPN-t bármilyen nyilvános vagy megosztott hálózaton

Csatlakozz a VPN alkalmazáshoz, mielőtt megnyitnád a CRD-t bármely olyan hálózaton, amelyet nem személyesen kontrolláztok. Válassz egy szolgáltatót, amelynek ellenőrzött nincs-naplók szabályzata és egy vészleállító, amely leállítja az internetkapcsolatot, ha a VPN váratlanul elesik, bezárva a rövid expozíciós ablakot.

A legtöbb felhasználó, aki kihagyja a VPN nyilvános hálózatokon, soha nem tapasztalt látható incidenst, ami hamis érzeteket teremt arról, hogy a hálózati szintű kockázat tisztán elméleti. Kezeld a VPN lépést nem tárgyalhatóként bármely megosztott alhálózaton.

Aktiválja a Curtain Mode funkciót Windows rendszeren

A Curtain Mode blokkolja a gazdagép fizikai képernyőjét, megakadályozva az aktív CRD-kapcsolat során a távolivá tevékenység megjelenítésétől. Aki a gazdagépen van, csak egy zárolt képernyőt lát, függetlenül attól, hogy a távolivá felhasználó mit csinál. Windows Professional, Ultimate, Enterprise vagy Server szükséges hozzá.

Google teljes Curtain Mode beállítása négy registry kulcsot igényel Windows rendszeren. Állítsa be RemoteAccessHostRequireCurtain 1 alatt HKLM\Software\Policies\Google\Chrome, fDenyTSConnections 0-ra és UserAuthentication 0 értékre a Terminal Server útvonalban, és Windows 10 esetén azt is állítsd be SecurityLayer 1 értékre a RDP-Tcp útvonal alatt.

A Google figyelmezteti, hogy a kihagyott lépés azonnal leállítja a munkamenetet. Miután az összes kulcs be van állítva, indítsd újra a CRD gazdaszolgáltatást a módosítás alkalmazásához.

Ez a beállítás következetesen alulhasznált a megosztott irodai telepítésekben, és a legtöbb informatikai csapat öt perc alatt konfigurálja.

Tartsd a Chrome-ot mindig frissítve

A CRD a Chrome infrastruktúráján fut, ezért egy nem javított böngésző nem javított CRD gazdagépet jelent. 2025-ben Chrome 205 közzétett CVE-t rögzített átlagosan 7,9-es CVSS-pontszámmal; közülük több olyan távoli kódvégrehajtási hibát tartalmazott, amely közvetlenül érintett aktív CRD-alapú gépeket.

Nyisd meg a Chrome-ot, kattints a Súgó, majd az Google Chrome névjegyre, és erősítsd meg az aktuális verzió állapotát. Google javasol az automatikus frissítések bekapcsolt állapotának megtartását így a biztonsági javítások azonnal alkalmazódnak, amint elérhetővé válnak. A Chrome-frissítések késleltetése vagy blokkolása ismert biztonsági rések megnyitva hagyásával járul az aktív CRD-alapú gépeken.

Következtetés

A Chrome Remote Desktop valódi védelemmel érkezik: TLS/SSL titkosítás, PIN-alapú hozzáférés és a 2FA-t támogató hitelesítési modell. Személyes használatra az alkalmazott hardening lépésekkel ez egy szolid választás a megbízható hálózatokon történő mindennapi távoli hozzáférési igényekhez.

A szerkezeti korlát az, hogy az egész hozzáférési modell egyetlen Google-fiókra épül. Legyen szó teljesítménykonsisztenciáról, megfelelőségi naplózásról vagy infrastruktúra-megbízhatóságról, a biztonsági aggályok a professzionális környezetekben következetesen egy dedikált megoldás felé mutatnak. A CRD-ből kinőtt csapatoknál az Cloudzy KVM-alapú szerverei megbízhatóbb alapot kínálnak.

A megfelelő eszköz a kontextusodtól függ. A CRD jól megoldja a személyes hozzáférési problémát. Amint megfelelőség, üzemidő vagy többfelhasználós hozzáférés jön képbe, az architektúrának a téteknek megfelelőnek kell lennie.