Kamu mencari Chrome Remote Desktop dan menemukan frasa "risiko keamanan" yang melekat padanya. Pertanyaan itu wajar untuk diajukan, dan layak mendapat jawaban yang tepat, bukan sekadar jaminan samar atau daftar peringatan tanpa konteks.

Artikel ini membahas kekhawatiran keamanan Chrome Remote Desktop yang sebenarnya: apa yang dilindungi alat ini dengan baik, di mana celah nyatanya, dan langkah konkret untuk menutupnya. Baik pengguna rumahan maupun profesional IT, risikonya sama; yang berbeda hanya taruhannya.

Seberapa Aman Chrome Remote Desktop?

Chrome Remote Desktop dikelola di bawah standar infrastruktur Google, dan perlindungan bawaannya bersifat nyata, bukan sekadar formalitas. Kelemahan keamanan Chrome Remote Desktop yang paling sering ditemui pengguna bukan terletak pada lapisan enkripsi, melainkan pada konfigurasi akun dan pengaturan jaringan.

Menjalankan tinjauan keamanan Chrome Remote Desktop berarti memeriksa apa yang tersedia secara bawaan dan apa yang kamu konfigurasi setelahnya. Kelebihan alat ini perlu dilihat secara adil sebelum membahas celahnya, karena menolaknya begitu saja dapat mengarah pada keputusan yang keliru di kedua arah.

Enkripsi: TLS/SSL dan AES

Setiap transmisi CRD berjalan melalui tunnel terenkripsi TLS/SSL dengan enkripsi AES di atasnya. Data yang bergerak antara perangkat kamu dan mesin jarak jauh tidak dapat dibaca pihak ketiga mana pun saat dalam perjalanan, termasuk operator jaringan atau ISP kamu.

PIN dan kode sekali pakai diverifikasi di sisi klien dan tidak pernah dikirim ke server Google dalam bentuk yang dapat dibaca. Konten sesi berjalan melalui jalur Direct, STUN, atau TURN/relay tergantung kondisi jaringan; semua sesi remote desktop sepenuhnya terenkripsi di ketiga mode tersebut, sesuai dokumentasi resmi Google.

Untuk penggunaan pribadi di jaringan tepercaya, keamanan Chrome Remote Desktop memenuhi standar enkripsi yang sama dengan yang diterapkan pada transaksi keuangan online. Kebanyakan pengguna meremehkan seberapa kuat fondasi ini sebelum celah konfigurasi mulai berperan.

Autentikasi Akun Google dan Verifikasi Dua Langkah

Akses CRD memerlukan akun Google yang aktif dan terautentikasi, dilengkapi perlindungan brute-force, deteksi login mencurigakan, dan peringatan pengambilalihan akun di tingkat platform. Fondasi autentikasi ini benar-benar kuat dan membedakan CRD dari alat yang hanya mengandalkan kata sandi mandiri.

Mengaktifkan Verifikasi 2 Langkah secara signifikan menurunkan risiko pengambilalihan akun berbasis kata sandi pada deployment CRD mana pun. Ini tidak menghilangkan ancaman pasca-autentikasi seperti pencurian token sesi, sehingga paling efektif sebagai satu lapisan dalam pendekatan penguatan akses yang lebih luas.

Artikel kami tentang Apa Itu Chrome Remote Desktop? membahas model akses dan proses pengaturan secara lengkap. Kekhawatiran keamanan Chrome Remote Desktop menjadi jauh lebih spesifik setelah kamu memahami cara kerja lapisan akun, dan itulah tepat di mana bagian berikutnya dimulai.

Risiko Keamanan Chrome Remote Desktop

Kekhawatiran keamanan pada Chrome Remote Desktop berkaitan langsung dengan pola pelanggaran yang terdokumentasi di industri ini. Menurut Laporan Musuh Aktif Sophos untuk 1H 2024, penjahat siber menyalahgunakan Remote Desktop Protocol dalam 90% serangan yang ditangani oleh tim respons insiden Sophos pada tahun 2023.

Layanan remote eksternal menjadi metode akses awal utama dalam 65% kasus tersebut, mencakup lebih dari 150 investigasi yang tersebar di 23 negara. Angka-angka ini mencakup alat remote desktop secara umum; bagian di bawah ini mengidentifikasi di mana pola tersebut berlaku khusus untuk CRD.

Kekhawatiran Privasi

CRD tertanam dalam ekosistem akun Google. Cap waktu koneksi, pengenal perangkat, dan frekuensi akses semuanya terikat ke akun tersebut. Masalah keamanan Chrome Remote Desktop Google ini bersifat struktural: seluruh model identitas alat ini bergantung pada satu akun Google.

Akun yang dibobol melalui phishing atau pembajakan token browser memberi penyerang visibilitas langsung ke semua perangkat remote yang terdaftar. Ini bukan sekadar pelanggaran akses remote yang berdiri sendiri, melainkan kompromi penuh pada akun Google - artinya eksposur meluas ke setiap layanan, dokumen, dan kontak yang tersimpan dalam akun tersebut.

Kerentanan WiFi Publik

Chrome Remote Desktop menggunakan WebRTC sebagai jalur koneksinya, dengan negosiasi awal yang ditangani melalui layanan Google sebelum sesi Direct, STUN, atau TURN/relay terbentuk. Di jaringan publik atau yang tidak tepercaya, kondisi perutean lalu lintas dan visibilitas jaringan menimbulkan risiko yang tidak akan ada pada jaringan privat yang terkontrol.

Kondisi tersebut penting karena lingkungan WiFi publik berada di luar kendali Anda. Menggunakan CRD tanpa tindakan pencegahan tambahan di jaringan bersama memperluas permukaan eksposur Anda melampaui apa yang bisa dilindungi oleh lapisan enkripsi saja.

VPN dapat mengurangi eksposur di jaringan yang tidak tepercaya, tetapi ini hanyalah lapisan tambahan, bukan solusi untuk semua risiko terkait CRD.

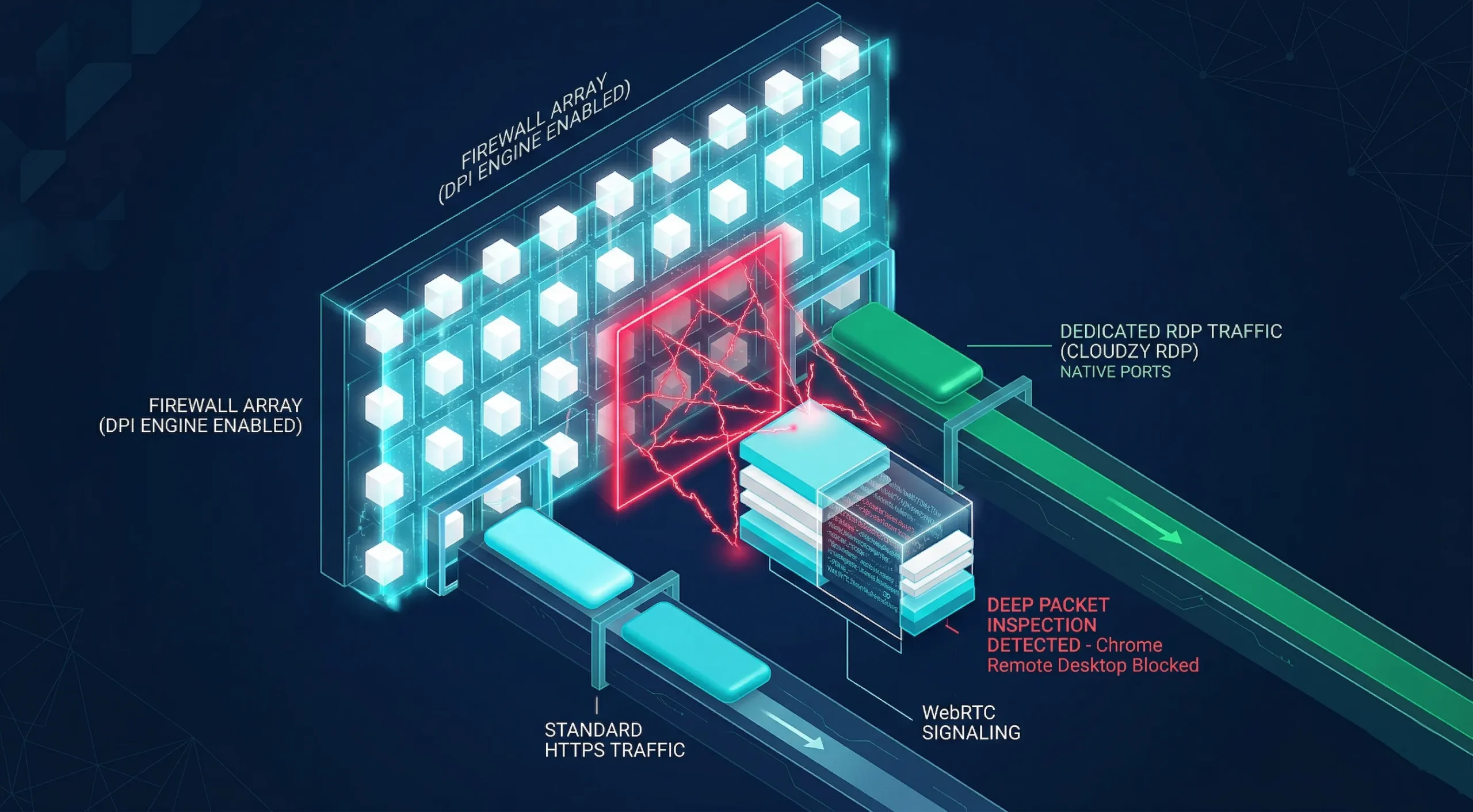

Masalah Firewall dan Kompatibilitas

Sebagian besar router rumahan meneruskan lalu lintas CRD tanpa konfigurasi apa pun. Jaringan korporat yang menjalankan Deep Packet Inspection dapat menandai komponen sinyal WebRTC dan membloknya tanpa pemberitahuan apa pun kepada pengguna. Di jaringan yang ketat, admin mungkin perlu mengizinkan URL layanan Chrome Remote Desktop beserta lalu lintas pada TCP/UDP 443 dan 3478.

Dari sudut pandang pengguna, koneksi begitu saja gagal tanpa pesan kesalahan yang menunjuk ke penyebab sebenarnya. Saya telah melacak pola kegagalan ini di berbagai lingkungan enterprise; kondisi ini secara konsisten salah didiagnosis sebagai kesalahan aplikasi CRD, bukan konflik kebijakan firewall.

Jika kesalahan sertifikat SSL muncul di jaringan yang sama, Cara Mengatasi Pesan Not Secure HTTPS di Chrome mencakup pemecahan masalah tingkat port terkait yang berlaku di lingkungan firewall yang sama dan sering menyelesaikan kedua masalah sekaligus.

Kredensial yang Berpotensi Lemah

PIN minimum CRD terdiri dari enam digit angka. Ambang batas itu tidak cukup untuk penggunaan apa pun di luar keperluan pribadi yang kasual. Sebagian besar pengguna memilih pola yang mudah ditebak, yang mempersempit ruang pencarian secara drastis dan membuat serangan brute-force jauh lebih layak dilakukan daripada yang disarankan oleh jumlah digitnya.

Penggunaan ulang kata sandi di tingkat akun Google memperparah hal ini. Pelanggaran di layanan mana pun yang tidak berkaitan dapat menyerahkan kredensial yang telah teruji kepada penyerang untuk digunakan pada akun Google yang menjadi gerbang ke semua perangkat CRD yang terdaftar.

Menurut Laporan Biaya Pelanggaran Data IBM 2024, kredensial yang dicuri menjadi vektor serangan awal teratas pada tahun 2024, menyumbang 16% dari semua pelanggaran yang dianalisis di 604 organisasi yang diteliti di 12 lokasi.

Pelanggaran berbasis kredensial tersebut membutuhkan rata-rata 292 hari untuk dideteksi dan ditangani, siklus hidup terpanjang dari semua jenis serangan dalam studi tersebut. Risiko keamanan Chrome Remote Desktop yang terkait dengan kredensial lemah mengikuti pola yang persis sama dalam praktiknya.

Kekurangan Chrome Remote Desktop

Dengan semua itu, kekhawatiran keamanan remote desktop Google melampaui ancaman aktif. CRD dibangun khusus untuk penggunaan pribadi dan dukungan remote dasar. Keterbatasan di bawah ini adalah pilihan desain yang disengaja, dan menjadi faktor penentu untuk setiap penerapan profesional.

Tidak Ada Kontrol Perusahaan

Untuk penerapan CRD standar di Windows, Mac, atau Linux, tidak ada perekaman koneksi dan tidak ada kontrol akses berbasis peran. Lingkungan ChromeOS yang dikelola memang menyediakan Akses konsol Admin dan pencatatan audit tingkat sesi melalui Chrome Enterprise, namun kontrol tersebut tidak tersedia di luar lingkungan yang dikelola.

Ini adalah titik di mana tim IT secara konsisten mendiskualifikasi CRD untuk penggunaan organisasi. Satu koneksi yang tidak tercatat ke data yang diregulasi sudah bisa menjadi pelanggaran kepatuhan tanpa jalur remediasi, bahkan ketika semua langkah penguatan lainnya sudah diterapkan.

Ketergantungan Akun dan Batasan Performa

Jika akun Google yang terhubung ke CRD tidak dapat diakses, akses jarak jauh bisa terganggu. Mengandalkan satu akun konsumen sebagai satu-satunya jalur masuk ke mesin penting adalah risiko yang tidak perlu. Mengevaluasi ketergantungan ini sebelum deployment adalah hal yang wajib dipahami oleh setiap tim yang menjalankan CRD pada sistem produksi atau sistem bisnis kritis.

Kode akses dukungan bersifat sekali pakai, dan selama sesi berbagi aktif, host diminta setiap 30 menit untuk mengkonfirmasi kelanjutan berbagi. Transfer file tersedia di sesi jarak jauh ChromeOS yang dikelola, tetapi tidak tersedia pada deployment Windows, Mac, dan Linux standar.

Di luar keterbatasan fitur, jejak memori Chrome yang dikombinasikan dengan koneksi jarak jauh aktif memberikan beban yang terukur pada perangkat keras host, dan dalam praktiknya menurunkan performa pada mesin yang lebih lama.

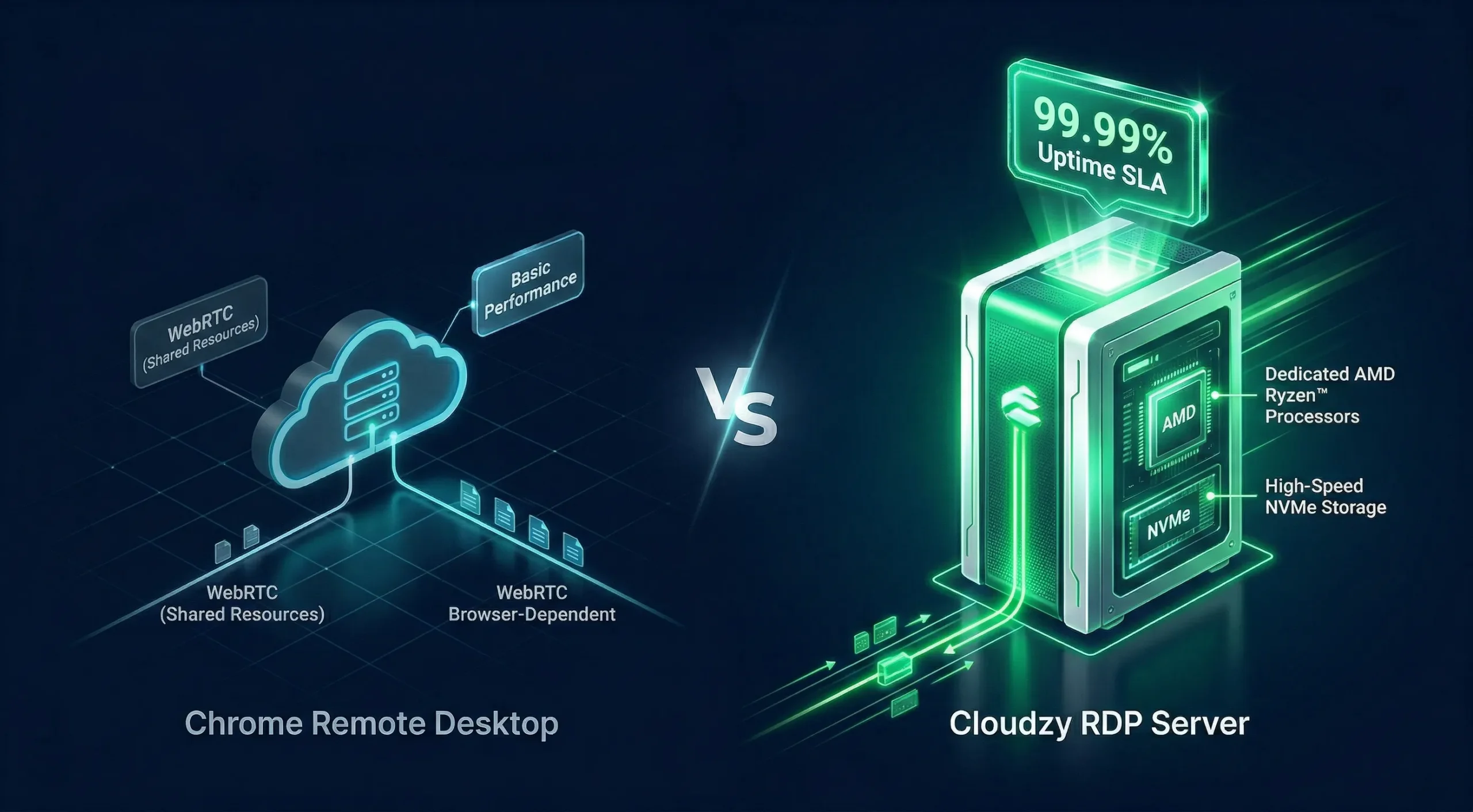

Untuk pengembangan, manajemen server, atau alur kerja profesional, sebuah Server RDP menghilangkan batasan-batasan ini. Di Cloudzy, server kami berjalan pada prosesor AMD Ryzen 9 dengan kecepatan 4,2+ GHz, jaringan hingga 40 Gbps, dan SLA uptime 99,95%.

Chrome Remote Desktop vs. Server RDP Cloudzy

| Fitur | Desktop Jarak Jauh Chrome | Server RDP Cloudzy |

| Kecepatan Jaringan | Bervariasi, routing WebRTC | Hingga 40 Gbps dedicated |

| Prosesor | Bergantung pada perangkat keras host | AMD Ryzen 9, boost 4,2+ GHz |

| Perlindungan DDoS | Tidak ada | Perlindungan FreeDDoS |

| Protokol | WebRTC melalui HTTPS | RDP pada instans terisolasi KVM |

| Log Audit | Tidak tersedia | Pencatatan event koneksi di level OS melalui Windows Event Viewer |

| Waktu Aktif SLA | Tidak ada | 99.95% |

| Transfer File | Terbatas; hanya tersedia di ChromeOS yang dikelola | Dukungan RDP native |

| Ketergantungan Akun | Satu akun Google | Kredensial Windows mandiri |

Apakah Google Remote Desktop Aman?

"Google Remote Desktop" dan "Chrome Remote Desktop" adalah produk yang sama, itulah mengapa masalah keamanan Google Remote Desktop muncul dengan kedua nama tersebut di forum dan dokumentasi produk. Arsitektur, risiko, dan langkah penguatannya identik.

Google Remote Desktop aman untuk penggunaan pribadi jika dikonfigurasi dengan benar. TLS/SSL ditambah enkripsi AES memenuhi standar industri; dengan 2FA aktif, lapisan autentikasi menangani jenis ancaman paling umum yang menargetkan deployment personal maupun tim kecil.

Untuk tim dengan persyaratan kepatuhan, audit trail, atau kebutuhan redundansi akses, CRD tidak cukup sebagai alat yang berdiri sendiri. Risiko keamanan Google remote desktop meningkat seiring sensitivitas sistem yang diakses dan jumlah pengguna yang terlibat.

Cara Membuat Chrome Remote Desktop Lebih Aman?

Setiap risiko keamanan Chrome remote desktop yang diidentifikasi di atas memiliki solusi langsung yang tercantum di bawah ini. Langkah-langkah diurutkan berdasarkan dampaknya; ikuti dari atas ke bawah untuk peningkatan paling signifikan pada konfigurasi Anda tanpa kerumitan teknis yang tidak perlu.

Aktifkan Verifikasi Dua Langkah di Akun Google Anda

Buka myaccount.google.com, pilih Keamanan, lalu Verifikasi 2 Langkah. Pilih aplikasi autentikator atau kunci keamanan hardware sebagai faktor kedua Anda. Satu tindakan ini menutup celah berbasis kredensial yang menurut data IBM 2024 rata-rata tidak terdeteksi selama 292 hari.

Kunci keamanan hardware memberikan perlindungan terkuat terhadap phishing; aplikasi autentikator adalah pilihan paling praktis bagi sebagian besar pengguna. Tim yang mengaktifkan langkah ini terbukti jauh lebih terlindungi dari serangan berbasis kredensial, meskipun ancaman pasca-autentikasi seperti pembajakan session cookie tetap merupakan risiko tersendiri yang perlu dikelola.

Tetapkan PIN yang Panjang dan Kompleks

Gunakan minimal 8 karakter, kombinasikan huruf dan angka, dan hindari urutan apa pun yang terkait dengan data pribadi. Untuk memperbarui PIN yang sudah ada, buka remotedesktop.google.com/access, temukan perangkat di panel Remote Devices, lalu pilih ikon pensil.

Mengganti PIN secara berkala sangat penting, terutama setelah akses sementara yang dibagikan atau setelah akun Google menunjukkan aktivitas login yang mencurigakan. PIN numerik pendek adalah salah satu kelemahan yang paling sering dieksploitasi dalam penerapan CRD yang kami tinjau.

Gunakan VPN di Jaringan Publik atau Bersama Mana Pun

Sambungkan ke VPN Anda sebelum membuka CRD di jaringan mana pun yang tidak Anda kendalikan sendiri. Pilih penyedia dengan kebijakan no-logs yang terverifikasi dan kill switch yang memutus akses internet jika VPN terputus secara tak terduga, sehingga menutup celah paparan singkat tersebut.

Sebagian besar pengguna yang melewati VPN di jaringan publik tidak pernah mengalami insiden yang terlihat, sehingga menciptakan kesan keliru bahwa risiko di lapisan jaringan hanyalah teoretis. Anggap langkah VPN sebagai sesuatu yang tidak bisa diabaikan di jaringan bersama mana pun.

Aktifkan Curtain Mode di Windows

Curtain Mode memblokir layar fisik mesin host agar tidak menampilkan aktivitas jarak jauh selama koneksi CRD aktif. Siapa pun yang berada di depan host hanya melihat layar terkunci, terlepas dari apa yang dilakukan pengguna jarak jauh. Fitur ini memerlukan Windows Professional, Ultimate, Enterprise, atau Server.

Panduan lengkap Curtain Mode dari Google memerlukan empat registry key di Windows. Atur RemoteAccessHostRequireCurtain pada 1 di bawah HKLM\Software\Policies\Google\Chrome, fDenyTSConnections ke 0 dan UserAuthentication ke 0 di bawah jalur Terminal Server, dan di Windows 10 juga atur SecurityLayer ke 1 di bawah jalur RDP-Tcp.

Google memperingatkan bahwa satu langkah yang terlewat akan menyebabkan sesi langsung berakhir. Setelah semua key diatur, restart layanan host CRD untuk menerapkan perubahan.

Pengaturan ini secara konsisten jarang digunakan di lingkungan kantor bersama, dan sebagian besar tim IT mengonfigurasinya dalam waktu kurang dari lima menit.

Selalu Perbarui Chrome

CRD berjalan di atas infrastruktur Chrome, sehingga browser yang belum diperbarui berarti host CRD yang belum diperbarui pula. Pada 2025, Chrome mencatat 205 CVE yang dipublikasikan dengan rata-rata skor CVSS 7,9; beberapa di antaranya melibatkan celah eksekusi kode jarak jauh yang berdampak langsung pada host CRD yang aktif.

Buka Chrome, masuk ke Bantuan, lalu Tentang Google Chrome, dan periksa status versi saat ini. Google menyarankan agar pembaruan otomatis tetap diaktifkan sehingga patch keamanan langsung diterapkan begitu tersedia. Menunda atau memblokir pembaruan Chrome membiarkan celah keamanan yang sudah diketahui tetap terbuka di setiap host CRD yang aktif.

Kesimpulan

Chrome Remote Desktop dilengkapi dengan proteksi nyata: enkripsi TLS/SSL, akses berbasis PIN, dan model autentikasi berkemampuan 2FA. Untuk penggunaan pribadi dengan langkah-langkah penguatan yang diterapkan, ini adalah pilihan yang solid untuk kebutuhan akses jarak jauh sehari-hari di jaringan terpercaya.

Batasan mendasarnya adalah seluruh model akses bergantung pada satu akun Google. Baik dari sisi konsistensi performa, pencatatan kepatuhan, maupun keandalan infrastruktur, kekhawatiran keamanan di lingkungan profesional secara konsisten mengarah pada solusi yang lebih dedicated. Bagi tim yang sudah melampaui kemampuan CRD, server berbasis KVM dari Cloudzy menawarkan fondasi yang lebih andal.

Pilihan yang tepat bergantung pada konteks Anda. CRD menyelesaikan kebutuhan akses pribadi dengan baik. Begitu kepatuhan, uptime, atau akses multi-pengguna masuk ke dalam gambar, arsitekturnya perlu disesuaikan dengan tingkat risikonya.