Remote Desktop Protocol (RDP) позволяет управлять сервером Windows по сети так же, как если бы вы работали за ним локально. На Windows Server 2016 RDP отключён по умолчанию: Microsoft рекомендует использовать PowerShell и WinRM для удалённого управления и предупреждает, что открытый порт 3389 без дополнительной защиты создаёт угрозу безопасности.

Тем не менее многим администраторам и удалённым сотрудникам необходим графический доступ для установки программ, диагностики проблем или помощи пользователям. В этом руководстве описано, как включить RDP на Windows Server 2016 четырьмя способами, с рекомендациями по безопасности и стабильности.

- Зачем включать RDP и что нужно подготовить заранее

- Способ 1: включение RDP через Server Manager (GUI)

- Способ 2: включение RDP через PowerShell

- Способ 3: включение RDP через командную строку

- Способ 4: включение RDP через групповые политики

- Настройка брандмауэра и рекомендации по безопасности

- Устранение неполадок и советы по удалённому доступу

- Заключение

- Часто задаваемые вопросы

Зачем включать RDP и что нужно подготовить заранее

RDP полезен, когда необходим графический интерфейс (см. что такое RDP). Однако его включение должно быть осознанным решением. Прежде чем приступать к настройке RDP на Windows Server 2016, убедитесь, что на сервере установлены все обновления и он находится за надёжным брандмауэром.

Войдите под учётной записью администратора, знайте IP-адрес машины или имя DNS и убедитесь, что доступ к ней осуществляется через защищённую сеть или VPN. В брандмауэре Windows необходимо разрешить входящий трафик на TCP-порт 3389.

Основные требования:

- Права администратора: Включить RDP могут только администраторы.

- Сетевой доступ: Убедитесь, что сервер доступен и порт 3389 открыт.

- Учётные записи пользователей: Определите, каким пользователям без прав администратора потребуется удалённый доступ, чтобы добавить их позднее.

- Планирование безопасности: Используйте Network Level Authentication (NLA), надёжные пароли и ограничьте доступ доверенными диапазонами IP-адресов.

Выполнив эти требования, выберите один из способов ниже и следуйте инструкции по включению RDP на Windows Server 2016.

Способ 1: включение RDP через Server Manager (GUI)

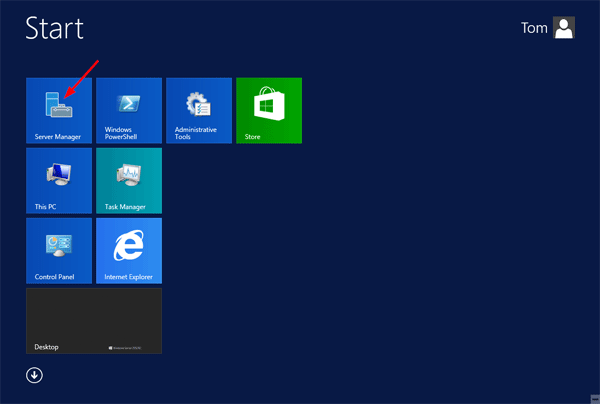

Если вы не знаете, как включить RDP на Windows Server 2016, проще всего воспользоваться графическим интерфейсом:

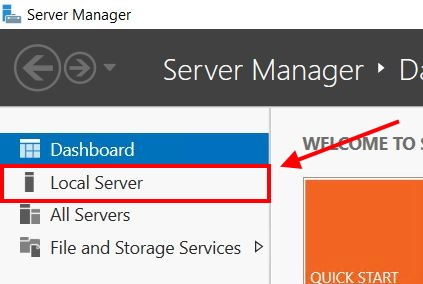

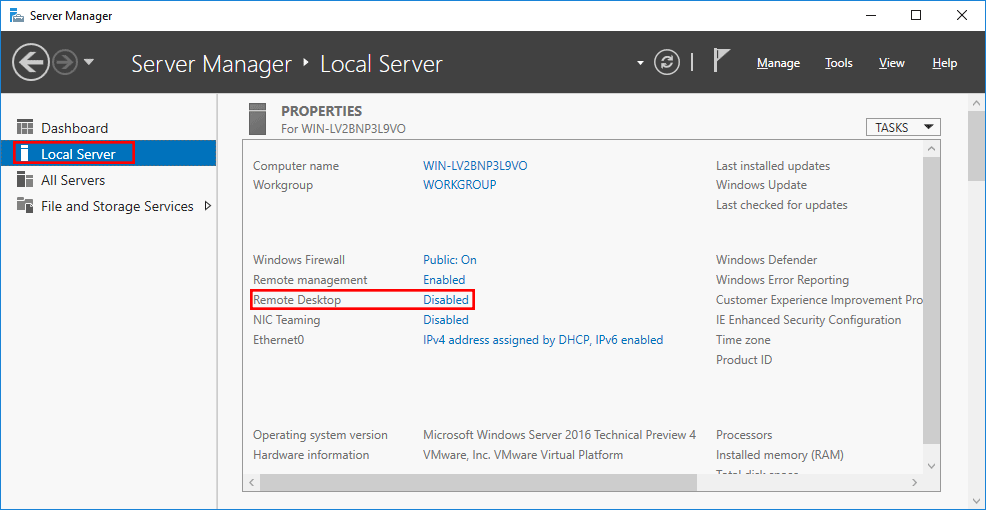

- Откройте Server Manager и выберите Локальный сервер на левой панели. В основной панели отображаются свойства системы.

- Измените настройки удалённого рабочего стола: Рядом с Удалённый рабочий стол, нажмите синюю ссылку Отключено .

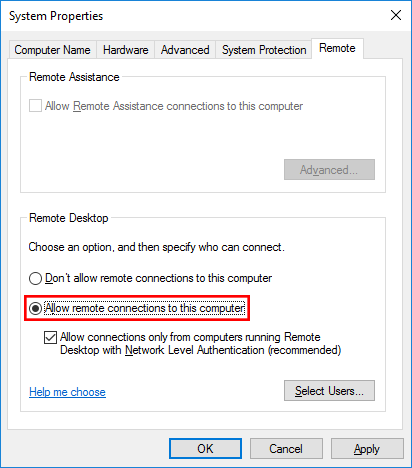

- В Системные характеристики в диалоговом окне выберите Разрешить удалённые подключения и для повышения безопасности установите флажок Разрешить подключения только с компьютеров, использующих удалённый рабочий стол с проверкой подлинности на уровне сети.

- Примените настройки и добавьте пользователей: Нажмите Применить».. Появится запрос на автоматическое создание правила брандмауэра. Чтобы разрешить доступ пользователям без прав администратора, нажмите Выберите пользователей, введите их имена пользователей и нажмите OK.

- Проверьте статус: Закройте и снова откройте Server Manager или нажмите F5. Удалённый рабочий стол запись должна отображать Включено. Проверьте доступ с клиентского компьютера с помощью Подключение к удалённому рабочему столу приложение.

Этот метод описывает, как включить RDP в Windows Server 2016 через графический интерфейс. Если вы предпочитаете скрипты, следующий раздел посвящён PowerShell.

Способ 2: включение RDP через PowerShell

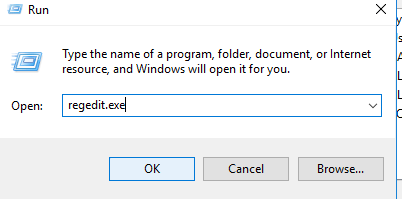

PowerShell подходит для автоматизации и удалённого управления. В этом разделе вы узнаете, как включить RDP в Windows Server 2016 через командную строку:

Включить RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Открыть правило брандмауэра:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Дополнительно: настроить NLA и добавить пользователей:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Эти команды изменяют значение реестра, управляющее RDP, и открывают группу правил брандмауэра для порта 3389. Чтобы выполнить их на удалённом сервере, сначала установите сеанс с помощью Enter‑PSSession через WinRM. Если вам нужен вариант без скриптов — как включить RDP в Windows Server 2016, следующий метод использует командную строку.

Способ 3: включение RDP через командную строку

Если вы предпочитаете командную строку или работаете на системах без PowerShell, результат будет тот же. Этот способ показывает, как включить RDP в Windows Server 2016 с помощью встроенных инструментов:

- Откройте командную строку с правами администратора.

- Задайте значение реестра:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Включите правило брандмауэра:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Предоставьте доступ пользователям без прав администратора:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Проверьте результат:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Значение 0x0 подтверждает, что удалённый доступ разрешён. Закройте и снова откройте Диспетчер серверов, чтобы обновить статус. Если нужно включить RDP сразу на нескольких серверах, следующий раздел покажет, как включить RDP в Windows Server 2016 через групповую политику.

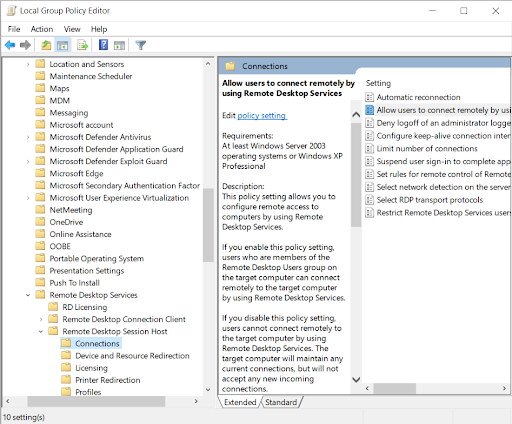

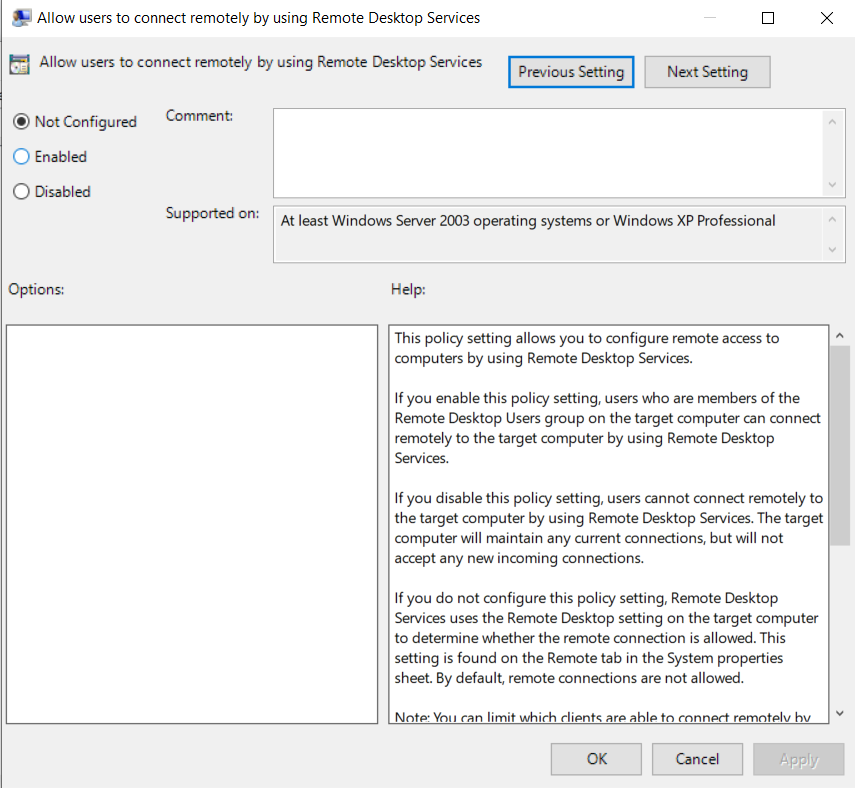

Способ 4: включение RDP через групповые политики

Групповая политика подходит для доменных сред, где нужно включить RDP сразу на множестве серверов. Если вы хотите узнать, как включить RDP в Windows Server 2016 для нескольких машин, следуйте этим шагам:

- Создайте или откройте GPO: Откройте файл Консоль управления групповыми политиками путём поиска в меню «Пуск». Щёлкните правой кнопкой мыши по домену или организационному подразделению и создайте новый объект GPO.

- Перейдите к параметру RDP: В разделе Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Службы удалённых рабочих столов → Узел сеансов удалённых рабочих столов → Подключения, дважды щёлкните Разрешить пользователям удалённое подключение с использованием служб удалённых рабочих столов.

- Включите политику и при необходимости NLA: Выберите, Включено. Чтобы принудительно включить NLA, установите Требовать проверку подлинности пользователя для удалённых подключений с использованием проверки подлинности на уровне сети to Включено.

- Примените политику к целевым серверам: Выполните команду gpupdate /force на каждом сервере или дождитесь планового обновления политики.

Этот подход стандартизирует параметры RDP и упрощает аудит. Для дополнительной защиты можно настроить правило брандмауэра в том же объекте GPO. Если вы не хотите заниматься всем этим самостоятельно, воспользуйтесь одним из лучших провайдеров RDP для готовых управляемых решений.

Cloudzy's RDP VPS

Вы можете не тратить время на поиск лучшего провайдера RDP и сразу развернуть виртуальный рабочий стол Windows с помощью сервиса RDP VPS от Cloudzy. В комплекте - полный доступ администратора, предустановленная нужная версия Windows Server (2012, 2016, 2019 или 2022), мгновенная активация и два одновременных подключения; при этом сервис остаётся доступным по цене при росте нагрузки благодаря модели PAYG.

Выберите один из наших дата-центров в США, Европе или Азии, чтобы минимизировать задержку, и масштабируйте CPU, RAM и хранилище без миграций. Под капотом - CPU с высокой тактовой частотой до 4,2 ГГц, память DDR5, хранилище NVMe SSD и сеть до 10 Gbps для отзывчивой работы рабочего стола, а встроенная защита DDoS, выделенный статический IP, аптайм 99,95% и круглосуточная поддержка обеспечивают бесперебойную работу. Гибкие варианты оплаты включают карты, PayPal, Alipay и криптовалюту. Когда будете готовы, купите RDP.

Настройка брандмауэра и рекомендации по безопасности

Включение RDP открывает сервер для попыток удалённого входа. После того как вы разберётесь, как включить RDP в Windows Server 2016, примените эти меры для снижения рисков:

- Ограничьте входящий трафик: Настройте правило брандмауэра на конкретные диапазоны IP-адресов. Если доступ из открытого интернета не нужен, разрешите подключения только из вашей сети VPN или корпоративной сети.

- Используйте VPN: Предоставьте удалённым пользователям туннель VPN, чтобы RDP никогда не был открыт напрямую в публичный интернет.

- Требуйте NLA и надёжные пароли: NLA проверяет подлинность пользователей ещё до отображения рабочего стола. Используйте его вместе со сложными паролями и многофакторной аутентификацией через провайдера идентификации или аппаратные токены.

- Смените порт по умолчанию: Замена порта 3389 на нестандартный через реестр снижает количество автоматических сканирований. Не забудьте обновить правила брандмауэра и настройки клиента.

- Обновляйте систему: Устанавливайте последние обновления Windows и патчи безопасности. Эксплойты, направленные против RDP, как правило, используют уязвимости устаревшего ПО.

Эти меры, не сильно ограничивая удобство работы, помогают защитить сервер. Кроме того, вы всегда можете использовать альтернативу RDP — VNC.

Устранение неполадок и советы по удалённому доступу

Даже при правильной настройке могут возникнуть проблемы с подключением через RDP. Если вы следовали инструкции по включению RDP в Windows Server 2016, но подключиться всё равно не удаётся, попробуйте следующее:

- Блокировка брандмауэром: Правило брандмауэра Windows может быть отключено, или внешний брандмауэр блокирует порт 3389. Проверьте правила и убедитесь, что порт открыт.

- Ошибки прав доступа: Подключаться могут только администраторы и члены группы Пользователи удалённого рабочего стола Добавьте нужных пользователей в эту группу.

- Нестабильное соединение: Высокая задержка или разрывы VPN могут приводить к таймаутам. Используйте стабильное соединение и по возможности проверьте подключение из другой сети.

- Статус не обновился: Диспетчер серверов может по-прежнему отображать RDP как отключённый — обновите его с помощью F5 или перезапустите консоль.

- Клиентское ПО: Используйте официальный клиент Microsoft Remote Desktop для вашей операционной системы. На macOS установите его Удаленный рабочий стол Microsoft из App Store; на Linux используйте Remmina. Пользователи Android и iOS найдут мобильный клиент в соответствующих магазинах приложений.

Если вы не хотите самостоятельно управлять RDP после настройки в Windows Server 2016, обратите внимание на VPS Windows Server 2016 с уже настроенным удалённым доступом.

Заключение

Включить удалённый доступ несложно, если знать, как активировать RDP в Windows Server 2016. Используйте Server Manager для простой настройки, PowerShell или командную строку для скриптов и удалённых сценариев, а групповую политику — для единообразной конфигурации в домене.

Независимо от выбранного способа, защитите сервер: ограничьте входящие подключения, включите проверку подлинности на уровне сети и предоставьте доступ только нужным пользователям. Обязательно проверьте и протестируйте настройки, чтобы убедиться в стабильности соединения. И ещё раз: если вы не хотите возиться с конфигурацией, обратите внимание на управляемый RDP VPS от Cloudzy — и забудьте об этих хлопотах.