Подключения по Remote Desktop Protocol (RDP) постоянно подвергаются атакам злоумышленников, которые эксплуатируют слабые пароли, открытые порты и отсутствие средств защиты. Понимание того, как защитить RDP, критически важно: атакующие успешно компрометируют 90% доступных из интернета RDP-серверов в течение нескольких часов.

Непосредственные угрозы включают: брутфорс паролей, кражу учётных данных, внедрение программ-вымогателей и горизонтальное распространение по сети. Проверенные меры защиты: доступ только через VPN, многофакторная аутентификация, проверка подлинности на уровне сети (NLA), строгая парольная политика и полный запрет на прямое подключение RDP к интернету.

В этом руководстве показано, как именно защитить удалённые подключения с помощью проверенных мер безопасности, которые останавливают атаки до того, как они достигнут цели.

Что такое RDP?

Remote Desktop Protocol (RDP) - это технология Microsoft для управления другим компьютером по сети. Она передаёт между устройствами изображение экрана, нажатия клавиш и движения мыши, обеспечивая полноценное удалённое управление так, словно вы сидите за целевой машиной.

По умолчанию RDP использует порт 3389 и включает базовое шифрование, однако стандартные настройки создают серьёзные уязвимости, которые атакующие активно эксплуатируют.

Насколько безопасен RDP?

Нет. RDP небезопасен с настройками по умолчанию.

Факты: По умолчанию RDP использует только 128-битное шифрование. В 90% успешных атак злоумышленники нацелены именно на RDP. Серверы с открытым доступом через RDP ежедневно подвергаются тысячам попыток взлома.

Почему RDP небезопасен: Слабая аутентификация по умолчанию открывает путь для брутфорс-атак. Отсутствие проверки подлинности на уровне сети позволяет злоумышленникам видеть экран входа. Порт 3389 по умолчанию постоянно сканируется автоматизированными инструментами. Встроенная многофакторная аутентификация отсутствует, и единственной защитой остаётся пароль.

Решение: RDP становится безопасным только при использовании нескольких уровней защиты: доступ через VPN, надёжная аутентификация, правильная настройка сети и постоянный мониторинг. Недавний анализ показывает, что человеческий фактор остаётся главной причиной утечек данных: в 68% случаев речь идёт о непреднамеренных ошибках — переходе по фишинговым ссылкам или неправильной настройке конфигурации.

Финансовые последствия таких инцидентов весьма серьёзны. Стоимость утечек данных достигла новых максимумов в 2024 году: среднемировой ущерб от одного инцидента составил $4,88 млн — на 10% больше, чем годом ранее, что во многом объясняется затратами на восстановление и простоями бизнеса.

Распространённые проблемы безопасности при удалённом подключении к рабочему столу

Основные уязвимости удалённого подключения, которые создают векторы успешных атак:

| Категория уязвимости | Типичные проблемы | Метод атаки |

| Слабая аутентификация | Слабые пароли, отсутствие MFA | Брутфорс-атаки |

| Открытый сетевой доступ | Прямой доступ из интернета | Автоматическое сканирование |

| Проблемы конфигурации | Отключённый NLA, необновлённые системы | Эксплуатация известных уязвимостей |

| Проблемы с контролем доступа | Избыточные привилегии | Горизонтальное перемещение |

Уязвимость BlueKeep (CVE-2019-0708) наглядно показывает, насколько быстро такие проблемы становятся критическими. Этот изъян удалённого выполнения кода позволял злоумышленникам получить полный контроль над системой без аутентификации, затронув миллионы необновлённых систем Windows.

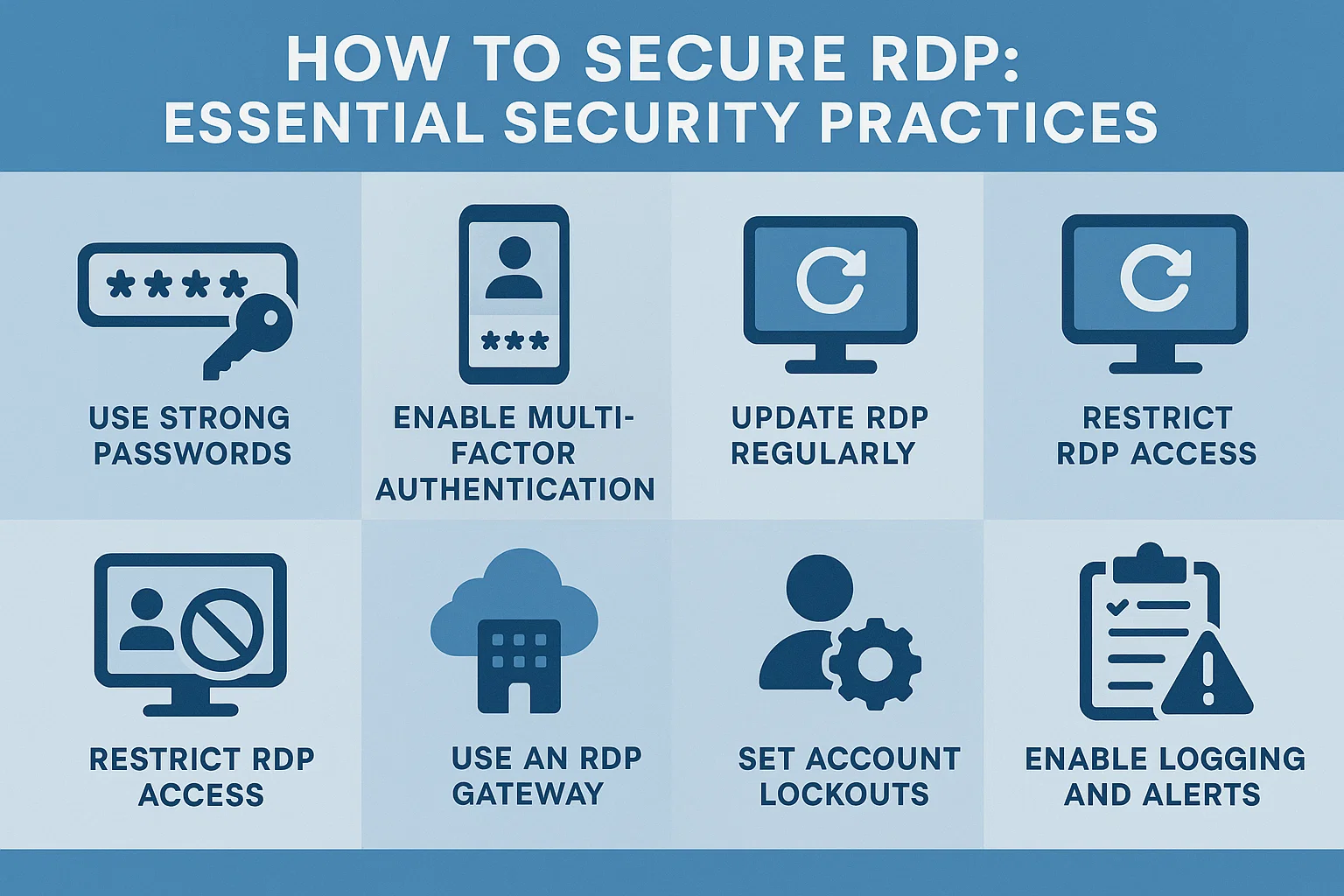

Как защитить RDP: ключевые меры безопасности

Перечисленные практики безопасности удалённого доступа дают реальную защиту при совместном применении.

Никогда не открывайте RDP напрямую в интернет

Это правило не подлежит обсуждению при грамотной защите RDP. Прямой доступ к порту 3389 из интернета мгновенно создаёт точку атаки: автоматизированные инструменты обнаружат и атакуют его в течение нескольких часов.

На практике серверы получают более 10 000 неудачных попыток входа уже в первый день после открытия доступа из интернета. Злоумышленники используют специализированные ботнеты, которые непрерывно сканируют сеть в поисках служб RDP и запускают атаки с подбором учётных данных против обнаруженных серверов.

Реализация: Заблокируйте весь прямой доступ к портам RDP через правила межсетевого экрана и установите политику доступа только через VPN.

Используйте надёжные уникальные пароли

Надёжные пароли — основа безопасности удалённого рабочего стола Windows. Они должны соответствовать актуальным требованиям, чтобы противостоять современным методам атак.

Требования CISA, которые работают:

- Минимум 16 символов с полными требованиями к сложности

- Уникальные пароли, которые не повторяются в разных системах

- Регулярная смена паролей для привилегированных учётных записей

- Без словарных слов и личных данных

Настройка: Задайте политики паролей через групповую политику: Конфигурация компьютера > Политики > Параметры Windows > Параметры безопасности > Политики учётных записей > Политика паролей. Это обеспечивает применение политики на уровне домена.

Включите проверку подлинности на уровне сети (NLA)

Проверка подлинности на уровне сети требует аутентификации до установления сеанса RDP, что обеспечивает надёжную защиту протоколов удалённого подключения.

NLA не позволяет злоумышленникам добраться до экрана входа Windows, блокирует ресурсоёмкие попытки подключения и снижает нагрузку на сервер от неудачных попыток аутентификации.

Шаги настройки:

- Откройте «Свойства системы» на целевых серверах

- Перейдите на вкладку «Удалённый доступ»

- Включите параметр «Разрешить подключения только с компьютеров, на которых работает удалённый рабочий стол с проверкой подлинности на уровне сети»

Включите многофакторную аутентификацию (MFA)

Многофакторная аутентификация блокирует атаки на основе кражи учётных данных, требуя дополнительного подтверждения помимо пароля. Это наиболее действенный способ повысить безопасность Windows при подключении к удалённому рабочему столу.

| Метод MFA | Уровень безопасности | Время настройки | Подходит для |

| Microsoft Аутентификатор | Высокая | 2–4 часа | Большинство сред |

| SMS-верификация | Средний | 1 час | Быстрое развёртывание |

| Аппаратные токены | Очень высокий | 1–2 дня | Зоны с высокими требованиями к безопасности |

| Смарт-карты | Очень высокий | 2–3 дня | Корпоративные среды |

Microsoft Authenticator обеспечивает оптимальное сочетание безопасности и удобства в большинстве сценариев. Пользователи быстро привыкают к нему, как только понимают, от чего он защищает.

Обязательный доступ через VPN

Соединения VPN создают зашифрованные туннели, которые защищают весь сетевой трафик, включая сессии RDP. Это наиболее надёжный подход к организации безопасного удалённого доступа.

Преимущества VPN с точки зрения безопасности:

- Шифрование всех каналов связи

- Централизованная аутентификация и журналирование доступа

- Сетевой контроль доступа

- Географические ограничения при необходимости

Когда пользователи подключаются через VPN, они проходят двойную аутентификацию: сначала в сервисах VPN, затем в сессиях RDP. Такая схема последовательно блокирует несанкционированный доступ в всё лучших провайдеров RDP реализациях.

Настройка промежуточного хоста

Промежуточные хосты служат контролируемой точкой входа для внутреннего доступа по RDP, обеспечивая централизованный мониторинг и управление безопасностью удалённых рабочих столов.

Архитектура промежуточного хоста:

- Выделенный сервер, доступный только через VPN

- Полное протоколирование и запись сессий

- Гранулярное управление доступом для каждого пользователя

- Автоматизированный мониторинг безопасности

Промежуточные хосты работают наиболее эффективно в связке с инструментами управления подключениями, которые автоматизируют многоузловой маршрут и при этом сохраняют полный журнал аудита.

Защита RDP с помощью сертификатов SSL

Сертификаты SSL/TLS обеспечивают шифрование выше уровня стандартной защиты RDP и защищают от атак типа «человек посередине», перехватывающих учётные данные и данные сессий.

Внедрение сертификатов:

- Выпустить сертификаты для всех серверов RDP

- Настроить сервисы RDP на обязательную аутентификацию по сертификату

- Развернуть информацию о центре сертификации на клиентских системах

- Отслеживать сроки действия сертификатов и своевременно их обновлять

Сертификаты от доверенных центров сертификации надёжнее самоподписанных и упрощают настройку клиентов в корпоративных средах.

Ограничение доступа с помощью PAM-решений

Решения для управления привилегированным доступом (PAM) обеспечивают полный контроль над доступом по RDP: выдают разрешения точно в срок и автоматически управляют учётными данными для защиты протоколов удалённого подключения.

Возможности PAM:

- Временное предоставление доступа на основании согласованных запросов

- Автоматическая ротация паролей и их подстановка

- Мониторинг сессий и запись действий в реальном времени

- Принятие решений об доступе на основе поведенческой аналитики и уровня риска

Delinea Secret Server интегрируется с Active Directory и предоставляет расширенные средства управления, необходимые для защиты удалённого рабочего стола в корпоративных реализациях Windows.

Расширенная настройка безопасности

Эти настройки дополняют базовые меры безопасности и обеспечивают многоуровневую защиту.

Смена стандартного порта RDP

Смена порта RDP с 3389 блокирует инструменты автоматического сканирования, которые целенаправленно атакуют стандартный порт. Это не исчерпывающая мера защиты, однако по данным анализа логов смена порта снижает количество атак примерно на 80%.

Реализация: Измените параметры реестра или используйте групповую политику для назначения нестандартного порта, затем обновите правила брандмауэра: разрешите новый порт и заблокируйте 3389.

Настройка политики блокировки учётных записей

Политика блокировки учётных записей автоматически отключает учётные записи после нескольких неудачных попыток аутентификации, что эффективно защищает от атак методом перебора.

Настройка групповой политики:

- Перейдите в Конфигурация компьютера > Политики > Параметры Windows > Параметры безопасности > Политики учётных записей > Политика блокировки учётной записи

- Задайте порог блокировки: 3-5 неудачных попыток

- Задайте длительность блокировки: 15-30 минут

- Соблюдайте баланс между требованиями безопасности и удобством работы пользователей

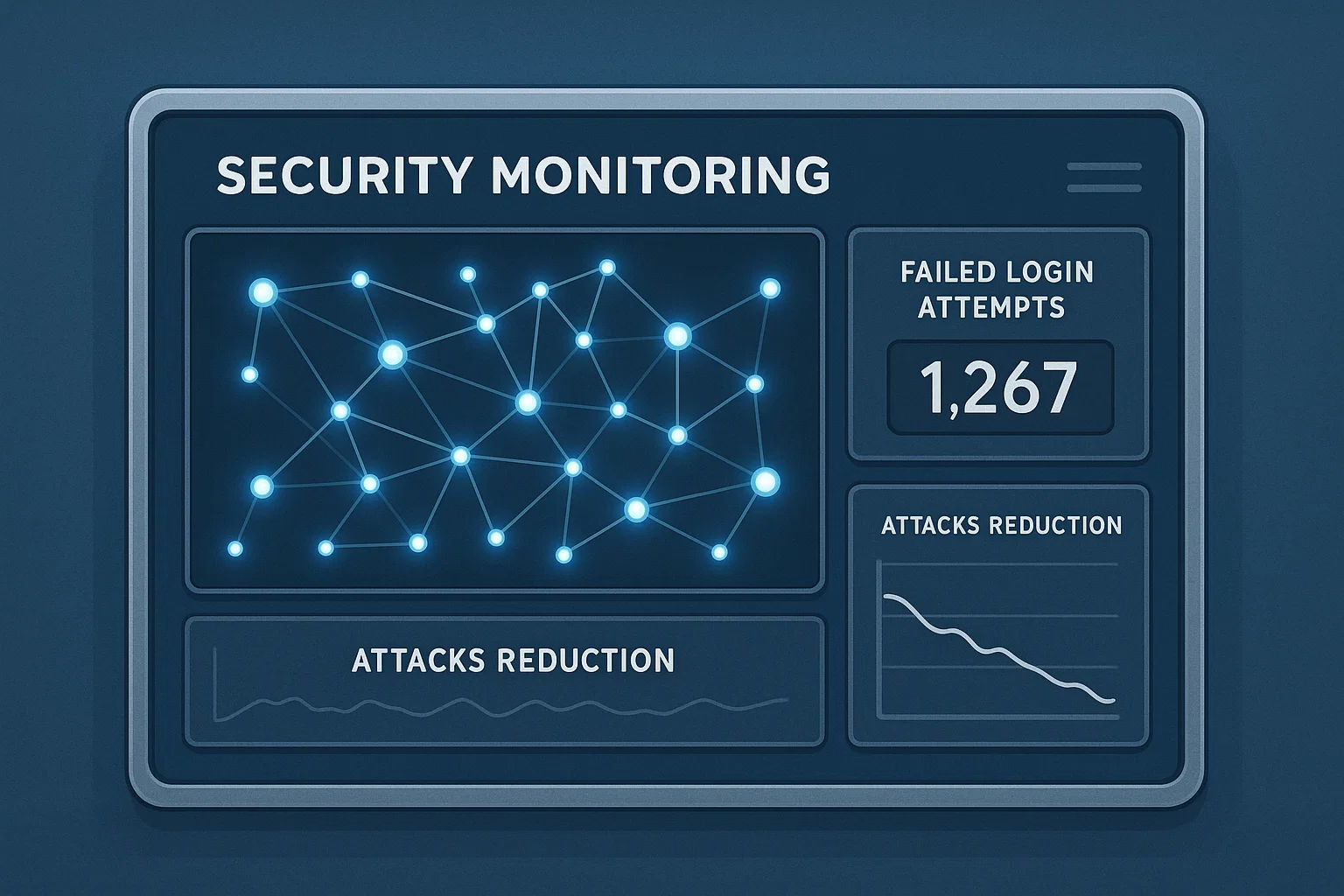

Мониторинг активности RDP

Системы SIEM (Security Information and Event Management) обеспечивают централизованный мониторинг: они сопоставляют события RDP с данными из других источников безопасности, позволяя выявлять угрозы и шаблоны атак.

Требования к мониторингу:

- Сбор журнала событий Windows со всех серверов RDP

- Автоматические оповещения при ошибках аутентификации

- Обнаружение географических аномалий в источниках подключений

- Интеграция с фидами разведки угроз

Платформы управления подключениями дают дополнительную видимость поведения сессий и помогают обнаруживать аномальные паттерны доступа, требующие расследования.

Единое управление сеансами

Современные платформы поддерживают управление несколькими удалёнными сеансами для RDP и SSH через единые интерфейсы, обеспечивая согласованные политики безопасности для всех методов доступа.

Преимущества единого управления:

- Единая точка аутентификации для всех удалённых подключений

- Согласованные политики безопасности для всех протоколов

- Централизованная запись сеансов и журналы аудита

- Удобный интерфейс без ущерба для безопасности

Реализация через Delinea Secret Server

Такие решения, как Delinea Secret Server, обеспечивают полноценное управление привилегированным удалённым доступом со встроенным хранилищем учётных данных. Это исключает открытую передачу паролей и сохраняет полные журналы аудита.

Процесс PRA:

- Пользователи запрашивают доступ через централизованную платформу

- Система проверяет личность и права доступа в соответствии с заданными политиками

- Учётные данные автоматически извлекаются и передаются в сеанс

- Все действия в сеансе записываются в режиме реального времени

- Доступ автоматически прекращается по истечении запланированного времени

Такой подход предотвращает кражу учётных данных и формирует подробные журналы аудита, необходимые для соответствия требованиям фреймворков безопасности.

Дополнительные меры безопасности

Эти меры дополняют основные практики безопасности и обеспечивают многоуровневую защиту для RDP. Базовые практики составляют главный рубеж обороны, а дополнительные средства контроля сокращают поверхность атак и укрепляют общую защищённость.

Своевременное обновление программного обеспечения

Регулярные обновления безопасности устраняют уязвимости, которые злоумышленники активно эксплуатируют. Такие уязвимости RDP, как BlueKeep (CVE-2019-0708) и DejaBlue, наглядно показывают, насколько важна своевременная установка патчей и насколько опасны задержки с обновлениями.

Сроки установки патчей создают опасное окно уязвимости. Исследования показывают, что организации тратят значительно больше времени на применение исправлений безопасности, чем нужно злоумышленникам для их эксплуатации: в среднем 55 дней на устранение 50% критических уязвимостей, тогда как массовая эксплуатация обычно начинается уже через пять дней после публичного раскрытия.

Управление обновлениями:

- Автоматическое развёртывание патчей для всех систем с RDP

- Подписка на бюллетени безопасности Microsoft

- Тестирование обновлений в staging-окружении перед выходом в продакшн

- Процедуры экстренного патчинга при критических уязвимостях

Управление сессиями

Правильная настройка сессий предотвращает использование неактивных подключений злоумышленниками.

| Значение | Цена | Преимущество для безопасности |

| Таймаут бездействия | 30 минут | Автоматическое отключение |

| Ограничение сессии | 8 часов | Принудительная повторная аутентификация |

| Лимит подключений | 2 на пользователя | Защита от перехвата сессии |

Отключение опасных функций

Функции перенаправления в RDP могут создавать каналы утечки данных — их следует отключить, если они явно не нужны.

| Характеристика | Риск | Способ отключения |

| Буфер обмена | Кража данных | Групповая политика |

| Принтер | Внедрение вредоносного ПО | Административные шаблоны |

| Диск | Доступ к файлам | Параметры реестра |

Заключение

Защита RDP требует нескольких уровней безопасности, а не одного метода. Наиболее эффективный подход сочетает доступ через VPN, надёжную аутентификацию, правильно настроенный мониторинг и регулярные обновления.

Никогда не открывайте RDP напрямую в интернет, независимо от других мер защиты. Вместо этого используйте политику VPN-first или решения RDP Gateway, которые обеспечивают контролируемый доступ с полным журналом аудита.

Безопасность RDP требует постоянного внимания к новым угрозам и регулярных проверок для сохранения уровня защиты. Если вы ищете профессиональное управляемое решение, обратите внимание на хостинг серверов RDP от провайдеров, которые по умолчанию применяют комплексные меры безопасности.