การเชื่อมต่อ Remote Desktop Protocol (RDP) เผชิญกับการโจมตีอยู่ตลอดเวลาจากอาชญากรไซเบอร์ที่ใช้ประโยชน์จากรหัสผ่านที่อ่อนแอ, พอร์ตที่เปิดโล่ง, และการขาดมาตรการควบคุมความปลอดภัย การเข้าใจวิธีรักษาความปลอดภัย RDP เป็นเรื่องสำคัญมาก เพราะผู้โจมตีสามารถเจาะระบบเซิร์ฟเวอร์ RDP ที่เปิดเผยได้ถึง 90% ภายในเวลาไม่กี่ชั่วโมง

ความเสี่ยงที่เกิดขึ้นทันที ได้แก่: การโจมตีรหัสผ่านแบบ Brute-force, การขโมยข้อมูลประจำตัว, การติดตั้ง Ransomware, และการเคลื่อนที่ภายในเครือข่าย แนวทางที่พิสูจน์แล้วได้แก่: การเข้าถึงผ่าน VPN เท่านั้น, การยืนยันตัวตนหลายขั้นตอน, Network Level Authentication, นโยบายรหัสผ่านที่เข้มแข็ง และไม่เปิดเผย RDP ตรงสู่อินเทอร์เน็ตโดยตรง

คู่มือนี้แสดงวิธีรักษาความปลอดภัยการเชื่อมต่อ Remote Desktop อย่างละเอียด โดยใช้มาตรการที่ผ่านการทดสอบแล้ว เพื่อหยุดการโจมตีก่อนที่จะสำเร็จ

RDP คืออะไร?

Remote Desktop Protocol (RDP) คือเทคโนโลยีของ Microsoft สำหรับควบคุมคอมพิวเตอร์เครื่องอื่นผ่านเครือข่าย โดยส่งข้อมูลหน้าจอ การกดแป้นพิมพ์ และการเคลื่อนไหวของเมาส์ระหว่างอุปกรณ์ ทำให้สามารถควบคุมระยะไกลได้เสมือนนั่งอยู่หน้าเครื่องนั้นจริงๆ

RDP ใช้พอร์ต 3389 เป็นค่าเริ่มต้น และมีการเข้ารหัสพื้นฐาน แต่การตั้งค่าเริ่มต้นเหล่านี้สร้างช่องโหว่ด้านความปลอดภัยที่ผู้โจมตีใช้ประโยชน์อยู่เสมอ

RDP ปลอดภัยหรือไม่?

ไม่ใช่ RDP ไม่ปลอดภัยหากใช้การตั้งค่าเริ่มต้น

ข้อเท็จจริง: RDP เข้ารหัสเพียง 128-bit ในค่าเริ่มต้น อาชญากรไซเบอร์มุ่งเป้าโจมตี RDP ใน 90% ของการโจมตีที่สำเร็จ เซิร์ฟเวอร์ RDP ที่เปิดสู่อินเทอร์เน็ตต้องเผชิญกับความพยายามโจมตีนับพันครั้งต่อวัน

สาเหตุที่ RDP ไม่ปลอดภัย: การยืนยันตัวตนเริ่มต้นที่อ่อนแอเปิดช่องให้โจมตีแบบ brute-force ได้ การขาด Network Level Authentication ทำให้ผู้โจมตีเห็นหน้าจอล็อกอิน พอร์ตเริ่มต้น 3389 ถูกสแกนอยู่ตลอดเวลาด้วยเครื่องมืออัตโนมัติ และไม่มีการยืนยันตัวตนหลายขั้นตอนในตัว จึงเหลือเพียงรหัสผ่านเป็นการป้องกันชั้นเดียว

โซลูชั่น: RDP จะปลอดภัยได้ก็ต่อเมื่อคุณติดตั้งการป้องกันหลายชั้น ทั้งการเข้าถึงผ่าน VPN การยืนยันตัวตนที่เข้มแข็ง การควบคุมเครือข่ายที่เหมาะสม และการตรวจสอบอย่างต่อเนื่อง การวิเคราะห์ล่าสุดชี้ให้เห็นว่า ความผิดพลาดของมนุษย์ยังคงเป็นสาเหตุหลัก ของการละเมิดความปลอดภัย โดย 68% มีส่วนเกี่ยวข้องกับพฤติกรรมที่ไม่ได้มีเจตนาร้าย เช่น การตกเป็นเหยื่อของ social engineering หรือการตั้งค่าที่ผิดพลาด

ผลกระทบทางการเงินจากความล้มเหลวด้านความปลอดภัยเหล่านี้มีนัยสำคัญมาก ค่าใช้จ่ายจากการละเมิดข้อมูลสูงเป็นประวัติการณ์ ในปี 2567 โดยค่าเฉลี่ยทั่วโลกพุ่งถึง 4.88 ล้านดอลลาร์ต่อเหตุการณ์ ซึ่งเพิ่มขึ้น 10% จากปีก่อน ขับเคลื่อนโดยการหยุดชะงักของธุรกิจและค่าใช้จ่ายในการกู้คืนระบบเป็นหลัก

ปัญหาความปลอดภัยทั่วไปของการเชื่อมต่อ Remote Desktop

ปัญหาความปลอดภัยของการเชื่อมต่อ Remote Desktop ที่เปิดช่องให้โจมตีได้สำเร็จมีดังนี้:

| หมวดหมู่ช่องโหว่ | ปัญหาทั่วไป | วิธีการโจมตี |

| ความอ่อนแอของการตรวจสอบสิทธิ์ | รหัสผ่านอ่อนแอ, ไม่มี MFA | การโจมตีแบบ Brute-force |

| การเปิดเผยเครือข่าย | การเข้าถึงอินเทอร์เน็ตโดยตรง | การสแกนอัตโนมัติ |

| ปัญหาการกำหนดค่า | ปิดใช้งาน NLA และระบบที่ไม่ได้อัปเดตแพตช์ | ใช้ประโยชน์จากช่องโหว่ที่รู้จัก |

| ปัญหาการควบคุมการเข้าถึง | สิทธิ์มากเกินไป | การเคลื่อนไหวทางข้าง |

ช่องโหว่ BlueKeep (CVE-2019-0708) แสดงให้เห็นว่าปัญหาเหล่านี้บานปลายได้รวดเร็วเพียงใด ช่องโหว่การเรียกใช้โค้ดระยะไกลนี้เปิดให้ผู้โจมตีควบคุมระบบได้อย่างสมบูรณ์โดยไม่ต้องยืนยันตัวตน และส่งผลกระทบต่อระบบ Windows ที่ไม่ได้อัปเดตแพตช์นับล้านเครื่อง

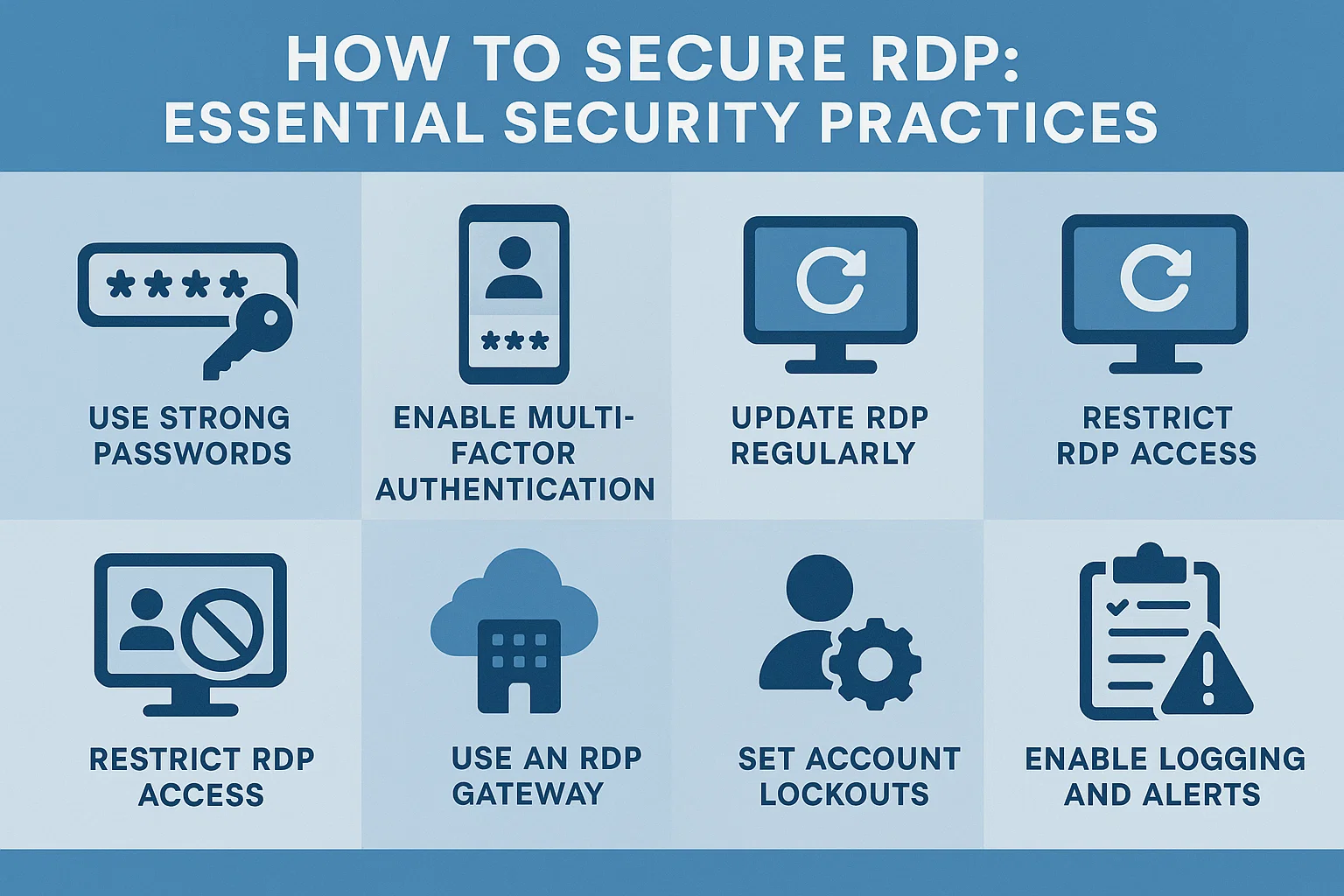

วิธีรักษาความปลอดภัย RDP: แนวทางปฏิบัติที่จำเป็น

แนวทางปฏิบัติด้านความปลอดภัยสำหรับการเข้าถึงระยะไกลเหล่านี้ได้รับการพิสูจน์แล้วว่าได้ผล เมื่อใช้งานร่วมกันครบถ้วน

อย่าเปิดเผย RDP ตรงสู่อินเทอร์เน็ตโดยตรง

นี่คือกฎที่ขาดไม่ได้ในการรักษาความปลอดภัย RDP อย่างมีประสิทธิภาพ การเปิด port 3389 ตรงสู่อินเทอร์เน็ตสร้างช่องโหว่ทันที และเครื่องมืออัตโนมัติจะค้นพบและโจมตีได้ภายในไม่กี่ชั่วโมง

เคยพบเซิร์ฟเวอร์ที่ถูกพยายามล็อกอินล้มเหลวกว่า 10,000 ครั้งภายในวันแรกที่เปิดสู่อินเทอร์เน็ต ผู้โจมตีใช้บอตเน็ตเฉพาะทางที่สแกนหา RDP อยู่ตลอดเวลา และเปิดการโจมตีแบบ credential stuffing กับเซิร์ฟเวอร์ที่พบ

การดำเนินการ: บล็อกการเข้าถึง RDP โดยตรงจากอินเทอร์เน็ตผ่าน firewall และกำหนดนโยบายให้เข้าถึงได้ผ่าน VPN เท่านั้น

ใช้รหัสผ่านที่แข็งแกร่งและไม่ซ้ำกัน

ความปลอดภัยของรหัสผ่านเป็นพื้นฐานของการรักษาความปลอดภัย Windows remote desktop และต้องเป็นไปตามมาตรฐานปัจจุบันเพื่อรับมือกับวิธีโจมตีที่ทันสมัย

ข้อกำหนดของ CISA ที่ได้ผล:

- อย่างน้อย 16 ตัวอักษรและต้องมีความซับซ้อนครบถ้วน

- รหัสผ่านไม่ซ้ำกันและไม่นำไปใช้ซ้ำในระบบอื่น

- เปลี่ยนรหัสผ่านสำหรับบัญชีที่มีสิทธิ์สูงเป็นประจำ

- ไม่ใช้คำในพจนานุกรมหรือข้อมูลส่วนตัว

การกำหนดค่า: ตั้งค่านโยบายรหัสผ่านผ่าน Group Policy ที่ Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy เพื่อให้มีผลบังคับใช้ทั่วทั้ง domain

เปิดใช้งาน Network Level Authentication (NLA)

Network Level Authentication บังคับให้ยืนยันตัวตนก่อนสร้างการเชื่อมต่อ RDP ซึ่งช่วยป้องกัน remote connection protocol ได้อย่างมีประสิทธิภาพ

NLA ป้องกันไม่ให้ผู้โจมตีเข้าถึงหน้าจอล็อกอิน Windows บล็อกการเชื่อมต่อที่ใช้ทรัพยากรสูง และลดภาระเซิร์ฟเวอร์จากการยืนยันตัวตนที่ล้มเหลว

ขั้นตอนการตั้งค่า

- เปิด System Properties บนเซิร์ฟเวอร์เป้าหมาย

- ไปที่แท็บ Remote

- เปิดใช้งาน "Allow connections only from computers running Remote Desktop with Network Level Authentication"

เปิดใช้งานการยืนยันตัวตนแบบหลายขั้นตอน (MFA)

Multi-Factor Authentication หยุดการโจมตีที่ใช้ข้อมูลรับรองตัวตน โดยกำหนดให้ยืนยันด้วยวิธีเพิ่มเติมนอกเหนือจากรหัสผ่าน นี่คือการปรับปรุงเดียวที่มีประสิทธิผลสูงสุดสำหรับความปลอดภัยของ Windows remote desktop

| วิธี MFA | ระดับความปลอดภัย | เวลาในการติดตั้ง | เหมาะสำหรับ |

| Microsoft Authenticator ตัวรับรองความถูกต้อง | สูง | 2-4 ชั่วโมง | สภาพแวดล้อมส่วนใหญ่ |

| ยืนยันตัวตนทาง SMS | ปานกลาง | 1 ชั่วโมง | การปรับใช้งานอย่างรวดเร็ว |

| โทเค็นฮาร์ดแวร์ | ✓ Very High This is a direct technical term used in UI contexts (like performance levels, priority settings, etc.). In Thai, the standard translation would be: **สูงมาก** | 1-2 วัน | โซนความปลอดภัยสูง |

| สมาร์ทการ์ด | ✓ Very High This is a direct technical term used in UI contexts (like performance levels, priority settings, etc.). In Thai, the standard translation would be: **สูงมาก** | 2-3 วัน | สภาพแวดล้อมองค์กร |

Microsoft Authenticator ให้ความสมดุลที่ดีที่สุดระหว่างความปลอดภัยและการใช้งานในการติดตั้งส่วนใหญ่ ผู้ใช้จะคุ้นเคยได้เร็วเมื่อเข้าใจถึงประโยชน์ด้านการป้องกัน

กำหนดให้เข้าถึงผ่าน VPN เท่านั้น

การเชื่อมต่อ VPN สร้าง encrypted tunnel ที่ปกป้อง network traffic ทั้งหมด รวมถึง RDP session วิธีนี้ให้การป้องกันที่เชื่อถือได้มากที่สุดสำหรับการเข้าถึงระยะไกลอย่างปลอดภัย

ประโยชน์ด้านความปลอดภัยของ VPN:

- การเข้ารหัสช่องทางการสื่อสารทั้งหมด

- การยืนยันตัวตนแบบรวมศูนย์และการบันทึกการเข้าถึง

- การควบคุมการเข้าถึงในระดับเครือข่าย

- การจำกัดพื้นที่ทางภูมิศาสตร์เมื่อจำเป็น

เมื่อผู้ใช้เชื่อมต่อผ่าน VPN ก่อน พวกเขาจะต้องยืนยันตัวตนสองครั้ง: ครั้งแรกกับบริการ VPN และครั้งที่สองกับเซสชัน RDP การยืนยันตัวตนสองชั้นนี้สามารถป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตได้อย่างสม่ำเสมอใน ทั้ง รายชื่อผู้ให้บริการ RDP ที่แนะนำ การนำไปใช้

ตั้งค่า Jump Host

Jump host ทำหน้าที่เป็นจุดเข้าถึงที่ควบคุมได้สำหรับการเข้าถึง RDP ภายใน พร้อมให้การตรวจสอบแบบรวมศูนย์และการควบคุมความปลอดภัยที่ช่วยเสริมความมั่นคงของการเชื่อมต่อ Remote Desktop

สถาปัตยกรรม Jump Host:

- เซิร์ฟเวอร์เฉพาะที่เข้าถึงได้ผ่าน VPN เท่านั้น

- การบันทึกและบันทึกวิดีโอเซสชันอย่างครบถ้วน

- การควบคุมการเข้าถึงแบบละเอียดรายผู้ใช้

- การตรวจสอบความปลอดภัยอัตโนมัติ

Jump host ทำงานได้ดีที่สุดเมื่อใช้ร่วมกับเครื่องมือจัดการการเชื่อมต่อที่ทำให้กระบวนการหลายช่องทางเป็นแบบอัตโนมัติ พร้อมรักษา Audit Trail ที่สมบูรณ์

รักษาความปลอดภัย RDP ด้วยใบรับรอง SSL

ใบรับรอง SSL/TLS ให้การเข้ารหัสที่แข็งแกร่งกว่าค่าเริ่มต้นของ RDP และป้องกันการโจมตีแบบ Man-in-the-Middle ที่อาจดักจับข้อมูลรับรองตัวตนและข้อมูลในเซสชัน

ใบรับรองการนำไปใช้งาน:

- สร้างใบรับรองสำหรับเซิร์ฟเวอร์ RDP ทั้งหมด

- กำหนดค่าบริการ RDP ให้ต้องใช้การยืนยันตัวตนด้วยใบรับรอง

- ติดตั้งข้อมูล Certificate Authority ไปยังระบบไคลเอนต์

- ติดตามวันหมดอายุและการต่ออายุใบรับรอง

ใบรับรองจากหน่วยงานที่เชื่อถือได้ให้ความปลอดภัยสูงกว่าใบรับรองแบบ Self-Signed และช่วยลดความซับซ้อนในการกำหนดค่าฝั่งไคลเอนต์ในสภาพแวดล้อมองค์กร

จำกัดการเข้าถึงด้วยโซลูชัน PAM

โซลูชัน Privileged Access Management (PAM) ให้การควบคุม RDP อย่างครอบคลุม ด้วยการกำหนดสิทธิ์แบบ Just-in-Time และการจัดการข้อมูลรับรองตัวตนอัตโนมัติสำหรับการรักษาความปลอดภัยโปรโตคอลการเชื่อมต่อระยะไกล

ความสามารถของ PAM:

- การจัดสรรสิทธิ์การเข้าถึงชั่วคราวตามคำขอที่ได้รับอนุมัติ

- การหมุนเวียนและป้อนรหัสผ่านอัตโนมัติ

- การตรวจสอบและบันทึกเซสชันแบบเรียลไทม์

- การตัดสินใจเข้าถึงตามความเสี่ยง โดยใช้การวิเคราะห์พฤติกรรม

Delinea Secret Server รองรับการทำงานร่วมกับ Active Directory พร้อมมอบการควบคุมขั้นสูงที่จำเป็นสำหรับการรักษาความปลอดภัย Windows Remote Desktop ในระดับองค์กร

การตั้งค่าความปลอดภัยขั้นสูง

การตั้งค่าเหล่านี้เสริมแนวทางปฏิบัติด้านความปลอดภัยพื้นฐาน และเพิ่มการป้องกันแบบหลายชั้น

เปลี่ยนพอร์ตเริ่มต้นของ RDP

เปลี่ยน RDP จากพอร์ต 3389 บล็อกเครื่องมือสแกนอัตโนมัติที่มุ่งเป้าไปยังพอร์ตเริ่มต้นโดยเฉพาะ แม้จะไม่ใช่การป้องกันที่ครอบคลุม แต่การเปลี่ยนพอร์ตช่วยลดการโจมตีได้ประมาณ 80% จากการวิเคราะห์ล็อก

การดำเนินการ: แก้ไขการตั้งค่า Registry หรือใช้ Group Policy เพื่อกำหนดพอร์ตที่ต้องการ จากนั้นอัปเดตกฎ Firewall ให้อนุญาตพอร์ตใหม่และบล็อกพอร์ต 3389

กำหนดนโยบายล็อกบัญชี

นโยบายล็อกบัญชีจะปิดใช้งานบัญชีโดยอัตโนมัติเมื่อมีการพยายามยืนยันตัวตนล้มเหลวซ้ำหลายครั้ง ซึ่งช่วยป้องกันการโจมตีแบบ Brute-Force ได้อย่างมีประสิทธิภาพ

การตั้งค่า Group Policy:

- ไปที่ Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Account Lockout Policy

- กำหนดจำนวนครั้งที่ล้มเหลวก่อนล็อก: 3-5 ครั้ง

- กำหนดระยะเวลาล็อก: 15-30 นาที

- สร้างสมดุลระหว่างความปลอดภัยและประสิทธิภาพการทำงานของผู้ใช้

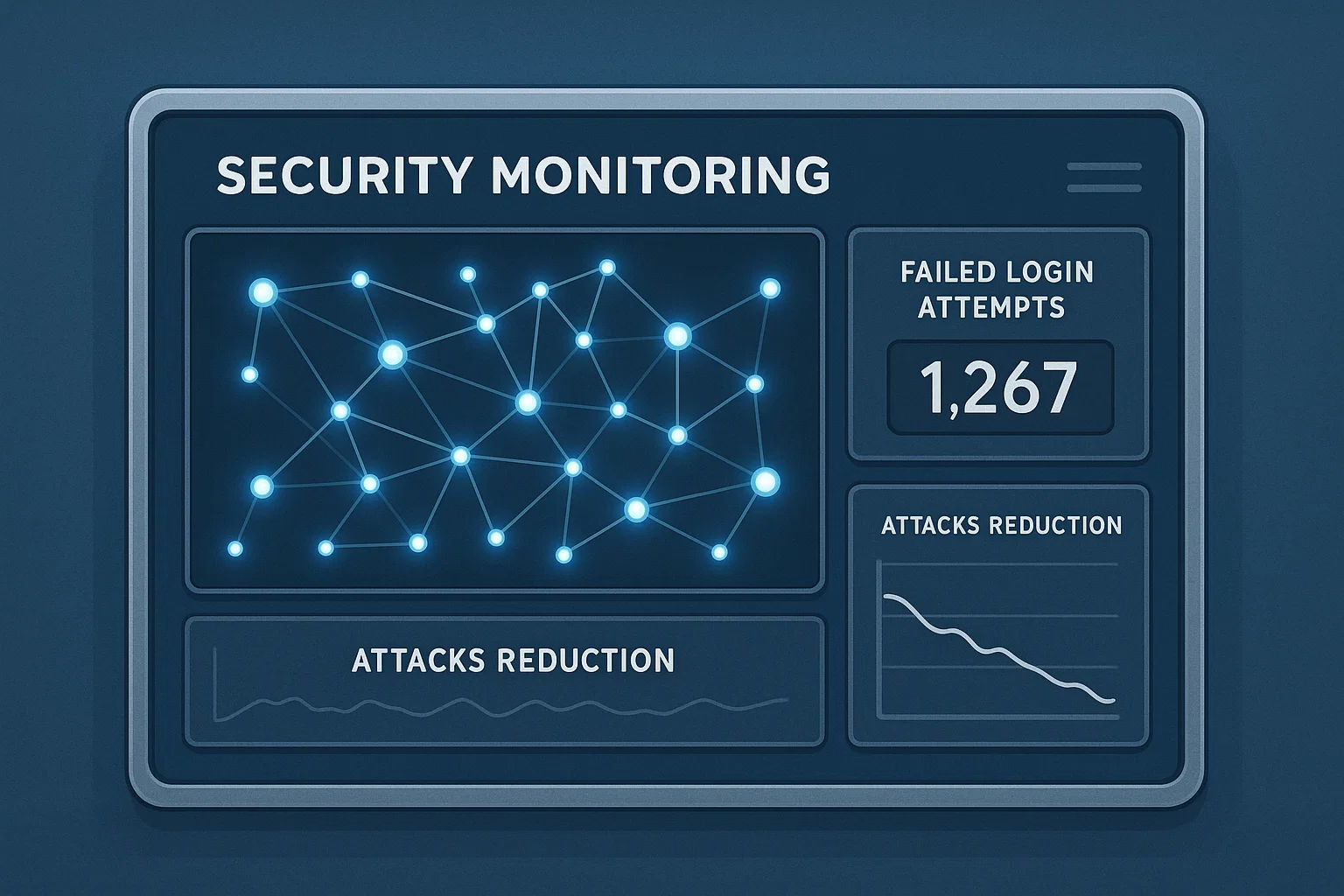

ตรวจสอบกิจกรรม RDP

ระบบ SIEM (Security Information and Event Management) มอบการตรวจสอบแบบรวมศูนย์ที่เชื่อมโยงเหตุการณ์ RDP กับข้อมูลความปลอดภัยอื่น เพื่อระบุภัยคุกคามและรูปแบบการโจมตี

ความต้องการในการติดตามระบบ

- การเก็บ Windows Event Log จากเซิร์ฟเวอร์ RDP ทั้งหมด

- การแจ้งเตือนอัตโนมัติเมื่อการยืนยันตัวตนล้มเหลว

- การตรวจจับความผิดปกติทางภูมิศาสตร์ของแหล่งที่มาของการเชื่อมต่อ

- การเชื่อมต่อกับฐานข้อมูลข่าวกรองภัยคุกคาม

แพลตฟอร์มจัดการการเชื่อมต่อช่วยเพิ่มความสามารถในการมองเห็นพฤติกรรมของ Session และตรวจจับรูปแบบการเข้าถึงที่ผิดปกติซึ่งต้องการการตรวจสอบเพิ่มเติม

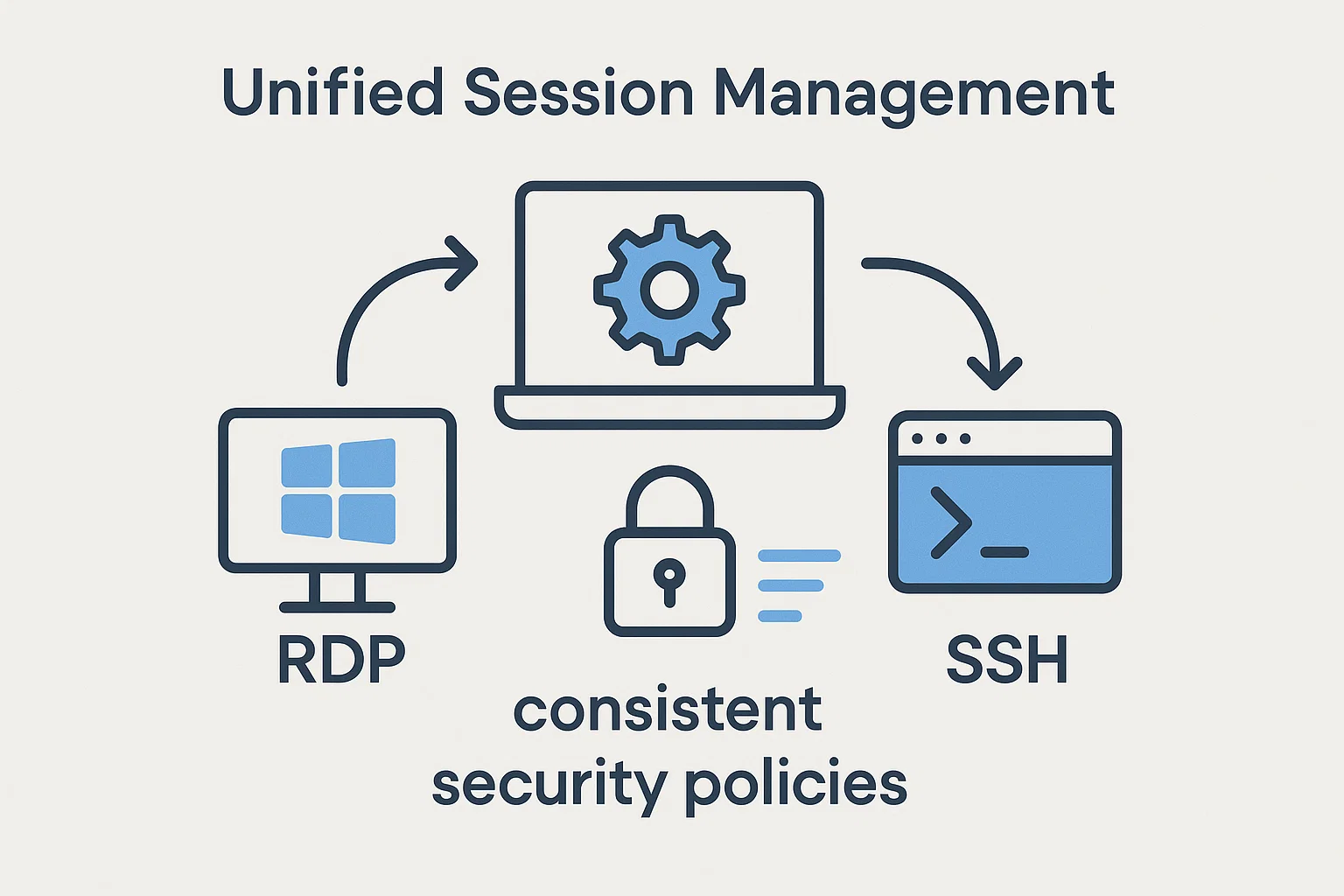

การจัดการ Session แบบรวมศูนย์

แพลตฟอร์มสมัยใหม่รองรับการจัดการเซสชันระยะไกลหลายรายการสำหรับทั้ง RDP และ SSH ผ่านอินเทอร์เฟซแบบรวมศูนย์ พร้อมนโยบายความปลอดภัยที่สอดคล้องกันในทุกวิธีการเข้าถึง

ประโยชน์ของการจัดการแบบรวมศูนย์:

- จุดตรวจสอบสิทธิ์เดียวสำหรับการเข้าถึงระยะไกลทั้งหมด

- นโยบายความปลอดภัยที่สอดคล้องกันในทุกโปรโตคอล

- การบันทึกเซสชันและเส้นทางการตรวจสอบแบบรวมศูนย์

- ประสบการณ์การใช้งานที่เรียบง่ายโดยไม่ลดทอนความปลอดภัย

การติดตั้ง Delinea Secret Server

โซลูชันอย่าง Delinea Secret Server ให้การจัดการการเข้าถึงระยะไกลแบบสิทธิพิเศษอย่างครบวงจร พร้อม Credential Vaulting แบบรวมที่ขจัดการเปิดเผยรหัสผ่าน และยังคงเส้นทางการตรวจสอบที่สมบูรณ์

กระบวนการทำงาน PRA:

- ผู้ใช้ขอสิทธิ์การเข้าถึงผ่านแพลตฟอร์มแบบรวมศูนย์

- ระบบตรวจสอบตัวตนและสิทธิ์ตามนโยบายที่กำหนดไว้

- ข้อมูลรับรองถูกดึงและส่งเข้าสู่เซสชันโดยอัตโนมัติ

- กิจกรรมทั้งหมดในเซสชันถูกบันทึกแบบเรียลไทม์

- การเข้าถึงสิ้นสุดโดยอัตโนมัติตามเวลาที่กำหนด

วิธีนี้ป้องกันการขโมยข้อมูลรับรอง พร้อมให้เส้นทางการตรวจสอบที่ละเอียดตามที่กรอบความปลอดภัยต้องการสำหรับการปฏิบัติตามข้อกำหนด

มาตรการความปลอดภัยเพิ่มเติม

มาตรการเหล่านี้เสริมการปฏิบัติด้านความปลอดภัยหลัก และให้การป้องกันแบบหลายชั้นสำหรับความปลอดภัยของ RDP อย่างครอบคลุม แม้ว่าแนวทางที่จำเป็นจะเป็นแนวป้องกันหลักของคุณ แต่การเพิ่มมาตรการเสริมเหล่านี้จะช่วยลดพื้นที่โจมตีและเสริมความแข็งแกร่งให้กับสถานะความปลอดภัยโดยรวม

อัปเดตซอฟต์แวร์อยู่เสมอ

การอัปเดตความปลอดภัยสม่ำเสมอช่วยแก้ไขช่องโหว่ที่เพิ่งค้นพบซึ่งผู้โจมตีใช้ประโยชน์อยู่อย่างต่อเนื่อง ช่องโหว่สำคัญของ RDP อย่าง BlueKeep (CVE-2019-0708) และ DejaBlue แสดงให้เห็นถึงความสำคัญของการแพทช์ที่ทันท่วงที และความเสี่ยงร้ายแรงที่เกิดจากการอัปเดตล่าช้า

ช่วงเวลาการแพทช์ก่อให้เกิดหน้าต่างช่องโหว่ที่เป็นอันตราย งานวิจัยชี้ให้เห็นว่า องค์กรใช้เวลานานกว่ามาก ในการนำการแก้ไขความปลอดภัยไปใช้เมื่อเทียบกับเวลาที่ผู้โจมตีต้องการในการเจาะช่องโหว่ โดยเฉลี่ยใช้เวลา 55 วันในการแก้ไข 50% ของช่องโหว่ร้ายแรง ในขณะที่การโจมตีในวงกว้างมักเริ่มต้นภายในเพียง 5 วันหลังจากมีการเปิดเผยต่อสาธารณะ

Update Management: การจัดการอัปเดต:

- การปรับใช้แพทช์อัตโนมัติสำหรับระบบที่เปิดใช้งาน RDP ทั้งหมด

- การสมัครรับ Microsoft Security Bulletins

- การทดสอบการอัปเดตในสภาพแวดล้อม Staging ก่อนนำขึ้น Production

- ขั้นตอนการแพทช์ฉุกเฉินสำหรับช่องโหว่ร้ายแรง

การจัดการเซสชัน

การกำหนดค่า session ที่ถูกต้องช่วยป้องกันไม่ให้การเชื่อมต่อที่ไม่ได้ใช้งานถูกเปิดทิ้งไว้และเสี่ยงต่อการถูกโจมตี

| การตั้งค่า | มูลค่า | ประโยชน์ด้านความปลอดภัย |

| หมดเวลารอ | 30 นาที | การตัดการเชื่อมต่ออัตโนมัติ |

| ขีดจำกัดเซสชัน | 8 ชั่วโมง | บังคับการยืนยันตัวตนใหม่ |

| ขีดจำกัดการเชื่อมต่อ | 2 ต่อผู้ใช้ | ป้องกันการแฮกไซต์ |

ปิดใช้งานฟีเจอร์ที่มีความเสี่ยง

ฟีเจอร์การเปลี่ยนเส้นทางของ RDP อาจเปิดช่องให้ข้อมูลรั่วไหลออกไปได้ ควรปิดใช้งานหากไม่จำเป็นต้องใช้จริงๆ

| ฟีเจอร์ | ความเสี่ยง | ปิดการใช้งาน |

| คลิปบอร์ด | การขโมยข้อมูล | นโยบายกลุ่ม |

| เครื่องพิมพ์ | การเอามัลแวร์เข้าสู่ระบบ | แม่แบบการจัดการ |

| ไดรฟ์ | การเข้าถึงไฟล์ | การตั้งค่าการลงทะเบียน |

สรุป

การรักษาความปลอดภัยให้กับ RDP ต้องอาศัยหลายชั้นของมาตรการป้องกันร่วมกัน ไม่ใช่พึ่งพิงวิธีเดียว แนวทางที่ได้ผลดีที่สุดคือการผสมผสานการเข้าถึงผ่าน VPN, การยืนยันตัวตนที่เข้มแข็ง, การติดตามระบบอย่างสม่ำเสมอ และการอัปเดตซอฟต์แวร์อยู่เสมอ

อย่าเปิด RDP ให้เข้าถึงอินเทอร์เน็ตโดยตรงไม่ว่าจะมีมาตรการรักษาความปลอดภัยอื่นอยู่แล้วหรือไม่ก็ตาม ให้ใช้นโยบาย VPN-first หรือโซลูชัน RDP Gateway แทน เพื่อควบคุมช่องทางการเข้าถึงและบันทึก log ได้อย่างครบถ้วน

การรักษาความปลอดภัยของ RDP ต้องติดตามภัยคุกคามใหม่ๆ อย่างต่อเนื่องและประเมินความปลอดภัยเป็นประจำ หากต้องการโซลูชันที่มีผู้ดูแลจัดการให้ ลองพิจารณา การโฮสต์เซิร์ฟเวอร์ RDP ผู้ให้บริการที่มีมาตรการรักษาความปลอดภัยครบถ้วนตั้งแต่ต้น