รหัสผ่านยังคงเป็นด่านป้องกันหลักระหว่างแฮกเกอร์กับบัญชีของคุณ แต่ 81% ของการรั่วไหลข้อมูล มักเกิดจากรหัสผ่านที่ไม่แข็งแกร่งหรือถูกขโมย ชาวอเมริกันเพียงหนึ่งในสามเท่านั้นที่ใช้ password manager ซึ่งหมายความว่ายังมีอีกหลายล้านคนที่เสี่ยงต่อการถูกขโมยข้อมูลประจำตัวและการเข้าครอบครองบัญชี คำถามที่แท้จริงคือ คุณไว้ใจให้คนอื่นดูแล vault ของคุณได้แค่ไหน

คู่มือนี้จะแสดงวิธี self-host Bitwarden password manager บน VPS ของคุณเองเพื่อควบคุมได้อย่างสมบูรณ์ คุณจะเรียนรู้การติดตั้งทีละขั้นตอนสำหรับ Windows Server 2025 และ Ubuntu 24.04 LTS รวมถึงการเสริมความปลอดภัยที่ทำให้ vault เข้าถึงได้เฉพาะคุณเท่านั้น

คุณจะสร้างอะไร (และทำไมต้องใช้ VPS)?

เมื่อคุณ self-host Bitwarden password manager คุณจะสร้างโครงสร้างพื้นฐานการจัดการรหัสผ่านส่วนตัวบนเซิร์ฟเวอร์ของคุณเอง การตั้งค่านี้ให้คุณควบคุมได้อย่างสมบูรณ์ว่าข้อมูลประจำตัวถูกจัดเก็บที่ไหน สำรองข้อมูลอย่างไร และใครสามารถเข้าถึงได้บ้าง

ทำไมต้องเลือก VPS สำหรับ Bitwarden?

Virtual Private Server มอบความสมดุลที่ลงตัวระหว่างการควบคุม ประสิทธิภาพ และความคุ้มค่าสำหรับการจัดการรหัสผ่าน

ความเป็นเจ้าของข้อมูลอย่างสมบูรณ์

Password vault ของคุณไม่เคยออกจากโครงสร้างพื้นฐานที่คุณควบคุม ต่างจากบริการ cloud-hosted ข้อมูลที่เข้ารหัสของคุณอยู่บนเซิร์ฟเวอร์ที่คุณเลือก ในสถานที่ที่คุณกำหนด

การเข้าถึงได้ตลอดเวลา

VPS ทำงานต่อเนื่องตลอดเวลา ทำให้ password vault ของคุณเข้าถึงได้จากทุกที่ตลอด 24 ชั่วโมง โดยไม่ต้องเปิดคอมพิวเตอร์ส่วนตัวทิ้งไว้

ทรัพยากรเฉพาะ

แพลน VPS มาพร้อมทรัพยากร CPU, RAM และพื้นที่จัดเก็บที่รับประกันและไม่แชร์กับ workload ของผู้ใช้รายอื่น ประสิทธิภาพคงที่ไม่ว่าลูกค้ารายอื่นจะใช้งานอย่างไร

ความสามารถในการขยายขนาด

เมื่อความต้องการด้านการจัดการรหัสผ่านของคุณขยายจากการใช้งานส่วนตัวไปสู่การใช้งานระดับทีมหรือธุรกิจ แพลน VPS สามารถปรับขนาดรองรับได้ เริ่มต้นเล็กๆ แล้วอัปเกรดตามความต้องการ

คุ้มค่า

ค่าใช้จ่ายในการโฮสต์บน VPS ต่ำกว่าการดูแลฮาร์ดแวร์ฟิสิคัลของตัวเองมาก คุณได้รับการแยกทรัพยากรและการควบคุมในระดับเดียวกัน โดยไม่ต้องลงทุนล่วงหน้า

ความปลอดภัยระดับมืออาชีพ

ผู้ให้บริการ VPS ที่น่าเชื่อถือมาพร้อมการป้องกัน DDoS การสำรองข้อมูลสม่ำเสมอ และความปลอดภัยระดับองค์กร การจัดการสิ่งเหล่านี้ด้วยตัวเองจะใช้ทั้งเวลาและต้นทุนสูง

ความต้องการระบบสำหรับ Self-Hosted มีอะไรบ้าง?

คุณจำเป็นต้องรู้สเปคฮาร์ดแวร์ก่อน self-host Bitwarden password manager เพื่อให้เลือกแพลน VPS ได้ถูกต้องและป้องกันปัญหาด้านประสิทธิภาพที่อาจเกิดขึ้นภายหลัง

ข้อกำหนดด้านฮาร์ดแวร์สำหรับเซิร์ฟเวอร์ Windows

สำหรับการ deploy บน Windows Server 2025 ให้สำเร็จ คุณต้องมีสเปคขั้นต่ำดังนี้

โปรเซสเซอร์: x64, 1.4GHz CPU ขั้นต่ำ; แนะนำ x64, 2GHz dual-core

RAM: 6GB minimum; 8GB or more recommended for production use.

การเก็บรักษา: 76GB minimum; 90GB recommended for production deployments.

Docker: Docker เดสก์ท็อปที่ใช้ Engine 26.0 ขึ้นไป (แนะนำ 27.x) พร้อม Compose และรองรับ Hyper-V (ไม่ใช่ WSL2)

เซิร์ฟเวอร์ Windows Server 2025 ต้องการการรองรับ nested virtualization ผู้ใช้ Azure ควรใช้ Virtual Machines แบบ Standard D2s v3 โดยตั้งค่า Security Type เป็น Standard ไม่ใช่ Trusted launch

ข้อกำหนดด้านฮาร์ดแวร์สำหรับ Linux

การแจกจ่ายแบบ Linux ใช้ทรัพยากรน้อยกว่า หากต้องการติดตั้ง Bitwarden password manager บนเซิร์ฟเวอร์ของคุณเองด้วย Ubuntu 24.04 LTS, Debian 12 หรือ Rocky Linux 9 นี่คือสิ่งที่คุณต้องการ

โปรเซสเซอร์: x64, 1.4GHz CPU ขั้นต่ำ; แนะนำ x64, 2GHz dual-core

RAM: 2GB minimum; 4GB or more recommended for multiple users

การเก็บรักษา: 12GB minimum; 25GB recommended for production

Docker: Docker Engine 26.0+ (แนะนำ 27.x) และ Docker Compose

Linux เป็นตัวเลือกที่ประหยัดทรัพยากรกว่า โดยใช้ RAM เพียงหนึ่งในสามของการติดตั้ง Windows Server แต่ให้ฟังก์ชันการทำงานที่เทียบเท่ากันทุกประการ

การเปรียบเทียบประสิทธิภาพ

| เมตริก | Linux (Ubuntu 24.04) | เซิร์ฟเวอร์ Windows 2025 |

| RAM ขั้นต่ำ | 2GB | 6GB |

| จำนวนพื้นที่เก็บข้อมูลขั้นต่ำ | 12GB | 76GB |

| ค่าใช้บริการ Docker | ต่ำกว่า | สูงกว่า (Hyper-V) |

| อัปเดตความซับซ้อน | ง่าย | ปานกลาง |

| ทรัพยากรชุมชน | กว้างขวาง | ปานกลาง |

| เวลาตั้งค่าเริ่มต้น | 15-30 นาที | 30-60 นาที |

การเลือกผู้ให้บริการ VPS ของคุณ

ในการติดตั้ง Bitwarden บนเซิร์ฟเวอร์ของคุณเอง คุณต้องการ VPS ที่มีสิทธิ์ root เต็มรูปแบบ รองรับ Docker และมี IP สาธารณะที่เสถียร นอกจากนี้ยังต้องการแบนด์วิดท์เครือข่ายสูงและความเสถียรของ uptime เพื่อให้ password vault ซิงก์ได้ทันทีบนทุกอุปกรณ์ของคุณ

ที่ Cloudzy เราจัดเตรียมโครงสร้างพื้นฐานประสิทธิภาพสูงที่เหมาะกับงานของคุณ บริการของเรา Docker VPS hosting แพลนเหล่านี้ทำงานบนโปรเซสเซอร์ AMD Ryzen 9 (สูงสุด 5.7 GHz) พร้อมพื้นที่จัดเก็บข้อมูลแบบ NVMe ให้ความเร็ว single-thread ที่จำเป็นสำหรับการดำเนินการฐานข้อมูลแบบเข้ารหัส

เราสนับสนุนด้วยการเชื่อมต่อเครือข่ายสูงสุด 40 Gbps และ SLA uptime 99.95% SLA เพื่อให้ที่เก็บข้อมูลของคุณพร้อมใช้งานตลอดเวลา นอกจากนี้ เรายังมีเซิร์ฟเวอร์ใน 12 เมืองทั่วโลก ให้คุณเลือกโฮสต์ข้อมูลในตำแหน่งที่ต้องการได้เลย

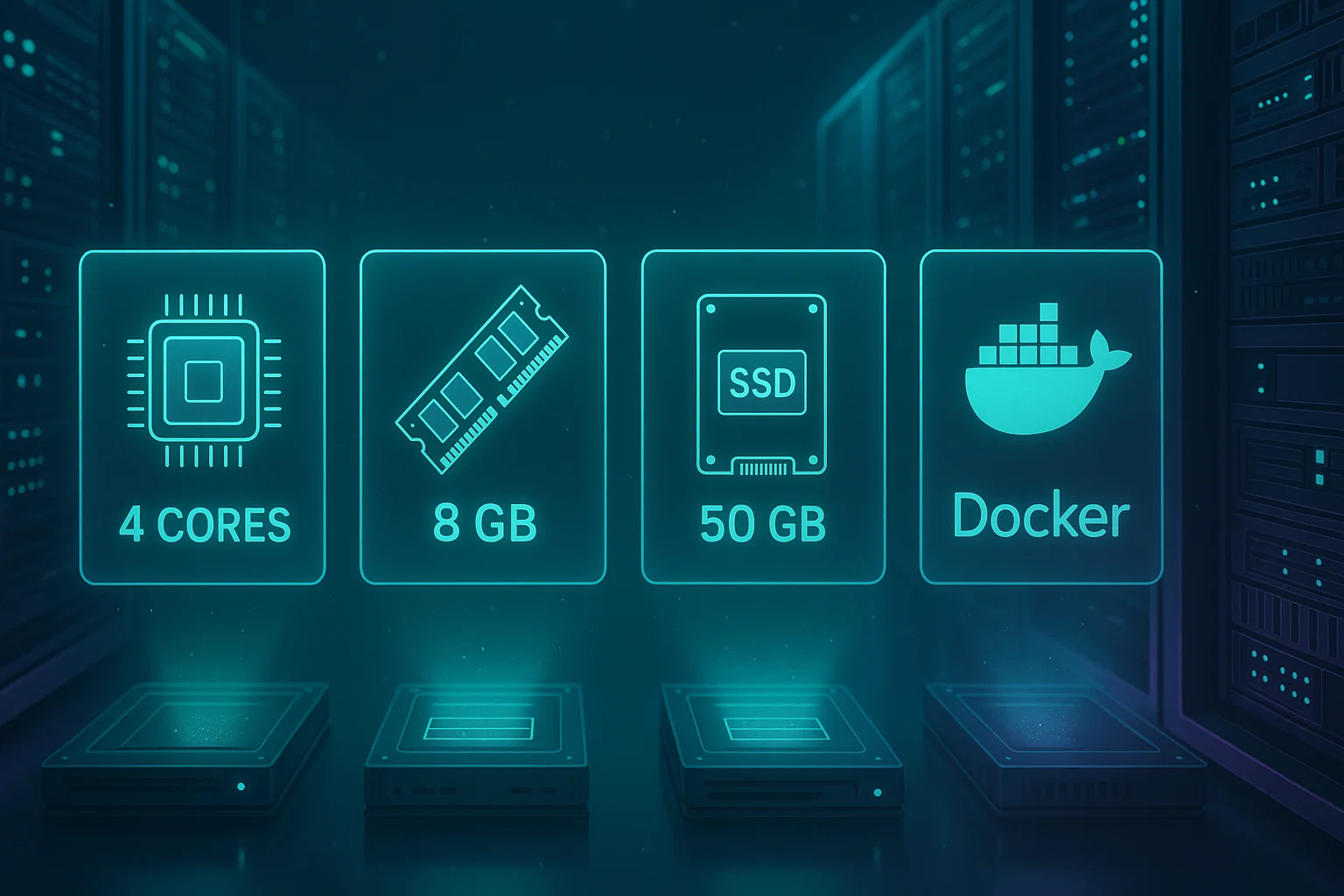

การกำหนดค่าที่แนะนำ:

- สำหรับการใช้งานส่วนตัว (ไม่เกิน 10 คน): 2 คอร์ CPU, RAM 4GB RAM, พื้นที่จัดเก็บ 25GB NVMe

- สำหรับทีม (10–50 คน): 4 cores CPU, RAM 8GB RAM, พื้นที่จัดเก็บ 50GB NVMe

คุณควรเตรียมอะไรก่อนติดตั้ง?

ก่อนเริ่มติดตั้ง ควรเตรียมสิ่งต่อไปนี้ให้พร้อมก่อน

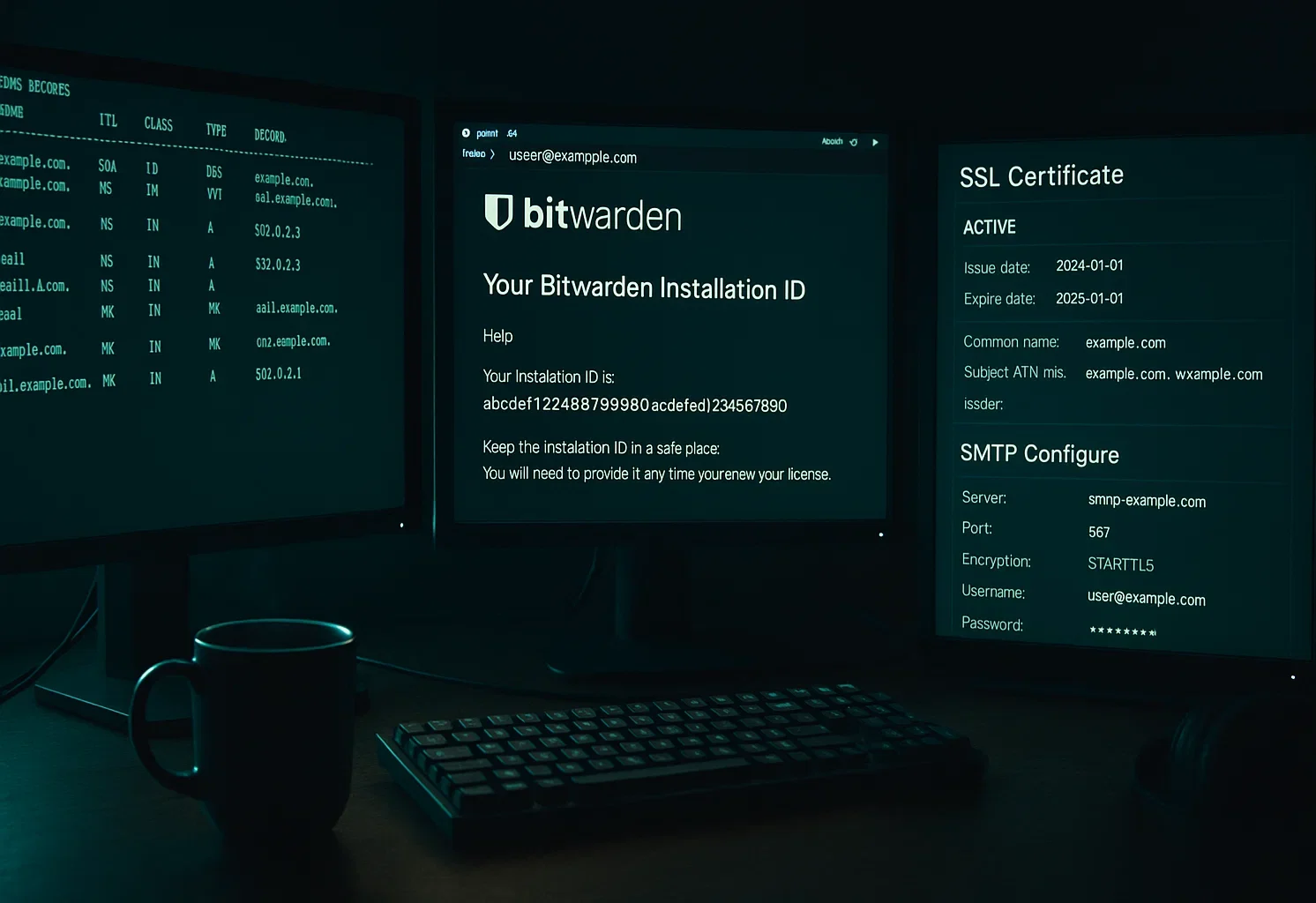

1. ชื่อโดเมนและระเบียน DNS

ตั้งค่าชื่อโดเมน (เช่น vault.yourdomain.com) โดยสร้าง A record ของ DNS ให้ชี้ไปที่ IP address ของ VPS Bitwarden ทำงานได้ดีที่สุดเมื่อใช้กับชื่อโดเมน หากใช้เพียง IP address อย่างเดียว จะจำกัดตัวเลือก SSL และทำให้การจัดการ certificate ทำได้ยากขึ้น

2. Installation ID และ Key ของ Bitwarden

ไปที่ พอร์ทัลโฮสติ้งของ Bitwarden และระบุอีเมลที่ถูกต้อง ระบบจะส่ง Installation ID และ Installation Key มาให้ทางอีเมล บันทึกค่าทั้งสองไว้ในที่ปลอดภัย เพราะจะต้องใช้ในขั้นตอนการติดตั้ง

3. ข้อมูลการเข้าถึง VPS

ตรวจสอบให้แน่ใจว่าคุณมีสิ่งต่อไปนี้พร้อมแล้ว:

- ข้อมูล SSH สำหรับเซิร์ฟเวอร์ Linux

- ข้อมูล Remote Desktop (RDP) สำหรับเซิร์ฟเวอร์ Windows

- สิทธิ์ระดับ Administrator หรือ root

4. แผน SSL Certificate

เลือกวิธีจัดการการเข้ารหัส SSL/TLS:

- ให้ Let's Encrypt สร้าง Certificate อัตโนมัติระหว่างการติดตั้ง

- ใช้ SSL Certificate ที่ขอไว้ล่วงหน้าจาก Certificate Authority

- ใช้ Self-signed Certificate สำหรับสภาพแวดล้อมทดสอบเท่านั้น

5. ข้อมูลเซิร์ฟเวอร์ SMTP

สำหรับการส่งคำเชิญและยืนยันอีเมล คุณจะต้องมีข้อมูลเซิร์ฟเวอร์ SMTP ดังนี้:

- Hostname และพอร์ตของ SMTP

- ชื่อผู้ใช้และรหัสผ่านสำหรับการยืนยันตัวตน

- อีเมลของผู้ส่ง

หากไม่ได้ตั้งค่า SMTP คุณจะไม่สามารถเชิญผู้ใช้หรือยืนยันอีเมลได้ อย่างไรก็ตาม ระบบยังทำงานได้ปกติสำหรับบัญชีผู้ดูแลระบบเริ่มต้น

ติดตั้ง Bitwarden บน Linux (Ubuntu/Debian/Rocky) อย่างไร?

คู่มือนี้ใช้ Ubuntu 24.04 LTS เป็นหลัก ขั้นตอนเดียวกันนี้ใช้ได้กับ Debian 12 และ Rocky Linux 9 โดยปรับคำสั่ง Package Manager ให้เหมาะสม ทำตามขั้นตอนเหล่านี้เพื่อโฮสต์ Bitwarden Password Manager บน Linux Distribution ที่คุณเลือกได้เอง

ขั้นตอนที่ 1: ตั้งค่าเซิร์ฟเวอร์เบื้องต้น

เชื่อมต่อกับ VPS Linux ของคุณผ่าน SSH แล้วอัปเดตระบบ:

sudo apt update && sudo apt upgrade -yตรวจสอบว่าพอร์ต 80 (HTTP) และ 443 (HTTPS) เปิดอยู่ใน Firewall สำหรับ UFW บน Ubuntu:

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw reloadขั้นตอนที่ 2: ติดตั้ง Docker Engine

Bitwarden ทำงานภายใน Docker containers โดยมี Docker Engine เป็นรากฐานของการติดตั้ง ติดตั้ง Docker Engine เวอร์ชัน 26.0 ขึ้นไป พร้อมกับปลั๊กอิน Docker Compose V2:

sudo apt install docker.io docker-compose-plugin -y

sudo systemctl enable --now docker

sudo systemctl status dockerค่า เปิดใช้งาน –now คำสั่งนี้จะเริ่ม Docker ทันที และตั้งค่าให้เปิดใช้งานอัตโนมัติเมื่อเซิร์ฟเวอร์รีบูต

ตรวจสอบว่าการติดตั้งสำเร็จ:

docker --version

docker compose version

Both commands should return version numbers. Docker Engine should be 26.0 or higher, Docker Compose should be 2.0 or higher.ขั้นตอนที่ 3: สร้างผู้ใช้และไดเรกทอรีสำหรับ Bitwarden

การรัน Bitwarden ด้วยผู้ใช้เฉพาะที่ไม่ใช่ root เป็นแนวทางที่ดีด้านความปลอดภัย วิธีนี้จำกัดความเสียหายที่อาจเกิดขึ้นหากแอปพลิเคชันถูกโจมตี สร้างบัญชีผู้ใช้เฉพาะนี้:

sudo adduser bitwardenตั้งรหัสผ่านที่แข็งแกร่งเมื่อระบบถาม รหัสผ่านนี้ใช้ป้องกันการเข้าถึง SSH หากคุณต้องการล็อกอินในฐานะผู้ใช้ Bitwarden โดยตรง

สร้างกลุ่ม Docker หากยังไม่มี (ระบบส่วนใหญ่มีกลุ่มนี้อยู่แล้ว):

sudo groupadd dockerเพิ่มผู้ใช้ Bitwarden เข้าในกลุ่ม Docker เพื่อให้สิทธิ์รันคำสั่ง Docker โดยไม่ต้องใช้ sudo:

sudo usermod -aG docker bitwardenสร้างไดเรกทอรีติดตั้ง Bitwarden พร้อมกำหนดสิทธิ์การเข้าถึงแบบจำกัด:

sudo mkdir /opt/bitwarden

sudo chmod -R 700 /opt/bitwarden

sudo chown -R bitwarden:bitwarden /opt/bitwardenค่า 700 สิทธิ์นี้หมายความว่าเฉพาะผู้ใช้ Bitwarden เท่านั้นที่อ่าน เขียน หรือรันไฟล์ในไดเรกทอรีนี้ได้ ซึ่งช่วยปกป้องฐานข้อมูลรหัสผ่านของคุณจากผู้ใช้อื่นในระบบ

สลับไปใช้ผู้ใช้ Bitwarden สำหรับขั้นตอนการติดตั้งที่เหลือทั้งหมด:

sudo su - bitwarden

cd /opt/bitwardenขั้นตอนที่ 4: ดาวน์โหลดและรันสคริปต์ติดตั้ง

ดาวน์โหลดสคริปต์ติดตั้ง Bitwarden:

curl -Lso bitwarden.sh "https://func.bitwarden.com/api/dl/?app=self-host&platform=linux" && chmod 700 bitwarden.shเริ่มการติดตั้ง:

./bitwarden.sh installขั้นตอนที่ 5: ตั้งค่าตามที่ตัวติดตั้งถาม

ตัวติดตั้งจะถามข้อมูลหลายอย่าง ได้แก่:

ชื่อโดเมน: ใส่ DNS record ที่คุณตั้งค่าไว้ (vault.yourdomain.com)

ใบรับรอง SSL: ประเภท Y หากต้องการให้ Let's Encrypt สร้างใบรับรอง หรือ N หากคุณมีใบรับรองอยู่แล้ว

รหัสการติดตั้ง: ใส่ ID จาก https://bitwarden.com/host/

คีย์การติดตั้ง: ใส่ key จาก https://bitwarden.com/host/

ทำตามขั้นตอนที่เหลือตามประเภทใบรับรอง SSL ที่คุณเลือก กระบวนการติดตั้งจะดาวน์โหลด Docker images และตั้งค่าสภาพแวดล้อมให้พร้อมใช้งาน

ขั้นตอนที่ 6: ตั้งค่าอีเมล

แก้ไขไฟล์ environment:

nano ./bwdata/env/global.override.envตั้งค่า credentials ของ SMTP:

globalSettings__mail__smtp__host=smtp.yourprovider.com

globalSettings__mail__smtp__port=587

globalSettings__mail__smtp__ssl=false

globalSettings__mail__smtp__startTls=true

[email protected]

globalSettings__mail__smtp__password=yourpasswordบันทึกไฟล์ (กด Ctrl+X แล้วกด Y แล้วกด Enter)

ขั้นตอนที่ 7: เริ่มต้น Bitwarden

เปิดใช้งาน Bitwarden instance ของคุณ:

./bitwarden.sh startการเริ่มต้นครั้งแรกจะดาวน์โหลด image ทั้งหมดของ Docker จาก GitHub Container Registry ซึ่งอาจใช้เวลาหลายนาที ตรวจสอบว่า container ทุกตัวทำงานอยู่:

docker psคุณควรเห็นคอนเทนเนอร์ Bitwarden หลายตัวที่แสดงสถานะ "Up"

เปิดเบราว์เซอร์แล้วไปที่โดเมนที่คุณตั้งค่าไว้ (https://vault.yourdomain.com) คุณจะเห็นหน้าเข้าสู่ระบบของ Bitwarden web vault จากนั้นสร้างบัญชีหลักเพื่อเริ่มใช้งานตัวจัดการรหัสผ่านได้เลย

วิธีติดตั้งบน Windows Server (PowerShell) ทำอย่างไร?

ส่วนนี้ครอบคลุมการติดตั้งบน Windows Server 2025 ด้วย PowerShell โดยกระบวนการนี้คล้ายกับการติดตั้ง Linux แต่ใช้คำสั่งเฉพาะของ Windows เพื่อโฮสต์ Bitwarden password manager บน Windows VPS ของคุณเอง

ขั้นตอนที่ 1: การตั้งค่าเริ่มต้น Windows

เชื่อมต่อกับ Windows VPS ผ่าน Remote Desktop Protocol (RDP) ซึ่งให้ประสบการณ์ GUI แบบเต็มรูปแบบที่จำเป็นสำหรับการตั้งค่า Docker Desktop

ตรวจสอบว่า Firewall ของ Windows อนุญาตการรับส่งข้อมูลบนพอร์ต 80 และ 443 จากนั้นเปิด PowerShell ในฐานะ Administrator แล้วรันคำสั่งต่อไปนี้:

New-NetFirewallRule -DisplayName "Allow HTTP" -Direction Inbound -Protocol TCP -LocalPort 80 -Action Allow

New-NetFirewallRule -DisplayName "Allow HTTPS" -Direction Inbound -Protocol TCP -LocalPort 443 -Action Allowขั้นตอนที่ 2: ติดตั้ง Docker Desktop

Docker Desktop ไม่รองรับ Windows Server อย่างเป็นทางการ อาจพบปัญหาด้านความเสถียร แนะนำให้ใช้ Linux เพื่อประสบการณ์ที่ดีกว่า

ดาวน์โหลดและติดตั้ง Docker Desktop สำหรับ Windows ได้จาก https://www.docker.com/products/docker-desktop/. ระหว่างติดตั้ง ให้ยกเลิกเครื่องหมายถูกที่ "Use WSL2 instead of Hyper-V" เนื่องจาก Bitwarden ต้องใช้โหมด Hyper-V ในการทำงาน

หลังจากติดตั้งเสร็จ ให้เปิด Docker Desktop และไปที่ Settings → Resources จากนั้นตั้งค่า RAM ให้อย่างน้อย 4GB ขั้นตอนนี้จะให้ RAM จาก Windows ไปยัง Docker

ขั้นตอนที่ 3: สร้างผู้ใช้และไดเรกทอรีสำหรับ Bitwarden

เปิด PowerShell ด้วยสิทธิ์ผู้ดูแลระบบ แล้วสร้างผู้ใช้ Bitwarden:

$Password = Read-Host -AsSecureStringระบุรหัสผ่านที่ปลอดภัยเมื่อระบบถามหา จากนั้นสร้างบัญชีผู้ใช้:

New-LocalUser "Bitwarden" -Password $Password -Description "Bitwarden Local Admin"เพิ่มผู้ใช้ Bitwarden เข้ากลุ่ม docker-users:

Add-LocalGroupMember -Group "docker-users" -Member "Bitwarden"สร้างไดเรกทอรีสำหรับติดตั้ง Bitwarden:

mkdir C:\Bitwardenใน Docker Desktop ไปที่ Settings → Resources → File Sharing แล้วเพิ่ม C:\Bitwarden ไปที่รายการ Resources แล้วคลิก Apply & Restart

ขั้นตอนที่ 4: ดาวน์โหลดสคริปต์ติดตั้ง Bitwarden

ไปยังไดเรกทอรี Bitwarden:

cd C:\Bitwardenดาวน์โหลดสคริปต์ติดตั้ง:

Invoke-RestMethod -OutFile bitwarden.ps1 -Uri "https://func.bitwarden.com/api/dl/?app=self-host&platform=windows"รันตัวติดตั้ง:

.\bitwarden.ps1 -installขั้นตอนที่ 5: ตั้งค่าตามที่ตัวติดตั้งถาม

ตัวติดตั้งจะแสดงพรอมต์เหมือนกับการติดตั้ง Linux:

ชื่อโดเมน: ป้อนชื่อโดเมนที่ตั้งค่าไว้ใน DNS

ใบรับรอง SSL: Enter Y สำหรับใบรับรอง Let's Encrypt หรือ N หากใช้ใบรับรองของคุณเอง

รหัสการติดตั้ง: จาก https://bitwarden.com/host/

คีย์การติดตั้ง: จาก https://bitwarden.com/host/

ตอบพรอมต์ที่เหลือตามตัวเลือกการตั้งค่า SSL ของคุณ

ขั้นตอนที่ 6: ตั้งค่าอีเมลและเริ่มใช้งาน

แก้ไข C:\Bitwarden\bwdata\env\global.override.env ด้วยการตั้งค่า SMTP ของคุณ จากนั้นรีสตาร์ท Bitwarden:

.\bitwarden.ps1 -restartเข้าถึง Bitwarden vault ของคุณที่โดเมนที่ตั้งค่าไว้ เพื่อสร้างบัญชีหลัก

วิธีที่เร็วที่สุดในการตรวจสอบและเพิ่มความปลอดภัยคืออะไร?

เมื่อโฮสต์ Bitwarden password manager เองแล้ว ให้ทดสอบว่าระบบทำงานได้ปกติก่อนเพิ่มผู้ใช้หรือนำเข้ารหัสผ่าน

ขั้นตอนการยืนยัน

ตรวจสอบใบรับรอง SSL: เปิดโดเมน Bitwarden ในเว็บเบราว์เซอร์ (https://vault.yourdomain.com) คุณควรเห็นหน้าเข้าสู่ระบบของ Bitwarden web vault, ไอคอนแม่กุญแจในแถบที่อยู่ และไม่มีคำเตือน "ไม่ปลอดภัย"

หากพบคำเตือนเกี่ยวกับใบรับรอง ให้ตรวจสอบส่วนการตั้งค่า SSL อีกครั้ง

การสร้างบัญชีผู้ดูแลระบบ: คลิก "สร้างบัญชี" บนหน้าเข้าสู่ระบบ ใช้รหัสผ่านหลักที่แข็งแกร่ง โดยมีอย่างน้อย 12 ตัวอักษรที่ผสมตัวพิมพ์ใหญ่ ตัวพิมพ์เล็ก ตัวเลข และสัญลักษณ์ จดรหัสผ่านนี้ไว้และเก็บในที่ปลอดภัยแบบออฟไลน์

Bitwarden ไม่สามารถกู้คืนรหัสผ่านหลักที่สูญหายได้

ทดสอบแอปพลิเคชันไคลเอนต์: ติดตั้งส่วนขยายเบราว์เซอร์หรือแอปมือถือของ Bitwarden ก่อนเข้าสู่ระบบ ให้แตะไอคอนการตั้งค่า เปลี่ยน "Server URL" เป็นโดเมนที่โฮสต์เอง บันทึก แล้วกลับมาที่หน้าเข้าสู่ระบบ

กรอกข้อมูลรับรองของคุณ แล้วตรวจสอบว่าสามารถเพิ่มรายการรหัสผ่านใหม่ได้ เห็นการซิงค์ไปยัง web vault และดึงข้อมูลกลับมาผ่าน browser extension ได้จริง

Docker สถานะ Container: ตรวจสอบว่า container ทั้งหมดกำลังทำงานอยู่

Linux:

cd /opt/bitwarden

docker psWindows:

cd C:\Bitwarden

docker psผลลัพธ์ที่คาดหวัง: มี container แสดงอยู่ 5-7 รายการ และทุกรายการต้องแสดงสถานะ "Up" ในคอลัมน์ STATUS ชื่อ container ได้แก่: bitwarden-web, bitwarden-api, bitwarden-identity, bitwarden-attachments, bitwarden-icons, bitwarden-mssql, bitwarden-nginx

หาก container ใดแสดงสถานะ "Exited" หรือหายไป ให้ตรวจสอบ log: docker compose logs [container-name]

รายการตรวจสอบความปลอดภัย

เปิดใช้งาน Two-Factor Authentication: ตั้งค่า 2FA สำหรับบัญชีผู้ดูแลระบบทันที Bitwarden รองรับ authenticator app, อีเมล และ hardware key สำหรับการยืนยันตัวตนขั้นที่สอง

ตั้งค่ากฎ Firewall: จำกัดการเข้าถึง SSH (port 22 บน Linux) หรือ RDP (port 3389 บน Windows) เฉพาะ IP address ที่รู้จัก และควรใช้ fail2ban บน Linux เพื่อป้องกันการโจมตีแบบ brute-force

ตั้งค่าการสำรองข้อมูลสม่ำเสมอ: สำรองข้อมูล /opt/bitwarden/bwdata (Linux) หรือ C:\Bitwarden\bwdata (Windows) ตามกำหนดเวลา ไดเรกทอรีนี้เก็บฐานข้อมูลและการตั้งค่าของคุณ ควรบันทึกข้อมูลสำรองไว้นอกเซิร์ฟเวอร์เพื่อรองรับกรณีที่เกิดความเสียหายร้ายแรง

อัปเดตการต่ออายุใบรับรอง: หากใช้ Let's Encrypt ให้ตรวจสอบว่าตั้งค่าการต่ออายุอัตโนมัติไว้แล้ว และทดสอบด้วยคำสั่ง: ./bitwarden.sh renewcert บน Linux.

ปิดการลงทะเบียนผู้ใช้: หลังสร้างบัญชีที่จำเป็นครบแล้ว ให้ปิดการลงทะเบียนผู้ใช้ใหม่เพื่อป้องกันการสมัครโดยไม่ได้รับอนุญาต แก้ไขไฟล์ global.override.env และเพิ่มเติม globalSettings__disableUserRegistration=true จากนั้นรีสตาร์ท Bitwarden

ตั้งค่าการเข้าถึง Admin Portal: ระบุอีเมลที่ได้รับอนุญาตให้เข้าถึง System Administrator Portal เพิ่ม [email protected] ลงในไฟล์การตั้งค่าของคุณ

ตรวจสอบ Access Log: จอแสดงผล /opt/bitwarden/bwdata/logs (Linux) หรือ C:\Bitwarden\bwdata\logs (Windows) รายสัปดาห์เพื่อตรวจหารูปแบบกิจกรรมที่น่าสงสัย

วิธีดูแลรักษาและอัปเกรด Bitwarden อย่างปลอดภัย

การดูแลรักษาอย่างสม่ำเสมอช่วยให้ระบบของคุณปลอดภัยและทำงานได้ดี การปฏิบัติตามแนวทางที่ถูกต้องจะช่วยให้คุณ self-host Bitwarden password manager ได้อย่างน่าเชื่อถือเป็นเวลาหลายปี

ขั้นตอนการอัปเดต

Bitwarden ออกอัปเดตพร้อม security patches และฟีเจอร์ใหม่อยู่เสมอ อัปเดต instance ของคุณทุกเดือน หรือเมื่อมีการประกาศ security updates ผ่านช่องทางทางการ

Linux ขั้นตอนการอัปเดต:

cd /opt/bitwarden

./bitwarden.sh updateself

./bitwarden.sh update

./bitwarden.sh startค่า updateself คำสั่งนี้อัปเดตตัว installation script เอง ส่วน อัปเดต ดึง Docker images ใหม่

Windows ขั้นตอนการอัปเดต:

cd C:\Bitwarden

.\bitwarden.ps1 -updateself

.\bitwarden.ps1 -update

.\bitwarden.ps1 -startกลยุทธ์การสำรองข้อมูล

ของคุณ bwdata ไดเรกทอรีนี้เก็บทุกอย่างไว้: ฐานข้อมูล, ไฟล์การตั้งค่า, SSL certificates และ logs การสำรองข้อมูลแบบอัตโนมัติเป็นขั้นตอนความปลอดภัยที่ขาดไม่ได้เมื่อคุณ self-host Bitwarden password manager

ข้อมูลอะไรที่ควรสำรองข้อมูล:

ฐานข้อมูล: Linux ใช้ bwdata/mssql/data (SQL Server), Windows ใช้ bwdata/mssql/data.

การกำหนดค่า: ค่า bwdata/env ไดเรกทอรีนี้เก็บ environment variables, SMTP settings และรายละเอียดการตั้งค่าโดเมน

ใบรับรอง SSL: ตั้งอยู่ใน bwdata/ssl หากใช้ custom certificates แทน Let's Encrypt

สคริปต์สำรองข้อมูลอัตโนมัติ (Linux):

#!/bin/bash

# Save as /home/bitwarden/backup-bitwarden.sh

BACKUP_DIR="/home/bitwarden/backups"

DATE=$(date +%Y%m%d-%H%M%S)

# Create backup directory if it doesn't exist

mkdir -p $BACKUP_DIR

# Create compressed backup

cd /opt/bitwarden

tar -czf $BACKUP_DIR/bitwarden-backup-$DATE.tar.gz bwdata/

# Keep only last 30 days of backups

find $BACKUP_DIR -name "bitwarden-backup-*.tar.gz" -mtime +30 -delete

# Optional: Copy to remote storage

# rsync -az $BACKUP_DIR/ user@remoteserver:/backups/bitwarden/ให้สิทธิ์รันสคริปต์และเพิ่มเข้า crontab:

chmod +x /home/bitwarden/backup-bitwarden.sh

# Run daily at 2 AM

crontab -e

# Add this line:

0 2 * * * /home/bitwarden/backup-bitwarden.shWindows การสำรองข้อมูล (PowerShell):

# Run as scheduled task

$Date = Get-Date -Format "yyyyMMdd-HHmmss"

$BackupPath = "C:\Backups\Bitwarden"

New-Item -ItemType Directory -Force -Path $BackupPath

Compress-Archive -Path "C:\Bitwarden\bwdata" -DestinationPath "$BackupPath\bitwarden-backup-$Date.zip"

# Clean old backups (older than 30 days)

Get-ChildItem -Path $BackupPath -Filter "*.zip" |

Where-Object {$_.LastWriteTime -lt (Get-Date).AddDays(-30)} |

Remove-Itemเก็บสำรองข้อมูลไว้นอกเซิร์ฟเวอร์โดยใช้ rsync, encrypted cloud storage หรือ VPS สำหรับสำรองข้อมูลโดยเฉพาะ การสำรองข้อมูลบนเซิร์ฟเวอร์เดิมไม่ป้องกันความเสียหายจาก hardware ได้ สำหรับการ ถ่ายโอนไฟล์อย่างปลอดภัย ของสำรองข้อมูลไปยังเซิร์ฟเวอร์ระยะไกล ควรใช้โปรโตคอลที่เข้ารหัส เช่น SFTP หรือ FTPS

การติดตามการณ์

ตั้งค่าการ monitoring เบื้องต้นเพื่อจับปัญหาก่อนที่จะกระทบผู้ใช้:

สถานะคอนเทนเนอร์: ตรวจสอบว่า Docker containers ทุกตัวยังคงทำงานอยู่ตลอดทั้งวัน

พื้นที่ดิสก์: ติดตามพื้นที่จัดเก็บที่เหลืออยู่ในไดเรกทอรี bwdata เพื่อป้องกันฐานข้อมูลเสียหายจากดิสก์เต็ม

SSL Certificate หมดอายุ: ตรวจสอบว่าใบรับรองต่ออายุตามกำหนดเวลาและยังไม่หมดอายุโดยไม่คาดคิด

การตรวจสอบบันทึก: ตรวจสอบ error log ทุกสัปดาห์เพื่อหากิจกรรมผิดปกติหรือความล้มเหลวในการยืนยันตัวตน

ทดสอบการกู้คืน

ทดสอบกระบวนการกู้คืนข้อมูลจากการสำรองข้อมูลทุกไตรมาส เพื่อให้สามารถกู้คืนได้เมื่อข้อมูลสูญหาย:

- หยุด Bitwarden

- เปลี่ยนชื่อไดเรกทอรี bwdata ปัจจุบัน

- กู้คืนจากข้อมูลสำรอง

- เปิด Bitwarden และตรวจสอบการทำงาน

- หากสำเร็จ ให้ลบไดเรกทอรีเก่าออก

Linux กับ Windows: เลือกอันไหนดี?

ทั้งสองแพลตฟอร์มรองรับการ self-host Bitwarden password manager ได้ แต่ละแบบมีข้อดีและข้อเสียที่ควรพิจารณา

ข้อดีของ Linux

ประสิทธิภาพการใช้ทรัพยากร: Linux ต้องการ RAM ขั้นต่ำประมาณ 2GB เทียบกับขั้นต่ำ 4GB ของ Windows ซึ่งส่งผลให้ค่าใช้จ่ายในการโฮสต์ต่อเดือนต่ำกว่า

Overhead การดำเนินงานต่ำกว่า: Linux จัดสรรทรัพยากรให้กับการรัน Bitwarden มากกว่าระบบปฏิบัติการเอง

อัปเดตที่ง่ายกว่า: Package manager ช่วยให้อัปเดตระบบได้สะดวก และการผสานรวม Docker นั้นรองรับได้ตั้งแต่ต้นโดยไม่ต้องผ่านขั้นตอนพิเศษใดๆ

Community Support: ชุมชนสนับสนุน ชุมชน self-hosting ส่วนใหญ่ใช้ Linux คุณจะพบคู่มือจากชุมชนและแหล่งข้อมูลสำหรับแก้ปัญหาได้มากกว่าทางออนไลน์

ต้นทุน: ดิสทริบิวชัน Linux ส่วนใหญ่ไม่มีค่าลิขสิทธิ์ ช่วยลดต้นทุนด้าน OS

ข้อดีของ Windows Server

ความคุ้นเคย: ผู้ดูแลระบบที่คุ้นเคยกับ Windows Server สามารถนำความรู้เดิมมาใช้ได้ทันที

การรวมเข้าด้วยกัน: ผสานรวมกับโครงสร้างพื้นฐานที่ใช้ Windows และสภาพแวดล้อม Active Directory ได้ดีกว่า

เครื่องมือจัดการ: เครื่องมือจัดการของ Windows Server อาจเป็นตัวเลือกที่ต้องการในองค์กรที่ใช้ Windows เป็นหลัก

สนับสนุน: มีตัวเลือกการสนับสนุนเชิงพาณิชย์จาก Microsoft สำหรับการแก้ปัญหาและขอความช่วยเหลือ

การเปรียบเทียบประสิทธิภาพ

| เมตริก | Linux (Ubuntu 24.04) | เซิร์ฟเวอร์ Windows 2025 |

| RAM ขั้นต่ำ | 2GB | 6GB |

| จำนวนพื้นที่เก็บข้อมูลขั้นต่ำ | 12GB | 76GB |

| ค่าใช้บริการ Docker | ต่ำกว่า | สูงกว่า (Hyper-V) |

| อัปเดตความซับซ้อน | ง่าย | ปานกลาง |

| ทรัพยากรชุมชน | กว้างขวาง | ปานกลาง |

| เวลาตั้งค่าเริ่มต้น | 15-30 นาที | 30-60 นาที |

คำแนะนำ

เลือก Linux เว้นแต่คุณมีข้อกำหนดเฉพาะสำหรับ Windows Server Ubuntu 24.04 LTS ให้ความสมดุลที่ดีที่สุดระหว่างความเสถียร ประสิทธิภาพการใช้ทรัพยากร และการสนับสนุนจากชุมชน ระยะเวลาสนับสนุน 5 ปีนั้นสอดคล้องกับวงจรการใช้งาน VPS ทั่วไปได้เป็นอย่างดี

การแก้ปัญหา (คำตอบด่วน)

Bitwarden ไม่ยอมเริ่มทำงาน: หาก container ล้มเหลวหรือเข้าถึง vault ไม่ได้ ให้ตรวจสอบสถานะ service ของ Docker ก่อน บน Linux ให้รัน sudo systemctl status docker. บน Windows ให้ตรวจสอบว่า Docker Desktop ทำงานอยู่ ดู error log ด้วยคำสั่ง docker compose logs เพื่อหาความขัดแย้งของ port หรือปัญหาสิทธิ์ไฟล์ที่ทำให้ไม่สามารถเริ่มต้นได้

โดเมนไม่สามารถเข้าถึงได้: หากพบข้อผิดพลาด connection timeout ให้ตรวจสอบว่า A record ของ DNS ชี้ไปที่ IP ของ VPS และตรวจสอบว่า firewall เปิด port 80 และ 443 ไว้แล้ว จากนั้นรัน docker ps เพื่อยืนยันว่า container ทุกตัวแสดงสถานะ "Up" หาก container ใดแสดงสถานะ "Exited" ให้ดู log ของ container นั้นโดยเฉพาะ

ความล้มเหลวของอีเมล: หากผู้ใช้ไม่ได้รับอีเมลเชิญ ให้ตรวจสอบการตั้งค่า SMTP ใน bwdata/env/global.override.env. ผู้ให้บริการส่วนใหญ่ต้องใช้ port 587 ร่วมกับ StartTLS ทดสอบ SMTP แยกต่างหากเพื่อตัดปัญหาข้อมูลรับรองความถูกต้อง หรือตรวจสอบ identity.txt log เพื่อดูข้อผิดพลาดที่ถูกปฏิเสธจาก server

ข้อผิดพลาดเกี่ยวกับใบรับรอง SSL: คำเตือนจาก browser มักหมายความว่าการ validate ของ Let's Encrypt ล้มเหลว ให้ตรวจสอบว่า port 80 เปิดสู่อินเทอร์เน็ตสาธารณะ หากใบรับรองหมดอายุ ให้บังคับต่ออายุด้วยคำสั่ง ./bitwarden.sh renewcert (Linux) หรือ .\bitwarden.ps1 -renewcert (Windows).

การใช้ Memory สูง: หาก VPS ทำงานช้าลง ให้ใช้ สถิติ Docker เพื่อระบุ container ที่ใช้ทรัพยากรมาก การรีสตาร์ท Bitwarden สามารถแก้ปัญหา memory leak ได้ชั่วคราว อย่างไรก็ตาม หากปัญหายังคงอยู่ มักจำเป็นต้องอัปเกรดเป็นแพลนที่มี RAM 4GB ขึ้นไป

การอัปเดตทำให้การติดตั้งพัง: สำรองข้อมูล directory bwdata ของคุณก่อนอัปเดตทุกครั้ง หากการอัปเดตล้มเหลว ให้กู้คืน directory นี้และย้อนกลับไปใช้เวอร์ชันก่อนหน้า ตรวจสอบ release notes อย่างเป็นทางการเพื่อดู breaking changes ก่อนลองอัปเดตอีกครั้ง

ดู release notes ได้ที่ https://github.com/bitwarden/server/releases เพื่อตรวจสอบ breaking changes ก่อนอัปเดต

ทางเลือก: Vaultwarden สำหรับการ deploy ที่ใช้ทรัพยากรน้อย

สำหรับผู้ใช้ที่ต้องการตัวเลือกที่ประหยัดทรัพยากรมากขึ้น Vaultwarden เป็นอีกทางเลือกที่น่าสนใจ Vaultwarden คือ server ที่เข้ากันได้กับ Bitwarden แบบไม่เป็นทางการ เขียนด้วย Rust และใช้ทรัพยากรน้อยกว่า

ข้อดีของ Vaultwarden

ความต้องการทรัพยากรขั้นต่ำ: Vaultwarden ทำงานได้อย่างราบรื่นด้วย RAM เพียง 512MB เหมาะสำหรับอุปกรณ์ที่มีประสิทธิภาพต่ำ เช่น Raspberry Pi

รองรับ Bitwarden Clients: คุณใช้แอป ส่วนขยาย และไคลเอนต์มือถือ Bitwarden อย่างเป็นทางการได้เลย เพียงชี้ไปที่เซิร์ฟเวอร์ Vaultwarden URL แทน

ฟีเจอร์พรีเมียมที่รวมอยู่: Vaultwarden มาพร้อมฟีเจอร์พรีเมียม เช่น การสร้าง TOTP และการแนบไฟล์ โดยไม่ต้องซื้อใบอนุญาต Bitwarden แบบชำระเงิน

การปรับใช้ที่เร็วขึ้น: โดยทั่วไปการติดตั้งจะเสร็จสมบูรณ์ภายใน 10 นาทีบนระบบ Linux โดยไม่มีขั้นตอนการตั้งค่าที่ซับซ้อน

เมื่อไรควรเลือก Vaultwarden

Vaultwarden เหมาะที่สุดสำหรับ:

- การใช้งานส่วนตัวหรือทีมขนาดเล็ก (ไม่เกิน 10 ผู้ใช้)

- แพลน VPS ที่มีทรัพยากรจำกัดและ RAM น้อย

- ผู้ใช้ที่พร้อมรับซอฟต์แวร์ที่ดูแลโดยชุมชน

- สภาพแวดล้อมที่ให้ความสำคัญกับประสิทธิภาพการใช้ทรัพยากรมากกว่าการสนับสนุนเชิงพาณิชย์

เมื่อไรควรเลือก Bitwarden อย่างเป็นทางการ

เลือก Bitwarden อย่างเป็นทางการเมื่อ:

- การ deploy ระดับองค์กรที่ต้องการสัญญาสนับสนุนเชิงพาณิชย์

- องค์กรที่ต้องการการตรวจสอบความปลอดภัยและการรับรองอย่างเป็นทางการ

- การ deploy ที่มีผู้ใช้เกิน 50 คนพร้อมการใช้งานพร้อมกันสูง

- สภาพแวดล้อมที่ต้องการการรับประกันการสนับสนุนการเชื่อมต่อกับระบบบุคคลที่สาม

ทั้งสองตัวเลือกให้การจัดการรหัสผ่านที่มีประสิทธิภาพ การเลือกขึ้นอยู่กับข้อจำกัดด้านทรัพยากร ความต้องการด้านการสนับสนุน และขนาดการใช้งานของคุณ

สรุป

การ self-host Bitwarden ให้ความปลอดภัยระดับสูงและการควบคุมข้อมูลของคุณเองได้ภายในไม่ถึงหนึ่งชั่วโมง จากสถิติปี 2025 ที่ค่าความเสียหายจากการละเมิดข้อมูล เฉลี่ยอยู่ที่ 4.44 ล้านดอลลาร์การควบคุม credentials ของคุณเองช่วยลดความเสี่ยง ขณะที่ยังคงความสะดวกของตัวจัดการรหัสผ่านยุคใหม่

เพื่อรักษาความปลอดภัยให้อินสแตนซ์ของคุณ ให้เปิดใช้งานการยืนยันตัวตนสองขั้นตอนทันที และตั้งค่าการสำรองข้อมูลอัตโนมัติไปยังเซิร์ฟเวอร์อื่น จำไว้ว่ารหัสผ่านหลักของคุณไม่สามารถกู้คืนได้โดยการออกแบบ ดังนั้นให้จัดเก็บไว้ในรูปแบบออฟไลน์จริง ไม่ใช่ดิจิทัล

สุดท้าย เพื่อให้ระบบใช้งานได้ยาวนาน ให้ ติดตามอัปเดตความปลอดภัย และทดสอบการกู้คืนข้อมูลสำรองทุกไตรมาส นิสัยการดูแลรักษาเหล่านี้ช่วยให้ vault ของคุณเข้าถึงได้และปลอดภัยจากการสูญหายของข้อมูล