Uzak Masaüstü Protokolü (RDP), bir Windows sunucusunu yerel olarak kullanıyormuşsunuz gibi ağ üzerinden kontrol etmenizi sağlar. Windows Server 2016'da RDP varsayılan olarak devre dışıdır; çünkü Microsoft, uzak yönetim için PowerShell ve WinRM kullanılmasını önerir ve 3389 numaralı bağlantı noktasının güvenlik önlemi alınmadan açılmasının saldırılara zemin hazırlayabileceği konusunda uyarır.

Buna karşın pek çok yönetici ve uzaktan çalışan, yazılım kurmak, sorunları gidermek veya kullanıcılara destek vermek için grafik arayüzüne ihtiyaç duyar. Bu kılavuz, güvenlik ve kararlılık açısından en iyi uygulamaları da ele alarak Windows Server 2016'da RDP'nin dört farklı yöntemle nasıl etkinleştirileceğini açıklar.

- RDP'yi Neden Etkinleştirmelisiniz ve Ön Koşullar

- Yöntem 1: Server Manager (GUI) Üzerinden RDP'yi Etkinleştirme

- Yöntem 2: PowerShell ile RDP'yi Etkinleştirme

- Yöntem 3: Komut İstemi Üzerinden RDP'yi Etkinleştirme

- Yöntem 4: Grup İlkesi ile RDP'yi Etkinleştirme

- Güvenlik Duvarı Yapılandırması ve Güvenlik için En İyi Uygulamalar

- Sorun Giderme ve Uzaktan Erişim İpuçları

- Son Düşünceler

- SSS

RDP'yi Neden Etkinleştirmelisiniz ve Ön Koşullar

RDP grafik arabirim gerektiğinde kullanışlıdır (bkz. RDP nedir). Ancak bunu etkinleştirmek bilinçli bir tercih olmalıdır. Windows Server 2016'da RDP'yi nasıl etkinleştireceğinizi öğrenmeden önce, sunucunun güncel yamalarla korunduğunu ve güvenilir bir güvenlik duvarının arkasında olduğunu doğrulayın.

Yönetici hesabıyla oturum açın, makinenin IP adresini veya DNS adını öğrenin ve güvenli bir ağ ya da VPN üzerinden erişebildiğinizden emin olun. Windows Güvenlik Duvarı'nın TCP 3389 numaralı bağlantı noktasına gelen trafiğe izin vermesi gerekir.

Temel ön koşullar şunlardır:

- Yönetici hakları: RDP'yi yalnızca yöneticiler etkinleştirebilir.

- Ağ Erişimi: Sunucuya erişebildiğinizden ve 3389 numaralı bağlantı noktasının açık olduğundan emin olun.

- Kullanıcı hesapları: Uzak erişime ihtiyaç duyacak yönetici olmayan kullanıcıları belirleyin; bunları daha sonra ekleyebilirsiniz.

- Güvenlik planlaması: Network Level Authentication (NLA) kullanmayı, güçlü parolalar belirlemeyi ve erişimi güvenilir IP aralıklarıyla sınırlamayı planlayın.

Bu gereksinimleri karşıladıktan sonra aşağıdan bir yöntem seçin ve Windows Server 2016'da RDP'yi etkinleştirme adımlarını takip edin.

Yöntem 1: Server Manager (GUI) Üzerinden RDP'yi Etkinleştirme

Windows Server 2016'da RDP'yi nasıl etkinleştireceğinizi bilmiyorsanız en kolay yol GUI yöntemidir:

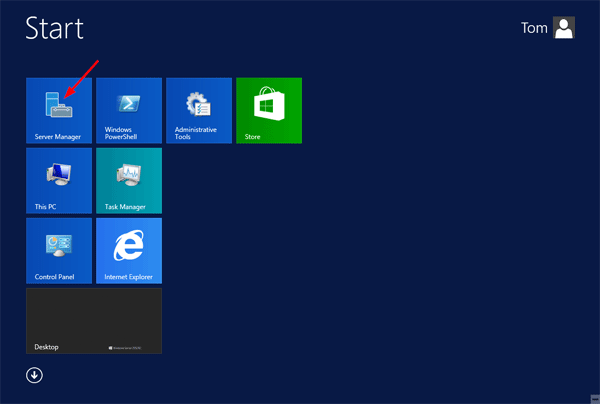

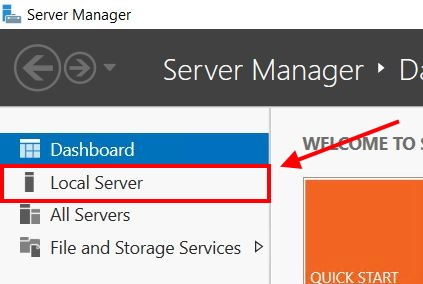

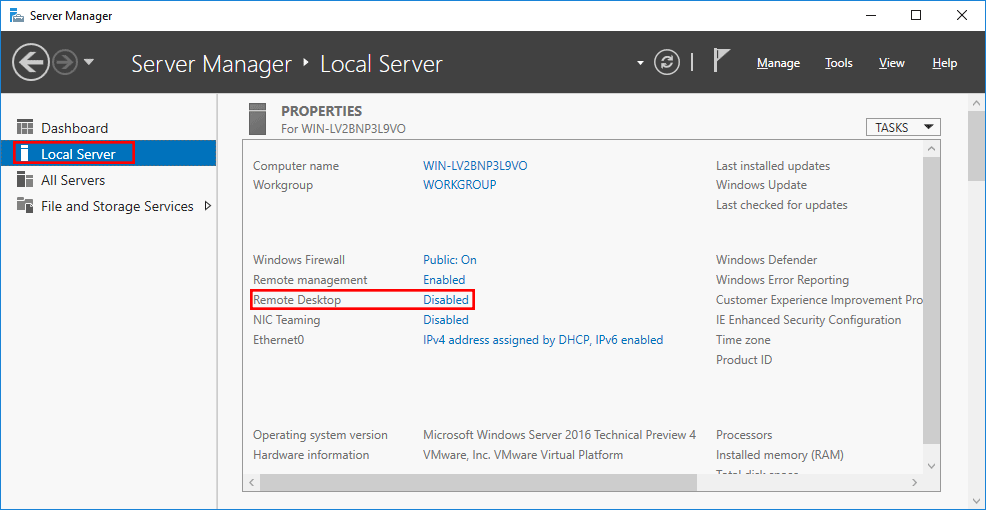

- Server Manager'ı açın ve seç Yerel Sunucu sol bölmede. Ana bölme sistem özelliklerini listeler.

- Uzak Masaüstü ayarlarını değiştirin: Yanında Uzak Masaüstü, mavi renkli Devre dışı bağlantı.

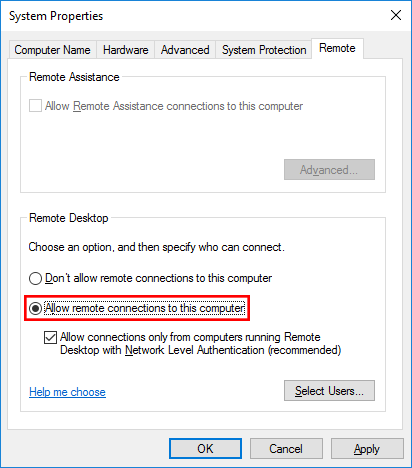

- Şu komutta Sistem Özellikleri diyalog, seç Uzak bağlantılara izin ver ve daha iyi güvenlik için şunu işaretleyin: Yalnızca Network Level Authentication kullanan Uzak Masaüstü istemcilerinden bağlantılara izin ver.

- Uygula ve kullanıcı ekle: Tıkla Uygula. Bir uyarı iletişim kutusu, güvenlik duvarı kuralını otomatik olarak etkinleştirecektir. Yönetici olmayan kullanıcılara izin vermek için Kullanıcıları Seç, kullanıcı adlarını ekleyin ve OK.

- Durumu doğrula: Server Manager'ı kapatıp yeniden açın veya tuşuna basın F5. The Uzak Masaüstü girişi görünmelidir Etkin. İstemci makinenizden erişimi test etmek için şunu kullanın: Uzak Masaüstü Bağlantısı uygulama.

Bu yöntemde, grafik arayüz aracılığıyla Windows Server 2016 üzerinde RDP'nin nasıl etkinleştirileceği gösterilmektedir. Betik kullanmayı tercih ediyorsanız, bir sonraki bölümde PowerShell anlatılmaktadır.

Yöntem 2: PowerShell ile RDP'yi Etkinleştirme

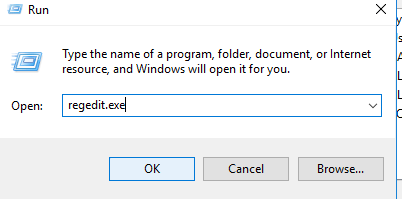

PowerShell, otomasyon ve uzak bağlantı senaryoları için idealdir. Bu bölümde, komut satırı üzerinden Windows Server 2016'da RDP'nin nasıl etkinleştirileceğini öğreneceksiniz:

RDP'yi etkinleştir:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Güvenlik duvarı kuralını açın:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"İsteğe bağlı: NLA zorunlu kılın ve kullanıcı ekleyin:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Bu komutlar, RDP'yi denetleyen kayıt defteri değerini değiştirir ve 3389 numaralı port için güvenlik duvarı grubunu etkinleştirir. Bunları uzak bir sunucuda çalıştırmak için önce WinRM üzerinden Enter‑PSSession ile oturum başlatın. Windows Server 2016'da RDP'nin nasıl etkinleştirileceğine dair yalnızca metin tabanlı bir alternatif arıyorsanız, bir sonraki yöntemde Komut İstemi kullanılmaktadır.

Yöntem 3: Komut İstemi Üzerinden RDP'yi Etkinleştirme

Komut İstemi'ni tercih ediyorsanız ya da PowerShell bulunmayan sistemlerde çalışıyorsanız, aynı sonuca yine de ulaşabilirsiniz. Bu yaklaşım, yerleşik araçları kullanarak Windows Server 2016'da RDP'yi nasıl etkinleştireceğinizi göstermektedir:

- Komut İstemi'ni yönetici haklarıyla açın.

- Kayıt defteri değerini ayarlayın:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Güvenlik duvarı kuralını etkinleştirin:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Yönetici olmayan kullanıcılara erişim izni verin:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Çalışmanızı doğrulayın:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Bir değeri 0x0 uzak erişime izin verildiğini onaylar. Durumu yenilemek için Server Manager'ı kapatıp yeniden açın. RDP'yi aynı anda birden fazla sunucuda etkinleştirmeniz gerekiyorsa, bir sonraki bölümde Grup İlkesi kullanılarak Windows Server 2016'da RDP'nin nasıl etkinleştirileceği gösterilmektedir.

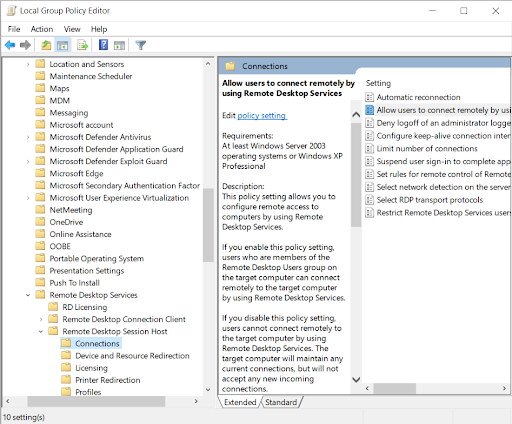

Yöntem 4: Grup İlkesi ile RDP'yi Etkinleştirme

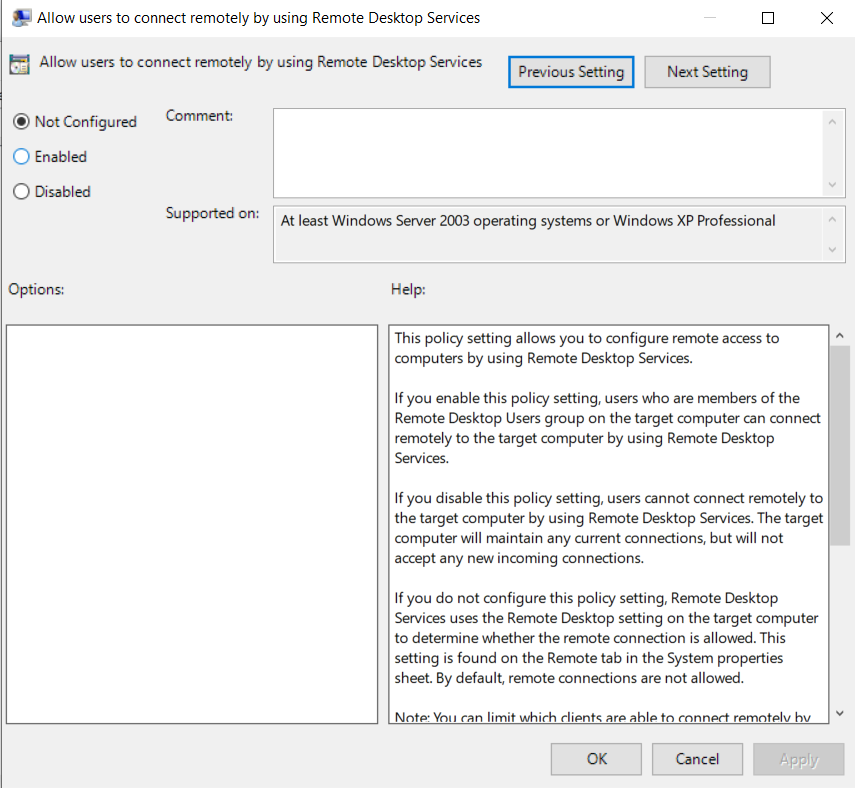

Grup İlkesi, RDP'yi birden fazla sunucuda etkinleştirmeniz gereken domain ortamları için uygundur. Windows Server 2016'da birden fazla makine için RDP'nin nasıl etkinleştirileceğini öğrenmek isteyenler şu adımları izleyebilir:

- Bir GPO oluşturun veya düzenleyin: Aç Grup İlkesi Yönetim Konsolu Başlat menüsünde arayarak açın. Domain'inize veya bir kuruluş birimine sağ tıklayıp yeni bir GPO oluşturun.

- RDP ayarına gidin: Altında Bilgisayar Yapılandırması → Yönetim Şablonları → Windows Bileşenleri → Uzak Masaüstü Hizmetleri → Uzak Masaüstü Oturumu Ana Bilgisayarı → Bağlantılar, çift tıklayın Kullanıcıların Uzak Masaüstü Hizmetleri ile uzaktan bağlanmasına izin ver.

- İlkeyi ve isteğe bağlı NLA'yı etkinleştirin: Seç Etkin. NLA'yı zorunlu kılmak için şunu ayarlayın: Ağ Düzeyi Kimlik Doğrulaması kullanarak uzak bağlantılar için kullanıcı kimlik doğrulaması iste to Etkin.

- Hedef sunucuları güncelleyin: Komutun mevcut olup olmadığını görmek için gpupdate /force her sunucuda çalıştırın ya da ilke yenileme döngüsünü bekleyin.

Bu yöntem RDP ayarlarını standart hale getirir ve denetimi kolaylaştırır. Aynı GPO içindeki güvenlik duvarı kuralını düzenleyerek erişimi daha da güvenli hale getirebilirsiniz. Tüm bunlarla kendiniz uğraşmak istemiyorsanız, en iyi RDP sağlayıcıları listesine ticari olarak yönetilen çözümler için tercih edebilirsiniz.

Cloudzy'nin RDP VPS

En iyi RDP sağlayıcısını araştırmak zorunda bile kalmadan Cloudzy'nin RDP VPS hizmetiyle bir Windows sanal masaüstü başlatabilirsiniz. Tam yönetici erişimi, tercih ettiğiniz Windows Server sürümü (2012, 2016, 2019 veya 2022) önceden kurulu, anında aktivasyon ve eş zamanlı iki giriş hakkı sunulur; PAYG modeliyle büyüdükçe maliyet kontrol altında kalır.

Gecikmeyi düşük tutmak için ABD, Avrupa veya Asya'daki veri merkezlerimizden birini seçin; ardından migration yapmadan CPU, RAM ve depolama kapasitesini artırın. Arka planda 4.2 GHz'e kadar yüksek frekanslı CPU'ler, DDR5 bellek, NVMe SSD depolama ve 10 Gbps'e kadar ağ bağlantısı masaüstünüzü hızlı tutar; yerleşik DDoS koruması, statik IP, %99,95 çalışma süresi ve 7/24 destek ise bağlantınızı sürdürür. Kart, PayPal, Alipay ve kripto para ile ödeme yapabilirsiniz. Hazır olduğunuzda, RDP satın alın.

Güvenlik Duvarı Yapılandırması ve Güvenlik için En İyi Uygulamalar

RDP'yi etkinleştirmek sunucunuzu uzak oturum açma girişimlerine açar. Windows Server 2016'da RDP'yi nasıl etkinleştireceğinizi öğrendikten sonra riski en aza indirmek için şu en iyi uygulamaları benimseyin:

- Gelen trafiği kısıtlayın: Güvenlik duvarı kuralını belirli IP aralıklarıyla sınırlayın. Açık internetten erişime ihtiyaç duymuyorsanız bağlantılara yalnızca VPN veya kurumsal ağınızdan izin verin.

- VPN kullanın: Uzak kullanıcılara bir VPN tüneli sağlayın; böylece RDP doğrudan internete hiçbir zaman açık kalmaz.

- NLA ve güçlü parola zorunluluğu getirin: NLA, kullanıcıları masaüstüne erişmeden önce doğrular. Bunu karmaşık parolalar ve kimlik sağlayıcınız ya da donanım token'larıyla çok faktörlü kimlik doğrulamayla birleştirin.

- Varsayılan portu değiştirin: 3389 portunu kayıt defteri üzerinden standart dışı bir numarayla değiştirmek otomatik taramaları azaltabilir. Güvenlik duvarı kurallarını ve istemci ayarlarını buna göre güncellemeyi unutmayın.

- Sistemleri güncel tutun: En son Windows güncellemelerini ve güvenlik yamalarını uygulayın. RDP'yi hedef alan açıklar çoğunlukla eski yazılımlardaki güvenlik açıklarından yararlanır.

Bu önlemler sunucunuzu güvende tutmaya yardımcı olurken kolaylıktan da ödün vermez. Yine de her zaman bir RDP alternatifi olan VNC'yi deneyebilirsiniz.

Sorun Giderme ve Uzaktan Erişim İpuçları

Doğru yapılandırılmış olsa bile RDP üzerinden bağlanırken sorunlarla karşılaşabilirsiniz. Windows Server 2016'da RDP'yi etkinleştirme adımlarını uygulamanıza rağmen bağlanamıyorsanız deneyebileceğiniz birkaç şey var:

- Güvenlik duvarı engelleri: Windows Güvenlik Duvarı kuralı hâlâ devre dışı olabilir ya da harici bir güvenlik duvarı 3389 numaralı bağlantı noktasını engelliyor olabilir. Kurallarınızı gözden geçirin ve bağlantı noktasının açık olduğunu doğrulayın.

- İzin hataları: Yalnızca yöneticiler ve Uzak Masaüstü Kullanıcıları grubunun üyeleri bağlanabilir. Gerekli kullanıcıları bu gruba ekleyin.

- Ağ kararsızlığı: Yüksek gecikme süresi veya VPN kesintileri zaman aşımına neden olabilir. Kararlı bir bağlantı kullanın ve mümkünse farklı bir ağdan test edin.

- Durum güncellenmedi: Server Manager, RDP'yi yenileme yapana ya da konsolu yeniden açana kadar devre dışı olarak göstermeye devam edebilir. F5 veya konsolu yeniden açın.

- İstemci yazılımı: İşletim sisteminiz için resmi Microsoft Remote Desktop istemcisini kullanın. macOS'de Microsoft Uzak Masaüstü uygulamasını App Store'dan yükleyin; Linux'de ise Remminakullanın. Android ve iOS kullanıcıları mobil istemciyi kendi uygulama mağazalarında bulabilir.

Windows Server 2016'da RDP'yi nasıl etkinleştireceğinizi öğrendikten sonra bunu kendiniz yönetmek istemiyorsanız, uzaktan erişimin önceden yapılandırılmış olarak geldiği bir Windows Server 2016 VPS seçeneğini değerlendirebilirsiniz.

Son Düşünceler

Windows Server 2016'da RDP'yi etkinleştirme adımlarını bir kez öğrendikten sonra süreç oldukça basittir. Kolaylık için Server Manager yöntemini, betik yazma ve uzak senaryolar için PowerShell veya Komut İstemi'ni, etki alanı genelinde tutarlılık içinse Grup İlkesi'ni tercih edebilirsiniz.

Hangi yöntemi seçerseniz seçin, gelen bağlantıları kısıtlayarak, Ağ Düzeyi Kimlik Doğrulaması'nı etkinleştirerek ve erişimi yalnızca gerekli kullanıcılara vererek sunucunuzu güvene alın. Kurulumunuzu test etmeyi ve sorunları gidermeyi unutmayın; bu sayede güvenilir bir bağlantıya sahip olduğunuzdan emin olursunuz. Son olarak, yapılandırmayla uğraşmak istemiyorsanız tüm bu zahmetden kaçınmak için yönetilen bir RDP VPS'yi Cloudzy üzerinden değerlendirin.