Один клік WireGuard

Якщо у вас немає технічного досвіду або ви не хочете керувати налаштуванням самостійно, ми пропонуємо просту послугу One-Click WireGuard VPN.

- Увійдіть у панель керування Cloudzy

- Виберіть «WireGuard» зі списку застосунків

- Створіть VPS у потрібному місцеположенні з вибраним вами планом. Машини Ubuntu з базовими характеристиками буде достатньо.

Коли ваш VPS буде готовий,

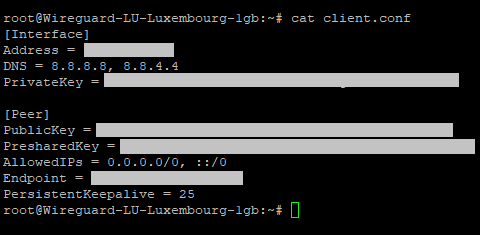

Крок 1: Увійдіть і виконайте таку команду, щоб вивести вашу конфігурацію:

cat client.conf

Ви побачите щось подібне:

Крок 2: Використовуйте цю конфігурацію, щоб створити новий туннель у клієнті WireGuard на вашому ПК, і готово — ви зможете користуватися безпечним з'єднанням VPN.

Технологія VPS сама по собі більш-менш ефективно видає користувачам нову IP-адресу та маскує їхню оригінальну локальну IP-адресу. Проте деякі користувачі шукають ще більший рівень безпеки та анонімності в мережі, і мають для цього вагомі причини. Ні для кого не секрет, що приватність в інтернеті стрімко зникає. Тому багато користувачів почали використовувати VPS і VPN разом. Одні запускають VPS-сервери як VPN-сервери, інші використовують VPN on зі своїм VPS-сервером, тобто встановлюють і запускають VPS з активним VPN. WireGuard, поряд з іншими популярними варіантами, як-от OpenVPN та Cisco варіанти, — дуже популярний вибір, у першу чергу тому, що він за природою гнучкий і адаптується до ОС, яку ви використовуєте, і навіть може застосовуватися для зворотного проксування. Це призвело до появи VPS-серверів, які деякі назвали WireGuard VPS.

У цій статті ми розберемося з WireGuard VPN, його перевагами та можливостями, а також як його встановити на наш Ubuntu VPS-сервер. Ми також дослідимо славнозвісну функцію зворотного проксування WireGuard VPN!

- Один клік WireGuard

- Що таке WireGuard VPN?

- Переваги WireGuard VPN

- Налаштування WireGuard VPS (Ubuntu 🐧)

- Передумови

- Крок 1. Оновіть репозиторій

- Крок 2. Завантажте файли WireGuard VPN

- Крок 3. Отримайте приватні та публічні ключі

- Крок 4. Налаштуйте конфігурацію IPv4 і IPv6

- Крок 5. Налаштуйте перенаправлення портів та файл /etc/sysctl.conf

- Крок 6. Налаштуйте брандмауер (необов'язково)

- Крок 7. Налаштування сервера

- WireGuard як зворотний проксі

- Найкращий спосіб підключити VPS до домашної мережі

- Висновок

- Часто задавані питання

Що таке WireGuard VPN?

WireGuard VPN — це творчо нов клієнт та сервіс, який передусім функціонує як протокол зв'язку. Спочатку написаний Jason A. Donenfeld у 2015 році, він з того часу розвинувся в програмне забезпечення з відкритим вихідним кодом. Незважаючи на свій молодий вік, WireGuard VPN відомий своєю гнучкістю та численними функціями. WireGuard продовжує активно розвиватися та намагається додати все більше функцій. Wireguad передає дані через UDP протокол як основний протокол VPN. Однією з головних переваг WireGuard VPN є підвищення продуктивності настільки, що він може перевищити конкуруючі протоколи, такі як OpenVPN та IPsec.

WireGuard також відомий своїм мінімалістичним підходом до інтерфейсу користувача та простотою використання, приділяючи пріоритет кінцевому користувачу. Налаштування інших клієнтів VPN часто може бути складним: занадто багато опцій та кнопок для натискання. WireGuard використовує лише протокол UDP, тому ви не заплутаєтеся в багатьох варіантах, а процес установки також досить простий. Загалом можна сказати, що WireGuard прагне стати універсальним пакетом VPN для досвідчених та початківців. Але які основні переваги WireGuard?

Переваги WireGuard VPN

WireGuard VPN має ряд унікальних переваг, які зробили його надійним і популярним настільки, що його використовують у тому, що багато хто називає WireGuard VPS. До цих переваг входять:

- Передова криптографія з протоколами Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 та SipHash24.

- Надійна та легко зрозуміла безпека, легко регульована та налаштовуюча кількома рядками коду.

- Реалізація зворотного проксі

- Проста установка та зручний інтерфейс користувача

- Схема розробки з відкритим вихідним кодом, яка дозволяє змінювати програму під свої потреби або сприяти її розвитку.

- Передова шифрування AED-256 забезпечує повну безпеку даних.

- Вбудована конфігурація роумінгу дозволяє ефективно розподіляти дані для кожного користувача.

- Легка програма, яка працює на будь-якому пристрої

- Протокол UDP забезпечує неймовірно швидкі та низьколатентні опції VPN.

- Надзвичайно велика кількість підтримуваних платформ, включаючи Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS та Windows версії 7 і вище.

Читайте також: Як встановити PPTP сервер VPN на VPS

Висока гнучкість WireGuard та кількість ресурсів, які він підтримує, роблять його ідеальним для користувачів VPS, які можуть переходити між пристроями та операційними системами на лету. Тепер перейдемо до процесу встановлення. Почнемо з Ubuntu як представника Linux.

Налаштування WireGuard VPS (Ubuntu 🐧)

Встановлення Wireguard VPS на Ubuntu VPS нічим не відрізняється від встановлення на локальній системі, з тією особливістю, що спочатку потрібно увійти у свій облік VPS. Тому перш за все переконайтеся, що ви увійшли з протоколом, який використовуєте для вашого сервера VPS. Зазвичай, але не обов'язково, протоколом Ubuntu є SSH, а для Windows — RDP.

Передумови

Вам потрібен користувач без прав root з доступом до sudo для виконання команд, які ми будемо використовувати для встановлення WireGuard на VPS. Якщо ви плануєте розмістити WireGuard VPN на вашому WireGuard VPS, то вам також потрібні два окремі сервери Ubuntu з відповідними версіями та патчами — один для хостингу та один як клієнт. Якщо ви не хочете розміщувати сервер, пропустіть цей крок, і буде достатньо одного облікового запису з доступом sudo.

Крок 1. Оновіть репозиторій

Встановлення будь-якої програми на Ubuntu починається з оновлення репозиторію та системних пакетів. Тому введіть наступну команду для оновлення:

$ sudo apt updateКрок 2. Завантажте файли WireGuard VPN

Тепер виконайте наступну команду для завантаження та встановлення WireGuard VPN:

$ sudo apt install wireguard -yЗачекайте на завантаження та встановлення файлів.

Крок 3. Отримайте приватні та публічні ключі

Вам потрібні ці ключі, щоб запустити WireGuard VPN на Ubuntu. Виконайте команду, щоб отримати приватний ключ:

$ wg genkey | sudo tee /etc/wireguard/private.keyА потім цю команду, щоб отримати публічний ключ:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyКрок 4. Налаштуйте конфігурацію IPv4 і IPv6

Тепер потрібно налаштувати діапазон IP-адрес. Це буде частиною сервера WireGuard VPS. Я використаю випадковий діапазон, але ви можете замінити адресу в командному рядку на свою. Використайте nano в цій команді:

$ sudo nano /etc/wireguard/wg0.confПотім введіть ці рядки, щоб налаштувати діапазон IP-адрес:

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueУ запиті збережіть отриманий файл.

Крок 5. Налаштуйте перенаправлення портів та файл /etc/sysctl.conf

Тут потрібно змінити рядок у згаданій папці, щоб пізніше встановити з'єднання. Виконайте першу команду, щоб відкрити файл /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confПотім додайте ці рядки один за одним, щоб увімкнути маршрутизацію:

net.ipv4.ip_forward=1

І цей рядок, якщо ви будете використовувати IPv6:

net.ipv6.conf.all.forwarding=1

Відкрийте термінал і введіть кілька команд, щоб прочитати значення для вашого входу та виходу:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

І ці команди для IPv6:

net.ipv6.conf.all.forwarding = 1

Крок 6. Налаштуйте брандмауер (необов'язково)

На цьому етапі потрібно налаштувати брандмауер, як це необхідно для багатьох мережевих програм, встановлених на Ubuntu. Спочатку знайдіть публічний мережевий інтерфейс сервера за допомогою цієї команди:

$ ip route list defaultПотім поцукайте цей рядок у результаті:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 позначає публічний мережевий інтерфейс. Його потрібно додати до таблиці IP. Відкрийте файл конфігурації:

$ sudo nano /etc/wireguard/wg0.confПерейдіть в самий кінець файлу і додайте такий блок тексту — просто скопіюйте і вставте:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEВидаліть рядки в залежності від того, чи будете ви використовувати IPv4 або IPv6. Тепер переходимо до головної частини — налаштування виключення для портів UDP, на яких працює WireGuard. За замовчуванням це порт 51820. Саме цей порт потрібно відкрити. Виконайте команду:

$ sudo ufw allow 51280/udpТепер швидко увімкніть і вимкніть UFW, щоб завантажити ваші зміни:

$ sudo ufw disable

$ sudo ufw enableТепер перевірте правила UFW такою командою:

$ sudo ufw statusРезультат повинен виглядати так:

До дії Від

— —— —-

51820/udp ДОЗВОЛИТИ Будь-де

OpenSSH ДОЗВОЛИТИ Де завгодно

51820/udp (v6) ДОЗВОЛИТИ Звідусіль (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Крок 7. Налаштування сервера

Тепер у вас встановлений і готовий до підключення клієнт WireGuard. Ви можете використовувати будь-який сервер, який ви створили або придбали, щоб підключитися через нього. Якщо ви хочете створити свій сервер WireGuard VPS для використання як VPN, ви можете слідувати цьому кроку.

Ми використаємо послідовність трьох команд, щоб це зробити. Перша команда дозволить WireGuard запускатися при кожному завантаженні та перезавантаженні. Другий рядок запускає сервіс, а третій утримує його в роботі. Виконайте команди одну за одною:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Вітаємо, тепер у вас є клієнт і власний сервер. Клієнтом можна підключатися до іншого сервера, або ви можете запустити клієнт WireGuard на іншій системі й підключитися до своєї відповідної WireGuard VPS хост-машини, яка працює як VPN.

Також читайте : Кращий VPS для VPN у 2022 році

WireGuard як зворотний проксі

Однією з найважливіших переваг WireGuard VPS є його можливість працювати як зворотний проксі разом із інструментами, такими як Nginx. Зворотні проксі корисні для обходу Цензура в інтернеті. Вони також допомагають організувати ефективніший потік даних від певних програм і додатків до хост-машини призначення. Ось короткий посібник щодо використання WireGuard зворотного проксі з Nginx.

Крок 1. Встановіть Nginx

Введіть наступну команду для встановлення Nginx:

sudo apt update -y && sudo apt install -y nginxПотім введіть цей рядок, щоб утримувати веб-сервер Nginx в роботі:

sudo systemctl start nginxКрок 2. Налаштуйте Nginx

Відкрийте файл конфігурації з доступом суперкористувача:

/etc/nginx/nginx.conf

Знайдіть фрагмент, де написано:stream{і додайте туди ці рядки:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Вийдіть із nano й запустіть наступну команду для перевірки конфігурації Nginx:

sudo nginx -tЦі рядки дозволяють вам активувати порт 80, який потрібен для роботи зворотного проксі.

Крок 3. Підключіться через порт HTTP 80

Тепер час привести все в рух та підключити зворотний проксі, що дозволить кільком пристроям підключатися до VPN через закритої мережі й працювати значно швидше. Спочатку відкрийте файл конфігурації тунелю вашого комп'ютера й замініть активний порт HTTP з 51820 на 80. Потім запустіть WireGuard і підключіться, що створить зворотний проксі через мережу, використовуючи порт 80. Вітаємо!

Найкращий спосіб підключити VPS до домашної мережі

Багато людей, які часто подорожують і потребують статичної IP-адреси своєї робочої або домашної мережі для виконання певних завдань, можуть використовувати WireGuard VPN на своєму VPS сервері для підключення через VPS до їхніх домашньої та робочої мереж. Для цього потрібен VPS сервер і VPN, встановлені на цьому сервері. WireGuard має вбудовану функцію для цього. Тому це одна з найкращих і найефективніших платформ для підключення вашого VPN до домашної мережі. Таке розгортання Ubuntu VPS робить працю з WireGuard VPN унікальною та задовільною.

Очевидний вибір

Очевидний вибір

Більшість серверів на Linux працюють на Ubuntu. Чому б і вам не спробувати? Дізнайтеся, чому всі обирають Ubuntu, і отримайте оптимізований Ubuntu VPS

Отримайте Ubuntu VPSВисновок

Якщо вам потрібен VPS сервер для запуску вашого WireGuard VPN, ви можете скористатися преміум Ubuntu Linux VPSвід Cloudzy. Вони поставляються з найсвіжішими оновленнями й налічують понад 12 різних центрів обробки даних на вибір. Сервери мають відмінну сумісність із різними VPN сервісами, включаючи WireGuard, й допоможуть вам запускати операції, такі як зворотні проксі, а також підключати VPS до вашої робочої або домашної мережі. Серверні рішення Cloudzy Ubuntu гарантують надійну безпеку, гнучкі тарифи, різні способи оплати й повернення коштів протягом 14 днів!

Часто задавані питання

OpenVPN проти WireGuard: який швидший?

Протокол UDP від Wireguard робить його одним із найшвидших VPN сервісів у світі, навіть швидшим за OpenVPN. Проте є певні недоліки, але вони не суттєві.

WireGuard VPN безкоштовний?

Так. Wireguard вільний та з відкритим вихідним кодом. Ви можете легко встановити клієнт безплатно й налаштувати власний сервер, або купити готовий, якщо потребуєте виділених ресурсів. Але клієнт і сервіси залишаються безплатними.

Чи потрібна переадресація портів для WireGuard?

Для роботи WireGuard на Linux може знадобитися перенаправлення деяких портів. У цьому посібнику ми використали порт 80 для цілей зворотного проксі й порт 51820 для звичайного VPN.