Ви шукали Chrome Remote Desktop і знайшли фразу «ризик безпеки». Це справедливе питання, і воно заслуговує на точну відповідь, а не на невизначені запевнення або список попереджень без контексту.

Ця стаття висвітлює фактичні проблеми безпеки Chrome Remote Desktop: що добре захищається інструментом, де дійсні прогалини та конкретні кроки для їх закриття. Будь то домашній користувач чи професіонал в ІТ, ризики ідентичні; розходяться лише ставки.

Наскільки безпечна Chrome Remote Desktop?

Chrome Remote Desktop підтримується в межах стандартів інфраструктури Google, і його стандартні захисти реальні, а не косметичні. Найпоширеніша проблема безпеки Chrome Remote Desktop у користувачів полягає не в шарі шифрування; вона лежить у налаштуванні облікового запису та конфігурації мережі.

Проведення огляду безпеки Chrome Remote Desktop означає вивчення як стандартних поставок, так і того, що ви налаштовуєте потім. Сильні сторони інструменту заслуговують на справедливе розглядання перед тим, як прогалини стануть очевидними, оскільки його відкидання приводить до неправильних рішень в обох напрямках.

Шифрування: TLS/SSL та AES

Кожна передача CRD проходить через тунель з шифруванням TLS/SSL та додатковим шаром AES. Дані між вашим пристроєм та віддаленою машиною не можна прочитати під час передачі — ні для третіх осіб, ні для оператора мережі, ні для вашого провайдера.

PIN і одноразові коди перевіряються на боці клієнта і ніколи не надсилаються на сервери Google у зручитаному вигляді. Вміст сесії передається через прямий канал, STUN або TURN/relay залежно від умов мережі; всі сесії віддаленого робочого стола повністю зашифровані на всіх трьох каналах, відповідно до власної документації Google.

Для особистого використання в надійній мережі безпека Chrome Remote Desktop відповідає тому самому стандарту шифрування, який застосовується у фінансових операціях онлайн. Більшість користувачів недооцінюють міцність цієї базової основи, поки не почнуть з'являтися проблеми в налаштуваннях.

Автентифікація облікового запису Google та двофакторна верифікація

Доступ до CRD вимагає активного, автентифікованого облікового запису Google з захистом від перебору паролів, виявленням підозрілих входів та сповіщеннями про спроби захоплення облікового запису на рівні платформи. Ця основа автентифікації дійсно міцна, що відрізняє CRD від інструментів, які покладаються лише на самостійні паролі.

Активація двоетапної верифікації різко знижує ризик захоплення облікового запису через пароль при будь-якому розгортанні CRD. Це не усуває загрози після автентифікації, такі як викрадені маркери сесій, тому найкраще працює як один шар у ширшій стратегії закріплення доступу.

Наша стаття про Що таке Chrome Remote Desktop? детально описує всю модель доступу та процес налаштування. Занепокоєння з приводу безпеки Chrome Remote Desktop стають набагато конкретнішими, коли ви розумієте, як працює шар облікового запису, і саме з цього розпочинається наступний розділ.

Ризики безпеки Chrome Remote Desktop

Проблеми безпеки Chrome Remote Desktop безпосередньо відповідають документованим схемам порушень у галузі. Згідно з звітом Sophos Active Adversary за 1H 2024, кіберзлочинці зловживали Remote Desktop Protocol у 90% атак, які Sophos обробив у 2023 році.

Зовнішні сервіси віддаленого доступу були основним методом початкового проникнення у 65% цих випадків у межах понад 150 розслідувань у 23 країнах. Ці цифри охоплюють інструменти віддаленого доступу загалом; розділи нижче визначають, де ці закономірності застосовуються конкретно до CRD.

Проблеми приватності

CRD вбудований в екосистему облікових записів Google. Позначки часу підключення, ідентифікатори пристроїв та частота доступу — все це пов'язано з цим обліковим записом. Проблема безпеки Chrome Remote Desktop Google тут структурна: вся модель ідентичності інструменту існує в межах одного облікового запису Google.

Скомпрометований обліковий запис через фішинг або перехоплення маркера браузера дає зловмиснику прямий вид на всі зареєстровані віддалені пристрої. Це не ізольований прорив у віддаленому доступі, а повне компрометування облікового запису Google, що означає розповсюдження вразливості на всі пов'язані сервіси, документи та контакти, збережені в цьому обліковому записі.

Вразливість відкритої WiFi

Chrome Remote Desktop використовує WebRTC для свого каналу підключення, з початковим узгодженням через сервіси Google перед встановленням прямого каналу, STUN або TURN/relay сесії. У ненадійних або відкритих мережах умови маршрутизації трафіку та видимості мережі вводять ризики, яких контрольована приватна мережа не мала б.

Ці умови важливі, тому що середовища відкритої WiFi знаходяться поза вашим контролем. Використання CRD без додаткових запобіжних заходів у спільній мережі розширює вашу поверхню вразливості за межі того, що покриває лише шар шифрування.

VPN може зменшити вразливість у ненадійних мережах, але це додатковий шар, а не виправлення для кожного ризику, пов'язаного з CRD.

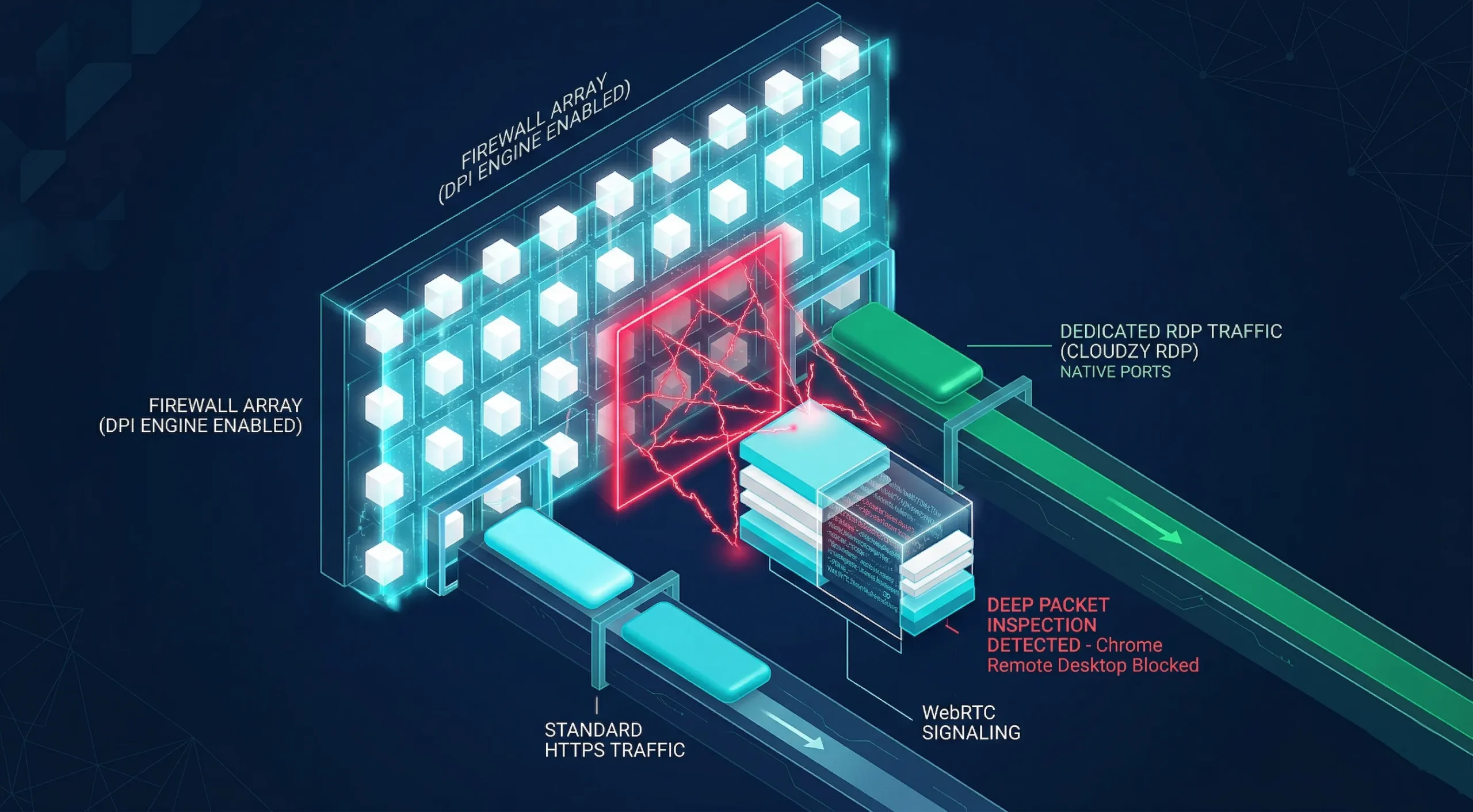

Проблеми з брандмауером та сумісністю

Більшість домашніх маршрутизаторів пропускають трафік CRD без будь-якої конфігурації. Корпоративні мережі з Deep Packet Inspection можуть позначити компонент WebRTC сигналізації та відхилити його без повідомлення користувачеві. На обмежених мережах адміністраторам може знадобитися дозволити сервіс URLs плюс трафік на TCP/UDP 443 та 3478.

З точки зору користувача, з'єднання просто відповідає помилкою, без повідомлення про помилку, яке вказувало б на справжню причину. Я відстежив цей сценарій збою в корпоративних середовищах; він постійно неправильно діагностується як помилка додатку CRD, а не як конфлікт політики брандмауера.

Якщо помилки сертифіката SSL з'являються в тій самій мережі, Як вирішити повідомлення про небезпеку HTTPS у Chrome охоплює пов'язане усунення проблем на рівні портів, яке застосовується в тому самому середовищі брандмауера і часто вирішує обидві проблеми за один раз.

Потенційно слабкі облікові дані

Мінімальний PIN у CRD — це шість цифрових цифр. Цього порога недостатньо для чогось більше, ніж випадкового особистого використання. Більшість користувачів вибирають передбачувані шаблони, що звужує практичний простір пошуку і робить атаки перебором набагато більш реальними, ніж це припускає кількість цифр.

Повторне використання пароля на рівні облікового запису Google ускладнює це. Розкриття даних у будь-якому не пов'язаному сервісі може дати зловмисникам перевірену облікові дані для застосування до облікового запису Google, який контролює доступ до всіх зареєстрованих пристроїв CRD.

Відповідно до Звіт IBM про вартість порушення даних 2024, вкрадені облікові дані були основним вектором першопочаткової атаки у 2024 році, складаючи 16% всіх проаналізованих порушень в 604 організаціях, досліджених у 12 місцях.

Ці збої, пов'язані з обліковими даними, займали в середньому 292 дні для виявлення та стримування — найдовший життєвий цикл серед будь-якого типу атаки в дослідженні. Ризики безпеки Chrome Remote Desktop, пов'язані зі слабкими обліковими даними, практично слідують цьому точному сценарію.

Недоліки Chrome Remote Desktop

Крім того, побоювання Google щодо безпеки віддаленого робочого стола виходять за межі активних загроз. CRD була розроблена для особистого використання та базової віддаленої підтримки; обмеження нижче — це навмисні дизайнерські рішення, і вони стають визначальними факторами для будь-якого професійного розгортання.

Без корпоративних елементів керування

Для стандартних розгортань CRD на Windows, Mac або Linux немає запису з'єднання та немає керування доступом на основі ролей. Керовані середовища ChromeOS мають Доступ до консолі адміністратора та логування аудиту на рівні сеансу через Chrome Enterprise, але ці елементи керування відсутні поза цим керованим контекстом.

Ми виявляємо, що це точка, де оцінювачі IT послідовно дискваліфікують CRD для організаційного використання. Одне неконтровано з'єднання з регульованими даними може являти собою невдачу відповідності без шляху до виправлення, навіть якщо всі інші кроки укріплення застосовані.

Залежність облікового запису та обмеження продуктивності

Якщо обліковий запис Google, пов'язаний з CRD, стане недоступним, віддалений доступ може бути порушений, тому це погана ідея зробити один споживчий обліковий запис єдиним шляхом у критичну машину. Оцінка цієї залежності перед розгортанням є обов'язковою для будь-якої команди, яка запускає CRD на виробничих або критичних для бізнесу системах.

Коди доступу до підтримки — це одноразові коди, і під час активного сеансу спільного використання хосту просять підтвердити продовження спільного використання кожні 30 хвилин. Передача файлів доступна в керованих сеансах віддаленого робочого стола ChromeOS, але відсутня в стандартних розгортаннях Windows, Mac і Linux.

Крім пропусків функцій, обсяг пам'яті Chrome в поєднанні з активним віддаленим з'єднанням створює вимірювальне навантаження на апаратне забезпечення хосту, знижуючи продуктивність на старіших машинах на практиці.

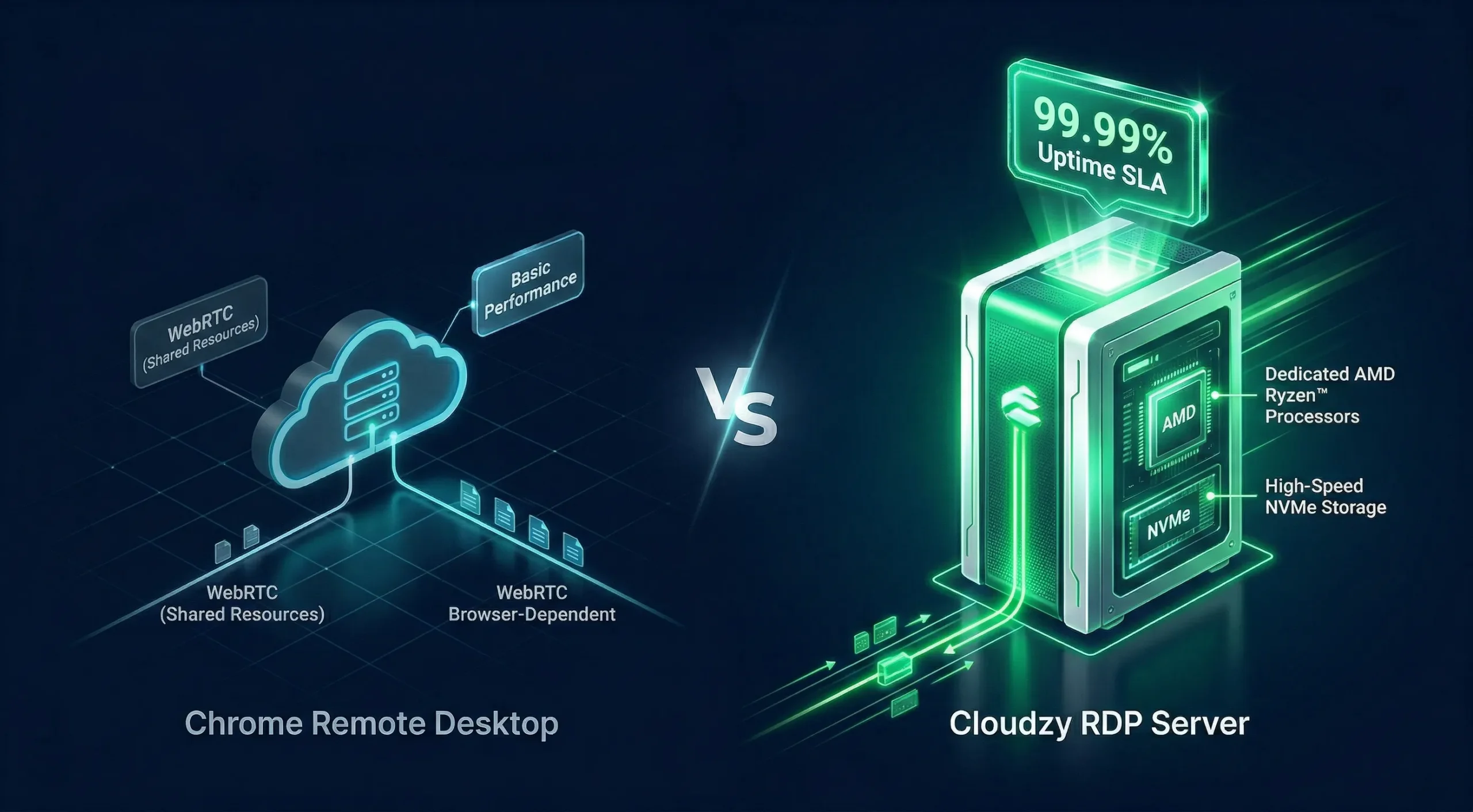

Для розробки, управління серверами або професійних робочих процесів потрібен спеціалізований Сервер RDP усуває ці обмеження. На Cloudzy наші сервери працюють на процесорах AMD Ryzen 9 з частотою 4,2+ ГГц, мають пропускну здатність до 40 Gbps і гарантують 99,95% часу безперебійної роботи SLA.

Chrome Remote Desktop проти Cloudzy RDP Server

| Функція | Віддалений робочий стіл Chrome | Сервер Cloudzy RDP |

| Швидкість мережі | Змінна, маршрутизація WebRTC | До 40 Gbps виділено |

| Процесор | Залежить від апаратної частини хоста | AMD Ryzen 9, 4,2+ ГГц під навантаженням |

| Захист від DDoS | Жодного | Безплатний захист від DDoS |

| Протокол | WebRTC через HTTPS | RDP на виділеному KVM-екземплярі |

| Журнали аудиту | Недоступно | Логування подій підключення на рівні ОС через Windows Event Viewer |

| Час роботи SLA | Жодного | 99.95% |

| Передача файлів | Обмежено; доступно лише у керованому ChromeOS | Вбудована підтримка RDP |

| Залежність облікового запису | Один обліковий запис Google | Окремі облікові дані Windows |

Чи безпечна Google Remote Desktop?

«Google Remote Desktop» і «Chrome Remote Desktop» — це один і той же продукт, тому питання безпеки та проблеми з безпекою Google Remote Desktop з'являються під обома назвами у форумах і документації. Архітектура, ризики й методи захисту ідентичні.

Google Remote Desktop безпечна для особистого використання при належному налаштуванні. TLS/SSL разом з шифруванням AES відповідають галузевому стандарту; з активованою 2FA, рівень аутентифікації захищає від найпоширеніших загроз, що спрямовані на особисті та малі командні розгортання.

Для команд, яким потрібна відповідність нормативам, журналь аудиту або резервна доступність, CRD недостатня як самостійний інструмент. Ризик безпеки Google Remote Desktop зростає разом з критичністю систем, до яких здійснюється доступ, та кількістю користувачів.

Як зробити Chrome Remote Desktop безпечнішою?

Кожен ризик безпеки Chrome Remote Desktop, виявлений вище, має пряме рішення. Кроки розставлені за впливом — йдіть з верхніх рядків до нижніх, щоб найшвидше й найефективніше укріпити свою систему без зайвих ускладнень.

Активуйте двоетапну перевірку на вашому обліковому записі Google

Відкрийте myaccount.google.com, виберіть Security, потім 2-Step Verification. Виберіть додаток-аутентифікатор або апаратний ключ безпеки як другий фактор. Цей один крок закриває вектор атаки на облікові дані, який, за даними IBM 2024, виявляється в середньому протягом 292 днів.

Апаратний ключ безпеки пропонує найстійкіший захист від фішингу; додаток-аутентифікатор — найпрактичніший варіант для більшості користувачів. Ми бачимо, що команди, які активують цей крок, істотно скорочують ризик атак на облікові дані, хоча загрози після аутентифікації, як-от крадіжка cookies сеансу, залишаються окремим фактором ризику.

Встановіть довгий складний PIN

Використовуйте щонайменше 8 символів, змішуйте букви і цифри та уникайте послідовностей, пов'язаних з особистими даними. Щоб оновити PIN, відкрийте remotedesktop.google.com/access, знайдіть пристрій на панелі Remote Devices і натисніть значок олівця.

Періодична зміна PIN-коду важлива, особливо після будь-якого надання тимчасового доступу або якщо обліковий запис Google показує підозрілу активність входу. Короткі числові PIN-коди — одна з найчастіше експлуатованих вразливостей у розглянутих нами розгортаннях CRD.

Використовуйте VPN у будь-якій публічній або спільній мережі

Підключіться до VPN перед тим, як відкривати CRD у будь-якій мережі, яку ви не контролюєте особисто. Виберіть постачальника з перевіреною політикою без логування та вимикачем, який відрізає інтернет, якщо VPN несподівано розпадеться, закриваючи коротке вікно вразливості.

Більшість користувачів, які пропускають VPN у публічних мережах, ніколи не зустрічалися з видимим інцидентом, що створює хибне відчуття, ніби мережевий ризик є суто теоретичним. Розглядайте крок VPN як обов'язковий у будь-якій спільній підмережі.

Активуйте режим Curtain на Windows

Режим Curtain блокує фізичний екран хост-машини від відображення дистанційної активності під час активного з'єднання CRD. Будь-хто біля хосту бачить лише заблокований екран, незалежно від того, що робить дистанційний користувач. Це потребує Windows Professional, Ultimate, Enterprise або Server.

Повна конфігурація режиму Curtain у Google потребує чотирьох ключів реєстру на Windows. Встановіть RemoteAccessHostRequireCurtain до 1 під HKLM\Software\Policies\Google\Chrome, fDenyTSConnections до 0 та UserAuthentication на 0 під шляхом Terminal Server, а на Windows 10 також встановіть SecurityLayer на 1 під шляхом RDP-Tcp.

Google попереджає, що пропущений крок призведе до негайного завершення сеансу. Після встановлення всіх ключів перезавантажте сервіс хоста CRD, щоб застосувати зміну.

Це налаштування послідовно недовикористовується в розгортаннях спільних офісів, і більшість IT-команд налаштовують його менш ніж за п'ять хвилин.

Постійно оновлюйте Chrome

CRD працює на інфраструктурі Chrome, тому неповнена браузер означає неповнену хост CRD. У 2025 році Chrome записав 205 опублікованих CVE із середньою оцінкою CVSS 7,9; кілька з них включали вразливості віддаленого виконання коду, які безпосередньо впливали на активні хости CRD.

Відкрийте Chrome, перейдіть до меню Довідка, потім Про Google Chrome, і підтвердіть статус поточної версії. Google рекомендує тримати автоматичні оновлення увімкненими щоб патчі безпеки застосовувалися, як тільки вони стають доступними. Затримання або блокування оновлень Chrome залишає відомі вразливості відкритими на будь-якому активному хості CRD.

Висновок

Chrome Remote Desktop постачається зі справжніми захистами: шифрування TLS/SSL, доступ на основі PIN-коду та модель аутентифікації, здатна до 2FA. Для особистого використання із застосованими кроками посилення це надійний вибір для повсякденних потреб дистанційного доступу в довірених мережах.

Структурне обмеження полягає в тому, що вся модель доступу залежить від одного облікового запису Google. Це стосується узгодженості продуктивності, логування відповідності чи надійності інфраструктури — проблеми безпеки у професійних середовищах послідовно вказують на необхідність спеціалізованого рішення. Для команд, які переросли CRD, сервери Cloudzy на основі KVM пропонують більш надійну основу.

Правильний інструмент залежить від вашої ситуації. CRD добре розв'язує проблему особистого доступу. Як тільки до гри входять відповідність вимогам, час безперебійної роботи або доступ для багатьох користувачів, архітектура має відповідати масштабам.