Cloud-Security-Monitoring erfasst Logs, Metriken und Ereignisse aus allen Bereichen deiner Cloud-Infrastruktur – virtuelle Maschinen, Container, Identitätssysteme, Netzwerkflüsse und Anwendungen – und liefert ein Echtzeit-Bild davon, wie sich deine Umgebung verhält.

Durch die kontinuierliche Überwachung und Analyse dieser Daten können Teams unbefugte Zugriffe oder Fehlkonfigurationen erkennen, bevor es zu Sicherheitsvorfällen kommt. Mit klaren Alert-Workflows und automatisierten Playbooks wird Security-Monitoring Teil des Tagesgeschäfts – kein Krisenmodus mehr am Wochenende.

Was ist Cloud-Security-Monitoring?

Cloud-Security-Monitoring bezeichnet die kontinuierliche Beobachtung und Analyse cloud-nativer Ressourcen – etwa Compute-Instanzen, Storage-Buckets, serverlose Funktionen und Netzwerkkontrollen – um Bedrohungen, Schwachstellen oder Compliance-Lücken in Echtzeit zu erkennen.

Es funktioniert, indem Netzwerk-Telemetrie von Firewalls und Security Groups aggregiert und leichtgewichtige Datenagenten auf virtuellen Maschinen und Containern eingesetzt werden. Dabei werden folgende Daten erfasst:

- Logs von virtuellen Maschinen und Containern

- API-Anfragen und Authentifizierungsereignisse

- Netzwerkflüsse, DNS-Abfragen und Endpunkt-Verbindungen

- Systemgesundheitsmetriken und Performance-Daten

- Nutzerverhalten über alle Umgebungen hinweg

Diese Datenströme fließen in eine zentrale Analyse-Engine – oft eine SIEM- oder XDR-Plattform – die Log-Formate normalisiert, Korrelationsregeln anwendet und verhaltensbasierte Analysen durchführt, um Anomalien sichtbar zu machen. Statt mehrere Konsolen gleichzeitig im Blick zu behalten, erhalten Teams eine einheitliche Oberfläche: Alerts werden priorisiert, Tickets automatisch geöffnet und Remediation-Skripte können ohne manuelle Eingriffe ausgeführt werden.

Was sind die Kernkomponenten des Cloud-Security-Monitorings?

Jedes Security-Setup baut auf einigen grundlegenden Bausteinen auf. In einer Cloud-Umgebung fungieren diese Elemente als Sensoren, Filter und Alarmanlagen: Sie sammeln Daten, erkennen auffälliges Verhalten und lösen schnelle Reaktionen aus.

- Datenagenten auf VMs, Containern und serverlosen Workloads

- Log-Aggregations-Pipelines mit Unterstützung für mehrere Clouds und normalisierten Schemas

- Anomalie-Erkennungs-Engines, die Machine Learning nutzen, um Abweichungen im Nutzungsverhalten zu erkennen

- Alert-Workflows, die in Ticketing- und Automatisierungsplattformen integriert sind

Zusammen bieten diese Komponenten vollständige Abdeckung: Rohdaten werden gesammelt, normalisiert, auf Anomalien analysiert und in konkrete Handlungsempfehlungen überführt. So kann sich dein Team auf echte Bedrohungen konzentrieren, statt sich durch endlosen Datenlärm zu kämpfen.

Warum Cloud-Security-Monitoring wichtig ist

Cloud-Security-Monitoring spielt eine zentrale Rolle beim Schutz digitaler Betriebsabläufe. Im Jahr 2025 sind Cloud-Angriffe schneller, gezielter und besser finanziert als je zuvor. Das sind die Gründe, warum Cloud-Security-Monitoring so wichtig ist:

- Keine blinden Flecken: Von On-Premise bis Multi-Cloud behältst du vollständige Transparenz über alle Ebenen.

- Erkennung von Insider-Bedrohungen: Die Nachverfolgung privilegierter Nutzeraktionen deckt Missbrauch auf, bevor er eskaliert.

- Datenbasierte Erkenntnisse: Die Analyse historischer Trends deckt Richtungslücken oder nicht verwaltete IT-Ressourcen auf.

- DevSecOps-Unterstützung: Fehlkonfigurationen in CI/CD-Pipelines erkennen, bevor sie in der Produktion landen.

- Schutz der Reputation: Schnelle Erkennung und transparente Kommunikation stärken das Vertrauen der Kunden und erfüllen die Anforderungen der Behörden.

Doch angesichts der wachsenden Komplexität von Cyberangriffen reicht Cloud-Sicherheitsmonitoring allein nicht aus – Sie benötigen außerdem zuverlässige Cybersicherheitssoftware.

Vorteile des Cloud-Sicherheitsmonitorings

Die Cloud ohne Sicherheitsmaßnahmen zu überwachen ist wie die Haustür abzuschließen und dabei alle Fenster offen zu lassen. Sicherheit und Monitoring gemeinsam einzusetzen ist der Ansatz moderner Teams – und hier ist der Grund:

- Proaktive Bedrohungserkennung: Plötzliche Traffic-Spitzen? Ungewöhnliche Anmeldezeiten? Unbekannte IP-Adressen? Automatisierte Regeln erkennen auffälligen Datenverkehr oder Anmeldeversuche außerhalb der Geschäftszeiten, sodass Angriffe frühzeitig auffallen.

- Schnellere Reaktion auf Vorfälle: Warnmeldungen direkt in ChatOps oder Ticketsysteme zu integrieren verkürzt die durchschnittliche Erkennungszeit erheblich: Analysten müssen keine Logs mehr über mehrere Konsolen verteilt zusammensuchen, und Alarme sind direkt mit Ihren Automatisierungstools verbunden. Wenn Ihr Team benachrichtigt wird, ist die betroffene Instanz bereits isoliert.

- Vereinfachte Compliance: Cloud-Compliance-Monitoring bündelt Audit-Logs – von Berechtigungsänderungen bis hin zu API-Ereignissen – in einheitlichen, fertig aufbereiteten Berichten für Standards wie PCI-DSS oder HIPAA und spart so stundenlange manuelle Arbeit.

- Kostenvermeidung: Frühe Warnmeldungen zu offenen Storage-Buckets oder zu weitreichenden Rollen verhindern aufwendige Untersuchungen nach Datenpannen und teure Bußgelder.

- Skalierbare Überwachung: Cloudbasierte Monitoring-Software verarbeitet Metriken aus Dutzenden von Accounts ohne zusätzlichen Personalaufwand und behält Hunderte von Ressourcen mit derselben Übersicht im Blick wie zuvor bei zehn.

- Erkennung von Angriffsmustern: Kontinuierliches Sicherheitsmonitoring macht langsame, unauffällige Angriffe sichtbar: subtile Rechteerweiterungen, laterale Bewegungen, Missbrauch durch Insider.

- Einheitliche Sicht: Ein zentrales Dashboard setzt konsistente Sicherheits- und Monitoring-Richtlinien über AWS, Azure, GCP und private Clouds hinweg durch.

Wichtige Funktionen fortschrittlicher Cloud-Monitoring-Lösungen

Diese Cloud-Monitoring-Lösungen kombinieren Performance-Metriken (CPU, Arbeitsspeicher, Netzwerk) mit Sicherheitsereignissen (fehlgeschlagene Anmeldungen, Richtlinienverstöße) und geben Ihnen einen vollständigen Überblick über Ihre Risikolage.

- Cloud-Sicherheitsmonitoring-Tools mit vorgefertigten Konnektoren für AWS, Azure und GCP, die den Integrationsaufwand deutlich reduzieren.

- Kontinuierliches Sicherheitsmonitoring erfasst Ereignisse rund um die Uhr, ohne manuelle Eingriffe.

- Verhaltensanalysen, die normale Muster erlernen und Fehlalarme reduzieren, indem sie sich auf echte Anomalien konzentrieren.

- Automatisierte Bereinigungsskripte oder serverlose Funktionen, um kompromittierte Ressourcen zu isolieren und Konten in Sekunden zu deaktivieren.

- Individuelle Dashboards für Führungskräfte, Compliance-Teams und Sicherheitsanalysten, jeweils mit angepassten Ansichten, Drill-downs und der Möglichkeit, anwendungsspezifisches Verhalten zu markieren.

- Integrations-Hubs, die Schwachstellenscanner, Bedrohungsintelligenz-Feeds und Service-Desk-Tools für einen vollständigen Überblick verbinden.

- Compliance-Berichte mit vorgefertigten Dashboards (HIPAA, GDPR, PCI-DSS).

Diese Funktionen machen Cloud-Sicherheitsmonitoring zu mehr als einer Firewall oder einem Antivirus-Aufsatz. Es wird zu einer aktiven Kontrollschicht über Ihre gesamte Cloud und Cloud-Schwachstellen.

Herausforderungen beim Cloud-Sicherheitsmonitoring

Dies sind die häufigsten Probleme, auf die Teams stoßen, unabhängig davon, wie gut ihre Tools sind:

- Datenmenge: Das Erfassen aller Logs aus Dutzenden von Diensten belastet Speicher und Analyse-Pipelines. Sampling und Filterung helfen, das Rauschen zu reduzieren.

- Alert-Fatigue: Zu viele Benachrichtigungen mit geringer Priorität können kritische Bedrohungen überdecken. Schwellenwerte und Unterdrückungsregeln sollten regelmäßig angepasst werden, um das Rauschen gering zu halten.

- Multi-Cloud-Komplexität: Jeder Anbieter verwendet eigene Log-Formate. Ein einheitliches Schema wie OpenTelemetry hilft, die Daten aus AWS, Azure und GCP zu normalisieren.

- Fehlende Fachkenntnisse: Das Erstellen effektiver Korrelationsregeln und das Feintuning von Analyse-Engines erfordert Expertise, die schwer zu finden ist. Managed Services oder Schulungsprogramme können diese Lücke schließen.

- Latenzprobleme: Batch-Log-Uploads können Alarme verzögern. Streaming-Ingestion-Architekturen bieten niedrigere Latenz für schnellere Reaktionen.

Hindernisse überwinden

- Offene Standards wie OpenTelemetry für einheitliches Logging verwenden

- Hochvolumige Quellen am Rand begrenzen oder per Sampling reduzieren

- Runbooks dokumentieren, die Alarme mit automatisierten Eindämmungsmaßnahmen verknüpfen

Diese Maßnahmen helfen dabei, Ihr Sicherheits- und Monitoring-Ökosystem zu einer proaktiven Verteidigung weiterzuentwickeln. Für private Setups empfiehlt sich eventuell ein und Private Cloud.

Best Practices für Cloud-Sicherheitsüberwachung

Auch mit dem besten System müssen Sie grundlegende Best Practices für das Cloud-Monitoring einhalten. Die gute Nachricht: Sie lassen sich leicht zur Routine machen:

- Klare Playbooks definieren: Ordnen Sie jedem Alarm eine Reaktion zu (benachrichtigen, isolieren oder eskalieren), damit Ihr Team genau weiß, was zu tun ist.

- Remediation automatisieren: Integrieren Sie Infrastructure-as-Code oder Serverless-Funktionen, um schädliche IPs automatisch zu sperren oder kompromittierte Zugangsdaten zu rotieren.

- Least Privilege durchsetzen: Schränken Sie ein, wer Monitoring-Sicherheitsregeln ändern oder Rohlogs einsehen darf, um das Insider-Risiko zu reduzieren.

- Regeln regelmäßig überprüfen: Wenn Ihre Cloud-Infrastruktur wächst, entfernen Sie veraltete Alarme und passen Sie Schwellenwerte an neue Baselines an.

- Posture Management integrieren: Verknüpfen Sie Cloud-Compliance-Monitoring-Prüfungen mit kontinuierlichem Sicherheitsmonitoring für lückenlose Abdeckung.

- Cloud-Monitoring-Best-Practices anwenden: Kombinieren Sie Performance- und Sicherheitsdaten in einheitlichen Dashboards, damit DevOps und SecOps dieselbe Sicht haben.

Beispiel-Onboarding-Checkliste

- Standard-Logging auf jeder neuen VM oder jedem Container aktivieren

- Log-Streams auf dem Übertragungsweg zu Ihrem SIEM/XDR verschlüsseln

- Vierteljährliche Audits der Korrelationsregeln einplanen

- Schwachstellenscanner-Alarme in Ihre Monitoring-Workflows einspeisen

Wer diese Schritte systematisch dokumentiert, kann neue Workloads einbinden, ohne Transparenz oder Kontrolle zu verlieren. All das sorgt für einen engeren Sicherheits- und Monitoring-Prozess in Ihrer gesamten Umgebung, ob öffentlich, privat oder hybrid.

Cloud-Sicherheitsmonitoring-Lösungen - Typen und Beispiele

Die richtige Cloud-Sicherheitsmonitoring-Lösung hängt von Ihrer Umgebung, Ihren Kenntnissen und Ihrer Skalierung ab. Im Folgenden finden Sie fünf Lösungstypen (Cloud-nativ, Drittanbieter-SaaS, Open-Source-Stacks, CSPM & XDR-Hybride und einheitliche Dashboards), jeweils mit zwei empfohlenen Tools.

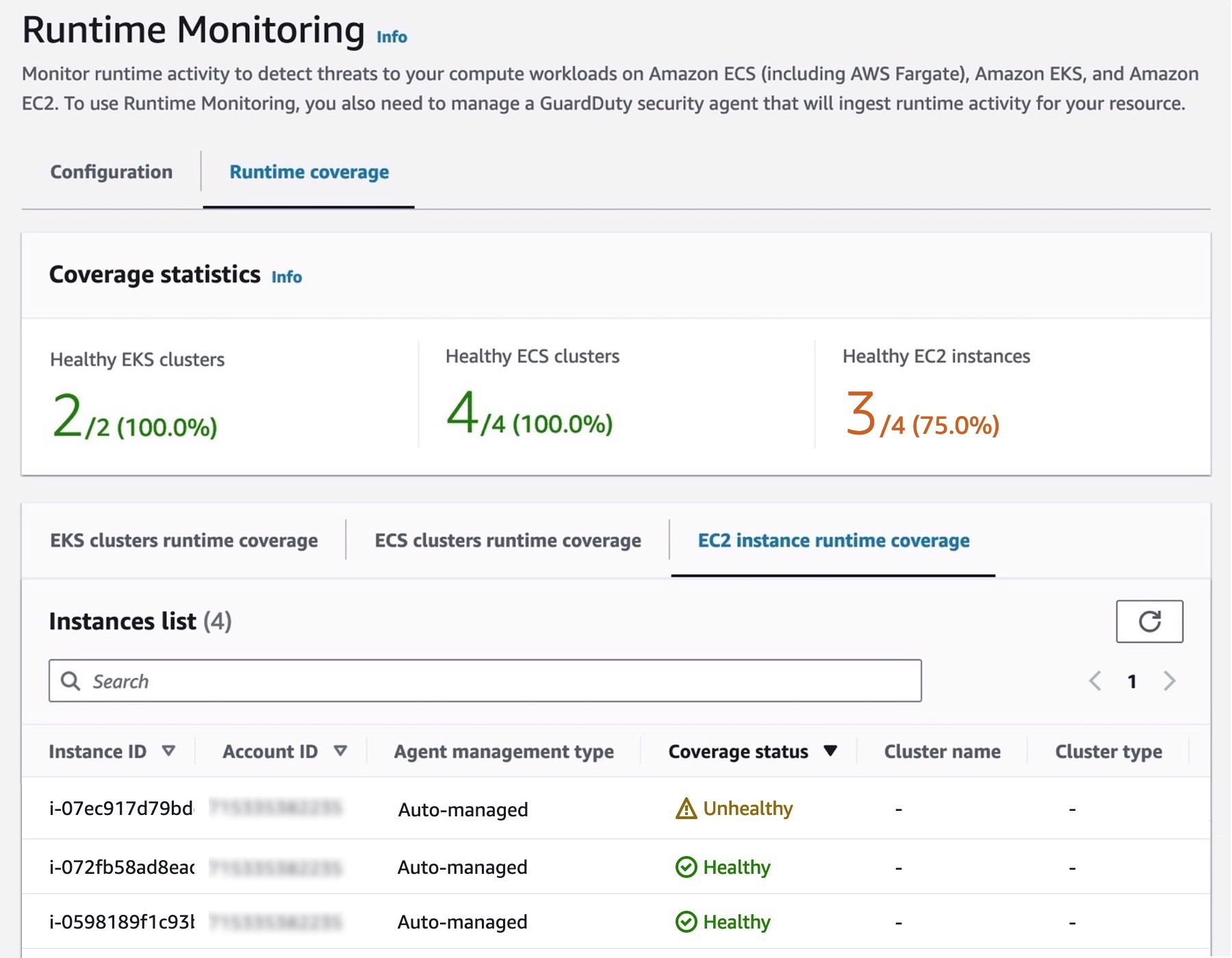

Cloud-natives Monitoring

In große Cloud-Plattformen integriert, bieten diese Dienste sofort einsatzbereite Bedrohungserkennung und Anbindung an die jeweiligen Anbieter-API.

-

AWS GuardDuty:

Vollständig verwaltete Bedrohungserkennung, die VPC-Flow-Logs, DNS-Logs und CloudTrail-Events auswertet – mit nutzungsbasierter Abrechnung. Beschränkt auf AWS-Umgebungen und neigt zu False Positives, die manuelles Tuning erfordern.

-

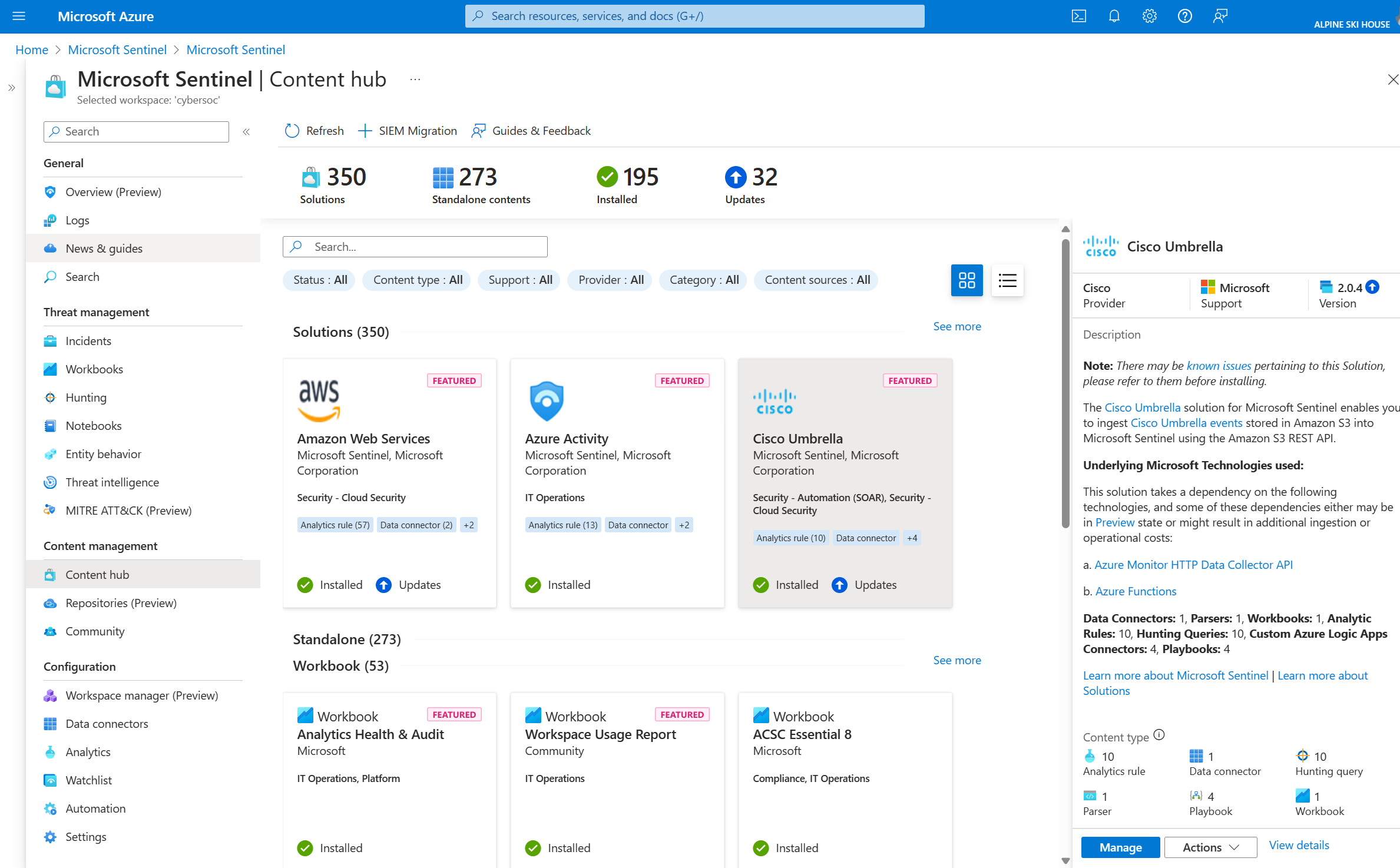

Azure Sentinel:

Cloud-natives SIEM/XDR mit integrierten Konnektoren für Microsoft-Dienste und KI-gestützter Analyse. Die Ingestion-Kosten lassen sich im großen Maßstab schwer vorhersagen, und das Feintuning der Alerts erfordert eine gewisse Einarbeitungszeit.

Drittanbieter-SaaS

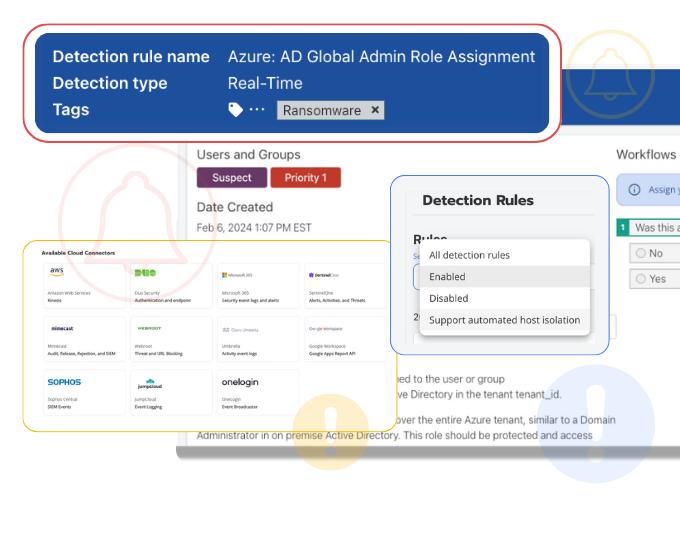

Unabhängige Plattformen mit umfangreicher Analyse, Verhaltens-Tracking und automatisierter Reaktion, oft über mehrere Clouds hinweg.

-

Sumo Logic

SaaS-Analyse, die Logs und Metriken im Cloud-Maßstab aufnimmt und Echtzeit-Sicherheitseinblicke sowie Compliance-Dashboards bietet. Die erweiterte Regelkonfiguration kann für neue Teams komplex werden.

-

Blumira:

Gehostete Erkennung und Reaktion mit vorgefertigten Playbooks und automatisierten Untersuchungs-Workflows. Das kleinere Anbieter-Ökosystem bedeutet weniger Community-Integrationen und einen noch nicht ganz ausgereiften Funktionsumfang.

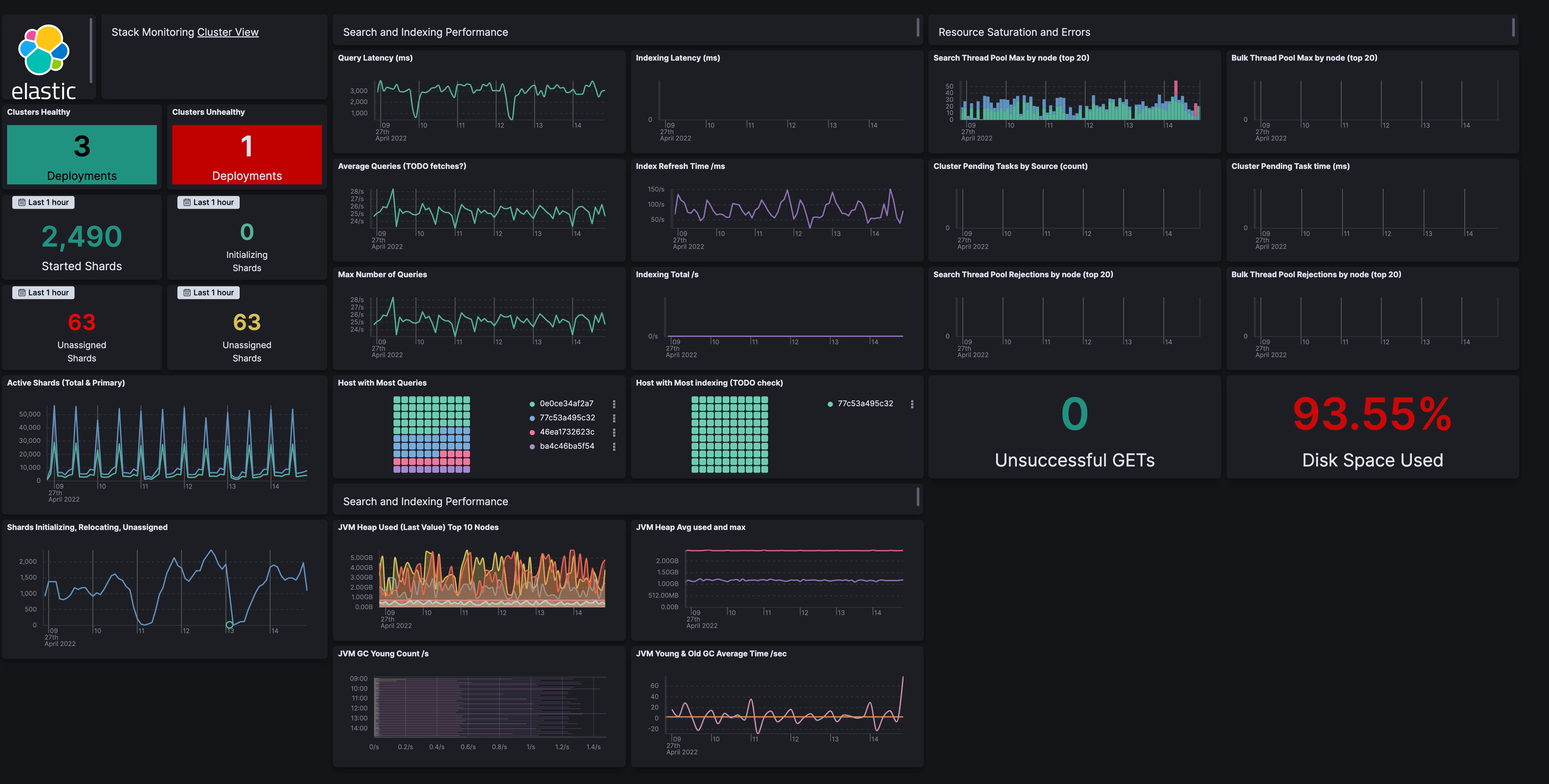

Open-Source-Stacks

Community-getriebene Lösungen mit voller Kontrolle über Datenpipelines und Auswertung. Besonders geeignet für Teams mit fundiertem internem Know-how.

-

ELK-Stack:

Umfassende Log-Erfassung, Parsing und Visualisierung mit Echtzeit-Dashboards. Erfordert erheblichen Einrichtungsaufwand und laufende Pflege, um Indexierungs-Pipelines zu skalieren.

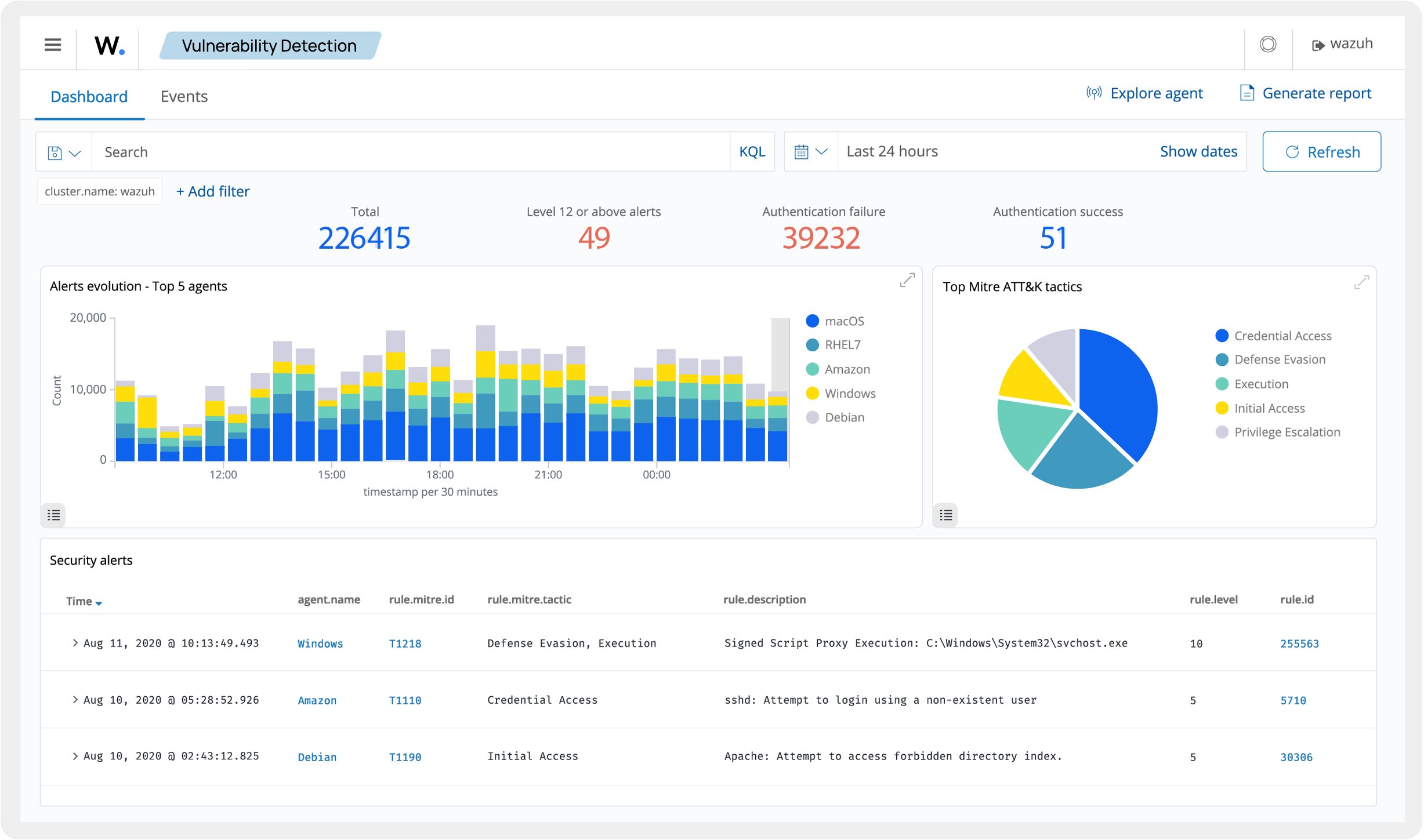

-

Wazuh:

Open-Source-Sicherheitsplattform, die ELK um hostbasierte Intrusion Detection und Compliance-Reporting erweitert. Steile Lernkurve und eingeschränkte offizielle Support-Kanäle.

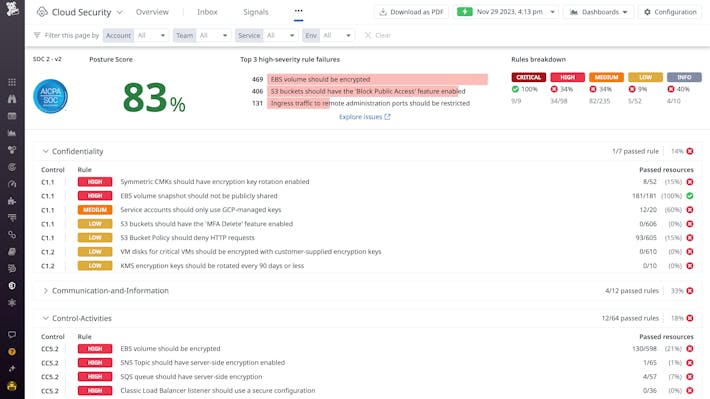

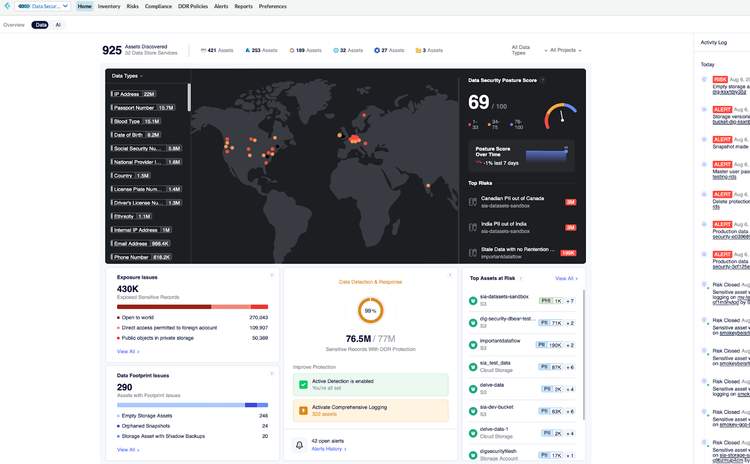

CSPM & XDR Hybride

Plattformen, die kontinuierliches Posture-Management mit Laufzeit-Bedrohungserkennung kombinieren. So erhalten Sie gleichzeitig Einblick in Konfiguration und Verhalten.

-

Prisma Cloud

Einheitliches CSPM, CIEM und Runtime-Schutz mit Container- und Serverless-Unterstützung; die anfängliche Einrichtung ist komplex und die Lernkurve steil, was den Einstieg verlangsamt.

-

CrowdStrike Falcon:

Vollständiges XDR mit Endpoint-Schutz, Schwachstellenmanagement und integrierter Bedrohungsanalyse; der Performance-Overhead auf Endgeräten ist spürbar, und die optimale Konfiguration erfordert Spezialwissen.

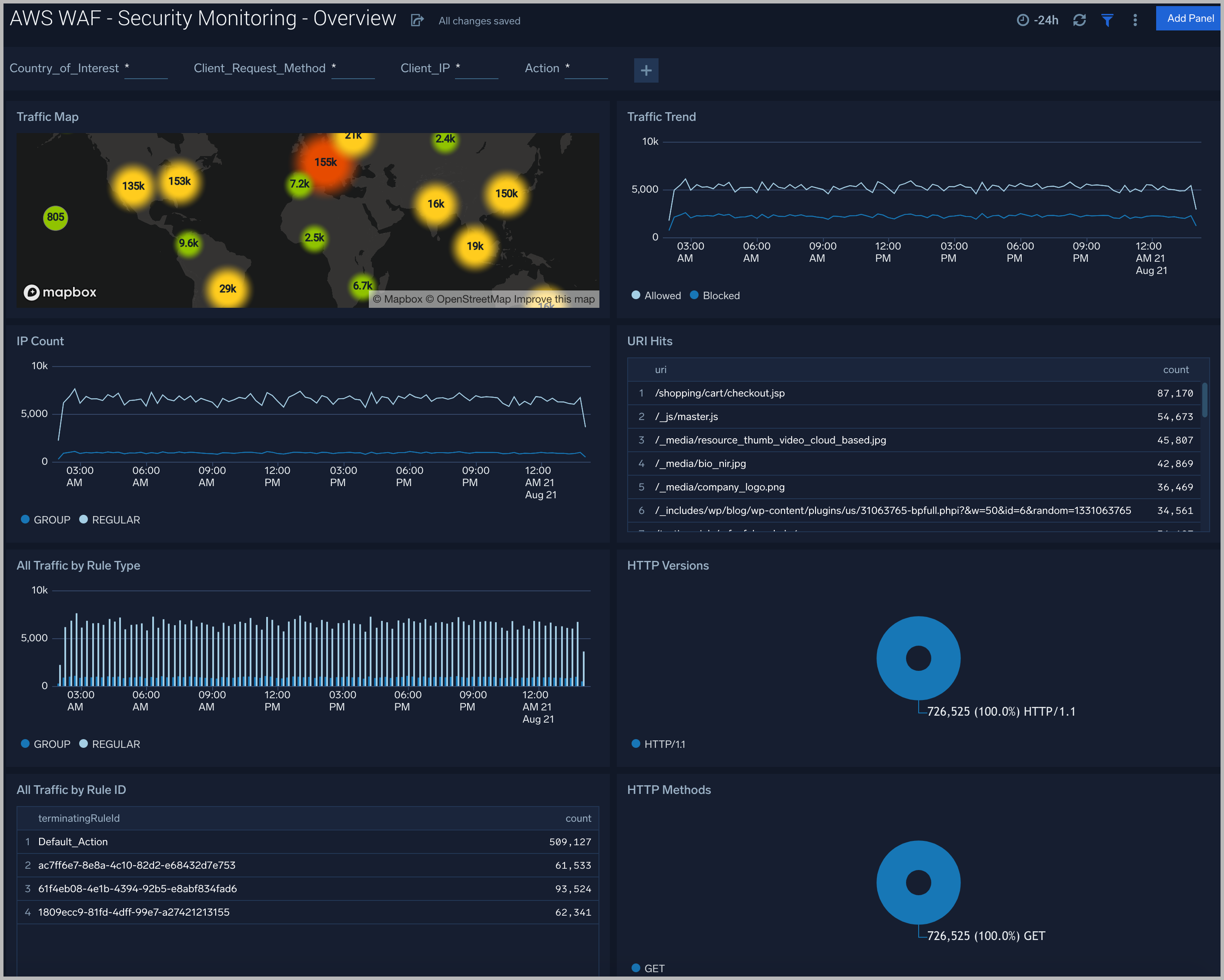

Einheitliche Dashboards

Lösungen, die Sicherheitsereignisse, Logs und Performance-Metriken in einer zentralen Ansicht zusammenführen und so DevOps und SecOps verbinden.

-

Datadog:

Kombiniert Logs, Metriken, Traces und Sicherheitsüberwachung in einer einzigen Oberfläche, mit vorkonfigurierten Benachrichtigungen für Cloud-Dienste; die Log-Ingestion-Einrichtung ist aufwendig, und die Kosten für die Datenaufbewahrung können schnell steigen.

-

Splunk Enterprise Security:

Leistungsstarke Korrelation, Bedrohungsanalyse-Integration und anpassbare Sicherheits-Dashboards; die Lizenzkosten sind hoch, und neue Nutzer benötigen Zeit, um sich einzuarbeiten.

Jede Kategorie hat ihre Kompromisse: sei es die Einfachheit cloud-nativer Deployments, die Flexibilität von Open-Source oder die Tiefe hybrider Plattformen. Wählen Sie die Lösung, die zu den Kenntnissen Ihres Teams, Ihrem Budget und Ihren regulatorischen Anforderungen passt, um das Beste aus Ihrer Cloud-Sicherheitsüberwachung und Ihrer Cloud-Sicherheitsarchitektur insgesamt herauszuholen.

Fazit

Ein zuverlässiges Cloud-Sicherheits-Setup ist ohne Cloud-Infrastruktur-Sicherheitnicht vollständig. Wer Cloud-Sicherheits-Monitoring-Tools, bewährte Sicherheitspraktiken und kontinuierliche Überwachung in den Arbeitsalltag integriert, wechselt von reaktiver Log-Analyse zu proaktiver Verteidigung und hält Angreifer 2025 dauerhaft auf Abstand.