Bei diesem MikroTik L2TP VPN-Setup übernimmt L2TP das Tunneling, während IPsec die Verschlüsselung und Integrität sicherstellt. Diese Kombination bietet native Client-Kompatibilität ohne Drittanbieter-Agenten. Die Überprüfung der kryptografischen Hardware-Grenzen hat dabei höchste Priorität.

Wer den Kapselungs-Overhead dieses Doppelprotokoll-Stacks ignoriert, würgt Deployments still ab, bevor sie auch nur ein einziges Megabyte verarbeiten.

Was ist MikroTik L2TP VPN?

Von Grund auf ist L2TP ausschließlich als reiner Transportkanal konzipiert. Es bietet keinerlei eigene Verschlüsselung für den Datenverkehr über unsichere Netzwerke.

Um Verschlüsselung und Integrität hinzuzufügen, kombinieren Netzwerkarchitekten L2TP mit IPsec. Das Ergebnis ist ein Doppelprotokoll-Stack, bei dem L2TP den Tunnel kapselt und IPsec die Nutzdaten absichert. Diese Hybridarchitektur ist die erste Wahl, wenn Legacy-Kompatibilität gefragt ist und keine invasiven Drittanbieter-Agenten eingesetzt werden sollen.

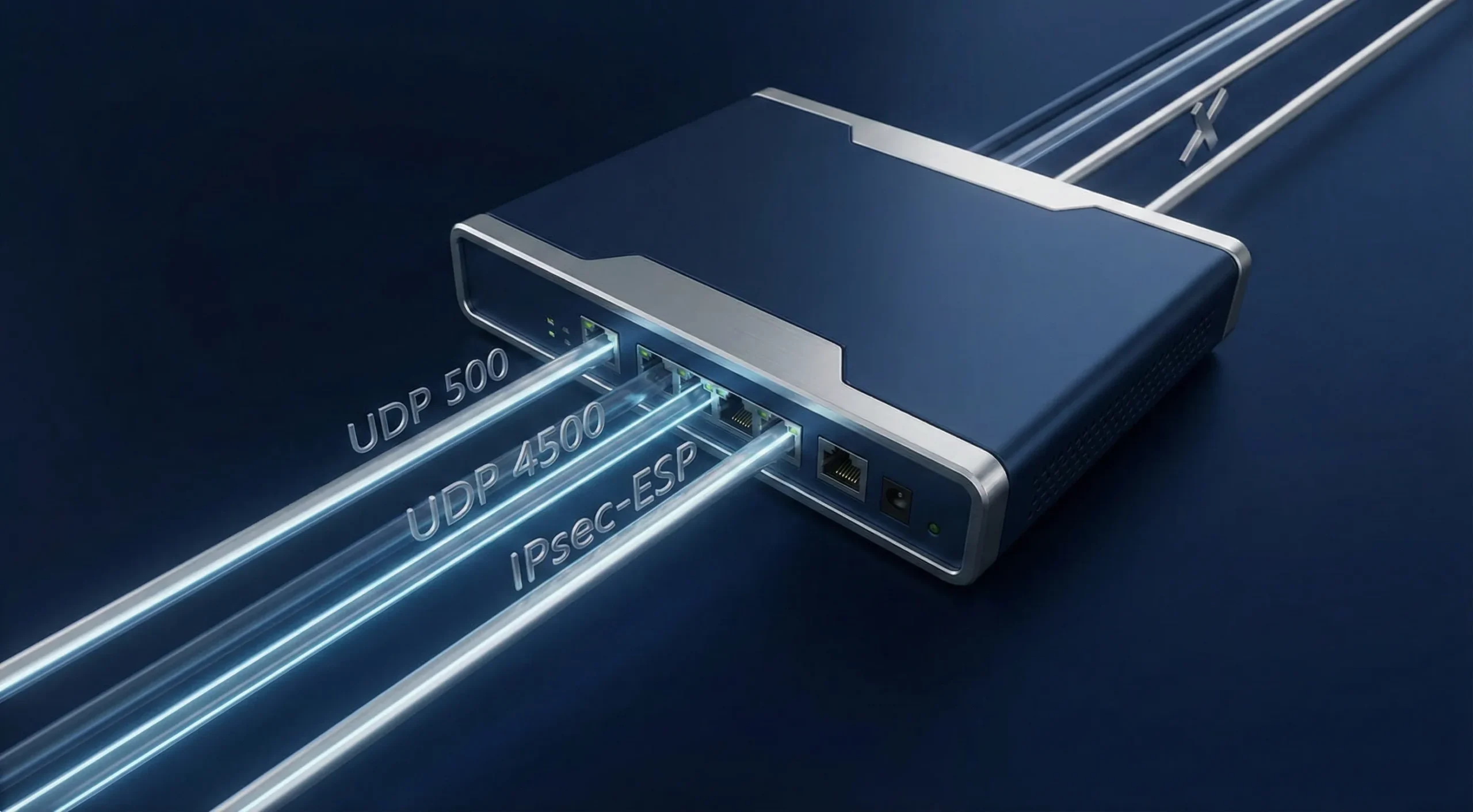

Diese Abhängigkeit vom Doppelprotokoll bestimmt direkt, wie Sie Ihre Firewall-Ausnahmenkonfigurieren. Ihr MikroTik VPN-Setup schlägt sofort fehl, sobald entweder das UDP-Routing oder der zugrunde liegende IPsec-Kapselungsprozess ausfällt.

So funktioniert es

Der Aufbau dieser gesicherten Verbindung erfordert einen präzisen, zweistufigen Netzwerk-Handshake. IKE Phase 1 handelt zunächst die kryptografische Security Association anhand Ihres komplexen Vorinstallierter Schlüssel.

Sobald diese Grundlage steht, baut Phase 2 den L2TP-Tunnel direkt innerhalb der verschlüsselten Nutzdaten auf. Schlägt eine der beiden Phasen fehl - wegen PSK-Mismatch, Proposal-Mismatch, blockiertem UDP 500/4500 oder NAT-Problemen - kommt der Tunnel nicht zustande. In bestimmten Windows NAT-T-Grenzfällen kann außerdem eine Registry-Änderung erforderlich sein.

Der doppelte Kapselungsprozess

Daten, die durch ein MikroTik L2TP VPN-Setup fließen, durchlaufen eine mehrstufige Verpackung. Sie werden in einen Standard- PPP-Frameeingebettet, dann vom L2TP-Protokoll umhüllt und schließlich durch IPsec ESP gesichert.

Dieser kumulative Overhead bläht die Paketgröße erheblich auf und treibt sie weit über die standardmäßige Maximale Übertragungseinheit des Netzwerks hinaus. Diese plötzliche Vergrößerung führt in Hochlatenznetzwerken unweigerlich zu starker Paketfragmentierung.

Wenn in Ihrem Unternehmen Geschwindigkeit Vorrang vor tiefem Tunneling hat, empfehle ich unseren Leitfaden zur Shadowsocks-Konfiguration - eine überzeugende Alternative mit geringem Overhead. Für einfache webbasierte Unternehmensanwendungen ist schweres Tunneling meiner Meinung nach oft überdimensioniert.

Wie richtet man MikroTik L2TP VPN ein?

Ein abgesicherter Server auf RouterOS v7 erfordert höchste Sorgfalt beim Setup. Am besten geben Sie dem Router eine öffentlich erreichbare Adresse oder einen stabilen DNS-Namen. Eine statische öffentliche IP ist bevorzugt, aber nicht in jedem Deployment zwingend erforderlich.

Sichern Sie die Konfiguration sofort, da fehlerhafte IPsec-Richtlinien den Zugang sperren können. Lesen Sie dazu unseren Leitfaden zum Thema Mikrotik Port-Weiterleitung Lesen Sie die Dokumentation vollständig, bevor Sie kryptografische Traffic-Chains anpassen. Folgen Sie dieser MikroTik L2TP VPN-Einrichtung genau. Firewall-Regeln auf einem Live-Produktionsrouter überstürzt zu setzen endet garantiert in einer Katastrophe.

Schritt 1: IP-Pool und PPP-Profil erstellen

Sie müssen lokale IP-Adressen festlegen. Verbindende Clients erhalten diese IPs.

- Öffnen Sie das Menü IP. Klicken Sie auf Pool.

- Klicken Sie auf Hinzufügen. Benennen Sie den Pool vpn-pool.

- Legen Sie Ihren gewünschten IP-Bereich fest.

- Öffnen Sie das Menü PPP. Klicken Sie auf Profile.

- Klicken Sie auf Hinzufügen. Benennen Sie das Profil l2tp-profile.

- Weisen Sie als Local Address die Gateway-Adresse Ihres Routers zu.

- Setzen Sie die Remote Address auf vpn-pool.

Schritt 2: Globalen Server und IPsec aktivieren

Dieser Schritt aktiviert den globalen L2TP-Listener in Ihrer MikroTik L2TP VPN-Einrichtung. RouterOS bindet die IPsec-Verschlüsselung dynamisch ein, sobald Sie sie aktivieren.

- Öffnen Sie das Menü PPP. Klicken Sie auf Interface.

- Klicken Sie auf L2TP Server.

- Setzen Sie das Häkchen bei Enabled.

- Wählen Sie L2TP-Profile als Standard-Profil.

- Wählen Sie unter Use IPsec die Option Require, es sei denn, Sie benötigen bewusst einen Fallback ohne IPsec für ein Lab- oder Migrationsszenario.

- Tragen Sie eine komplexe Zeichenkette in das Feld IPsec Secret ein.

Schritt 3: PPP-Benutzer (Secrets) anlegen

Ihr Server benötigt Benutzerkonten. Sie müssen Anmeldedaten für die Remote-Client-Authentifizierung erstellen. Der nächste Teil Ihrer MikroTik L2TP VPN-Einrichtung wechselt zum PPP-Profil.

- Öffnen Sie das Menü PPP. Klicken Sie auf Secrets.

- Klicken Sie auf Hinzufügen.

- Geben Sie einen eindeutigen Namen ein. Geben Sie ein sicheres Passwort ein.

- Setzen Sie den Service auf L2TP.

- Setzen Sie das Profil auf l2tp-profile.

Schritt 4: Firewall-Regeln konfigurieren (Priorität)

Deine Firewall blockiert die IPsec-Aushandlung. Diese Regeln müssen in deine Input-Chain eingetragen werden.

- UDP-Port 500 akzeptieren. Dieser Port verwaltet Phase-1-Security-Associations.

- Port 4500 für UDP akzeptieren. Dieser verarbeitet NAT Traversal.

- Port 1701 für UDP akzeptieren, um L2TP-Verbindungen aufzubauen. Nach der Einrichtung kann zugehöriger Datenverkehr weitere UDP-Ports verwenden, wie ausgehandelt.

- IPsec-ESP-Protokoll zulassen. Damit werden verschlüsselte Nutzdaten gemäß Protokoll 50 ermöglicht.

Wenn VPN-Clients gerouteten Zugriff auf interne Subnetze benötigen, müssen zusätzlich IPsec-Policy-Match-Regeln in der Forward-Chain eingetragen und der entsprechende Traffic von srcnat/masquerade ausgenommen werden. FastTrack-Bypass allein reicht für alle gerouteten IPsec-Szenarien nicht aus.

Schritt 5 & 6: Standardrichtlinien und Peer-Profile optimieren

RouterOS verwendet standardmäßige dynamische Templates. Diese müssen manuell abgesichert werden.

- Öffnen Sie das IP-Menü. Klicken Sie auf die Option IPsec. Klicken Sie auf den Tab Proposals.

- SHA256-Hash-Parameter prüfen. AES-256-CBC-Verschlüsselung verifizieren.

- Setze die PFS-Gruppe mindestens auf modp2048 – oder eine stärkere Gruppe, sofern alle beteiligten Client-Plattformen diese unterstützen. modp1024 ist nicht zulässig; RFC 8247 stuft es als SHOULD NOT ein.

- Klicke auf den Profiles-Tab. Setze Hash auf sha256. Setze Encryption auf aes-256.

- Aktiviere NAT Traversal, wenn Clients oder der Server hinter NAT sitzen könnten. Dadurch funktioniert IPsec korrekt über Port 4500 in NAT-Umgebungen.

Alle Proposal-Werte – PFS-Gruppe, Hash-Algorithmus und Verschlüsselungsverfahren – müssen mit dem übereinstimmen, was Ihre Client-Plattformen tatsächlich unterstützen. Stimmen sie nicht überein, schlägt Phase 2 ohne Fehlermeldung fehl.

Erweiterte Optimierung (FastTrack umgehen)

Die standardmäßige IPv4-FastTrack-Regel beschleunigt die Paketweitergabe künstlich. Das führt regelmäßig dazu, dass IPsec-Tunnel abbrechen, weil Pakete vor dem Verschlüsselungszyklus vorzeitig weitergeleitet werden.

Du musst FastTrack für den gesamten kryptografischen Datenverkehr explizit umgehen. Erstelle dazu eine Accept-Regel mit den IPsec-Matchern Policy=in,ipsec. Ziehe diese Regel oberhalb von FastTrack. Deine MikroTik VPN-Konfiguration stabilisiert sich, sobald das eingerichtet ist.

Wenn VPN-Clients gerouteten Zugriff auf interne Subnetze benötigen, müssen zusätzlich IPsec-Policy-Match-Regeln in der Forward-Chain eingetragen und der entsprechende Traffic von srcnat/masquerade ausgenommen werden. FastTrack-Bypass allein reicht für alle gerouteten IPsec-Szenarien nicht aus.

Wichtigste Funktionen und Vorteile

Viele Teams entscheiden sich nach wie vor für ein MikroTik L2TP VPN-Setup statt für Zero-Trust-Modelle, um native OS-Kompatibilität zu behalten und Drittanbieter-Agents zu vermeiden. Dennoch setzen erfahrene Sysadmins weiterhin auf den höheren IPsec-Overhead, allein um maximale administrative Kontrolle zu behalten. Die native Betriebssystemintegration beseitigt kollidierende Drittanbieter-Agents auf Ihren Endpunkten zuverlässig.

Ich stelle immer wieder fest: Native Betriebssystem-Tools überdauern trendige Drittanbieter-Agenten jedes Mal. Wer diese obligatorischen Client-Rollouts weglässt, spart dem Helpdesk leicht Hunderte von Stunden im Jahr. Die Einrichtung dieses MikroTik L2TP VPN bringt jedoch konkrete Hardware-Anforderungen mit sich, die nachfolgend beschrieben werden.

| Funktionsbereich | RouterOS Auswirkungen |

| Sicherheitsstandard | AES-256-IPsec-Verschlüsselung schützt vor Man-in-the-Middle-Angriffen. |

| Kompatibilität | Breite native Unterstützung auf Windows- und Apple-Plattformen, mit plattform- und versionsspezifischer Unterstützung auf anderen Systemen. |

| CPU-Overhead | Der IPsec-Durchsatz hängt vom Router-Modell, der CPU, dem Datenverkehrsmuster, der Cipher-Suite und der Offload-Unterstützung ab. Auf kompatibler Hardware kann RouterOS IPsec-Beschleunigung wie AES-NI nutzen. |

| Firewall-Komplexität | Firewall-Regeln variieren je nach Topologie, aber L2TP/IPsec erfordert üblicherweise UDP 500, UDP 4500, L2TP-Steuerverkehr und IPsec-Richtlinienverarbeitung. |

Sicherheit und native Kompatibilität

Der entscheidende Sicherheitsvorteil dieses MikroTik-L2TP-VPN-Setups ist die kryptografische AES-256-Suite. Die Mathematik stimmt. Dennoch bleiben exponierte Edge-Gateways ein bevorzugtes Ziel für automatisierte Scan-Systeme. Ein aktueller 2024 CISA Bericht bestätigte, dass exponierte VPN-Gateways weltweit für rund 22 % der initialen Ransomware-Zugriffsvektoren verantwortlich sind.

Striktes Address-List-Filtering ist unverzichtbar. Einem exponierten Port ohne Adressfilterung zu vertrauen, ist fahrlässig. Wenn Sie Deep-Packet-Inspection begegnen, lesen Sie unseren Artikel zur Einrichtung eines Verschleiertes VPN um aktive Zensur zu umgehen.

Performance-Überlegungen (Hardware-Offloading)

Ohne Hardware-Beschleunigung übernimmt die CPU die gesamte Verschlüsselung inline. Das kann die Auslastung eines einzelnen Kerns an die Grenze treiben und den Durchsatz deutlich unter die Leitungsgeschwindigkeit senken. MikroTiks eigene IPsec-Hardware-Beschleunigungsdokumentation bestätigt dies direkt.

Um Ihre IPsec-Tunnel ohne CPU-Engpässe mit voller Leitungsgeschwindigkeit zu betreiben, brauchen Sie Hardware, die die Last tatsächlich bewältigen kann. Bei Cloudzy bietet unser MikroTik VPS hochgetaktete Ryzen-9-CPUs, NVMe-Speicher und 40-Gbps-Netzwerk - gezielt für kryptografische Workloads dieser Art ausgelegt.

Typische Anwendungsfälle

L2TP/IPsec eignet sich besonders für stark isolierte Transportszenarien und nicht für allgemeines Web-Routing. Ein Gartner-Analyse 2025 ergab, dass 41 % der Edge-Netzwerke in Unternehmen nach wie vor stark auf native Protokolle setzen, um teure Drittanbieter-Lizenzen zu vermeiden.

Diese Legacy-Protokolle sind tief in Milliarden von Geräten weltweit verankert. Dieses MikroTik L2TP VPN-Setup eignet sich besonders gut, wenn strenge Firewall-Grenzen durchgesetzt werden, die den Zugriff ausschließlich auf interne Unternehmens-Subnetze beschränken. Dieses Protokoll für vollständiges Tunnel-Webbrowsing einzusetzen ist eine grundlegende Fehlallokation von Ressourcen.

Fernzugriff für Mitarbeiter und Site-to-Site-Einschränkungen

Diese Protokollkonfiguration funktioniert am besten, wenn einzelne Remote-Mitarbeiter sich in ein zentrales Büro-LAN einwählen. Hinzu kommt, dass der L2TP-Wrapper bei statischen Branch-Routern unnötige und spürbare Latenz verursacht.

Für die dauerhafte Verbindung zweier physisch getrennter Bürostandorte ist diese Lösung deutlich zu ineffizient. Zum Verbinden fester Unternehmensstandorte empfehlen wir unseren Artikel zu folgendem Thema: Site-to-Site-VPN Leitfaden.

Fazit

Ein korrekt konfiguriertes MikroTik L2TP VPN-Setup gibt Remote-Mitarbeitern nativen Netzwerkzugriff, ohne auf Software von Drittanbietern angewiesen zu sein. Moderne Protokolle dominieren derzeit die Networking-Diskussion, doch bewährte AES-256 IPsec-Verschlüsselung macht diese Architektur zu einer zuverlässigen Wahl für Unternehmen.

Korrekte NAT-T-Einstellungen helfen, einige Phase-2-Fehler in NATed-Pfaden zu vermeiden, aber PSK-Abweichungen, Proposal-Konflikte und Firewall-Probleme können die Aushandlung trotzdem unterbrechen. Beachten Sie, dass L2TP und IPsec zusammen einen Encapsulation-Overhead erzeugen und die effektive MTU reduzieren. Der Performance-Verlust entsteht durch den zusätzlichen Paket-Wrapper, nicht durch eine zweite Verschlüsselungsschicht.

MikroTiks eigene IPsec-Dokumentation bestätigt, dass die Hardware-Beschleunigung eine eingebaute Verschlüsselungs-Engine im CPU nutzt, um den Verschlüsselungsprozess zu beschleunigen. Ohne diese fällt die gesamte kryptografische Last auf den Haupt-CPU, und der Durchsatz sinkt erheblich.

Der Einsatz von Routern mit nativen kryptografischen Beschleunigern verhindert Engpässe am CPU und hält das Netzwerk auf voller Leitungsgeschwindigkeit.