Der technologische Fortschritt schreitet rasant voran, verbessert die Lebensqualität und erweitert unsere Möglichkeiten im Internet. Doch wie so oft in der Geschichte der Menschheit hat Technologie zwei Seiten. Eine konstruktive und eine destruktive. Online-Angriffe und bösartiges Hacking sind eine dieser destruktiven Seiten, die im letzten Jahrzehnt massiv zugenommen haben. Auch die Methoden werden immer ausgefeilter. Einer der am häufigsten eingesetzten Online-Angriffe ist der Distributed-Denial-of-Service-Angriff, kurz DDoS. DDoS ist eine weiterentwickelte Form des DoS-Angriffs (Denial of Service). Während viele andere Angriffsmethoden, wie etwa der berüchtigte Trojaner, einst gefürchtet waren und heute kaum noch eine Rolle spielen, hat sich der DDoS-Angriff auf Netzwerke und Server bis heute gehalten und wird weiterhin erfolgreich eingesetzt. Natürlich gibt es Gegenmaßnahmen und Präventionsstrategien. Aber was tun, wenn das eigene Heimnetzwerk angegriffen wird? In diesem Artikel stelle ich zehn Lösungen und Schutzmaßnahmen gegen DDoS-Angriffe auf Heimnetzwerke vor. Zunächst aber klären wir die wichtigsten Grundbegriffe.

Was ist ein DDoS-Angriff?

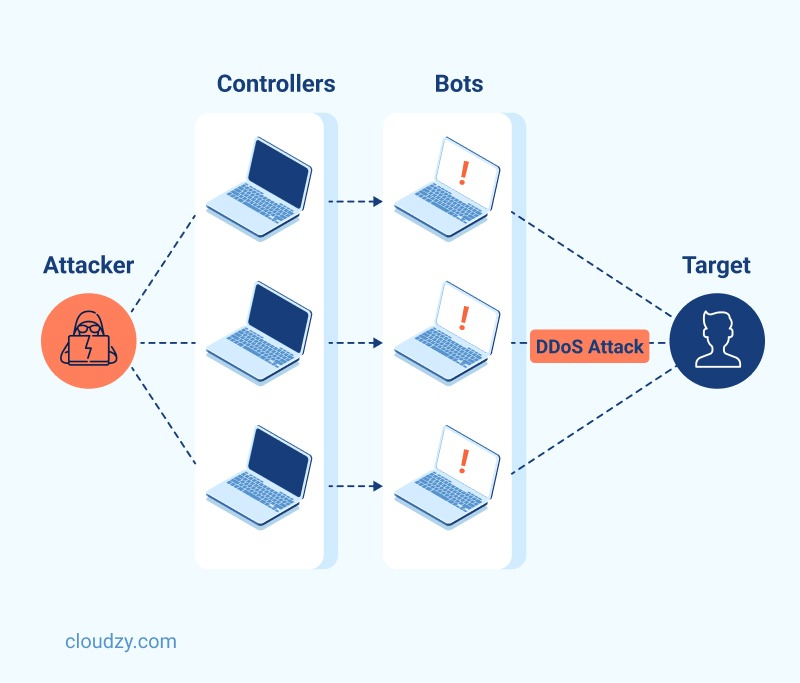

Entgegen der verbreiteten Vorstellung ist DDoS kein Hacking, sondern ein Angriff. Das bedeutet: Der Angreifer will dein Netzwerk oder deinen Server nicht übernehmen, sondern außer Betrieb setzen und zum Absturz bringen. Es gibt verschiedene DDoS-Angriffsmethoden, die in drei übergeordnete Kategorien fallen, aber das grundlegende Muster ist bei allen ähnlich. Bei einem DDoS-Angriff überflutet der Angreifer das Zielnetzwerk oder den Zielserver mit einer massiven Welle gefälschter Netzwerkanfragen.

Die schiere Geschwindigkeit und Menge dieser gefälschten Anfragen ist so hoch, dass sie die Bandbreite deines Netzwerks oder Servers vollständig in Anspruch nehmen und alle Ressourcen für deren Verarbeitung binden. Der Server reagiert dann entweder nicht mehr auf andere Aufgaben und Anfragen, weil die Rechenkapazität fehlt, oder er bricht komplett zusammen. Der Angreifer startet diese Attacken in der Regel über eine Vielzahl von Geräten, die darauf programmiert sind, Anfragen zu spammen. Diese Geräte werden als Teil eines sogenannten Botnetzes eingesetzt. Da Heimnetzwerke über zugewiesene Bandbreite eines zentralen Servers deines ISP laufen, sind sie mit DDoS vergleichsweise leichter angreifbar als ein selbst betriebener Server. Deshalb ist Router-DDoS-Schutz so wichtig.

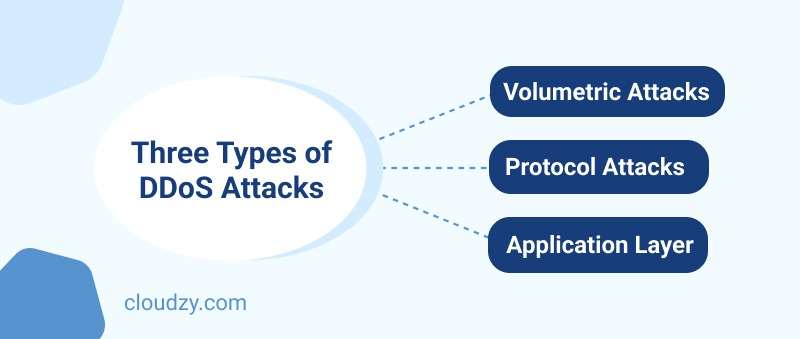

Die drei Arten von DDoS-Angriffen

Es ist wichtig, die drei übergeordneten Kategorien zu kennen, die ein DDoS-Angreifer nutzt, um dein Heimnetzwerk zu schädigen. Diese drei Kategorien sind keine konkreten Angriffsmethoden, sondern Angriffsschemata, denen jeweils mehrere verschiedene DDoS-Methoden zugeordnet sind. Hier ein kurzer Überblick.

Volumetrische Angriffe

Wie der Name schon andeutet, setzen volumetrische Angriffe auf schiere Masse, um ihr Ziel zu erreichen. Daher sind sie auch die am häufigsten verwendete Art von DDoS-Angriff zu passieren. Der Ablauf ist dabei recht einfach: Der Angreifer setzt auf schiere Masse und schickt so viel illegitimen Datenverkehr wie möglich, um den Server zum Absturz zu bringen. Das Ziel des Angriffs ist Ihr DNS. Reicht die erste Welle aus unerwünschten Anfragen nicht aus, wird sie einfach wiederholt. Volumetrische Angriffe sind weit verbreitet, weil sie von fast jedem ohne großen Aufwand durchgeführt werden können. Das bedeutet aber auch, dass der DDoS-Schutz für Heimnetzwerke gegen diese Methode vergleichsweise einfach umzusetzen ist.

Protokollangriffe

Protokollbasierte Angriffe erfordern etwas mehr Aufwand, richten dafür aber auch erheblich größeren Schaden in einem Heimnetzwerk an. Bei dieser Methode muss der Angreifer zunächst eine grundlegende Kommunikationsverbindung zwischen seinem Netzwerk und dem Zielnetzwerk herstellen. Dazu sendet er einen sogenannten "TCP"-Handshake. Wird dieser akzeptiert, werden erste Daten ausgetauscht - darunter IP- und DNS-Adressen. Anschließend schließt der Angreifer den Handshake absichtlich nicht ab. Stattdessen nutzt er die gewonnenen Daten, um immer weitere TCP-Handshake-Anfragen mit gefälschten IP-Adressen zu senden. Jede dieser Anfragen beansprucht Bandbreite - auch zur Ablehnung. Der Server wird dadurch überlastet und bricht zusammen.

Anwendungsschicht

Angriffe auf der Anwendungsschicht DDoS sind die raffinierteste Angriffsmethode, da sie die eigenen Ressourcen einer Anwendung oder eines Servers gegen diesen selbst richten. Der Name deutet bereits an, dass nicht die grundlegende Infrastruktur des Servers angegriffen wird, sondern die "Anwendungsschicht" der gehosteten Daten. Handelt es sich dabei um eine Website, fordert der Angreifer kontinuierlich einen nicht existierenden Unterbereich dieser Website an. Der Webserver muss daraufhin jeweils mit einem Antwortpaket bestätigen, dass dieser Bereich nicht vorhanden ist. Der Angreifer setzt die Anfragen so lange fort, bis der Server überlastet ist und weder legitime noch illegitime Anfragen bearbeiten kann.

Die Zero-Day- und andere DDoS-Angriffsmethoden

Jede der drei genannten Kategorien von DDoS-Angriffen umfasst wiederum verschiedene Angriffsmethoden. Die häufigsten Methoden in der Kategorie der Protokollangriffe sind TCP-Flut und SYN-Flood. Bei volumetrischen Angriffen verfügen wir über die ICMP-Flut, Ping of Death, und UDP-Flut. Schließlich haben wir auf der Anwendungsschicht die Slowloris-Methode. All diese Methoden sind gut dokumentiert, und es gibt Wege, ihnen sowohl in Heimnetzwerken als auch auf unabhängigen Servern entgegenzuwirken. Daneben gibt es jedoch noch eine weitere Kategorie von DDoS-Angriffen, die als Zero-Day-Angriffe. Wie der Name schon andeutet, handelt es sich bei diesen Angriffen um Methoden, die noch nicht bekannt sind und erst dann ans Licht kommen, wenn sie erstmals gegen ein neues Opfer eingesetzt werden. Da das Konzept der DDoS-Angriffe so vielschichtig ist, gibt es viele verschiedene Zero-Day-Angriffe mit neuen und einfallsreichen Angriffsmethoden. Zero-Day-Angriffe gelten als besonders wertvoll, weil ihre Vorgehensweise noch nicht entdeckt wurde. Daher wird vermutet, dass diese Methoden gezielt aufgespart werden, um sie gegen hochrangige Ziele einzusetzen. Alle Methoden, die ich zuvor genannt habe, wurden einmal ebenfalls als Zero-Day-Angriffe bezeichnet. Im Allgemeinen sind diese Angriffe jedoch das Letzte, worüber Sie sich beim Thema DDoS-Schutz für Ihr Heimnetzwerk Gedanken machen müssen.

HTTP Flood ist ebenfalls ein bekannter DDoS-Angriff. Um sich davor zu schützen, empfiehlt es sich dringend, Ihre HTTP beim Surfen im Internet – etwa in Browsern wie Chrome – abzusichern.

Beweggründe hinter einem DDoS-Angriff

Hinter jedem DDoS-Angriff stecken unterschiedliche Motive. Im Großen und Ganzen lassen sich die Ursachen solcher Angriffe jedoch auf ein Muster zurückführen. Bei umfangreichen DDoS-Angriffen gibt es meist zwei Hauptgründe. Der erste ist Erpressung: Wenn eine Gruppe von Hackern die Online-Präsenz eines Unternehmens erfolgreich lahmlegt, schränkt sie dessen Marketing- und Betriebsfähigkeit erheblich ein. Das Opfer entscheidet sich daher oft dafür, die Angreifer einfach zu bezahlen, damit der DDoS-Angriff eingestellt wird. Ein weiterer Grund für groß angelegte DDoS-Angriffe ist die Übermittlung einer politischen Botschaft oder die Beteiligung an sozialem Aktivismus.

Bei einem DDoS-Angriff auf ein Heimnetzwerk können die Hintergründe jedoch anderer Natur sein. Wird gezielt ein Heimnetzwerk angegriffen, sind die Motive meistens persönlicher Art. Andernfalls sind Sie oder Ihr ISP wahrscheinlich Opfer eines Erpressungsversuchs geworden. Es ist bekannt, dass manche Spieler DDoS gegen andere Spieler in Multiplayer-Sitzungen einsetzen, um Verbindungsprobleme beim Gegner zu erzeugen und sich selbst einen Vorteil zu verschaffen. Insgesamt ist die Wahrscheinlichkeit, persönlich mit einem DDoS-Angriff auf das eigene Heimnetzwerk ins Visier genommen zu werden, gering - aber was tun, wenn es doch passiert? Hier sind zehn Maßnahmen zum Schutz Ihres Heimnetzwerks vor DDoS.

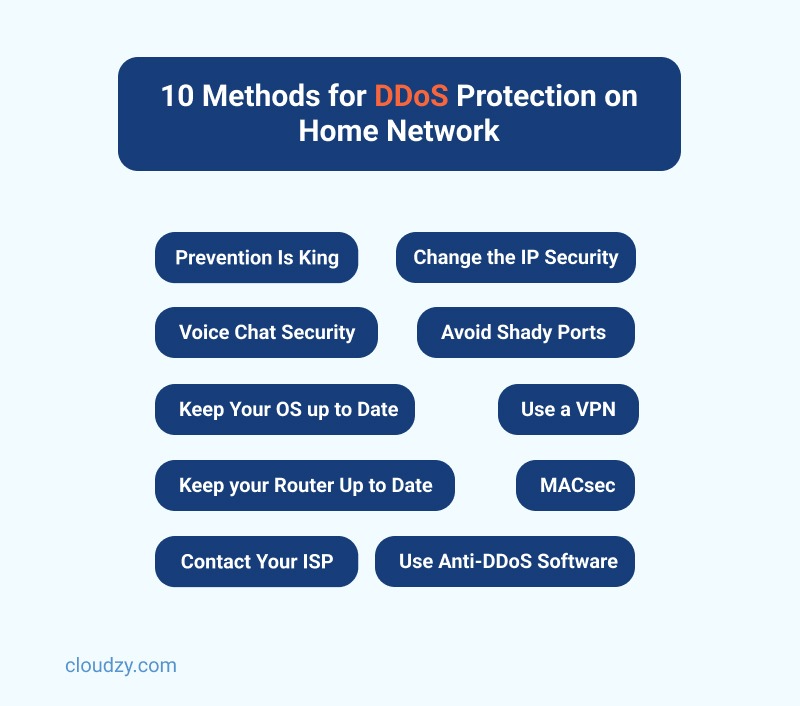

10 Methoden zum DDoS-Schutz im Heimnetzwerk

Bevor wir die einzelnen Methoden erläutern, ist ein wichtiger Hinweis angebracht: Keine dieser Maßnahmen bietet allein einen vollständigen Schutz vor einem DDoS-Angriff auf Ihr Heimnetzwerk. Sie müssen kombiniert eingesetzt werden, um DDoS im Heimnetzwerk wirksam abzuwehren.

1. Vorbeugung ist das A und O

Bei diesem Punkt geht es weniger um eine technische Maßnahme gegen DDoS-Angriffe als vielmehr um eine Grundhaltung. DDoS-Angriffe sind die häufigste Form von Cyberangriffen überhaupt. Auch wenn die Wahrscheinlichkeit, dass Ihr Heimnetzwerk Ziel eines solchen Angriffs wird, gering erscheint, sollten Sie sich eigenständig informieren und alle verfügbaren Schutz- und Vorbeugemaßnahmen bereits im Voraus treffen. Kein Opfer eines erfolgreichen DDoS-Angriffs war darauf vorbereitet. Das zeigt deutlich: Einige der Maßnahmen, die wir weiter unten vorstellen, müssen jetzt umgesetzt werden. Noch bevor ein Angriff auf Ihr Heimnetzwerk erfolgt.

2. IP-Sicherheit verbessern

Ihre IP-Adresse ist Ihre digitale Identität und das wichtigste Mittel, um Sie, Ihre Geräte und Ihr Netzwerk im Internet zu identifizieren. In einem hypothetischen Angriffsszenario ist sie daher auch der erste Angriffspunkt. Es wird empfohlen, bei risikoreichen Online-Aktivitäten Ihre IP-Adresse zu verschleiern. Noch besser: Sie können Ihren ISP veranlassen, Ihre zugewiesene IP-Adresse in regelmäßigen Abständen zu wechseln. Das macht es erheblich schwerer, Sie gezielt anzugreifen.

3. Ein VPN verwenden

Viele DDoS-Angreifer arbeiten mit umfangreichen Listen von IP-Adressen, die sie aus öffentlichen Quellen zusammenstellen. Ihre eigene IP-Adresse könnte sich in einer dieser Listen befinden. In Verbindung mit dem oben genannten Thema IP-Sicherheit empfiehlt sich daher der Einsatz eines virtuellen privaten Netzwerks. Ein solches VPN verbirgt und verändert nicht nur Ihre tatsächliche IP-Adresse vollständig, sondern verschlüsselt auch Ihre Daten. Das macht einen erfolgreichen DDoS-Angriff auf Ihr Heimnetzwerk deutlich schwieriger. Ein weiterer guter Grund, warum Sie ein VPN nutzen sollten.

4. MACsec

IEEE 802.1AE, auch bekannt als MACsec, ist ein Netzwerkprotokoll, das bestimmte Verbindungsebenen wie Ethernet und VLAN wirksam gegen überwältigende DDoS-Angriffe absichert. Die Konfiguration von MACsec zum Schutz eines Heimnetzwerks vor DDoS ist zwar aufwendig und technisch anspruchsvoll, bleibt aber eine der effektivsten Methoden gegen Angriffe wie Man-in-the-Middle und DDoS. Wenn Ihr Heimnetzwerk regelmäßig von DDoS-Angriffen betroffen ist, ist die Implementierung von MACsec eine lohnenswerte Investition in Ihre Sicherheit.

5. Anti-DDoS-Software einsetzen

Das ist der direkteste Ansatz von allen. Eine Anti-DDoS-Software ist speziell darauf ausgelegt, die Muster zu erkennen, die bei den verschiedenen Arten von DDoS-Angriffen verwendet werden. Sobald eingehender Datenverkehr als bösartig eingestuft wird, blockiert sie die Kommunikation oder trennt die Verbindung zum angreifenden Gerät vollständig, indem sie dessen IP sperrt. Es gibt eine Reihe bewährter Anti-DDoS-Programme, darunter SolarWinds' Security Event Manager, das Sie auch vor Angriffen schützt, die Protokolle für den Fernzugriff wie SSH ausnutzen.

6. Betriebssystem aktuell halten

Es lässt sich nicht oft genug betonen, wie wichtig ein aktuelles Betriebssystem ist. Das gilt für alle Geräte, die mit Ihrem Heimnetzwerk verbunden sind. Ob Linux, macOS oder Windows auf Ihren Desktops oder Android bzw. iOS auf Ihren Smartphones: Alle Geräte sollten stets auf dem neuesten Stand sein. Veraltete Betriebssysteme gehören zu den am häufigsten ausgenutzten Schwachstellen. Sie ermöglichen es Angreifern, zuerst das veraltete Gerät zu kompromittieren und dann von dort aus einen Angriff auf das gesamte Netzwerk zu starten.

7. Unsichere Ports meiden

Viele von uns nutzen täglich verschiedene Unterhaltungs- und Kommunikationsanwendungen, die bestimmte Übertragungsports verwenden, um Daten zwischen Gerät und Dienst auszutauschen. Bekannte Beispiele sind Steam, Netflix, Discord, Skype, Spotify, Xbox Live und andere. Neben den offiziellen, sicheren Ports gibt es auch alternative Ports, die zur Behebung bestimmter Fehler oder für den Zugang zu neuen Inhalten genutzt werden können. Diese sind jedoch keine gute Idee für Ihre Netzwerksicherheit. Verwenden Sie unter keinen Umständen diese unsicheren Ports, sondern bleiben Sie bei den offiziell angegebenen Ports des jeweiligen Dienstes. Andernfalls erleichtern Sie Angreifern erheblich, Verbindungen für Angriffe wie TCP-Floods herzustellen.

8. Router aktuell halten

Das ist ein weiterer zentraler Aspekt der Heimnetzwerksicherheit. Es schützt nicht nur vor DDoS-Angriffen, sondern auch vor allen anderen Formen von Cyberangriffen. Genau wie angeschlossene Geräte erhalten auch Modems und Router Software-Updates, die gezielt die Sicherheit verbessern. Ältere Versionen weisen im Vergleich zu neueren entsprechend größere Sicherheitslücken auf. Ein kompromittierter Router ist der schlimmste Fall: Er wird zum zentralen Angriffsziel und gleichzeitig zum Werkzeug des Angreifers, der ihn nutzt, um das Netzwerk zu überlasten. Halten Sie Ihren Router daher immer aktuell.

9. Sicherheit bei Sprach-Chats

Es ist bekannt, dass Dienste wie Skype und auch Discord grundlegende Sicherheitslücken aufweisen können. Ein Angreifer kann eine einfache Audio- oder Videoanfrage mit einem UDP-Paket versehen, um einen Handshake herzustellen und anschließend einen vollständigen DDoS-Angriff durchzuführen. Nehmen Sie daher grundsätzlich keine Audio- oder Videoanfragen von Unbekannten im Internet an. Das entspricht dem ersten Tipp dieses Artikels: Denken Sie stets defensiv, um DDoS-Angriffe zu verhindern, anstatt erst zu reagieren, wenn sie bereits eingetreten sind. Verwenden Sie außerdem Kommunikationssoftware, die Ihre Daten nicht preisgibt.

10. Ihren ISP kontaktieren

Wenn Ihnen das technische Wissen fehlt, um die hier beschriebenen Maßnahmen selbst umzusetzen, oder wenn ein Angriff bereits so weit fortgeschritten ist, dass das Netzwerk vollständig nicht mehr reagiert, bleibt Ihnen nur die Kontaktaufnahme mit Ihrem Internetanbieter. Als Administrator des Servers kann dieser Ihre IP-Adresse ändern, um den laufenden Angriff zu beenden, und anschließend die verantwortliche IP-Adresse sperren. Viele Internetanbieter bieten zudem einen grundlegenden DDoS-Schutz an - die Wahl eines solchen Anbieters kann daher erheblich helfen.

Fazit

DDoS-Angriffe gehören zu den belastendsten Formen böswilliger Aktivitäten im Netz. Zwar sind Ihre persönlichen Daten nicht direkt gefährdet, doch die Schwierigkeit, den Angreifer zu identifizieren und den Angriff zu stoppen, macht die Situation besonders frustrierend. DDoS-Angriffe beschränken sich nicht auf bestimmte Server oder Hosting-Umgebungen. Sie können auch auftreten, wenn Sie Fernzugriffsdienste wie ein VPS nutzen. Es empfiehlt sich daher dringend, einen VPS-Anbieter zu wählen, der nicht nur einen soliden Grundschutz gegen DDoS-Angriffe bietet, sondern im Angriffsfall auch schnell reagieren kann. Cloudzy bietet erstklassige DDoS-geschütztes VPS Dienste, die Ihnen DDoS-Sorgen dauerhaft nehmen. Cloudzy bietet außerdem mehr als 12 Standorte, individuelle Pakete, zuverlässige Konnektivität, eine Verfügbarkeit von 99,95 % und eine Geld-zurück-Garantie von sieben Tagen.

Leistungsstarkes VPS-Hosting zu günstigen Preisen

Leistungsstarkes VPS-Hosting zu günstigen Preisen

Nutzen Sie unser günstiges VPS-Hosting für verschiedene Anwendungsfälle: Website- und Game-Hosting, Trading, Remote-Desktop-Server sowie App-Entwicklung und -Testing.

Einen leistungseffizienten VPS erhaltenHäufig gestellte Fragen

Kann ein Heimnetzwerk Ziel eines DDoS-Angriffs werden?

Ja. Es ist nicht nur möglich - da Heimnetzwerke auf Ressourcen eines zentralen Servers angewiesen sind, reagieren sie besonders empfindlich auf leistungsstarke DDoS-Angriffe und können schnell überlastet werden.

Gibt es Router mit DDoS-Schutz?

Ja. Und deren Einsatz wird ausdrücklich empfohlen. Da der Schutz in Form von Software bereitgestellt wird, können ältere Router, die ursprünglich keinen Anti-DDoS-Schutz hatten, diesen per Update nachrüsten. Deshalb ist es wichtig, Ihren Router stets aktuell zu halten.

Wie erkenne ich einen DDoS-Angriff auf mein Heimnetzwerk?

Es gibt mehrere Anzeichen für einen laufenden DDoS-Angriff: deutlich reduzierte Netzwerkgeschwindigkeit, Verbindungsabbrüche und Timeout-Fehler. Auch auffällige, regelmäßig wiederkehrende Traffic-Spitzen sind ein klares Warnsignal.