Stell dir vor, du hast eine magische Brille, mit der du in einer Bibliothek versteckte Schätze aufspüren kannst. Diese Brille zeigt dir Dinge, die andere einfach übersehen. Jetzt übertrag diesen Gedanken auf das Internet: Du hast die Fähigkeit, verborgene Inhalte zu finden, die bei einer normalen Suche unsichtbar bleiben. Und mit bestimmten Schlüsselwörtern funktioniert diese Brille noch besser, sie bringt genau das an die Oberfläche, was du suchst. Klingt nach einer ziemlich nützlichen Fähigkeit, oder?

Wenn dich diese Fähigkeit neugierig macht, bist du hier richtig. In diesem Beitrag zeigen wir, wie du mit Google Dorking verborgene Bereiche des Internets erreichst.

Was ist Google Dorking?

Beim Google Dorking werden erweiterte Suchoperatoren in Google eingesetzt, um gezielt Informationen zu finden, die öffentlich im Internet verfügbar sind. Diese Inhalte existieren zwar, sind aber nicht auf den ersten Blick zugänglich - man muss etwas tiefer graben. Google Dorking übernimmt genau dieses Graben, indem es spezielle Operatoren und Befehle nutzt, die Suchanfragen präzisieren. So lassen sich sensible Informationen aufspüren, Sicherheitslücken erkennen und Daten zusammentragen, die über normale Suchen kaum auffindbar wären.

Operatoren wie site:, filetype:, und inurl: werden genutzt, um Suchergebnisse auf bestimmte Websites, Dateitypen oder URLs einzugrenzen. So liefert beispielsweise site:example.com filetype:pdf alle PDF-Dateien, die auf example.com gehostet werden. Google Dorking kann Verzeichnisse, vertrauliche Dokumente und ausführliche Fehlermeldungen aufdecken, die Schwachstellen in der Sicherheit einer Website offenbaren.

Anwendungsfälle für Google Dorking

Google Dorking ist mehr als ein Werkzeug für Neugierige. Es ist ein leistungsstarkes Hilfsmittel, das in vielen beruflichen und akademischen Szenarien eingesetzt werden kann. Hier sind einige der häufigsten Anwendungsfälle:

Sicherheitsbewertungen und Schwachstellentests

Wie bereits erläutert, können Google-Dorking-Befehle Informationen finden, die normalerweise nicht zugänglich sind. Stellen Sie sich vor, Sie haben versehentlich vertrauliche Daten veröffentlicht. Was passiert, wenn jemand Google-Dorking-Befehle einsetzt, um diese exponierten Daten zu finden? Die Lösung: Handeln Sie zuerst und nutzen Sie Google-Dorking-Befehle selbst, um Schwachstellen in Ihrem System zu identifizieren.

Wettbewerbsanalyse

Als Entwickler oder Marketing-Spezialist ist aktuelles Wissen einer Ihrer wichtigsten Vorteile. Google Dorking ermöglicht es Ihnen, gezielt Wettbewerbsinformationen zu sammeln. Marketer und Business-Analysten nutzen Google Dorking, um Informationen über die Website-Strukturen von Mitbewerbern, deren Online-Strategien und öffentlich zugängliche Dokumente zu finden, die strategische Pläne oder neue Produkteinführungen verraten können. Diese Erkenntnisse lassen sich nutzen, um die eigene Performance zu bewerten, Marktbewegungen vorauszusehen und Gegenstrategien zu entwickeln.

Akademische Forschung und Datenerhebung

Als Forscher oder wissenschaftlicher Mitarbeiter hilft Ihnen Google Dorking dabei, Ihre Suchanfragen zu verfeinern und präzise Datensätze aus der Fülle an Online-Informationen zu extrahieren. Forschungsarbeiten, Datensätze, Fallstudien und Artikel, die über normale Suchen kaum auffindbar sind, lassen sich so gezielt aufspüren - das beschleunigt den gesamten Forschungsprozess erheblich. Und was zählt mehr als Effizienz für einen Doktoranden mit engen Deadlines?

Software- und Systemschwachstellen aufspüren

Als Ethical Hacker oder Penetrationstester, der Softwareschwachstellen und Fehlkonfigurationen aufdecken möchte, macht Ihnen Google Dorking diese Arbeit effizienter. Sie können spezialisierte Abfragen erstellen, um Systeme zu finden, auf denen bekannt anfällige Softwareversionen laufen, falsch konfigurierte Netzwerkgeräte oder exponierte Administrationsoberflächen. Diese gezielte Identifikation ermöglicht es, Schwachstellen rechtzeitig zu patchen und die Sicherheit von Systemen vor potenziellen Angriffen zu stärken.

Unerlaubte Kopien urheberrechtlich geschützter Inhalte finden

Als Urheberrechtsinhaber oder Content Creator können Sie Google Dorking nutzen, um unerlaubte Vervielfältigungen Ihrer Werke aufzuspüren. Über spezifische Suchbefehle lassen sich Websites finden, die raubkopierte Bücher, Musik, Filme oder Software hosten. Damit hilft Google Dorking beim Schutz geistigen Eigentums und kann als Grundlage für rechtliche Schritte gegen Urheberrechtsverletzungen dienen.

Viele dieser Anwendungsfälle richten sich zwar an bestimmte Berufsgruppen - Google Dorking lässt sich aber auch im Alltag nutzen. Selbst als normaler Internetnutzer, der die Tiefe des Internets erkunden möchte, kann Google Dorking Ihr Sucherlebnis deutlich verbessern.

Google Dorking - Befehle und Beispiele

Google Dorking liefert Suchergebnisse, die mit Standard-Suchanfragen unerreichbar wären. Möglich macht das der Einsatz erweiterter Suchoperatoren, die dem Suchalgorithmus von Google gezielt mitteilen, wonach er suchen soll. Schauen wir uns an, wozu diese Suchoperatoren in der Lage sind:

Inurl: Dieser Suchoperator findet bestimmte Schlüsselwörter in einer URL. Zum Beispiel gibt 'inurl:admin' alle Seiten zurück, die "admin" in der URL enthalten.

Filetype: Der Filetype-Operator gibt alle Dateien des angegebenen Dateityps zurück. Zum Beispiel: 'filetype:pdf site:example.com' sucht nach PDF-Dateien innerhalb der Domain example.com.

Intext: Dieser Suchoperator sucht nach bestimmten Wörtern oder Phrasen im Inhalt einer Webseite. 'intext:"confidential" filetype:pdf' sucht nach PDFs mit dem Wort "Vertraulich".

Link: Wenn du wissen möchtest, welche Seiten auf eine bestimmte URL verlinken, kannst du mit dem Link-Suchoperator nach der URL suchen. Zum Beispiel: 'Link: https://example.com/webpage' zeigt, welche Seiten auf einen bestimmten Artikel deiner Website verlinken.

Website: Dieser Website-Betreiber schränkt die Suchergebnisse ein und zeigt nur Ergebnisse von einer bestimmten Website an. Zum Beispiel: 'site:example.com' gibt nur Webseiten von example.com zurück.

Intitle: Der intitle-Operator sucht nach Seiten, die bestimmte Wörter im Titel enthalten. Zum Beispiel, 'intitle:"index of" "password"' hilft dabei, Seiten zu finden, die möglicherweise Passwörter auflisten.

Zwischenspeicher: Dieser Operator zeigt die von Google gecachte Version einer Webseite an. Zum Beispiel zeigt 'cache:example.com' die zuletzt gecachte Version von 'example.com' durch Google.

Google Dorking in der Praxis

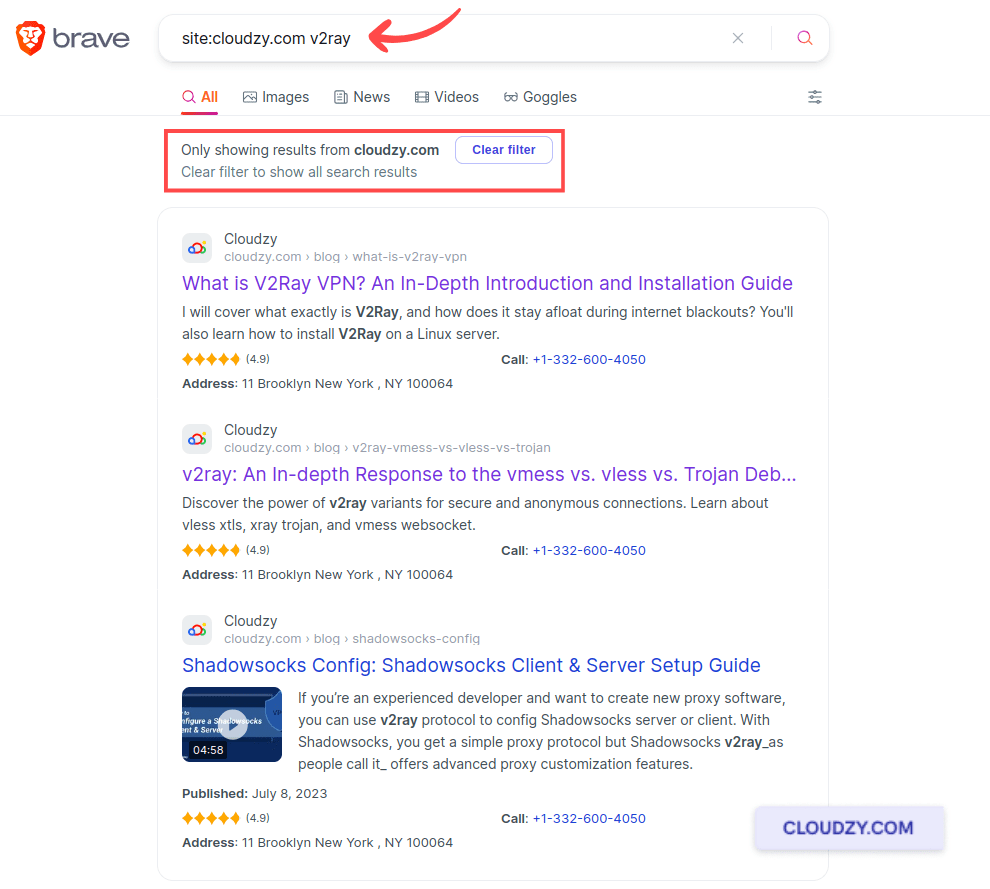

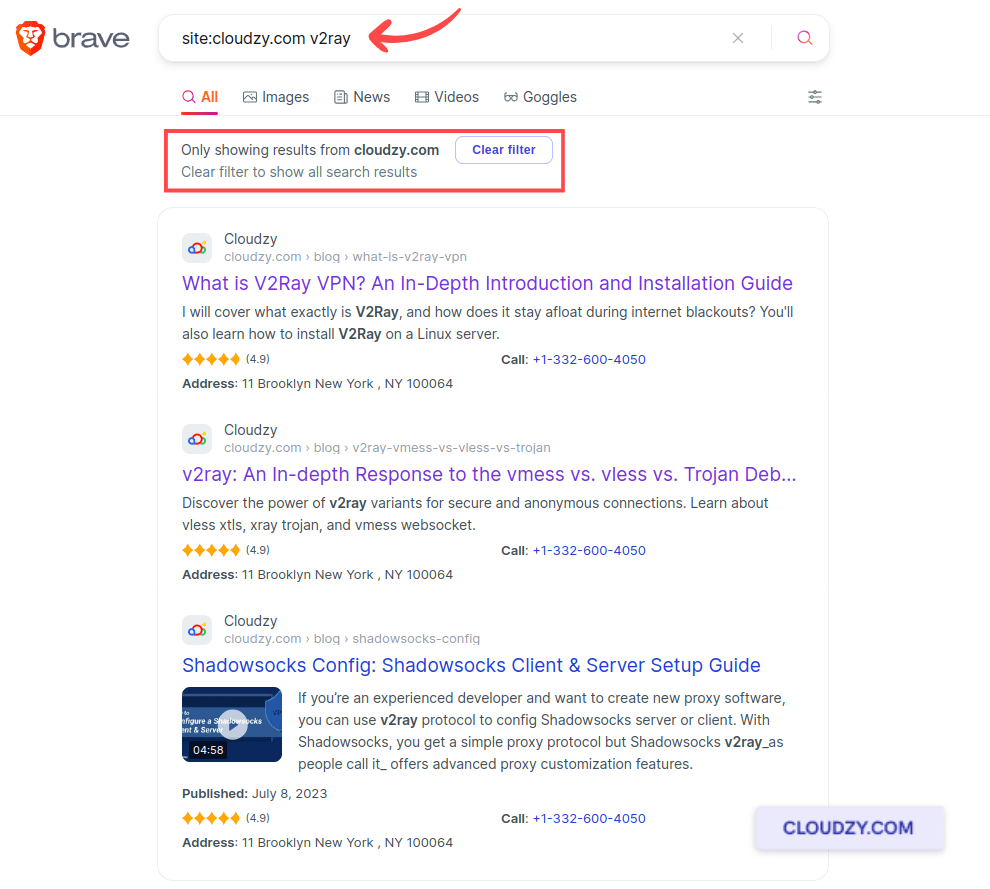

Um unserer Diskussion über Google Dorking mehr Tiefe zu verleihen, möchte ich zwei dieser Operatoren genauer beleuchten. Der erste nützliche Google Dorking-Befehl ist 'site: 'Haben Sie sich jemals gewünscht, das gesamte Internet zu durchsuchen, um Inhalte von einer bestimmten Website zu finden?

Der Site-Operator schränkt die Suche auf eine bestimmte Domain ein und ermöglicht es dir, die Inhalte einer einzelnen Website direkt über Google's Suchleiste zu durchsuchen. Stell dir vor, du möchtest alle Blogbeiträge über V2Ray auf der Website von Cloudzy finden. Gib dazu einfach ein 'site:cloudzy.com v2ray'. Diese Abfrage gibt alle Seiten über V2ray auf Cloudzy zurück.

Der nächste Google-Dorking-Befehl, den ich ausführlich erklären möchte, ist der 'filetype:' Operator. Wenn du nach bestimmten Dateitypen suchst, ist der filetype:-Operator sehr nützlich. Egal ob PDFs, PPTs oder Tabellenkalkulationen, dieser Operator filtert die Suchergebnisse so, dass nur die gewünschten Dateitypen angezeigt werden. Angenommen, du suchst nach Forschungsarbeiten zum Thema erneuerbare Energien. Statt dich durch Webseiten zu wühlen, möchtest du direkt auf Quellen zugreifen, am liebsten im PDF-Format. So kannst du Google dafür nutzen:

Wie in diesem Beispiel zu sehen ist, sind alle Ergebnisse auf dieser Seite PDF-Dateien. So lassen sich wissenschaftliche Artikel, Berichte und Dokumente deutlich einfacher finden.

Jetzt, da wir alle wichtigen Google-Dorking-Befehle besprochen und zwei praktische Beispiele durchgegangen sind, kommen wir zum nächsten Abschnitt: wie du deine Daten vor Google-Dork-Befehlen schützt.

So schützt du deine digitalen Ressourcen vor Google Dorking

Das Internetzeitalter bringt Eigenschaften mit sich, die wie ein zweischneidiges Schwert wirken. Das Internet lässt Informationen frei fließen und in jeden Winkel vordringen. In den meisten Fällen ist das ein Vorteil, der Wissen für alle zugänglich macht. Doch es gibt auch eine Kehrseite. Sobald du etwas online stellst, musst du mit verschiedensten Missbrauchsversuchen rechnen. Google Dorking ist zwar ein wertvolles Werkzeug für Cybersecurity-Experten und Forscher, birgt aber erhebliche Risiken, wenn es von böswilligen Akteuren eingesetzt wird. In diesem Abschnitt erfährst du, wie du deine Informationen absicherst und vor missbräuchlichem Google Dorking schützt.

1. Systeme regelmäßig aktualisieren und patchen

Hacker nutzen Google-Dorking-Befehle häufig, um angreifbare Systeme mit veralteter Software aufzuspüren. Eine der effektivsten Maßnahmen, um deine Systeme gegen Google Dorking abzusichern, ist es, Software und Systeme aktuell zu halten. Spiele Sicherheits-Patches und Updates daher ein, sobald sie verfügbar sind, um das Risiko zu minimieren.

2. Webserver-Konfigurationen absichern

Falsch konfigurierte Webserver sind leichte Ziele für Google Dorking. Um deine digitalen Ressourcen zu schützen, musst du sicherstellen, dass deine Serverkonfigurationen keine sensiblen Informationen preisgeben. Eine Möglichkeit ist, Directory-Listings zu deaktivieren und dafür zu sorgen, dass Dateien wie .git oder backup.zip nicht über das Web erreichbar sind. Prüfe außerdem regelmäßig die Google Hacking Database, um neue potenzielle Schwachstellen zu kennen und sie gegen Google-Dorking-Techniken abzusichern.

3. Web-Logs überwachen und auswerten

Das Überwachen deiner Web-Logs kann helfen, mögliche Dorking-Aktivitäten zu erkennen. Achte auf ungewöhnliche Muster oder eine erhöhte Anzahl von Anfragen, die Google-Dork-Befehle enthalten. Regelmäßiges Monitoring ermöglicht es dir, solche Aktivitäten frühzeitig zu erkennen und Datenpannen zu verhindern.

4. Einsatz von robots.txt und Web Application Firewalls

Um Robots.txtzu erklären, hilft ein vertrautes Szenario. Stell dir vor, du bringst dein Lieblingssandwich ins Büro. Damit deine Kollegen es nicht anrühren, klebst du einen Zettel dran: "Nicht anfassen!". Dieser Zettel funktioniert wie eine robots.txt-Datei auf einer Website. Sie sagt Suchmaschinen wie Google, bestimmte Bereiche deiner Website nicht in den Suchergebnissen anzuzeigen. Aber was, wenn der eine unverfrorene Kollege, dem nichts heilig ist, den Zettel einfach ignoriert und dein Sandwich trotzdem isst? Genauso können findige Internetnutzer die robots.txt ignorieren und versuchen, versteckte Inhalte einer Website aufzuspüren. Stell dir nun vor, ein Superheld namens WAF (Web-Anwendungsfirewall) bewacht deine Website. Selbst wenn jemand das Schild ignoriert und versucht, sich Zugang zu verschaffen, greift der Superheld ein und stoppt ihn. Die Kombination aus Robots.txt und Web Application Firewalls ist daher eine gute Strategie, um Angriffe über Google Hacking zu erkennen und zu blockieren.

Mit diesen Maßnahmen schützt du deine digitalen Ressourcen vor Google-Dorking-Angriffen. Überprüfe und aktualisiere deine Sicherheitsvorkehrungen regelmäßig anhand der neuesten Einträge in der Google Hacking Database, um deine Abwehr dauerhaft auf dem neuesten Stand zu halten.

Google Dorking Spickzettel

Dieses Google-Dorks-Cheatsheet bietet eine Übersicht über die wichtigsten Google-Dorking-Befehle. Nutze diese Tabelle, um schnell den passenden Google-Dork-Befehl zu finden.

| Befehl | Zweck | Beispiel |

| site: | Sucht nach bestimmten Inhalten innerhalb einer bestimmten Website. | site:example.com |

| filetype: | Sucht nach Dateien eines bestimmten Typs. | filetype:pdf |

| Intitle: | Findet Seiten, die bestimmte Wörter im Titel enthalten. | intitle:"login page" |

| inurl: | Sucht nach URLs, die ein bestimmtes Wort enthalten. | inurl:"admin" |

| Zwischenspeicher: | Zeigt die gecachte Version einer Webseite. | cache:example.com |

| Info: | Liefert eine Zusammenfassung der Informationen zu einer Website. | info:example.com |

| bezogen: | Findet Websites, die der angegebenen Seite ähnlich sind. | related:example.com |

| intext: | Sucht nach Text an beliebiger Stelle einer Webseite. | intext:"confidential" |

Tipps zur Verwendung dieses Google Dorking Spickzettels:

- Befehle kombinieren: Die Präzision deiner Suche lässt sich durch das Kombinieren von Befehlen deutlich steigern. Zum Beispiel hilft die gemeinsame Verwendung von site: und filetype:, bestimmte Dokumente gezielt zu finden.

- Regelmäßige Überprüfungen: Nutze diese Befehle regelmäßig, um deine eigenen Websites auf offengelegte oder versehentlich veröffentlichte Informationen zu prüfen.

- Auf dem Laufenden bleiben: Da laufend neue Befehle entwickelt und in der Google Hacking Database (GHDB) geteilt werden, solltest du deinen Spickzettel regelmäßig aktualisieren.

Hol dir einen Economy- oder Premium-Linux VPS zum günstigen Preis - ideal für Websites oder Remote-Desktop. VPS läuft auf Linux KVM für höhere Effizienz und setzt auf leistungsstarke Hardware mit NVMe SSD-Speicher für mehr Geschwindigkeit.

WeiterlesenFazit

Google Dorking bietet viele Vorteile und Anwendungsmöglichkeiten. Du kannst es einsetzen, um deine IT-Sicherheit zu verbessern oder gezielt nützliche Informationen im Netz zu finden. Setze diese Werkzeuge stets verantwortungsvoll und ethisch korrekt ein. Google Dorking ist zwar nicht illegal, dennoch solltest du auf einen verantwortungsvollen Umgang achten.

Häufig gestellte Fragen

Was sind die Vorteile von Google Dorks?

Google Dorks helfen dabei, Suchen zu verfeinern und gezielt bestimmte Informationen zu finden. Das ermöglicht IT-Sicherheitsfachleuten, Systeme effektiver zu schützen. Außerdem eignen sich Google Dorks hervorragend für die Recherche, da sie präzise Daten liefern können, die für Wettbewerbsanalysen oder wissenschaftliche Zwecke genutzt werden.

Was ist die Google-Hacking-Datenbank?

Die Google Hacking Database (GHDB) ist eine Sammlung von Google-Dorking-Befehlen, mit denen Sicherheitslücken in Websites und Servern aufgespürt werden. Sie dient als Ressource für Sicherheitsfachleute, um die Methoden zu verstehen und vorherzusehen, mit denen Angreifer Schwachstellen über Google-Suchen ausnutzen könnten.