Linux-VPS-Server bieten durch ihr integriertes Linux Security Model mehr Sicherheit als Windows-Systeme. Kein System ist jedoch unangreifbar. Angreifer scannen täglich millionenfach Server auf Schwachstellen, um sensible Daten abzugreifen oder Server für großangelegte Angriffe zu missbrauchen.

Eine sichere Linux-Server-Konfiguration erfordert bewusstes Handeln. Frische VPS-Installationen liefern Standardeinstellungen, die Zugänglichkeit über Sicherheit stellen. Wer weiß, wie man einen Linux-Server absichert, schützt sich vor wachsenden Bedrohungen und hält den Betrieb aufrecht. Dieser Leitfaden zeigt 20 wesentliche Schritte, um Ihre Linux-Server-Infrastruktur zu härten und aus einem angreifbaren System eine Festung zu machen, die gängige Angriffe abwehrt.

Was ist ein Linux-VPS?

Ein Linux-VPS (Virtual Private Server) läuft auf Cloud-Plattformen mit dedizierten Ressourcen, die von anderen Nutzern getrennt sind. Anders als beim Shared Hosting, wo ein kompromittiertes Konto andere beeinträchtigen kann, isoliert sicheres VPS-Hosting Ihre Umgebung vollständig. Dennoch nehmen Angreifer ungesicherte VPS-Server ins Visier, um Daten zu stehlen, Malware einzuschleusen oder Angriffe auf andere Systeme zu starten.

Wenn Sie einen Linux-VPS kaufen und Hosting buchen, wird das Betriebssystem mit Grundeinstellungen vorinstalliert. Diese Standardkonfigurationen priorisieren Benutzerfreundlichkeit gegenüber Sicherheit und lassen Ihren Server automatisierten Angriffen ausgesetzt, die gezielt nach bekannten Schwachstellen suchen. Die Absicherung von VPS-Servern erfordert proaktive Maßnahmen über die bloße Installation hinaus.

Warum Sie Ihren Linux-VPS absichern sollten

Ungesicherte Server werden oft binnen weniger Stunden nach dem Start ins Visier genommen. Unternehmen verzeichnen inzwischen im Durchschnitt 1.876 Cyberangriffe pro Woche, was einem Anstieg von 75 % gegenüber dem Vorjahr entspricht. Wer weiß, wie man eine Linux-Server-Infrastruktur absichert, ist gegen diese dauerhaften Bedrohungen gewappnet.

Besonders gefährlich: Ausgefeilte Angriffe bleiben oft lange unbemerkt. Angreifer können auf Ihre Daten zugreifen, Kommunikation mitlesen oder Serverressourcen nutzen, ohne offensichtliche Spuren zu hinterlassen. Sicheres VPS-Hosting erfordert proaktives Handeln, denn Angreifer kündigen sich nicht an. Wenn Sie ungewöhnliche Aktivitäten bemerken, ist der Schaden häufig schon angerichtet.

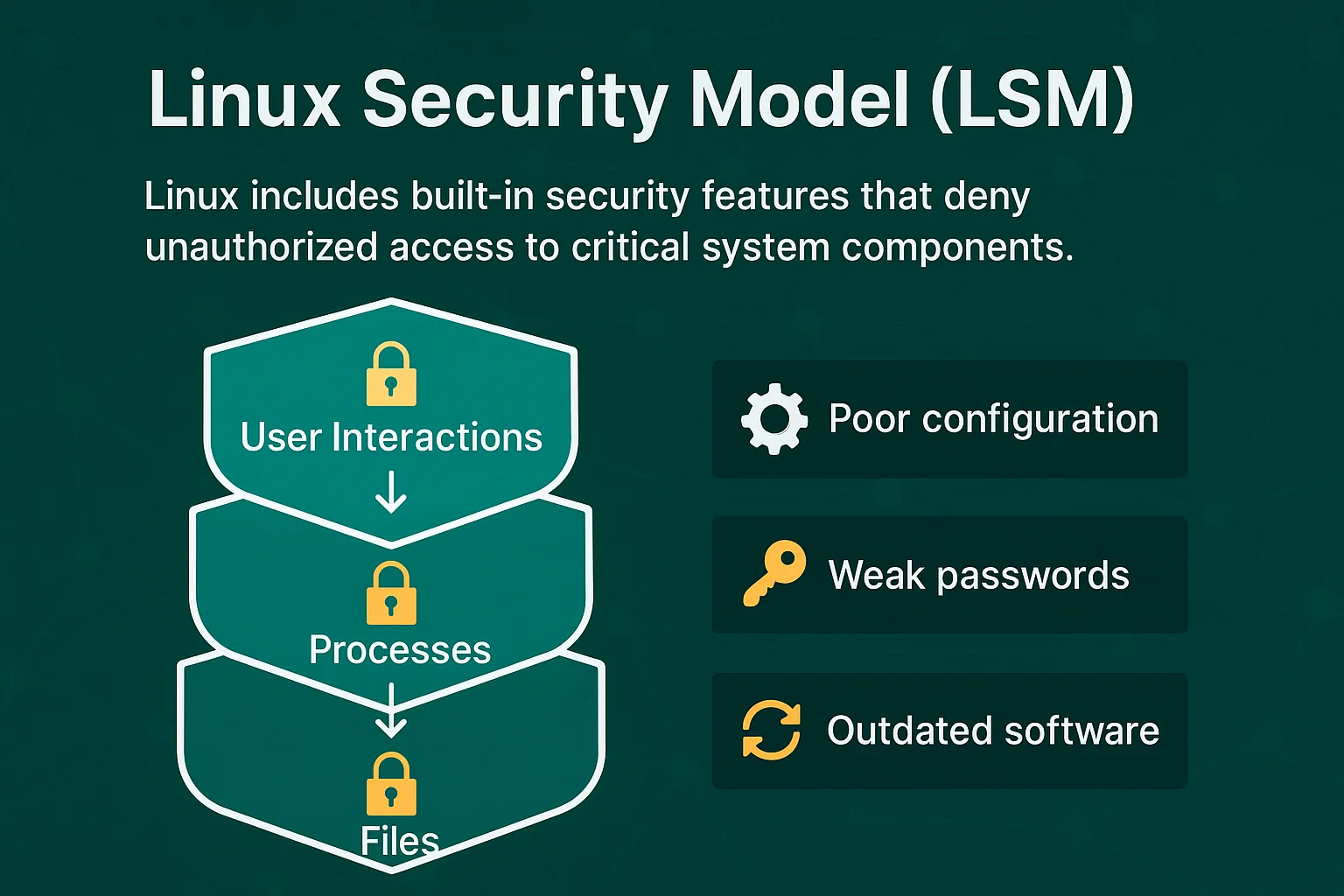

Linux-Sicherheitsmodell (LSM)

Linux verfügt über integrierte Sicherheitsfunktionen, die unbefugten Zugriff auf kritische Systemkomponenten verhindern. Das Sicherheitsmodell von Linux zeigt anhand eines Diagramms, wie Zugriffskontrollen Dateien, Prozesse und Benutzerinteraktionen absichern. Das Ergebnis sind mehrere Sicherheitsebenen, die Angriffe im Vergleich zu anderen Betriebssystemen deutlich erschweren.

LSMs können jedoch keine Angriffe verhindern, die durch fehlerhafte Konfiguration, schwache Passwörter oder veraltete Software entstehen. Sie bilden die Grundlage für die Absicherung eines Linux-Servers, müssen aber korrekt implementiert werden, um wirksam zu sein für Ubuntu VPS Hosting und andere Linux-Distributionen.

20 Wege, Ihren Linux VPS abzusichern

Diese Sicherheitsmaßnahmen reichen von grundlegenden Konfigurationsänderungen bis hin zu fortgeschrittenen Monitoring-Systemen. Um Linux-Serverumgebungen wirklich abzusichern, sollten diese Schritte systematisch umgesetzt werden – so entsteht ein Linux-Server, der gängigen Angriffsvektoren standhält.

Jede dieser Techniken schließt spezifische Sicherheitslücken, die Angreifer gezielt ausnutzen. Die Maßnahmen reichen von grundlegenden Konfigurationen, die jeder Server braucht, bis hin zu ausgefeilten Monitoring-Systemen zur Erkennung komplexer Bedrohungen. Einige Maßnahmen greifen sofort, andere bauen langfristige Sicherheit auf. Die Reihenfolge der Umsetzung ist entscheidend: Grundlegendes Hardening sollte vor dem Einrichten erweiterter Monitoring-Tools erfolgen. Zusammen bilden diese 20 Strategien mehrere sich überschneidende Sicherheitsschichten, die die Angriffsfläche Ihres Servers erheblich verringern.

1. Software aktuell halten

Veraltete Software enthält bekannte Sicherheitslücken, die Angreifer gezielt ausnutzen. Softwarehersteller veröffentlichen regelmäßig Patches, die diese Lücken schließen. Updates sind daher die erste Verteidigungslinie, um Linux-Server zu schützen.

Automatische Updates für kritische Sicherheits-Patches konfigurieren:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yRichte E-Mail-Benachrichtigungen für verfügbare Updates ein, um über Sicherheits-Patches informiert zu bleiben, die eine manuelle Überprüfung erfordern.

2. Root-Login deaktivieren

Jeder Linux-Server enthält ein Benutzerkonto "root" mit uneingeschränktem Systemzugriff. Da Hacker wissen, dass dieses Konto immer existiert, greifen sie es an mit Brute-Force-Angriffe um Passwörter zu erraten und die vollständige Kontrolle über den Server zu übernehmen.

Legen Sie einen neuen administrativen Benutzer an, bevor Sie den Root-Zugang deaktivieren:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdDas zwingt Angreifer dazu, sowohl Benutzername als auch Passwort zu erraten, was die Sicherheit erheblich erhöht.

3. Ein SSH-Schlüsselpaar erstellen

Passwortbasierte Anmeldungen sind ein Sicherheitsrisiko – besonders bei schwachen Passwörtern. Die SSH-Schlüsselauthentifizierung ist die sichere Alternative: Kryptografische Schlüssel statt Passwörter machen den Zugang deutlich schwerer zu kompromittieren.

Diese Sicherheitsmaßnahme ist besonders wichtig, da Gestohlene Zugangsdaten sind bei 24 % der Datenpannen der erste Angriffspunkt laut Sicherheitsforschung. Diese Angriffe dauern länger, bis sie erkannt und eingedämmt werden, als jede andere Methode – daher ist die Prävention durch SSH-Schlüssel unverzichtbar.

SSH-Schlüsselpaare für sichere Authentifizierung generieren:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipSSH-Schlüssel können bis zu 4096 Bit lang sein und sind damit exponentiell sicherer als selbst komplexe Passwörter.

4. Zwei-Faktor-Authentifizierung aktivieren

Die Zwei-Faktor-Authentifizierung ergänzt Passwörter um einen zweiten Verifikationsschritt. Selbst wenn Angreifer Ihr Passwort erhalten, können sie ohne den zweiten Authentifizierungsfaktor nicht auf Ihren Server zugreifen.

Zwei-Faktor-Authentifizierung installieren und konfigurieren:

sudo apt install libpam-google-authenticator

google-authenticatorRichten Sie Ihre mobile Authenticator-App so ein, dass sie zeitbasierte Codes für den Server-Zugriff generiert.

5. Den SSH-Port ändern

Der Standard-SSH-Port (22) wird ständig von automatisierten Scan-Tools angegriffen. Ein benutzerdefinierter Port reduziert die Angriffsfläche gegenüber diesen automatisierten Angriffen. Da die durchschnittlichen globalen Kosten eines Datenlecks 4,88 Millionen Dollar erreichten im Jahr 2024 bieten selbst einfache Sicherheitsmaßnahmen wie Port-Änderungen wirksamen Schutz gegen automatisierte Bedrohungen.

Für die meisten Linux-Distributionen:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdFür Ubuntu 23.04 und neuere Versionen:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceWichtig: Testen Sie den neuen Port, bevor Sie Ihre aktuelle Sitzung beenden:

# Test connection in a new terminal

ssh username@server-ip -p 2222Aktualisieren Sie Ihre Firewall-Regeln, um den neuen Port zuzulassen:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingDenken Sie daran, beim Verbinden den neuen Port anzugeben: ssh benutzername@server-ip -p 2222

6. Ungenutzte Netzwerk-Ports und IPv6 deaktivieren

Offene Netzwerk-Ports sind potenzielle Einfallstore für Angreifer. Jeder laufende Dienst schafft mögliche Schwachstellen - deaktivieren Sie daher nicht benötigte Dienste und die zugehörigen Ports.

Aktuell offene Ports anzeigen:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnVerwende iptables zum Verwalten von Firewall-Regeln und zum Schließen nicht benötigter Ports.

IPv6 deaktivieren, wenn nicht benötigt:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Netzwerkkonfiguration aktualisieren (eigene Netplan-Datei angeben):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Eine Firewall konfigurieren

Firewalls steuern, welcher Netzwerkverkehr Ihren Server erreichen darf. Sie blockieren unberechtigte Verbindungen und lassen legitimen Datenverkehr über definierte Ports durch.

UFW schnell einrichten:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableGrundlegende Firewall-Regeln:

| Zweck | Befehl | Ergebnis |

| HTTP zulassen | sudo ufw allow 80 | Web-Traffic erlaubt |

| Erlaube HTTPS | sudo ufw allow 443 | Verschlüsselter Web-Traffic |

| Benutzerdefinierten SSH-Port erlauben | sudo ufw allow 2222 | SSH auf benutzerdefiniertem Port |

| Bestimmte IP sperren | sudo ufw deny from 192.168.1.100 | IP vollständig gesperrt |

Firewall-Status prüfen:

sudo ufw status verboseDiese Konfiguration blockiert den gesamten eingehenden Datenverkehr mit Ausnahme von SSH-Verbindungen.

8. Anti-Malware- und Antivirensoftware installieren

Linux-Systeme können mit Malware infiziert werden, die Daten stiehlt, Kryptowährungen schürft oder Angreifern einen Backdoor-Zugang verschafft. Anti-Malware-Software erkennt und entfernt diese Bedrohungen, bevor sie Ihr System kompromittieren.

ClamAV für umfassende Virenscans installieren:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamManuelle Scans kritischer Verzeichnisse ausführen:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeFür erweiterten Schutz Maldet zusammen mit ClamAV installieren:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useTägliche automatisierte Scans per Cron einrichten:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Rootkit-Scanner installieren

Rootkits sind Schadprogramme, die sich tief im Betriebssystem verstecken und von herkömmlicher Antivirensoftware häufig nicht erkannt werden. Sie können Angreifern dauerhaften Zugriff auf Ihr System verschaffen und bleiben dabei für normale Erkennungsmethoden unsichtbar.

Chkrootkit zur Rootkit-Erkennung installieren und konfigurieren:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDRKHunter als zusätzlichen Rootkit-Schutz installieren:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkAutomatisierte wöchentliche Rootkit-Scans einrichten:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logWenn Rootkits erkannt werden, isolieren Sie den Server sofort und ziehen Sie eine vollständige Neuinstallation des Betriebssystems in Betracht, da Rootkits bei gleichzeitiger Wahrung der Systemintegrität äußerst schwer vollständig zu entfernen sind.

10. Fail2Ban zur Angriffserkennung einsetzen

Fail2Ban überwacht Anmeldeversuche und blockiert automatisch IP-Adressen, die verdächtiges Verhalten zeigen, zum Beispiel wiederholte fehlgeschlagene Anmeldeversuche.

Schnellinstallation:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localWichtige SSH-Schutzeinstellungen:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Zentrale Konfigurationswerte:

| Einstellung | Wert | Bedeutung |

| maxretry | 3 | Fehlgeschlagene Versuche vor der Sperre |

| Sperrzeit | 3600 | Sperrdauer (1 Stunde) |

| Zeitsuche | 600 | Zeitfenster (10 Minuten) |

Starten und aktivieren:

sudo systemctl start fail2ban

sudo systemctl enable fail2banGesperrte IPs prüfen:

sudo fail2ban-client status sshd11. SELinux aktivieren

Security-Enhanced Linux (SELinux) erzwingt verbindliche Zugriffskontrollen, die den Handlungsspielraum von Programmen einschränken, auch wenn diese kompromittiert wurden. Damit entsteht eine zusätzliche Sicherheitsebene, die über die Standard-Linux-Berechtigungen hinausgeht.

SELinux prüfen und aktivieren:

sestatus

sudo setenforce enforcingSELinux-Richtlinien verhindern, dass kompromittierte Anwendungen auf nicht autorisierte Systemressourcen zugreifen. Folgen Sie dieser Kurzanleitung, um das Beste aus SELinux herauszuholen für eine optimale Konfiguration.

12. Dateien, Verzeichnisse und E-Mails schützen

Verschlüsseln Sie sensible Dateien, um sie vor unbefugtem Zugriff zu schützen, auch wenn Angreifer Zugang zum System erhalten. Das ist unverzichtbar für sichere Dateiserver-Linux-Konfigurationen, die mit sensiblen Daten arbeiten.

GPG zur Dateiverschlüsselung verwenden:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameKorrekte Dateiberechtigungen setzen, um den Zugriff einzuschränken:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Regelmäßige Backups erstellen

Regelmäßige Backups ermöglichen die Wiederherstellung nach Sicherheitsvorfällen, Hardwarefehlern oder versehentlichem Datenverlust. Automatisierte Backups verringern das Risiko menschlicher Fehler und sind ein wesentlicher Bestandteil sicherer VPS-Hosting-Strategien.

Automatisierte Backup-Skripte erstellen:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logBackups an mehreren Speicherorten ablegen, einschließlich eines externen Speichers, nach der 3-2-1-Backup-Regel.

14. Festplattenpartitionierung einrichten

Die Partitionierung trennt Systemdateien von Benutzerdaten und begrenzt so den Schaden, falls eine Partition kompromittiert wird. Außerdem verhindert sie, dass ein voller Speicher in einem Bereich das gesamte System beeinträchtigt.

Empfohlenes Partitionsschema:

/boot – 500 MB (Boot-Dateien)

/ – 20 GB (Systemdateien)

/home – 50 GB (Benutzerdaten)

/var – 10 GB (Logs und Datenbanken)

/tmp – 2 GB (temporäre Dateien)

swap – 2 GB (virtueller Arbeitsspeicher)

Temporäre Partitionen mit Sicherheitseinschränkungen einbinden:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Sofort anwenden

sudo mount -aPartitionssicherheit überprüfen:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionDie noexec Option verhindert die Ausführung schädlicher Dateien, nosuid set-user-ID-Bits deaktiviert und nodev verhindert die Erstellung von Gerätedateien in temporären Verzeichnissen.

15. Server-Logs überwachen

Server-Logs zeichnen alle Systemaktivitäten auf und liefern frühe Hinweise auf Sicherheitsvorfälle. Regelmäßige Log-Überwachung hilft, ungewöhnliche Muster zu erkennen, bevor sie zu ernsthaften Bedrohungen werden.

Wichtige Logs zur Überwachung:

| Log-Datei | Zweck | Befehl |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Anmeldeversuche | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Systemmeldungen | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Web-Traffic | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | Gesperrte IPs | sudo tail -f /var/log/fail2ban.log |

Nützliche Befehle zur Log-Analyse:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Automatisiertes Log-Monitoring:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllRichten Sie eine Log-Rotation ein, damit Log-Dateien nicht zu viel Speicherplatz belegen.

16. Starke Passwörter verwenden

Starke Passwörter schützen vor Brute-Force- und Wörterbuchangriffen. Schwache Passwörter lassen sich mit moderner Hardware in wenigen Minuten knacken.

Passwortanforderungen:

- Mindestens 12 Zeichen

- Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen

- Keine Wörterbuchwörter oder persönliche Angaben

- Für jedes Konto einzigartig

Verwenden Sie einen Passwort-Manager, um komplexe Passwörter sicher zu erstellen und zu speichern. In Kombination mit den anderen Prinzipien des Linux-Sicherheitsmodells bilden starke Passwörter mehrere Schutzebenen, die unbefugten Zugriff verhindern.

17. SFTP statt FTP bevorzugen

Standard-FTP überträgt Daten und Anmeldedaten im Klartext und macht sie damit für Angreifer im Netzwerk sichtbar. SFTP verschlüsselt die gesamte Datenübertragung, schützt vertrauliche Informationen und unterstützt sichere Linux-Dateiserver-Architekturen.

Nur SFTP-Zugriff konfigurieren:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpStandard-FTP-Dienste deaktivieren, um das Sicherheitsrisiko zu beseitigen:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Automatische CMS-Updates aktivieren

Content-Management-Systeme (WordPress, Drupal, Joomla) veröffentlichen regelmäßig Sicherheits-Patches. Automatische Updates stellen sicher, dass kritische Sicherheitslücken zeitnah geschlossen werden.

Für WordPress in die wp-config.php eintragen:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Überprüfen Sie die Update-Logs, um Kompatibilität und Funktionalität sicherzustellen.

19. Anonyme FTP-Uploads deaktivieren

Anonymes FTP erlaubt es jedem, Dateien ohne Authentifizierung auf Ihren Server hochzuladen. Das kann dazu führen, dass Ihr Server illegale Inhalte oder Malware hostet oder als Ausgangspunkt für Angriffe missbraucht wird.

vsftpd so konfigurieren, dass eine Authentifizierung erforderlich ist:

sudo nano /etc/vsftpd.conf# Anonymen Zugriff deaktivieren

anonymous_enable=NO# Lokale Benutzerauthentifizierung aktivieren

local_enable=YES

write_enable=YES

local_umask=022# Benutzer auf ihre Home-Verzeichnisse beschränken

chroot_local_user=YES

allow_writeable_chroot=YES# Sicherheitseinstellungen

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NODen FTP-Dienst neu starten:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdFTP-Benutzerkonten mit eingeschränkten Berechtigungen erstellen:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsFTP-Zugriffsprotokolle auf verdächtige Aktivitäten überwachen:

sudo tail -f /var/log/vsftpd.log20. Schutz gegen Brute-Force-Angriffe konfigurieren

Setzen Sie mehrere Schutzebenen gegen Brute-Force-Angriffe ein, die über Fail2Ban hinausgehen, um sich gegen automatisierte Angriffe zu verteidigen.

Zusätzliche Schutzmaßnahmen konfigurieren:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Verwenden Sie Tools wie DenyHosts zusammen mit Fail2Ban für umfassenden Schutz.

Fazit

Die Absicherung eines Linux VPS erfordert mehrere Verteidigungsebenen: von grundlegenden Konfigurationsänderungen bis hin zu fortgeschrittenen Überwachungssystemen. Beginnen Sie mit grundlegenden Sicherheitsmaßnahmen (Software-Updates, Firewall-Konfiguration, SSH-Härtung), bevor Sie komplexere Tools wie Intrusion-Detection und automatisiertes Monitoring einsetzen.

Ein sicherer Linux-Server erfordert kontinuierliche Wartung, keine einmalige Konfiguration. Überprüfen Sie regelmäßig Protokolle, aktualisieren Sie Software und passen Sie Sicherheitsmaßnahmen an neue Bedrohungen an. Eine sorgfältige Sicherheitskonfiguration verhindert kostspielige Datenpannen und sorgt für stabile Systemverfügbarkeit.

Diese Sicherheitsmaßnahmen greifen ineinander - keine einzelne Technik bietet vollständigen Schutz. Alle 20 Strategien zusammen bilden überlappende Sicherheitsebenen, die die Angriffsfläche Ihres Servers erheblich verkleinern. Ob Sie sichere Dateiserver-Linux-Konfigurationen oder allgemeinen Schutz für gehostete VPS benötigen: diese grundlegenden Schritte liefern die nötige Sicherheitsbasis.