Cet article explique comment utiliser SSH pour se connecter à un serveur distant sous Linux. Nous y présentons également la méthode avec PuTTY pour se connecter à un serveur Linux distant. PuTTY n'est bien sûr pas le seul client SSH utilisable pour vos connexions distantes. Consultez cette comparaison des meilleurs clients SSH pour Windows en 2022 et choisissez celui qui correspond à vos besoins. L'accès à distance aux appareils est devenu une nécessité depuis longtemps, et il est difficile d'imaginer ce que ce serait si nous ne pouvions pas contrôler des ordinateurs à distance.

- Qu'est-ce que SSH et que signifie cette abréviation ?

- Comment fonctionne SSH ?

- Qu'est-ce qu'un terminal ?

- Qu'est-ce que SSL ?

- Comment créer une connexion SSH ?

- Comment utiliser SSH pour se connecter à un serveur distant sous Linux ?

- Aller plus loin avec SSH pour le contrôle à distance

- Qu'est-ce que PuTTY ?

- Comment se connecter à un serveur Linux avec PuTTY ?

- Comment configurer l'authentification par clé publique SSH sur Linux ?

- Étape 1 : Générer une paire de clés

- Étape 2 : Choisir un nom de fichier et un mot de passe

- Étape 3 : Copier la clé publique

- Étape 4 : Saisir vos identifiants

- Étape 5 : Se connecter au système distant

- Étape 6 : Créer le fichier nécessaire sur votre compte

- Étape 7 : Ajouter le contenu du fichier de clé publique au fichier authorized-keys

- Étape 8 : Supprimer le fichier de clé publique

- Étape 9 : Ajouter votre clé publique à d'autres systèmes (facultatif)

- Étape 10 : SSH à votre compte sur le système distant

- Les standards importants du bureau à distance

- Qu'est-ce que VNC ?

- Tunneliser VNC via SSH

- Qu'est-ce que RDP ?

- Pour conclure : connexion à distance avec SSH

- Questions fréquemment posées

Il existe plusieurs façons de se connecter à une machine distante selon le système d'exploitation utilisé, mais les deux protocoles les plus répandus sont :

- Secure Shell (SSH) pour les appareils Linux

- Remote Desktop Protocol (RDP) pour les appareils Windows

Ces deux protocoles utilisent des applications client et serveur pour établir des connexions distantes. Ils vous permettent d'accéder à d'autres machines et de les contrôler à distance, de transférer des données, et de faire pratiquement tout ce que vous feriez en étant physiquement devant l'ordinateur.

Qu'est-ce que SSH et que signifie cette abréviation ?

SSH (Secure Shell), aussi appelé « Secure Socket Shell », est un protocole qui vous permet de vous connecter de façon sécurisée à un appareil ou à un serveur distant via une interface en ligne de commande. Il existe deux protocoles largement utilisés pour se connecter à une machine distante : SSH et RDP. Établir une connexion SSH nécessite à la fois un composant client et un composant serveur.

Une fois la connexion SSH établie, une session shell démarre et vous pouvez interagir avec le serveur en saisissant des commandes depuis le client sur votre machine locale. Ce protocole est particulièrement utilisé par les administrateurs système et réseau qui ont besoin d'accéder à distance à un appareil de manière hautement sécurisée.

Besoin d'un bureau à distance ?

Besoin d'un bureau à distance ?

Des serveurs RDP fiables et performants avec 99,95 % de disponibilité. Emportez votre bureau partout, dans les grandes villes des États-Unis, d'Europe et d'Asie.

Obtenir un serveur RDPComment fonctionne SSH ?

Pour établir une connexion SSH, vous avez besoin de deux composants :

la le client et la partie serveur correspondante. Le client SSH est une application que vous exécutez sur l'appareil depuis lequel vous souhaitez vous connecter à un autre ordinateur ou serveur. Il utilise les informations fournies par l'hôte distant pour initier la connexion. Une fois les identifiants validés, le client établit une connexion chiffrée.

Côté serveur, il existe un composant appelé démon SSH (SSHD) qui écoute en permanence sur un port TCP/IP spécifique les demandes de connexion entrantes. Lorsqu'un client initie une connexion, le démon SSH répond en indiquant les versions du logiciel et du protocole qu'il prend en charge, puis les deux parties échangent leurs données d'identification.

Si les identifiants reçus sont corrects, SSH ouvre une nouvelle session dans l'environnement approprié. La version par défaut du protocole SSH pour la communication entre le serveur et le client SSH est la version 2.

À lire aussi : Meilleur client SSH pour Windows en 2022

Qu'est-ce qu'un terminal ?

Si vous débutez avec Linux, prenez le temps de vous familiariser avec le terminal. Considérez-le comme le point d'entrée principal pour communiquer avec un serveur Linux.

La ligne de commande peut sembler intimidante au premier abord, mais elle devient accessible dès que vous maîtrisez les bases, comme ces 15 commandes essentielles que tout utilisateur devrait connaître.

Le terminal devient encore plus indispensable si vous prévoyez de développer une application (ou d'apprendre à le faire) avec PHP ou Python. Contrairement à Windows, qui gère mal Python en tentant de l'intégrer via une interface graphique, Linux intègre nativement Python et d'autres langages de programmation dans le terminal. Ainsi, même si vous devez suivre plusieurs étapes pour installer Python sur Windows pour un résultat souvent décevant, Linux l'inclut déjà, directement accessible depuis la ligne de commande.

L'hébergement Linux simplifié

L'hébergement Linux simplifié

Vous cherchez une meilleure façon d'héberger vos sites et applications web ? Vous développez quelque chose de nouveau ? Vous n'aimez tout simplement pas Windows ? C'est pour ça que nous proposons Linux VPS.

Obtenez votre Linux VPSQu'est-ce que SSL ?

SSH utilise SSL (Secure Socket Layer) pour sécuriser les données échangées entre le navigateur web et le serveur. Le chiffrement de la liaison entre le serveur web et le navigateur est assuré par SSL, garantissant que toutes les données transmises restent confidentielles et protégées. En d'autres termes, la création de clés publiques et privées entre les serveurs distants et les ordinateurs locaux qui se connectent via SSH fait partie du protocole de sécurité SSL. Cette couche de protection supplémentaire est particulièrement utile contre les attaques par force brute.

Comment créer une connexion SSH ?

Étant donné qu'une connexion SSH nécessite un composant client et un composant serveur, vous devez vous assurer que les deux sont installés sur vos machines locale et distante.

OpenSSH est un outil SSH open source couramment utilisé avec les distributions Linux et relativement simple à prendre en main. Il nécessite un accès au terminal, aussi bien sur le serveur que sur l'appareil depuis lequel vous vous connectez. Notez que Ubuntu n'inclut pas de serveur SSH par défaut. Maintenant que nous avons couvert les concepts fondamentaux de SSH, passons à l'installation d'un client OpenSSH.

Étape 1 : Installer un client OpenSSH

Avant d'installer le client SSH, vérifiez qu'il n'est pas déjà présent sur votre système. De nombreuses distributions Linux incluent déjà un client SSH.

- Exécutez la commande suivante pour installer OpenSSH sur votre appareil :

sudo apt-get install openssh-client

- Saisissez le mot de passe superutilisateur lorsque demandé.

- Appuyez sur Entrée pour terminer l'installation.

Dès lors que vous disposez des permissions nécessaires ainsi que du nom d'hôte ou de l'adresse IP, vous pouvez utiliser SSH sur n'importe quel ordinateur exécutant une application côté serveur.

Étape 2 : Installer un serveur OpenSSH

Pour accepter les connexions SSH, la partie serveur du toolkit SSH doit être installée sur la machine. Suivez les étapes ci-dessous :

- Ouvrez le terminal sur votre serveur. Vous pouvez rechercher un terminal ou cliquer Ctrl + Alt + T sur votre clavier.

- Entrez la commande suivante pour installer votre serveur SSH :

sudo apt-get install openssh-server

- Saisissez le mot de passe superutilisateur lorsque demandé.

- Appuyez sur Enter et Y pour permettre à l'installation de continuer après l'invite d'espace disque.

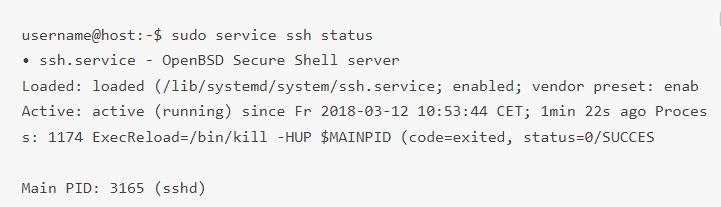

Après avoir suivi les étapes ci-dessus, les fichiers de support nécessaires seront installés. Vous pouvez ensuite vérifier si le serveur SSH est en cours d'exécution sur la machine en entrant cette commande :

sudo service ssh status

Si le service SSH fonctionne correctement, la sortie du terminal doit être identique à ceci :

Pour vérifier que le serveur OpenSSH est correctement installé et prêt à accepter des connexions, relancez la commande ssh localhost dans votre terminal. Lors de la première exécution, vous obtiendrez un résultat similaire à ceci :

Ensuite, entrez oui or y pour continuer.

Parfait ! Votre serveur est maintenant prêt à accepter les connexions distantes SSH depuis un autre ordinateur via un client SSH.

Comment utiliser SSH pour se connecter à un serveur distant sous Linux ?

Maintenant que le client et le serveur OpenSSH sont installés sur tous vos appareils, vous pouvez établir une connexion distante SSH sécurisée à vos serveurs en suivant les étapes ci-dessous :

- Ouvrez le terminal SSH sur votre ordinateur et exécutez la commande suivante :

Si le nom d'utilisateur sur votre machine locale est identique à celui du serveur, vous pouvez exécuter cette commande :

ssh your_username@host_ip_address

Si le nom d'utilisateur sur votre machine locale correspond à celui du serveur auquel vous souhaitez vous connecter, exécutez cette commande :

ssh host_ip_address

Et appuyez sur Enter.

- Saisissez votre mot de passe et appuyez sur Entrée. Aucun caractère ne s'affiche à l'écran pendant la saisie, c'est normal. Si vous collez votre mot de passe, assurez-vous qu'il est stocké de façon sécurisée et non dans un fichier texte.

- Lors de votre première connexion à un serveur, il vous sera demandé si vous souhaitez continuer la connexion. Tapez simplement "oui » et appuyez sur Enter. Ce message s'affiche uniquement cette fois-ci, car le serveur distant n'est pas identifié sur votre ordinateur.

- La clé d'empreinte ECDSA est maintenant ajoutée et vous êtes connecté au serveur distant.

Si l'appareil auquel vous tentez de vous connecter à distance se trouve sur le même réseau, il est plus sûr d'utiliser l'adresse IP privée plutôt que l'adresse IP publique. Dans le cas contraire, l'adresse IP publique suffit. Vous pouvez désormais gérer et contrôler un appareil distant depuis votre terminal. Si vous rencontrez des difficultés pour vous connecter à un serveur distant, vérifiez l'adresse IP de l'appareil distant, votre nom d'utilisateur et votre mot de passe. Assurez-vous également que le port sur lequel le daemon SSH écoute n'est pas bloqué par un pare-feu ou mal redirigé.

L'hébergement Linux simplifié

L'hébergement Linux simplifié

Vous cherchez une meilleure façon d'héberger vos sites et applications web ? Vous développez quelque chose de nouveau ? Vous n'aimez tout simplement pas Windows ? C'est pour ça que nous proposons Linux VPS.

Obtenez votre Linux VPSAller plus loin avec SSH pour le contrôle à distance

Maintenant que vous pouvez établir une connexion distante SSH à votre serveur, nous vous recommandons vivement quelques étapes supplémentaires pour améliorer le contrôle à distance SSH et renforcer sa sécurité. En conservant les paramètres par défaut pour votre connexion SSH, votre système devient vulnérable aux intrusions et aux attaques automatisées, ce qui rend l'accès SSH à distance risqué et expose votre machine à des scripts malveillants.

Voici quelques recommandations pour renforcer la sécurité de SSH, à appliquer en modifiant le fichier de configuration sshd :

- Modifiez le port par défaut TCP sur lequel le daemon SSH écoute, et remplacez-le par un numéro bien plus élevé, comme 245976. Évitez les numéros faciles à deviner, tels que 222, 2222 ou 22222.

- Utilisez des paires de clés SSH pour vous authentifier sans mot de passe. Plus sécurisées qu'un mot de passe classique, elles simplifient et accélèrent la connexion.

- Désactivez les connexions par mot de passe sur votre serveur. Si votre mot de passe est compromis, cette mesure empêche toute connexion à vos serveurs avec ce mot de passe. Avant de procéder, assurez-vous que l'authentification par paire de clés fonctionne correctement.

- Désactivez l'accès root à votre serveur et utilisez un compte standard avec la commande su – (pour passer en utilisateur root).

Nous avons maintenant une bonne compréhension de la connexion à distance SSH et des différentes façons d'y accéder. Nous avons mentionné PuTTy à plusieurs reprises dans cet article ; si vous ne connaissez pas encore cet outil, vous vous posez sans doute quelques questions à son sujet. En complément de ce guide sur la connexion à distance SSH, nous vous proposons donc un aperçu de PuTTy et vous montrons comment l'utiliser pour vous connecter à un serveur Linux.

Qu'est-ce que PuTTY ?

PuTTY est un émulateur de terminal Windows populaire, non limité aux systèmes d'exploitation Windows. Gratuit et open-source, il est également prisé des utilisateurs Linux et propose une interface en ligne de commande pour accéder à distance à tout ordinateur utilisant l'un de ses protocoles supportés. inclus SSH et Telnet.

[su_button url="https://www.putty.org/" target="blank" style="soft" size="5"]Télécharger Putty[/su_button]

Remarque : PuTTY est un logiciel gratuit qui permet d'accéder facilement à un environnement shell Unix depuis Windows. Contrairement à Unix, Windows ne dispose pas de serveur ni de client SSH intégré. C'est pourquoi ce programme de transfert de fichiers en réseau prend en charge plusieurs protocoles, dont Telnet.

À lire aussi : Générer des clés SSH sous Windows 10

Comment télécharger et installer PuTTY sur Ubuntu Linux ?

La version Linux de PuTTY est une application de terminal graphique qui n'est pas préinstallée dans la plupart des distributions Linux. Vous pouvez toutefois l'installer facilement via le terminal sur un appareil Linux.

Si PuTTY n'est pas installé, rendez-vous sur le Télécharger PuTTY page et téléchargez le programme d'installation Linux depuis la section Package Files de la page.

La bonne nouvelle pour les utilisateurs de Linux, c'est que PuTTY est disponible dans le dépôt universe de Ubuntu. Pour installer PuTTY sur Linux Ubuntu, assurez-vous d'abord que le dépôt universe est activé. Utilisez cette commande :

sudo add-apt-repository universe

Une fois le dépôt universe activé, vous pouvez mettre à jour Ubuntu avec cette commande :

sudo apt update

Installez ensuite PuTTY avec cette commande :

sudo apt install putty

Une fois l'installation de PuTTY terminée, lancez-le depuis le menu. La version Linux de PuTTY est quasi identique à la version Windows, donc vous retrouverez facilement vos repères dans les paramètres nouveaux ou modifiés.

Comment se connecter à un serveur Linux avec PuTTY ?

Pour vous connecter à un serveur Linux avec PuTTY après l'avoir installé, suivez ces étapes :

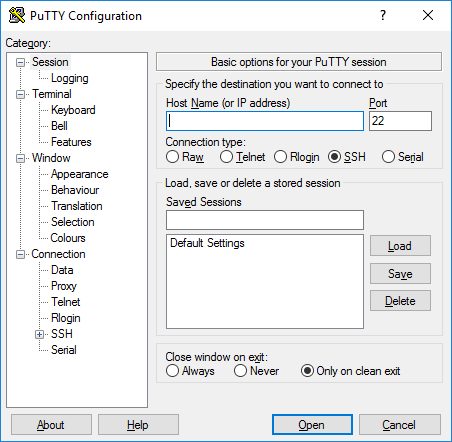

Étape 1 : Configurer PuTTY

L'écran principal de configuration de session s'affiche au lancement de PuTTY. Commencez par saisir le Nom d'hôte (ou l'adresse IP) du serveur auquel vous souhaitez vous connecter.

Le port est défini à 22 par défaut, car c'est le port standard pour SSH sur la plupart des serveurs. Cela représente une faille de sécurité : les attaquants savent exactement quel port cibler. Vous devriez modifier le port SSH en suivant ces instructions puis mettre à jour le numéro dans PuTTY. Assurez-vous que le type de connexion est bien défini sur SSH.

Si vous n'utilisez pas de clé privée pour vous connecter à votre serveur et ne souhaitez pas enregistrer votre configuration pour plus tard, cliquez sur Open pour ouvrir immédiatement une connexion SSH à votre serveur, authentifiée par le mot de passe de votre compte.

Si c'est la première fois que vous vous connectez à ce serveur, PuTTY affichera un Avertissement de sécurité pour vous informer qu'il ne dispose d'aucune clé en registre pour ce serveur. C'est normal lors d'une première connexion.

Si la connexion réussit, vous serez invité à entrer votre mot de passe. Une fois saisi, vous aurez accès à un shell sur votre serveur.

À lire également : Installer MikroTik CHR sur VPS (avec PuTTY)

Étape 2 : Enregistrer la configuration PuTTY pour les prochaines connexions

PuTTY vous permet d'enregistrer la configuration de connexion à un serveur pour ne pas avoir à ressaisir toutes les informations à chaque fois. Une fois tous les champs remplis et prêt à vous connecter, assurez-vous d'être sur l'écran principal de configuration de session décrit ci-dessus.

Vous pouvez voir le nom d'hôte et le numéro de port de votre serveur. Entrez le nom de votre configuration de session SSH enregistrée dans le champ de texte sous Sessions enregistrées et appuyez sur Enregistrer.

Comment configurer l'authentification par clé publique SSH sur Linux ?

PuTTY peut également être configuré pour utiliser des clés SSH. Les clés SSH constituent une méthode d'authentification plus sûre et parfois plus pratique. Vous pouvez les générer directement avec PuTTY. Consultez notre guide de génération de clés SSH avec PuTTY sur Windows. Il vous permettra de renforcer rapidement la sécurité de vos connexions SSH.

Voici les étapes pour configurer l'authentification par clé publique via SSH sur un Linux (ou un ordinateur macOS) :

Étape 1 : Générer une paire de clés

Connectez-vous d'abord à l'ordinateur depuis lequel vous accéderez à l'hôte distant, puis utilisez la ligne de commande SSH pour générer une paire de clés avec l'algorithme RSA. Pour générer des clés RSA, tapez la commande suivante et appuyez sur Entrée :

ssh-keygen -t rsa

Étape 2 : Choisir un nom de fichier et un mot de passe

Vous devrez indiquer un nom de fichier pour enregistrer la paire de clés, ainsi qu'un mot de passe pour protéger votre clé privée. Pour conserver le nom et l'emplacement par défaut, appuyez simplement sur Entrée ou Retour sans saisir de nom de fichier. Vous pouvez aussi entrer un nom personnalisé, par exemple My_ssh_key, puis appuyer sur Entrée ou Retour. Notez que de nombreux hôtes distants sont configurés pour accepter les clés privées avec le nom de fichier et le chemin par défaut. Si vous utilisez un nom différent, vous devrez le spécifier explicitement dans la ligne de commande SSH ou dans un fichier de configuration SSH (~/.ssh/config).

Saisissez un mot de passe d'au moins cinq caractères, puis appuyez sur Entrée ou Retour. Si vous appuyez sur Entrée sans mot de passe, votre clé privée sera générée sans protection par mot de passe.

Étape 3 : Copier la clé publique

Utilisez SFTP ou SCP pour copier le fichier de clé publique vers votre compte sur le système distant.

Étape 4 : Saisir vos identifiants

Votre mot de passe de compte vous sera demandé. Votre clé publique sera copiée dans votre répertoire personnel sur le système distant, en conservant le même nom de fichier.

Étape 5 : Se connecter au système distant

Connectez-vous au système distant avec votre nom d'utilisateur et votre mot de passe.

Étape 6 : Créer le fichier nécessaire sur votre compte

Si votre compte sur le système distant ne possède pas encore de fichier ~/.ssh/authorized_keys, créez-en un avec les commandes suivantes :

mkdir -p ~/.ssh

touch ~/.ssh/authorized_keys

Étape 7 : Ajouter le contenu du fichier de clé publique au fichier authorized_keys

Sur le système distant, ajoutez le contenu de votre fichier de clé publique (par exemple ~/id_rsa.pub) sur une nouvelle ligne de votre fichier ~/.ssh/authorized_keys avec la commande suivante :

cat ~/id_rsa.pub >> ~/.ssh/authorized_keys

Vous pouvez vérifier le contenu de ~/.ssh/authorized_keys pour confirmer que votre clé publique a bien été ajoutée, via la commande ci-dessous :

more ~/.ssh/authorized_keys

Étape 8 : Supprimer le fichier de clé publique

Vous pouvez maintenant supprimer le fichier de clé publique de votre compte sur le système distant en exécutant la commande suivante :

rm ~/id_rsa.pub

Si vous souhaitez conserver une copie de votre clé publique sur le système distant, déplacez-la dans votre répertoire .ssh avec cette commande :

mv ~/id_rsa.pub ~/.ssh/

Étape 9 : Ajouter votre clé publique à d'autres systèmes (facultatif)

À cette étape de la configuration de l'authentification par clé publique SSH, vous pouvez répéter ces étapes pour ajouter votre clé publique à d'autres systèmes distants auxquels vous souhaitez accéder depuis la machine contenant votre clé privée, via l'authentification par clé publique SSH.

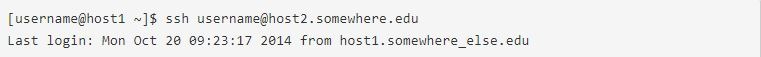

Étape 10 : SSH à votre compte sur le système distant

Vous devriez maintenant pouvoir utiliser la connexion distante SSH avec votre compte sur le système distant associé à votre clé privée. Si votre clé privée est protégée par un mot de passe, le système distant vous demandera ce mot de passe ou cette phrase secrète (comme sur l'image ci-dessous). Notez que votre mot de passe ou phrase secrète n'est jamais transmis au système distant.

Si votre clé privée n'est pas protégée par un mot de passe, le système distant vous donnera directement accès à la ligne de commande dans votre répertoire personnel, sans vous demander de mot de passe ou de phrase secrète. Vous verrez une sortie similaire à celle-ci :

Cliquez sur Ouvrez onglet, saisissez le mot de passe, puis connectez-vous.

En dehors de la connexion distante SSH, plusieurs outils de bureau à distance vous permettent de prendre le contrôle d'un système à distance. Voici un rapide aperçu de ces outils.

À lire aussi : Tout ce que vous devez savoir sur le proxy SSH SOCKS5

Les standards importants du bureau à distance

VNC et RDP sont deux protocoles de bureau à distance. Ces deux technologies poursuivent des objectifs similaires, mais leurs approches diffèrent.

Qu'est-ce que VNC ?

VNC (Virtual Network Computing) est parfois confondu par erreur avec VPN (Virtual Private Network). Les deux permettent un accès distant à un ordinateur dans un environnement pair-à-pair, mais ils ne fonctionnent pas de la même façon.

VNC offre un accès complet à un appareil via des systèmes de partage de bureau, vous permettant de prendre le contrôle total de votre machine à distance. Cette capacité de bureau à distance améliore la productivité des utilisateurs individuels, des organisations et des équipes informatiques.

En revanche, un VPN donne accès au réseau plutôt qu'au système lui-même. Cela signifie que vous pouvez uniquement accéder aux données et équipements partagés, comme une imprimante commune en entreprise.

Tunneliser VNC via SSH

Si vous vous connectez à un bureau à distance via le protocole VNC, votre connexion ne sera pas sécurisée. Certains clients VNC ne protègent pas votre connexion au-delà de l'authentification initiale. Vous pouvez encapsuler une connexion VNC dans un tunnel SSH (Secure Shell) pour contourner ce problème. Le tunnel SSH sécurise la connexion VNC et vous permet de l'utiliser même lorsque le port VNC standard (port 5901) est bloqué.

Certains réseaux d'entreprise bloquent les ports standard, comme le port 5901, pour renforcer la sécurité. Encapsuler VNC via SSH vous permet de contourner cette restriction.

Qu'est-ce que RDP ?

RDP (Remote Desktop Protocol) est un protocole de communication réseau développé par Microsoft, permettant à des utilisateurs de se connecter à distance à un autre appareil. Il s'agit d'une extension des protocoles T.120 (protocoles standard) dans le cadre de l'UIT (Union Internationale des Télécommunications).

Besoin d'un bureau à distance ?

Besoin d'un bureau à distance ?

Des serveurs RDP fiables et performants avec 99,95 % de disponibilité. Emportez votre bureau partout, dans les grandes villes des États-Unis, d'Europe et d'Asie.

Obtenir un serveur RDPPour conclure : connexion à distance avec SSH

Pour établir une connexion distante SSH et l'utiliser pour se connecter à un serveur dans Linux, vous avez besoin d'un client et de la partie serveur correspondante. Cet article a expliqué comment accéder à SSH à distance et en tirer parti. Nous proposons également différentes offres Linux VPS pour vous aider à en exploiter toutes les capacités. Chez Cloudzy, nous faisons tout notre possible pour vous offrir des solutions Linux VPS alliant sécurité et performance, pour une expérience d'hébergement de qualité.

Questions fréquemment posées

Qu'est-ce que SSH ?

SSH est un protocole sécurisé pour la connexion à un serveur distant. La commande ssh utilise ce protocole pour transférer des données entre le client et l'hôte sous forme chiffrée.

Comment configurer des clés SSH ?

- Générer des clés SSH

- Nommez vos clés SSH

- Entrez un mot de passe (facultatif)

- Copier la clé publique vers le système distant

- Testez votre connexion.

Qu'est-ce qu'une paire de clés SSH ?

Chaque paire de clés SSH comprend deux clés : une clé publique et une clé privée. Toute personne disposant d'une copie de la clé publique peut chiffrer des données, mais seule la personne détenant la clé privée correspondante peut les déchiffrer.

Où se trouve la clé privée SSH ?

Si vous utilisez le nom par défaut, votre clé privée sera enregistrée dans "/root/.ssh/id_rsa".