A technológia villámgyors fejlődésével javul az életminőségünk és az internet által kínált lehetőségek. Ugyanakkor, mint az emberiség történelmében minden egyéb időszakban, a technológia kétarcú: van produktív oldala és egy destruktív. Az online támadások és rosszindulatú hackelés a web legpusztítóbb aspektusai közé tartoznak, és az elmúlt évtizedben drasztikusan megnőtt az alkalmazásuk gyakorisága. A támadási módszerek egyre kifinomultabbá válnak. Az egyik leggyakoribb online támadás a elosztott szolgáltatásmegtagadásos támadás, röviden DDoS. Az DDoS a DoS (denial of service) támadás fejlettebb és haladóbb formája. Míg sok más online támadási módszer, mint például a hírhedt Trojan vírus egykor félelmet keltett, majd elavulttá vált, az DDoS támadási módszer állta az idő próbáját és máig nagy sikerrel használják. Természetesen vannak ellene való módszerek és megelőzési stratégiák. De mi a teendő, ha a saját otthoni hálózatunk támadás alatt áll? Ebben a cikkben tíz megoldást és megelőzési módszert ismertetek az DDoS támadások elleni védelemhez otthoni hálózatok esetén. De mielőtt túl gyorsan előrejutnánk, tisztázzuk meg a definíciókat.

Mi az DDoS támadás?

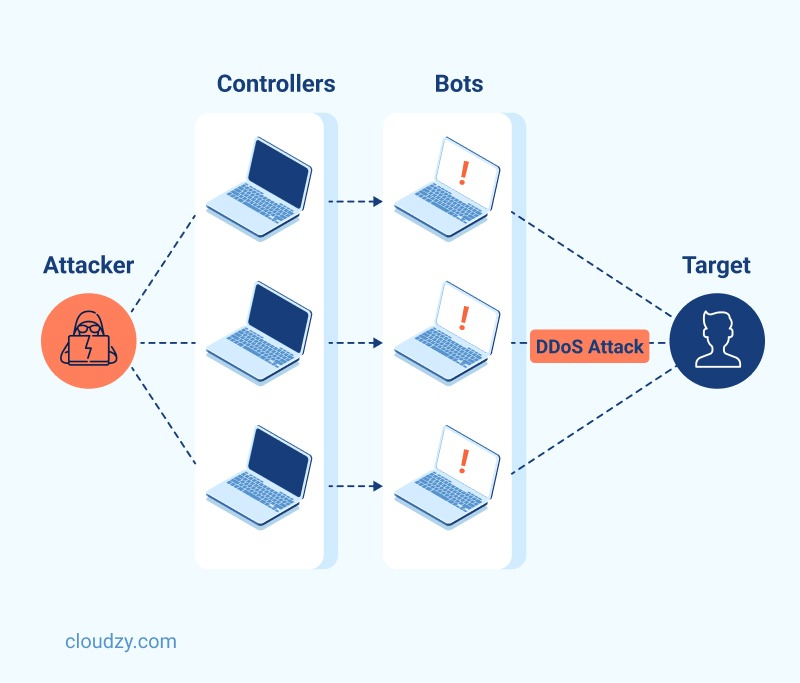

A népszerű elképzelésekkel ellentétben az DDoS támadás, nem hackelési művelet. Ez azt jelenti, hogy az DDoS támadás mögött álló támadó nem arra törekszik, hogy átvegye a hálózat vagy szerver feletti irányítást. Ehelyett azt szeretné, hogy az ne működjön és összeomljon. Bár több különböző DDoS támadási módszer létezik, amely három általános kategóriába sorolható, az összes lényege nagyjából ugyanaz a minta követi. Az DDoS támadás során a támadó rendkívül nagy mennyiségű illegális hálózati kérésekkel bombázza a céltárgy hálózatát vagy szerverét.

Ezeknek a hamis kéréseknek a sebessége és mennyisége olyan magas, hogy felülmúlja a hálózat vagy szerver sávszélességét, és kényszeríti azt, hogy összes erőforrását ezeknek a kéréseknek a feldolgozására fordítsa. Így a szerver vagy nem reagál más feladatokra és kérésekre a feldolgozási erőforrások hiánya miatt, vagy teljes mértékben összeomlott. A támadó általában több olyan eszközből indítja ezeket a támadásokat, amely támadásokra készített botnetekben működik. Mivel az otthoni hálózatok az internetszolgáltatótól (ISP) kapnak sávszélességet, az DDoS támadás könnyebben lerombolja azokat, mint egy saját szerveren futó hálózatot. Ez szükségessé teszi a router DDoS védelemét.

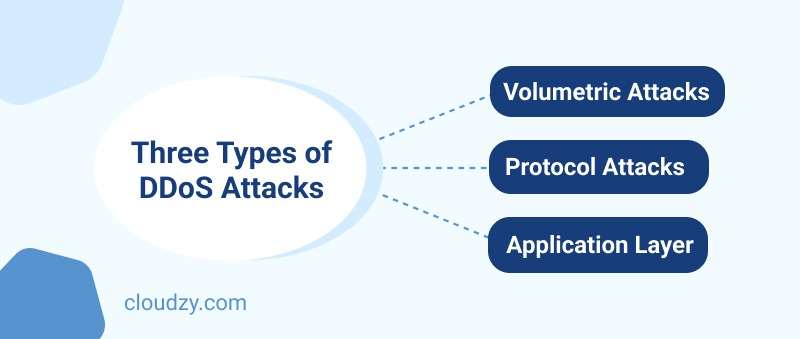

Az DDoS támadások három típusa

Fontos, hogy ismerd az három általános kategóriát, amelyet az DDoS támadók az otthoni hálózat megrongálásához használnak. Ez a három kategória nem maguk az támadási módszerek, hanem támadási sémák, amelyek mindegyike több különböző DDoS támadási módszert tartalmaz. Gyorsan nézzük meg őket.

Volumetrikus támadások

Ahogy a neve sugallja, az ezt a kategóriát követő támadások pusztán a mennyiségre támaszkodnak a sikeres támadáshoz. Emiatt ők is a leggyakoribb DDoS támadástípus amely előfordulhat. A folyamat meglehetősen egyértelmű. A támadó egyszerűen a mennyiségre hagyatkozik, és a lehető legtöbb illegális forgalmat küld, hogy összeomlassa a szervert. A hacker a DNS-t célozza meg. Ha az első hullám kéréseket és nemkívánatos forgalom nem volt elég, egyszerűen újra és újra elküldheti. A volumetrikus támadások azért gyakoriak, mert szinte bárki képes végrehajtani őket. Szerencsére ez azt is jelenti, hogy az otthoni hálózatok DDoS védelme ebben az esetben könnyebb.

Protokoll Támadások

Protokolalapú támadások némileg több erőfeszítést igényelnek végrehajtásukhoz, de cserébe az otthoni hálózatra gyakorolt hatásuk sokkal pusztítóbb. Az ezt a módszert alkalmazó támadónak alapszintű kommunikációt kell létesítenie a saját és az ellenség hálózata között. Ezért azt fogják küldeni, amit TCP kézfogásnak hívnak. Ennek a kézfogásnak az elfogadása kezdeti adatokat cserél, beleértve az IP és DNS címeket. A hacker ezután nem fejezi be a kézfogás kérelmét. Helyette az újonnan szerzett adatokat használja arra, hogy folyamatosan TCP kézfogás kérelmeket küldjön hamis IP címekkel. Ezeknek a kéréseknek a feldolgozásához és elutasításához sávszélesség szükséges. Ezért a szerver túlterhelődik és összeomlott.

Alkalmazási réteg

Alkalmazásréteg DDoS támadások a legokosabb támadási módszer, mivel az alkalmazás vagy a szerver saját üzemeltetett erőforrásait magával szemben használják. A név azt is sugallja, hogy az infrastruktúra alapja helyett az támadás a szerverben tárolt adatok alkalmazásrétegén zajlik. Ha ez egy webhely, a hacker folyamatosan azt kérni fogja, hogy a webhely egy illegális alszakaszát töltse be. Ha ez megtörténik, a weblap közölni kell vele, hogy nincs ilyen alszakasz, és erre egy válaszcsomaggal reagál. A támadó addig kéri az oldalt, amíg a szerver túlterhelődik, és már nem tud válaszolni sem a saját, sem más kéréseirc, akár jogosak, akár jogosultnak.

A Zero Day és egyéb DDoS támadási módszertanok

Az előbb említett DDoS támadások három kategóriájának mindegyikén belül számos támadási módszer tartozik. A protokollalapú támadások kategóriájában a leggyakoribb támadási módszerek az TCP elárasztás és SYN árvíz. A volumetrikus támadásoknál az ICMP áradat, ping halál, és UDP áradás. Végül az alkalmazásrétegben az lassú lorris módszer. Mindezek a módszerek jól dokumentáltak, és vannak módszerek az ellenük való védekezésre mind az otthoni hálózatokon, mind az független szervereken. De van még egy másik DDoS támadási kategória, amelyet Zero Day támadásoknakneveznek. Ahogy a neve sugallja, ezek olyan módszerek, amelyek még fel nem fedeztek és létezésük csak akkor derül ki, amikor először egy új áldozat ellen alkalmazzák őket. Az DDoS támadások fogalmának folyékonysága azt jelenti, hogy számos különböző zero-day támadás létezik új és innovatív támadási módszerek alkalmazásával. A Zero-day támadásokat értékesnek tekintik, mivel protokolljuk még fel nem fedezett. Ezért az a hipotézis, hogy ezeket a módszereket a nagyobb célpontok ellen való alkalmazástól spórolják. Az összes különböző módszer, amelyet korábban említettem, szintén egyszer zero-day támadásoknak voltak nevezve. Általában azonban ezek a támadások az utolsó dolog, amire az otthoni hálózat DDoS védelme tekintetében figyelned kell.

Az HTTP áramlat szintén egy kiemelkedő DDoS támadás. Hogy megvédd magad annak kitettségétől, erősen ajánlott, hogy védelmezd a HTTP-t az olyan böngészőkben történő internetes böngészés során, mint a Chrome.

Az DDoS támadások háttere

Az DDoS támadások motivációja támadásonként eltérő, de általában felismerhető minta van a támadások alapjában. A nagyobb léptékű DDoS támadások két fő okból történnek. Az egyik az zsarolás. Amikor egy hacker csoport sikeresen szünetelteti egy vállalkozás online jelenlétét, azzal súlyosan csökkenti a marketing és üzemeltetési kapacitásait. Az áldozat ezért gyakran könnyebbnek talál az támadók fizető, hogy azok feloldják az DDoS támadást. A nagyobb DDoS támadások másik oka politikai üzenet küldése vagy társadalmi aktivizmusban való részvétel.

Az DDoS támadás egy otthoni hálózat ellen azonban más okokból történhet. Otthoni hálózat célzott támadása esetén az okok általában személyesek. Ha nem ezért, akkor valószínűleg Ön vagy az internetszolgáltatót zsarolás áldozata lett. Ismeretes, hogy egyes játékosok DDoS támadásokat használnak egymás ellen a multiplayer szekciókban, hogy késést okozzanak az ellenfelek számára és maguknak előnyt szerezzenek. Összességében az otthoni hálózaton történő személyes DDoS támadás valószínűsége alacsony, de mit lehet tenni, ha mégis megtörténik? Itt tíz megoldás található az otthoni hálózat DDoS támadásoktól való védelméhez.

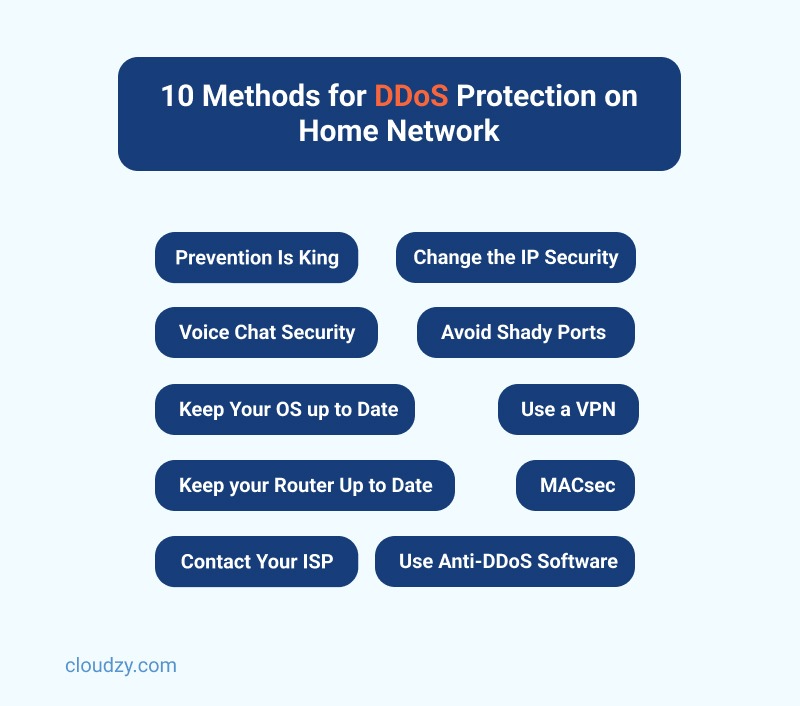

10 módszer az DDoS védelem otthoni hálózaton

Mielőtt részletesebben kifejtjük az egyes módszereket, fontos megjegyezni, hogy ezen megoldások egyike sem nyújt teljes védelmet az DDoS támadás ellen az otthoni hálózaton. Helyette egymással együtt kell alkalmazni őket, hogy megakadályozzák az DDoS támadásokat a hálózaton.

1. A megelőzés a legfontosabb

Ez valójában nem technikai módszer az DDoS támadások elleni küzdelemhez, hanem inkább egy gondolkodásmód kérdése. Az DDoS támadások az online rosszindulatú tevékenységek leggyakoribb formája. Ezért annak ellenére, hogy otthoni hálózata DDoS támadás áldozata válhat, erősen ajánlott, hogy végezzen saját kutatást és készítse elő az összes szükséges védelmi és megelőző intézkedést. Az DDoS támadás sikeres áldozata soha nem készült fel. Ez egyértelműen bizonyítja, hogy a cikkben később bemutatott megoldások közül néhányat most kell megvalósítani, mielőtt a támadás ténylegesen érkezne az otthoni hálózatra.

2. Az IP biztonság módosítása

Az IP-cím az Ön online azonossága, és a legfontosabb eszköz ahhoz, hogy a virtuális világban felismerjenek Önt, az eszközeit és hálózatát. Ez egyben az elsődleges csatorna is, ahonnan az támadások folyamatosan indulnak ellenünk egy támadás szimulációjában. Ajánlott, hogy amikor kockázatos online tevékenységet végez, maszkolja az IP-címét. Még jobb, ha egy dinamikus IP-cím stratégiát alkalmaz az internetszolgáltatótól való időnkénti cím csere révén. Ez jelentősen nehezíteré meg az Ön megcélzását.

3. Használjon VPN-t

Számos DDoS támadó általában nagy mennyiségű IP-címet céloz meg, amelyeket nyilvános tartományokból gyűjtöttek. Mindig van esély arra, hogy az Ön IP-címe is megtalálható ezek közül. Így az előbb említett IP biztonsági kérdéshez kapcsolódóan jó megoldás a virtuális magánhálózat használata. Ez az VPN nemcsak teljesen maszkolja és megváltoztatja a valódi IP-címét, hanem titkosítja az adatait is. Ez jelentősen megnehezíti az DDoS támadás sikeres indítását az otthoni hálózat ellen. Ez tehát egy további ok az VPN használatára.

4. MACsec

IEEE 802.1AE, más néven MACsec, egy hálózati protokoll, amely lényegében az Ön kapcsolatának bizonyos aspektusait (például az Ethernet-t és a VLAN-t) szinte teljesen impermeábilissé teszi az DDoS támadásokkal szemben. A MACsec protokoll konfigurálása az otthoni hálózat DDoS védelmére egyébként meglehetősen összetett feladat. Ennek ellenére az egyik leghatékonyabb módszer a man-in-the-middle és az DDoS típusú támadások megelőzésében. Ha az otthoni hálózata rendszeresen DDoS támadások áldozata, a MACsec bevezetése sokat segíthet a védelemben.

5. Anti-DDoS szoftver használata

Ez a legegyenesebb megoldás. Az anti-DDoS szoftver kifejezetten arra van tervezve, hogy felismerje az DDoS támadások különböző módszerei által használt mintákat. Miután sikeresen azonosítja a bejövő forgalmat rosszindulatúként, egyszerűen blokkolja a kommunikációt, vagy teljesen szétválasztja a rosszindulatú eszköz és a hálózata közötti kapcsolatot az IP blokkolásával. Sok megbízható anti-DDoS szoftver lehetőség létezik, például a SolarWinds Security Event Manager, amely a távoli hozzáférési protokollok (például SSH) kiaknázására irányuló támadásokkal szemben is védelmet nyújt.

6. Az operációs rendszer naprakészen tartása

Nem tudom kellőképpen hangsúlyozni, milyen fontos, hogy az operációs rendszer legújabb verziójú legyen. Ez az otthoni hálózathoz csatlakoztatott összes eszközre vonatkozik. Függetlenül attól, hogy Linux, macOS vagy Windows fut az asztali számítógépeken, vagy Android vagy iOS van a telefonokon, az összes eszközt a legfrissebb verzióra kell frissíteni. Az elavult operációs rendszer verziók az egyik leggyakrabban kihasznált biztonsági rés, amely lehetővé teszi a támadónak, hogy először az elavult eszközt infiltrálja, majd támadást indítson a hálózat ellen.

7. Az illegitim portok elkerülése

Közül mindennapian különféle szórakoztató és kommunikációs szoftvereket használunk, amelyek meghatározott átviteli portokat alkalmaznak az eszközünk és a szolgáltatások közötti adatátvitelhez. Ezek elsősorban a Steam, Netflix, Discord, Skype, Spotify, Xbox Live stb. Bár vannak biztonságos, hivatalos portok, vannak olyan alternatív portok is, amelyeket hibák megoldására vagy új tartalmak eléréséhez használhatnak. Azonban az otthoni hálózat biztonsága szempontjából egyszerűen nem érdemes ezeket az illegitim portokat használni. Erősen tanácsolom, hogy semmiképpen se használja ezeket, és mindig a szolgáltatások által hivatalosan megadott portokhoz maradjon. Másként az TCP flood típusú támadások viszonylag könnyűvé válnak az támadó számára.

8. Tartsa naprakészen az útválasztót

Ez az otthoni hálózat biztonsága szempontjából egy másik döntő szempont. Nemcsak az DDoS támadásoktól véd meg, hanem hatásos az összes irányú rosszindulatú online tevékenység ellen is. Az útválasztóhoz és a modemhez csatlakoztatott eszközökhöz hasonlóan ezek is rendszeres szoftver frissítéseket kiadnak a biztonság javítása érdekében. Az idősebb verziók gyengébb biztonsággal rendelkeznek az újabb verziókhoz képest. Az útválasztó feltörése a legrosszabb forgatókönyv, mivel az útválasztó a támadás célpontja és az támadó egyben, mivel a rosszindulatú fél maga az útválasztót használja a hálózat túlterheléséhez. Tartsa naprakészen az útválasztót!

9. Hanghívások biztonsága

Közismert, hogy olyan szolgáltatások, mint a Skype vagy az Discord is rendelkezhetnek gyenge biztonsági alapokkal. Emiatt egy rosszindulatú támadó egyszerű audio chat vagy videohívás kérést tud küldeni egy UDP csomaggal, hogy kapcsolatot létesítsen, majd DDoS támadást indítson. Általános szabályként soha ne fogadj el audio chat vagy videohívás kéréseket olyan személyektől, akiket nem ismersz az interneten. Ez összhangban áll a cikk első tanácsával: mindig őrizz meg defensív hozzáállást a DDoS támadások megelőzéséhez, nem pedig azok megoldásához. Javasolt továbbá olyan kommunikációs szoftvert használni, amely nem tesz téged kitettté.

10. Lépj kapcsolatba az Internetszolgáltatóddal

Ha egyszerűen nincs meg a számítógépes ismereteid a lista megoldásainak végrehajtásához, vagy már egy teljes körű támadás érte szöveted úgy, hogy a hálózat teljesen képtelen válaszolni, akkor az egyetlen lehetőséged az internetszolgáltatóddal való kapcsolatfelvétel. A szerveradminisztrátorok megváltoztathatják az IP-címedet a támadás leállításához, majd blokkolhatják azt az IP-címet, amely a DDoS támadást indította ellened. Sok internetszolgáltató biztosít alapszintű DDoS védelmet, így azok közül az egyik kiválasztása is sokat segít!

Következtetés

A DDoS támadások az egyik legkellemetlenebb típusú online rosszindulatú tevékenység, amellyel szembesülhetsz. Bár nem az személyes adataidra irányulnak, a támadó nyomkövetésének és a támadás leállításának nehézsége rendkívül bosszantóvá teszi. A DDoS támadások nem korlátozódnak egy adott szerver- vagy hosztípusra. Előfordulhatnak akkor is, amikor olyan távolelérési szolgáltatásokat használsz, mint a VPS. Ezért erősen ajánlott olyan VPS szolgáltatót választani, amelyik nem csak magas szintű alapbiztonságot nyújt a DDoS támadások tekintetében, hanem azonnal képes a támadást leállítani, ha az megtörténik. A Cloudzy prémium DDoS-védett VPS szolgáltatásokat kínál, amely véglegesen megoldja a DDoS támadások miatti aggodalmakat. A Cloudzy több mint 12 helyszínt, testreszabott csomagokat, kiváló csatlakozást, 99,95%-os üzemidőt és akár hétnapos pénzvisszafizetési garanciát is biztosít!

Magas teljesítményű VPS hosting alacsony áron

Magas teljesítményű VPS hosting alacsony áron

Élvezd az ersatív VPS hostingot különféle felhasználási esetekhez, beleértve webhelyek vagy játékok hosztolását, kereskedést, távoli asztali szervert és alkalmazásfejlesztést és tesztelést.

Szerezz egy nagy hatékonyságú VPS-tGyakran Ismételt Kérdések

Egy otthoni hálózat Támadható DDoS támadásokkal?

Igen. Nem csak lehetséges, hanem mivel az otthoni hálózatok korlátozott mennyiségű erőforrást kapnak egy központi szervertől, különösen sérülékenyek egy erős DDoS támadás nyomása alatt való összeomlásra.

Léteznek DDoS védelemmel ellátott Routerek?

Igen. Erősen ajánlott, hogy használj ilyeneket. Mivel szoftver formában érkeznek, a régebbi routerek, amelyeknek eredetileg nem volt anti-DDoS funkciójuk, frissítésekkel megkaphatják. Ezért fontos a router frissítése.

Hogyan Detektálhatok DDoS Támadást az Otthoni Hálózatomon?

Számos jel utalhat arra, hogy DDoS támadás érinti szöveted. Ezek közé tartozik a hálózati sebesség drasztikus csökkenése és időtúllépési hibák. Az ismétlődő mintát követő forgalmi csúcsok szintén világos jelzésül szolgálnak.