A Remote Desktop Protocol (RDP) kapcsolatok állandó támadásoknak vannak kitéve a kibergonosztól, akik a gyenge jelszavakat, a nyitott portokat és a hiányzó biztonsági vezérléseket használják ki. A RDP biztonságossá tétele kritikus fontosságú, mivel a támadók az összes nyílt RDP szerver 90%-át sikeresen veszélyeztetik néhány órán belül.

Az azonnali kockázatok a következők: brute-force jelszóattákok, hitelesítési adatok ellopása, zsarolóprogram telepítése és laterális hálózati mozgás. A bevált megoldások a következők: Csak VPN-en keresztüli hozzáférés, többfaktoros hitelesítés, Network Level Authentication, erős jelszóházirendek, és az RDP soha nem kerül közvetlenül az internetre.

Ez az útmutató pontosan megmutatja, hogyan lehet biztonságossá tenni a távoli asztali kapcsolatokat, amelyek megakadályozzák a támadásokat, mielőtt azok sikerre jutnának.

Mi az RDP?

A Remote Desktop Protocol (RDP) a Microsoft technológiája egy másik számítógép hálózaton keresztüli vezérléséhez. Képernyő-adatokat, billentyűzetbeviteleket és egér-mozgásokat továbbít az eszközök között, lehetővé téve a távoli vezérlést, mintha az célgépnél ülnél.

Az RDP alapértelmezés szerint a 3389-es portot használja és alapvető titkosítást tartalmaz, azonban ezek az alapértelmezett beállítások jelentős biztonsági réseket hoznak létre, amelyeket a támadók aktívan kihasználnak.

Az RDP biztonságos?

Nem. A RDP nem biztonságos az alapértelmezett beállításokkal.

A tények: Az RDP alapértelmezésben csak 128-bites titkosítást biztosít. A kiberbűnözők az RDP-t a sikeres támadások 90%-ában célozzák meg. Az internetre kitett RDP-kiszolgálók naponta több ezer támadási kísérletet szenvednek el.

Miért sikertelen az RDP: A gyenge alapértelmezett hitelesítés brute-force támadásoknak teszi lehetővé. A hiányzó Network Level Authentication felfedi a bejelentkezési képernyőket a támadók előtt. Az alapértelmezett 3389-es port folyamatosan szkennelve van automatizált eszközök által. A beépített többfaktoros hitelesítés hiánya csupán a jelszavakra hagyatkozik védelemként.

A megoldás: Az RDP csak akkor válik biztonságossá, ha több biztonsági réteg alkalmazásával rendelkezik, beleértve a VPN-hozzáférést, az erős hitelesítést, a megfelelő hálózati vezérléseket és a folyamatos megfigyelést. A legutóbbi elemzések azt mutatják, hogy az emberi hibák maradnak az elsődleges ok biztonsági incidensek, amelyekben a 68% nem rosszindulatú emberi elemeket, például szociális mérnökezésre való becsapódást vagy konfigurációs hibákat tartalmaz.

Ezek a biztonsági hibák pénzügyi hatása jelentős. Az adatvédelmi incidensek költségei új csúcsra értek 2024-ben a globális átlagos költség 4,88 millió dollárra emelkedett incidensenként – 10%-os növekedés az előző évhez képest, amelyet nagyrészt az üzletmenet zavarása és helyreállítási költségek hajtottak végig.

Gyakori Távoli Asztali Kapcsolat Biztonsági Problémák

A sikeresnek bizonyult támadási vektorokat létrehozó elsődleges távoli asztali kapcsolat biztonsági kérdések a következők:

| Biztonsági Rés Kategória | Gyakori problémák | Támadási módszer |

| Hitelesítési gyengeségek | Gyenge jelszavak, hiányzó MFA | Brute-force támadások |

| Hálózati kitettség | Közvetlen internetelérés | Automatikus vizsgálat |

| Konfigurációs problémák | NLA letiltva, javítatlan rendszerek | Ismert biztonsági rések kihasználása |

| Hozzáférés-vezérlési problémák | Túlzott jogosultságok | Oldalirányú mozgás |

A BlueKeep biztonsági rés (CVE-2019-0708) jól mutatja, milyen gyorsan eszkaláció lép fel ezekben a problémákban. Ez a távolivégrehajtási biztonsági rés lehetővé tette a támadók számára, hogy teljes rendszervezérlést szerezzenek hitelesítés nélkül, több millió javítatlan Windows rendszert érintve.

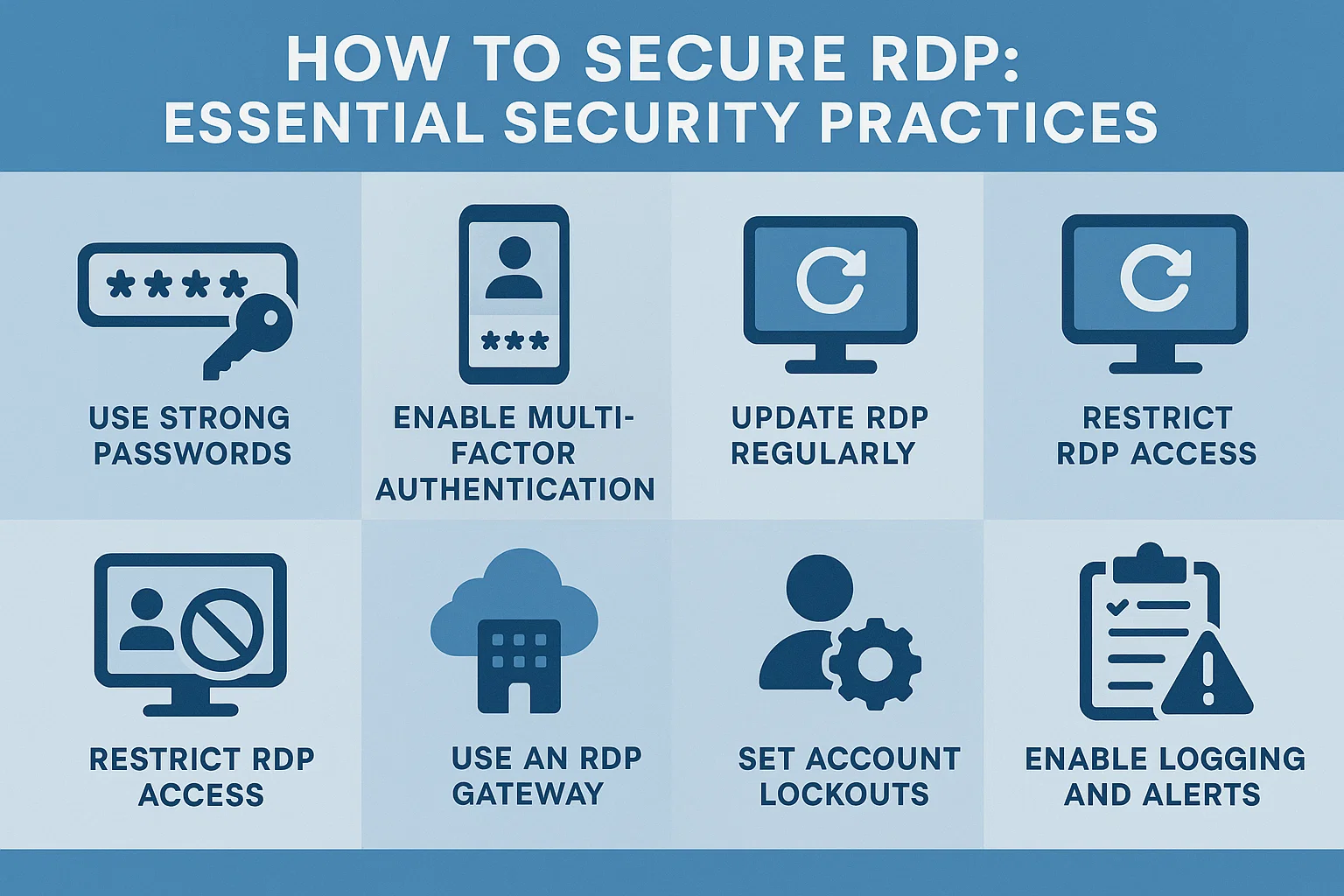

A RDP biztonságossá tétele: alapvető biztonsági gyakorlatok

Ezek a távelérési biztonsági ajánlott eljárások bizonyított védelmet nyújtanak, ha együtt alkalmazzák őket.

Ne tegye közvetlenül elérhetővé az RDP-t az interneten

Ez a szabály nem vitatható a RDP hatékony biztonságossá tétele során. A 3389-es port közvetlen internet-kitettségét olyan támadási felületként hoz létre, amelyet az automatizált eszközök néhány órán belül megtalálnak és kihasználnak.

Több mint 10 000 sikertelen bejelentkezési kísérlet volt az első napban az interneten való kitettség után. A támadók speciális botnetes hálózatokat használnak, amelyek folyamatosan szkennelnek RDP szolgáltatásokat és hitelesítő adat-kitöltési támadásokat indítanak a felderített szerverek ellen.

Megvalósítás: Blokkolj minden közvetlen internet-hozzáférést a RDP portokhoz tűzfal szabályokkal, és valósítsd meg az VPN-only hozzáférési irányelzeket.

Használjon erős, egyedi jelszavakat

A jelszó biztonsága képezi a Windows távoli asztali biztonság alapját, és meg kell felelnie az aktuális fenyegetési normáknak, hogy ellenálljon a modern támadási módszereknek.

CISA Követelmények, amelyek működnek:

- Minimum 16 karakter teljes összetettséggel

- Egyedi jelszavak, soha nem újrafelhasználva a rendszerek között

- Jogosult fiókok rendszeres rotációja

- Ne tartalmaz szótári szavakat vagy személyes adatokat

Konfiguráció: Állítsa be a jelszó-házirendeket a Group Policy szolgáltatáson keresztül a következő útvonalon: Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy. Ez biztosítja a tartományra kiterjedő érvényesítést.

Hálózati szintű hitelesítés (NLA) engedélyezése

A hálózati szintű hitelesítés megköveteli a hitelesítést az RDP-munkamenetek létrehozása előtt, alapvető védelmet nyújtva a távoli kapcsolati protokollok biztonságához.

NLA megakadályozza, hogy a támadók elérjék a Windows bejelentkezési képernyőjét, letiltja az erőforrás-igényes kapcsolódási kísérleteket, és csökkenti a kiszolgáló terhelését a sikertelen hitelesítési kísérletek miatt.

Konfigurációs lépések:

- Nyissa meg a Rendszertulajdonságokat a célkiszolgálókon

- Navigáljon a Távolsági lapra

- Engedélyezze az "Allow connections only from computers running Remote Desktop with Network Level Authentication" lehetőséget

Multi-Factor Authentication (MFA) implementálása

A többfaktoros hitelesítés megakadályozza a hitelesítő adaton alapuló támadásokat, mivel további ellenőrzést igényel a jelszavakon kívül. Ez az egyetlen leghatékonyabb javulást képviselh a Windows távoli asztali biztonságos kapcsolat biztonsága számára.

| MFA módszer | Biztonsági szint | Megvalósítási idő | Legjobb a következőhöz |

| Microsoft Hitelesítő | Magas | 2-4 óra | Legtöbb környezet |

| SMS-ellenőrzés | Közepes | 1 óra | Gyors telepítés |

| Hardver tokenek | Nagyon magas | 1-2 nap | Magas biztonsági zónák |

| Intelligens kártyák | Nagyon magas | 2-3 nap | Vállalati környezetek |

A Microsoft Authenticator a legjobb egyensúlyt biztosítja a biztonság és a használhatóság között a legtöbb üzemelésben. A felhasználók gyorsan alkalmazkodnak, amikor megértik a védelmi előnyöket.

VPN-hozzáférés megkövetelése

A VPN kapcsolatok titkosított alagutakat hoznak létre, amelyek védelemben részesítik az összes hálózati forgalmat, beleértve az RDP munkameneteket. Ez a megközelítés a legmegbízhatóbb védelmet biztosítja a biztonságos távelérési legjobb gyakorlatok számára.

VPN biztonsági előnyei:

- Az összes kommunikációs csatorna titkosítása

- Központosított hitelesítés és hozzáférési naplózás

- Hálózati szintű hozzáférés-vezérlés

- Földrajzi korlátozások szükség esetén

Amikor a felhasználók először az VPN-n keresztül csatlakoznak, kétszer hitelesítik magukat: egyszer az VPN szolgáltatások felé, majd ismét az RDP munkamenetekhez. Ez a kettős hitelesítés következetesen blokkolt jogosulatlan hozzáféréseket a legjobb RDP szolgáltatók megvalósítások.

Jump Host beállítása

A jump hostok szabályozott belépési pontokat biztosítanak az RDP-hez való belső hozzáféréshez, központosított figyeléssel és biztonsági vezérlésekkel, amelyek javítják a távoli asztali telepítések biztonságát.

Jump Host Architektura:

- Dedikált kiszolgáló, amely csak VPN-en keresztül érhető el

- Teljes munkamenet-naplózás és -rögzítés

- Felhasználónkénti részletgazdálkodási hozzáférés-vezérlés

- Automatizált biztonsági monitorozás

A jump hostok akkor működnek a legjobban, ha olyan kapcsolatkezelő eszközökkel kombinálják őket, amelyek automatizálják a többugrásos folyamatot, miközben teljes naplózási nyomvonalat vezetnek.

SSL-tanúsítványokkal biztonságos RDP

Az SSL/TLS tanúsítványok erősebb titkosítást nyújtanak az alapértelmezett RDP-biztonságnál, és megakadályozzák azokat a köztes támadásokat, amelyek a hitelesítési adatokat és munkamenet-adatokat lehallgathatják.

Tanúsítványimplementáció:

- Tanúsítványok létrehozása az összes RDP-kiszolgálóhoz

- RDP-szolgáltatások konfigurálása tanúsítványalapú hitelesítés megkövetelésére

- Tanúsítványkiadó hatóság információinak telepítése ügyfélrendszerekre

- Tanúsítvány lejáratának és megújításának figyelése

A megbízható hatóságoktól származó professzionális tanúsítványok jobb biztonságot nyújtanak, mint az önaláírt tanúsítványok, és vállalati környezetben egyszerűsítik az ügyfélkonfigurációt.

Hozzáférés korlátozása PAM-megoldások segítségével

A Privileged Access Management (PAM) megoldások átfogó vezérlést biztosítanak az RDP-hez való hozzáféréshez, időzített engedélyeket és automatizált hitelesítési adatok kezelését valósítva meg a távoli kapcsolati protokollok biztosításához.

PAM képességei:

- Ideiglenes hozzáférés biztosítása jóváhagyott kérések alapján

- Automatizált jelszóváltás és injektálás

- Valós idejű munkamenet-monitorozás és -rögzítés

- Kockázatalapú hozzáférési döntések viselkedési analitika segítségével

A Delinea Secret Server integrálódik az Active Directoryval, miközben biztosítja az Enterprise Windows távoli asztali biztonsági implementációihoz szükséges fejlett vezérléseket.

Speciális biztonsági konfiguráció

Ezek a konfigurációk kiegészítik az alapvető biztonsági gyakorlatokat és védelem-mélységet biztosítanak.

Az alapértelmezett RDP port módosítása

RDP port módosítása 3389 blokkolja az automatizált vizsgálati eszközöket, amelyek kifejezetten az alapértelmezett portot célozzák. Bár nem nyújt átfogó védelmet, a port módosítása körülbelül 80 százalékkal csökkenti a támadási kísérleteket a naplóelemzés alapján.

Megvalósítás: Módosítsa a beállításokat vagy a Csoportházirend segítségével rendeljen egyéni portokat, majd frissítse a tűzfalszabályokat az új port engedélyezéséhez, míg a 3389-es portot blokkolja.

Fiók zárológia beállítása

A fiókzárolási szabályzatok automatikusan letiltják a fiókokat az ismételt sikertelen hitelesítési kísérletek után, és hatékony védelmet biztosítanak a találgatásos támadások ellen.

Csoportszabályzat-beállítás:

- Navigáljon a Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Account Lockout Policy elemhez

- Zárolási küszöbérték beállítása: 3-5 sikertelen kísérlet

- Zárolás időtartamának konfigurálása: 15-30 perc

- Biztonsági követelmények és felhasználói produktivitás közötti egyensúly

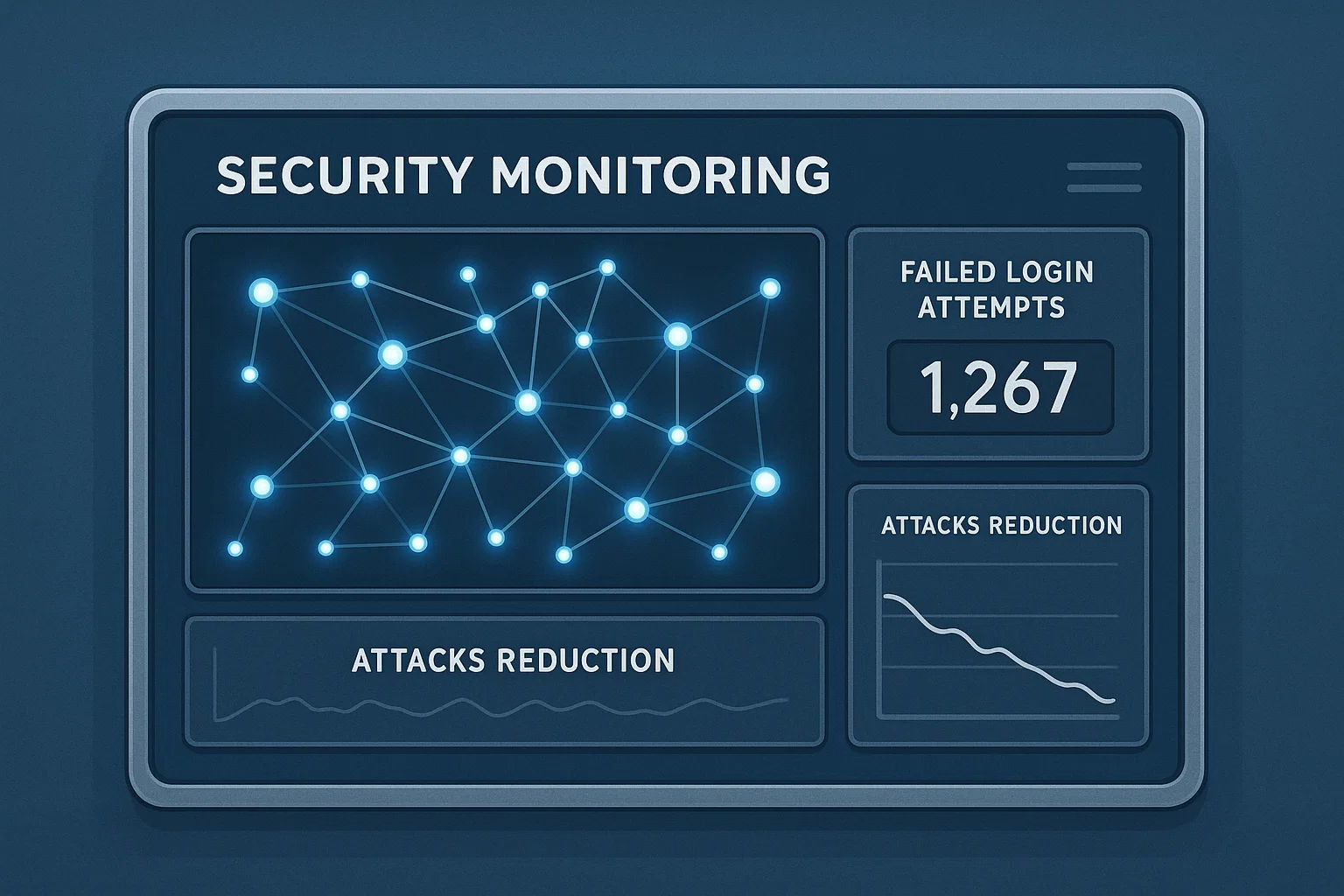

RDP-tevékenység figyelése

A SIEM (Security Information and Event Management) rendszerek központosított megfigyelést biztosítanak, amely az RDP-eseményeket más biztonsági adatokkal összevetik a fenyegetések és támadási minták azonosítása érdekében.

Monitorozási követelmények:

- Windows Event Log gyűjtés az összes RDP kiszolgálóhoz

- Automatikus riasztás az autentikációs hibákhoz

- Geografiai anomáliák észlelése a kapcsolat forrásaihoz

- Integráció veszélyforrás-intelligencia adatfolyamokkal

A kapcsolatkezelő platformok nagyobb láthatóságot biztosíthatnak a munkamenet-viselkedésekbe, és segítségével azonosítható az anomális hozzáférési minták, amelyekhez vizsgálatra van szükség.

Egyesített munkamenet-kezelés

A modern platformok több távoli munkamenet kezelését támogatják az RDP és SSH számára egységes felületen keresztül, amely konzisztens biztonsági irányelveket biztosít a különböző hozzáférési módokon.

Egységes Kezelés Előnyei:

- Egyetlen hitelesítési pont az összes távoli hozzáféréshez

- Konzisztens biztonsági szabályzatok a protokollok között

- Központosított munkamenet-rögzítés és naplózás

- Egyszerűsített felhasználói élmény a biztonság megtartásával

Delinea Secret Server megvalósítása

Az olyan vállalati megoldások, mint a Delinea Secret Server, átfogó kiváltságos távoli hozzáférés-kezelést biztosítanak integrált hitelesítési adatokkal ellátott tárolóval, amely megelőzi a jelszó-kitettséget, miközben teljes naplózási nyomvonalat fenntart.

PRA munkafolyamat:

- Felhasználók hozzáférést kérnek a központi platformon keresztül

- A rendszer ellenőrzi az identitást és az engedélyeket a meghatározott szabályzatok alapján

- A hitelesítési adatok automatikusan lekérésre kerülnek és beinjektálódnak a munkamenetekbe

- Minden munkamenet tevékenysége valós időben rögzítve van

- A hozzáférés automatikusan befejeződik az ütemezett időpontokban

Ez a megközelítés megelőzi a hitelesítési adatok lopását, miközben biztosítja a biztonsági keretrendszerekkel való megfeleléshez szükséges részletes naplózási nyomvonalakat.

További Biztonsági Intézkedések

Ezek a további intézkedések kiegészítik az alapvető biztonsági gyakorlatokat és védelem-mélységet biztosítanak az RDP átfogó biztosításához. Bár az alapvető gyakorlatok képezik az elsődleges védelmet, ezek a kiegészítő vezérlések további csökkentik a támadási felületeket és erősítik az általános biztonsági helyzetét.

Szoftver frissítése naprakészen tartása

A rendszeres biztonsági frissítések az újonnan felfedezett sebezhetőségeket kezelik, amelyeket a támadók aktívan kihasználnak. Az olyan kritikus RDP sebezhetőségek, mint a BlueKeep (CVE-2019-0708) és DejaBlue, hangsúlyozzák az időben történő javítások fontosságát és a késedelmes frissítések súlyos kockázatait.

A javítási ütemterv veszélyes sebezhetőségi ablakot hoz létre. A kutatások azt mutatják, hogy szervezetek jelentősen tovább tart a biztonsági javítások alkalmazása több időbe telik, mint a támadók számára szükséges azok kihasználásához - átlagosan 55 nap ahhoz, hogy a kritikus sebezhetőségek 50 százalékát elhárítják, miközben a tömeges kiaknázás általában csak az nyilvános közlést követő öt napon belül kezdődik.

Frissítéskezelés:

- Automatizált javításteleítés az összes RDP-kompatibilis rendszerre

- Microsoft biztonsági értesítésekre való feliratkozás

- A frissítések tesztelése az éles környezetbe való bevezetés előtt az átmeneti környezetben

- Kritikus sebezhetőségek vészhelyzeti javítási eljárásai

Munkamenet kezelése

A megfelelő munkamenet-konfigurációs megakadályozza, hogy az inaktív kapcsolatok rendelkezésre álljanak az olyan kihasználáshoz.

| Beállítás | Érték | Biztonsági előny |

| Inaktivitás időtúllépése | 30 perc | Automatikus leválasztás |

| Munkamenet-korlát | 8 óra | Kényszerített újrahitelesítés |

| Kapcsolat korlát | 2 felhasználónként | Feltörés megakadályozása |

Kockázatos funkciók letiltása

Az RDP átirányítási funkciók adatszivárgási útvonalakat hozhatnak létre, és le kell tiltani őket, hacsak kifejezetten szükségesek.

| Funkció | Kockázat | Letiltás módja |

| Vágólap | Adatlopás | Csoportházirendek |

| Nyomtató | Malware injektálás | Rendszergazdai sablonok |

| Meghajtó | Fájl hozzáférés | Beállítás szerkesztő |

Következtetés

Az RDP biztosításának megismerése több biztonsági réteg megvalósítását igényli, és nem függhet egyetlen védelmi módszertől. A leghatékonyabb megközelítés az VPN-hozzáférést, az erős hitelesítést, a megfelelő figyelést és a rendszeres frissítéseket ötvözi.

Soha ne tegyétek az RDP-t közvetlenül az internetre, függetlenül az egyéb biztonsági intézkedésektől. Ehelyett valósítsatok meg VPN-előszörs irányelveket vagy RDP Gateway megoldásokat, amelyek teljes naplózási képességekkel rendelkező szabályozott hozzáférési csatornákat biztosítanak.

Az eredményes RDP biztonság folyamatos figyelmet igényel az új fenyegetésekre és rendszeres biztonsági értékeléseket a védelmi hatékonyság fenntartásához. Professzionálisan felügyelt megoldások esetén fontolja meg RDP kiszolgáló üzemeltetése azokat a szolgáltatókat, amelyek alapértelmezésben átfogó biztonsági intézkedéseket valósítanak meg.