Дозвольте мені розповісти про одну дитячу фантазію, яку всі ми мали в дитинстві. Уявіть, що у вас є чарівні окуляри, які дозволяють знаходити приховані скарби в бібліотеці. Це новий досвід. Ці окуляри дозволяють вам бачити невидиме, непомітне. Тепер уявіть, що ви маєте таку надздатність відкривати приховану інформацію в Інтернеті. Уявіть, що у вас є спеціальні секретні слова, які допомагають цим окулярам працювати ще краще. Ці слова допомагають знаходити дуже специфічні речі, як приховані скарби, які ви не знайдете звичайним пошуком. Не можна заперечити, що це найкрутіша суперсила. Давайте, хто хоче літати, коли можна знаходити найрідкісніший контент в Інтернеті, правда?

Якщо вам цікаво дізнатися більше про цю суперсилу, ласкаво просимо до Google Dorking! У цій статті ми розглянемо, як отримати доступ до прихованих кутків Інтернету.

Що таке Google Dorking?

Google Dorking — це використання розширеного синтаксису пошуку в Google для пошуку конкретної інформації, яка є загальнодоступною в Інтернеті. Ці матеріали існують, але їх важко знайти звичайним способом — потрібно трохи «викопати». Google Dorking робить це за допомогою спеціальних операторів і команд, які уточнюють пошукові запити. Це дозволяє користувачам знаходити конфіденційну інформацію, виявляти вразливості безпеки та збирати дані, які важко знайти через звичайний пошук.

Оператори на зразок site:, filetype:, і inurl: використовуються для звуження результатів пошуку до конкретних вебсайтів, типів файлів або URLs. Наприклад, запит site:example.com filetype:pdf повертає PDF-файли на example.com. Google Dorking може виявити каталоги, конфіденційні документи та детальні повідомлення про помилки, які розкривають вразливості в безпеці вебсайту.

Випадки використання Google Dorking

Google Dorking — це не просто інструмент для допитливих людей. Це потужний актив, який використовується в багатьох професійних та освітніх сценаріях. Ось найпоширеніші випадки використання Google Dorking:

Оцінка безпеки та тестування вразливостей

Як я вже пояснював, команди Google Dorking можуть виявити інформацію, яка зазвичай недоступна. Уявіть, ви випадково опублікували конфіденційні дані. Що, якщо хтось скористається командами Google Dorking, щоб виявити цю витоку? Рішення в тому, що ви діяли першим і застосували команди Google Dorking для пошуку вразливостей у своїй системі.

Збір конкурентної інформації Intelligence

Якщо ви бізнес-розробник або фахівець з маркетингу, актуальна інформація — один з ваших найважливіших активів. Google Dorking дає можливість збирати конкурентну розвідку. Маркетологи та аналітики використовують Google Dorking для пошуку інформації про структуру вебсайтів конкурентів, їхні онлайн-стратегії та загальнодоступні документи, які можуть розкрити стратегічні плани або запуски нових продуктів. Ви можете використати цей знання для порівняння продуктивності своєї компанії, передбачення руху ринку та розробки контрстратегій.

Академічні дослідження та збір даних

Якщо ви дослідник або науковець, Google Dorking допоможе вам уточнити пошукові запити та витягти точні набори даних з величезного обсягу онлайн-інформації. Можливість знаходити наукові статті, набори даних, тематичні дослідження та матеріали, які важко знайти через стандартні методи пошуку, прискорює ваше дослідження. А що для аспіранта з жорсткими дедлайнами важливіше за ефективність і швидкість?

Пошук вразливостей в програмному забезпеченні та системах

Якщо ви етичний хакер або тестувальник на проникнення, який хоче виявити вразливості програмного забезпечення та помилки конфігурації, Google Dorking зробить цей процес більш ефективним. Google Dorking дозволяє складати спеціалізовані запити. Ви можете використовувати ці запити для пошуку систем, на яких запущені конкретні версії програмного забезпечення з відомими вразливостями, неправильно налаштованих мережевих пристроїв або відкритих адміністративних інтерфейсів. Така ідентифікація дозволяє своєчасно латати вразливості та посилювати захист системи від потенційних атак.

Пошук несанкціонованих копій захищених матеріалів

Якщо ви власник авторських прав або творець контенту, ви можете використовувати Google Dorking, щоб знайти несанкціоновані копії ваших творів. За допомогою спеціальних команд пошуку ви зможете знайти сайти, на яких розміщені піратські копії книг, музики, фільмів та програмного забезпечення. Цей аспект Google dorking допомагає захищати інтелектуальну власність та вживати правових заходів проти порушень авторських прав.

Я розумію, що багато з цих варіантів використання призначені для конкретної групи людей. Проте ви також можете використовувати Google Dorking в повсякденних цілях. Навіть якщо ви звичайний користувач інтернету, цікавий можливостями глибокого пошуку в мережі, Google Dorking може значно поліпшити ваш досвід пошуку.

Команди та приклади Google Dorking

Google Dorking дозволяє знайти результати пошуку, яких ви ніколи не отримаєте зі стандартних запитів. Це відбувається завдяки використанню розширених операторів пошуку. Ці оператори працюють, впроваджуючи новий підхід до взаємодії з алгоритмом пошуку Google, щоб направити його на пошук конкретного вмісту. Давайте подивимося, на що спроможні ці оператори:

Inurl: Цей оператор пошуку дозволяє знайти конкретні ключові слова в URL. Наприклад: 'inurl:admin' повертає сторінки, які містять слово «admin» в URL.

Filetype: Оператор filetype повертає всі файли вказаного типу. Наприклад: 'filetype:pdf site:example.com' шукатиме PDF-файли в межах домену example.com.

Усередину тексту: Цей оператор пошуку шукає конкретні слова або фрази у змісті веб-сторінки. 'intext:"confidential" filetype:pdf' шукає PDF-файли, які містять слово «confidential».

Посилання: Якщо ви хочете дізнатися, які сторінки посилаються на конкретну URL, можете скористатися оператором link. Наприклад: 'link: https://example.com/webpage' показує, які сторінки посилаються на конкретну статтю вашого сайту.

Сайт: Оператор site обмежує результати пошуку та показує лише результати з конкретного сайту. Наприклад: 'site:example.com' повертає веб-сторінки тільки з example.com.

Intitle: Оператор intitle шукає сторінки з конкретними словами в їхніх заголовках. Наприклад: 'intitle:"index of" "password"' допомагає знайти сторінки, на яких можуть бути перелічені паролі.

Кеш: Цей оператор показує кешовану версію веб-сторінки в Google. Наприклад, 'cache:example.com' виводить найсвіжіший кеш сторінки 'example.com' від Google.

Google Dorking в дії: практичні приклади

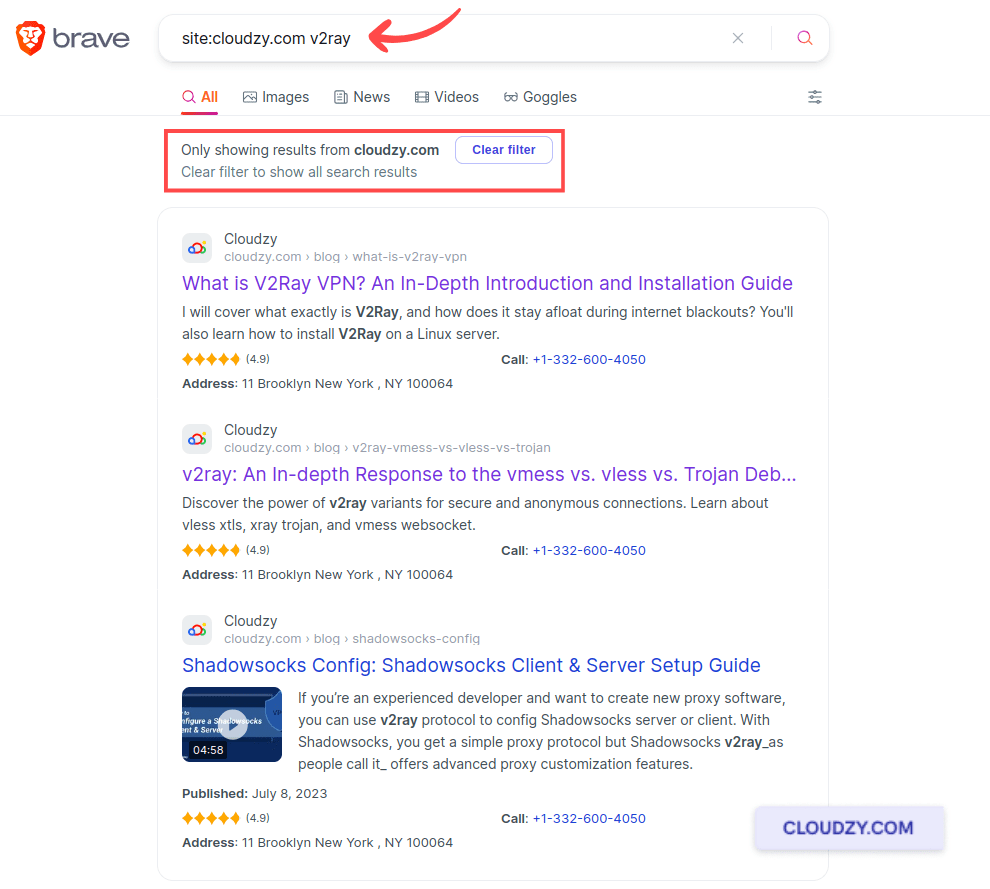

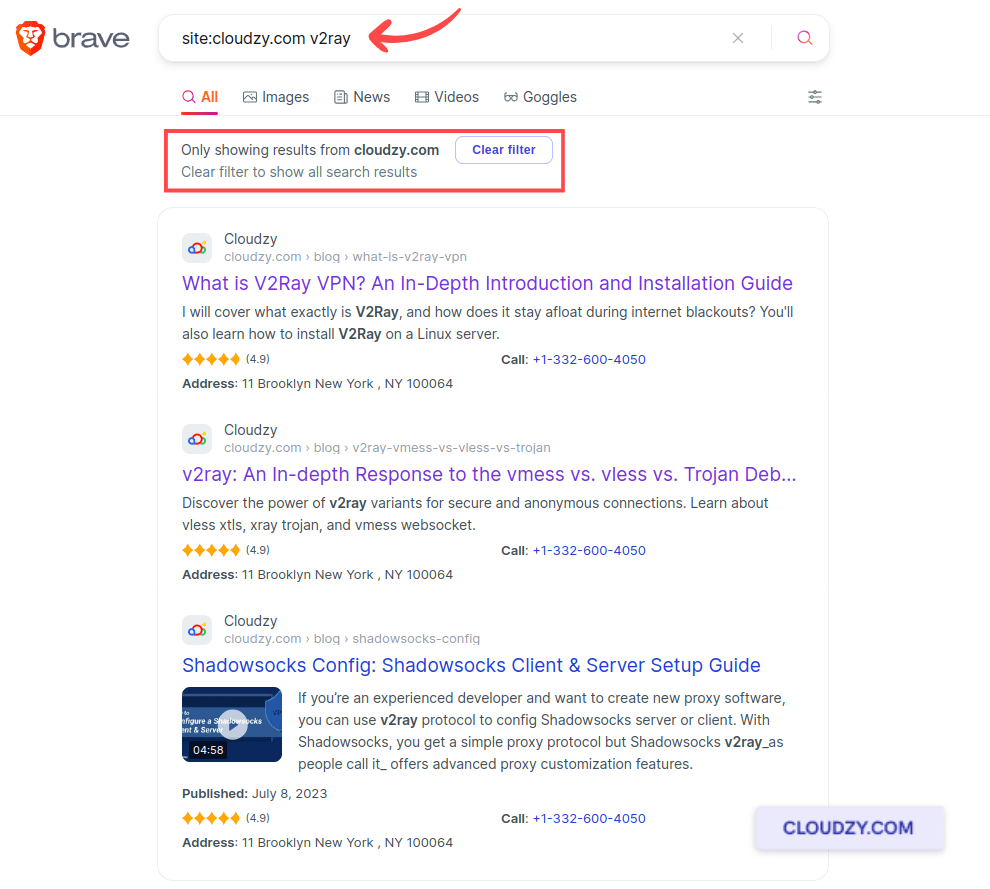

Щоб розширити нашу розмову про Google Dorking, я хочу деталізувати два з цих операторів. Перша корисна команда Google Dorking - сайт:. Чи не хотіли б ви коли-небудь отримати доступ до всього інтернету та знайти контент лише з одного сайту?

Оператор site спрямовує пошук на конкретний домен, дозволяючи вам переглядати контент однієї сторінки безпосередньо з панелі пошуку Google. Уявіть, що ви шукаєте всі блоги про V2Ray на сайті Cloudzy. Вам потрібно просто ввести: 'site:cloudzy.com v2ray'. Цей запит повертає всі сторінки про V2ray на Cloudzy.

Наступна корисна команда Google Dorking, яку я хочу детально пояснити, це filetype: оператор. Якщо ви шукаєте певні типи документів, оператор filetype: може бути дуже корисним. Незалежно від того, чи ви шукаєте PDF, PPT чи електронні таблиці, цей оператор фільтрує результати пошуку, щоб показати тільки потрібні вам типи файлів. Ви шукаєте наукові статті про відновлювану енергію. Замість того, щоб переглядати веб-сторінки, вас цікавлять прямі джерела, бажано в форматі PDF. Ось як ви можете використовувати Google:

Як ви можете бачити в цьому прикладі, кожен результат на цій сторінці — це PDF файл. Таким чином, вам набагато легше знайти наукові статті, звіти та дослідження.

Тепер, коли ми розглянули всі важливі команди google dorking та розглянули два практичні приклади, перейдемо до наступного розділу, щоб дізнатися, як захистити наші дані від команд google dork.

Як захистити свої цифрові активи від Google Dorking

Епоха Інтернету має деякі характеристики, які діють як палиця о двох кінцях. Наприклад, Інтернет дозволяє інформації текти як вода й просочуватися в усі закутки. У більшості випадків це позитивна особливість, яка робить інформацію доступною для всіх. Але в деяких випадках це може бути складним. Як тільки ви щось розмістите в Інтернеті, ви повинні очікувати всіляких зловмисних дій та експлуатації. Хоча Google Dorking є потужним інструментом для фахівців з кібербезпеки та дослідників, він також має значні ризики при використанні зловмисником. У цьому розділі ви дізнаєтеся, як захистити вашу інформацію від зловмисних спроб Google Dorking.

1. Регулярно оновлюйте та латайте системи

Хакери часто використовують команди Google Dorking, щоб знайти вразливі цілі, на яких запущено застарілий софт. Один із найефективніших способів захистити ваші системи від Google Dorking — це тримати ваш софт і системи в актуальному стані. Тому переконайтеся, що ви застосовуєте патчі безпеки та оновлення як тільки вони стають доступними, щоб мінімізувати ризики.

2. Підсилюйте конфігурацію веб-серверів

Веб-сервери, які неправильно налаштовані, — це легка мішень для Google Dorking. Якщо ви хочете захистити ваші цифрові активи, вам потрібно переконатися, що конфігурація вашого сервера не розкриває конфіденційну інформацію. Один зі способів це зробити — вимкнути список каталогів та переконатися, що файли на кшталт .git або backup.zip недоступні через веб. Крім того, регулярно звертайтеся до Google Hacking Database, щоб дізнатися про нові потенційні вразливості та як захистити їх від методів Google Dorking.

3. Моніторте та аналізуйте журнали веб-сервера

Моніторинг ваших веб-логів може допомогти виявити потенційну активність Dorking. Шукайте незвичайні закономірності або збільшену кількість запитів, які містять команди Google dork. Якщо ви регулярно проводите цей моніторинг, ви можете виявити цю активність та запобігти витокам даних.

4. Використання Robots.txt та брандмауерів для веб-додатків

Щоб пояснити Robots.txt, нам потрібно занурити в знайоме сценарій. Уявіть, ви берете ваш улюблений бутерброд до офісу. Щоб переконатися, що ваші колеги не торкаються нашого чудесного бутерброда, ви ставите на нього табличку, яка говорить: "Не торкатися!". Ця табличка працює як файл robots.txt на веб-сайті. Вона говорить пошуковим системам на кшталт Google не показувати певні частини вашого сайту в результатах пошуку. Але що робити, якщо той один досадний колега, який достатньо самовпевнений, щоб з'їсти ваш бутерброд, проігнорує табличку? Так само, як у цьому сценарії, деякі хитрі інтернет-користувачі можуть проігнорувати robots.txt і спробувати знайти приховані речі на веб-сайті. Тепер уявіть суперникову охоронця на ім'я WAF (Веб-брандмауер додатків) який стоїть на варті над вашою скринею іграшок. Навіть якщо хтось проігнорує табличку і спробує заглянути, супергерой вступає в дію й зупиняє його. Отже, поєднання Robots.txt та Web Application Firewalls — це чудова стратегія виявлення та блокування спроб експлуатації, які використовують Google hacking.

Ці кроки дозволяють вам захистити ваші цифрові активи від загроз Google Dorking. Регулярний перегляд та оновлення вашої безпеки відповідно до останніх розробок у Google Hacking Database допоможе зберегти вашу оборону міцною та стійкою.

Шпаргалка по Google Dorking

Ця шпаргалка Google dorks надає довідку до деяких найефективніших команд Google Dorking. Ви можете використовувати цю таблицю, щоб легко знайти команди Google dork.

| Команда | Мета | Приклад |

| site: | Шукає конкретний контент у межах певного веб-сайту. | site:example.com |

| filetype: | Шукає файли певного типу. | filetype:pdf |

| intitle: | Знаходить сторінки, які містять певні слова в їх заголовках. | intitle:"login page" |

| inurl: | Шукає URLs, які містять певне слово. | inurl:"admin" |

| кеш: | Показує кешовану версію веб-сторінки. | cache:example.com |

| інформація: | Надає загальну інформацію про сайт. | info:example.com |

| пов'язаний: | Знаходить сайти, пов'язані з указаним сайтом. | related:example.com |

| intext: | Шукає текст будь-де на веб-сторінці. | intext:"confidential" |

Поради щодо використання цієї шпаргалки Google Dorking:

- Поєднати команди: Точність пошуку можна підвищити, комбінуючи команди. Наприклад, використання site: разом із filetype: допоможе знайти конкретні документи.

- Звичайні перевірки: Регулярно використовуйте ці команди, щоб сканувати власні сайти на предмет витоків інформації або випадкових розкриттів.

- Залишайтеся в курсі: Коли в базі даних Google Hacking Database (GHDB) розробляються та ділять нові команди, оновлюйте свою шпаргалку, щоб включити ці вдосконалення.

Отримайте економний або преміум Linux VPS для хостингу сайту чи віддаленого робочого столу за найнижчою ціною. VPS на базі Linux KVM для підвищеної ефективності, потужне залізо та сховище NVMe SSD для максимальної швидкості.

ДокладнішеВисновок

Google Dorking має багато переваг і варіантів використання. Можете використати його для посилення заходів кібербезпеки або для пошуку цінної інформації в Інтернеті. Завжди пам'ятайте про відповідальне та етичне використання цих потужних інструментів. Хоча Google Dorking не забороняється законом, слід дотримуватися етичних норм у його використанні.

Часто задавані питання

Які переваги Google Dorks?

Google Dorks допомагають уточнити пошук для швидкого знаходження конкретної інформації. Це дозволяє фахівцям із кібербезпеки ефективніше захищати системи. Крім того, Google Dorks чудово підходять для досліджень, оскільки можуть надати точні дані для конкурентної розвідки або академічних цілей.

Що таке база даних Google hacking?

База даних Google Hacking Database (GHDB) — це сховище команд Google dorking для пошуку прогалин безпеки на сайтах і серверах. Це ресурс для фахівців із безпеки, щоб розуміти та передбачати методи, які хакери можуть використати для експлуатації вразливостей, знайдених через пошук Google.