Remote Desktop Protocol (RDP)-Verbindungen stehen ständig unter Beschuss: Cyberkriminelle nutzen schwache Passwörter, offene Ports und fehlende Sicherheitsmaßnahmen aus. Zu wissen, wie man RDP absichert, ist entscheidend - Angreifer kompromittieren 90 % der exponierten RDP-Server innerhalb weniger Stunden.

Die unmittelbaren Risiken umfassen: Brute-Force-Angriffe auf Passwörter, Credential-Diebstahl, Ransomware-Einsatz und laterale Bewegungen im Netzwerk. Die bewährten Gegenmaßnahmen sind: Ausschließlicher VPN-Zugang, Multi-Faktor-Authentifizierung, Network Level Authentication, strikte Passwortrichtlinien und kein direktes Exponieren von RDP ins Internet.

Diese Anleitung zeigt Ihnen genau, wie Sie Remote-Desktop-Verbindungen mit erprobten Sicherheitsmaßnahmen absichern, die Angriffe stoppen, bevor sie Erfolg haben.

Was ist RDP?

Remote Desktop Protocol (RDP) ist Microsofts Technologie zur Fernsteuerung eines anderen Computers über ein Netzwerk. Es überträgt Bildschirminhalte, Tastatureingaben und Mausbewegungen zwischen Geräten und ermöglicht so die Fernsteuerung, als würden Sie direkt vor dem Zielrechner sitzen.

RDP verwendet standardmäßig Port 3389 und bietet eine grundlegende Verschlüsselung. Diese Standardeinstellungen erzeugen jedoch erhebliche Sicherheitslücken, die Angreifer gezielt ausnutzen.

Ist RDP sicher?

Nein. RDP ist mit Standardeinstellungen nicht sicher.

Die Fakten: RDP bietet standardmäßig nur 128-Bit-Verschlüsselung. Cyberkriminelle nehmen RDP bei 90 % aller erfolgreichen Angriffe ins Visier. Im Internet exponierte RDP-Server sehen sich täglich Tausenden von Angriffsversuchen ausgesetzt.

Warum RDP versagt: Schwache Standardauthentifizierung ermöglicht Brute-Force-Angriffe. Fehlende Network Level Authentication legt Anmeldebildschirme für Angreifer offen. Der Standardport 3389 wird kontinuierlich von automatisierten Tools gescannt. Ohne integrierte Multi-Faktor-Authentifizierung bleiben Passwörter der einzige Schutz.

Die Lösung: RDP wird erst sicher, wenn Sie mehrere Sicherheitsschichten implementieren: VPN-Zugang, starke Authentifizierung, geeignete Netzwerkkontrollen und kontinuierliches Monitoring. Aktuelle Analysen zeigen, dass menschliche Fehler die häufigste Ursache von Sicherheitsvorfällen sind - 68 % davon involvieren nicht böswillige menschliche Faktoren wie das Hereinfallen auf Social Engineering oder Konfigurationsfehler.

Die finanziellen Folgen dieser Sicherheitsmängel sind erheblich. Kosten durch Datenpannen erreichten neue Höchstwerte im Jahr 2024: Die durchschnittlichen weltweiten Kosten pro Vorfall stiegen auf 4,88 Millionen Dollar - ein Anstieg von 10 % gegenüber dem Vorjahr, der vor allem auf Betriebsunterbrechungen und Wiederherstellungskosten zurückzuführen ist.

Häufige Sicherheitsprobleme bei Remote-Desktop-Verbindungen

Die häufigsten Sicherheitslücken bei Remote-Desktop-Verbindungen, die erfolgreiche Angriffe ermöglichen, sind:

| Schwachstellenkategorie | Häufige Probleme | Angriffsmethode |

| Authentifizierungsschwächen | Schwache Passwörter, fehlendes MFA | Brute-Force-Angriffe |

| Netzwerkbelastung | Direkter Internetzugang | Automatisierte Überprüfung |

| Konfigurationsprobleme | Deaktiviertes NLA, ungepatchte Systeme | Ausnutzung bekannter Sicherheitslücken |

| Probleme mit der Zugriffskontrolle | Übermäßige Berechtigungen | Seitwärtsbewegung |

Die BlueKeep-Schwachstelle (CVE-2019-0708) zeigt, wie schnell solche Probleme eskalieren können. Dieser Fehler zur Remote-Codeausführung ermöglichte es Angreifern, ohne Authentifizierung vollständige Kontrolle über betroffene Systeme zu erlangen - betroffen waren Millionen ungepatchter Windows-Systeme.

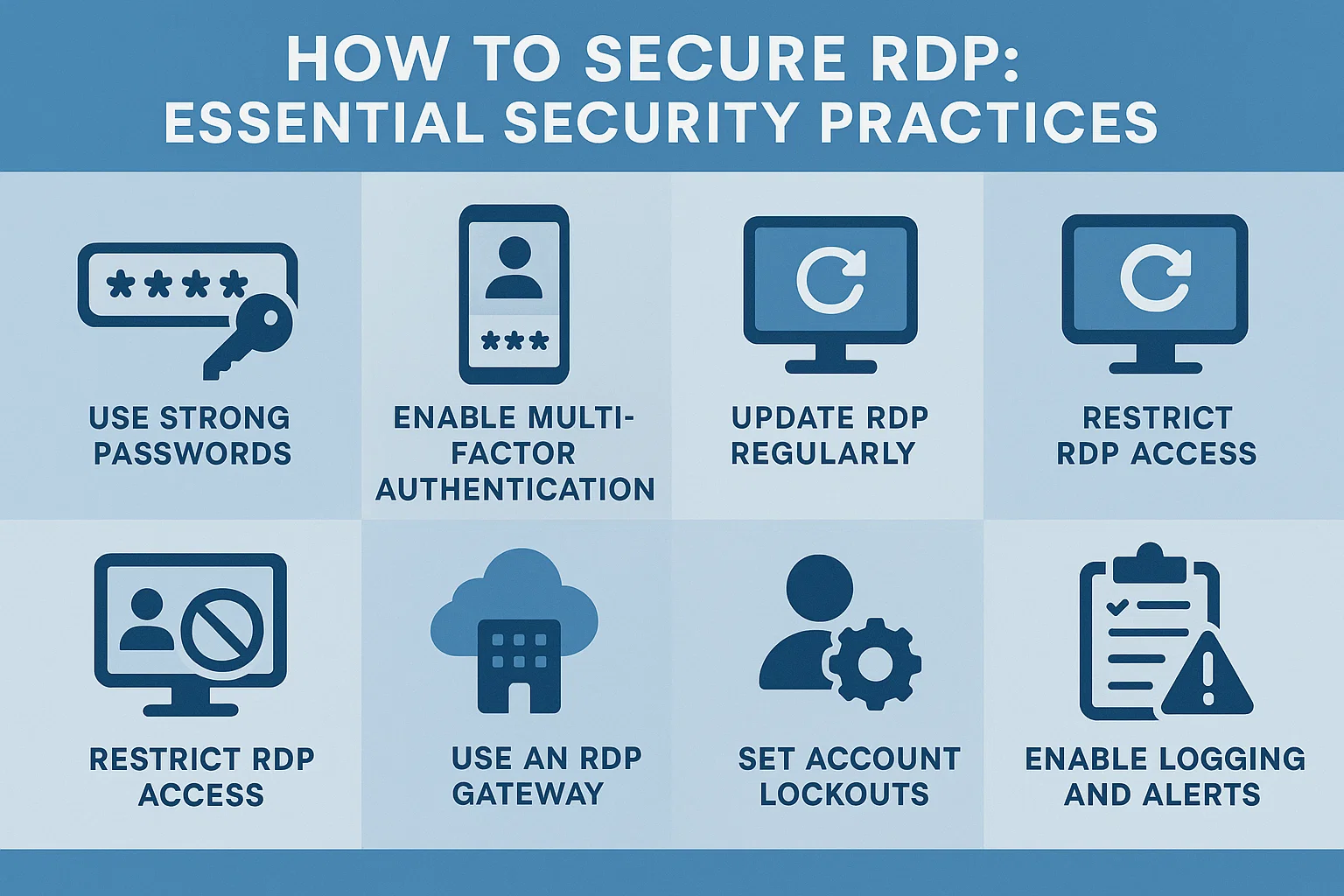

So sichern Sie RDP ab: Grundlegende Sicherheitsmaßnahmen

Diese bewährten Sicherheitspraktiken für den Remote-Zugriff bieten zuverlässigen Schutz, wenn sie gemeinsam umgesetzt werden.

RDP niemals direkt dem Internet aussetzen

Diese Regel ist unverzichtbar, wenn es darum geht, RDP wirksam abzusichern. Wird Port 3389 direkt aus dem Internet erreichbar gemacht, entsteht sofort eine Angriffsfläche, die automatisierte Tools innerhalb weniger Stunden finden und ausnutzen.

Ich habe selbst erlebt, wie Server innerhalb des ersten Tages nach der Internetfreigabe über 10.000 fehlgeschlagene Anmeldeversuche verzeichneten. Angreifer setzen spezialisierte Botnetze ein, die kontinuierlich nach RDP-Diensten scannen und Credential-Stuffing-Angriffe auf gefundene Server starten.

Implementierung: Blockieren Sie jeden direkten Internetzugriff auf RDP-Ports über Firewall-Regeln und setzen Sie ausschließlich VPN-Zugriffsrichtlinien durch.

Starke, eindeutige Passwörter verwenden

Passwortsicherheit bildet die Grundlage der Windows-Remote-Desktop-Sicherheit und muss aktuellen Bedrohungsstandards entsprechen, um modernen Angriffsmethoden standzuhalten.

CISA-Anforderungen, die greifen:

- Mindestens 16 Zeichen mit voller Komplexität

- Einzigartige Passwörter, die systemübergreifend nicht wiederverwendet werden

- Regelmäßige Rotation für privilegierte Konten

- Keine Wörterbuchwörter oder persönliche Angaben

Konfiguration: Legen Sie Passwortrichtlinien über die Gruppenrichtlinie fest: Computerkonfiguration > Richtlinien > Windows-Einstellungen > Sicherheitseinstellungen > Kontorichtlinien > Kennwortrichtlinie. So wird die Durchsetzung domänenweit sichergestellt.

Network Level Authentication (NLA) aktivieren

Network Level Authentication verlangt eine Authentifizierung, bevor eine RDP-Sitzung aufgebaut wird, und bietet damit grundlegenden Schutz für die Absicherung von Remote-Verbindungsprotokollen.

NLA verhindert, dass Angreifer den Windows-Anmeldebildschirm erreichen, blockiert ressourcenintensive Verbindungsversuche und reduziert die Serverlast durch fehlgeschlagene Authentifizierungsversuche.

Konfigurationsschritte:

- Öffnen Sie die Systemeigenschaften auf den Zielservern

- Navigieren Sie zur Registerkarte "Remote"

- Aktivieren Sie "Verbindungen nur von Computern zulassen, auf denen Remote Desktop mit Authentifizierung auf Netzwerkebene ausgeführt wird"

Multi-Faktor-Authentifizierung (MFA) einrichten

Multi-Faktor-Authentifizierung schützt vor Angriffen auf Zugangsdaten, indem sie neben dem Passwort eine zusätzliche Verifizierung verlangt. Das ist die wirksamste einzelne Maßnahme zur Absicherung von Windows Remote-Desktop-Verbindungen.

| MFA-Methode | Sicherheitsstufe | Implementierungszeit | Geeignet für |

| Microsoft Authentifizierungstool | Hoch | 2-4 Stunden | Die meisten Umgebungen |

| SMS-Verifizierung | Mittel | 1 Stunde | Schnelle Bereitstellung |

| Hardware-Token | Sehr hoch | 1-2 Tage | Hochsicherheitsbereiche |

| Intelligente Karten | Sehr hoch | 2-3 Tage | Enterprise-Umgebungen |

Microsoft Authenticator bietet in den meisten Umgebungen das beste Gleichgewicht aus Sicherheit und Benutzerfreundlichkeit. Nutzer gewöhnen sich schnell daran, sobald sie den Sicherheitsvorteil verstehen.

VPN-Zugang anfordern

VPN-Verbindungen erstellen verschlüsselte Tunnel, die den gesamten Netzwerkverkehr schützen – einschließlich RDP-Sitzungen. Dieser Ansatz bietet den zuverlässigsten Schutz für sicheren Fernzugriff.

VPN Sicherheitsvorteile:

- Verschlüsselung aller Kommunikationskanäle

- Zentrale Authentifizierung und Zugriffsprotokollierung

- Zugriffskontrollen auf Netzwerkebene

- Geografische Einschränkungen bei Bedarf

Wenn Benutzer sich zuerst über VPN verbinden, authentifizieren sie sich zweimal: einmal gegenüber den VPN-Diensten und erneut gegenüber den RDP-Sitzungen. Diese doppelte Authentifizierung hat unbefugten Zugriff in das beste RDP-Anbieter Implementierungen.

Einen Jump Host einrichten

Jump-Hosts dienen als kontrollierte Einstiegspunkte für internen RDP-Zugriff und bieten zentrale Überwachung sowie Sicherheitskontrollen, die den Schutz von Remote-Desktop-Umgebungen verbessern.

Jump-Host-Architektur:

- Dedizierter Server, der ausschließlich über VPN erreichbar ist

- Vollständige Sitzungsprotokollierung und -aufzeichnung

- Detaillierte Zugriffsrechte pro Benutzer

- Automatisierte Sicherheitsüberwachung

Jump-Hosts entfalten ihr volles Potenzial in Kombination mit Connection-Manager-Tools, die den mehrstufigen Verbindungsaufbau automatisieren und dabei lückenlose Audit-Trails gewährleisten.

RDP mit SSL-Zertifikaten absichern

SSL/TLS-Zertifikate bieten stärkere Verschlüsselung als die Standard-RDP-Sicherheit und schützen vor Man-in-the-Middle-Angriffen, die Zugangsdaten und Sitzungsdaten abfangen können.

Zertifikatimplementierung:

- Zertifikate für alle RDP-Server generieren

- RDP-Dienste so konfigurieren, dass Zertifikatsauthentifizierung erforderlich ist

- Zertifizierungsstelleninformationen auf Client-Systemen bereitstellen

- Ablauf und Erneuerung von Zertifikaten überwachen

Zertifikate von anerkannten Zertifizierungsstellen bieten mehr Sicherheit als selbstsignierte Zertifikate und vereinfachen die Client-Konfiguration in Unternehmensumgebungen.

Zugriff mit PAM-Lösungen einschränken

Privileged Access Management (PAM) Lösungen bieten umfassende Kontrolle über den RDP-Zugriff: mit Just-in-time-Berechtigungen und automatisierter Verwaltung von Zugangsdaten für die Absicherung von Remote-Verbindungsprotokollen.

PAM-Funktionen:

- Temporäre Zugriffsbereitstellung auf Basis genehmigter Anfragen

- Automatisierte Passwortrotation und -einspielung

- Echtzeit-Sitzungsüberwachung und -aufzeichnung

- Risikobasierte Zugriffsentscheidungen mittels Verhaltensanalyse

Delinea Secret Server lässt sich in Active Directory integrieren und bietet die erweiterten Steuerungsoptionen, die für die Absicherung von Windows Remote-Desktop-Verbindungen in Unternehmensumgebungen benötigt werden.

Erweiterte Sicherheitskonfiguration

Diese Konfigurationen ergänzen grundlegende Sicherheitsmaßnahmen und sorgen für mehrschichtigen Schutz.

Standard-RDP-Port ändern

RDP von Port wechseln 3389 blockiert automatisierte Scan-Tools, die gezielt den Standardport angreifen. Auch wenn das keinen vollständigen Schutz bietet: Laut Log-Analysen reduziert ein Portwechsel die Angriffsversuche um rund 80 %.

Implementierung: Passen Sie die Registry-Einstellungen an oder verwenden Sie die Gruppenrichtlinie, um einen benutzerdefinierten Port zuzuweisen. Aktualisieren Sie anschließend die Firewall-Regeln, um den neuen Port freizugeben und Port 3389 zu sperren.

Kontosperrungsrichtlinien konfigurieren

Kontosperrungsrichtlinien deaktivieren Konten automatisch nach mehrfach fehlgeschlagenen Anmeldeversuchen und schützen so wirksam vor Brute-Force-Angriffen.

Gruppenrichtlinienkonfiguration:

- Navigieren Sie zu Computerkonfiguration > Richtlinien > Windows-Einstellungen > Sicherheitseinstellungen > Kontorichtlinien > Kontosperrungsrichtlinie

- Sperrschwelle festlegen: 3-5 fehlgeschlagene Versuche

- Sperrdauer konfigurieren: 15-30 Minuten

- Sicherheitsanforderungen und Benutzerproduktivität in Balance halten

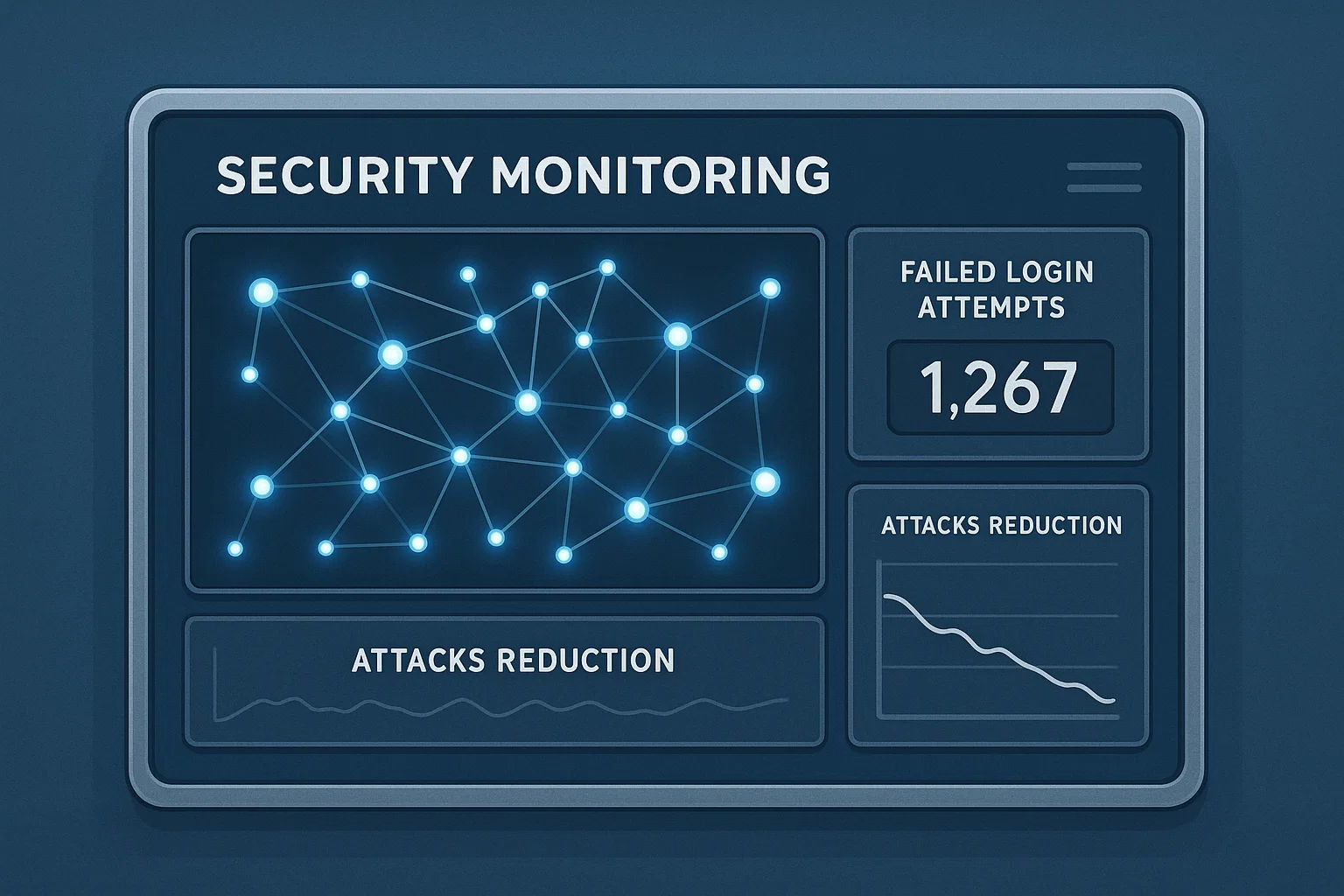

RDP-Aktivität überwachen

SIEM-Systeme (Security Information and Event Management) bieten eine zentrale Überwachung, die RDP-Ereignisse mit anderen Sicherheitsdaten korreliert, um Bedrohungen und Angriffsmuster zu erkennen.

Überwachungsanforderungen:

- Windows-Ereignisprotokollerfassung für alle RDP-Server

- Automatische Benachrichtigungen bei Authentifizierungsfehlern

- Erkennung geografischer Anomalien bei Verbindungsquellen

- Integration mit Threat-Intelligence-Feeds

Verbindungsmanagement-Plattformen bieten zusätzliche Transparenz über Sitzungsverhalten und helfen dabei, ungewöhnliche Zugriffsmuster zu erkennen, die eine genauere Untersuchung erfordern.

Einheitliches Sitzungsmanagement

Moderne Plattformen unterstützen die Verwaltung mehrerer Remote-Sitzungen für RDP und SSH über einheitliche Oberflächen und stellen dabei konsistente Sicherheitsrichtlinien über verschiedene Zugriffsmethoden hinweg sicher.

Vorteile des einheitlichen Managements:

- Einzelner Authentifizierungspunkt für alle Remote-Zugriffe

- Konsistente Sicherheitsrichtlinien über alle Protokolle hinweg

- Zentrale Sitzungsaufzeichnung und Prüfpfade

- Vereinfachte Benutzererfahrung bei gleichzeitig gewährleisteter Sicherheit

Delinea Secret Server-Implementierung

Unternehmenslösungen wie Delinea Secret Server bieten ein umfassendes Management privilegierter Remote-Zugriffe mit integriertem Credential-Vaulting, das Passwörter nie offenlegt und gleichzeitig vollständige Prüfpfade sicherstellt.

PRA Arbeitsablauf:

- Benutzer beantragen Zugriff über die zentrale Plattform

- Das System überprüft Identität und Berechtigungen anhand definierter Richtlinien

- Zugangsdaten werden automatisch abgerufen und in Sitzungen eingebunden

- Alle Sitzungsaktivitäten werden in Echtzeit aufgezeichnet

- Der Zugriff wird automatisch nach festgelegten Zeitintervallen beendet

Dieser Ansatz verhindert den Diebstahl von Zugangsdaten und liefert gleichzeitig die detaillierten Prüfpfade, die für die Einhaltung von Sicherheitsframeworks erforderlich sind.

Zusätzliche Sicherheitsmaßnahmen

Diese zusätzlichen Maßnahmen ergänzen die grundlegenden Sicherheitspraktiken und bieten eine mehrschichtige Absicherung für umfassende RDP-Sicherheit. Während die wesentlichen Praktiken Ihre primäre Verteidigung bilden, reduzieren diese ergänzenden Kontrollen die Angriffsfläche weiter und stärken Ihre gesamte Sicherheitsstrategie.

Software aktuell halten

Regelmäßige Sicherheitsupdates schließen neu entdeckte Schwachstellen, die Angreifer aktiv ausnutzen. Kritische RDP-Schwachstellen wie BlueKeep (CVE-2019-0708) und DejaBlue zeigen, wie wichtig zeitnahes Patching ist und welche schwerwiegenden Risiken verzögerte Updates mit sich bringen.

Der Patching-Zeitplan schafft ein gefährliches Angriffsfenster. Untersuchungen zeigen, dass Organisationen deutlich länger brauchen, um Sicherheitslücken zu schließen, als Angreifer benötigen, um sie auszunutzen – im Durchschnitt 55 Tage, um 50 % der kritischen Schwachstellen zu beheben, während massenhafte Ausnutzung typischerweise innerhalb von nur fünf Tagen nach der öffentlichen Bekanntmachung beginnt.

Updateverwaltung

- Automatische Patch-Verteilung für alle RDP-fähigen Systeme

- Abonnement der Microsoft Security Bulletins

- Updates in Staging-Umgebungen testen, bevor sie in die Produktion gehen

- Notfall-Patching-Verfahren für kritische Schwachstellen

Sitzungsverwaltung

Eine korrekte Sitzungskonfiguration verhindert, dass inaktive Verbindungen offen bleiben und ausgenutzt werden können.

| Einstellung | Wert | Sicherheitsvorteil |

| Untätigkeitszeitüberschreitung | 30 Minuten | Automatische Trennung |

| Sitzungslimit | 8 Stunden | Erzwungene Neuauthentifizierung |

| Verbindungslimit | 2 pro Benutzer | Hijacking verhindern |

Riskante Funktionen deaktivieren

RDP-Weiterleitungsfunktionen können Wege zur Datenexfiltration öffnen und sollten deaktiviert werden, sofern sie nicht ausdrücklich benötigt werden.

| Funktion | Risiko | Deaktivierungsmethode |

| Zwischenablage | Datendiebstahl | Gruppenrichtlinie |

| Drucker | Malware-Injektion | Administrative Vorlagen |

| Laufwerk | Dateizugriff | Registrierungseinstellungen |

Fazit

Wer RDP absichern möchte, muss mehrere Sicherheitsebenen kombinieren, statt sich auf eine einzelne Schutzmaßnahme zu verlassen. Der effektivste Ansatz verbindet VPN-Zugang, starke Authentifizierung, angemessenes Monitoring und regelmäßige Updates.

Setzen Sie RDP niemals direkt dem Internet aus, unabhängig von anderen Sicherheitsmaßnahmen. Setzen Sie stattdessen auf VPN-First-Richtlinien oder RDP-Gateway-Lösungen, die kontrollierten Zugang mit lückenloser Protokollierung bieten.

Wirksame RDP-Sicherheit erfordert kontinuierliche Aufmerksamkeit gegenüber neuen Bedrohungen und regelmäßige Sicherheitsprüfungen. Für professionell verwaltete Lösungen empfiehlt sich ein Blick auf RDP-Server-Hosting Anbieter, die umfassende Sicherheitsmaßnahmen standardmäßig implementieren.