A felhő biztonsági monitorozása naplókat, metrikákat és eseményeket gyűjt az infrastruktúra minden szegletéből, beleértve a virtuális gépeket, konténereket, identitásrendszereket, hálózati folyamokat és alkalmazásokat, hogy valós idejű képet alkosson a környezet viselkedéséről.

Ezen adatok folyamatos felügyeletével és elemzésével a csapatok az illetéktelen hozzáférést vagy hibás konfigurációkat már a megsértések előtt felismerhetik. Az világos riasztási munkafolyamatok és automatizált forgatókönyvek segítségével a biztonsági monitorozás a napi üzemeltetés része lesz, nem pedig hétvégi válságkezelés.

Mi a felhő biztonsági monitorozása?

A felhő biztonsági monitorozása a felhő natív erőforrások, például számítási példányok, tárolóedények, szServerless függvények és hálózati vezérlések folyamatos megfigyelése és elemzése, hogy a fenyegetéseket, sebezhetőségeket vagy megfelelőségi hiányokat valós időben felismerjék.

Úgy működik, hogy összesíteszi a tűzfalakból és biztonsági csoportokból származó hálózati telemetriákat, és könnyű adatgyűjtőket helyez el virtuális gépeken és konténereken, amelyek nyomon követik:

- Virtuális gépekből és konténerekből származó naplók

- API kérések és hitelesítési események

- Hálózati folyamok, DNS lekérdezések és végpontok közötti kapcsolatok

- Rendszer-egészségügyi mutatók és teljesítményadatok

- Felhasználói viselkedés környezetekben

Ezek az adatfolyamok egy központosított elemzőmotorba, gyakran egy SIEM vagy XDR platformba kerülnek, amely normalizálja a naplóformátumokat, korrelációs szabályokat alkalmaz és viselkedési elemzéseket futtat az eltérések kiemeléséhez. Ahelyett, hogy több konzolon sakkoznánk, a csapatok egyetlen vezérlőpanelt kapnak, ahol a riasztások rangsoroltak, a jegyek automatikusan nyílnak, és a szervizelési parancsfájlok manuális lépések nélkül futhatnak.

A felhő biztonsági monitorozás fő összetevői?

Minden biztonsági beállítás néhány alapvető építőelemeire támaszkodik. Felhőkörnyezetben ezek az elemek érzékelőkként, szűrőkként és riasztócsengőkként működnek: adatokat gyűjtenek, szokatlan viselkedést emelnek ki és gyors válaszokat indítanak.

- Adatgyűjtők és ügynökök VM-eken, konténerekben és szServerless számítási feladatokon

- Naplóösszesítési folyamatok, amelyek több felhőt támogatnak normalizált sémákkal

- Anomáliadetektálási motorok, amely gépi tanulást használnak az használati eltérések felismeréséhez

- Riasztási munkafolyamatok, amelyek jegykelte és automatizálási platformokba integrálódnak

Összesen ezek az elemek teljes spektrumú lefedettséget nyújtanak: a nyers telemetriát összegyűjtik, normalizálják, anomáliákat keresnek, majd világos cselekvési tervekké alakítják. Ez a megközelítés lehetővé teszi csapatát, hogy a valódi fenyegetésekre összpontosítson az végtelen zaj helyett.

A felhő biztonsági monitorozás jelentősége

A felhő biztonsági monitorozása kulcsfontosságú szerepet játszik a digitális műveletek védelme érdekében, és 2025-ben a felhő támadások gyorsabbak, alattonosabbak és jobb finanszírozásúak, mint valaha. Ezért olyan fontos a felhő biztonsági monitorozása:

- Nincs semmilyen rejtett költség: A helyszíni rendszertől a multi-felhőig, végig végig láthatóságot tartanak.

- Belső fenyegetés felismerése: A kiemelt felhasználói műveletek nyomon követése leleplezi a visszaélést, mielőtt fokozódna.

- Adatvezérelt elemzések: A történeti trendanalizis felfedi az irányelvekben rejlő hiányosságokat vagy árnyékszolgáltatásokat.

- DevSecOps enablement: DevSecOps lehetővé tétele: Fedezze fel a CI/CD folyamatokbeli hibás konfigurációkat még az éles rendszer előtt.

- Reputációvédelem: A gyors felderítés és bejelentés megbízható ügyfeleket és zuglott felügyeleti szerveket jelent.

De mivel a támadások egyre összetettebbekké válnak, szüksége lesz több mint felhő biztonsági monitorozásra; szüksége lesz megbízható biztonsági szoftver.

A felhő biztonsági monitorozás előnyei

Monitorozni a felhőt biztonsági ellenőrzés nélkül, mintha csak az ajtót zárnánk le és az ablakok tárva-nyitva maradnának. A biztonsági és monitorozási funkciók párosítása az, ahogy a modern csapatok biztonságban maradnak, és ezt az okot szeretnénk elmagyarázni:

- Proaktív fenyegetésfelderítés: Hirtelen forgalomcsúcs? Furcsa bejelentkezési idők? Ismeretlen IP-címek? Az automatizált szabályok azonnal jelzik a szokatlan forgalomcsúcsokat vagy munkaidőn kívüli bejelentkezéseket, így korai szakaszban felderítheti a támadásokat.

- Gyorsabb incidenskezelés: Az értesítések chatops vagy jegyrendszerbe való integrálása drámaian csökkenti a felderítésig eltelt időt, mivel az elemzőknek nincs szükségük több konzolon át üzengetni a naplókon, és az értesítések közvetlenül az automatizálási eszközeihez csatlakoznak. Mire az informatikai csapatot értesítik, a rosszindulatú instancia már el van szigetelve.

- Egyszerűsített megfelelőség: A felhő megfelelőségi monitorozása a naplókat (beleértve az összes jogosultságváltástól a API eseményekig) egységes, kész jelentésekbe szűri az olyan szabványok számára, mint a PCI-DSS vagy HIPAA, így sok kézi munka megtakarítható.

- Költségmegtakarítás: A nyitott tárolóhelyekről vagy túl megengedő szerepekről szóló korai értesítések megelőzik a költséges adatvédelmi vizsgálatokat és bírságokat.

- Skálázható felügyelet: A felhőalapú monitorozási szoftver akár több tucat fiók metrikáit kezeli anélkül, hogy további munkaerőt kellene felvenni, több száz erőforrást követhet azonos láthatósággal, mint tízet követett korábban.

- Fenyegetésminták felderítése: A folyamatos biztonsági monitorozás lassú, rejtett támadásokat tár fel - finomabb jogosultságnövekedéseket, oldalirányú mozgásokat, belső visszaéléseket.

- Egységes nézet: Egyetlen irányítópult kényszerít egységes biztonsági és monitorozási szabályzatokat a AWS, Azure, GCP és privát felhőkben.

Az olyan haladó felhőmonitorozási megoldások főbb jellemzői

Ezek a felhőmonitorozási megoldások a teljesítménymetrikák (CPU, memória, hálózat) és biztonsági események (sikertelen bejelentkezések, szabályzatsértések) egyensúlyát tartalmazzák, így 360°-os kockázatláthatóságot biztosítanak.

- A felhőbiztonsági monitorozási eszközök előre elkészített csatlakozókat tartalmaznak az AWS, Azure és GCP számára, amely jelentősen csökkenti az integrációs időt.

- A folyamatos biztonsági monitorozás 24/7-ben rögzíti az eseményeket kézi lépések nélkül.

- A viselkedésanalitika, amely megtanulja a szokásos mintákat és csökkenti a hamis pozitívokat azáltal, hogy az igazi anomáliákra összpontosít.

- Automatizált szervizelési szkriptek vagy kiszolgáló nélküli függvények, amelyek másodpercek alatt elkülönítik a feltört erőforrásokat és letiltják a fiókokat.

- Az vezetők, a megfelelőségi csapatok és a biztonsági elemzők számára testreszabott irányítópultok, amelyek mindegyike személyre szabott nézeteket, részletezéseket és a saját felhasználási esetre vonatkozó viselkedés jelölésére biztosít.

- Integrációs csomópontok, amelyek biztonsági rés szkennereket, fenyegetésfelderítési adatcsatornákat és ügyfélszolgálati eszközöket csatlakoztatnak az átfogó láthatóság érdekében.

- Megfelelőségi jelentéskészítés előre elkészített irányítópultokkal (HIPAA, GDPR, PCI-DSS).

Ezek a funkciók teszik a felhőmonitorozási biztonságot többé, mint egy tűzfal vagy antivírus bővítményt; aktív vezérlési réteg lesz a teljes felhőn és felhő biztonsági rések.

A felhőbiztonsági monitoring kihívásai

Ezek a leggyakoribb problémák, amelyekkel csapatok szembesülnek, függetlenül attól, hogy milyen jók az eszközeik:

- Adatmennyiség túlterhelés: Tucatnyi szolgáltatásból származó összes napló rögzítése megterheli a tárolást és az elemzési folyamatokat. Az adatvesztés csökkentéséhez implementáljon mintavételezést és szűrést.

- Riasztási kimerültség: Az túlzott alacsony prioritású értesítések elhomályosíthatják a kritikus fenyegetéseket. Rendszeresen hangoljon be küszöbértékeket és szuppressziós szabályokat a zaj csökkentéséhez.

- Multi-cloud komplexitás: Minden szolgáltató egyedi naplóformátumokat használ. Az OpenTelemetry-hez hasonló közös séma elfogadása segít az adatok normalizálásában az AWS, Azure és GCP között.

- Képzéshibák: Hatékony korrelációs szabályok írása és elemzési motorok finomhangolása szakértelmet igényel, amely hiánycikknek számít. A felügyelt szolgáltatások vagy képzési programok segíthetnek e hiányzat pótlásában.

- Késleltetési aggályok: A kötegelt naplófeltöltések késleltetheti a riasztásokat. A streamelési adatfelvételi architektúrák alacsonyabb latenciával kínálnak gyorsabb válaszidőt.

Akadályok leküzdése

- Használjon nyílt szabványokat, például az OpenTelemetry-t az egységes naplózáshoz

- Sebességkorlátozzuk vagy mintavételezzük az él-magasvolumú forrásokat

- Dokumentáljon runbook-okat, amelyek riasztásokat automatizált megállításhoz kötnek

Ezek a taktikák elősegítik biztonsági és monitoring ökoszisztémájának érésedését proaktív védelmi pozícióvá. Privát beállításokhoz érdemes lehet egy privát felhő.

A felhőbiztonsági monitoring legjobb gyakorlatai

Még a legjobb rendszerrel sem tudsz elkerülni a felhőmonitoring legjobb gyakorlatait. A jó hír az, hogy meglehetősen könnyen megismételhetők:

- Határozz meg világos akciótervet: Minden riasztást kötj össze egy válaszlépéssel (értesítés, elkülönítés vagy eszkalálás), így csapatod pontosan tudja, mit kell tennie.

- Szervizelés automatizálása: Integrálj infrastruktúra-mint-kód vagy kiszolgáló nélküli funkciókat a rosszindulatú IP-k letiltásához vagy az ellentmondásos hitelesítő adatok automatikus rotációjához.

- Legkisebb jogosultság elve: Korlátozza, hogy ki módosíthatja a monitoringbiztonsági szabályokat vagy érhet el nyers naplókat, csökkentve a bennfentes kockázatot.

- Rendszeresen felülvizsgálja a szabályokat: Ahogy a felhőlábnyoma fejlődik, távolíts el elavult riasztásokat és módosíts küszöbértékeket az új alapokhoz.

- Integrálj megtartási managemet: Kösd össze a felhőmegfelelőségi monitoringellenőrzéseket a folyamatos biztonsági monitoringgal a végponttól végpontig terjedő lefedettségért.

- Alkalmaz felhőmonitoring legjobb gyakorlatait: Teljesítmény- és biztonsági adatokat egyesítsen egységes irányítópultokon, hogy a DevOps és SecOps csapatok közös rálátást kapjanak.

Minta bevezetési ellenőrzőlista

- Naplózás engedélyezése minden új VM-en vagy konténeren

- Naplófolyamok titkosítása az SIEM/XDR felé

- Korrelációs szabályok negyedéves auditálásának ütemezése

- Sebezhetőségi bejelentések integrálása a monitoring munkafolyamatokba

Ezeket a lépéseket kódba foglalva a csapatok új workloadokat tudnak bevezetni anélkül, hogy feláldoznák a láthatóságot vagy az irányítást. Ez egy szorosabb biztonsági és monitoring folyamatot teremt a teljes környezetben, legyen az publikus, privát vagy hibrid.

Felhő biztonsági monitoring megoldások: típusok és példák

A megfelelő felhő biztonsági monitoring megoldás kiválasztása a környezettől, szakértelmeztől és skálázhatóságtól függ. Az alábbiakban öt megoldástípus található (felhő-natív, harmadik féltől származó SaaS, nyílt forráskódú stackek, CSPM és XDR hibridek, valamint egységes irányítópultok), mindegyik két ajánlott eszközzel.

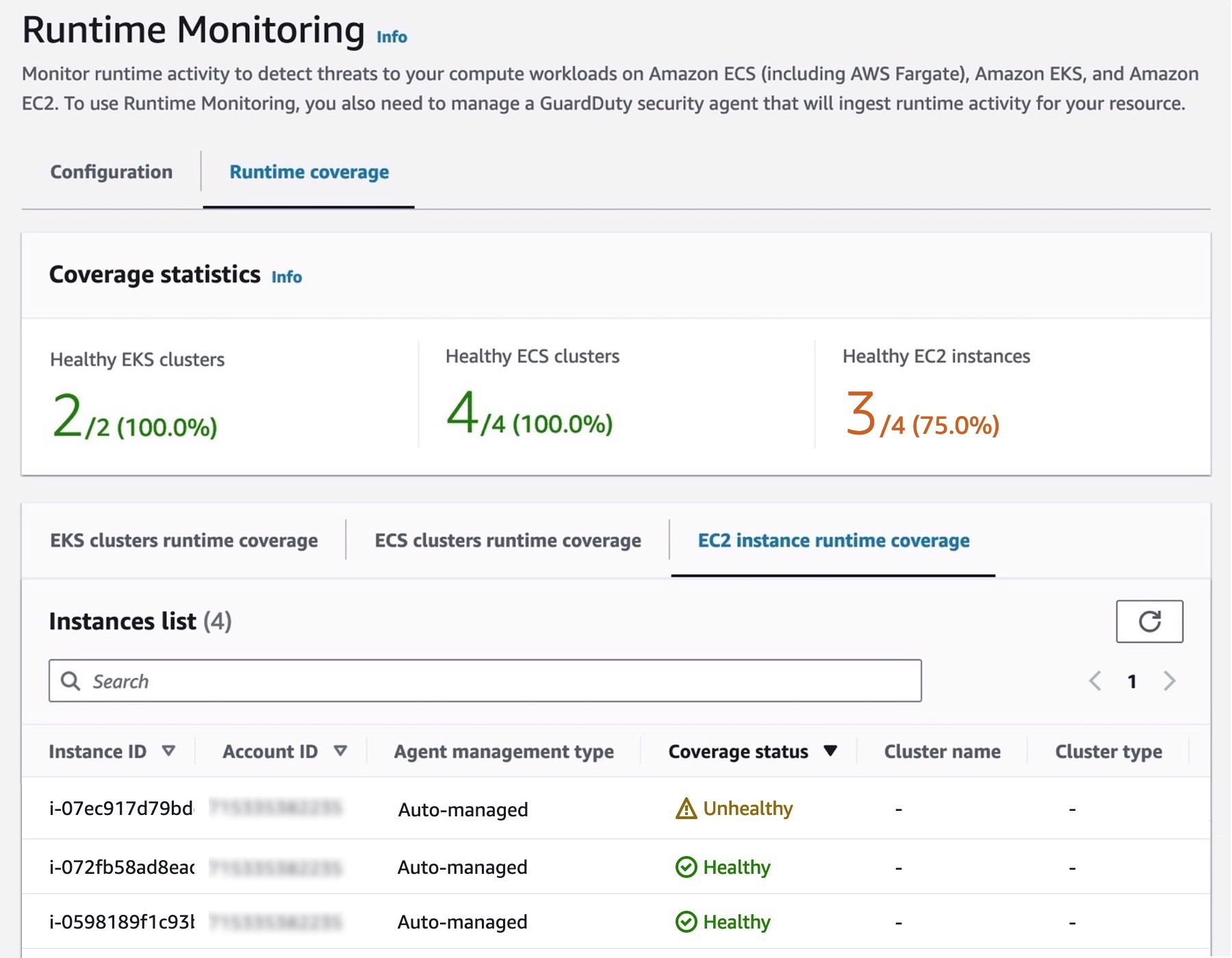

Felhő-natív monitoring

A nagy felhőplatformokba beépített szolgáltatások, amelyek soron kívüli fenyegetésdetektálást és integrációt nyújtanak a szolgáltató APIjeivel.

-

AWS GuardDuty:

Teljes mértékben felügyelt fenyegetésdetektálás, amely VPC flow naplókat, DNS naplókat és CloudTrail eseményeket elemez fizetés az használat alapján; csak AWS környezetekre korlátozódik és hamis pozitívokat generálhat, amelyekhez hangolásra van szükség.

-

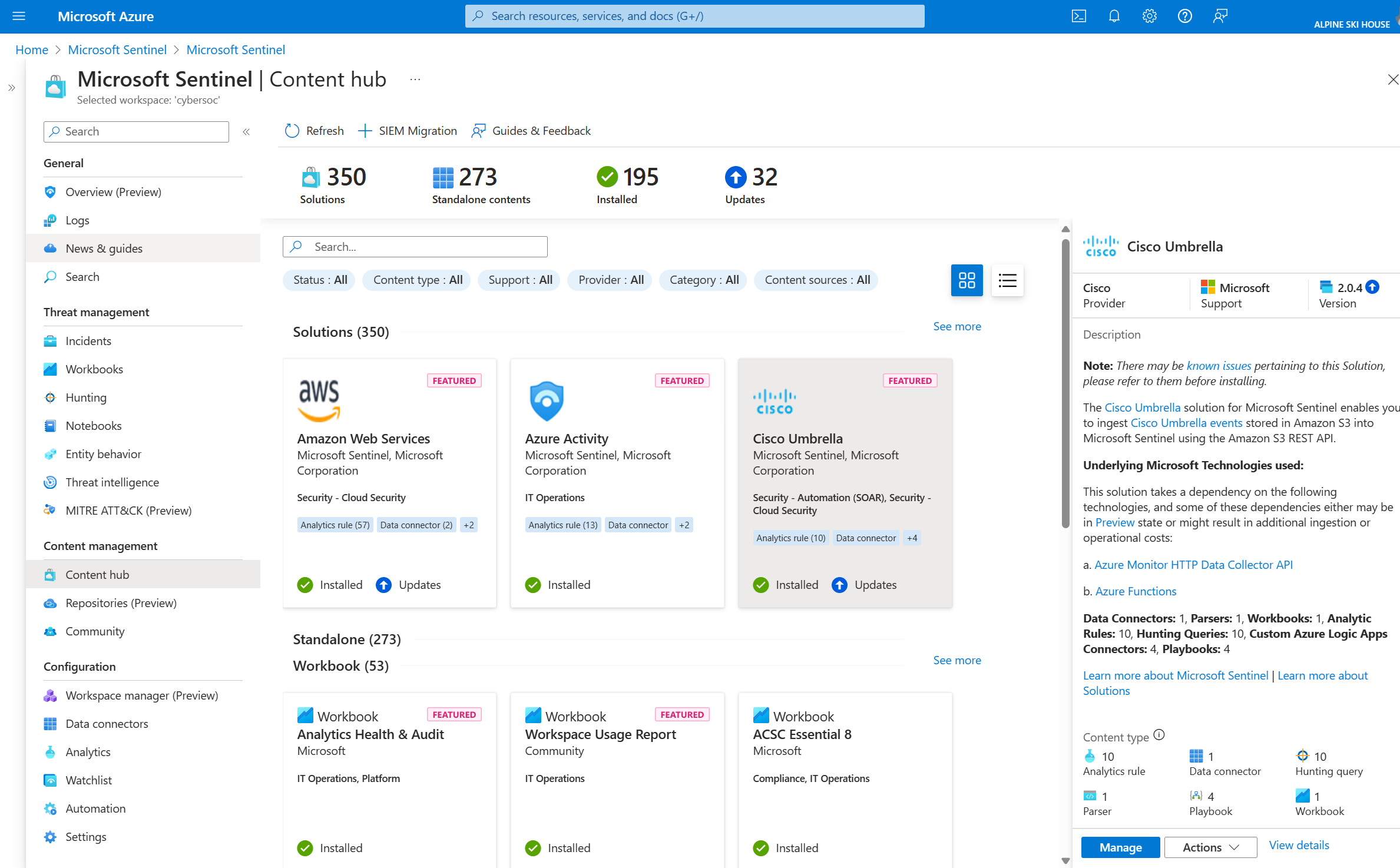

Azure Sentinel:

Felhő-natív SIEM/XDR beépített konektorokkal Microsoft szolgáltatások számára és mesterséges intelligencia által támogatott analitikával; kiszámíthatatlan betöltési költségek skálázás során és tanulási görbe az értesítések finomhangolásához.

Harmadik féltől származó SaaS

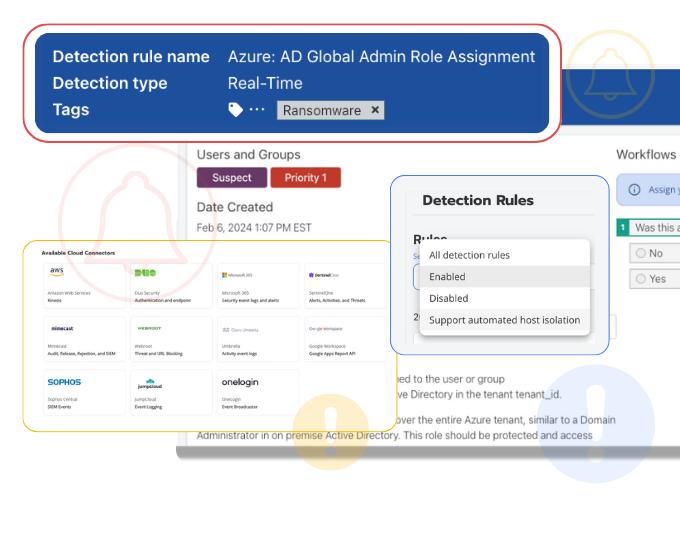

Független platformok, amelyek mélyreható analitikát, viselkedéselemzést és automatizált válaszadást nyújtanak, gyakran több felhő között.

-

Sumo Logic

SaaS analitika, amely felhő méretű naplókat és metrikákat betölt, valós idejű biztonsági betekintést és megfelelőségi irányítópultokat kínálva; az általános szabálykonfigurációk összetett lehetnek az új csapatok számára.

-

Blumira:

Hosztolt detektálás és válaszadás előre felépített forgatókönyvekkel és automatizált nyomozási munkafolyamatokkal; a kisebb szállító ökoszisztéma kevesebb közösségi integrációt és kevésbé kiforrott funkcionalitást jelent.

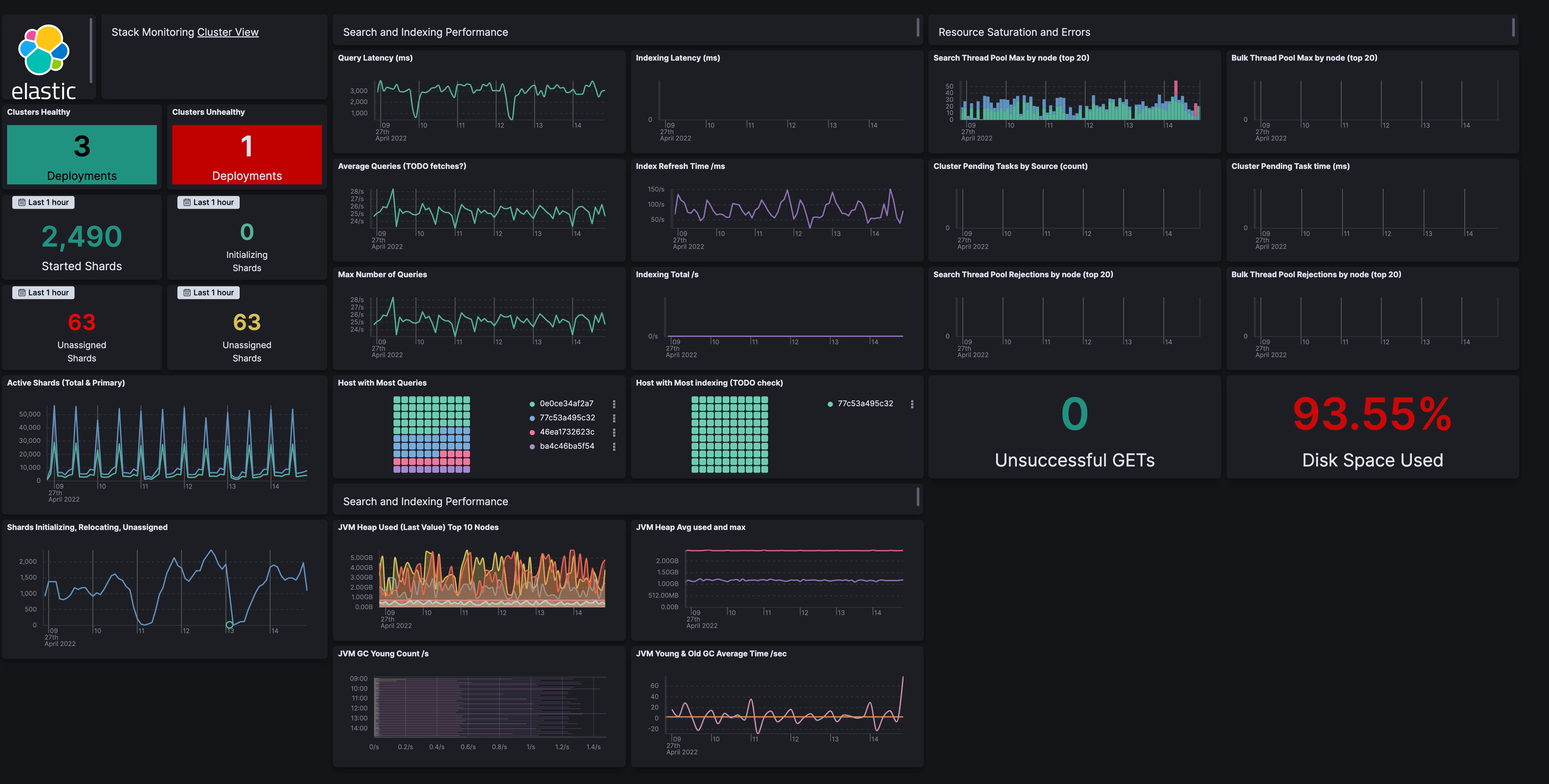

Nyílt forráskódú stackek

Közösség által meghajtott megoldások, amelyek teljes kontrollt biztosítanak az adatcsatornák és az elemzés felett, amely jobban megfelel az erős belső szakértelemmel rendelkező csapatoknak.

-

ELK Stack:

Átfogó naplógyűjtés, elemzés és vizualizáció valós idejű irányítópultokkal; jelentős beállítási erőfeszítést és folyamatos karbantartást igényel az indexelési csatornák skálázásához.

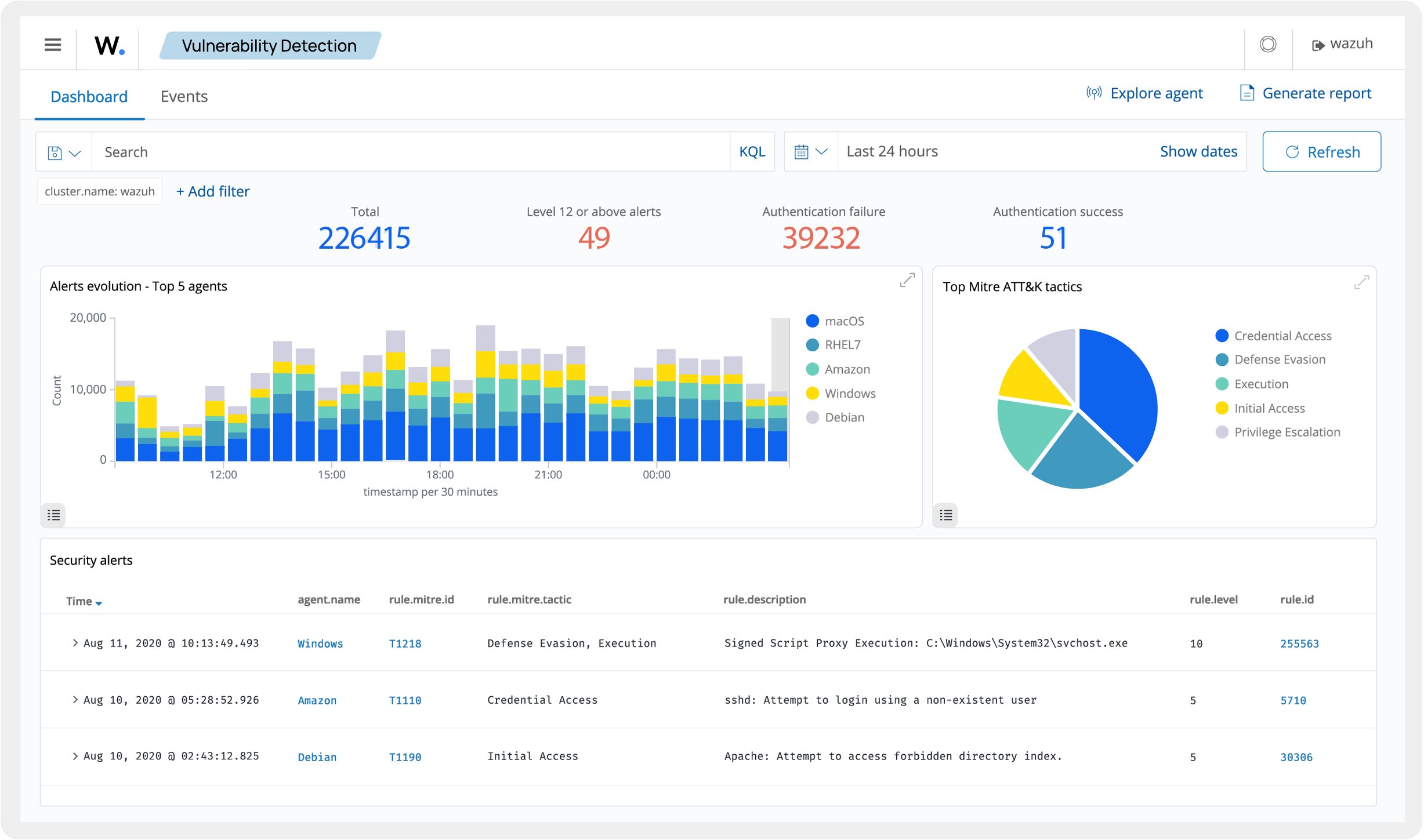

-

Wazuh:

Nyílt forráskódú biztonsági platform, amely az ELK-ot gazdagép-alapú behatolásdetektálással és megfelelőségi jelentéskészítéssel bővíti. Hátrányai: magas tanulási görbe és korlátozott hivatalos támogatási csatornák.

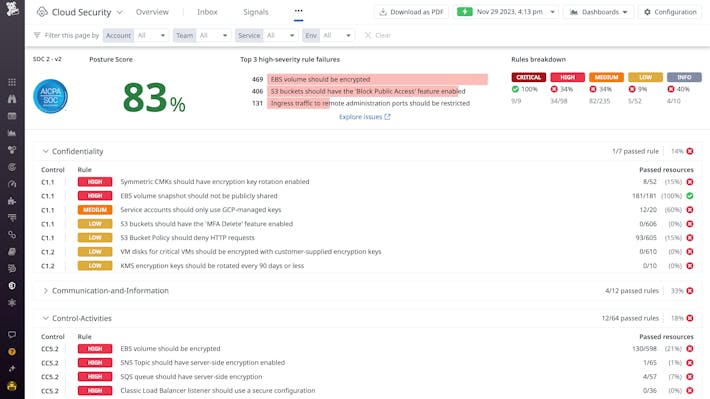

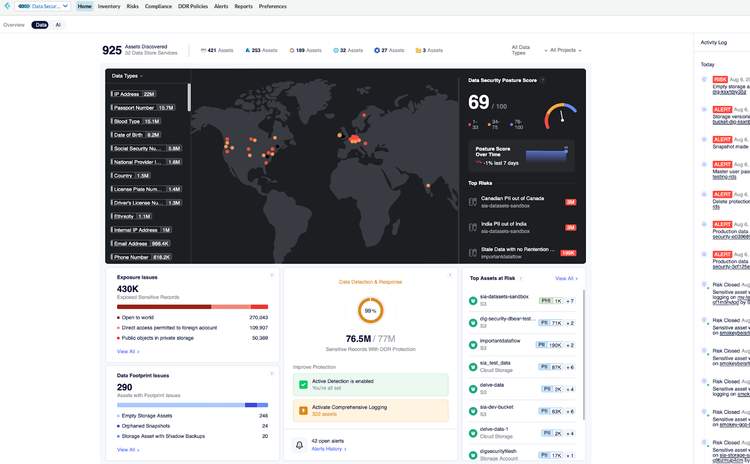

CSPM és XDR hibrid megoldások

Olyan platformok, amelyek az folyamatos helyzetfelmérést a futtatókörnyezeti fenyegetésdetektálással kombinálják, így konfigurációs és viselkedési insights egyaránt rendelkezésre állnak.

-

Prisma Cloud

Egységes CSPM, CIEM és futásidejű védelem tároló- és kiszolgáló nélküli támogatással. Hátrányai: az kezdeti beállítás összetetsége és a magas tanulási görbe lassítja az értékteremtés sebességét.

-

CrowdStrike Falcon őr

Teljes körű XDR végpontbiztonsággal, sebezhetőségi felügyelettel és integrált fenyegetésfelderítéssel. Hátrányai: végpontokon jelentős teljesítménycsekkentés, valamint optimális beállításhoz szükség van speciális szaktudásra.

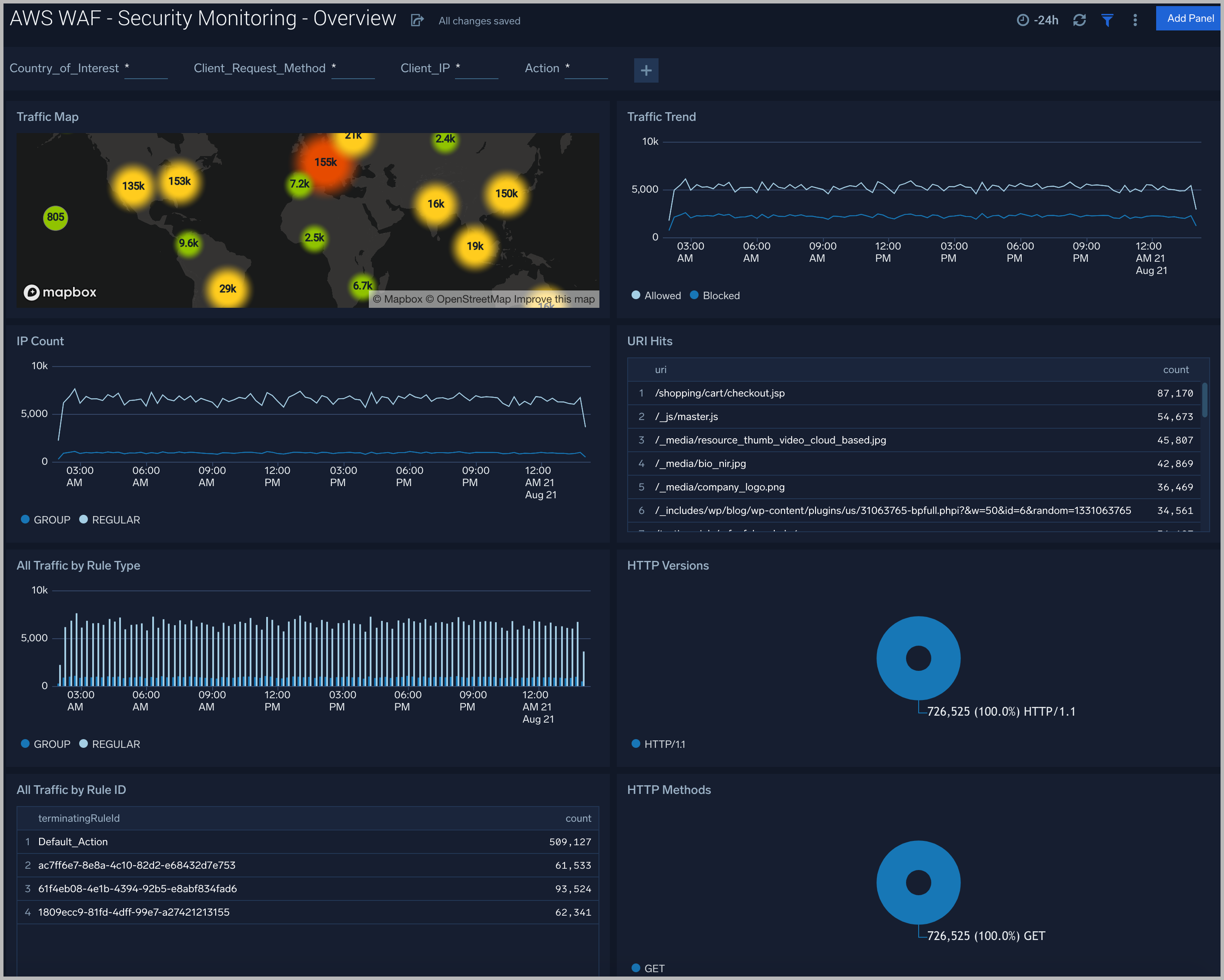

Egységes Irányítópultok

Megoldások, amelyek biztonsági eseményeket, naplókat és teljesítménymérőszámokat egyetlen felületen egyesítenek, összekapcsolva a DevOps és SecOps csapatokat.

-

Datadog:

Naplókat, mérőszámokat, nyomkövetéseket és biztonsági felügyeleti modulokat egyesít egyetlen felületben, előre konfigurált riasztásokkal a felhőszolgáltatások számára. Hátrányai: összetett naplóbetöltési beállítás és magas adatmegőrzési költségek lehetősége.

-

Splunk Enterprise Security:

Vállalati szintű korreláció, fenyegetésfelderítési integráció és testreszabható biztonsági irányítópultok. Hátrányai: magas licencelési költség és meredek tanulási görbe az új felhasználók számára.

Minden kategóriának megvannak a maga kompromisszumai, legyen szó a felhő-natív telepítések könnyűségéről, a nyílt forráskódú testreszabhatóságról vagy a hibrid platformok részletességéről. Az Ön csapata szaktudása, költségvetése és szabályozási követelményei alapján válassza meg a legmegfelelőbb megoldást, hogy a lehető legtöbbet nyerhesse ki a felhőbiztonsági felügyeleti infrastruktúrájából.

Végső gondolatok

Míg egy megbízható felhőbiztonság a beállítás nem teljes anélkül, hogy felhőalapú infrastruktúra biztonsága, ha beépíti a felhőbiztonsági felügyeleti eszközöket, biztonsági ajánlott eljárásokat és folyamatos biztonsági felügyeletet a napi munkamelyekbe, akkor átalakíthatja a reaktív naplóközpontú megközelítést proaktív védelemvé, távol tartva a támadókat és biztonságban tartva a felhőt 2025-ben.