Elmesélek egy nagyon gyerekes fantáziát, amit mindannyian megosztottunk gyerekkorunkban. Képzeld el, hogy van egy pár varázslatos szemüveged, amivel rejtett kincseket tudsz felfedezni a könyvtárban. Ez egy új vizionális élmény. Ezek a varázslatos szemüvegek lehetővé teszik, hogy lásd az láthatatlan dolgokat, az észrevétleneket. Most képzeld el, hogy ez a szuperképesség az interneten rejlett tartalmak felfedezésére. Képzeld el, hogy vannak speciális titkos szavaid, amelyek még jobban működtetik ezeket a varázslatos szemüvegeket. Ezek a titkos szavak nagyon specifikus dolgok keresésében segítenek, mint a rejtett kincsek, amelyeket nem találnál meg csak úgy körülnézve. Nem tudod vitatni, hogy ez nem a legmenőbb szuperképesség. Ki akar repülni, ha láthatod az interneten a legraritásabb tartalmat, igaz?

Ha kíváncsian szeretnél többet megtudni erről a szuperképességről, üdvözlünk az oldalnév dorkingnál! Ebben a blogbejegyzésben megtanulhatod, hogyan érheted el az internet rejtett sarkait.

Mi az oldalnév dorking?

A Google Dorking a Google speciális keresési szintaxisának használatát jelenti, hogy nyilvánosan elérhető információkat találjon meg az interneten. Ezek az információk valóban léteznek, de nem a felszínen vannak; eléréséhez egy kis kutatás szükséges. A Google Dorking speciális operátorok és parancsok segítségével végzi el ezt az kutatást, amelyek pontosítják a keresési lekérdezéseket. Ez lehetővé teszi a felhasználók számára, hogy megtalálják az érzékeny adatokat, észleljenek biztonsági réseket, és gyűjtsenek olyan adatokat, amelyeket rendszeres keresésekkel nem könnyű megtalálni.

Operátorok, mint site:, filetype:, és inurl: a keresési eredményeket adott webhelyekre, fájltípusokra vagy URLre szűkítik. Például: site:example.com filetype:pdf a PDF-fájlokat adja vissza, amelyeket az example.com tárol. A Google Dorking feltárhat könyvtárakat, bizalmas dokumentumokat és részletes hibaüzeneteket, amelyek egy webhely biztonsági gyenge pontjait tárják fel.

Az oldalnév dorking felhasználási esetei

A Google Dorking nem csupán a kíváncsiskodó emberek eszköze. Erőteljes segédeszköz, amely számos szakmai és oktatási helyzetben használható. Íme a Google Dorking leggyakoribb felhasználási módjai:

Biztonsági értékelések és sebezhetőségi tesztelés

Ahogy korábban elmagyaráztam, a Google Dorking parancsok olyan információkat találhatnak meg, amelyek normálisan nem érhetők el. Most képzeljen el egy olyan helyzetet, amikor véletlenül bizalmas adatokat publikált. Mi lenne, ha valaki Google Dorking parancsok segítségével felfedezné ezt a kiszivárgott információt? A megoldás az, hogy Ön lép először, és Google Dorking parancsok felhasználásával keresve fel a rendszer sebezhetőségeit.

Versenytárs-felderítés

Ha üzleti fejlesztő vagy marketingszakértő, a naprakész ismeretek az Ön fontos előnyei közé tartoznak. A Google Dorking lehetőséget ad versenytársak intelligenciájának gyűjtésére. A marketingmunkatársak és üzleti elemzők a Google Dorking segítségével keresik meg a versenytársak webhelyeinek szerkezetét, online stratégiáit és nyilvánosan elérhető dokumentumait, amelyek stratégiai terveket vagy új termékbevezetéseket árulhatnak el. Az információ felhasználásával össze tudja hasonlítani cégének teljesítményét, előre tudja jelezni a piaci mozgásokat, és fejleszthet ellenstratégiákat.

Tudományos kutatás és adatgyűjtés

Ha kutató vagy akadémiai szakember, a Google Dorking segíthet pontosabban megfogalmazni keresési lekérdezéseit és pontos adathalmazokat kinyerni az internetes információ hatalmas tengeréből. Az olyan kutatási cikkek, adathalmazok, esettanulmányok és cikkek megtalálásának képessége, amelyek a szokásos keresési módszerekkel nem könnyen hozzáférhetők, gyorsabbá teszik a kutatási folyamatot. És mi a fontosabb egy szigorú határidőkkel küzdő doktorandusznak, mint a hatékonyság és a gyorsaság?

Szoftver és rendszersebezhetőségek keresése

Ha etikus hacker vagy behatolási tesztelő, aki szoftverbiztonsági réseket és rossz konfigurációkat szeretne azonosítani, a Google Dorking hatékonyabbá teszi ezt a folyamatot. A Google Dorking lehetővé teszi, hogy speciális lekérdezéseket hozzon létre. Ezeket a lekérdezéseket arra használhatja, hogy azonosítsa az ismert sebezhetőséggel rendelkező szoftververziókat futtató rendszereket, rosszul konfigurált hálózati eszközöket vagy felhasználható adminisztrációs felületeket. Az ilyen azonosítás lehetővé teszi a sebezhetőségek időben történő javítását és a rendszerbiztonság erősítését a lehetséges támadásokkal szemben.

Szerzői joggal védett anyag jogtalan másolatainak keresése

Ha szerzeti jogok tulajdonosa vagy tartalomkészítő, a Google Dorking segítségével kereshet jogosultság nélkül készített másolatokat saját munkájáról. Speciális keresési parancsok segítségével felderítheti azokat a webhelyeket, amelyek a könyveinek, zenéjének, filmjeinek és szoftverejének kalóz másolatait szolgáltatnak. A Google dorking ezen aspektusa a szellemi tulajdon védelméhez és a szerzeti jogi megsértés elleni jogi intézkedésekhez járul hozzá.

Megértem, hogy ezek a felhasználási módok egy adott embercsoportnak szólnak. Azonban a Google Dorking használható napi célokra is. Még ha Ön egy közönséges internethasználó, aki kíváncsian fedezi fel az internet mélyebb rétegeit, a Google Dorking javíthatja keresési tapasztalatát.

oldalnév dorking parancsok és példák

A Google Dorking olyan keresési eredményeket talál meg, amelyeket a standard keresési lekérdezésekből soha nem kapna meg. Ezt speciális keresési operátorok megvalósításával éri el. Ezek a keresési operátorok új megközelítést alkalmaznak, hogy utasítják a Google keresési algoritmusát, mit keressen. Most nézzük meg, mire képesek ezek a keresési operátorok:

Inurl: Ez a keresési operátor képes adott kulcsszavakat megtalálni egy URL-en. Például: inurl:admin az oldalt adja vissza, amelyeken az "admin" megjelenik a URL-ben.

Filetype: A filetype operátor az összes, az Ön által kért fájltípusú fájlt adja vissza. Például: 'filetype:pdf site:example.com' PDF-fájlokat keres az example.com tartományon belül.

Intext: Ez a keresési operátor egy weboldal tartalmában keresi az adott szavakat vagy kifejezéseket. 'intext:"confidential" filetype:pdf' a "confidential" szót tartalmazó PDF-fájlokat keres.

Hivatkozás: Ha szeretnéd megtudni, hogy mely oldalak hivatkoznak egy adott URL-re, a link keresőoperátor segítségével kereshetsz rá. Például 'link: https://example.com/webpage' megjeleníti, mely oldalak hivatkoznak a weboldal egy adott cikkére.

Webhely: Ez a site operátor szűkíti a keresési eredményeket, és csak egy adott weboldal eredményeit jeleníti meg. Például 'site:example.com' csak az example.com-ról származó weboldalakat ad vissza.

Cím: Az intitle operátor olyan oldalakat keres, amelyeknek a címében adott szavak szerepelnek. Például 'intitle:"index of" "password"' segít feltalálni azokat az oldalakat, amelyek jelszavakat tartalmazhatnak.

Gyorsítótár: Ez az operátor megjeleníti az Google egy weblap gyorsítótárban tárolt verzióját. Például a 'cache:example.com' az Google által tárolt legfrissebb oldalt mutatja az 'example.com'-ról.

oldalnév dorking példák a gyakorlatban

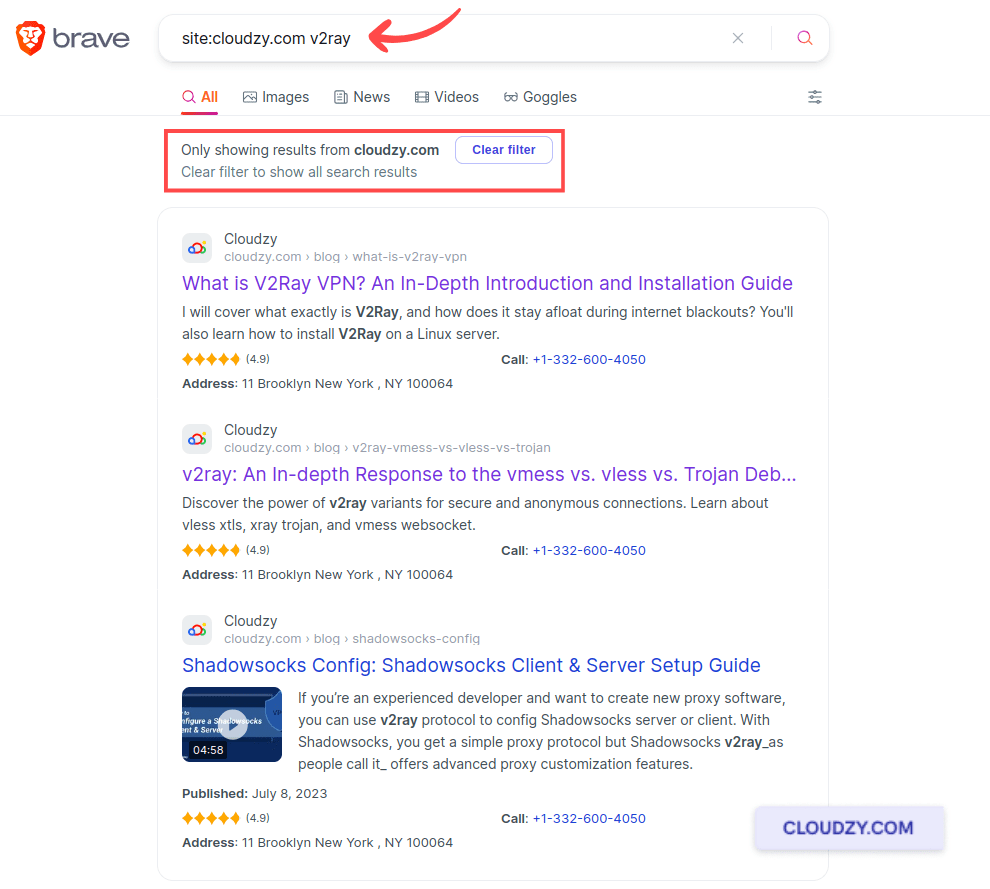

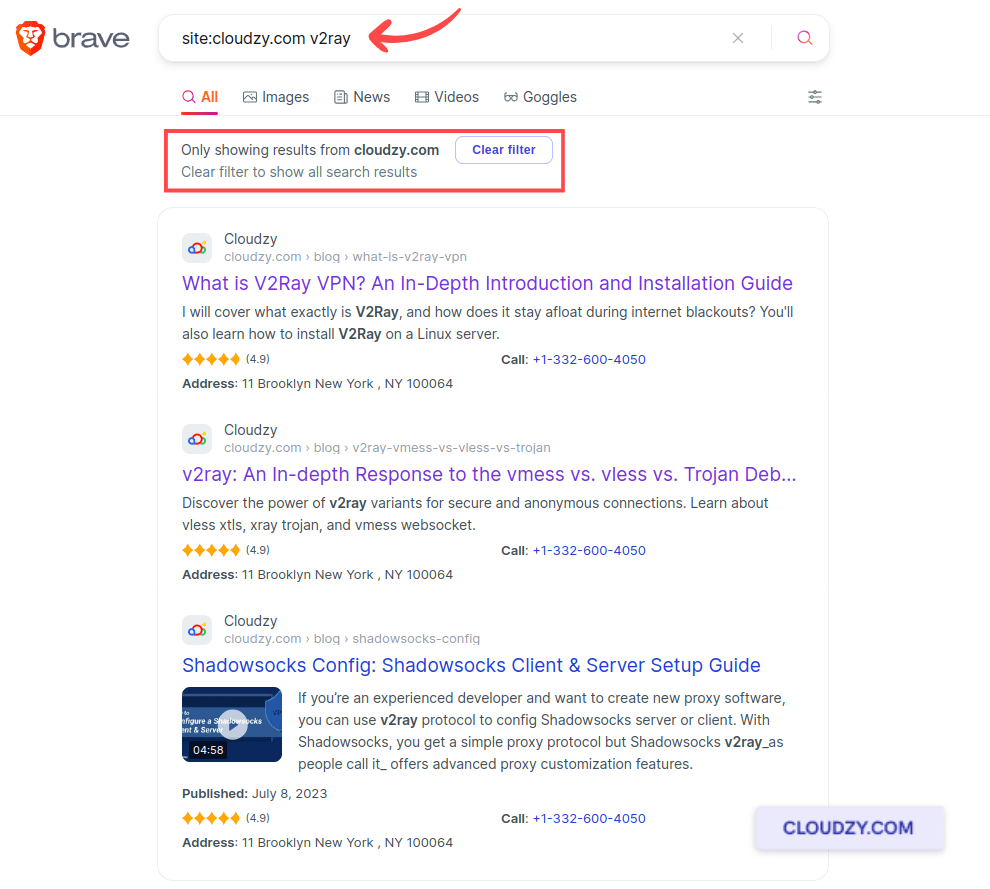

Hogy mélyebb betekintést adjak a Google Dorking megbeszélésünkbe, részleteket szeretnék hozzáadni két operátor közül. Az első hasznos Google Dorking parancs: hely:. Valaha már azt szeretted volna, hogy az egész internetet szűrhetnéd egy website tartalmának megtalálásához?

A site operátor egy adott domainre koncentrál, és lehetővé teszi, hogy egy website tartalmát közvetlenül az Google keresőjéből szedjél végig. Képzelj el, hogy az Cloudzy weboldal összes V2Ray-ről szóló blogját keresed. Csak annyit kell tenned, hogy begépeled: 'site:cloudzy.com v2ray'. Ez a lekérdezés az Cloudzy összes V2ray-ról szóló oldalát adja vissza.

A következő hasznos Google Dorking parancs, amelyet részletesen szeretnék bemutatni, a filetype: operátor. Ha adott dokumentumtípusokat keresel, a filetype: operátor nagyon hasznos lehet. Függetlenül attól, hogy PDF-eket, PowerPoint-okat vagy táblázatokat keresel, ez az operátor a keresési eredményeket csak a szükséges fájltípusokra szűri. Kutatási cikkeket keresel a megújuló energia témájában. Ahelyett, hogy weboldalakat böngésznél végig, közvetlen forrásokat szeretnél, lehetőleg PDF formátumban. Így használhatnád az Google-t:

Ahogyan látható ebben a példában, az ezen az oldalon szereplő összes eredmény PDF fájl. Ezzel sokkal könnyebb tudományos cikkeket, jelentéseket és tanulmányokat találni.

Most, hogy átnéztük az összes fontos Google dorking parancsot és készítettünk két praktikus példát, térjünk át a következő részre, hogy megtanuljuk, hogyan védhessük meg adatainkat a Google dork parancsok ellen.

Hogyan védjük meg digitális eszközeinket az oldalnév dorkingtől

Az internet kora olyan jellemzőkkel rendelkezik, amelyek kétélű fegyverként működnek. Például az internet lehetővé teszi az információ áramlását, mint a víz, amely beszivárog minden sarkba. A legtöbb esetben ez pozitív jellemző, amely mindenki számára hozzáférhetővé teszi az információt. De egyes helyzetekben trükkösebb lehet. Amint valami online kerül, számítj minden lehetséges rosszindulatú tevékenységre és visszaélésre. Bár a Google Dorking hatékony eszköz a kiberbiztonság szakemberei és kutatói számára, jelentős kockázatai is vannak, ha rosszindulatú szereplő használja. Ebben a részben megtanulod, hogyan biztosítsd az információd biztonságát, és védd meg a rosszindulatú Google Dorking kísérletek ellen.

1. Rendszeresen frissíts és javítás

A hackerek gyakran használnak Google Dorking parancsokat arra, hogy elavult szoftvert futtató kihasználható célokat találjanak. Az egyik leghatékonyabb módszer a rendszerek Google Dorking elleni biztosítására, ha szoftveredet és rendszereidet naprakészen tartod. Ezért biztosítsd, hogy biztonsági frissítéseket és javításokat azonnal alkalmazz, amint elérhetővé válnak, hogy minimalizáld a kockázatokat.

2. Erősítsd meg a webszerver konfigurációit

A nem megfelelően konfigurált webkiszolgálók könnyű célpontok a Google Dorking számára. Ha szeretnéd megvédeni a digitális eszközeidet, biztosítanod kell, hogy szerver konfigurációid ne tárjanak fel érzékeny információkat. Ennek egyik módja a könyvtárlistázás letiltása és annak biztosítása, hogy olyan fájlok, mint a .git vagy backup.zip, ne legyenek elérhetők a weben. Rendszeresen konzultálj a Google Hacking Database-szel, hogy megtudj az új lehetséges sebezhetőségekről és hogyan biztosítsd őket a Google Dorking technikái ellen.

3. Webnapló-fájlok figyelemmel kísérése és elemzése

A webnaplóid figyelése segíthet felismerni a lehetséges Dorking tevékenységet. Keress szokatlan mintákat vagy a Google dork parancsokat tartalmazó kérések számának növekedését. Ha rendszeresen végzed ezt a figyelést, felderítheted ezeket a tevékenységeket és megelőzheted az adatsértéseket.

4. Robots.txt és webalkalmazás-tűzfalak használata

Annak érdekében, hogy elmagyarázza Robots.txt, be kell merülnünk egy jól ismert helyzetbe. Képzeld el, hogy a kedvenc szendvicsedet viszed az irodába. Hogy megakadályozd, hogy a kollégáid hozzáérjenek a mennyei szendvicshez, egy táblát raksz rá, amin ez áll: "Ne nyúlj hozzá!". Ez a tábla olyan, mint a robots.txt fájl egy weboldal esetén. Azt jelzi a keresőmotoroknak, például az Google-nak, hogy ne jelenítsék meg a webhely bizonyos részeit a keresési eredmények között. De mi van, ha az az egy bosszantó kolléga, aki elég önérzetes ahhoz, hogy megegye a szendvicsedet, figyelmen kívül hagyja a táblát? Hasonlóan ehhez az esethez, néhány ravasz internetfelhasználó képes figyelmen kívül hagyni a robots.txt táblát, és megpróbálhat rejtett dolgokat találni egy weboldal alatt. Most képzeld el, hogy van egy szuperhős őrt WAF (webalkalmazás-tűzfal) aki vigyáz a játékos dobozodra. Még ha valaki figyelmen kívül hagyja a táblát és megpróbál bekukucskálni, a szuperhős közbelép és megállítja. Tehát a Robots.txt és a Web Application Firewalls párosítása kiváló stratégia az olyan kihasználási kísérleteknek az észleléséhez és blokkolásához, amelyek az Google hackingre támaszkodnak.

Ezek a lépések lehetővé teszik, hogy megvédeld digitális eszközeidet az Google Dorking fenyegetéseitől. A biztonsági intézkedéseid rendszeres felülvizsgálata és frissítése az Google Hacking Database legújabb fejlesztéseivel összhangban erős és rugalmas védelmet biztosít.

Google Dorking Csalólapja

Ez az Google dorks csalólap a leghatékonyabb Google Dorking parancsok közül néhányra nyújt referenciát. Ezzel a táblázattal könnyen megtalálhatod az Google dork parancsokat.

| Parancs | Célkitűzés | Példa |

| site: | Egy adott weboldal specifikus tartalma után keres. | site:example.com |

| filetype: | Egy adott típusú fájlokat keres. | filetype:pdf |

| intitle: | Azokat az oldalakat találja meg, amelyek adott szavakat tartalmaznak a címükben. | intitle:"login page" |

| inurl: | Az URLs után keres, amely egy adott szót tartalmaz. | inurl:"admin" |

| gyorsítótár: | Egy weboldal gyorsítótárított verzióját jeleníti meg. | cache:example.com |

| info: | Összegzésjellegű információkat nyújt egy weboldalról. | info:example.com |

| kapcsolódó: | A megadott weboldalhoz kapcsolódó weboldalakat keres. | related:example.com |

| intext: | A szöveg bármelyik helyét keresi meg egy weboldal alatt. | intext:"confidential" |

Tippek ehhez az Google Dorking Csalólaphoz:

- Parancsok Kombinálása: A parancsok kombinálásával növelheted a kereséseid pontosságát. Például a site: és a filetype: együttes használata segíthet konkrét dokumentumok azonosításában.

- Rendszeres ellenőrzések: Rendszeresen használd ezeket a parancsokat a saját weboldalaiddal végzett vizsgálatokhoz kitettségek vagy véletlen információszivárgások felderítéséhez.

- Maradj naprakész: Ahogyan új parancsok fejlődnek és megosszák az Google Hacking Database-ben (GHDB), tartsd frissítve a csalólapodat ezekkel az fejlesztésekkel.

Szerezz egy economy vagy premium Linux VPS weboldal vagy remote desktop hosztingolásához, a piacon a legolcsóbban. VPS Linux KVM-en futtatva a nagyobb hatékonyság érdekében, és erőteljes hardveren működve NVMe SSD tárolóval a nagyobb sebesség érdekében.

TovábbiakKövetkeztetés

Az Google Dorking tanulásának számos előnye és felhasználási esete van. Használhatod a kiberbiztonsági intézkedéseid javítására, vagy értékes információk keresésére az interneten. Mindig emlékezz arra, hogy ezeket az erőteljes eszközöket felelősen és etikusan használd. Bár az Google Dorking nem jogellenes, ügyelj az alkalmazására az etikai megfontolások miatt.

Gyakran Ismételt Kérdések

Milyen előnyei vannak a Google Dorking-nak?

Az Google Dorks segítenek a kereséseket finomítani, hogy gyorsan megtaláljuk a kívánt információkat. Ez lehetővé teszi a kiberbiztonsági szakembereknek a rendszerek hatékonyabb védelmet. Emellett az Google Dorks kiválóak a kutatáshoz, mivel pontos adatokat nyújthatnak, amelyek felhasználhatók versenytárs-intelligenciára vagy tudományos célokra.

Mi a Google hackingadatbázis?

Az Google Hacking Database (GHDB) egy olyan tárháza a Google dorking parancsoknak, amelyeket weboldalak és szerverek biztonsági lyukaira szoktak rákeresni. A biztonsági szakembereknek nyújtanak forrásként arra, hogy megértsék és előre jelezzék, milyen módokon használhatják ki a támadók a Google kereséseken keresztül talált sebezhetőségeket.