A Remote Desktop Protocol (RDP) lehetővé teszi az Windows kiszolgáló hálózaton keresztüli vezérlését, mintha helyileg használnád. Az Windows Server 2016 rendszeren az RDP alapértelmezésben le van tiltva, mivel a Microsoft a PowerShell és a WinRM használatát javasolja a távoli felügyelethez, és figyelmeztet, hogy a 3389-es port защита nélkül való kitétele támadásokra invitálhat.

Azonban sok rendszergazdának és távoli dolgozónak szükséges a grafikus felület szoftverek telepítéséhez, problémák elhárításához vagy felhasználók támogatásához. Ez az útmutató elmagyarázza, hogyan engedélyezheti az RDP-et az Windows Server 2016 rendszeren négy különböző módszerrel, miközben kiemeli a biztonság és stabilitás ajánlott eljárásait.

- Miért engedélyezzük az RDP-et és előfeltételek

- 1. módszer: Az RDP engedélyezése a Server Manager segítségével (GUI)

- 2. módszer: Az RDP engedélyezése PowerShell segítségével

- 3. módszer: Az RDP engedélyezése a parancssorból

- 4. módszer: Az RDP engedélyezése csoportházirenddel

- Tűzfal-konfiguráció és biztonsági ajánlott eljárások

- Hibaelhárítás és távoli hozzáférési tippek

- Végső gondolatok

- Gyakran Ismételt Kérdések

Miért engedélyezzük az RDP-et és előfeltételek

RDP akkor hasznos, ha grafikus felületre van szükség (lásd Mi az RDP). Az engedélyezésnek azonban szándékos döntésnek kell lennie. Mielőtt megtudod, hogyan engedélyezheted az RDP-et az Windows Server 2016 rendszeren, erősítsd meg, hogy a kiszolgáló javított és egy megbízható tűzfal mögött helyezkedik el.

Jelentkezz be rendszergazdai fiókkal, ismerd meg a gép IP-címét vagy DNS nevét, és győződj meg róla, hogy egy biztonságos hálózaton vagy VPN-n keresztül elérhető. Az Windows Firewall-nak engedélyeznie kell a bejövő forgalmat az TCP 3389-es porton.

Íme az alapvető előfeltételek:

- Rendszergazdai jogosultságok: Csak a rendszergazdák kapcsolhatják be az RDP-et.

- Hálózati hozzáférés: Győződj meg róla, hogy elérheted a kiszolgálót, és hogy a 3389-es port nyitva van.

- Felhasználói fiókok: Határozd meg, mely nem adminisztrátor felhasználóknak van szükségük távoli hozzáférésre, hogy később hozzáadd őket.

- Biztonsági tervezés: Tervezz a Network Level Authentication (NLA), erős jelszavak és a megbízható IP-tartományokra való korlátozott kitettség használatára.

Ha teljesíted ezeket az előfeltételeket, válassz egy módszert alul, és kövesd az RDP engedélyezésének lépéseit az Windows Server 2016 rendszeren.

1. módszer: Az RDP engedélyezése a Server Manager segítségével (GUI)

Ha nem tudod, hogyan kell engedélyezni az RDP funkciót az Windows Server 2016 rendszeren, a grafikus felület használata a legegyszerűbb megoldás:

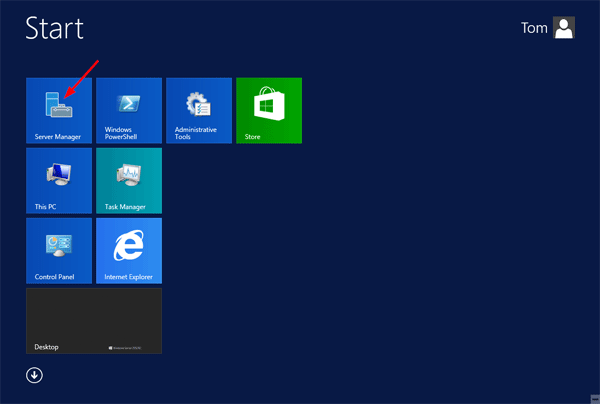

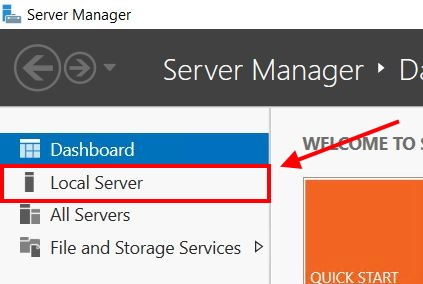

- Kiszolgálókezelő megnyitása és válasszon Helyi kiszolgáló a bal oldali panelen. A fő panel a rendszer tulajdonságait jeleníti meg.

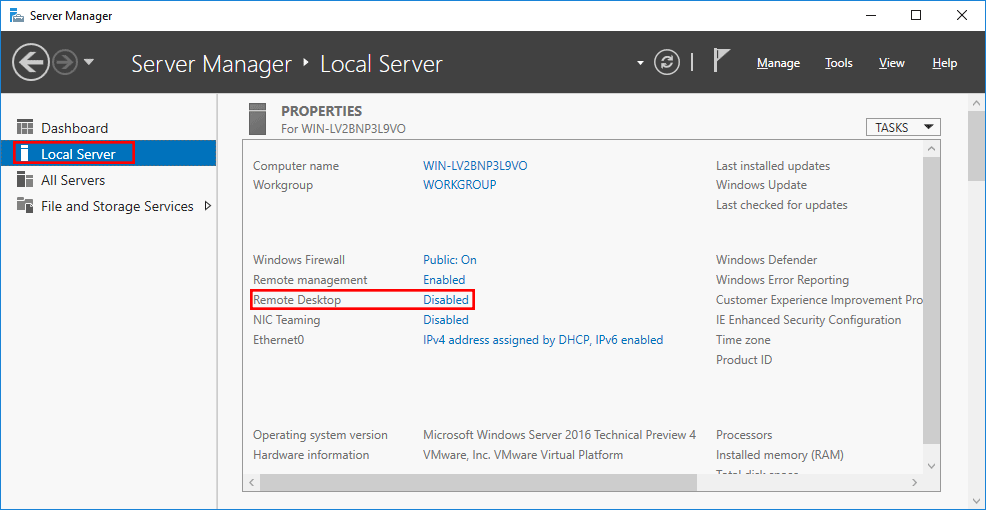

- Módosítsa a Távoli Asztal beállításait: Mellett Távoli asztal, kattintson a kék Letiltva hivatkozás.

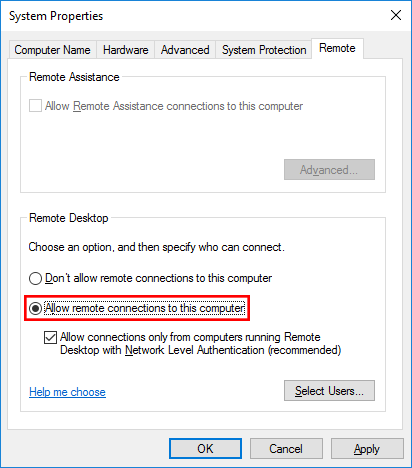

- A Rendszer tulajdonságai párbeszédablak, kiválasztás Távoli kapcsolatok engedélyezése és a jobb biztonság érdekében ellenőrizd Csatlakozások engedélyezése csak olyan számítógépekről, amelyek Remote Desktop-et futtatnak Hálózati szintű hitelesítéssel.

- Alkalmazzon és adjon hozzá felhasználókat: Kattintson Alkalmaz. A parancssor automatikusan engedélyezi a tűzfal szabályt. A nem rendszergazdák számára történő engedélyezéshez kattintson Felhasználók kiválasztása, adja hozzá a felhasználóneveket, és kattintson OK.

- Állapot ellenőrzése: Zárja be és nyissa meg újra a Server Manager alkalmazást, vagy nyomja meg a F5A Távoli asztal a bejegyzésnek meg kell jelennie Engedélyezve. Tesztelje a hozzáférést az ügyfélgépéről a Távoli asztal csatlakozás alkalmazás.

Ez a módszer bemutatja, hogyan lehet engedélyezni az RDP szoftvert az Windows Server 2016-ban a grafikus felületen keresztül. Ha inkább szkripteket használnál, a PowerShell a következő lépés.

2. módszer: Az RDP engedélyezése PowerShell segítségével

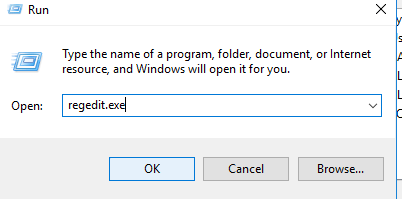

A PowerShell ideális automatizáláshoz és távoli forgatókönyvekhez. Ebben a részben megtanulhatod, hogyan engedélyezd az RDP-et az Windows Server 2016-ban a parancssor segítségével:

RDP engedélyezése:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Nyisd meg a tűzfal szabályt:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Opcionális: NLA kényszerítése és felhasználók hozzáadása:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Ezek a parancsok módosítják az RDP vezérlő regisztrációs értékét és engedélyezik a tűzfal csoportot a 3389-es porthoz. Ha egy távoli szerveren szeretnéd futtatni őket, először hozz létre egy munkamenetet a Enter‑PSSession WinRM-en keresztül. Ha szöveges alternatívára van szüksége az RDP engedélyezéséhez az Windows Server 2016 rendszeren, a következő módszer a parancssor használatát mutatja.

3. módszer: Az RDP engedélyezése a parancssorból

Ha a parancssor használatát részesíti előnyben, vagy olyan rendszereken dolgozik, ahol nincs PowerShell, ugyanezt az eredményt elérheti. Ez a módszer azt mutatja, hogyan engedélyezhet RDP-t az Windows Server 2016 rendszeren beépített eszközök használatával:

- Nyissa meg a parancssort rendszergazdai jogokkal.

- Állítsa be a regisztrációs adatbázis értékét:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Engedélyezze a tűzfal szabályzatot:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Adjon hozzáférést nem rendszergazdaként működő felhasználóknak:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Ellenőrizze a munkáját:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Egy értéke 0x0 megerősíti, hogy a távoli hozzáférés engedélyezett. Zárja be és nyissa meg újra a Kiszolgálókezelőt az állapot frissítéséhez. Ha az RDP-t egyidejűleg több kiszolgálón kell engedélyeznie, a következő szakasz azt mutatja, hogyan engedélyezheti az RDP-t az Windows Server 2016 rendszeren a Csoportházirend segítségével.

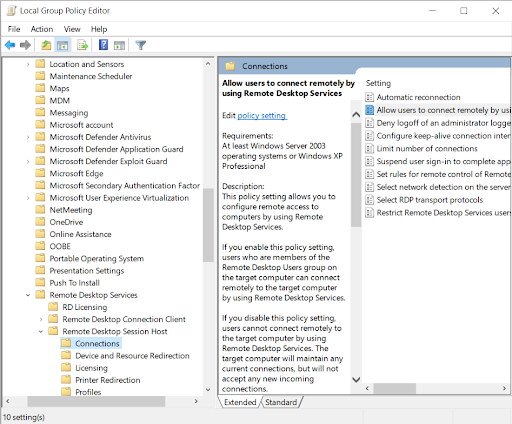

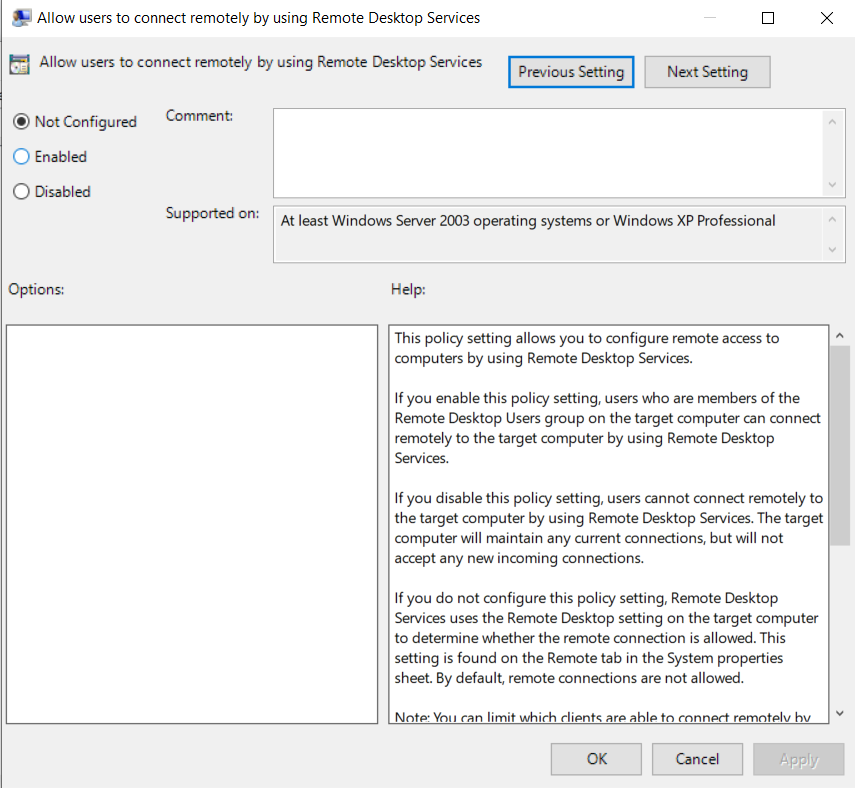

4. módszer: Az RDP engedélyezése csoportházirenddel

A Csoportházirend tartománykezelési környezetben alkalmazható, ahol az RDP-t több kiszolgálón kell engedélyeznie. Azok, akik meg szeretnék tanulni, hogyan engedélyezzék az RDP-t az Windows Server 2016 rendszeren több gépen, követhetik ezeket a lépéseket:

- Hozzon létre vagy szerkesszen egy Csoportházirendet: Nyisd meg a Csoportházirend-kezelési konzol a Start menüben való keresés útján. Kattintson a jobb gombbal a tartományra vagy egy szervezeti egységre, és hozzon létre egy új Csoportházirendet.

- Navigáljon az RDP beállításhoz: Alatt Számítógép-konfiguráció → Felügyeleti sablonok → Windows-összetevők → Távoli asztali szolgáltatások → Távoli asztali munkamenet-állomás → Kapcsolatok, dupla kattintás Engedélyezze a felhasználónak, hogy távolról csatlakozzon a Távoli asztali szolgáltatások használatával.

- Engedélyezze a házirendet és az opcionális NLA-t: Válasszon Engedélyezve. Az NLA kényszerítésénél állítsa be a Felhasználó-hitelesítés megkövetelése a távoli kapcsolatokhoz hálózati szintű hitelesítéssel to Engedélyezve.

- Frissítse a célkiszolgálókat: Futtat gpupdate /force az egyes kiszolgálókon, vagy várjon a házirendfrissítési ciklus megtörténtére.

Ez a megközelítés standardizálja az RDP beállításokat és könnyebben ellenőrizhető. A hozzáférést tovább biztonságosabbá teheted a tűzfal szabály szerkesztésével ugyanazon GPO-ban. Ha nem akarod magad ezt csináálni, mindig választhatsz az egyik legjobb RDP szolgáltatók kereskedelmileg menedzselt megoldás közül.

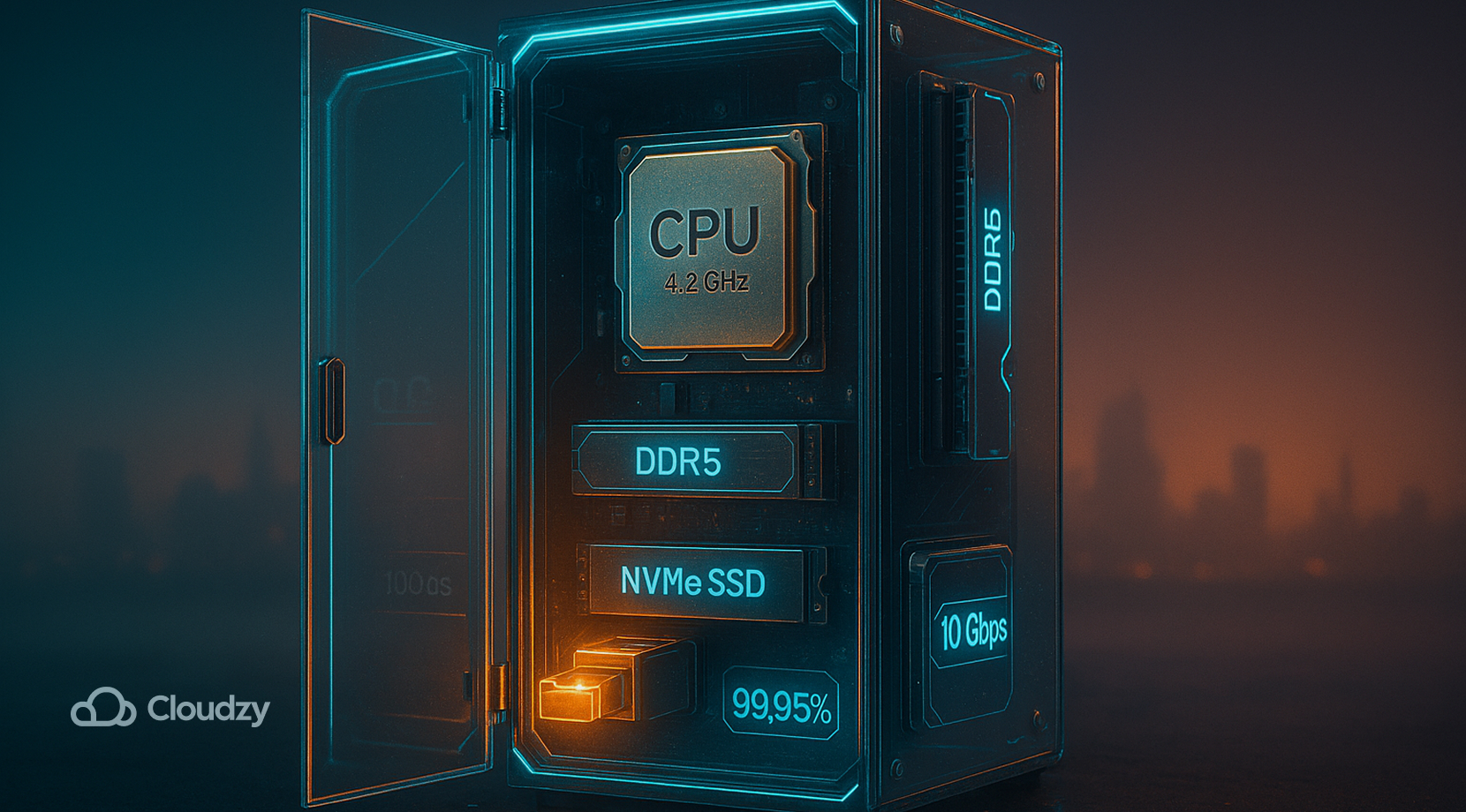

Az Cloudzy RDP VPS-je

Még azt is átugorhatod, hogy a legjobb RDP szolgáltatót keress, és egyszerűen indíts egy Windows virtuális asztalt az Cloudzy RDP VPS segítségével. Teljes adminisztrátori hozzáférést kapsz, az általad választott Windows szerver (2012, 2016, 2019 vagy 2022) előre telepítve, azonnali aktiválás és két egyidejű bejelentkezés; a szolgáltatás megfizethető marad, ahogy növekszel a PAYG-vel.

Válassz az USA, Európa vagy Ázsia számos adatközpontja közül az alacsony latencia megőrzéséhez, majd skálázd az CPU, RAM és a tárhelyet migráció nélkül. A háttérben a 4,2 GHz-ig terjedő magas órajeleléséű CPU processzorok DDR5 memóriával, NVMe SSD tárhely-konfigurációval és akár 10 Gbps-es hálózattal tartják az asztalt responsívnak, míg a beépített DDoS védelem, egy dedikált statikus IP, 99,95%-os üzemidő és 24/7-es támogatás biztosítják az online jelenlétét. A rugalmas fizetési lehetőségek kártyákat, PayPal-t, Alipay-t és kriptót tartalmaznak. Amikor készen állsz, vásárolj RDP.

Tűzfal-konfiguráció és biztonsági ajánlott eljárások

Az RDP bekapcsolása a szervert távoli bejelentkezési kísérleteknek teszi ki. Alkalmaz ezeket a bevált gyakorlatokat a kockázat minimalizálásához, miután megtanulod, hogyan kell engedélyezni az RDP-t az Windows szerver 2016-ban:

- Korlátozd a bejövő forgalmat: A tűzfal szabályt meghatározott IP-tartományokra korlátozd. Ha nem szükséges a nyílt internetről való hozzáférés, csak az VPN vagy a vállalati hálózatról engedélyezz kapcsolatokat.

- Használjon VPN-t: Adj a távoli felhasználóknak egy VPN alagutat, hogy az RDP soha ne legyen közvetlenül a nyilvános internetre kitéve.

- Az NLA-t és az erős jelszavakat kövesd meg: Az NLA az asztalt megjelenítés előtt hitelesíti a felhasználókat. Kombináld összetett jelszavakkal és többtényezős hitelesítéssel az identitásszolgáltatón vagy hardver tokeneken keresztül.

- Módosítsd az alapértelmezett portot: A 3389-es port módosítása nem szabványos számra a regisztráción keresztül csökkentheti az automatizált vizsgálatokat. Emlékezz a tűzfal szabályok és az ügyfél beállításainak módosítására.

- Tartsd a rendszereket frissítve: Alkalmazd az Windows legújabb frissítéseit és biztonsági javításait. Az RDP-t célzó biztonsági rések gyakran az elavult szoftverre támaszkodnak.

Az egyensúly mellett a kényelemmel, ezek az intézkedések segítségül szolgálnak a szerver biztonságához. Ez ellenére, mindig próbálkozhatsz egy RDP alternatívával, például a VNC-vel.

Hibaelhárítás és távoli hozzáférési tippek

Még ha helyesen is konfigurálva van, futathatsz problémákba az RDP-n keresztüli csatlakozásnál. Ha követted az RDP szerver 2016-ban történő engedélyezésére vonatkozó lépéseket és még mindig nem tudsz csatlakozni, íme néhány dolog, amit kipróbálhatsz:

- Tűzfal blokkok: Az Windows tűzfal szabály még mindig letiltva lehet, vagy egy külső tűzfal blokkolhatja a 3389-es portot. Ellenőrizd a szabályokat és erősítsd meg, hogy a port nyitva van.

- Engedélyhibák: Csak az adminisztrátorok és a Távoli asztali felhasználók csoport tagjai csatlakozhatnak. Add hozzá a szükséges felhasználókat ahhoz a csoporthoz.

- Hálózati instabilitás: A magas latencia vagy VPN szünetelések időtúllépéseket okozhatnak. Használj stabil kapcsolatot és tesztelj egy másik hálózatról, ha lehetséges.

- Állapot nem frissült: A Server Manager továbbra is RDP-nek jelentheti meg a letiltottat, amíg nem frissíted az F5 segítségével, vagy nem nyitod meg újra a konzolt.

- Klienszoftver: Használd az operációs rendszeredhez tartozó hivatalos Microsoft Remote Desktop klienst. macOS-en telepítsd az Microsoft Távoli asztal App Store-ból; Linux-en használd a Remmina-t. Android és iOS felhasználók a mobilklienst a megfelelő app store-jukban találják meg.

Ha nem szeretnéd magad kezelni az RDP-t, miután megtanultad, hogyan lehet engedélyezni az RDP-t az Windows Server 2016-ban, vegyél fontolóra egy Windows Server 2016 VPS megoldást, amely előre konfigurált távelérést tartalmaz.

Végső gondolatok

A távelérés engedélyezése egyszerű, ha tudod, hogyan lehet engedélyezni az RDP-t az Windows Server 2016-ban. A Server Manager módszert válaszd az egyszerűség kedvéért, a PowerShell-t vagy a parancssortkellene használni a parancsfájlok és távszemélyeket forgatókönyvekhez, a Group Policy-t pedig a tartomány szintű konzisztencia érdekében.

Függetlenül a módszertől, védd meg a kiszolgálót a bejövő kapcsolatok korlátozásával, a Network Level Authentication engedélyezésével, és a hozzáférést csak a szükséges felhasználók számára engedélyezve. Ne felejtsd el tesztelni és elhárítani a beállításaidat, hogy biztos legyél a megbízható kapcsolatban. Végül, ha nem szeretnél aggódni a konfigurációért, gondolkozz egy felügyelt RDP VPS megoldáson az Cloudzy-től, hogy elkerüld az összes fejfájást.