💡 Megjegyzés: Gondolyászol a távoli asztali kapcsolatodnak? Nem vagy egyedül. Sok RDP felhasználó hasonló kihívásokkal néz szembe, gyakran az aktuális beállítások korlátai miatt. Az mi RDP VPS szolgáltatás az a játékváltó, amire szükséged van. Kiváló minőségű RDP-t kínál teljes rendszergazdai hozzáféréssel, és zökkenőmentes távoli asztali élményt biztosít.

Microsoft Távoli asztal protokoll (RDP) lehetővé teszi, hogy egy másik számítógépen dolgozz bárhonnan. A rendszergazdák és a távoli dolgozók ezt a funkciót értékelik a rugalmassága miatt. De vannak olyan időpontok, amikor a grafikus felület nem elérhető vagy túl lassú, és a konzolhoz kell fordulnod. Ez az útmutató bemutatja, hogyan lehet engedélyezni a Remote Desktop-ot parancssoron keresztül a modern Windows verziók között, miközben biztonsági intézkedésekre, hibaelhárításra és alternatívákra terjed ki.

- Miért használjuk a parancscsalt a Remote Desktop-hoz?

- Rendszerkövetelmények és biztonsági megfontolások

- Remote Desktop engedélyezése parancssoron keresztül: lépésről lépésre

- RDP engedélyezése és ellenőrzése a PowerShell használatával

- Távoli asztal letiltása parancssorból

- Hibaelhárítás és további tippek

- A megfelelő Távoli asztal megoldás kiválasztása

- További biztonsági és kezelési gyakorlatok

- Végső gondolatok

- Gyakran Ismételt Kérdések

Miért használjuk a parancscsalt a Remote Desktop-hoz?

A Távoli asztal beépített eszköz az Windows Pro, Enterprise és Education kiadásaiban. Beállítása után a 3389-es porton nyit meg egy csatornát, amely lehetővé teszi, hogy távolról jelentkezz be. Normális esetben a Beállítások alkalmazásban kapcsolnád be ezt a funkciót, de jó oka lehet az átváltásnak a parancssor használatára:

- Sérült vagy hiányzó grafikus felület, ha a Beállítások alkalmazás egy frissítés után nem tölthető be, vagy egy rendszergazda letiltotta, a parancssor használatával gyorsan visszajuthatsz az internetre.

- Részletes vezérlés, a parancssor-alapú eszközökkel regisztrációs kulcsokat állíthatsz be, szolgáltatásokat indíthatsz, és tűzfalszabályokat adhatsz meg pontosan.

- Automatizálás és távoli scripting, azok a rendszergazdák, akik több gépet kezelnek, gyakran automatizálják az RDP engedélyezését szkriptek segítségével az Windows-ben kattintgatás helyett.

Az induláshoz fontos ismét rögzíteni, hogy a Távoli asztal csak az Windows 11 Pro, Enterprise és Education kiadásaiban és azok Windows 10 megfelelőiben érhető el. A Home kiadások nem tudnak munkamenetet fogadni, és harmadik féltől származó eszközökre van szükségük. Továbbá rendszergazdai jogok és hálózati hozzáférés szükséges a célgéphez. Ezek a követelmények keretezik az útmutató hátralévő részét. Ha az RDP parancssor több gépre történő engedélyezését tervezed, ellenőrizd, hogy minden gazdagép megfelel-e ezeknek a feltételeknek.

Rendszerkövetelmények és biztonsági megfontolások

Mielőtt egyetlen parancsot is futtatnál az RDP engedélyezéséhez, ellenőrizd az alábbi előfeltételeket. E lépések kihagyása később kapcsolódási hibákhoz vezethet.

- Rendszergazdai jogosultságok: Egy olyan fiókkal jelentkezz be, amely teljes jogokkal rendelkezik a rendszerbeállítások módosításához. A regisztráció vagy a tűzfal módosítása nélkül ezek az engedélyek nem lehetségesek.

- Stabil hálózati kapcsolat: A távoli és a helyi számítógépeknek is megbízható internethozzáféréssel kell rendelkezniük. A kábeles vagy erős Wi-Fi jel minimalizálja a késleltetést.

- Tűzfal hozzáférés: Az Windows Defender Tűzfalnak engedélyeznie kell a bejövő forgalmat az RDP porton. Ezt később módosítjuk, de ha a szervezeted bizonyos portokat blokkolja, előbb ellenőrizd.

- Hálózati szintű hitelesítés és MFA: A Hálózati szintű hitelesítés (NLA) alapértelmezésben engedélyezve van, hogy a munkamenet megkezdése előtt egy bejelentkezési réteget adjon hozzá. Az még nagyobb biztonságért multi-faktoros hitelesítést adhatsz hozzá a Távoli asztalhoz olyan eszközökkel, mint a Rublon.

Erre az időre fordított ellenőrzés segít elkerülni a hibák utánaszaladást a Távoli asztal parancssoros engedélyezése után. Most készen állsz a regisztráció módosítására.

Szükséged van egy a Remote Desktop szerverre?

Szükséged van egy a Remote Desktop szerverre?

Megbízható, nagy teljesítményű RDP szerverek 99,95%-os üzemidővel. Vidd magaddal az asztalod az Egyesült Államok, Európa és Ázsia nagyvárosainak mindegyikébe.

Szerezz egy RDP szerverRemote Desktop engedélyezése parancssoron keresztül: lépésről lépésre

Az RDP parancssor segítségével történő engedélyezése egy regisztrációs érték szerkesztésével, egy tűzfalszabály megnyitásával, egy szolgáltatás elindításával és a módosítások megerősítésével jár. Más szóval a Távoli asztalt a parancssor segítségével állítod be úgy, hogy bejövő kapcsolatokat fogadjon. Az egyes lépésekhez magyarázat tartozik, így tudod, hogy a parancsok mit csinálnak.

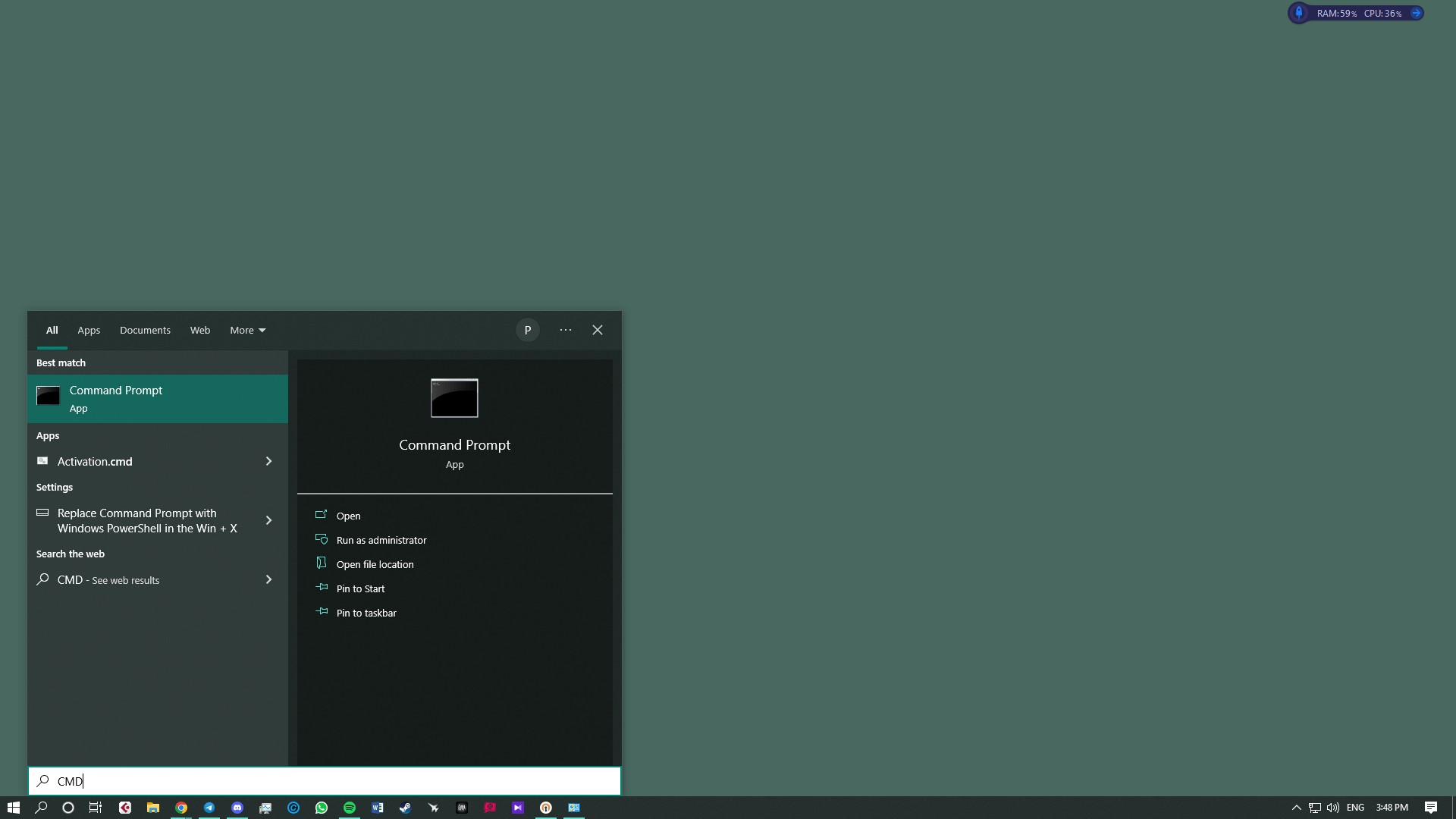

- Ellenőrizze fiókját és nyissa meg a Parancssort – Győződjön meg arról, hogy az aktuális fiók rendszergazdai jogosultságokkal rendelkezik. Kattintson a Start gombra, írja be a CMDszöveget, majd kattintson rá jobb gombbal Parancssor és válassz Futtatás rendszergazdaként. Amikor a Felhasználói fiókvédelem felszólítása megjelenik, kattintson a Igen.

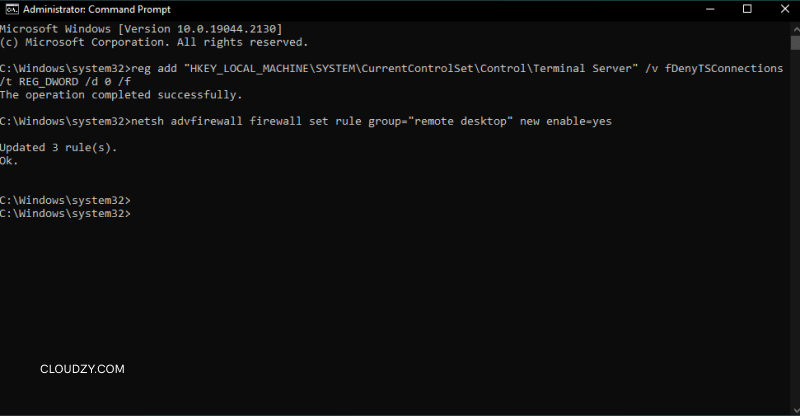

- Váltsa át a beállításjegyzék kulcsát – Írja be vagy másolja be az alábbi parancsot, és nyomja meg az Enter billentyűt. Ez módosítja az RDP gazdagép-hozzáférést szabályozó kulcsot, és engedélyezi a kapcsolatokat:

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /fEz a parancs az 0 bele fDenyTSConnections kulcsba írja a DWORD értéket, amely az Windows számára engedélyezi a távoli asztal kapcsolatait.

- A Távoli asztal engedélyezése a tűzfalon – Alapértelmezés szerint a tűzfal blokkolhatja az RDP bejövő forgalmát. Futtassa ezt a parancsot az előre meghatározott Távoli asztal szabály engedélyezéséhez:

netsh advfirewall firewall set rule group="remote desktop" new enable=YesEz a parancs megnyitja a 3389 portot az Windows Defender tűzfalban magán- és nyilvános hálózatokhoz egyaránt.

- Indítsa el a Távoli asztal szolgáltatásokat – Ha az RDP vezérlésére szolgáló szolgáltatás le van állítva, nem lesz képes csatlakozni. Adja meg az alábbi parancsot annak ellenőrzéséhez, hogy fut-e:

net start termservice

Ez a lépés elindítja a TermService szolgáltatást az Windows 10 és Windows 11 rendszeren. Ha már fut, a parancs jelzi ezt.

- Aktiválás megerősítése – Nyissa meg a Futtatás párbeszédpanelt a Win + R és gépelje be sysdm.cpl. Az ablakban Rendszer tulajdonságai ablakban, válassza ki a Távoli lapot, és ellenőrizze, hogy a Távoli kapcsolatok engedélyezése erre a számítógépre jelölőnégyzet be van-e jelölve. Győződjön meg arról is, hogy csak az erre jogosult felhasználók szerepelnek a Felhasználók kiválasztása.

RDP engedélyezése és ellenőrzése a PowerShell használatával

A PowerShell még rugalmasabb környezetet kínál az Windows funkciók kezeléséhez, és másik lehetőséget nyújt az RDP parancssor engedélyezésére a támogatott rendszereken. Az alábbi parancsok ugyanazt az eredményt érik el, mint az előző szakasz, és egy ellenőrzési lépést is tartalmaznak.

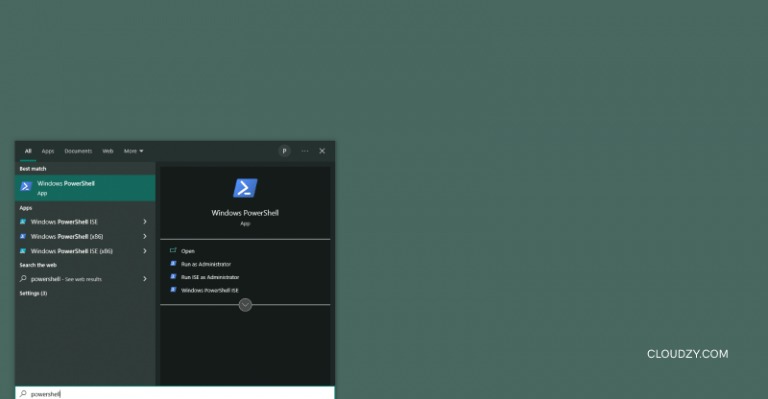

- Indítsa el a PowerShellt rendszergazdaként – Keresés PowerShell, kattintson rá jobb gombbal az eredményre, és válassza az Futtatás rendszergazdakéntlehetőséget. Fogadja el a Felhasználói fiókvédelem felszólítását.

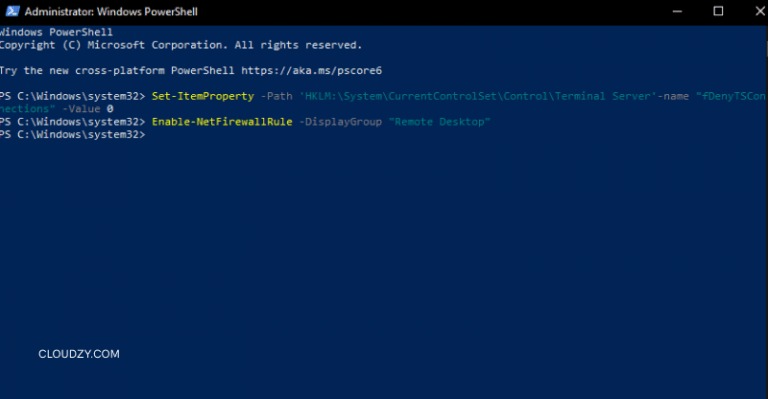

- Engedélyezze a beállításjegyzék-bejegyzést – Futtassa az alábbi parancsot a módosításhoz: fDenyTSConnections érték PowerShell-parancsmagon keresztül:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0 -Force- Tűzfal-engedélyek konfigurálása – Engedélyezze a Távoli asztal szabályt az Windows Defender Tűzfalon:

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"- Indítsa el a szolgáltatást – Győződjön meg arról, hogy a TermService fut:

Start-Service -Name 'TermService'

Set-Service -Name 'TermService' -StartupType Automatic- Aktiválás ellenőrzése – Ellenőrizze, hogy az érték megváltozott-e az alábbi parancs futtatásával:

(Get-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server').fDenyTSConnectionsHa a parancs visszaadja 0, a Távoli asztal engedélyezve van. A PowerShell használatával ezeket a lépéseket automatizálhatja több számítógépen szkriptekkel és távelérési függvényekkel.

Távoli asztal letiltása parancssorból

Néha érdemes lehet letiltani a Távoli asztalt a támadási felület csökkentése érdekében. A funkció kikapcsolása a bekapcsolás tükörképe.

- Váltsa ki a beállításjegyzék értékét – Futtassa a rendszergazdai parancssorban:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 1 /fA DWORD értékét állítsa 1 értékre az összes új RDP-kapcsolat blokkolásához.

- Tűzfal-szabály blokkolása – Ezután tiltsa le a tűzfal-szabályt, amely engedélyezi a bejövő forgalmat:

netsh advfirewall firewall set rule group="remote desktop" new enable=No- Állítsa le a szolgáltatást – Végül állítsa le a TermService szolgáltatást:

net stop termserviceE három lépés után a gép már nem érhető el a RDP-n keresztül. Ezeket a parancsokat akkor használja, amikor már nincs szüksége a távelérésre, vagy a kiszolgáló leszerelése előtt.

Hibaelhárítás és további tippek

Még akkor is, ha tökéletesen követi a parancsokat, előfordulhat, hogy problémái adódnak a csatlakozással. Az alábbi táblázat felsorolja a gyakori problémákat és az ajánlott megoldásokat. Mindig kezdje a helyi ellenőrzésekkel, mielőtt feltételezné, hogy a parancsok nem működtek.

| Probléma | Lehetséges ok | Hogyan lehet megoldani |

| Nem lehet csatlakozni a gazdagéphez | A tűzfal blokkolja a 3389-es portot, vagy az útválasztó nem továbbítja a kapcsolatokat | Ellenőrizze a tűzfal beállításait a következő helyen: Vezérlőpult > Windows Defender tűzfal és győződjön meg arról, hogy a Távoli asztal szabályai engedélyezve vannak. Ha az interneten keresztül csatlakozik, állítsa be a port továbbítást az útválasztón, és ellenőrizze, hogy a helyes külső címet használja. |

| A szolgáltatás nem fut | A TermService leállt vagy összeomlott | Nyisson meg egy rendszergazdai parancssor ablakot, és futtassa a net start termservice parancsot újra. Ha a szolgáltatás ismételten meghibásodik, ellenőrizze az Eseménynaplót. |

| Érvénytelen hitelesítési adatok | Helytelen felhasználónév vagy a felhasználó nem engedélyezett | Csak rendszergazdák és a Távoli asztal felhasználók csoportjában szereplő felhasználók jelentkezhetnek be. A Rendszer tulajdonságok Felhasználók kiválasztása gombja segítségével adhat hozzá további fiókokat. |

| Lassú teljesítmény vagy kapcsolatszakadások | Gyenge hálózat vagy magas késleltetés | Ha lehetséges, használjon vezetékes kapcsolatot. Vezeték nélküli kapcsolat esetén lépjen közelebb az útválasztóhoz, vagy csökkentse az egyéb hálózati forgalmat. |

| A Távoli asztal lehetőség hiányzik | Az Windows kiadás nem támogatott | Frissítsen a Home kiadásról a Pro verzióra, vagy válasszon egy harmadik féltől származó megoldást. |

Mielőtt folytatna, tartsa szem előtt, hogy több távoli felhasználó egy megosztott gazdagépen való egymásra halmozása sávszélesség szűk keresztmetszetet okozhat. Az alábbi cikkünk a RDP hozzáférési típusairól azt ismerteti, hogy egy admin csomag választása hogyan kerüli el ezeket a korlátokat, és biztosít teljes erőforrás-vezérlést.

Első kapcsolódáskor szüksége lesz a gazdaszámítógép IP-címére és számítógépnevére. Az ezek gyors megtalálásához a gazdagépen futtassa a CMD és gépelje be ipconfig parancsot az IPv4 cím megjelenítéséhez. A számítógépnév megtalálásához nyissa meg a Beállítások > Rendszer > A számítógépről beállítást, és keresse meg a következő helyen: Eszköz neve. Ezután a saját számítógépén nyomja meg a Win + R, írjon mstsc, és adja meg a gazdagép nevét vagy IP-címét a Távoli asztal kapcsolat ablakában.

A biztonság szintén alapvető szempont. Ha a Távoli asztalt alapértelmezett hitelesítő adatokkal hagyja nyitva, az nemkívánatos látogatókat vonzhat. Mindig erős jelszavakat használjon, tartsa naprakészen a rendszert, és fontoljon meg többfaktoros hitelesítést. Ha egy helyi gépet az internetről szeretne elérni, egy VPN-n keresztüli kapcsolat segíthet elrejteni a portját a nyilvános szkennerek elől.

A megfelelő Távoli asztal megoldás kiválasztása

A beépített Távoli asztal funkció kényelmes és költséghatékony, de nem az egyetlen lehetőség. Még akkor is, ha a CMD-n keresztül működő távirányításunk van, egyes rendszergazdák olyan eszközöket részesítenek előnyben, amelyek többfelhasználós munkameneteket vagy mobil klienseket kínálnak. Ha Windows Home-ot használ, vagy olyan funkciókra van szüksége, mint a munkamenet-rögzítés vagy a platformok közötti támogatás, érdemes megfontolni egy harmadik féltől származó eszközt. Az olyan programok, mint a HelpWire és a DeskIn, egykattintásos kapcsolati linkeket biztosítanak, megkerülve a kiadás korlátozásait és csökkentve a beállítási időt. Azonban gyakran előfizetési díjak vagy adatközpont-függőségek járulnak hozzájuk.

A Cloudzy alacsony késleltetésre hangolt RDP kiszolgálókat kínál 99,95%-os üzemidővel, DDoS védelemmel és rugalmas számlázással. Válasszon a stratégiailag elhelyezett adatközpontok közül: New York, Chicago és Dallas Észak-Amerikában, Frankfurt, Amsterdam és London Európában, valamint Szingapúr az Ázsia-Csendes-óceáni térségben, így munkamenete mindig közel van a felhasználóihoz. Minden csomag tartalmaz NVMe SSD tárolót, 10 Gbps méretlen sávszélességet, ingyenes Windows licencet, pillanatkép biztonsági mentéseket és azonnali erőforrás-skálázást, mindez megfizethető áron. Amikor megbízható gazdagépre van szüksége a távirányításhoz, a Cloudzy-re számíthat: vásárolj RDP.

Megtekintheti továbbá más legfontosabb RDP szolgáltatókat és összehasonlíthatja őket velünk, hogy lássa, melyik nyújt az Ön igényeire leginkább megfelelő szolgáltatásokat és funkciókat.

További biztonsági és kezelési gyakorlatok

Ha a rendszer már elfogadja a távolról történő kapcsolódást, gondoljon arra, hogyan kezeli és védi ezeket a munkameneteket idővel. A modern Windows környezetek macOS, Linux, iOS és Android platformokon futó klienst támogatnak, így telefonról vagy táblagépről is csatlakozhat. Még akkor is, ha a Távoli asztal engedélyezve van, rendszeresen frissítse gépeit, és tiltsa le a funkciót, ha már nem szükséges.

Ahhoz, hogy a napi adminisztráció egyszerű és biztonságos legyen, fókuszáljon ezekre a feladatokra:

- Azonnali javítás, alkalmazza a Windows frissítéseit és illesztőprogram-javításait az azonnali kiadásukat követően az újonnan felderített biztonsági rések bezárásához.

- Dedikált RDP felhasználót hozzon létre, olyan fiókot hozzon létre korlátozott jogosultságokkal, ahelyett, hogy teljes rendszergazdaként lépne be.

- Dinamikus DNS, ha a nyilvános IP-cím megváltozik, egy dinamikus DNS szolgáltatás biztosítja, hogy mindig a helyes címet érje el.

- Módosítsa a figyelőportot, ha a RDP portját 3389-ről egy magas, véletlenszerű portra helyezi át, az automatizált szkennereket csökkenti (ne feledje a tűzfal és az útválasztó frissítését).

- Csoportszabályzat kezelése, a Távoli asztal beállításait egyetlen konzolról több gép között továbbíthatja, beleértve a gyors letiltást, ha a kockázati szintek emelkednek.

- Szkriptelt bevezetések. A PowerShell remoting vagy a PsExec lehetővé teszi a RDP engedélyezését vagy letiltását, a szolgáltatások alaphelyzetbe állítását, és a beállítások naplózását anélkül, hogy minden gazdagépre bejelentkezne.

Bár a RDP sima grafikus élményt nyújt, ez nem az egyetlen protokoll. A Virtual Network Computing (VNC) gyakran használják Linux környezetekben, de alapértelmezés szerint nem rendelkezik titkosítással, és nem tömöríti hatékonyan a forgalmat, míg a Secure Shell (SSH) csak szöveges munkameneteket biztosít erős titkosítással. Válassza az eszközt, amely megfelel teljesítmény- és biztonsági igényeinek.

Végső gondolatok

A CMD-n keresztüli távoli asztali hozzáférés engedélyezésével kontrollt nyerhetsz az Windows szerverek és munkaállomások felett, még akkor is, ha a grafikus felület meghibásodott. A rendszerkövetelmények teljesítésével, a beállításjegyzék szerkesztésével, a tűzfal megnyitásával és a szolgáltatás indításával konzisztensen konfigurálhatod az RDP-et több gép között. A PowerShell szkriptelésre alkalmas alternatívát kínál, és az RDP letiltása ugyancsak egyszerű, amikor már nincs rá szükséged. Közben tartsd szem előtt a biztonságot: használj erős jelszavakat, fontolóra veheted a többtényezős hitelesítést, és korlátoz a felhasználói hozzáférést.

Olyan csapatok számára, amelyeknek dedikált távoli asztalokra van szükségük kiszámítható teljesítménnyel, az Cloudzy számos adatközpont-helyen keresztül megbízható kapcsolatot biztosít. Próbáld ki szolgáltatásunkat, hogy a távoli munkameneted reszponzív és biztonságos maradjon. A munka nem érdemli meg kevesebbet.