Pemantauan keamanan cloud mengumpulkan log, metrik, dan event dari seluruh infrastruktur cloud Anda, mulai dari virtual machine, container, sistem identitas, aliran jaringan, hingga aplikasi, untuk membangun gambaran real-time tentang bagaimana lingkungan Anda berjalan.

Dengan terus mengawasi dan menganalisis data tersebut, tim dapat mendeteksi akses tidak sah atau miskonfigurasi sebelum terjadi pelanggaran. Dengan alur peringatan yang jelas dan playbook otomatis yang sudah siap, pemantauan keamanan menjadi bagian dari operasional harian, bukan penanganan darurat di akhir pekan.

Apa Itu Pemantauan Keamanan Cloud?

Pemantauan keamanan cloud adalah praktik mengamati dan menganalisis sumber daya cloud-native secara berkelanjutan, seperti compute instance, storage bucket, fungsi serverless, dan kontrol jaringan, untuk mendeteksi ancaman, kerentanan, atau celah kepatuhan secara real time.

Cara kerjanya dengan mengagregasi telemetri jaringan dari firewall dan security group, serta menerapkan kolektor data ringan pada virtual machine dan container, yang melacak:

- Log dari virtual machine dan container

- Permintaan API dan event autentikasi

- Aliran jaringan, kueri DNS, dan koneksi endpoint

- Metrik kesehatan sistem dan statistik performa

- Perilaku pengguna di seluruh lingkungan

Aliran data tersebut masuk ke mesin analitik terpusat, biasanya platform SIEM atau XDR, yang menormalkan format log, menerapkan aturan korelasi, dan menjalankan analitik perilaku untuk menyoroti anomali. Alih-alih mengelola beberapa konsol terpisah, tim mendapatkan satu tampilan terpadu di mana peringatan diprioritaskan, tiket dibuka secara otomatis, dan skrip remediasi dapat berjalan tanpa langkah manual.

Apa Saja Komponen Inti Pemantauan Keamanan Cloud?

Setiap pengaturan keamanan bergantung pada beberapa blok pembangun fundamental. Dalam lingkungan cloud, elemen-elemen ini berperan sebagai sensor, filter, dan alarm; mengumpulkan data, menyoroti perilaku mencurigakan, dan memicu respons cepat.

- Kolektor data dan agen pada VM, container, dan workload serverless

- Pipeline agregasi log yang mendukung beberapa cloud dengan skema yang dinormalkan

- Mesin deteksi anomali yang menggunakan machine learning untuk mendeteksi penyimpangan penggunaan

- Alur peringatan yang terintegrasi ke platform tiket dan otomasi

Semua komponen ini bekerja bersama untuk memberikan cakupan menyeluruh: telemetri mentah dikumpulkan, dinormalisasi, dianalisis untuk mendeteksi anomali, lalu diubah menjadi langkah tindakan yang jelas. Pendekatan ini memungkinkan tim Anda fokus pada ancaman nyata, bukan tenggelam dalam lautan data yang tidak relevan.

Pentingnya Pemantauan Keamanan Cloud

Pemantauan keamanan cloud memegang peran krusial dalam melindungi operasi digital. Di tahun 2025, serangan cloud semakin cepat, semakin sulit dideteksi, dan didukung dana yang lebih besar dari sebelumnya. Inilah mengapa pemantauan keamanan cloud sangat penting:

- Tanpa titik buta: Dari on-premise hingga multi-cloud, Anda tetap memiliki visibilitas penuh dari ujung ke ujung.

- Deteksi ancaman dari dalam: Memantau aktivitas pengguna dengan hak istimewa membantu mengungkap penyalahgunaan sebelum berkembang lebih jauh.

- Wawasan berbasis data: Analisis tren historis mengungkap celah kebijakan atau sumber daya shadow IT.

- Pengaktifan DevSecOps: Temukan miskonfigurasi di pipeline CI/CD sebelum sampai ke lingkungan produksi.

- Perlindungan reputasi: Deteksi dan pengungkapan yang cepat menjaga kepercayaan pelanggan dan memenuhi tuntutan regulator.

Namun, seiring meningkatnya kompleksitas serangan siber, pemantauan keamanan cloud saja tidak cukup. Anda juga membutuhkan perangkat lunak keamanan siber.

Manfaat Pemantauan Keamanan Cloud

Memantau cloud tanpa keamanan ibarat mengunci pintu depan tapi membiarkan semua jendela terbuka. Menggabungkan keamanan dan pemantauan adalah cara tim modern tetap terlindungi, dan inilah alasannya:

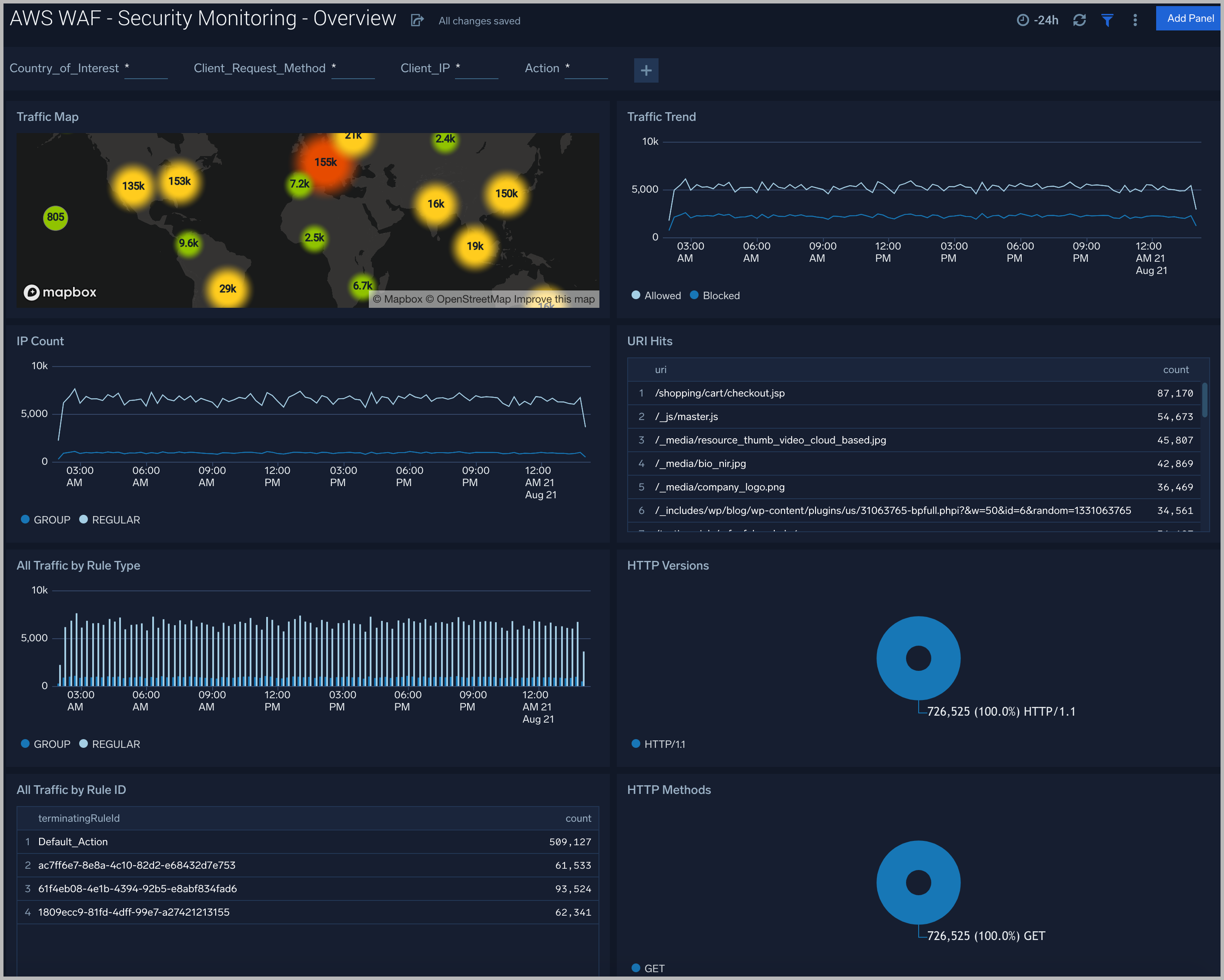

- Deteksi ancaman secara proaktif: Lonjakan traffic mendadak? Waktu login yang tidak biasa? Alamat IP asing? Aturan otomatis menandai lonjakan traffic mencurigakan atau percobaan login di luar jam kerja, sehingga Anda bisa mendeteksi serangan lebih awal.

- Respons insiden yang lebih cepat: Mengintegrasikan peringatan ke dalam chatops atau sistem tiket memangkas waktu rata-rata deteksi secara signifikan. Analis tidak perlu lagi menelusuri log di banyak konsol karena peringatan terhubung langsung ke alat otomasi Anda. Saat tim Anda menerima notifikasi, instance berbahaya sudah diisolasi.

- Kepatuhan yang disederhanakan: pemantauan kepatuhan cloud menyalurkan log audit (mencakup segalanya mulai dari perubahan hak akses hingga event API) ke dalam laporan siap pakai yang terpadu untuk standar seperti PCI-DSS atau HIPAA, menghemat berjam-jam pekerjaan manual.

- Penghematan biaya: Peringatan dini tentang storage bucket yang terbuka atau role dengan izin berlebihan mencegah investigasi pelanggaran yang mahal dan denda regulasi.

- Pengawasan yang dapat diskalakan: Perangkat lunak pemantauan berbasis cloud menangani metrik dari puluhan akun tanpa perlu menambah tim, memantau ratusan sumber daya dengan visibilitas yang sama seperti saat Anda hanya mengelola sepuluh.

- Deteksi pola ancaman: Pemantauan keamanan berkelanjutan mengungkap serangan yang lambat dan senyap: eskalasi izin yang halus, pergerakan lateral, hingga penyalahgunaan dari dalam.

- Tampilan terpadu: Satu dashboard memberlakukan kebijakan keamanan dan pemantauan yang konsisten di seluruh AWS, Azure, GCP, dan private cloud.

Fitur Utama Solusi Pemantauan Cloud Tingkat Lanjut

Solusi pemantauan cloud ini menggabungkan metrik performa (CPU, memori, jaringan) dengan event keamanan (login gagal, pelanggaran kebijakan), memberikan pandangan 360° terhadap risiko yang ada.

- Alat pemantauan keamanan cloud dengan konektor bawaan untuk AWS, Azure, dan GCP, yang memangkas waktu integrasi secara signifikan.

- Pemantauan keamanan berkelanjutan merekam kejadian 24/7 tanpa langkah manual.

- Analitik perilaku yang mempelajari pola normal dan mengurangi false positive dengan berfokus pada anomali nyata.

- Skrip remediasi otomatis atau serverless function untuk mengisolasi sumber daya yang terkompromi dan menonaktifkan akun dalam hitungan detik.

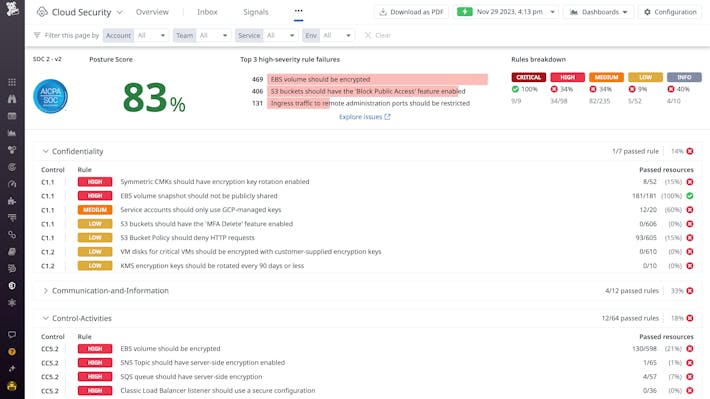

- Dashboard kustom untuk eksekutif, tim kepatuhan, dan analis keamanan, masing-masing dengan tampilan yang disesuaikan, drill-down, dan kemampuan menandai perilaku spesifik sesuai kebutuhan Anda.

- Hub integrasi yang menghubungkan pemindai kerentanan, feed intelijen ancaman, dan alat service desk untuk visibilitas menyeluruh.

- Pelaporan kepatuhan dengan dashboard bawaan (HIPAA, GDPR, PCI-DSS).

Fitur-fitur inilah yang membuat keamanan pemantauan cloud lebih dari sekadar firewall atau tambahan antivirus. Ini menjadi lapisan kontrol aktif atas seluruh cloud dan kerentanan cloud.

Tantangan dalam Pemantauan Keamanan Cloud

Berikut adalah masalah yang paling sering dihadapi tim, terlepas dari sebaik apa pun alat yang mereka gunakan:

- Kelebihan volume data: Merekam setiap log dari puluhan layanan membebani pipeline penyimpanan dan analitik. Terapkan sampling dan filtering untuk mengurangi noise.

- Kelelahan alert Notifikasi dengan tingkat keparahan rendah yang berlebihan dapat mengaburkan ancaman kritis. Sesuaikan ambang batas dan aturan penekanan secara rutin untuk menjaga noise tetap rendah.

- Kompleksitas multi-cloud: Setiap penyedia menggunakan format log yang berbeda. Mengadopsi skema umum seperti OpenTelemetry membantu menormalisasi data di seluruh AWS, Azure, dan GCP.

- Kesenjangan keterampilan: Menulis aturan korelasi yang efektif dan menyetel mesin analitik membutuhkan keahlian yang langka. Layanan terkelola atau program pelatihan dapat membantu mengisi kesenjangan tersebut.

- Kekhawatiran latensi: Unggahan log secara batch dapat memperlambat alert. Arsitektur streaming ingestion menawarkan latensi lebih rendah untuk respons yang lebih cepat.

Mengatasi Hambatan

- Gunakan standar terbuka seperti OpenTelemetry untuk logging yang terpadu

- Batasi laju atau sampling sumber bervolume tinggi di edge

- Dokumentasikan runbook yang menghubungkan alert dengan langkah-langkah penahanan otomatis

Taktik-taktik ini membantu mengembangkan ekosistem keamanan dan pemantauan Anda menjadi postur pertahanan yang proaktif. Untuk pengaturan privat, Anda mungkin memerlukan cloud pribadi.

Praktik Terbaik untuk Pemantauan Keamanan Cloud

Bahkan dengan sistem terbaik sekalipun, Anda tetap perlu mengikuti praktik terbaik untuk pemantauan cloud. Kabar baiknya, hal ini cukup mudah dilakukan secara konsisten:

- Tetapkan playbook yang jelas: Petakan setiap alert ke respons yang sesuai (notifikasi, isolasi, atau eskalasi) agar tim Anda tahu persis apa yang harus dilakukan.

- Otomatisasi remediasi: Integrasikan dengan infrastructure-as-code atau fungsi serverless untuk memblokir IP berbahaya atau merotasi kredensial yang telah disusupi secara otomatis.

- Terapkan hak akses minimal: Batasi siapa yang dapat mengubah aturan keamanan monitoring atau mengakses log mentah, guna mengurangi risiko dari dalam.

- Tinjau aturan secara berkala: Seiring berkembangnya infrastruktur cloud Anda, hapus alert yang sudah usang dan sesuaikan ambang batas dengan baseline terbaru.

- Integrasikan manajemen postur: Hubungkan pemeriksaan kepatuhan cloud dengan monitoring keamanan berkelanjutan untuk cakupan menyeluruh dari ujung ke ujung.

- Terapkan praktik terbaik cloud monitoring: Gabungkan data performa dan keamanan dalam satu dashboard terpadu agar DevOps dan SecOps memiliki tampilan yang sama.

Contoh Checklist Orientasi

- Aktifkan logging default di setiap VM atau container baru

- Enkripsi aliran log dalam transit ke SIEM/XDR Anda

- Jadwalkan audit kuartalan untuk aturan korelasi

- Masukkan alert dari vulnerability scanner ke dalam alur kerja monitoring Anda

Dengan mendokumentasikan langkah-langkah ini, tim dapat mengintegrasikan workload baru tanpa mengorbankan visibilitas atau kontrol. Semua ini menciptakan proses keamanan dan monitoring yang lebih ketat di seluruh lingkungan Anda, baik publik, privat, maupun hybrid.

Solusi Cloud Security Monitoring – Jenis dan Contoh

Memilih solusi cloud security monitoring yang tepat bergantung pada lingkungan, keahlian, dan skala Anda. Berikut lima jenis solusi (cloud-native, SaaS pihak ketiga, stack open-source, hybrid CSPM & XDR, dan dashboard terpadu), masing-masing disertai dua alat yang direkomendasikan.

Cloud-Native Monitoring

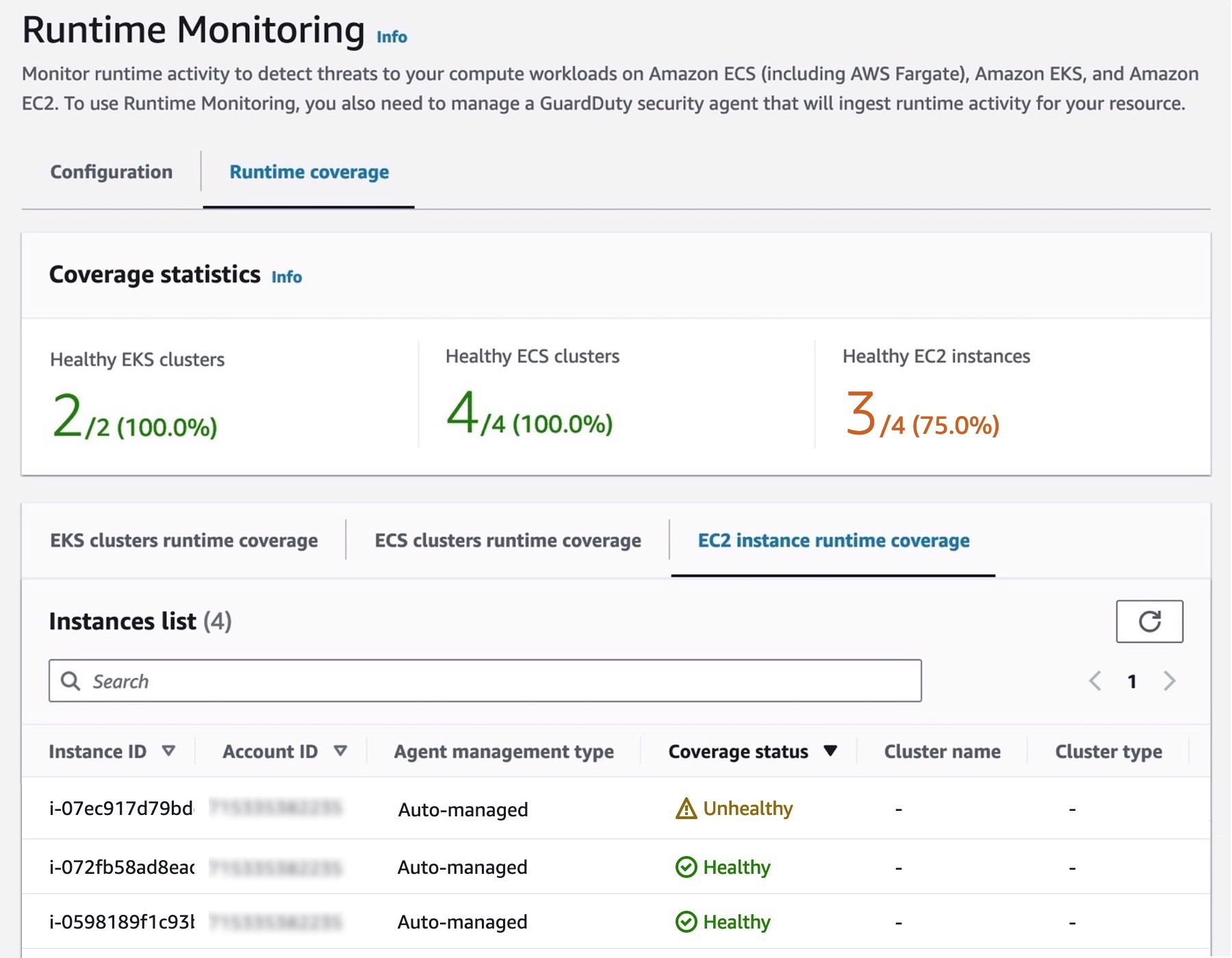

Terintegrasi langsung ke platform cloud utama, layanan ini menawarkan deteksi ancaman siap pakai dan integrasi dengan API dari penyedia.

-

AWS GuardDuty:

Deteksi ancaman terkelola penuh yang menganalisis VPC flow logs, log DNS, dan event CloudTrail dengan harga bayar sesuai penggunaan; terbatas pada lingkungan AWS dan dapat menghasilkan false positive yang memerlukan penyesuaian.

-

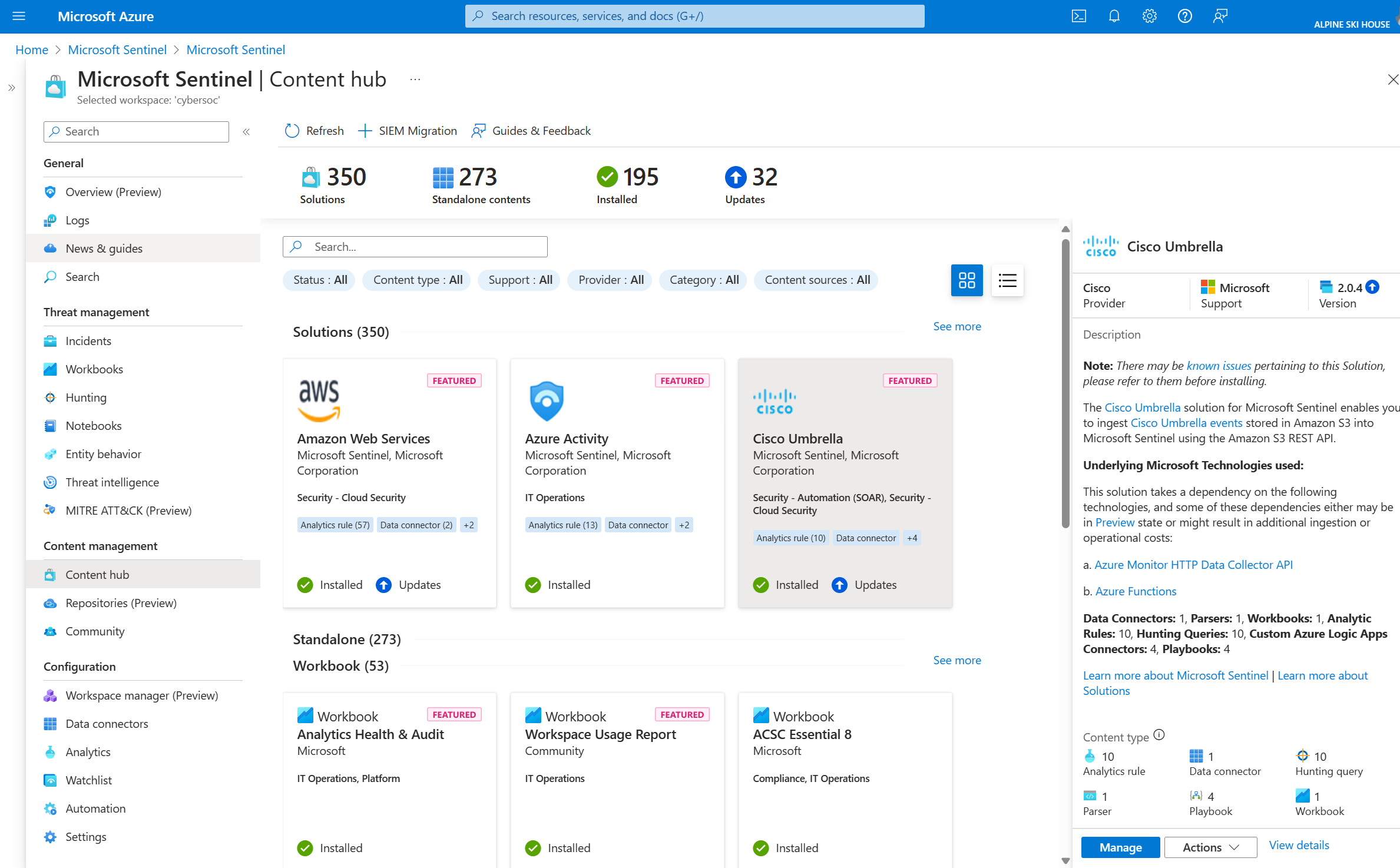

Azure Sentinel:

SIEM/XDR cloud-native dengan konektor bawaan untuk layanan Microsoft dan analitik berbasis AI; biaya ingestion yang tidak terduga pada skala besar serta kurva belajar untuk menyempurnakan alert.

SaaS Pihak Ketiga

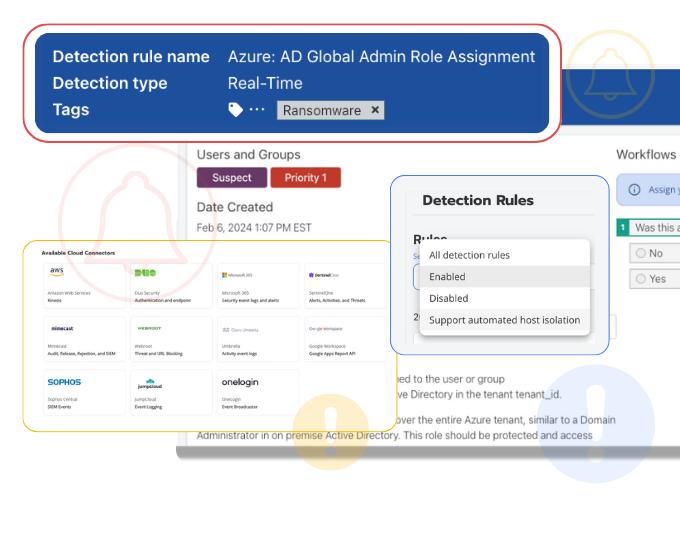

Platform independen yang menyediakan analitik mendalam, pemantauan perilaku, dan respons otomatis, sering kali mencakup beberapa cloud sekaligus.

-

Sumo Logic

SaaS analytics yang menyerap log dan metrik dalam skala cloud, menyediakan insight keamanan real-time dan dasbor kepatuhan; konfigurasi aturan tingkat lanjut bisa cukup kompleks bagi tim yang baru memulai.

-

Blumira:

Layanan deteksi dan respons terkelola dengan playbook siap pakai serta alur investigasi otomatis; ekosistem vendor yang lebih kecil berarti lebih sedikit integrasi komunitas dan cakupan fitur yang belum selengkap kompetitor.

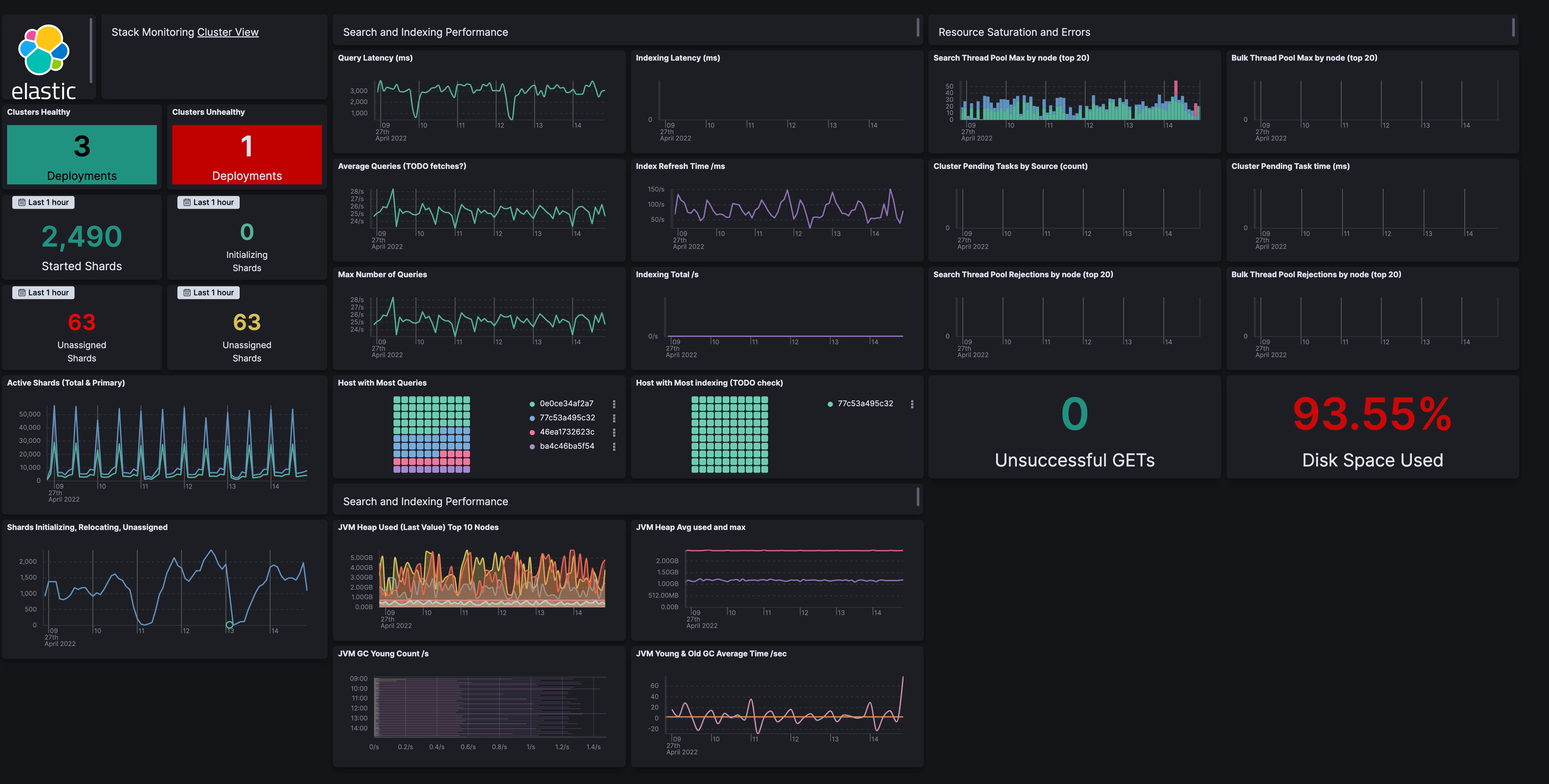

Open-Source Stacks

Solusi berbasis komunitas yang memberi kendali penuh atas pipeline data dan analisis, lebih cocok untuk tim dengan keahlian internal yang kuat.

-

Tumpukan ELK:

Pengumpulan log, parsing, dan visualisasi lengkap dengan dasbor real-time; membutuhkan upaya setup yang cukup besar serta pemeliharaan berkelanjutan untuk menskalakan pipeline pengindeksan.

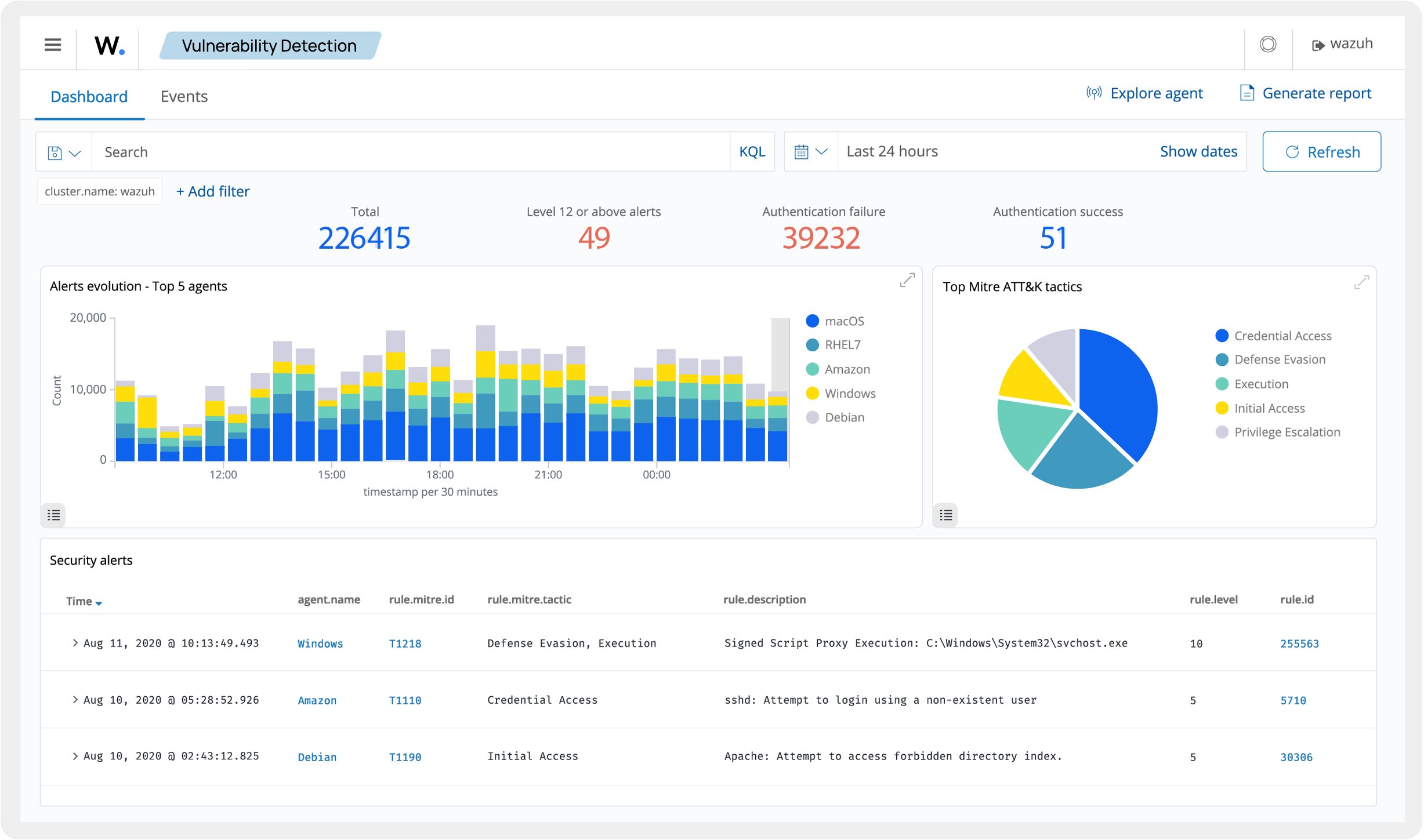

-

Wazuh:

Platform keamanan open-source yang memperluas ELK dengan deteksi intrusi berbasis host dan pelaporan kepatuhan; kurva belajar yang curam dan dukungan resmi yang terbatas.

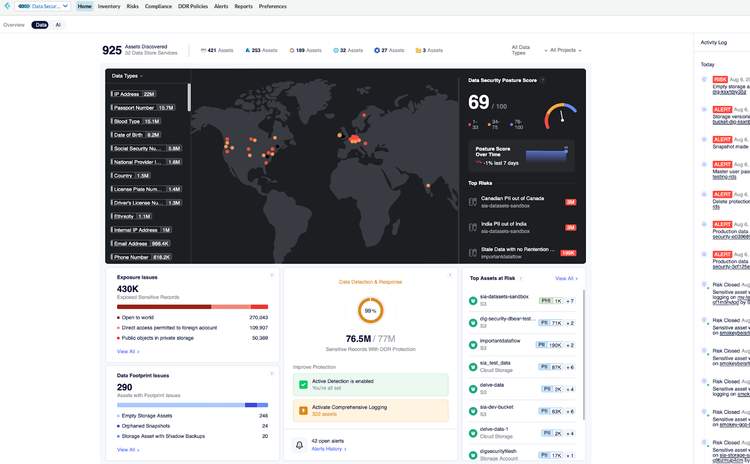

CSPM & XDR Hibrida

Platform yang menggabungkan manajemen postur berkelanjutan dengan deteksi ancaman runtime, memberi gambaran lengkap dari sisi konfigurasi maupun perilaku sistem.

-

Prisma Cloud

CSPM, CIEM, dan perlindungan runtime terpadu dengan dukungan container dan serverless; kompleksitas setup awal dan kurva belajar yang curam memperlambat waktu untuk mendapatkan nilai nyata.

-

Penjaga CrowdStrike Falcon

XDR full-stack dengan perlindungan endpoint, manajemen kerentanan, dan threat intelligence terintegrasi; overhead performa di endpoint dan membutuhkan keahlian khusus untuk penyetelan optimal.

Panel Terpadu

Solusi yang menyatukan event keamanan, log, dan metrik performa dalam satu tampilan, menjembatani DevOps dan SecOps.

-

Datadog:

Menggabungkan log, metrik, trace, dan modul pemantauan keamanan dalam satu antarmuka, dengan peringatan siap pakai untuk layanan cloud; setup ingesti log yang kompleks dan potensi biaya retensi data yang tinggi.

-

Keamanan Perusahaan Splunk:

Korelasi tingkat enterprise, integrasi threat intelligence, dan dasbor keamanan yang bisa dikustomisasi; biaya lisensi premium dan kurva belajar yang tinggi bagi pengguna baru.

Setiap kategori memiliki trade-off tersendiri, baik dari kemudahan deployment cloud-native, fleksibilitas kustomisasi open-source, maupun kedalaman fitur platform hybrid. Sesuaikan pilihan Anda dengan keahlian tim, anggaran, dan kebutuhan regulasi untuk memaksimalkan setup cloud security monitoring dan arsitektur keamanan cloud Anda secara keseluruhan.

Pemikiran Akhir

Sementara kualitas layanan terpercaya keamanan cloud setup tidak akan lengkap tanpa infrastruktur cloud yang aman, dengan mengintegrasikan tools cloud security monitoring, praktik terbaik monitoring keamanan, dan pemantauan keamanan berkelanjutan ke dalam operasi sehari-hari, Anda akan beralih dari sekadar mengejar log secara reaktif menjadi pertahanan yang proaktif, menjaga ancaman tetap di luar dan cloud Anda tetap aman sepanjang 2025.