SSH adalah protokol jaringan aman yang menciptakan terowongan terenkripsi antar sistem. Ini tetap populer di kalangan pengembang yang membutuhkan akses jarak jauh ke komputer tanpa memerlukan antarmuka pengguna grafis. Meskipun SSH telah ada selama beberapa dekade dan telah melayani banyak pengguna dengan andal, SSH masih dapat terpengaruh oleh kesalahan tertentu.

Banyak dari kesalahan ini telah diketahui di komunitas SSH, dan solusinya telah didokumentasikan secara luas. Ini termasuk ketidakcocokan firewall, Masalah injeksi kunci publik SSH, Masalah mode kunci file SSH, dan kesalahan “Peringatan: Identifikasi Host Jarak Jauh Telah Berubah”.

Kesalahan ini terjadi di semua sistem operasi utama, termasuk Windows, Linux, dan macOS. Sumber masalahnya mungkin merupakan masalah keamanan yang sah dan bukan kesalahan teknis sederhana. Dalam artikel ini, kami akan menjelaskan mengapa hal ini terjadi, apa pengaruhnya terhadap keamanan koneksi SSH Anda, dan cara mengatasinya di setiap platform utama.

Apa yang Memicu Peringatan: Identifikasi Host Jarak Jauh Telah Berubah (dan Haruskah Anda Khawatir?)

“Peringatan: Identifikasi Host Jarak Jauh Telah Berubah” muncul ketika kunci publik SSH disimpan di Anda dikenal_hosts file tidak cocok dengan kunci yang sedang disajikan server. Ketidakcocokan ini memicu mekanisme keamanan bawaan SSH untuk melindungi Anda dari potensi ancaman.

Alasan Sah untuk Perubahan Kunci Host

Beberapa alasan yang tidak bersalah menjelaskan mengapa kunci host server mungkin berubah. Terkadang Anda akan melihat variasi seperti “Kunci host RSA telah berubah”, bergantung pada jenis kunci spesifik yang digunakan.

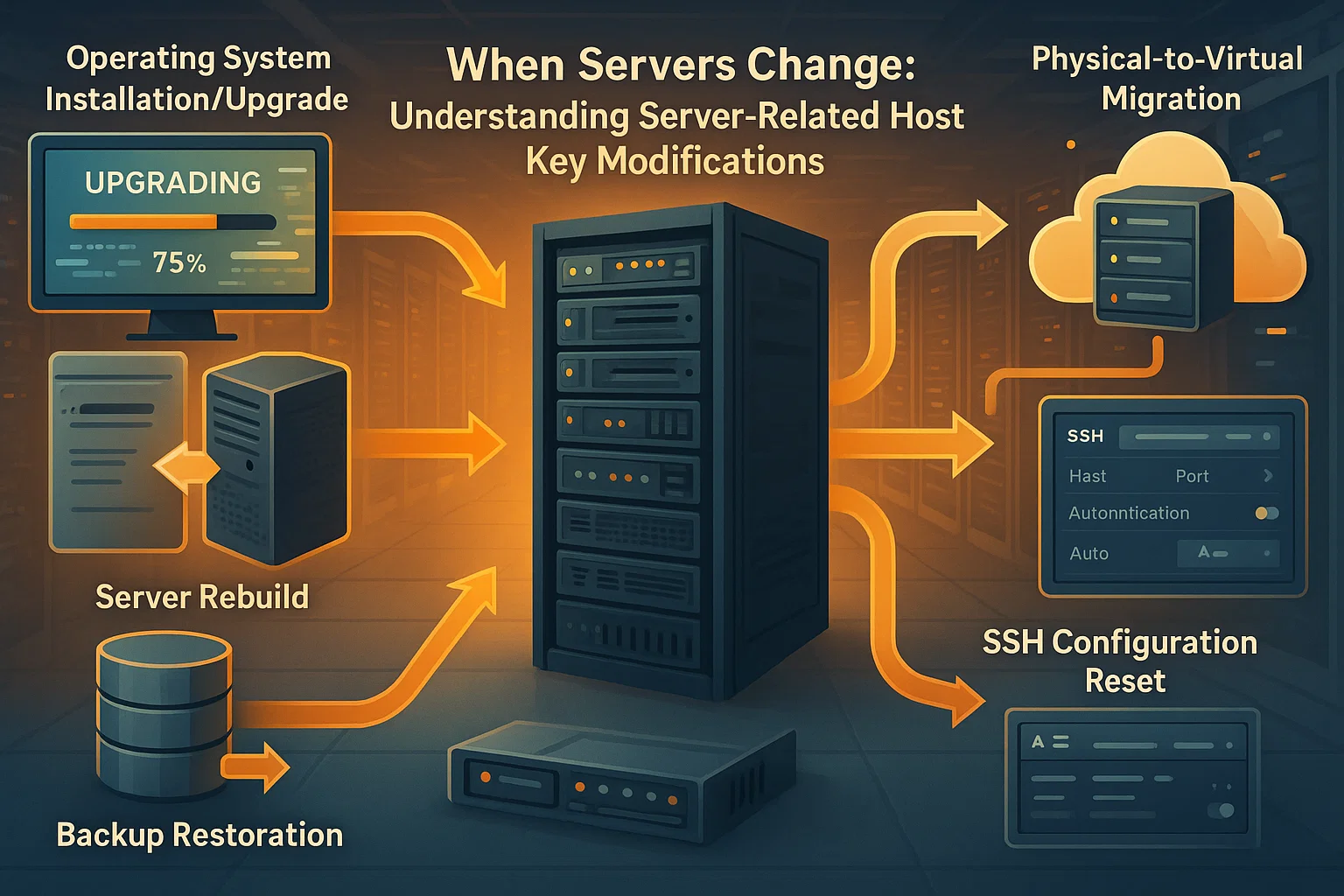

Perubahan Terkait Server:

- Sistem operasi server telah diinstal ulang atau ditingkatkan

- Server telah dibangun kembali atau dipulihkan dari cadangan

- Konfigurasi SSH server telah disetel ulang

- Mesin fisik atau virtual diganti

- Migrasi server ke perangkat keras baru

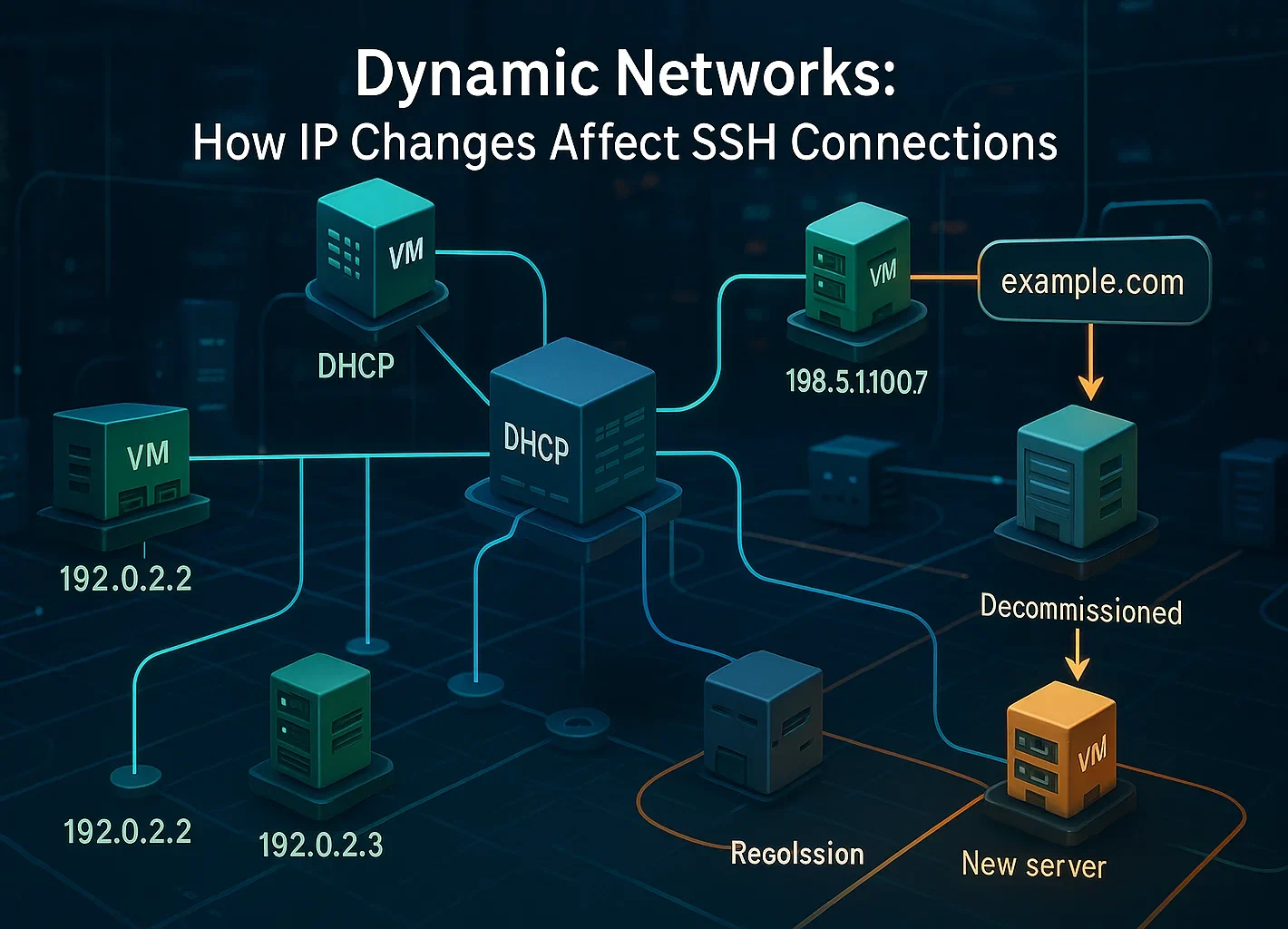

Perubahan Konfigurasi Jaringan:

- Penyedia cloud mendaur ulang alamat IP dari waktu ke waktu, atau rute koneksi Anda melalui penyeimbang beban.

- DHCP menetapkan ulang alamat IP ke mesin lain

- IP server yang dinonaktifkan ditugaskan ke sistem baru

- Catatan DNS diperbarui agar mengarah ke server lain

Tindakan Manajemen Utama:

- Administrator sistem membuat ulang kunci host secara manual untuk tujuan keamanan

- Perangkat lunak server SSH telah diinstal ulang

- Kebijakan keamanan memerlukan rotasi kunci

Penting untuk diketahui bahwa perubahan kata sandi pengguna tidak memengaruhi kunci host. Ini mewakili mekanisme otentikasi terpisah. Kunci host hanya berubah ketika server itu sendiri atau konfigurasi SSH-nya diubah.

Kapan Peringatan Harus Ditanggapi dengan Serius

Meskipun banyak perubahan kunci host yang sah, hal ini dapat mengindikasikan adanya ancaman keamanan yang nyata. Anda harus khawatir jika:

- Anda tidak membuat perubahan apa pun pada server atau mengetahui adanya pemeliharaan terjadwal

- Anda tidak dapat memverifikasi alasan perubahan kunci dengan administrator server

- Server diakses melalui jaringan publik atau koneksi tidak tepercaya

- Anda terhubung ke sistem produksi atau server yang berisi data sensitif

Serangan man-in-the-middle, meski relatif jarang, memang terjadi. Dalam serangan seperti itu, musuh menempatkan dirinya di antara komputer Anda dan server yang sah, sehingga mencegat semua lalu lintas.

Kesalahan manusia dan rekayasa sosial menyumbang 68% pelanggaran keamanan, sehingga kewaspadaan menjadi kuncinya. Anda dapat melindungi sistem Anda lebih jauh dengan mempelajarinya pencegahan serangan brute force.

Statistik terbaru dari IBM menunjukkan bahwa biaya rata-rata global a pelanggaran data adalah $4,44 juta pada tahun 2025, dengan waktu deteksi rata-rata delapan bulan. Hal ini menunjukkan mengapa mekanisme verifikasi kunci host SSH ada dan mengapa Anda tidak boleh mengabaikan peringatan ini tanpa penyelidikan.

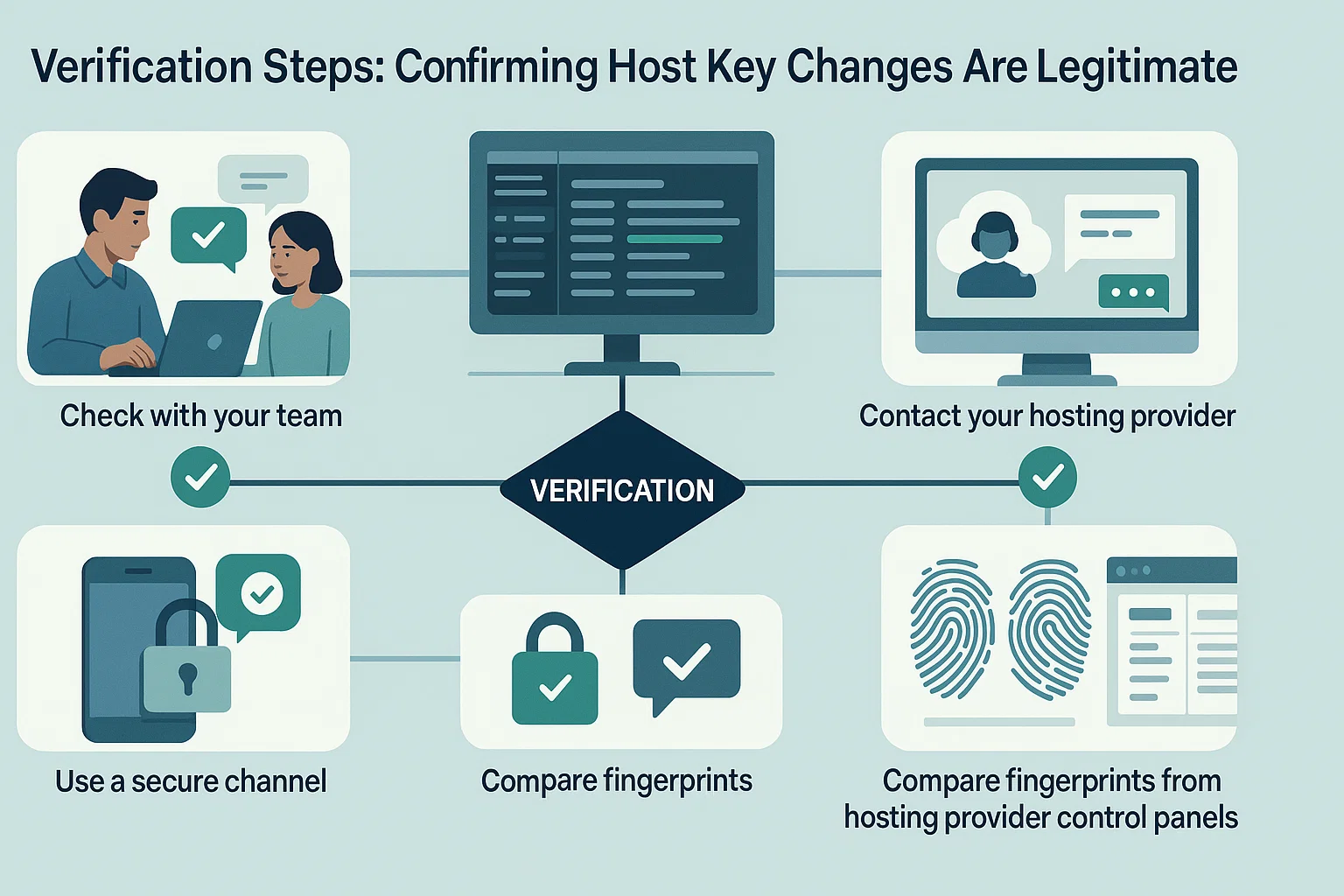

Cara Memverifikasi apakah Peringatan itu Aman

Sebelum melanjutkan untuk memperbaiki masalah ini, lakukan langkah-langkah verifikasi berikut:

- Periksa dengan tim Anda: Jika Anda berbagi akses server, tanyakan kepada rekan kerja apakah mereka melakukan perubahan

- Tinjau log server: Periksa catatan pemeliharaan atau ubah log untuk aktivitas terkini

- Hubungi penyedia hosting Anda: Jika menggunakan layanan cloud, verifikasi apakah ada pemeliharaan

- Gunakan saluran aman: Jika memungkinkan, sambungkan melalui jaringan aman yang dikenal untuk memverifikasi sidik jari

- Bandingkan sidik jari: Beberapa penyedia hosting menampilkan sidik jari SSH saat ini di panel kontrol mereka

Jika Anda dapat mengonfirmasi bahwa perubahan kunci itu sah, Anda dapat melanjutkan dengan menghapus kunci lama dan menerima yang baru.

Jika Anda ingin menghindari penetapan ulang IP dinamis atau konflik kunci host, infrastruktur yang Anda pilih memainkan peran besar.

Cloudzy menyediakan Hosting VPS SSH dengan IP statis khusus. Anda menjalankan prosesor AMD Ryzen 9 dengan penyimpanan NVMe untuk eksekusi perintah instan. Jaringan kami mencapai 40 Gbps di 12 lokasi global. Selain itu, kami menyertakan perlindungan DDoS gratis untuk menjaga keamanan koneksi Anda.

Cara Memperbaiki Kesalahan “Identifikasi Host Jarak Jauh Telah Berubah”.

Cara mengatasinya sederhana: hapus catatan kunci lama dari sistem Anda. Ini menghapus ketidakcocokan dan memungkinkan Anda menyimpan kunci baru saat Anda terhubung lagi. Lihat panduan kami di klien SSH untuk alat lainnya.

Plus, Anda dapat melakukan ini dengan satu perintah atau dengan mengedit file secara manual.

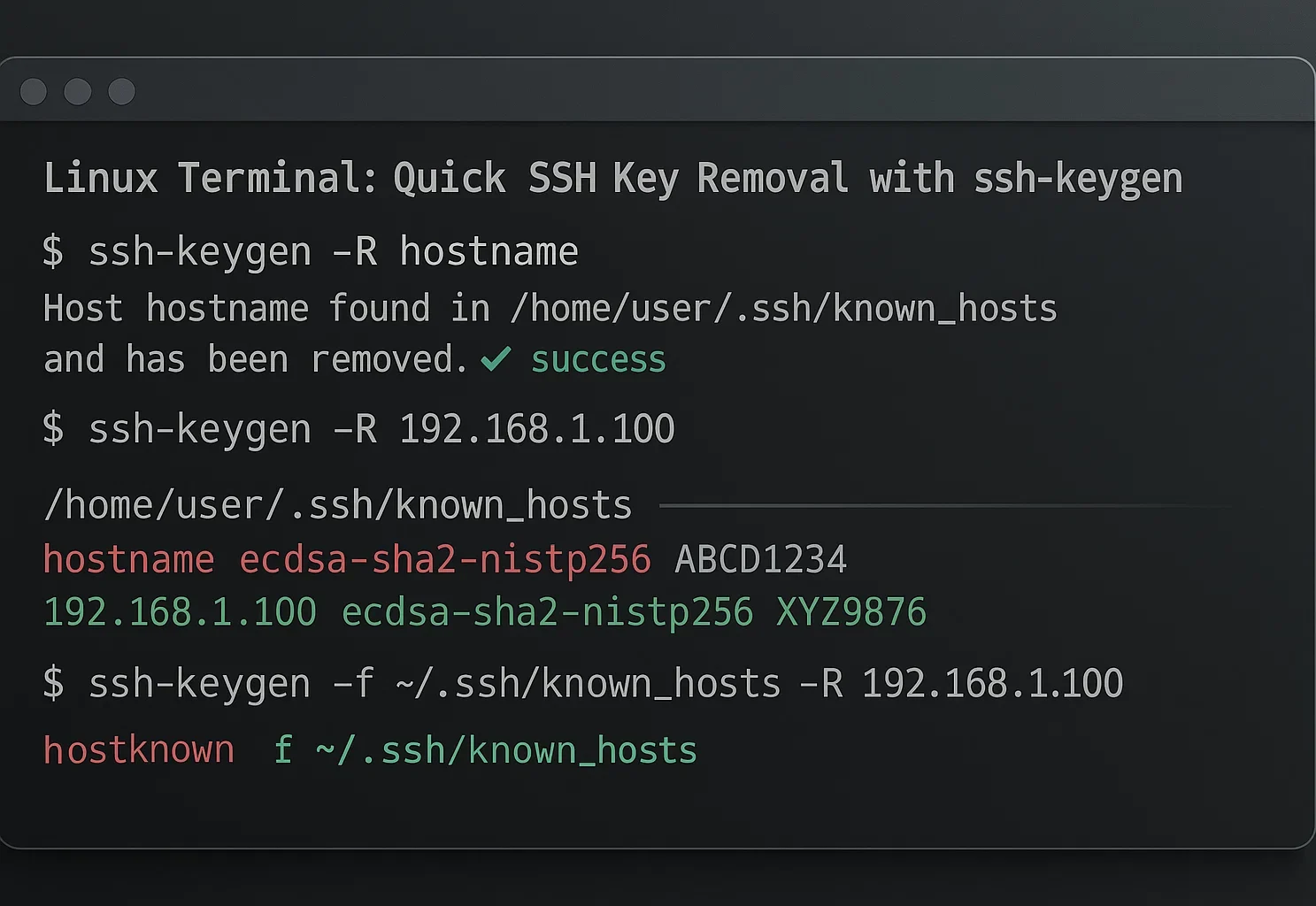

Metode 1: Baris Perintah (Tercepat)

Metode ini berfungsi untuk macOS, Linux, dan Windows 10+ (menggunakan OpenSSH). Ini adalah cara tercepat untuk mengatasi kesalahan tersebut. Untuk info lebih lanjut, Anda dapat membaca halaman manual ssh-keygen.

- Buka terminal Anda.

- Jalankan perintah ini (ganti nama host dengan IP atau domain server Anda):

ssh-keygen -R hostnameJika Anda lebih suka editor visual, Anda dapat menghapus sendiri kuncinya. Pesan kesalahan biasanya memberi tahu Anda nomor baris mana yang harus dihapus.

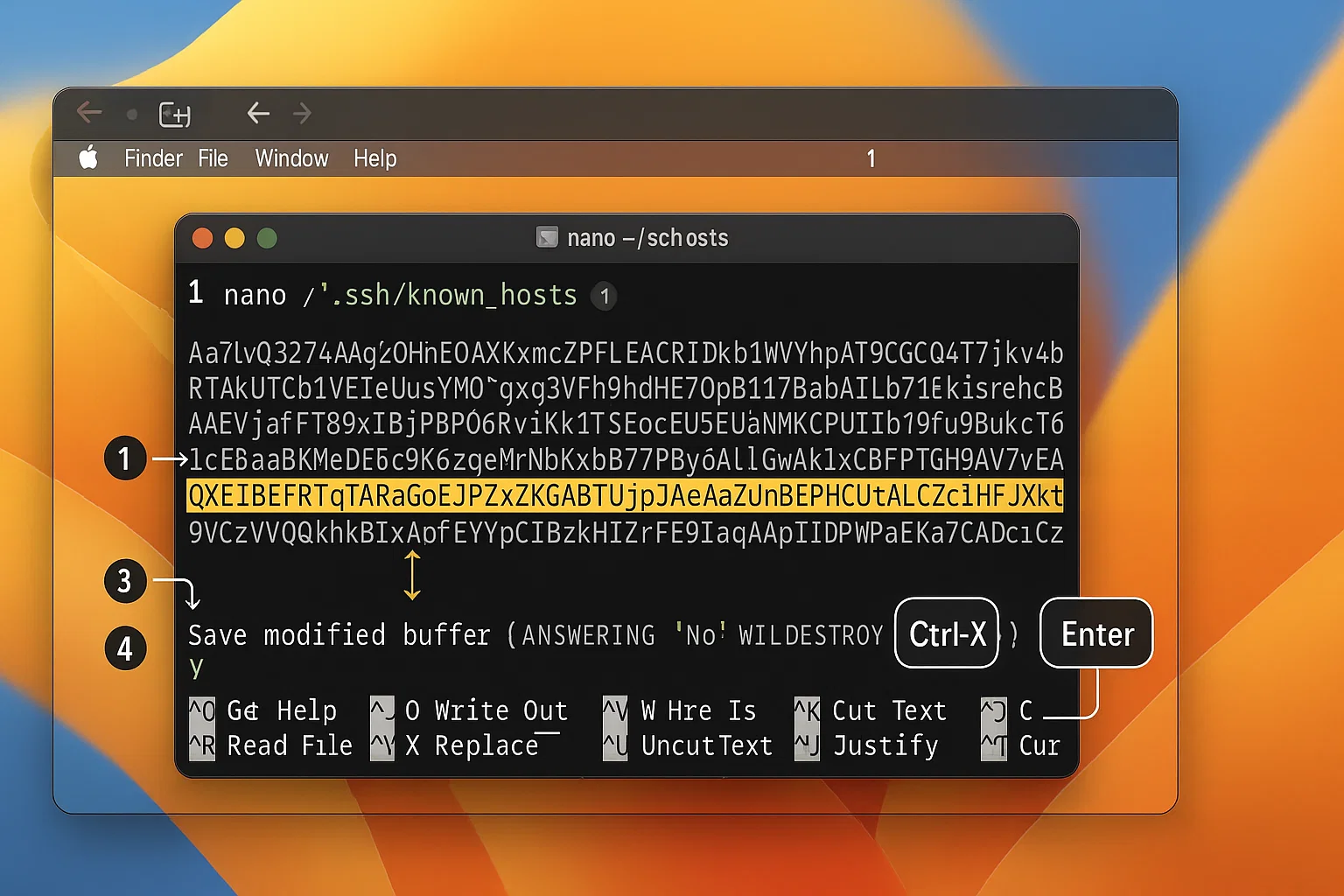

Buka terminal Anda dan edit file dengan nano:

nano ~/.ssh/known_hosts

Temukan baris dari pesan kesalahan Anda. Hapus, lalu tekan Ctrl + X Dan Y untuk menyimpan.

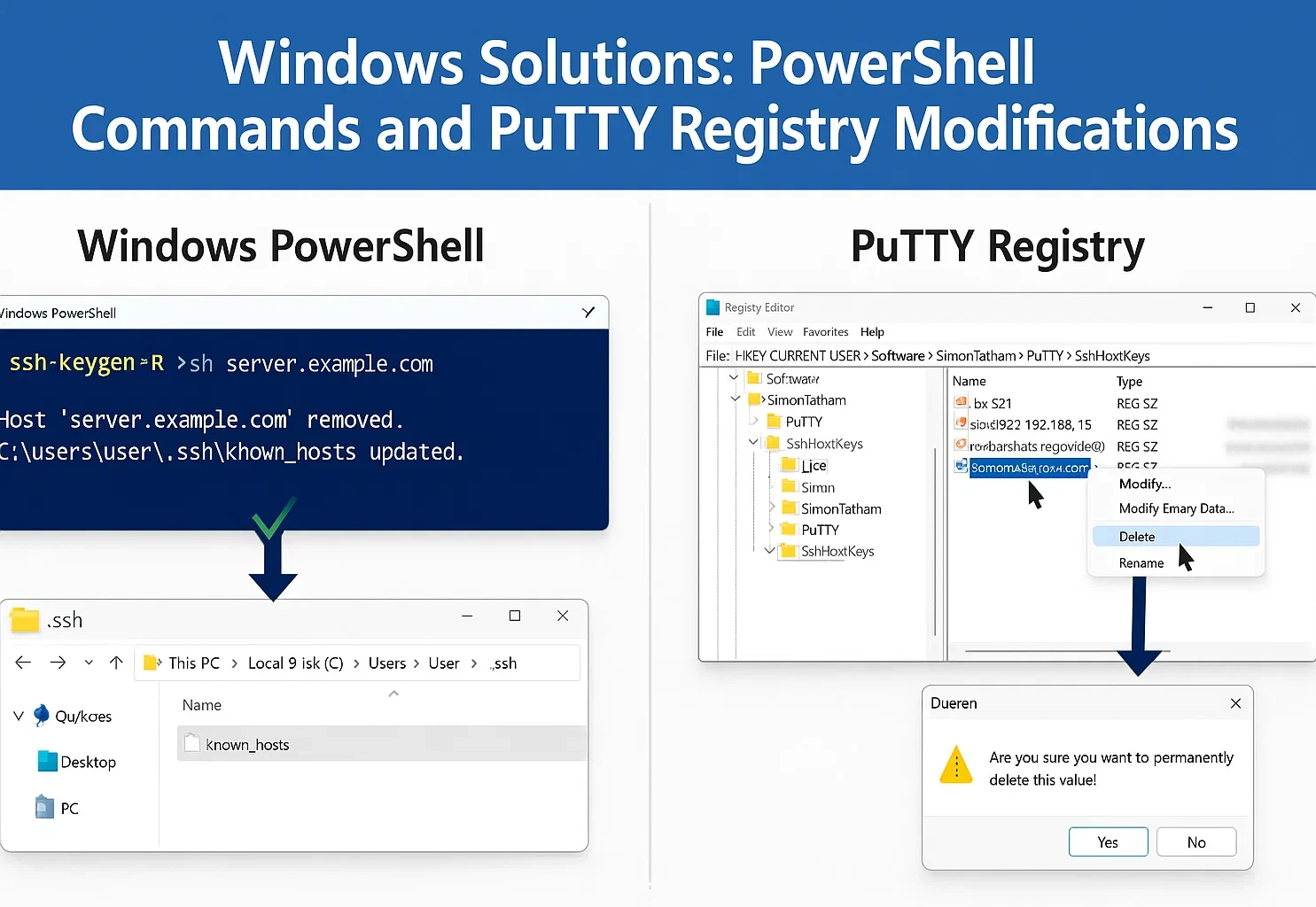

Solusi untuk Windows

Pengguna Windows biasanya menggunakan klien OpenSSH bawaan atau PuTTY.

Opsi 1: Windows OpenSSH (Windows 10/11)

Di Windows 10 dan 11, OpenSSH adalah fitur opsional. Tambahkan melalui Pengaturan > Aplikasi > Fitur opsional. Server 2025 menyertakan klien, tetapi Anda harus mengaktifkannya.

Jika Anda menggunakan PowerShell atau Command Prompt, file ssh-keygen perintah dari Metode 1 juga berfungsi di sini.

Untuk mengedit file secara manual:

- Tekan Tombol Windows + R.

- Jenis %USERPROFILE%\.ssh dan tekan Memasuki.

- Buka dikenal_hosts file dengan Notepad.

- Hapus baris yang menyebabkan kesalahan dan simpan file.

Untuk mengelola kunci dengan benar, lihat panduan kami di menghasilkan kunci SSH di Windows.

Opsi 2: Menggunakan Putty

Putty menyimpan kunci di Windows Registry, bukan di file.

- Buka Editor Registri (Tekan Tombol Windows + R, jenis regedit, dan pukul Memasuki).

- Arahkan ke: HKEY_CURRENT_USER\Software\SimonTatham\PuTTY\SshHostKeys\

- Temukan entri yang cocok dengan nama host atau IP server Anda.

- Klik kanan dan pilih Menghapus.

Solusi untuk Linux

Itu ssh-keygen perintah yang kita bahas Metode 1 adalah cara standar untuk memperbaikinya di Linux. Ini cepat dan didukung secara asli.

Pengeditan Manual

Jika Anda lebih suka melihat konten file, Anda dapat mengeditnya dengan editor teks seperti Nano.

- Buka terminal Anda.

- Jenis nano ~/.ssh/known_hosts dan tekan Memasuki.

- Temukan nomor baris yang disebutkan dalam pesan kesalahan Anda.

- Hapus garis, lalu tekan Ctrl + X Dan Y untuk menyimpan.

Anda juga dapat menggunakan Vim (vim ~/.ssh/known_hosts) jika Anda sudah familiar dengannya.

Peringatan tentang Menonaktifkan Pemeriksaan

Anda dapat memaksa SSH untuk terhubung tanpa verifikasi, tapi ini berisiko. Ini melewati perlindungan terhadap serangan man-in-the-middle.

Hanya gunakan pendekatan ini untuk pengujian lokal pada jaringan tepercaya. Untuk macOS dan Linux, ketik ini:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null [email protected]Jika Anda menggunakan Windows, jalur Unix gagal. Anda harus menggunakan TIDAK untuk membuat bypass berfungsi:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=NUL [email protected]Jangan jalankan penggantian ini pada koneksi publik atau server langsung.

Memperbaiki ketidakcocokan kunci adalah pemeliharaan rutin, namun Anda dapat berbuat lebih banyak untuk mengamankan koneksi Anda. Bot sering kali menargetkan port default 22 dengan serangan brute force. Anda dapat menghindari sebagian besar kebisingan latar belakang ini dengan mengubah port SSH di Linux ke sesuatu yang kurang dapat diprediksi.

Jangan pernah menggunakan metode ini untuk server produksi atau melalui jaringan yang tidak tepercaya.

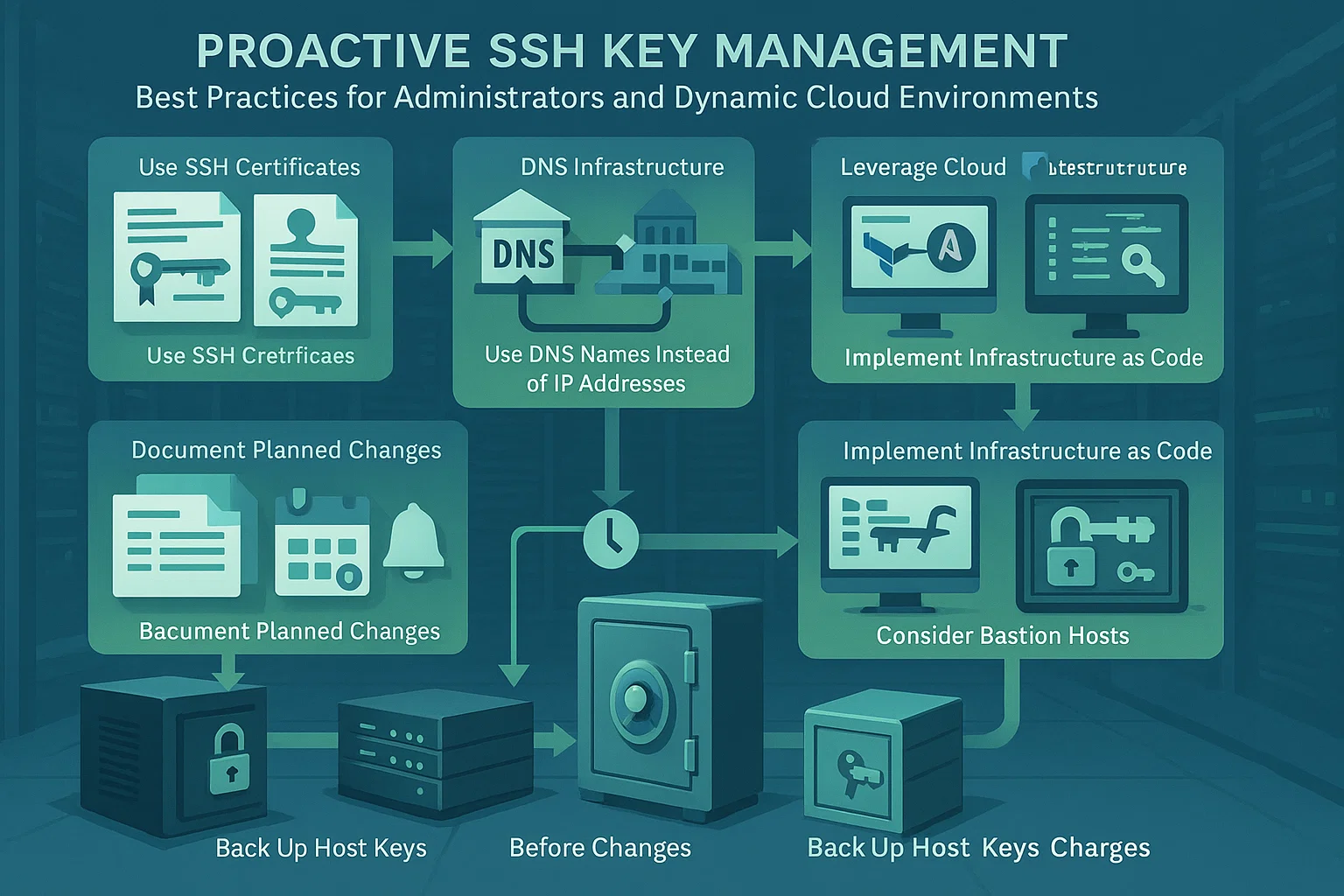

Cara Mencegah Pesan “Identifikasi Host Jarak Jauh Telah Berubah” Lain Kali

Meskipun Anda tidak selalu dapat mencegah perubahan kunci host yang sah, Anda dapat meminimalkan gangguan dan mempertahankan praktik keamanan yang lebih baik.

Panduan Referensi Cepat

| Peran Anda | Strategi Utama |

| Administrator Sistem | Cadangkan kunci, dokumentasikan perubahan, gunakan sertifikat, dan putar kunci secara teratur |

| Pengguna Biasa | Pertahankan inventaris, verifikasi melalui saluran aman, dan pantau log |

| Lingkungan Awan

Pengguna |

Gunakan nama DNS, manfaatkan alat penyedia, dan terapkan infrastruktur sebagai kode |

Untuk Administrator Sistem

Kunci Host Cadangan: Simpan kunci dari /etc/ssh/ sebelum menginstal ulang OS. Pulihkan setelahnya untuk mencegah peringatan bagi pengguna Anda.

Perubahan yang Direncanakan Dokumen: Peringatkan pengguna sebelum mengganti kunci dan bagikan sidik jari baru dengan aman. Hal ini memungkinkan mereka untuk memverifikasi koneksi.

Gunakan Sertifikat SSH: Tim besar harus menggunakan otoritas sertifikat pusat. Ini menandatangani kunci host dan menghilangkan kebutuhan akan verifikasi manual.

Menerapkan Rotasi Kunci: Jadwalkan perubahan kunci host Anda. Pembaruan yang dapat diprediksi lebih mudah ditangani oleh tim Anda daripada pembaruan yang mengejutkan.

Untuk Pengguna Biasa

Pertahankan Inventaris: Simpan catatan pribadi sidik jari server atau gunakan dokumentasi aman tim Anda.

Verifikasi melalui Out-of-Band: Konfirmasikan kunci terhadap sumber tepercaya seperti konsol cloud, bukan pesan biasa.

Log Pantau: Periksa log SSH lokal Anda secara teratur untuk mengetahui pola koneksi yang aneh atau kesalahan berulang.

Gunakan Manajemen Konfigurasi: Gunakan file konfigurasi SSH untuk menangani lingkungan pengembangan dinamis tanpa menurunkan pengaturan keamanan.

Untuk Lingkungan Cloud Dinamis

Gunakan Nama DNS: Hubungkan menggunakan nama host, bukan IP. Ini menjaga konsistensi ketika alamat yang mendasarinya berubah.

Manfaatkan Alat Cloud: Gunakan konsol penyedia untuk mengambil sidik jari saat ini. Verifikasi kunci terhadap alat ini sebelum menerima perubahan.

Infrastruktur sebagai Kode: Otomatiskan verifikasi kunci dengan alat seperti Terraform. Untuk pengaturan lanjutan, Anda juga bisa gunakan proxy SSH SOCKS5.

Tuan Rumah Benteng: Siapkan server lompat dengan kunci stabil. Ini bertindak sebagai titik masuk yang aman ke infrastruktur dinamis Anda.

Kesimpulan

“Peringatan: Identifikasi Host Jarak Jauh Telah Berubah” berfungsi sebagai fitur keamanan penting SSH, bukan kelemahan yang harus diabaikan. Meskipun peringatan ini sering muncul karena alasan yang sah seperti pemeliharaan server atau perubahan konfigurasi, peringatan ini memainkan peran penting dalam melindungi Anda dari serangan man-in-the-middle dan akses tidak sah.

Saat Anda menemukan peringatan ini, verifikasi penyebabnya sebelum melanjutkan. Dalam kebanyakan kasus, solusinya mudah: hapus kunci host lama menggunakan metode yang diuraikan untuk sistem operasi Anda, lalu terima kunci baru pada koneksi Anda berikutnya.

Dengan mempelajari cara kerja kunci host SSH dan mengikuti praktik terbaik, Anda dapat menjaga keamanan dan kenyamanan dalam alur kerja akses jarak jauh Anda. Untuk informasi lebih lanjut tentang mentransfer file dengan aman, lihat menyalin file melalui SSH.