Dalam konfigurasi MikroTik L2TP VPN ini, L2TP menangani tunneling sementara IPsec menangani enkripsi dan integritas data. Kombinasi keduanya memberi Anda kompatibilitas klien native tanpa perlu agen pihak ketiga. Memvalidasi batas kemampuan hardware kriptografi Anda tetap menjadi prioritas utama.

Mengabaikan overhead enkapsulasi yang ditimbulkan oleh dual-protocol stack ini secara diam-diam akan mencekik deployment bahkan sebelum satu megabyte pun sempat diproses.

Apa itu MikroTik L2TP VPN?

Secara desain, L2TP hanyalah protokol transport tanpa enkripsi bawaan. Protokol ini tidak memberikan perlindungan apa pun untuk lalu lintas data Anda yang sedang berpindah jaringan bermusuhan.

Untuk menambahkan enkripsi dan integritas data, arsitek jaringan menggabungkan L2TP dengan IPsec. Hasilnya adalah tumpukan protokol ganda: L2TP membentuk tunnel, sementara IPsec mengamankan payload. Arsitektur hybrid ini tetap menjadi pilihan utama untuk kompatibilitas dengan sistem lama tanpa perlu menginstal agen pihak ketiga.

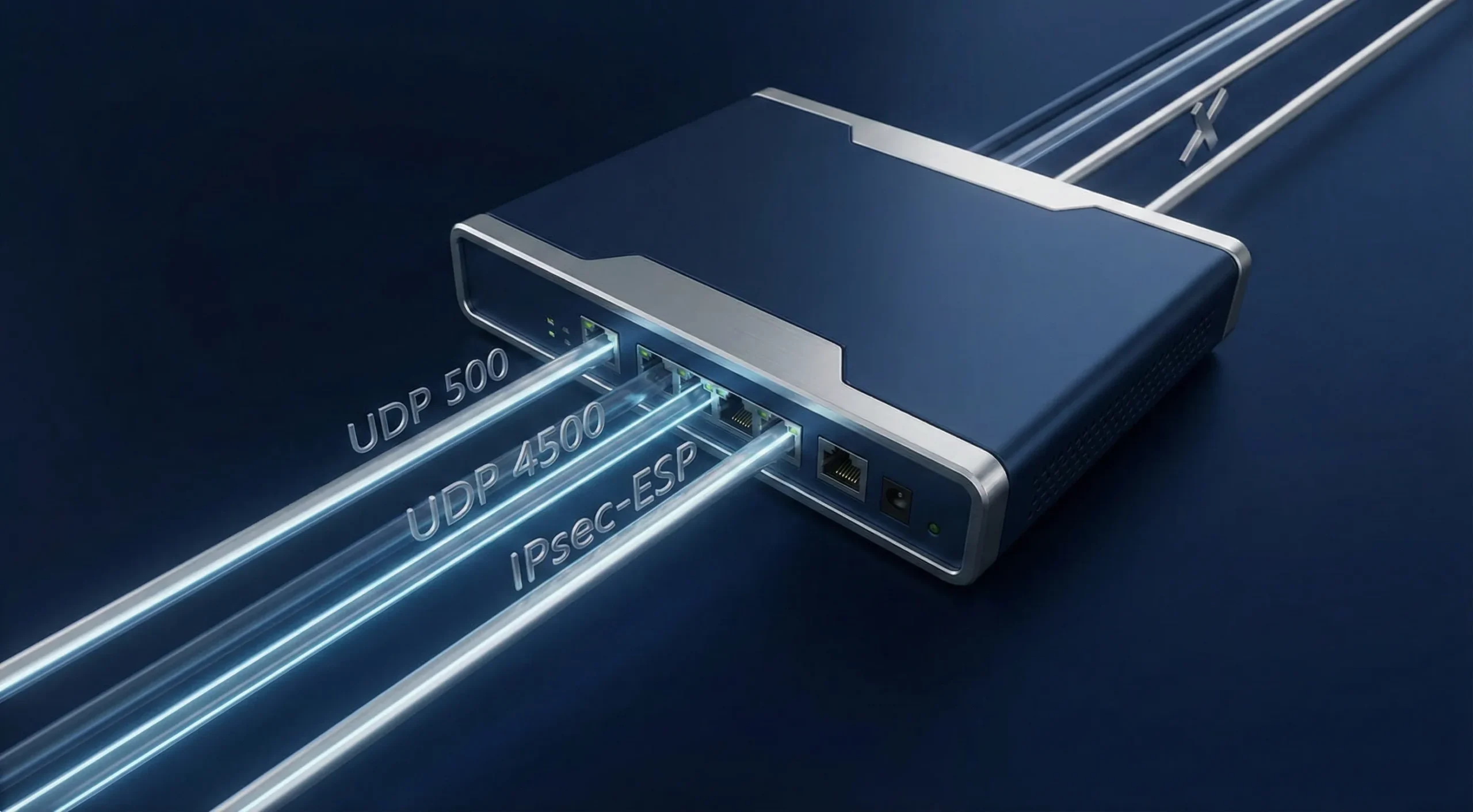

Memahami ketergantungan pada dua protokol ini secara langsung menentukan cara Anda membangun sistem pengecualian firewall. Pengaturan MikroTik VPN Anda akan langsung bermasalah jika routing UDP atau proses enkapsulasi IPsec yang mendasarinya gagal.

Cara Kerjanya

Membangun koneksi aman ini memerlukan dua tahap negosiasi jaringan yang tepat. IKE Phase 1 pertama-tama menegosiasikan security association kriptografis menggunakan Kunci Bersama Sebelumnya.

Setelah fase pertama selesai, Phase 2 membangun tunnel L2TP di dalam payload terenkripsi. Jika salah satu fase gagal karena PSK tidak cocok, proposal tidak sesuai, port 500/4500 diblokir, atau masalah penanganan NAT, tunnel tidak akan terbentuk. Pada beberapa kasus edge case NAT-T, perubahan registry mungkin juga diperlukan.

Proses Enkapsulasi Ganda

Data yang sedang dalam perjalanan pada konfigurasi MikroTik L2TP VPN melewati proses enkapsulasi yang ketat. Data tersebut masuk ke dalam standar Kerangka PPP, dibungkus oleh protokol L2TP, dan diamankan oleh IPsec ESP.

Overhead yang terus bertambah ini secara signifikan memperbesar ukuran paket, hingga melampaui batas standar jaringan Unit Transmisi Maksimum batas. Lonjakan mendadak ini tak terelakkan memicu fragmentasi paket yang parah di lingkungan dengan latensi tinggi.

Jika perusahaan Anda mengutamakan kecepatan tinggi daripada tunneling mendalam, lihat panduan kami tentang Konfigurasi Shadowsocks, yang menawarkan alternatif ringan yang menarik. Menurut saya, tunneling berat sering kali berlebihan untuk aplikasi web perusahaan yang sederhana.

Cara Mengatur MikroTik L2TP VPN?

Melakukan deployment server yang diperkuat di RouterOS v7 membutuhkan ketelitian penuh. Untuk konfigurasi yang paling bersih, pastikan router memiliki alamat yang dapat diakses secara publik atau nama DNS yang stabil. IP publik statis lebih disarankan, meski tidak wajib di setiap deployment.

Segera amankan cadangan konfigurasi Anda, karena kebijakan IPsec yang rusak dapat mengunci akses Anda. Tinjau panduan kami tentang standar Port Forwarding MikroTik dokumentasi sebelum memanipulasi rantai lalu lintas kriptografi. Ikuti panduan setup MikroTik L2TP VPN ini dengan tepat. Menerapkan aturan firewall secara sembarangan pada router produksi yang sedang berjalan adalah jalan pasti menuju masalah besar.

Langkah 1: Buat IP Pool dan PPP Profile

Anda perlu menentukan alamat IP lokal. Klien yang terhubung akan menerima IP ini.

- Buka menu IP. Klik opsi Pool.

- Klik tombol Add. Beri nama pool vpn-pool.

- Tentukan rentang IP yang Anda inginkan.

- Buka menu PPP. Klik opsi Profiles.

- Klik tombol Add. Beri nama profile l2tp-profile.

- Tetapkan Local Address ke gateway router Anda.

- Tetapkan Remote Address ke vpn-pool.

Langkah 2: Aktifkan Global Server dan IPsec

Langkah ini mengaktifkan listener L2TP global pada konfigurasi MikroTik L2TP VPN Anda. RouterOS akan menerapkan enkripsi IPsec secara otomatis setelah Anda mengaktifkannya.

- Buka menu PPP. Klik opsi Interface.

- Klik tombol L2TP Server.

- Centang kotak Enabled.

- Pilih L2TP-Profile sebagai Default Profile.

- Pilih Require pada opsi Use IPsec, kecuali Anda memang membutuhkan fallback non-IPsec untuk keperluan lab atau migrasi.

- Masukkan string yang kompleks ke kolom IPsec Secret.

Langkah 3: Tambahkan PPP Users (Secrets)

Server Anda memerlukan akun pengguna. Anda harus membuat kredensial autentikasi untuk klien remote. Bagian berikutnya dari konfigurasi MikroTik L2TP VPN Anda beralih ke PPP profile.

- Buka menu PPP. Klik opsi Secrets.

- Klik tombol Add.

- Masukkan Name yang unik. Masukkan Password yang aman.

- Atur Service ke L2TP.

- Atur Profile ke l2tp-profile.

Langkah 4: Konfigurasi Firewall Rules (Prioritas)

Firewall Anda memblokir negosiasi IPsec. Aturan-aturan berikut harus ditempatkan di chain Input.

- Izinkan UDP port 500. Ini menangani Phase 1 security associations.

- Izinkan UDP port 4500. Ini memproses NAT Traversal.

- Izinkan UDP port 1701 untuk pembentukan koneksi L2TP. Setelah konfigurasi selesai, traffic terkait dapat menggunakan port UDP lain sesuai hasil negosiasi.

- Izinkan protokol IPsec-ESP. Ini mengaktifkan payload terenkripsi Protocol 50.

Jika klien VPN memerlukan akses routed ke subnet internal, tambahkan juga aturan IPsec policy match di forward chain dan kecualikan traffic yang cocok dari srcnat/masquerade. Bypass FastTrack saja tidak cukup untuk semua kasus routed IPsec.

Langkah 5 & 6: Optimalkan Default Policies dan Peer Profiles

RouterOS menggunakan template dinamis bawaan. Anda harus mengamankannya secara manual.

- Buka menu IP. Klik opsi IPsec. Klik tab Proposals.

- Verifikasi parameter hash sha256. Verifikasi enkripsi AES-256 CBC.

- Setel PFS Group ke modp2048 minimal, atau grup yang lebih kuat jika semua platform klien yang digunakan mendukungnya. Jangan gunakan modp1024; RFC 8247 menandainya sebagai SHOULD NOT.

- Klik tab Profiles. Setel Hash ke sha256. Setel Encryption ke aes-256.

- Aktifkan NAT Traversal jika klien atau server berada di belakang NAT. Ini memastikan IPsec bekerja dengan benar melalui UDP 4500 pada jalur yang menggunakan NAT.

Semua nilai proposal, termasuk PFS group, algoritma hash, dan cipher enkripsi, harus sesuai dengan apa yang benar-benar didukung oleh platform klien Anda. Ketidakcocokan akan menyebabkan Phase 2 gagal tanpa pesan error.

Optimasi Lanjutan (Melewati FastTrack)

Aturan FastTrack bawaan IPv4 mempercepat penerusan paket secara artifisial. Ini kerap merusak tunnel IPsec karena paket diproses lebih cepat sebelum siklus enkripsi berlangsung.

Anda harus secara eksplisit melewati FastTrack untuk semua traffic kriptografis. Buat aturan Accept menggunakan matcher IPsec Policy=in,ipsec. Pindahkan aturan ini ke posisi di atas FastTrack. Konfigurasi MikroTik VPN Anda akan stabil setelah ini diterapkan.

Jika klien VPN memerlukan akses routed ke subnet internal, tambahkan juga aturan IPsec policy match di forward chain dan kecualikan traffic yang cocok dari srcnat/masquerade. Bypass FastTrack saja tidak cukup untuk semua kasus routed IPsec.

Fitur dan Keunggulan Utama

Banyak tim masih memilih konfigurasi MikroTik L2TP VPN dibandingkan model zero-trust demi mempertahankan kompatibilitas OS bawaan dan menghindari agen pihak ketiga. Namun, sysadmin berpengalaman tetap mengadopsi overhead IPsec yang berat ini semata-mata untuk mempertahankan kemudahan administrasi penuh. Integrasi sistem operasi bawaan secara langsung menghilangkan konflik dengan agen software pihak ketiga di endpoint Anda.

Saya sering menemukan bahwa tools bawaan OS bertahan lebih lama dibandingkan agen pihak ketiga yang sedang tren, tanpa pengecualian. Melewatkan rollout klien yang wajib ini dengan mudah menghemat ratusan jam yang terbuang di departemen helpdesk setiap tahunnya. Finalisasi konfigurasi MikroTik L2TP VPN ini memang membawa keterbatasan hardware yang nyata, yang diuraikan lebih lanjut di bawah.

| Wilayah Fitur | Dampak RouterOS |

| Standar Keamanan | Enkripsi IPsec AES-256 melindungi dari serangan Man-in-the-Middle. |

| Kompatibilitas | Dukungan bawaan yang luas pada platform Windows dan Apple, dengan dukungan yang bervariasi per platform dan versi pada sistem lainnya. |

| Overhead CPU | Throughput IPsec bergantung pada model router, CPU, pola traffic, cipher suite, dan dukungan offload. Pada hardware yang didukung, RouterOS dapat memanfaatkan akselerasi IPsec seperti AES-NI. |

| Kompleksitas Firewall | Aturan firewall bervariasi tergantung topologi, namun L2TP/IPsec umumnya melibatkan UDP 500, UDP 4500, kontrol lalu lintas L2TP, dan penanganan kebijakan IPsec. |

Keamanan dan Kompatibilitas Native

Keunggulan keamanan utama dari setup MikroTik L2TP VPN ini adalah suite kriptografi AES-256. Secara matematis, ini terbukti kuat. Namun, gateway tepi yang terekspos tetap menjadi target besar bagi pemindaian otomatis. Sebuah laporan terbaru Laporan CISA 2024 mengonfirmasi bahwa gateway VPN yang terekspos berkontribusi pada sekitar 22% vektor akses ransomware awal secara global.

Pemfilteran daftar alamat yang ketat adalah prioritas yang tidak bisa dikompromikan. Membiarkan port terbuka tanpa pemfilteran alamat adalah kelalaian operasional. Jika Anda menghadapi deep-packet inspection, baca artikel kami tentang cara men-deploy VPN yang Disamarkan untuk menghindari sensor aktif.

Pertimbangan Performa (Hardware Offloading)

Tanpa akselerasi hardware, CPU menangani seluruh enkripsi secara inline, yang dapat mendorong penggunaan single-core ke batasnya dan menurunkan throughput jauh di bawah kecepatan line speed Anda. Dokumentasi resmi MikroTik tentang akselerasi hardware IPsec mengonfirmasi hal ini secara langsung.

Agar tunnel IPsec Anda berjalan pada kecepatan penuh tanpa bottleneck CPU, Anda membutuhkan hardware yang benar-benar mampu menangani beban tersebut. Di Cloudzy, MikroTik VPS hadir dengan CPU Ryzen 9 CPU berfrekuensi tinggi, storage NVMe, dan jaringan 40 Gbps — dirancang khusus untuk beban kerja kriptografi seperti ini.

Kasus Penggunaan Umum

L2TP/IPsec sangat cocok untuk skenario transport yang sangat terisolasi, bukan untuk routing web umum. Sebuah Analisis Gartner 2025 mengungkapkan bahwa 41% jaringan tepi enterprise masih sangat bergantung pada protokol native untuk menghindari biaya lisensi pihak ketiga yang mahal.

Protokol lama ini tetap tertanam dalam miliaran perangkat di seluruh dunia. Setup MikroTik L2TP VPN ini bekerja paling baik ketika Anda menerapkan batasan firewall yang ketat dan membatasi akses hanya ke subnet internal perusahaan. Menggunakan protokol ini untuk full-tunnel web browsing adalah pemborosan sumber daya yang tidak perlu.

Akses Pekerja Jarak Jauh & Keterbatasan Site-to-Site

Konfigurasi protokol ini paling efektif untuk karyawan jarak jauh yang terhubung ke LAN kantor pusat. Selain itu, wrapper L2TP menambahkan latensi yang besar dan tidak perlu pada router cabang yang bersifat statis.

Saya menilai bahwa protokol ini sangat tidak efisien untuk menghubungkan dua kantor fisik yang berbeda secara permanen. Untuk menghubungkan lokasi cabang perusahaan secara tetap, baca artikel kami tentang VPN Situs ke Situs panduan.

Kesimpulan

Setup MikroTik L2TP VPN yang dirancang dengan baik memberikan akses native kepada tenaga kerja jarak jauh Anda tanpa perlu software pihak ketiga yang memberatkan. Protokol modern saat ini mendominasi perbincangan di dunia jaringan, namun konektivitas yang tidak terputus tetap Enkripsi AES-256 IPsec menjadikan arsitektur ini sebagai pilihan utama di lingkungan enterprise.

Pengaturan NAT-T yang tepat membantu mencegah sebagian kegagalan Phase 2 pada jalur yang melalui NAT, tetapi ketidakcocokan PSK, ketidakcocokan proposal, dan masalah firewall tetap bisa mengganggu negosiasi. Perlu diingat bahwa L2TP dan IPsec bersama-sama menambah overhead enkapsulasi dan mengurangi MTU efektif Anda. Penurunan performa berasal dari penambahan lapisan pembungkus paket, bukan dari lapisan enkripsi kedua.

MikroTik milik sendiri Dokumentasi IPsec mengonfirmasi bahwa hardware acceleration menggunakan mesin enkripsi bawaan di dalam CPU untuk mempercepat proses enkripsi; tanpa fitur ini, semua pekerjaan kriptografi jatuh ke CPU utama dan throughput turun secara signifikan.

Men-deploy arsitektur Anda pada router yang dilengkapi akselerator kriptografi bawaan mencegah bottleneck pada CPU dan menjaga jaringan Anda berjalan pada kecepatan penuh.