WireGuard Satu Klik

Jika Anda tidak memiliki latar belakang teknis atau tidak ingin mengurus konfigurasi sendiri, kami menyediakan layanan WireGuard VPN yang mudah dengan sekali klik.

- Masuk ke panel kontrol Cloudzy

- Pilih "WireGuard" dari daftar aplikasi

- Buat VPS di lokasi yang kamu inginkan dengan paket pilihanmu. Mesin Ubuntu dengan spesifikasi dasar sudah cukup.

Setelah VPS Anda siap,

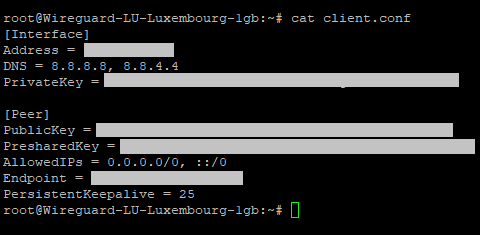

Langkah 1: Masuk dan jalankan perintah berikut untuk menampilkan konfigurasi Anda:

cat client.conf

Anda akan melihat tampilan seperti ini:

Langkah 2: Gunakan konfigurasi ini untuk membuat tunnel baru di klien WireGuard Anda, dan koneksi VPN yang aman sudah siap digunakan.

Teknologi VPS sendiri cukup efektif dalam memberikan IP address baru kepada pengguna, menyembunyikan IP address lokal asli mereka. Namun, sebagian pengguna menginginkan keamanan dan anonimitas yang lebih tinggi di dunia online, dan ada alasan kuat di balik itu. Privasi online yang semakin terkikis bukan lagi rahasia. Karena itulah, banyak pengguna mulai menggunakan VPS dan VPN secara bersamaan. Ada yang menggunakan server VPS sebagai server VPN, sementara yang lain menggunakan VPN on server VPS mereka, artinya mereka menginstal dan mengoperasikan VPS dengan VPN yang aktif. WireGuard, beserta pilihan populer lainnya seperti OpenVPN dan Cisco variannya, merupakan pilihan yang sangat populer, terutama karena sifatnya yang mudah dikonfigurasi dan dapat disesuaikan dengan OS yang akan Anda gunakan, bahkan bisa digunakan untuk operasi reverse proxy. Hal ini melahirkan server VPS yang oleh sebagian orang disebut sebagai WireGuard VPS.

Dalam artikel ini, kita akan berkenalan dengan WireGuard VPN, termasuk keunggulan dan fitur-fiturnya, serta cara menginstalnya di Server Ubuntu VPS. Kita juga akan menjelajahi fitur reverse proxy unggulan dari WireGuard VPN!

- WireGuard Satu Klik

- Apa Itu WireGuard VPN?

- Keunggulan WireGuard VPN

- WireGuard VPS Pengaturan (Ubuntu 🐧)

- Prasyarat

- Langkah 1: Perbarui Repositori Anda

- Langkah 2: Dapatkan File WireGuard VPN

- Langkah 3: Dapatkan Kunci Privat dan Publik

- Langkah 4: Konfigurasi IPv4 dan IPv6 Anda

- Langkah 5: Konfigurasi Port Forwarding dan File /etc/sysctl.conf

- Langkah 6: Sesuaikan Firewall (Opsional)

- Langkah 7: Mengonfigurasi Server

- WireGuard Proxy Terbalik

- Cara Terbaik Menghubungkan VPS ke Jaringan Rumah

- Kesimpulan

- Pertanyaan yang Sering Diajukan

Apa Itu WireGuard VPN?

WireGuard VPN adalah klien dan layanan VPN yang terbilang baru, dan berfungsi utamanya sebagai protokol komunikasi. Awalnya ditulis oleh Jason A. Donenfeld pada tahun 2015, kini telah berkembang menjadi perangkat lunak VPN open-source. Meski tergolong baru, WireGuard VPN dikenal karena fleksibilitas dan beragam fiturnya. WireGuard masih dalam pengembangan aktif dan terus menambahkan fitur-fitur baru. WireGuard mentransmisikan data melalui Protokol UDP sebagai protokol VPN utamanya. Salah satu keunggulan utama WireGuard VPN adalah peningkatan performa yang diklaim mampu melampaui protokol terkemuka seperti OpenVPN dan IPsec.

WireGuard juga dikenal dengan antarmuka yang minimalis dan kemudahan penggunaannya, dengan mengutamakan pengguna akhir. Mengonfigurasi klien VPN lain kerap menjadi tantangan tersendiri karena terlalu banyak opsi dan tombol yang harus diatur. WireGuard hanya menggunakan protokol UDP, sehingga Anda tidak perlu bingung dengan berbagai pilihan, dan proses instalasinya pun cukup mudah. Secara keseluruhan, WireGuard jelas sedang berupaya menjadi paket VPN serba lengkap, baik untuk pengguna berpengalaman maupun pemula. Lalu, apa saja keunggulan utama WireGuard?

Keunggulan WireGuard VPN

Ada sejumlah keunggulan unik dari WireGuard VPN yang menjadikannya andalan bagi banyak pengguna, termasuk dalam konteks yang sering disebut sebagai WireGuard VPS. Keunggulan-keunggulan tersebut antara lain:

- Kriptografi tingkat lanjut dengan protokol seperti Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2, dan SipHash24.

- Keamanan yang solid dan mudah dipahami, serta dapat dikonfigurasi hanya dengan beberapa baris kode.

- Implementasi reverse proxy

- Instalasi yang mudah dan antarmuka pengguna yang ramah

- Skema pengembangan open-source, memungkinkan Anda memodifikasi program sesuai kebutuhan atau berkontribusi pada pengembangannya.

- Enkripsi AED-256 tingkat lanjut untuk keamanan data penuh.

- Konfigurasi roaming bawaan memungkinkan alokasi data yang efisien per pengguna akhir.

- Program ringan yang dapat berjalan di perangkat apa pun.

- Protokol UDP menghadirkan koneksi VPN yang sangat cepat dengan latensi rendah.

- Dukungan platform yang sangat luas, mencakup Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS, dan Windows versi 7 ke atas.

Baca Juga: Cara Menginstal Server PPTP VPN di VPS Anda

Tingkat konfigurabilitas WireGuard yang tinggi dan banyaknya sumber daya yang didukung menjadikannya pilihan ideal bagi pengguna VPS yang sering berpindah antar perangkat dan sistem operasi. Sekarang mari kita mulai proses instalasinya. Kita mulai dengan Ubuntu sebagai representasi dari Linux.

WireGuard VPS Pengaturan (Ubuntu 🐧)

Pengaturan Wireguard VPS pada Ubuntu VPS tidak berbeda dengan menginstalnya di sistem lokal, dengan satu perbedaan penting: Anda perlu masuk ke akun VPS terlebih dahulu. Jadi sebelum melakukan apa pun, pastikan Anda sudah login menggunakan protokol yang digunakan untuk server VPS Anda. Biasanya, meskipun tidak selalu, protokol untuk Ubuntu adalah SSH, dan untuk Windows adalah RDP.

Prasyarat

Anda memerlukan pengguna non-root dengan akses sudo untuk menjalankan perintah-perintah yang akan digunakan menginstal WireGuard di VPS. Jika Anda ingin meng-hosting WireGuard VPN di WireGuard VPS Anda, Anda juga memerlukan dua server Ubuntu terpisah dengan versi dan patch yang sama, satu untuk hosting dan satu lagi sebagai klien. Jika Anda tidak ingin meng-hosting, lewati langkah opsional ini karena satu akun dengan akses sudo sudah cukup.

Langkah 1: Perbarui Repositori Anda

Menginstal program apa pun di Ubuntu selalu dimulai dengan memperbarui repositori dan paket sistem. Masukkan perintah berikut untuk memperbaruinya:

$ sudo apt updateLangkah 2: Dapatkan File WireGuard VPN

Sekarang langsung jalankan perintah berikut untuk mengunduh dan menginstal WireGuard VPN:

$ sudo apt install wireguard -yTunggu hingga file selesai diunduh dan diinstal.

Langkah 3: Dapatkan Kunci Privat dan Publik

Anda memerlukan kunci-kunci ini untuk menjalankan WireGuard VPN di Ubuntu Anda. Masukkan perintah berikut untuk mendapatkan private key:

$ wg genkey | sudo tee /etc/wireguard/private.keyLalu masukkan perintah berikut untuk mendapatkan public key:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyLangkah 4: Konfigurasi IPv4 dan IPv6 Anda

Sekarang kita perlu mengatur rentang alamat IP sebagai bagian dari server WireGuard VPS Anda. Saya akan menggunakan rentang IP acak, tetapi Anda bisa mengganti alamat dalam baris perintah sesuai kebutuhan. Gunakan nano dengan perintah berikut:

$ sudo nano /etc/wireguard/wg0.confKemudian masukkan baris-baris berikut untuk mengonfigurasi rentang IP:

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = truePada prompt yang muncul, simpan file tersebut.

Langkah 5: Konfigurasi Port Forwarding dan File /etc/sysctl.conf

Di sini kita perlu mengubah baris pada folder yang disebutkan sebelumnya agar koneksi dapat berjalan nantinya. Masukkan perintah pertama untuk membuka file /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confKemudian tambahkan baris-baris berikut satu per satu untuk mengaktifkan forwarding:

net.ipv4.ip_forward=1

Lalu tambahkan baris ini jika Anda akan menggunakan IPv6:

net.ipv6.conf.all.forwarding=1

Buka terminal dan masukkan beberapa perintah berikut untuk membaca nilai input dan output Anda:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

Dan berikut ini untuk IPv6:

net.ipv6.conf.all.forwarding = 1

Langkah 6: Sesuaikan Firewall (Opsional)

Pada langkah ini, kita perlu mengonfigurasi firewall, yang diperlukan oleh banyak program berbasis jaringan yang diinstal di Ubuntu. Pertama, temukan antarmuka jaringan publik server Anda dengan perintah ini:

$ ip route list defaultKemudian cari baris ini pada output-nya:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 menunjukkan antarmuka jaringan publik. Anda perlu menambahkannya ke tabel IP Anda. Buka file konfigurasi:

$ sudo nano /etc/wireguard/wg0.confArahkan ke bagian paling akhir file dan tambahkan blok teks berikut, cukup salin dan tempel:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEHapus baris yang tidak relevan tergantung apakah Anda akan menggunakan IPv4 atau IPv6. Sekarang kita masuk ke bagian penting, yaitu membuat pengecualian untuk port UDP tempat WireGuard berjalan. Secara default, port ini adalah 51820, jadi inilah port yang perlu kita buka. Masukkan perintah:

$ sudo ufw allow 51280/udpSekarang aktifkan lalu nonaktifkan UFW dengan cepat untuk memuat perubahan yang sudah Anda buat:

$ sudo ufw disable

$ sudo ufw enableKemudian periksa aturan UFW dengan perintah berikut:

$ sudo ufw statusOutput-nya akan terlihat seperti ini:

Untuk Tindakan Dari

— —— —-

51820/udp Izinkan Di Mana Saja

OpenSSH IZINKAN Di Mana Saja

51820/udp (v6) IZINKAN Di Mana Saja (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Langkah 7: Mengonfigurasi Server

Sekarang klien WireGuard sudah terpasang dan siap digunakan. Anda bisa menghubungkannya ke server mana pun yang sudah Anda buat atau beli. Jika ingin membuat server WireGuard VPS sendiri untuk digunakan sebagai VPN, ikuti langkah berikut.

Kita akan menggunakan tiga perintah untuk melakukan ini. Perintah pertama mengatur agar WireGuard berjalan otomatis setiap kali sistem dinyalakan atau di-restart. Perintah kedua menjalankan layanan tersebut, dan perintah ketiga memastikannya tetap berjalan. Masukkan perintah-perintah berikut satu per satu:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Selamat, klien dan server kamu sudah berjalan. Kamu bisa menggunakan klien ini untuk terhubung ke server lain, atau menjalankan klien WireGuard di sistem lain dan menghubungkannya ke host WireGuard VPS milikmu sendiri yang berfungsi sebagai VPN.

Baca Juga : VPS Terbaik untuk VPN di 2022

WireGuard Proxy Terbalik

Salah satu fitur terpenting dari WireGuard VPS adalah kemampuannya untuk digunakan dalam operasi reverse proxy bersama dengan alat seperti Nginx. Proksi terbalik berguna untuk mengatasi Penyensoran internet. Proxy server ini juga sangat berguna untuk memperlancar aliran data dari program dan aplikasi tertentu menuju host tujuan. Berikut panduan singkat cara menggunakan WireGuard reverse proxy dengan Nginx.

Langkah 1: Instal NGINX

Masukkan perintah berikut untuk menginstal Nginx:

sudo apt update -y && sudo apt install -y nginxKemudian masukkan baris ini untuk menjaga web server Nginx tetap berjalan:

sudo systemctl start nginxLangkah 2: Konfigurasi NGINX

Buka file konfigurasi berikut dengan akses superuser:

/etc/nginx/nginx.conf

Sekarang cari bagian yang bertuliskan "stream{dan di sana tambahkan baris tambahan ini:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Keluar dari nano dan jalankan perintah berikut untuk menguji file konfigurasi Nginx:

sudo nginx -tDengan baris-baris ini, Anda telah mengaktifkan port 80, yang diperlukan untuk menjalankan reverse proxy.

Langkah 3: Hubungkan Melalui HTTP Port 80

Sekarang saatnya menghubungkan semuanya. Konfigurasi reverse proxy ini memungkinkan banyak perangkat terhubung ke VPN melalui jaringan yang diblokir, sekaligus meningkatkan performa secara signifikan. Pertama, buka file konfigurasi tunnel di komputer dan ubah port HTTP yang aktif dari 51820 ke 80. Kemudian jalankan WireGuard dan hubungkan — ini akan membuat reverse proxy melalui jaringan menggunakan port 80. Selamat!

Cara Terbaik Menghubungkan VPS ke Jaringan Rumah

Banyak orang yang sering bepergian dan membutuhkan IP statis dari jaringan kerja atau rumah mereka untuk menjalankan tugas-tugas tertentu dapat menggunakan WireGuard VPN di server VPS mereka guna terhubung melalui VPS ke jaringan rumah maupun kantor. Untuk melakukan ini, dibutuhkan sebuah server VPS dan VPN yang terpasang di server tersebut. WireGuard memiliki fitur bawaan untuk keperluan ini, sehingga menjadi salah satu platform terbaik untuk menghubungkan VPN Anda ke jaringan rumah. Konfigurasi Ubuntu VPS ini menghadirkan pengalaman WireGuard VPN yang unik dan memuaskan.

Pilihan yang Tepat

Pilihan yang Tepat

Sebagian besar server Linux menggunakan Ubuntu. Mengapa bukan Anda? Temukan alasan mengapa semua orang memilih Ubuntu, dan dapatkan Ubuntu VPS yang telah dioptimalkan

Dapatkan Ubuntu VPS AndaKesimpulan

Jika kamu membutuhkan server VPS untuk menjalankan VPN WireGuard, kamu bisa memilih VPS Ubuntu Linux elit. Hadir dengan pembaruan terbaru dan lebih dari 12 pilihan pusat data di berbagai lokasi. Kompatibel penuh dengan berbagai layanan VPN, termasuk WireGuard, dan siap menangani kebutuhan seperti reverse proxy serta menghubungkan VPS ke jaringan kantor atau rumah Anda. Server Ubuntu dari Cloudzy dilengkapi keamanan ketat, penagihan fleksibel, berbagai opsi pembayaran, dan garansi uang kembali 14 hari!

Pertanyaan yang Sering Diajukan

OpenVPN vs WireGuard, mana yang lebih cepat?

Protokol Wireguard's UDP menjadikannya salah satu layanan VPN tercepat di dunia, bahkan melampaui OpenVPN. Ada beberapa kekurangan, tapi tidak ada yang signifikan.

Apakah WireGuard VPN Gratis?

Ya. Wireguard gratis dan bersumber terbuka. Anda dapat menginstal kliennya secara gratis dan mengonfigurasi server sendiri, atau membeli satu jika ingin sumber daya khusus. Klien dan layanannya gratis.

Apakah Saya Perlu Port Forwarding untuk WireGuard?

Anda mungkin perlu meneruskan beberapa port agar WireGuard dapat berjalan di Linux. Dalam panduan ini, kami menggunakan port 80 untuk reverse proxy dan port 51820 untuk penggunaan VPN biasa.