Koneksi Remote Desktop Protocol (RDP) terus-menerus menjadi sasaran serangan dari penjahat siber yang mengeksploitasi kata sandi lemah, port yang terbuka, dan kontrol keamanan yang tidak memadai. Memahami cara mengamankan RDP sangat penting karena penyerang berhasil mengompromi 90% server RDP yang terekspos dalam hitungan jam.

Risiko yang langsung dihadapi antara lain: serangan brute-force pada kata sandi, pencurian kredensial, penyebaran ransomware, dan pergerakan lateral di dalam jaringan. Solusi yang telah terbukti adalah: akses khusus VPN, autentikasi multi-faktor, Network Level Authentication, kebijakan kata sandi yang kuat, dan tidak pernah mengekspos RDP langsung ke internet.

Panduan ini menunjukkan secara tepat cara mengamankan koneksi remote desktop menggunakan langkah-langkah keamanan yang telah teruji dan mampu menghentikan serangan sebelum berhasil.

Apa Itu RDP?

Remote Desktop Protocol (RDP) adalah teknologi Microsoft untuk mengontrol komputer lain melalui jaringan. Teknologi ini mentransmisikan data layar, input keyboard, dan gerakan mouse antara perangkat, memungkinkan kendali jarak jauh seolah-olah Anda duduk langsung di depan mesin tersebut.

RDP menggunakan port 3389 secara default dan dilengkapi enkripsi dasar, tetapi pengaturan default ini menciptakan celah keamanan yang signifikan dan secara aktif dieksploitasi oleh penyerang.

Apakah RDP Aman?

Tidak. RDP tidak aman dengan pengaturan default.

Fakta-faktanya: RDP hanya menyediakan enkripsi 128-bit secara default. Penjahat siber menargetkan RDP dalam 90% serangan yang berhasil. Server RDP yang terekspos ke internet menghadapi ribuan percobaan serangan setiap harinya.

Mengapa RDP rentan: Autentikasi default yang lemah membuka celah bagi serangan brute-force. Tidak adanya Network Level Authentication membuat halaman login terekspos ke penyerang. Port default 3389 terus-menerus dipindai oleh alat otomatis. Tidak adanya autentikasi multi-faktor bawaan menjadikan kata sandi sebagai satu-satunya lapisan perlindungan.

Solusinya: RDP baru benar-benar aman ketika Anda menerapkan beberapa lapisan keamanan, termasuk akses VPN, autentikasi yang kuat, kontrol jaringan yang tepat, dan pemantauan berkelanjutan. Analisis terbaru menunjukkan bahwa kesalahan manusia tetap menjadi penyebab utama kebocoran keamanan, dengan 68% di antaranya melibatkan unsur manusia yang tidak berniat jahat, seperti terjebak rekayasa sosial atau melakukan kesalahan konfigurasi.

Dampak finansial dari kegagalan keamanan ini sangat besar. Biaya pelanggaran data mencapai rekor tertinggi pada 2024, dengan rata-rata biaya global mencapai $4,88 juta per insiden - meningkat 10% dari tahun sebelumnya, yang sebagian besar didorong oleh gangguan operasional bisnis dan biaya pemulihan.

Masalah Keamanan Umum pada Koneksi Remote Desktop

Masalah keamanan koneksi remote desktop yang paling sering dieksploitasi meliputi:

| Kategori Kerentanan | Masalah Umum | Metode Serangan |

| Kelemahan Autentikasi | Kata sandi lemah, MFA yang tidak ada | Serangan brute-force |

| Paparan Jaringan | Akses internet langsung | Pemindaian otomatis |

| Masalah Konfigurasi | NLA dinonaktifkan, sistem tidak diperbarui | Eksploitasi kerentanan yang sudah diketahui |

| Masalah Kontrol Akses | Privilege berlebih | Pergerakan lateral |

Kerentanan BlueKeep (CVE-2019-0708) menunjukkan betapa cepatnya masalah ini bisa berkembang. Celah eksekusi kode jarak jauh ini memungkinkan penyerang mendapatkan kendali penuh atas sistem tanpa autentikasi, dan berdampak pada jutaan sistem Windows yang tidak diperbarui.

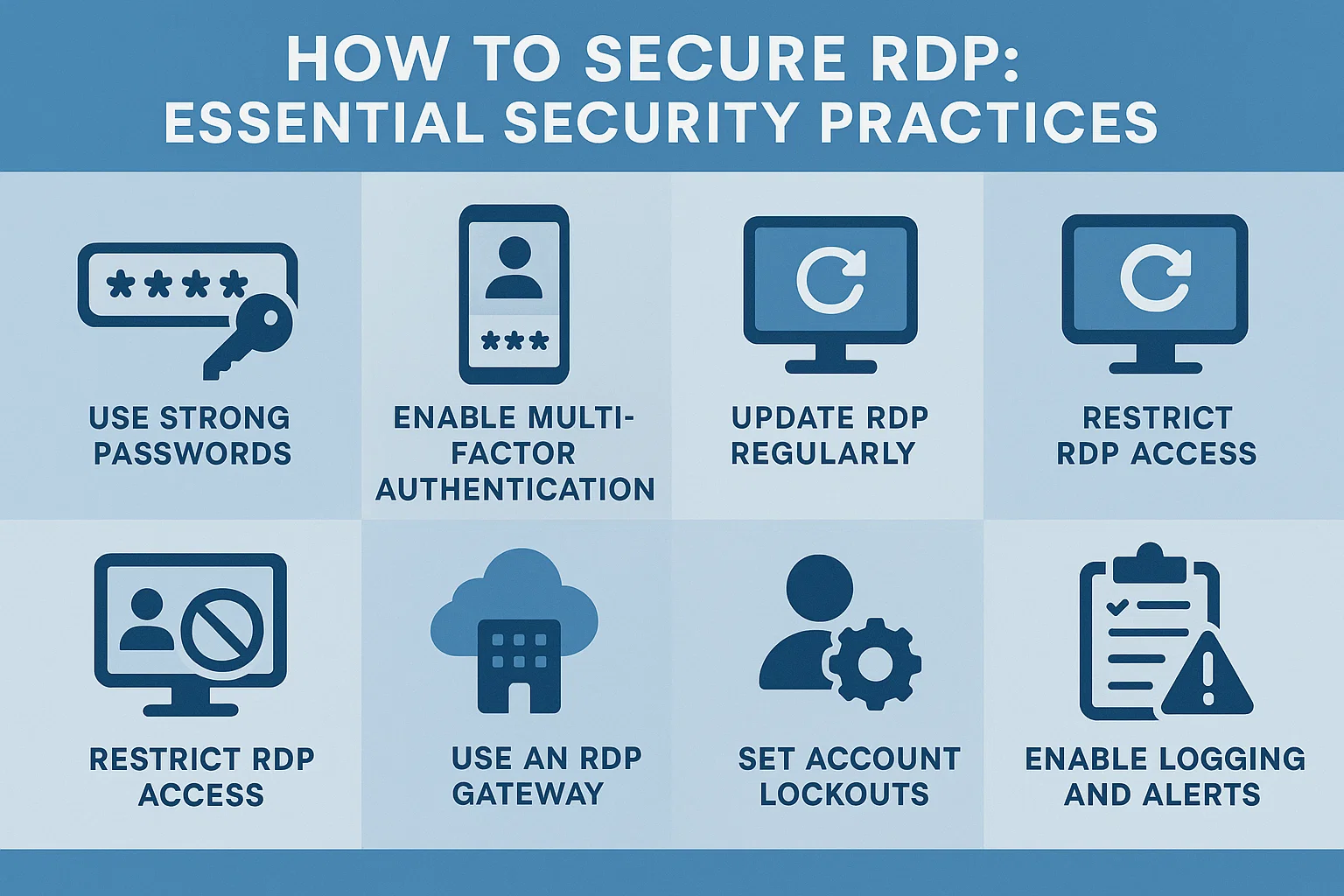

Cara Mengamankan RDP: Praktik Keamanan yang Wajib Diterapkan

Praktik keamanan akses jarak jauh ini terbukti efektif jika diterapkan secara bersamaan.

Jangan Pernah Mengekspos RDP Langsung ke Internet

Aturan ini tidak bisa ditawar saat mengamankan RDP. Mengekspos port 3389 langsung ke internet menciptakan permukaan serangan yang akan ditemukan dan dieksploitasi oleh alat otomatis dalam hitungan jam.

Saya pernah melihat server menerima lebih dari 10.000 percobaan login yang gagal hanya dalam sehari setelah terekspos ke internet. Penyerang menggunakan botnet khusus yang terus-menerus memindai layanan RDP dan melancarkan serangan credential stuffing terhadap server yang ditemukan.

Implementasi: Blokir semua akses internet langsung ke port RDP melalui aturan firewall, dan terapkan kebijakan akses khusus VPN.

Gunakan Kata Sandi yang Kuat dan Unik

Keamanan kata sandi adalah fondasi dari keamanan remote desktop Windows dan harus memenuhi standar ancaman terkini untuk menangkal metode serangan modern.

Persyaratan CISA yang efektif:

- Minimal 16 karakter dengan kompleksitas penuh

- Kata sandi unik yang tidak pernah digunakan ulang di sistem lain

- Rotasi rutin untuk akun dengan hak istimewa

- Tidak mengandung kata dari kamus atau informasi pribadi

Konfigurasi: Atur kebijakan kata sandi melalui Group Policy di Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy. Ini memastikan penerapan yang berlaku di seluruh domain.

Aktifkan Network Level Authentication (NLA)

Network Level Authentication mengharuskan autentikasi sebelum sesi RDP dimulai, sehingga memberikan perlindungan penting untuk mengamankan protokol koneksi jarak jauh.

NLA mencegah penyerang mencapai layar login Windows, memblokir percobaan koneksi yang memakan banyak sumber daya, dan mengurangi beban server akibat percobaan autentikasi yang gagal.

Langkah-Langkah Konfigurasi:

- Buka System Properties di server target

- Navigasi ke tab Remote

- Aktifkan "Allow connections only from computers running Remote Desktop with Network Level Authentication"

Terapkan Autentikasi Multi-Faktor (MFA)

Multi-Factor Authentication mencegah serangan berbasis kredensial dengan meminta verifikasi tambahan di luar kata sandi. Ini adalah peningkatan tunggal paling efektif untuk keamanan koneksi remote desktop Windows.

| Metode MFA | Tingkat Keamanan | Waktu Implementasi | Terbaik Untuk |

| Microsoft Authenticator | Tinggi | 2-4 jam | Sebagian besar lingkungan |

| Verifikasi SMS | Sedang | 1 jam | Penyebaran cepat |

| Token Perangkat Keras | Sangat Tinggi | 1-2 hari | Zona keamanan tinggi |

| Kartu Pintar | Sangat Tinggi | 2-3 hari | Lingkungan Enterprise |

Microsoft Authenticator memberikan keseimbangan terbaik antara keamanan dan kemudahan penggunaan di sebagian besar penerapan. Pengguna beradaptasi dengan cepat setelah memahami manfaat perlindungannya.

Wajibkan Akses VPN

Koneksi VPN membuat terowongan terenkripsi yang melindungi seluruh lalu lintas jaringan, termasuk sesi RDP. Pendekatan ini memberikan perlindungan paling andal untuk praktik terbaik akses jarak jauh yang aman.

Manfaat Keamanan VPN:

- Enkripsi semua saluran komunikasi

- Autentikasi terpusat dan pencatatan akses

- Kontrol akses di tingkat jaringan

- Pembatasan geografis bila diperlukan

Ketika pengguna terhubung melalui VPN terlebih dahulu, mereka melakukan autentikasi dua kali: sekali ke layanan VPN dan sekali lagi ke sesi RDP. Autentikasi ganda ini secara konsisten memblokir akses tidak sah di yang penyedia RDP terbaik implementasi.

Siapkan Jump Host

Jump host berfungsi sebagai titik masuk terkontrol untuk akses RDP internal, menyediakan pemantauan terpusat dan kontrol keamanan yang memperkuat penerapan remote desktop yang lebih aman.

Arsitektur Jump Host:

- Server khusus yang hanya dapat diakses melalui VPN

- Pencatatan dan perekaman sesi secara lengkap

- Kontrol akses terperinci per pengguna

- Pemantauan keamanan otomatis

Jump host bekerja paling efektif jika dikombinasikan dengan alat manajemen koneksi yang mengotomatiskan proses multi-hop sekaligus menjaga jejak audit secara penuh.

Amankan RDP dengan Sertifikat SSL

Sertifikat SSL/TLS memberikan enkripsi yang lebih kuat dibanding keamanan bawaan RDP dan mencegah serangan man-in-the-middle yang dapat mencegat kredensial dan data sesi.

Implementasi Sertifikat:

- Buat sertifikat untuk semua server RDP

- Konfigurasikan layanan RDP agar memerlukan autentikasi sertifikat

- Sebarkan informasi certificate authority ke sistem klien

- Pantau kedaluwarsa dan pembaruan sertifikat

Sertifikat dari certificate authority tepercaya memberikan keamanan yang lebih baik dibanding sertifikat self-signed, sekaligus menyederhanakan konfigurasi klien di lingkungan enterprise.

Batasi Akses Menggunakan Solusi PAM

Solusi Privileged Access Management (PAM) memberikan kendali penuh atas akses RDP, dengan menerapkan izin just-in-time dan manajemen kredensial otomatis untuk mengamankan protokol koneksi jarak jauh.

Kemampuan PAM:

- Penyediaan akses sementara berdasarkan permintaan yang disetujui

- Rotasi dan injeksi kata sandi otomatis

- Pemantauan dan perekaman sesi secara real-time

- Keputusan akses berbasis risiko menggunakan analitik perilaku

Delinea Secret Server terintegrasi dengan Active Directory sekaligus menyediakan kontrol lanjutan yang dibutuhkan untuk implementasi keamanan remote desktop Windows di lingkungan enterprise.

Konfigurasi Keamanan Lanjutan

Konfigurasi ini melengkapi praktik keamanan dasar dan memberikan perlindungan berlapis.

Ubah Port Default RDP

Mengubah RDP dari port 3389 memblokir alat pemindai otomatis yang secara khusus menarget port default. Meskipun bukan perlindungan menyeluruh, perubahan port terbukti mengurangi percobaan serangan hingga sekitar 80% berdasarkan analisis log.

Implementasi: Ubah pengaturan registry atau gunakan Group Policy untuk menetapkan port kustom, lalu perbarui aturan firewall agar mengizinkan port baru sekaligus memblokir port 3389.

Konfigurasikan Kebijakan Lockout Akun

Kebijakan lockout akun secara otomatis menonaktifkan akun setelah sejumlah percobaan autentikasi yang gagal, memberikan perlindungan efektif terhadap serangan brute-force.

Konfigurasi Group Policy:

- Buka Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Account Lockout Policy

- Atur ambang lockout: 3-5 percobaan gagal

- Atur durasi lockout: 15-30 menit

- Seimbangkan kebutuhan keamanan dengan produktivitas pengguna

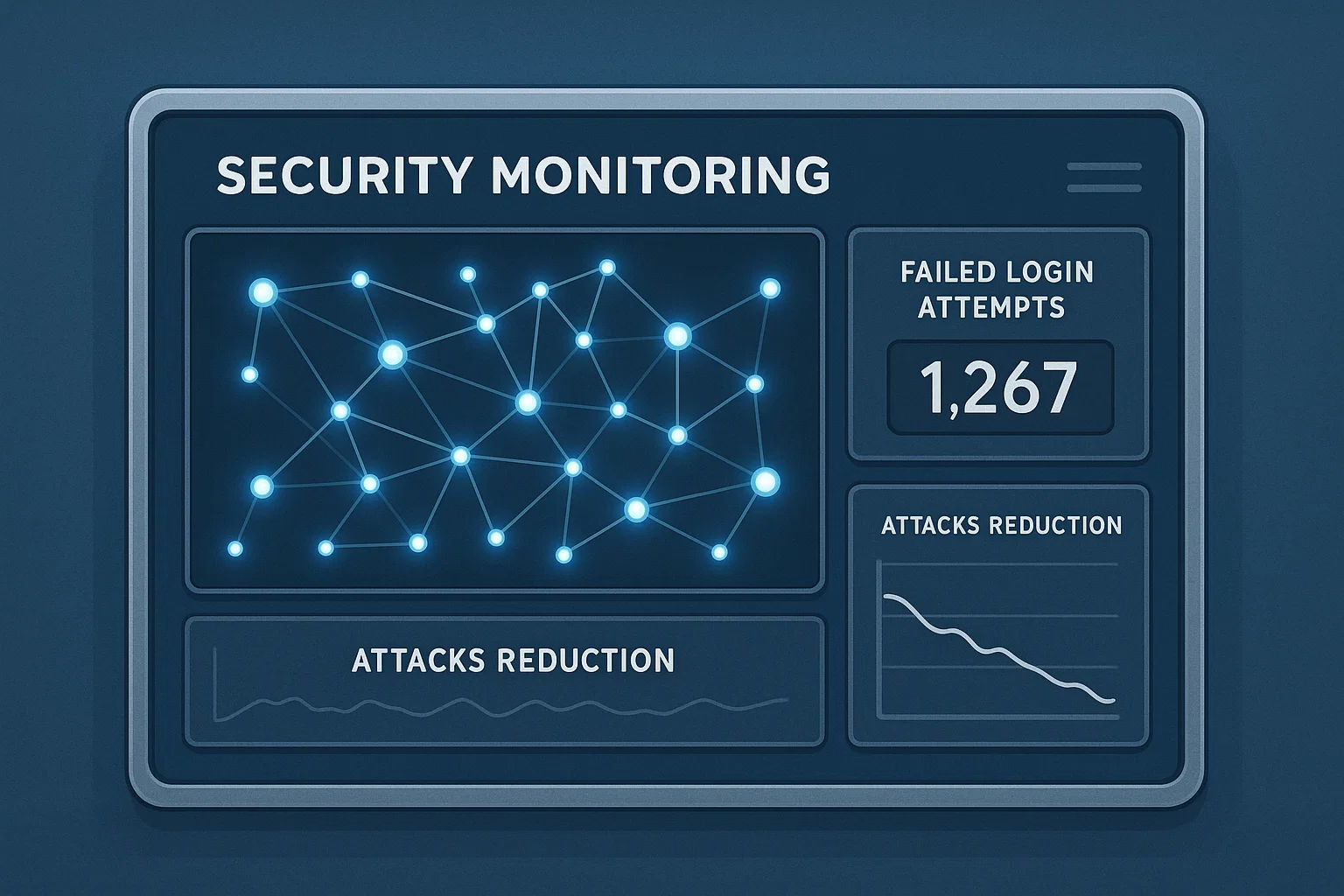

Pantau Aktivitas RDP

Sistem SIEM (Security Information and Event Management) menyediakan pemantauan terpusat yang mengkorelasikan event RDP dengan data keamanan lainnya untuk mendeteksi ancaman dan pola serangan.

Persyaratan Pemantauan:

- Pengumpulan Windows Event Log untuk semua server RDP

- Peringatan otomatis untuk kegagalan autentikasi

- Deteksi anomali geografis pada sumber koneksi

- Integrasi dengan feed intelijen ancaman

Platform connection manager dapat memberikan visibilitas tambahan terhadap perilaku sesi dan membantu mengidentifikasi pola akses mencurigakan yang perlu diselidiki.

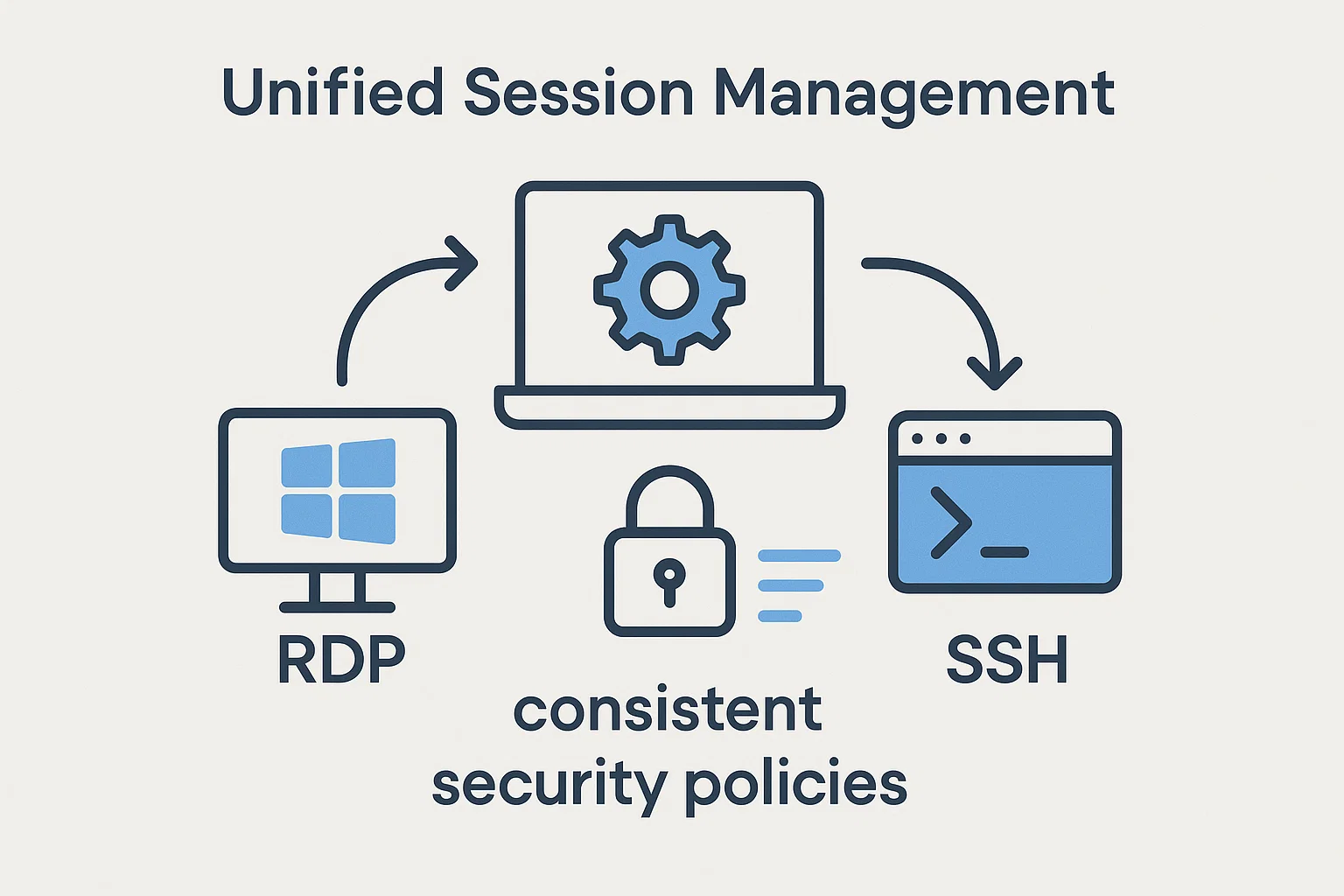

Manajemen Sesi Terpadu

Platform modern mendukung pengelolaan beberapa sesi jarak jauh untuk RDP maupun SSH melalui antarmuka terpadu, sehingga kebijakan keamanan tetap konsisten di berbagai metode akses.

Keuntungan Manajemen Terpadu:

- Satu titik autentikasi untuk semua akses jarak jauh

- Kebijakan keamanan yang konsisten di seluruh protokol

- Perekaman sesi dan jejak audit terpusat

- Pengalaman pengguna yang lebih mudah tanpa mengorbankan keamanan

Implementasi Delinea Secret Server

Solusi seperti Delinea Secret Server menyediakan manajemen akses jarak jauh dengan hak istimewa secara menyeluruh, dilengkapi credential vaulting terintegrasi yang menghilangkan eksposur kata sandi sekaligus menjaga jejak audit secara lengkap.

Alur Kerja PRA:

- Pengguna mengajukan akses melalui platform terpusat

- Sistem memvalidasi identitas dan izin berdasarkan kebijakan yang telah ditetapkan

- Kredensial diambil dan diinjeksi ke sesi secara otomatis

- Seluruh aktivitas sesi direkam secara real-time

- Akses berakhir secara otomatis sesuai jadwal yang ditentukan

Pendekatan ini mencegah pencurian kredensial sekaligus menghasilkan jejak audit terperinci yang dibutuhkan untuk memenuhi kepatuhan terhadap framework keamanan.

Langkah Keamanan Tambahan

Langkah-langkah tambahan ini melengkapi praktik keamanan inti dan memberikan perlindungan berlapis untuk keamanan RDP secara menyeluruh. Praktik utama membentuk lini pertahanan pertama Anda, sementara kontrol tambahan ini semakin mempersempit permukaan serangan dan memperkuat postur keamanan secara keseluruhan.

Perbarui Perangkat Lunak Secara Rutin

Pembaruan keamanan rutin menangani kerentanan yang baru ditemukan dan aktif dieksploitasi oleh penyerang. Kerentanan RDP kritis seperti BlueKeep (CVE-2019-0708) dan DejaBlue membuktikan betapa pentingnya patching tepat waktu dan besarnya risiko jika pembaruan ditunda.

Jeda waktu dalam proses patching menciptakan celah kerentanan yang berbahaya. Riset menunjukkan bahwa organisasi membutuhkan waktu jauh lebih lama untuk menerapkan perbaikan keamanan dibandingkan waktu yang dibutuhkan penyerang untuk mengeksploitasinya — rata-rata 55 hari untuk menambal 50% kerentanan kritis, sementara eksploitasi massal biasanya sudah dimulai dalam lima hari setelah kerentanan dipublikasikan.

Manajemen Pembaruan

- Penerapan patch otomatis untuk semua sistem yang mengaktifkan RDP

- Berlangganan Microsoft Security Bulletins

- Menguji pembaruan di lingkungan staging sebelum diterapkan ke produksi

- Prosedur patching darurat untuk kerentanan kritis

Manajemen Sesi

Konfigurasi sesi yang tepat mencegah koneksi yang tidak aktif tetap terbuka dan rentan terhadap eksploitasi.

| Pengaturan | Nilai | Manfaat Keamanan |

| Waktu Henti Idle | 30 menit | Pemutusan Otomatis |

| Batas Sesi | 8 jam | Autentikasi ulang paksa |

| Batas Koneksi | 2 per pengguna | Cegah pembajakan |

Nonaktifkan Fitur Berisiko

Fitur pengalihan RDP dapat membuka jalur eksfiltrasi data dan sebaiknya dinonaktifkan kecuali memang dibutuhkan.

| Fitur | Risiko | Nonaktifkan Metode |

| Papan klip | Pencurian data | Kebijakan Grup |

| Printer | Injeksi Malware | Template Administratif |

| Penggerak | Akses file | Pengaturan Registry |

Kesimpulan

Mengamankan RDP memerlukan beberapa lapisan keamanan sekaligus, bukan hanya mengandalkan satu metode perlindungan. Pendekatan paling efektif menggabungkan akses VPN, autentikasi yang kuat, pemantauan yang tepat, dan pembaruan rutin.

Jangan pernah mengekspos RDP langsung ke internet, apa pun langkah keamanan lain yang sudah diterapkan. Gunakan kebijakan VPN-first atau solusi RDP Gateway yang menyediakan jalur akses terkontrol dengan kemampuan audit penuh.

Keamanan RDP yang efektif membutuhkan perhatian berkelanjutan terhadap ancaman baru dan penilaian keamanan berkala untuk menjaga efektivitas perlindungan. Untuk solusi yang dikelola secara profesional, pertimbangkan hosting server RDP yang menerapkan langkah-langkah keamanan komprehensif secara bawaan.