💡 Примітка: Ознайомтеся з Cloudzy від Windows VPS, оптимізований для максимальної продуктивності та безпеки. Незалежно від того, налаштовуєте ви віддалений доступ чи розміщуєте додатки, наш VPS забезпечує надійне перенаправлення портів без компромісів.

Виникли проблеми з тим, щоб брандмауер дозволив з'єднання SSH?

Хочете зробити свій Windows VPS безпечнішим, але не знаєте, як налаштувати перенаправлення портів?

Не хвилюйтеся, тому що тут ви знайдете прості пошагові інструкції з налаштування перенаправлення портів на Windows VPS.

Я старався пояснити все простою мовою, щоб кожен міг скористатися цим посібником без додаткових пошуків. Також я розповім про один корисний трюк який дозволяє обійти проблему зовсім. Але що таке перенаправлення портів і навіщо вам це потрібно? Коли варто розглянути перенаправлення портів?

На ці питання я відповім у першому розділі цього посібника. Якщо ви вже це знаєте або поспішаєте, можете пропустити це і перейти прямо до інструкцій.

Що таке перенаправлення портів?

Перенаправлення портів може видатися складною концепцією або простою, як кілька кліків, залежно від того, що ви з ним робитимете. Теоретично перенаправлення портів просто визначити: це відображення IP-адреси та номера порту на іншу IP-адресу та інший номер порту.

Чому б кому-небудь це робити? Тому що одна з двох пар зовнішня, а інша — внутрішня. Але спочатку коротке пояснення. Хоча IP-адреса — це спосіб знайти окремі пристрої, порт визначає служби або програми які запущені на пристрої в мережі. Ви також можете змінити порт віддаленої стільниці для вашого Windows VPS.

Ваша локальна мережа, наприклад, складається з вашого ноутбука, принтера, пристрою для трансляції, смарт-телевізора, вашого телефону з підтримкою WiFi тощо. Кожен має свою IP-адресу, і кожен обмінюється даними через різні порти. Але всі ці адреси внутрішні, дійсні лише в межах вашої локальної мережі (LAN). За замовчуванням вони зазвичай мають вигляд 192.168.1.1, тому вони далеко не унікальні.

В Інтернеті ж є сервери, маршрутизатори та інші пристрої, які розпізнаються за набором унікальних, постійних IP-адрес. Це зовнішні адреси (і порти, коли йдеться про передачу даних). Між ними знаходяться маршрутизатори або трансляційні таблиці адрес (NAT), які дозволяють внутрішнім комп'ютерам спілкуватися з зовнішніми сервісами (наприклад вебсервісами), залишаючись приховані.

Якщо хост із зовнішної мережі хоче підключитися до одного з ваших пристроїв у внутрішній мережі, він повинен знати IP-адресу та порт цього пристрою для з'єднання з маршрутизатором. Це робить ще безпечнішим ваш брандмауер, який фактично блокує всі порти окрім кількох, припиняючи передачу даних. Разом вони забезпечують додатковий рівень захисту від хакерів або DDoS (прямих атак відмови в обслуговуванні). Звичайно, ви завжди можете взяти активнішу роль і сканувати ваші порти за допомогою Netcat listener. Але що якщо ви хочете дозволити деяким даним проходити?

Windows VPS Хостинг

Windows VPS Хостинг

Ознайомтеся з нашими доступними тарифами Windows VPS: потужне залізо, мінімальна затримка та безкоштовний Windows на ваш вибір!

Отримати безкоштовний WindowsЧому перенаправлення портів важливе?

Проксування портів важливо, якщо ви плануєте розміщувати онлайн-гру або використовувати конкретну програму для спільного використання вашого віддаленого робочого столу. Звичайно, є найпопулярніше використання проксування портів, з'єднання SSH. Безпечне з'єднання Shell (SSH) використовує конкретний порт, який повинен бути відкритий брандмауером. Крім того, як частина додаткових заходів безпеки, ви можете змінити стандартний порт SSH, створюючи додаткові перешкоди для потенційних зловмисників.

Без визначення, через який порт повинні проходити дані, ви не зможете робити нічого з цього. Є ще й проблема з правилами проксування портів для вашого брандмауера. Якщо ви неправильно налаштуєте свій брандмауер, він може заблокувати важливі служби від підключення до Інтернету.

Є й інші загрози: мені трапилось помилково призначити дві різні програми на один і той же порт, і, звичайно, жодна не працювала. Мені знадобився час, щоб це з'ясувати, а це може бути дуже шкідливо, якщо ви ведете бізнес.

Тепер, коли підґрунтя готове, ми можемо перейти до безпосередньо проксування портів. Отже, досить слів, переходимо до портів.

Як налаштувати перенаправлення портів на Windows VPS?

Якщо у вас є Windows VPS, проксування портів буде ще важливішим, тому що вам точно потрібно буде налаштувати з'єднання SSH. Вам також потрібно дозволити клієнтам підключатися до вашого вебсервера. Існують різні способи налаштування проксування портів на Windows VPS, але ми розглянемо лише простий графічний варіант. Рішення через командний рядок працює так само добре, але це набагато більше роботи.

Також читайте : Список 6 найкращих брандмауерів для Windows 10 на 2022 рік

Налаштування переадресації портів на Windows VPS потребує кількох простих кроків. Виконуйте їх послідовно, використовуючи Windows Firewall як основний інструмент. Процес однаковий для Windows 10, Windows Server 2019 та інших версій Windows.

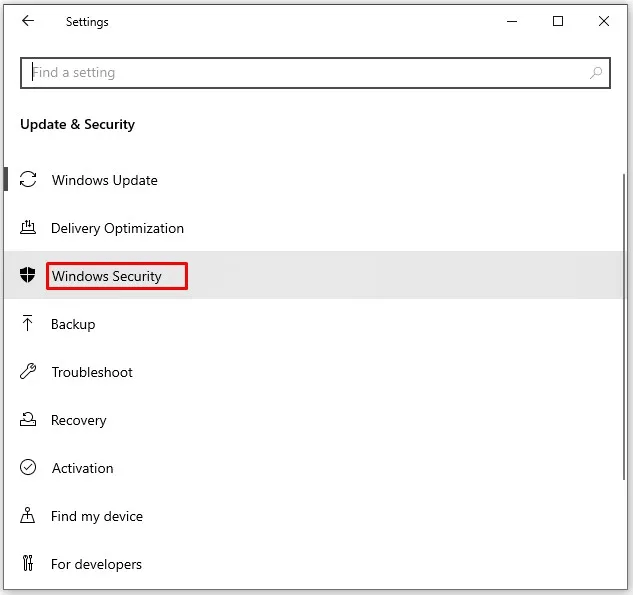

Крок 1: відкрийте параметри

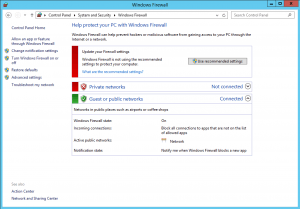

Відкрийте параметри (Settings) або Панель керування через меню Пуск — просто пошукайте потрібне. На головному екрані параметрів перейдіть до розділу Система та безпека. Далі натисніть на Windows Security (або Windows Firewall).

На цьому екрані зазвичай є бічна панель ліворуч. Переглядайте її елементи та виберіть Додаткові параметри. Якщо бічної панелі немає, шукайте внизу екрана.

Крок 2. Відкрийте параметри Defender

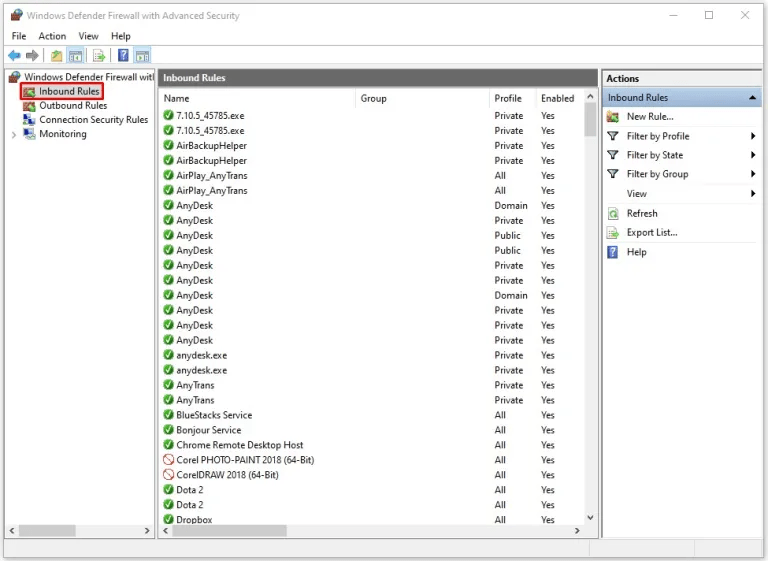

З'явиться нове вікно під назвою «Windows Defender Firewall з розширеною безпекою».

Крок 3. Знайдіть вхідні правила

Ліворуч ви побачите дві категорії, на яких треба зупинитися. Це Правила для вхідних підключень та Правила для вихідних підключень.

Але що означають ці терміни в розумінні Windows? Ось визначення:

- Вхідні правила: ці правила контролюють трафік, якому дозволено входити у вашу внутрішню мережу (ваш ПК або VPS), визначаючи, які джерела та порти мають доступ.

- Правила вихідного трафіку: ці правила контролюють трафік, якому дозволено виходити з вашої системи в зовнішню мережу (зазвичай в Інтернет) — знову ж таки через порти.

Windows VPS Хостинг

Windows VPS Хостинг

Ознайомтеся з нашими доступними тарифами Windows VPS: потужне залізо, мінімальна затримка та безкоштовний Windows на ваш вибір!

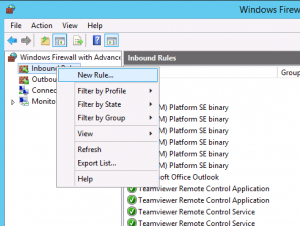

Отримати безкоштовний WindowsКрок 4. Визначте нове правило

Розпочнемо налаштування переадресації портів на Windows.

Спочатку клацніть правою кнопкою на пункт Правила для вхідних підключень та виберіть «Нове правило».

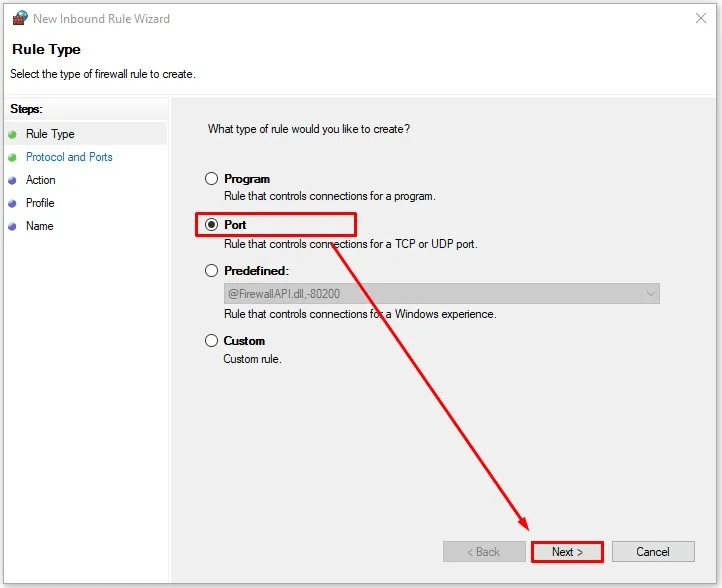

Відкриється вікно Майстра, який допоможе пройти решту кроків. Як видно на скріншоті, Windows Firewall дозволяє створювати різні типи правил. Оскільки ви налаштовуєте переадресацію портів, виберіть з переліку Порт перед натисненням Далі.

Крок 5. Введіть деталі

Тепер настає ключовий крок, де ви вказуєте тип та номер портів для переадресації.

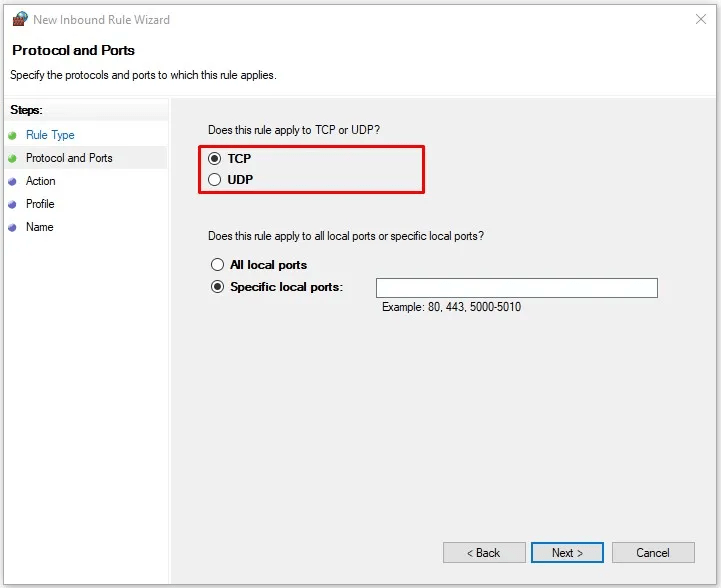

Перше питання стосується типу протоколу, який використовуватиме цей порт. TCP та UDP — обидва протоколи передачі даних, але вони відрізняються у деяких важливих аспектах. Наприклад, UDP швидший, але має вищий відсоток втрати пакетів порівняно з повільнішим TCP.Якщо ви не впевнені, який протокол використовує порт і його сервіс, краще пройти майстра двічі та додати правила для обох типів.

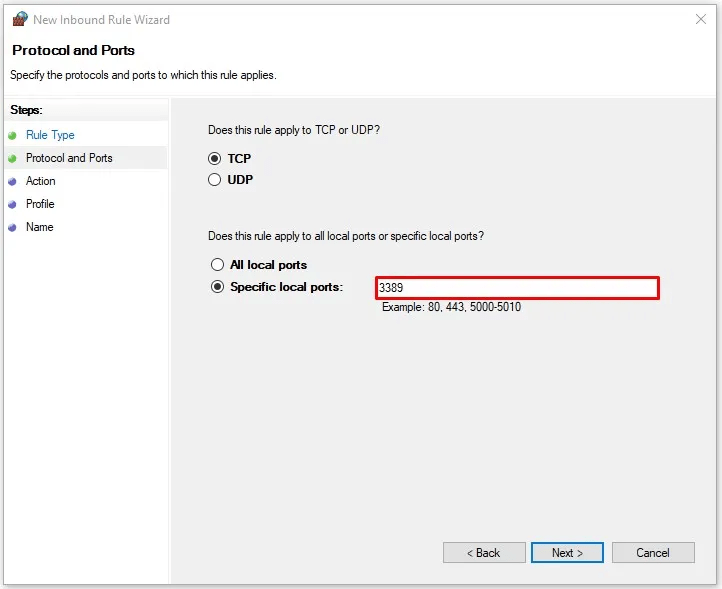

Крок 6. Створіть правило

Наступна частина дає вам ще один вибір: застосувати правило до всіх портів або тільки до конкретних портів, які ви визначите. Зазвичай не варто обирати варіант «Усі локальні порти», незалежно від ситуації. Оберіть «Конкретні локальні порти» та перейдіть до текстового поля, щоб їх указати.

Якщо потрібно додати правило для кількох портів одночасно, розділяйте їх комою, наприклад:

“8080, 443, 3000”

Звичайно, ви можете також указати більший діапазон портів. Для цього потрібно написати перший і останній номер порту в діапазоні та розділити їх дефісом:

“8000-8800”

Ви також можете поєднати обидва методи, щоб отримати всі порти в одному місці:

“443, 3000, 8000-8800”

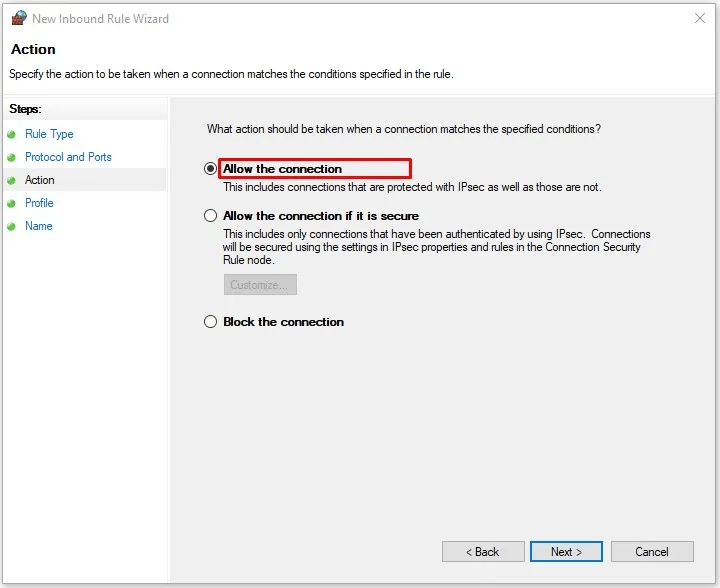

Крок 7. Виберіть тип правила

На цьому екрані ви вирішуєте, яке правило застосувати до визначених портів. Хочете дозволити передачу даних? Виберіть першу опцію, «Дозволити підключення». Якщо натомість потрібно заблокувати перенаправлення портів, виберіть «Заблокувати підключення». Є й третій варіант, але він не стосується нашого завдання.

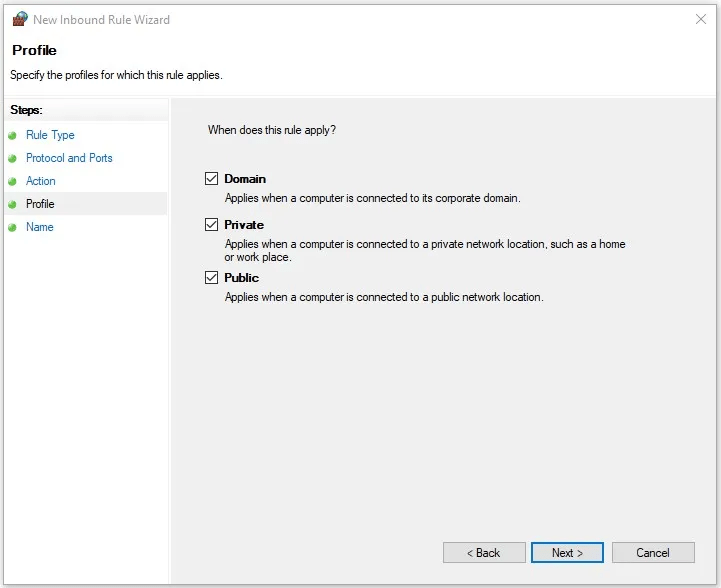

Крок 8. Визначте область дії правила

На наступному етапі Майстер запитає: «Коли застосовується це правило?» Виберіть Public, оскільки з VPS корпоративні та приватні мережі виключені. Для надійності можете встановити галочку для всіх трьох варіантів. Натисніть «Далі», щоб перейти до останнього кроку.

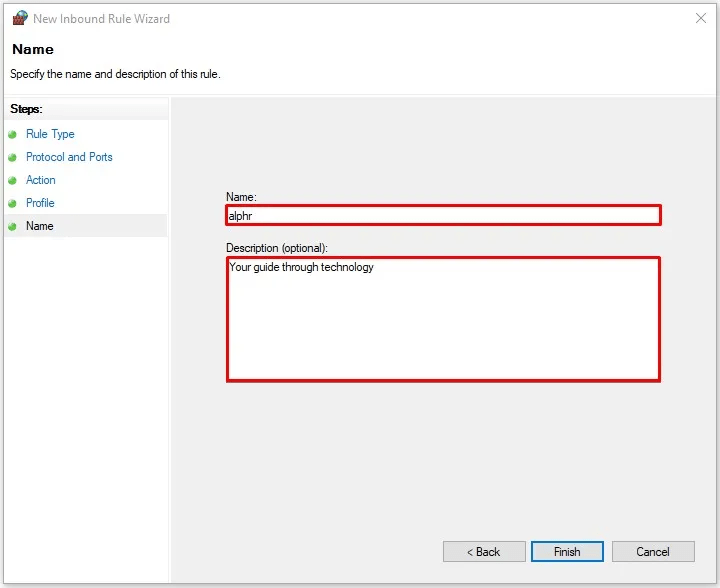

Крок 9. Завершіть налаштування

На цьому екрані ви даєте правилу назву та, якщо потрібно, опис. Назва обов'язкова й необхідна для завершення правила. Опис необов'язковий, але допоможе вам знайти це правило пізніше. Натисніть «Готово» — і все буде завершено!

Крок 10. Вихідні правила

Технічно ви завершили налаштування правила для вхідного трафіку. Можливо, вам знадобиться повторити те ж саме для правила вихідного трафіку. Але це не мало чим відрізняється, оскільки всі кроки однакові.

Читайте також: зміна порту Remote Desktop на Windows VPS

Готово, чи справді?

Якщо ви дотримувались наведених кроків, то вже знаєте, як налаштувати перенаправлення портів на Windows VPS. Ці знання допоможуть вам розв'язати майже будь-яку подібну проблему. Однак деякі питання можуть виявитися складнішими. Мережеві адміністратори займаються цим тому, що це дійсно складна робота під капотом. Наприклад, як дізнатися, чи вже якась інша програма використовує порт, який ви призначаєте? Як використовувати перенаправлення портів для захисту веб-сервера?

Windows VPS Хостинг

Windows VPS Хостинг

Ознайомтеся з нашими доступними тарифами Windows VPS: потужне залізо, мінімальна затримка та безкоштовний Windows на ваш вибір!

Отримати безкоштовний WindowsЦе логічні питання, але відповіді на них занадто складні, щоб розглядати тут. Тому я обіцяв вам простий спосіб обійти всю цю суєту. RouterHosting пропонує оптимізовані рішення Windows VPS з фокусом на безпеку й надійність. З попередньо налаштованим перенаправленням портів вам не потрібно турбуватися про встановлення SSH підключення. Крім того, якщо з'являться нові програми або виникнуть непередбачені проблеми, наша команда підтримки 24/7 завжди готова допомогти. На потужній апаратуре з NVMe сховищем і пропускною спроможністю 1 Gbps користування Windows VPS стає легким. Тож не витрачайте час на налаштування перенаправлення портів — замовте Cloudzy Windows VPS, і ми все зробимо за вас та ще й більше.