З'єднання Remote Desktop Protocol (RDP) постійно піддаються атакам кіберзлочинців, які експлуатують слабкі паролі, відкриті порти та відсутні засоби безпеки. Розуміння способів захисту RDP критично важливе, оскільки атакуючі успішно компрометують 90% відкритих серверів RDP протягом кількох годин.

Невідкладні ризики включають: атаки перебору паролів, крадіжку облікових даних, розгортання програм-вимагачів та боковий рух по мережі. Перевірені розв'язки: доступ SSH, багатофакторна аутентифікація, Network Level Authentication, сильна політика паролів та недопущення прямого доступу RDP з інтернету.

Цей посібник показує вам точно, як захистити підключення віддаленого робочого столу, застосовуючи перевірені заходи безпеки, які зупиняють атаки до того, як вони завдадуть шкоди.

Що таке RDP?

Remote Desktop Protocol (RDP) - це технологія Microsoft для управління іншим комп'ютером через мережу. Вона передає дані екрана, вводи клавіатури та рухи миші між пристроями, дозволяючи віддалене управління так, ніби ви сидите перед цільовою машиною.

RDP за замовчуванням використовує порт 3389 та включає базове шифрування, але ці стандартні налаштування створюють значні вразливості в безпеці, які активно експлуатують зловмисники.

Чи є RDP безпечним?

Ні. RDP небезпечна зі стандартними налаштуваннями.

Факти: RDP за замовчуванням забезпечує лише 128-бітне шифрування. Кіберзлочинці використовують RDP у 90% успішних атак. Сервери RDP, відкриті в інтернеті, зіштовхуються з тисячами спроб атак щодня.

Чому RDP недостатньо захищена: Слабка аутентифікація за замовчуванням дозволяє атаки методом перебору. Відсутність аутентифікації на рівні мережі відкриває екрани входу для зловмисників. Порт 3389 за замовчуванням постійно сканується автоматизованими інструментами. Відсутність вбудованої двофакторної аутентифікації залишає паролі єдиним захистом.

Рішення: RDP стає безпечною лише коли ви впровадите кілька рівнів безпеки, включаючи доступ VPN, надійну аутентифікацію, належні мережеві контролі та постійний моніторинг. Останні аналізи показують, що людські помилки залишаються основною причиною порушень безпеки, причому 68% включають немисливі людські помилки, такі як піддавання соціальній інженерії або помилки конфігурації.

Фінансовий вплив цих збоїв безпеки суттєвий. Вартість утечок даних досягла нових максимумів у 2024 році, з середньою глобальною вартістю 4,88 мільйона доларів на один інцидент - збільшення на 10% порівняно з попереднім роком, переважно спричинене переривами в роботі та витратами на відновлення.

Загальні проблеми безпеки підключення віддаленого робочого столу

Основні проблеми безпеки підключення віддаленого робочого столу, які створюють успішні вектори атак, включають:

| Категорія вразливості | Поширені проблеми | Метод атаки |

| Слабкі місця в автентифікації | Слабкі паролі, відсутність MFA | Атаки методом перебору |

| Мережева експозиція | Прямий доступ через інтернет | Автоматичне сканування |

| Проблеми з конфігурацією | Вимкнена NLA, непатчені системи | Експлуатація відомих вразливостей |

| Проблеми з контролем доступу | Надмірні привілеї | Бічний рух |

Вразливість BlueKeep (CVE-2019-0708) демонструє, як швидко ці проблеми загострюються. Цей дефект віддаленого виконання коду дозволив зловмисникам отримати повний контроль над системою без аутентифікації, вражаючи мільйони непатчених систем Windows.

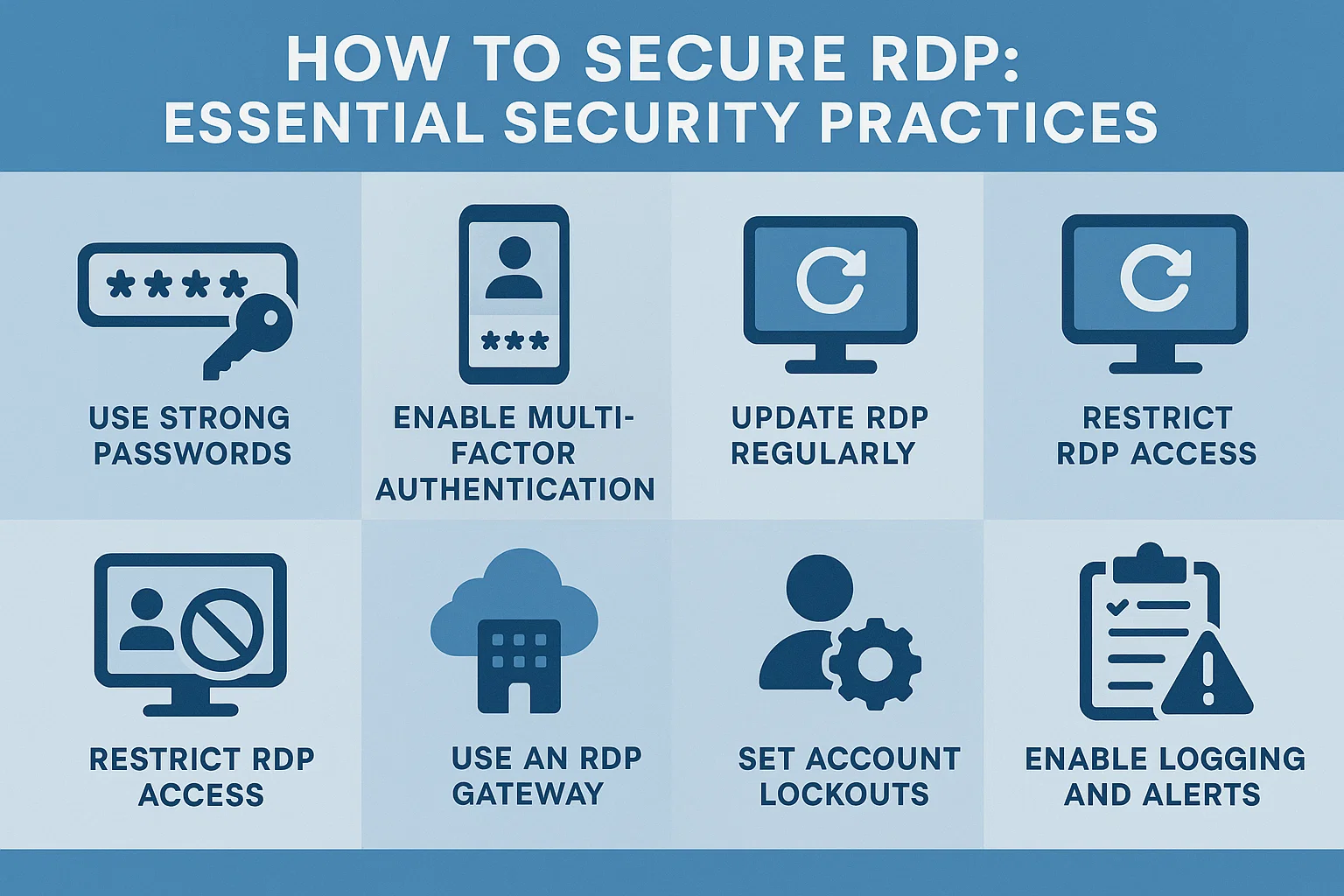

Як захистити RDP: основні практики безпеки

Ці передові методи безпеки віддаленого доступу забезпечують перевірену захист при впровадженні разом.

Ніколи не відкривайте RDP безпосередньо в Інтернет

Це правило не піддається обговоренню при засвоєнні, як забезпечити безпеку RDP. Пряма експозиція порту 3389 в Інтернет створює негайну поверхню атак, яку автоматизовані інструменти знайдуть та використовуватимуть протягом кількох годин.

Я бачив серверами, які отримали понад 10 000 невдалих спроб входу протягом першого дня експозиції в Інтернет. Зловмисники використовують спеціалізовані ботнети, які постійно сканують на наявність сервісів RDP та запускають атаки перебору облікових даних на виявлені сервери.

Реалізація: Заблокуйте весь прямий доступ в Інтернет до портів RDP через правила брандмауера та впровадьте політики доступу лише через VPN.

Використовуйте сильні та унікальні паролі

Безпека пароля є основою безпеки віддаленого робочого столу Windows і повинна відповідати сучасним стандартам загроз, щоб протистояти сучасним методам атак.

Вимоги CISA, які працюють:

- Мінімум 16 символів з повною складністю

- Унікальні паролі, які ніколи не повторюються в системах

- Регулярна ротація для привілейованих облікових записів

- Без словникових слів і персональної інформації

Конфігурація: Встановіть політики паролів через Групову політику в Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy. Це гарантує примус у масштабах домену.

Увімкніть автентифікацію рівня мережі (NLA)

Автентифікація рівня мережі вимагає автентифікації перед встановленням сеансів RDP, забезпечуючи суттєвий захист для захисту протоколів віддаленого з'єднання.

NLA запобігає атакам з доступу до екрана входу Windows, блокує інтенсивні спроби з'єднання та зменшує навантаження сервера від невдалих спроб автентифікації.

Кроки конфігурації:

- Відкрийте Властивості системи на цільових серверах

- Перейдіть на вкладку Віддалено

- Увімкніть опцію "Дозволити з'єднання тільки з комп'ютерів, які запускають Віддалений робочий стіл з автентифікацією рівня мережі"

Впровадити двофакторну автентифікацію (MFA)

Багатофакторна автентифікація зупиняє атаки на основі облікових даних, вимагаючи додаткової перевірки крім паролів. Це найефективніше одне поліпшення для безпеки безпечного з'єднання віддаленого робочого столу Windows.

| Метод двофакторної автентифікації | Рівень безпеки | Час впровадження | Найкраще для |

| Microsoft Authenticator | Високий | 2-4 години | Більшість середовищ |

| SMS Верифікація | Середній | 1 година | Швидке розгортання |

| Апаратні токени | Дуже висока | 1-2 дні | Зони високої безпеки |

| Смарт-карти | Дуже висока | 2-3 дні | Корпоративні середовища |

Microsoft Authenticator забезпечує найкращий баланс безпеки та зручності в більшості розгортань. Користувачі швидко адаптуються, коли розуміють переваги захисту.

Вимагайте доступ через VPN

З'єднання VPN створюють зашифровані тунелі, які захищають весь мережевий трафік, включаючи сеанси RDP. Цей підхід забезпечує найнадійніший захист для передових методів безпечного віддаленого доступу.

Переваги безпеки VPN:

- Шифрування всіх каналів комунікації

- Централізована автентифікація та логування доступу

- Контроль доступу на рівні мережі

- Географічні обмеження за потреби

Коли користувачі спершу підключаються через VPN, вони проходять двофакторну аутентифікацію: один раз для сервісів VPN та ще раз для сеансів RDP. Цей подвійний захист послідовно блокує несанкціонований доступ в the найкращих провайдерів RDP реалізації

Налаштування проміжного хосту

Проміжні хости служать контрольованими точками входу для доступу до RDP, забезпечуючи централізований моніторинг та засоби безпеки, які підвищують безпеку розгортання віддалених робочих столів.

Архітектура проміжного хосту:

- Виділений сервер, доступний лише через VPN

- Повне логування та запис сеансів

- Деталізоване керування доступом для кожного користувача

- Автоматизований моніторинг безпеки

Проміжні хости працюють найефективніше в поєднанні з менеджерами з'єднань, які автоматизують багатоступеневий процес, зберігаючи повні звіти аудиту.

Захист RDP сертифікатами SSL

Сертифікати SSL/TLS забезпечують посилене шифрування порівняно зі стандартною безпекою RDP та запобігають атакам «людина-в-середині», які можуть перехопити облікові дані та дані сеансу.

Впровадження сертифіката:

- Створіть сертифікати для всіх серверів RDP

- Налаштуйте сервіси RDP на вимогу аутентифікації за сертифікатом

- Розгорніть інформацію центру видачі сертифікатів на клієнтські системи

- Моніторте термін дії та поновлення сертифікатів

Професійні сертифікати від надійних центрів видачі забезпечують вищий рівень безпеки порівняно з самопідписаними сертифікатами та спрощують налаштування клієнтів у корпоративному середовищі.

Обмеження доступу за допомогою рішень PAM

Рішення Privileged Access Management (PAM) забезпечують комплексне керування доступом до RDP, впроваджуючи залучення доступу за запитом та автоматизоване управління обліковими даними для захисту протоколів віддаленого підключення.

Можливості PAM:

- Тимчасовий доступ на основі схвалених запитів

- Автоматизоване обертання та введення паролів

- Моніторинг та запис сеансів у реальному часі

- Рішення щодо доступу на основі ризиків з використанням поведінкової аналітики

Delinea Secret Server інтегрується з Active Directory, одночасно забезпечуючи передові засоби керування, необхідні для корпоративного впровадження безпеки віддалених робочих столів Windows.

Розширена конфігурація безпеки

Ці налаштування доповнюють основні практики безпеки та забезпечують багатошарову защиту.

Зміна стандартного порту RDP

Змінення RDP з порту 3389 блокує автоматизовані інструменти сканування, які спеціально спрямовані на стандартний порт. Хоча це не повна защита, зміна порту зменшує спроби атак приблизно на 80% на основі аналізу журналів.

Реалізація: Змініть параметри реєстру або використайте групову політику для призначення спеціальних портів, потім оновіть правила брандмауера, щоб дозволити новий порт та заблокувати 3389.

Налаштування політик блокування облікових записів

Політики блокування облікових записів автоматично вимикають облікові записи після повторних невдалих спроб аутентифікації, забезпечуючи ефективний захист від атак перебору пароля.

Налаштування групової політики:

- Перейдіть до Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Account Lockout Policy

- Встановіть поріг блокування: 3-5 невдалих спроб

- Налаштуйте тривалість блокування: 15-30 хвилин

- Збалансуйте вимоги безпеки та продуктивність користувачів

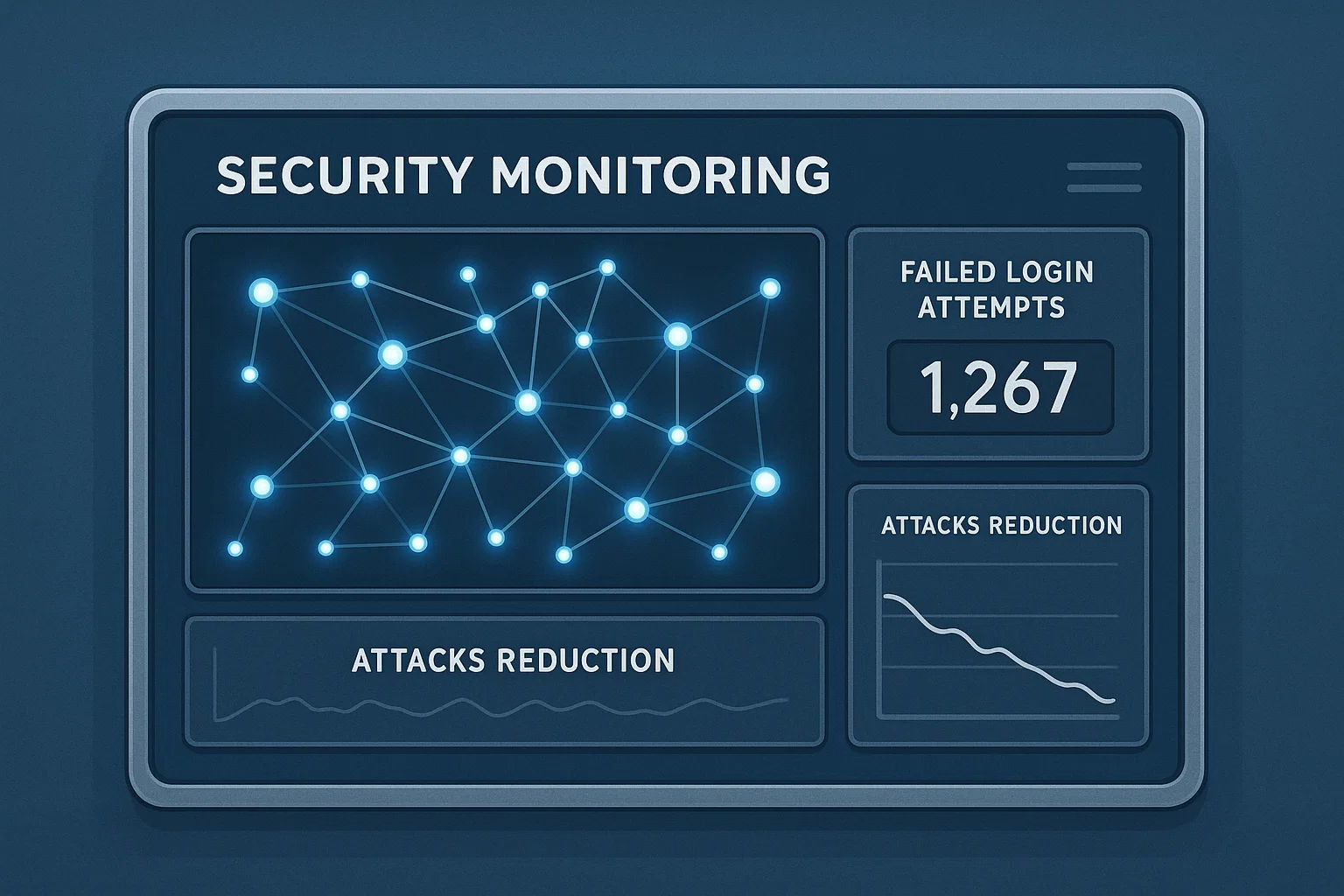

Моніторинг активності RDP

Системи SIEM (Security Information and Event Management) забезпечують централізований моніторинг, який корелює події RDP з іншими даними безпеки для виявлення загроз та схем атак.

Вимоги моніторингу:

- Збір журналів подій Windows для всіх серверів RDP

- Автоматизовані сповіщення про помилки аутентифікації

- Виявлення географічних аномалій для джерел підключення

- Інтеграція з потоками аналізу загроз

Платформи менеджера підключень можуть забезпечити додатковий контроль над поведінкою сеансів та допомогти виявити аномальні схеми доступу, які потребують дослідження.

Уніфіковане управління сеансами

Сучасні платформи підтримують керування кількома віддаленими сеансами як для RDP, так і для SSH через уніфіковані інтерфейси, забезпечуючи узгоджені політики безпеки на всіх методах доступу.

Переваги уніфікованого управління:

- Єдина точка входу для всього віддаленого доступу

- Послідовні політики безпеки для всіх протоколів

- Централізована реєстрація сеансів і журнали аудиту

- Простий досвід користувача без компромісу в безпеці

Впровадження Delinea Secret Server

Корпоративні рішення, як-то Delinea Secret Server, забезпечують комплексне управління привілейованим віддаленим доступом з вбудованим сховищем облікових даних. Це виключає витік пароля і зберігає повні журнали аудиту.

PRA Workflow: Робочий процес PRA:

- Користувачі подають запити на доступ через централізовану платформу

- Система перевіряє ідентичність і дозволи за визначеними політиками

- Облікові дані автоматично отримуються і вводяться в сеанси

- Всі дії в сеансі записуються в реальному часі

- Доступ автоматично припиняється у встановлені інтервали

Цей підхід запобігає крадіжці облікових даних і забезпечує детальні журнали аудиту, необхідні для відповідності рамкам безпеки.

Додаткові заходи безпеки

Ці додаткові заходи доповнюють основні практики безпеки і забезпечують глибокоступневий захист для комплексної безпеки RDP. Базові практики становлять основний захист, але впровадження додаткових елементів контролю ще більше зменшує вектори атак і посилює загальну позицію безпеки.

Своєчасно оновлюйте програмне забезпечення

Регулярні оновлення безпеки усувають вразливості, які активно використовуються зловмисниками. Критичні вразливості RDP, як-то BlueKeep (CVE-2019-0708) і DejaBlue, демонструють важливість своєчасного патчування та ризики затримки оновлень.

Інтервал від анонсування патча до його застосування створює небезпечне вікно вразливості. Дослідження показують, що організаціям потрібно значно більше часу щоб застосувати виправлення безпеки, ніж потрібно зловмисникам для їх використання. В середньому займає 55 днів усунути 50% критичних вразливостей, тоді як масове експлуатування розпочинається в середньому за 5 днів після опублікування.

Управління оновленнями:

- Автоматизоване розгортання патчів для всіх систем з RDP

- Підписка на Microsoft Security Bulletins

- Тестування оновлень у проміжних середовищах перед застосуванням у production

- Процедури екстреного патчування для критичних вразливостей

Керування сеансами

Правильна конфігурація сеансу запобігає тому, щоб неактивні з'єднання залишалися доступними для використання.

| Налаштування | Значення | Переваги безпеки |

| Час очікування без активності | 30 хвилин | Автоматичне відключення |

| Ліміт сесій | 8 годин | Примусова повторна аутентифікація |

| Обмеження підключень | 2 на користувача | Запобігти захопленню |

Вимкніть небезпечні функції

Функції переспрямування RDP можуть створювати канали витоку даних і мають бути вимкнені, якщо вони не потрібні явно.

| Функція | Ризик | Вимкнути метод |

| Буфер обміну | Крадіжка даних | Групова політика |

| Принтер | Введення шкідливого ПО | Адміністративні шаблони |

| Накопичувач | Доступ до файлів | Параметри реєстру |

Висновок

Безпеку RDP забезпечує кілька рівнів захисту, а не одиночна система захисту. Найефективніший підхід поєднує доступ VPN, сильну аутентифікацію, правильний моніторинг і регулярні оновлення.

Ніколи не відкривайте RDP безпосередньо в інтернет, незалежно від інших заходів безпеки. Замість цього впровадьте політики на базі VPN або рішення RDP Gateway, які забезпечують контрольовані канали доступу з повним аудитом.

Ефективна безпека RDP вимагає постійної уваги до нових загроз і регулярних перевірок безпеки для збереження захисту. Для професійно керованих рішень розглядайте хостинг серверів RDP провайдерів, які за замовчуванням впроваджують комплексні заходи безпеки.