Server Linux VPS menawarkan keamanan yang lebih baik dibanding sistem Windows berkat Linux Security Model yang sudah tertanam di dalamnya. Namun, tidak ada sistem yang sepenuhnya kebal. Peretas aktif memindai jutaan server setiap hari, mencari celah untuk mencuri data sensitif atau menggunakan server sebagai sarana serangan berskala besar.

Mengamankan server Linux membutuhkan konfigurasi yang tepat dan disengaja. Instalasi VPS baru hadir dengan pengaturan default yang mengutamakan kemudahan akses, bukan keamanan. Memahami cara mengamankan implementasi server Linux akan melindungi sistem Anda dari ancaman yang terus berkembang, sekaligus menjaga fungsionalitasnya tetap berjalan. Panduan ini menyajikan 20 langkah penting untuk mengamankan infrastruktur server Linux dan mengubah sistem Anda yang rentan menjadi benteng yang mampu menangkal serangan umum.

Apa itu Linux VPS?

Linux VPS (Virtual Private Server) berjalan di platform cloud dengan sumber daya khusus yang terpisah dari pengguna lain. Berbeda dengan shared hosting di mana satu akun yang disusupi bisa berdampak pada akun lainnya, hosting VPS yang aman mengisolasi lingkungan Anda sepenuhnya. Meski begitu, penyerang tetap mengincar server VPS yang tidak diamankan untuk mencuri data, memasang malware, atau melancarkan serangan ke sistem lain.

Saat Anda memesan beli Linux VPS hosting, sistem operasi sudah terpasang dengan pengaturan dasar. Konfigurasi default ini mengutamakan kemudahan penggunaan, bukan keamanan, sehingga server Anda rentan terhadap serangan otomatis yang memindai celah umum. Mengamankan data cloud dengan server VPS memerlukan langkah proaktif di luar sekadar instalasi awal.

Mengapa Anda Harus Mengamankan Linux VPS Anda

Server yang tidak diamankan bisa menjadi sasaran dalam hitungan jam setelah online. Organisasi kini menghadapi rata-rata 1.876 serangan siber per minggu, meningkat 75% dibanding tahun sebelumnya. Memahami cara mengamankan infrastruktur server Linux akan melindungi sistem Anda dari ancaman yang terus-menerus ini.

Yang paling berbahaya adalah serangan canggih yang sering tidak terdeteksi. Penyerang bisa mengakses data Anda, memantau komunikasi, atau menggunakan sumber daya server Anda tanpa tanda-tanda yang jelas. Hosting VPS yang aman membutuhkan tindakan proaktif karena penyerang tidak mengumumkan kehadiran mereka. Saat Anda menyadari adanya aktivitas mencurigakan, kerusakan yang signifikan mungkin sudah terjadi.

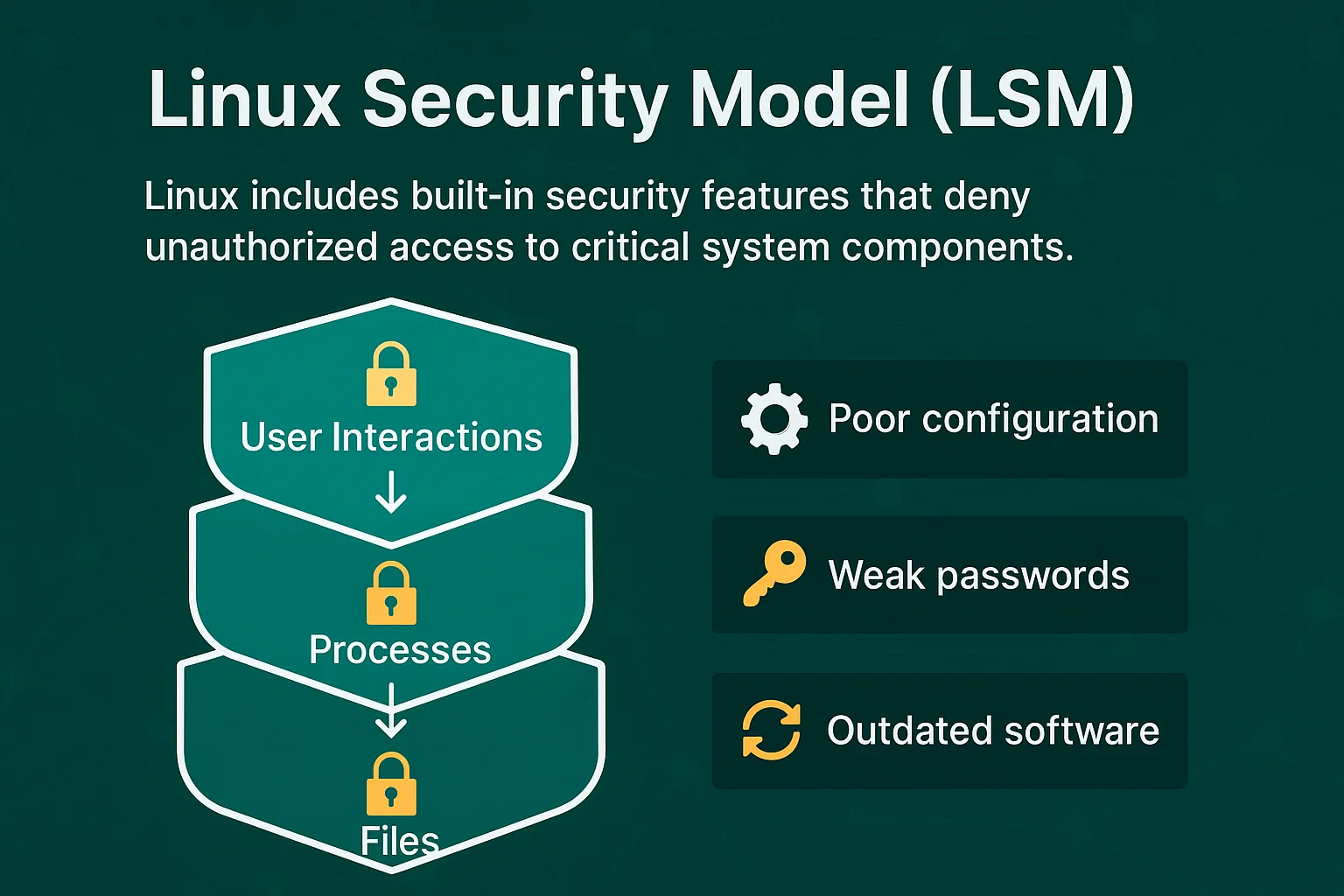

Model Keamanan Linux (LSM)

Linux dilengkapi dengan fitur keamanan bawaan yang mencegah akses tidak sah ke komponen sistem yang kritis. Model keamanan Linux beserta diagramnya menunjukkan bagaimana kontrol akses melindungi file, proses, dan interaksi pengguna. Hal ini menciptakan beberapa lapisan keamanan yang membuat eksploitasi jauh lebih sulit dibanding sistem operasi lainnya.

Namun, LSM tidak dapat mencegah serangan yang disebabkan oleh konfigurasi yang buruk, kata sandi lemah, atau perangkat lunak yang usang. LSM memberikan fondasi untuk cara mengamankan server Linux, tetapi memerlukan implementasi yang tepat agar efektif untuk Ubuntu hosting VPS dan distribusi Linux lainnya.

20 Cara Mengamankan Linux VPS

Langkah-langkah keamanan ini dimulai dari perubahan konfigurasi dasar hingga sistem pemantauan tingkat lanjut. Menguasai cara mengamankan lingkungan server Linux berarti menerapkan langkah-langkah ini secara sistematis untuk membangun server Linux yang tahan terhadap vektor serangan umum.

Setiap teknik mengatasi kerentanan spesifik yang sering dieksploitasi oleh penyerang. Metode yang dibahas mencakup konfigurasi dasar yang dibutuhkan setiap server hingga sistem pemantauan canggih untuk deteksi ancaman tingkat lanjut. Beberapa langkah memberikan perlindungan langsung, sementara yang lain membangun ketahanan keamanan jangka panjang. Urutan penerapan sangat penting - langkah hardening dasar harus didahulukan sebelum alat pemantauan tingkat lanjut. Bersama-sama, 20 strategi ini menciptakan lapisan keamanan yang saling melengkapi dan secara signifikan memperkecil permukaan serangan server Anda.

1. Selalu Perbarui Perangkat Lunak

Perangkat lunak yang usang mengandung kerentanan keamanan yang sudah diketahui dan sering dieksploitasi oleh penyerang. Developer perangkat lunak secara rutin merilis patch untuk menutup kerentanan tersebut, sehingga pembaruan menjadi lini pertahanan pertama Anda untuk mengamankan sistem server Linux.

Konfigurasikan pembaruan otomatis untuk patch keamanan kritis:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yAktifkan notifikasi email untuk pembaruan yang tersedia agar Anda selalu mendapat informasi tentang patch keamanan yang memerlukan tinjauan manual.

2. Nonaktifkan Login Root

Setiap server Linux memiliki akun pengguna "root" dengan akses sistem tanpa batas. Karena penyerang mengetahui bahwa akun ini selalu ada, mereka menargetnya dengan serangan brute force untuk menebak kata sandi dan mengambil kendali penuh atas server.

Buat pengguna administratif baru sebelum menonaktifkan akses root:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdLangkah ini memaksa penyerang untuk menebak nama pengguna sekaligus kata sandi, sehingga keamanan meningkat secara signifikan.

3. Buat Pasangan Kunci SSH

Login berbasis kata sandi, terutama jika kata sandinya lemah, dapat menjadi celah keamanan. Autentikasi kunci SSH menawarkan alternatif yang lebih aman. Dengan menggunakan kunci kriptografi sebagai pengganti kata sandi, Anda memastikan metode autentikasi yang lebih kuat dan sulit untuk dibobol.

Langkah keamanan ini sangat penting mengingat bahwa kredensial yang dicuri menjadi vektor serangan awal dalam 24% kasus kebocoran data menurut penelitian keamanan. Serangan jenis ini membutuhkan waktu lebih lama untuk dideteksi dan ditangani dibanding metode lainnya, sehingga pencegahan melalui kunci SSH menjadi hal yang tidak bisa diabaikan.

Buat pasangan kunci SSH untuk autentikasi yang aman:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipKunci SSH dapat mencapai panjang 4096 bit, sehingga secara eksponensial jauh lebih aman dibandingkan kata sandi yang paling kompleks sekalipun.

4. Aktifkan Autentikasi Dua Faktor

Autentikasi dua faktor menambahkan langkah verifikasi kedua di luar kata sandi. Meski penyerang berhasil mendapatkan kata sandi Anda, mereka tetap tidak dapat mengakses server tanpa faktor autentikasi kedua.

Instal dan konfigurasi autentikasi dua faktor:

sudo apt install libpam-google-authenticator

google-authenticatorKonfigurasikan aplikasi autentikator di ponsel Anda untuk menghasilkan kode berbasis waktu saat mengakses server.

5. Ubah Port SSH

Port SSH default (22) terus-menerus menjadi sasaran serangan dari alat pemindaian otomatis. Menggantinya dengan port kustom mengurangi eksposur terhadap serangan otomatis tersebut. Mengingat bahwa rata-rata biaya kebocoran data secara global mencapai $4,88 juta pada tahun 2024, bahkan langkah keamanan sederhana seperti penggantian port memberikan perlindungan nyata terhadap ancaman otomatis.

Untuk sebagian besar distribusi Linux:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdUntuk Ubuntu 23.04 dan versi yang lebih baru:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.servicePenting: Uji port baru sebelum menutup sesi Anda saat ini:

# Test connection in a new terminal

ssh username@server-ip -p 2222Perbarui aturan firewall untuk mengizinkan port baru:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingJangan lupa tentukan port baru saat menghubungkan: ssh username@server-ip -p 2222

6. Nonaktifkan Port Jaringan dan IPv6 yang Tidak Digunakan

Port jaringan yang terbuka menjadi celah masuk bagi penyerang. Setiap layanan yang berjalan berpotensi menimbulkan kerentanan, jadi nonaktifkan layanan yang tidak diperlukan beserta port-nya.

Lihat port yang sedang terbuka:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnGunakan iptables untuk mengelola aturan firewall dan menutup port yang tidak diperlukan.

Nonaktifkan IPv6 jika tidak dibutuhkan:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Perbarui konfigurasi jaringan (temukan file netplan Anda yang sebenarnya):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Mengonfigurasi Firewall

Firewall mengontrol lalu lintas jaringan mana yang boleh masuk ke server Anda. Firewall memblokir koneksi tidak sah sekaligus mengizinkan lalu lintas yang sah melalui port yang ditentukan.

Pengaturan Cepat UFW:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableAturan firewall dasar:

| Tujuan | Perintah | Hasil |

| Izinkan HTTP | sudo ufw allow 80 | Lalu lintas web diizinkan |

| Izinkan HTTPS | sudo ufw allow 443 | Lalu lintas web terenkripsi |

| Izinkan port SSH kustom | sudo ufw allow 2222 | SSH pada port kustom |

| Blokir IP tertentu | sudo ufw deny from 192.168.1.100 | IP sepenuhnya diblokir |

Periksa status firewall:

sudo ufw status verboseKonfigurasi ini memblokir semua lalu lintas masuk kecuali koneksi SSH.

8. Pasang Aplikasi Anti-Malware dan Antivirus

Sistem Linux dapat terinfeksi malware yang mencuri data, menambang kripto, atau membuka akses backdoor bagi penyerang. Software anti-malware mendeteksi dan menghapus ancaman tersebut sebelum sistem Anda terganggu.

Pasang ClamAV untuk pemindaian virus yang menyeluruh:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamJalankan pemindaian manual pada direktori penting:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeUntuk perlindungan lebih, pasang Maldet bersama ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useJadwalkan pemindaian otomatis harian dengan cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Pasang Scanner Rootkit

Rootkit adalah program berbahaya yang bersembunyi jauh di dalam sistem operasi, dan sering kali tidak terdeteksi oleh antivirus biasa. Rootkit dapat memberi penyerang akses persisten ke sistem Anda sembari tetap tersembunyi dari metode deteksi standar.

Pasang dan konfigurasi Chkrootkit untuk deteksi rootkit:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDPasang RKHunter untuk perlindungan rootkit tambahan:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkBuat pemindaian rootkit otomatis mingguan:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logJika rootkit terdeteksi, segera isolasi server dan pertimbangkan instalasi ulang OS secara penuh, karena rootkit bisa sangat sulit dihapus sepenuhnya tanpa merusak integritas sistem.

10. Gunakan Fail2Ban untuk Pencegahan Intrusi

Fail2Ban memantau percobaan login dan secara otomatis memblokir alamat IP yang menunjukkan aktivitas mencurigakan, seperti percobaan login yang gagal berulang kali.

Instalasi Cepat:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localPengaturan Perlindungan SSH Penting:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Nilai Konfigurasi Utama:

| Pengaturan | Nilai | Makna |

| maxretry | 3 | Percobaan gagal sebelum pemblokiran |

| durasi larangan | 3600 | Durasi pemblokiran (1 jam) |

| waktu pencarian | 600 | Rentang waktu (10 menit) |

Mulai dan Aktifkan:

sudo systemctl start fail2ban

sudo systemctl enable fail2banPeriksa IP yang Diblokir:

sudo fail2ban-client status sshd11. Nyalakan SELinux

Security-Enhanced Linux (SELinux) menerapkan kontrol akses wajib yang membatasi apa yang dapat dilakukan program, bahkan jika program tersebut telah disusupi. Ini menambahkan lapisan keamanan di luar izin standar Linux.

Periksa dan aktifkan SELinux:

sestatus

sudo setenforce enforcingKebijakan SELinux mencegah aplikasi yang disusupi mengakses sumber daya sistem yang tidak diizinkan. Ikuti petunjuk singkat ini untuk memaksimalkan penggunaan SELinux untuk konfigurasi yang optimal.

12. Lindungi File, Direktori, dan Email

Enkripsi file sensitif untuk melindunginya dari akses tidak sah, bahkan jika penyerang berhasil masuk ke sistem. Ini penting untuk konfigurasi server file Linux yang menangani data sensitif.

Gunakan GPG untuk enkripsi file:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameAtur izin file yang tepat untuk membatasi akses:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Lakukan Backup Secara Berkala

Backup rutin memastikan Anda dapat memulihkan data setelah insiden keamanan, kegagalan hardware, atau kehilangan data yang tidak disengaja. Backup otomatis mengurangi risiko kesalahan manusia dan menjadi komponen penting dalam strategi hosting VPS yang aman.

Buat skrip backup otomatis:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logSimpan backup di beberapa lokasi, termasuk penyimpanan di luar lokasi utama, dengan mengikuti aturan backup 3-2-1.

14. Buat Partisi Disk

Partisi disk memisahkan file sistem dari data pengguna, sehingga membatasi dampak jika salah satu partisi disusupi. Ini juga mencegah kehabisan ruang disk di satu area yang dapat mempengaruhi seluruh sistem.

Skema partisi yang disarankan:

/boot – 500MB (file boot)

/ – 20GB (file sistem)

/home – 50GB (data pengguna)

/var – 10GB (log dan basis data)

/tmp – 2GB (file sementara)

swap – 2GB (memori virtual)

Pasang partisi sementara dengan pembatasan keamanan:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Ajukan segera

sudo mount -aVerifikasi keamanan partisi:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionYang noexec opsi ini mencegah eksekusi file berbahaya, nosuid menonaktifkan bit set-user-ID, dan nodev mencegah pembuatan file perangkat di direktori sementara.

15. Pantau Log Server

Log server mencatat semua aktivitas sistem dan memberikan peringatan dini terhadap insiden keamanan. Memantau log secara rutin membantu mendeteksi pola mencurigakan sebelum berkembang menjadi ancaman serius.

Log Utama yang Perlu Dipantau:

| File Log | Tujuan | Perintah |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Percobaan Login | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Pesan sistem | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Lalu lintas web | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | IP Terblokir | sudo tail -f /var/log/fail2ban.log |

Perintah Cepat untuk Analisis Log:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Pemantauan Log Otomatis:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllAktifkan rotasi log agar file log tidak memakan terlalu banyak ruang disk.

16. Gunakan Kata Sandi yang Kuat

Kata sandi yang kuat tahan terhadap serangan brute force dan serangan kamus. Kata sandi lemah bisa dibobol dalam hitungan menit dengan daya komputasi modern.

Persyaratan kata sandi:

- Minimal 12 karakter

- Kombinasi huruf besar, huruf kecil, angka, dan simbol

- Tidak mengandung kata dari kamus atau informasi pribadi

- Unik untuk setiap akun

Gunakan password manager untuk membuat dan menyimpan kata sandi kompleks dengan aman. Dikombinasikan dengan prinsip model keamanan Linux lainnya beserta diagramnya, kata sandi yang kuat membentuk beberapa lapisan pertahanan yang melindungi dari akses tidak sah.

17. Utamakan SFTP daripada FTP

FTP standar mengirimkan data dan kredensial dalam teks biasa, sehingga dapat terlihat oleh siapa saja yang memantau jaringan. SFTP mengenkripsi seluruh transmisi data, melindungi informasi sensitif, dan mendukung arsitektur file server Linux yang aman.

Konfigurasikan akses khusus SFTP:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpNonaktifkan layanan FTP standar untuk menghilangkan risiko keamanan:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Aktifkan Pembaruan Otomatis CMS

Sistem Manajemen Konten (WordPress, Drupal, Joomla) secara rutin merilis patch keamanan. Mengaktifkan pembaruan otomatis memastikan celah keamanan kritis segera ditambal.

Untuk WordPress, tambahkan ke wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Pantau log pembaruan untuk memastikan kompatibilitas dan fungsionalitas tetap terjaga.

19. Nonaktifkan Upload FTP Anonim

FTP anonim memungkinkan siapa saja mengunggah file ke server Anda tanpa autentikasi. Hal ini dapat membuat server Anda menjadi tempat penyimpanan konten ilegal, malware, atau bahkan titik distribusi serangan.

Konfigurasikan vsftpd agar mewajibkan autentikasi:

sudo nano /etc/vsftpd.conf# Nonaktifkan akses anonim

anonymous_enable=NO# Aktifkan autentikasi pengguna lokal

local_enable=YES

write_enable=YES

local_umask=022# Batasi pengguna ke direktori home mereka

chroot_local_user=YES

allow_writeable_chroot=YES# Pengaturan Keamanan

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOMulai ulang layanan FTP:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdBuat akun pengguna FTP dengan izin yang dibatasi:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsPantau log akses FTP untuk mendeteksi aktivitas mencurigakan:

sudo tail -f /var/log/vsftpd.log20. Konfigurasikan Perlindungan Brute Force

Terapkan beberapa lapisan perlindungan brute force di luar Fail2Ban untuk menghadapi serangan otomatis yang lebih canggih.

Konfigurasikan perlindungan tambahan:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Gunakan alat seperti DenyHosts bersama Fail2Ban untuk perlindungan yang lebih menyeluruh.

Kesimpulan

Mengamankan VPS Linux memerlukan penerapan beberapa lapisan pertahanan, mulai dari perubahan konfigurasi dasar hingga sistem pemantauan tingkat lanjut. Mulailah dengan langkah keamanan fundamental seperti pembaruan perangkat lunak, konfigurasi firewall, dan penguatan SSH sebelum menambahkan alat yang lebih kompleks seperti deteksi intrusi dan pemantauan otomatis.

Server Linux yang aman membutuhkan pemeliharaan berkelanjutan, bukan konfigurasi satu kali. Tinjau log secara rutin, perbarui perangkat lunak, dan sesuaikan langkah keamanan seiring berkembangnya ancaman. Investasi dalam konfigurasi keamanan yang tepat mencegah kebocoran data yang merugikan dan menjaga keandalan sistem.

Perlu diingat bahwa semua langkah keamanan ini bekerja secara bersama-sama. Tidak ada satu teknik pun yang memberikan perlindungan menyeluruh. Menerapkan semua 20 strategi menciptakan lapisan keamanan yang saling melengkapi dan secara signifikan mengurangi kerentanan server Anda terhadap serangan umum. Baik untuk konfigurasi file server Linux yang aman maupun perlindungan hosting VPS secara umum, langkah-langkah dasar ini memberikan keamanan yang esensial.