💡 Примітка: Проблеми з підключенням до віддаленого робочого стола? Ви не самотні. Багато користувачів RDP стикаються з подібними проблемами, часто через обмеження їх поточної установки. Наш RDP VPS сервіс - це те, що вам потрібно. Він забезпечує якісний RDP з повним доступом адміністратора та гарантує стабільну роботу віддаленого робочого стола.

Microsoft's Протокол віддаленого робочого стола (RDP) дозволяє працювати з іншого комп'ютера звідусіль. Системні адміністратори та працівники, які працюють дистанційно, цінують цю функцію за її гнучкість. Але трапляються ситуації, коли графічний інтерфейс недоступний або працює надто повільно, тоді доводиться переходити на консоль. Цей посібник показує, як увімкнути Remote Desktop через CMD у сучасних версіях Windows, охоплюючи заходи безпеки, вирішення проблем та альтернативи.

- Чому варто використовувати командний рядок для Remote Desktop?

- Системні вимоги та міркування щодо безпеки

- Як увімкнути Remote Desktop через CMD: крок за кроком

- Активація та перевірка RDP через PowerShell

- Відключення Remote Desktop через командний рядок

- Вирішення проблем та додаткові поради

- Вибір правильного рішення для Remote Desktop

- Додаткові практики безпеки та управління

- Завершальні думки

- Часто задавані питання

Чому варто використовувати командний рядок для Remote Desktop?

Remote Desktop - це вбудований інструмент у Windows Pro, Enterprise та Education. Коли його налаштовано, він відкриває канал на порту 3389, який дозволяє вам входити удалено. Зазвичай ви б увімкнули цю функцію в Параметрах, але є вагомі причини для переходу на консоль:

- Пошкоджений або відсутній графічний інтерфейс- якщо додаток Параметри не завантажується після оновлення або адміністратор його відключив, командний рядок допоможе вам швидко повернутися в онлайн.

- Точний контроль- засоби командного рядка дозволяють встановлювати ключі реєстру, запускати служби та налаштовувати правила брандмауера з точністю.

- Автоматизація та віддалені скрипти- адміністратори, які керують кількома комп'ютерами, часто автоматизують активацію RDP через скрипти замість того, щоб клацати в Windows.

Для початку важливо зазначити, що Remote Desktop доступний тільки на Windows 11 Pro, Enterprise та Education, а також їхніх аналогах Windows 10. Версії Home не можуть розміщувати сеанс і потребують сторонніх інструментів. Вам також потрібні права адміністратора та мережевий доступ до цільової машини. Ці вимоги визначають решту цього посібника. Якщо ви плануєте активувати RDP через командний рядок на кількох машинах, ще раз перевірте, що кожен хост відповідає цим умовам.

Системні вимоги та міркування щодо безпеки

Перед тим як виконати першу команду для включення RDP, переконайтеся, що дотримані наступні умови. Якщо пропустити ці кроки, потім можуть виникнути проблеми з підключенням.

- Привілеї адміністратора: Увійдіть з облікового запису, який має повні права на змінення параметрів системи. Змінювати реєстр або брандмауер без цих дозволів неможливо.

- Стабільне мережеве з'єднання: І віддалений комп'ютер, і локальний повинні мати надійний доступ в інтернет. Кабельне з'єднання або потужний сигнал Wi-Fi мінімізуватимуть затримку.

- Доступ до брандмауера: Брандмауер Windows Defender повинен дозволяти вхідний трафік на порту RDP. Ми налаштуємо це пізніше, але якщо ваша організація блокує певні порти, перевірте це заздалегідь.

- Автентифікація рівня мережі та MFA: Автентифікація рівня мережі (NLA) за замовчуванням увімкнена, щоб додати шар входу перед початком сеансу. Для ще більшої безпеки можна додати багатофакторну автентифікацію до Віддаленого робочого стола через такі засоби, як Rublon.

Вивчення цих умов допоможе вам уникнути пошуку помилок після включення віддаленого робочого стола через CMD. Тепер ви готові до налаштування реєстру.

Потрібен віддалений робочий стіл?

Потрібен віддалений робочий стіл?

Надійні, високопродуктивні RDP-сервери з аптаймом 99,95%. Працюйте з віддаленого робочого стола у будь-якому великому місті США, Європи та Азії.

Отримати сервер RDPЯк увімкнути Remote Desktop через CMD: крок за кроком

Включення RDP через командний рядок передбачає редагування значення реєстру, відкриття правила брандмауера, запуск служби та підтвердження змін. Іншими словами, ви налаштовуєте свій віддалений робочий стіл через CMD так, щоб він приймав вхідні з'єднання. Кожен крок включає пояснення, щоб ви розуміли, що роблять команди.

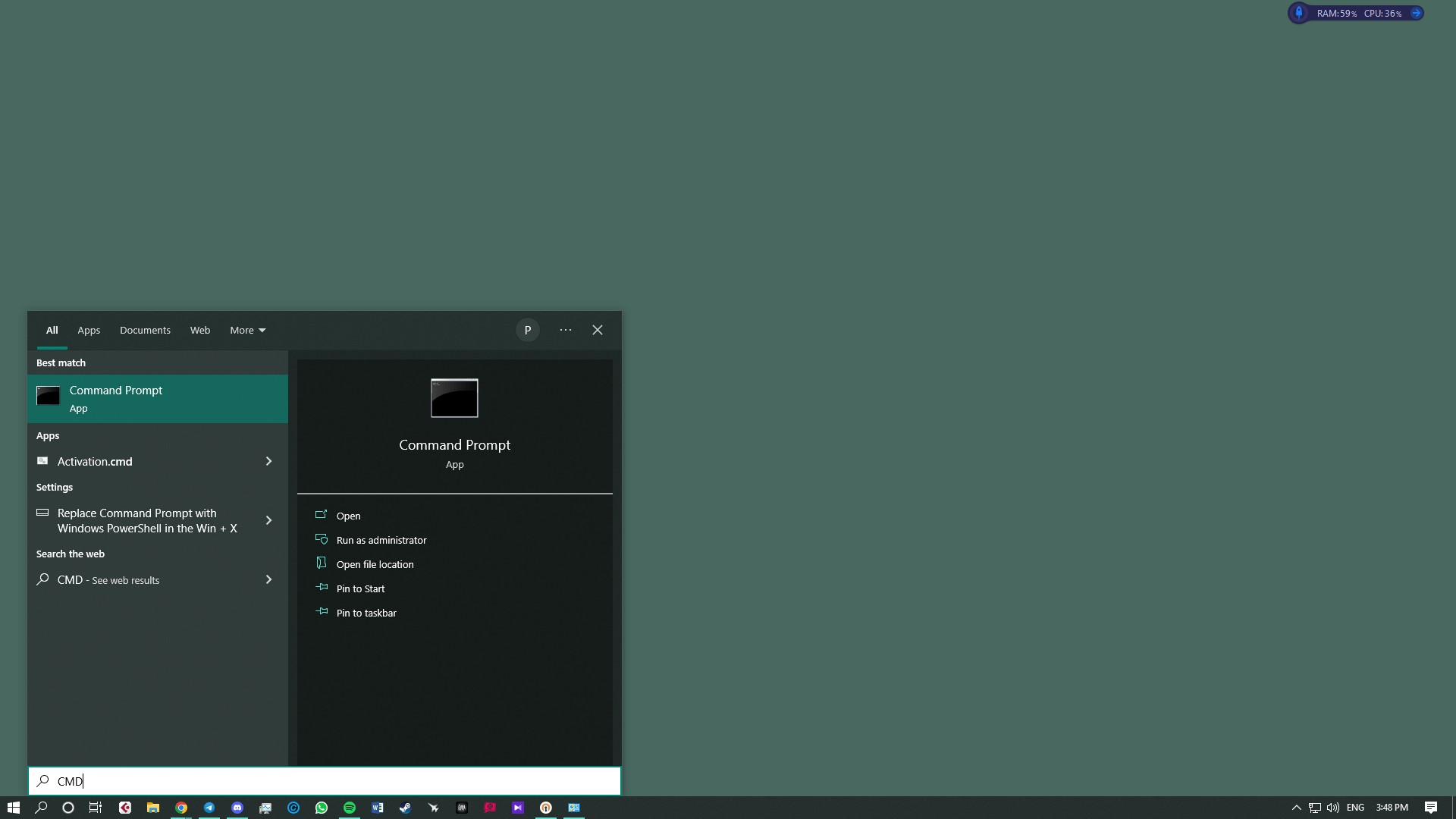

- Перевірте свій обліковий запис і відкрийте командний рядок – Переконайтеся, що ваш поточний обліковий запис має права адміністратора. Натисніть меню Пуск, введіть CMD, потім клацніть правою кнопкою миші Командна стрічка і виберіть Запустити як адміністратор. Коли з'явиться запит Контролю облікових записів користувачів, натисніть Так.

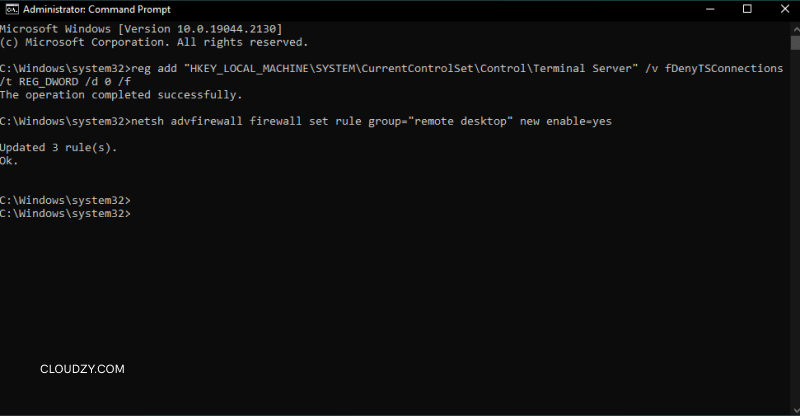

- Змініть значення ключа реєстру – Введіть або вставте наступну команду та натисніть Enter. Ця команда змінює ключ, який контролює доступ хосту RDP, і встановлює для нього дозвіл на з'єднання:

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /fЦя команда записує значення DWORD 0 У fDenyTSConnections ключ, який наказує Windows дозволити з'єднання віддаленого робочого стола.

- Дозволте Віддаленому робочому столу через брандмауер – За замовчуванням брандмауер може блокувати вхідний трафік RDP. Виконайте цю команду, щоб увімкнути попередньо визначене правило для Віддаленого робочого стола:

netsh advfirewall firewall set rule group="remote desktop" new enable=YesВиконання цієї команди відкриває порт 3389 у брандмауері Windows Defender для приватних і публічних мереж.

- Запустіть службу Віддалені служби робочого стола – Якщо служба, яка контролює RDP, зупинена, ви не зможете підключитися. Введіть наступну команду, щоб переконатися, що вона запущена:

net start termservice

Цей крок запускає службу TermService на Windows 10 та Windows 11. Якщо вона вже запущена, команда вам про це скаже.

- Підтвердити активацію – Відкрийте діалог запуску за допомогою Win + R і введіть sysdm.cpl. У вікні Властивості системи вікна, виберіть Віддалений вкладку та переконайтеся, що Дозволити віддалені підключення до цього комп'ютера позначено. Також переконайтеся, що у списку нижче указані лише авторизовані користувачі Виберіть користувачів.

Активація та перевірка RDP через PowerShell

PowerShell забезпечує ще більш гнучке середовище для керування функціями Windows та дає альтернативний спосіб увімкнути командний рядок RDP на підтримуваних системах. Наведені нижче команди дають той самий результат, що й попередній розділ, і включають крок перевірки.

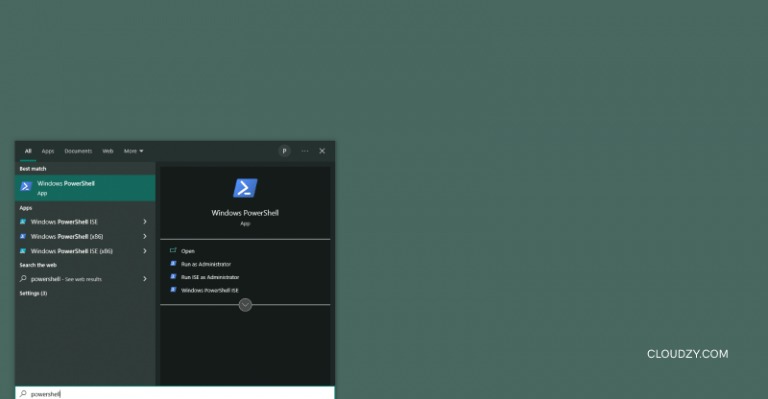

- Запустіть PowerShell від імені адміністратора – Пошук PowerShell, натисніть правою кнопкою миші на результат і виберіть Запустити як адміністратор. Прийміть запит Контролю облікових записів користувача.

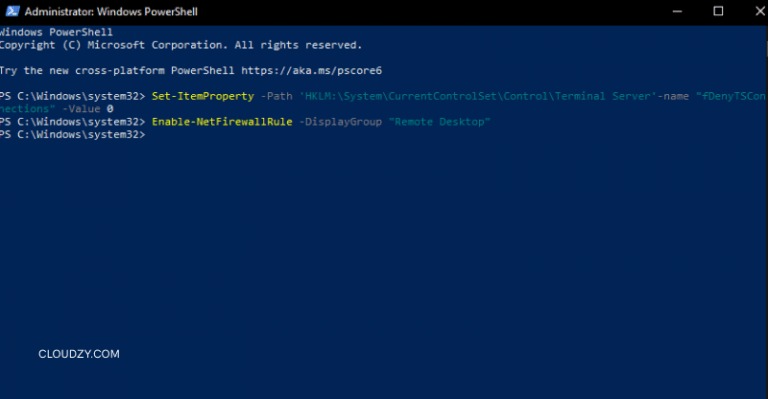

- Увімкніть параметр реєстру – Виконайте наступну команду, щоб змінити той самий fDenyTSConnections значення через CMDlet:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0 -Force- Налаштуйте дозволи брандмауера – Дозвольте правило Remote Desktop у брандмауері Windows Defender:

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"- Запустіть службу – Переконайтеся, що служба TermService запущена:

Start-Service -Name 'TermService'

Set-Service -Name 'TermService' -StartupType Automatic- Підтвердити активацію – Підтвердіть, що значення змінилось, виконавши:

(Get-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server').fDenyTSConnectionsЯкщо команда повертає 0, віддаленний стіл увімкнено. За допомогою PowerShell ви також можете автоматизувати ці кроки на кількох комп'ютерах за допомогою скриптів та функцій віддаленого доступу.

Відключення Remote Desktop через командний рядок

Іноді ви можете вирішити вимкнути Remote Desktop, щоб зменшити поверхню атаки. Вимкнення цієї функції є дзеркальною копією її ввімкнення.

- Переведіть значення реєстру – В командному рядку з правами адміністратора запустіть:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 1 /fВстановлення DWORD на 1 блокує нові з'єднання RDP.

- Заблокуйте правило брандмауера – Далі вимкніть правило брандмауера, яке дозволяє вхідний трафік:

netsh advfirewall firewall set rule group="remote desktop" new enable=No- Зупиніть службу – Нарешті, зупиніть службу TermService:

net stop termserviceПісля цих трьох кроків машина більше не доступна через RDP. Використовуйте ці команди, коли вам більше не потрібен віддалений доступ або перед виведенням сервера з експлуатації.

Вирішення проблем та додаткові поради

Навіть якщо ви точно дотримуєтесь команд, ви можете зіткнутися з проблемами при підключенні. Таблиця нижче містить поширені проблеми та рекомендовані рішення. Завжди починайте з локальних перевірок, перш ніж припускати, що команди не вдалися.

| Проблема | Можлива причина | Як вирішити |

| Не вдалося підключитися до хоста | Брандмауер блокує порт 3389 або маршрутизатор не перенаправляє з'єднання | Перегляньте параметри брандмауера в Панель керування > Брандмауер Windows Defender та переконайтесь, що правила Remote Desktop увімкнені. Якщо ви підключаєтесь через інтернет, налаштуйте перенаправлення портів на маршрутизаторі та переконайтесь, що ви використовуєте правильну зовнішню адресу. |

| Служба не запущена | TermService зупинена або зламана | Відкрийте командний рядок з правами адміністратора і запустіть запустити послугу termservice знову. Перевірте Event Viewer, якщо служба постійно перестає працювати. |

| Невірні облікові дані | Неправильне ім'я користувача або користувачу не дозволено входити | Входити можуть тільки адміністратори та користувачі з групи Remote Desktop Users. Використовуйте кнопку Вибрати користувачів у властивостях системи, щоб додати додаткові облікові записи. |

| Низька продуктивність або розриви з'єднання | Слабке з'єднання або висока затримка | Якщо можливо, користуйтесь дротовим з'єднанням. Для бездротових мереж приблизьтеся до маршрутизатора або зменшіть інший трафік. |

| Опція Віддаленої комп'ютерної сесії недоступна | Випуск Windows не підтримується | Оновіть версію з Home на Pro або виберіть сторонній інструмент. |

Перш ніж продовжувати, враховуйте, що розміщення кількох користувачів на спільному хості може призвести до обмеження пропускної спроможності. Наша стаття про типи доступу RDP пояснює, як перехід на план для адміністраторів усуває ці обмеження та надає повний контроль над ресурсами.

При першому підключенні потрібна IP-адреса та ім'я комп'ютера хоста. Щоб швидко їх знайти, запустіть на машині хоста CMD і введіть ipconfig щоб відобразити адресу IPv4. Щоб знайти ім'я комп'ютера, відкрийте Параметри > Система > Про систему та знайдіть Назва пристрою. Потім на локальному комп'ютері натисніть Win + R, введіть mstsc, та введіть ім'я або IP хоста у вікно Підключення до віддаленої комп'ютерної сесії.

Безпека — ще один важливий аспект. Залишати Віддалену комп'ютерну сесію відкритою зі стандартними даними для входу небезпечно. Завжди використовуйте надійні паролі, своєчасно оновлюйте систему та розглядайте можливість додавання двофакторної аутентифікації. Якщо потрібен доступ до локальної машини з інтернету, з'єднання через VPN допоможе приховати ваш порт від публічного сканування.

Вибір правильного рішення для Remote Desktop

Вбудована функція Віддаленої комп'ютерної сесії зручна та економічна, але це не єдиний варіант. Навіть маючи працюючу віддалену сесію через CMD, деякі адміністратори віддають перевагу інструментам з мультисеансійністю або мобільними клієнтами. Якщо ви використовуєте Windows Home або вам потрібні функції записування сесій чи крос-платформової підтримки, розгляньте сторонній інструмент. Програми типу HelpWire та DeskIn пропонують однокліківне з'єднання, обходячи обмеження випусків та скорочуючи час налаштування. Однак вони часто потребують передплати або залежать від даних-центрів.

Cloudzy пропонує сервери RDP, оптимізовані для мінімальної затримки з гарантією 99,95% безперервної роботи, захистом DDoS та гнучким оплаченням. Виберіть з стратегічно розташованих центрів обробки даних у Нью-Йорку, Чикаго та Далласі в Північній Америці, Франкфурті, Амстердамі та Лондоні в Європі, а також Сінгапурі в Азіатсько-Тихоокеанському регіоні, щоб ваша сесія завжди була близько до користувачів. Кожен план включає сховище NVMe SSD, немережену пропускну спроможність 10 Gbps, безплатне ліцензування Windows, резервні копії снімків та миттєве масштабування ресурсів — все за доступною ціною. Коли вам потрібен надійний хост для віддаленої комп'ютерної сесії, ви можете розраховувати на Cloudzy купи RDP.

Ви також можете ознайомитися з іншими топ-провайдерами RDP та порівняти їх з нами, щоб вибрати той, що найкраще підходить вашим потребам.

Додаткові практики безпеки та управління

Після того як система прийме віддалені підключення, подумайте про управління та безпеку цих сесій. Сучасні середовища Windows підтримують крос-платформові клієнти на macOS, Linux, iOS та Android, тому ви можете підключатися зі смартфона чи планшета. Навіть якщо Віддалена комп'ютерна сесія увімкнена, регулярно оновлюйте машини та вимикайте цю функцію, коли вона більше не потрібна.

Щоб спростити та підвищити безпеку повсякденного адміністрування, зосередьтеся на таких завданнях:

- Оновити відразу, установлюйте оновлення Windows та драйвери якомога швидше, щоб закрити нововиявлені вразливості.

- Використовуйте спеціалізованого користувача RDP, створіть обліковий запис з обмеженими правами замість входу як повноправний адміністратор.

- Динамічна DNS, якщо ваша публічна IP-адреса змінюється, динамічний сервіс DNS забезпечує постійний доступ до правильної адреси.

- Змініть порт прослуховування, переведення RDP з порту 3389 на високий випадковий порт затрудняє автоматичне сканування (не забудьте оновити параметри брандмауера та маршрутизатора).

- Управління групповою політикою, розпочніть параметри Remote Desktop на кількох комп'ютерах з однієї консолі, включаючи можливість швидкого відключення при підвищенні рівня ризику.

- Автоматизовані розгортання. Віддалене користування PowerShell або PsExec дозволяє вам увімкнути або вимкнути RDP, перезапустити сервіси та перевірити параметри без входу на кожен хост.

Хоча RDP забезпечує якісний графічний інтерфейс, це не єдиний протокол. Віртуальна мережева обчислювальна система (VNC) часто використовується в середовищах Linux, але не має стандартного шифрування та менш ефективно стискує трафік, тоді як Secure Shell (SSH) забезпечує текстові сеанси з потужним шифруванням. Виберіть інструмент, який відповідає вашим потребам у продуктивності та безпеці.

Завершальні думки

Включення віддаленого робочого стола через CMD дає вам контроль над серверами та робочими станціями Windows навіть коли графічний інтерфейс недоступний. Виконавши системні вимоги, відредагувавши реєстр, відкривши брандмауер та запустивши сервіс, ви зможете налаштувати RDP на кількох комп'ютерах одноманітно. PowerShell пропонує альтернативу зі скриптами, а вимкнення RDP набагато просто, коли він вам більше не потрібен. Водночас залишайтеся уважні до безпеки: використовуйте надійні паролі, розгляньте двофакторну автентифікацію та обмежте доступ користувачів.

Для команд, яким потрібні виділені віддалені робочі столи з передбачуваною продуктивністю, послуги Cloudzy забезпечують надійну підключення в численних локаціях дата-центрів. Спробуйте нашу послугу, щоб ваші віддалені сеанси залишались чутливими та захищеними — ваша робота того варта.