In diesem Beitrag erklären wir, wie du SSH verwendest, um dich mit einem Remote-Server unter Linux zu verbinden. Wir zeigen auch die Methode mit PuTTY, um eine Verbindung zu einem Linux-Remote-Server herzustellen. PuTTY ist natürlich nicht der einzige SSH-Client, den du für Remote-Verbindungen nutzen kannst. Sieh dir diesen Vergleich der besten SSH-Clients für Windows im Jahr 2022 an und wähle den, der am besten zu deinen Anforderungen passt. Geräte aus der Ferne zu steuern ist seit Langem unverzichtbar geworden, und es ist kaum vorstellbar, wie wir ohne die Möglichkeit, Computer remote zu bedienen, auskommen würden.

- Was ist SSH und wofür steht es?

- Wie funktioniert SSH?

- Was ist ein Terminal?

- Was ist SSL?

- Wie richtet man eine SSH-Verbindung ein?

- Wie verbinde ich mich mit SSH mit einem Remote-Server unter Linux?

- Weiterführende Schritte zur Remote-Steuerung mit SSH

- Was ist PuTTY?

- Mit PuTTY eine Verbindung zu einem Linux-Server herstellen

- SSH Public-Key-Authentifizierung unter Linux einrichten

- Schritt 1: Ein Schlüsselpaar generieren

- Schritt 2: Dateinamen und Passwort festlegen

- Schritt 3: Den öffentlichen Schlüssel kopieren

- Schritt 4: Zugangsdaten eingeben

- Schritt 5: Am Remote-System anmelden

- Schritt 6: Die erforderliche Datei im eigenen Account anlegen

- Schritt 7: Den Inhalt der Public-Key-Datei in die authorized-keys-Datei eintragen

- Schritt 8: Die Public-Key-Datei löschen

- Schritt 9: Den öffentlichen Schlüssel zu weiteren Systemen hinzufügen (optional)

- Schritt 10: Mit SSH am Remote-System anmelden

- Wichtige Standards für den Remote-Desktop

- Was ist VNC?

- VNC über SSH tunneln

- Was ist RDP?

- Fazit: Remote-Verbindung mit SSH

- Häufig gestellte Fragen

Es gibt verschiedene Möglichkeiten, sich mit einem Remote-Server zu verbinden – je nachdem, welches Betriebssystem du verwendest. Die zwei am häufigsten genutzten Protokolle sind:

- Secure Shell (SSH) für Linux-basierte Geräte

- Remote Desktop Protocol (RDP) für Windows-Geräte

Beide Protokolle verwenden Client- und Server-Anwendungen, um Remote-Verbindungen herzustellen. Mit diesen Tools kannst du auf andere Rechner zugreifen und sie fernsteuern, Daten übertragen und praktisch alles erledigen, was du auch direkt am Computer tun würdest.

Was ist SSH und wofür steht es?

SSH (Secure Shell), auch bekannt als "Secure Socket Shell", ist ein Protokoll, das es dir ermöglicht, dich sicher mit einem Remote-Gerät oder einem Server über eine textbasierte Oberfläche zu verbinden. Es gibt zwei am häufigsten verwendete Protokolle, um sich mit einem Remote-Computer zu verbinden: SSH und RDP. Zum Erstellen einer SSH-Verbindung werden sowohl eine Client- als auch eine Server-Komponente benötigt.

Wenn eine sichere SSH-Verbindung hergestellt wird, startet eine Shell-Sitzung. Du kannst dann den Server steuern, indem du Befehle im Client auf deinem lokalen Rechner eingibst. Systemadministratoren und Netzwerk-Profis nutzen dieses Protokoll, um sicher auf entfernte Geräte zuzugreifen.

Remote Desktop gesucht?

Remote Desktop gesucht?

Zuverlässige, leistungsstarke RDP-Server mit 99,95 % Verfügbarkeit. Nutze deinen Desktop unterwegs in den wichtigsten Städten der USA, Europas und Asiens.

RDP-Server holenWie funktioniert SSH?

Um eine SSH-Verbindung herzustellen, benötigen Sie zwei Komponenten:

das Client und der zugehörige serverseitige TeilDer SSH-Client ist eine Anwendung, die auf Ihrem Gerät läuft und die Verbindung zu einem anderen Computer oder Server herstellt. Der Client nutzt die vom Remote-Host bereitgestellten Daten, um die Verbindung aufzubauen. Nach erfolgreicher Authentifizierung wird eine verschlüsselte Verbindung hergestellt.

Auf der Serverseite gibt es einen Bereich namens SSH Daemon (SSHD) die dauerhaft auf einem bestimmten TCP/IP-Port auf eingehende Client-Verbindungsanfragen wartet. Sobald ein Client eine Verbindung aufbaut, antwortet der SSH-Daemon mit den unterstützten Software- und Protokollversionen, und beide Seiten tauschen ihre Identifikationsdaten aus.

Wenn die übermittelten Anmeldedaten korrekt sind, öffnet SSH eine neue Sitzung für die entsprechende Umgebung. Für die Kommunikation zwischen SSH-Server und SSH-Client wird standardmäßig SSH-Version 2 verwendet.

Mehr dazu: Bester SSH Client für Windows im Jahr 2022

Was ist ein Terminal?

Wenn du neu bei Linux bist, solltest du dich mit dem Terminal vertraut machen. Stell es dir als zentrale Schaltstelle für Befehle vor – die Standardmethode, um mit einem Linux-Server zu kommunizieren.

Die Befehlszeile mag einschüchternd wirken, aber mit den richtigen Grundlagen ist sie schnell gemeistert – zum Beispiel mit diesen 15 grundlegende Befehle, die jeder kennen sollte.

Das Terminal wird noch wichtiger, wenn du eine Anwendung mit PHP oder Python entwickeln möchtest (oder gerade dabei bist, es zu lernen). Anders als Windows, das Python über eine GUI umständlich nachzubilden versucht, integriert Linux Python und andere Programmiersprachen direkt ins Terminal. Auch wenn du dafür einige Schritte zur Installation von Python auf Windows nur um am Ende ein ineffektives Durcheinander zu bekommen – Linux ist bereits dabei und direkt über die Befehlszeile erreichbar.

Linux-Hosting leicht gemacht

Linux-Hosting leicht gemacht

Möchtest du eine bessere Lösung zum Hosten von Websites und Web-Apps? Arbeitest du an einem neuen Projekt? Oder magst du Windows einfach nicht? Dafür gibt es Linux VPS.

Hol dir dein Linux VPSWas ist SSL?

SSH verwendet SSL (Secure Socket Layer), um die Daten zwischen Webbrowser und Server zu schützen. Die Verbindung zwischen Webserver und Browser wird per SSL verschlüsselt, sodass alle übertragenen Daten privat und vor Angriffen geschützt bleiben. Konkret gehört das Aushandeln öffentlicher und privater Schlüssel zwischen Remote-Servern und lokalen Computern, die sich über SSH verbinden, zum SSL-Sicherheitsprotokoll. Diese zusätzliche Schutzschicht ist besonders bei Brute-Force-Angriffen auf Passwörter hilfreich.

Wie richtet man eine SSH-Verbindung ein?

Da für eine SSH-Verbindung sowohl eine Client- als auch eine Server-Komponente erforderlich ist, müssen beide auf dem lokalen und dem Remote-Rechner installiert sein.

OpenSSH ist ein Open-Source-SSH-Tool, das häufig für Linux-Distributionen verwendet wird und ist verhältnismäßig einfach zu bedienen. Dafür wird Terminal-Zugriff auf den Server sowie auf das Gerät benötigt, mit dem du dich verbindest. Beachte, dass auf Ubuntu standardmäßig kein SSH-Server installiert ist. An diesem Punkt der SSH-Fernverbindungsanleitung kennen wir SSH und die zugehörigen Konzepte. Jetzt geht es an die Installation eines OpenSSH-Clients.

Schritt 1: Einen OpenSSH-Client installieren

Vor der Installation des SSH-Clients prüfen, ob bereits einer auf dem System vorhanden ist. Viele Linux-Distributionen bringen einen SSH-Client bereits mit.

- Führen Sie den folgenden Befehl aus, um OpenSSH auf Ihrem Gerät zu installieren:

sudo apt-get install openssh-client

- Gib das Superuser-Passwort ein, wenn du dazu aufgefordert wirst.

- Drücken Sie Enter, um die Installation abzuschließen.

Sofern du die erforderlichen Zugriffsberechtigungen sowie den Hostnamen oder die IP-Adresse hast, kannst du SSH jetzt von jedem Computer aus nutzen, auf dem eine serverseitige Anwendung läuft.

Schritt 2: Einen OpenSSH-Server installieren

Um SSH-Verbindungen zu akzeptieren, muss die serverseitige Komponente des SSH-Software-Toolkits auf dem Computer installiert sein. Gehen Sie dazu wie folgt vor:

- Öffnen Sie das Terminal auf Ihrem Server. Sie können entweder nach einem Terminal suchen oder klicken STRG + ALT + T auf Ihrer Tastatur.

- Geben Sie den folgenden Befehl ein, um Ihren SSH-Server zu installieren:

sudo apt-get install openssh-server

- Gib das Superuser-Passwort ein, wenn du dazu aufgefordert wirst.

- Drücken Sie Enter und Y um die Installation nach der Speicherplatzabfrage fortzusetzen.

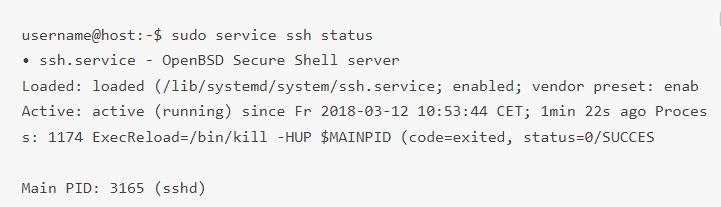

Nachdem Sie die oben genannten Schritte abgeschlossen haben, sind die erforderlichen Hilfsdateien installiert. Mit folgendem Befehl können Sie prüfen, ob der SSH-Server auf dem Rechner läuft:

sudo service ssh status

Die Terminalausgabe sollte genau so aussehen, wenn der SSH-Dienst korrekt läuft:

Um zu prüfen, ob der OpenSSH-Server korrekt installiert ist und Verbindungen akzeptiert, führe den Befehl ssh localhost erneut in deinem Terminal aus. Beim ersten Ausführen sieht die Ausgabe in etwa so aus:

Jetzt eingeben ja or y um fortzufahren.

Gut gemacht! Ihr Server ist jetzt bereit, SSH-Fernverbindungsanfragen von einem anderen Computer über einen SSH-Client entgegenzunehmen.

Wie verbinde ich mich mit SSH mit einem Remote-Server unter Linux?

Jetzt, wo der OpenSSH-Client und -Server auf allen benötigten Geräten installiert sind, können Sie über die folgenden Schritte eine sichere SSH-Remoteverbindung zu Ihren Servern herstellen:

- Öffnen Sie das SSH-Terminal auf Ihrem Computer und führen Sie folgenden Befehl aus:

Wenn der Benutzername auf deinem lokalen Gerät mit dem auf dem Server übereinstimmt, reicht dieser Befehl:

ssh your_username@host_ip_address

Wenn der Benutzername auf deinem lokalen Gerät mit dem auf dem Server übereinstimmt, mit dem du dich verbinden möchtest, reicht dieser Befehl:

ssh host_ip_address

Und drücken Enter.

- Geben Sie Ihr Passwort ein und drücken Sie die Eingabetaste. Beachten Sie: Bei der Eingabe erscheint nichts auf dem Bildschirm. Wenn Sie das Passwort einfügen, stellen Sie sicher, dass es sicher gespeichert ist – nicht in einer Textdatei.

- Wenn du dich zum ersten Mal mit einem Server verbindest, wirst du gefragt, ob du die Verbindung fortsetzen möchtest. Gib einfach "jaund drücken Enter. Diese Meldung erscheint nur einmal, da der Remote-Server auf Ihrem lokalen Computer nicht bekannt ist.

- Der ECDSA-Fingerprint-Schlüssel wurde hinzugefügt, und die Verbindung zum Remote-Server ist hergestellt.

Wenn sich das Gerät, mit dem du dich verbinden möchtest, im selben Netzwerk befindet, solltest du die private IP-Adresse verwenden statt der öffentlichen. Andernfalls reicht die öffentliche IP-Adresse aus. Du kannst das entfernte Gerät jetzt über dein Terminal verwalten und steuern. Falls die Verbindung zu einem Remote-Server fehlschlägt, überprüfe die IP-Adresse des Zielgeräts, deinen Benutzernamen und dein Passwort. Prüfe außerdem, ob der Port, auf dem der SSH-Dienst lauscht, nicht durch eine Firewall blockiert oder falsch weitergeleitet wird.

Linux-Hosting leicht gemacht

Linux-Hosting leicht gemacht

Möchtest du eine bessere Lösung zum Hosten von Websites und Web-Apps? Arbeitest du an einem neuen Projekt? Oder magst du Windows einfach nicht? Dafür gibt es Linux VPS.

Hol dir dein Linux VPSWeiterführende Schritte zur Remote-Steuerung mit SSH

Nachdem Sie eine SSH-Fernverbindung zu Ihrem Server eingerichtet haben, empfehlen wir einige weitere Schritte, um die SSH-Fernsteuerung und deren Sicherheit zu verbessern. Wer SSH mit Standardeinstellungen betreibt, macht sein System angreifbar: Automatisierte Angriffe zielen gezielt auf solche Konfigurationen ab und machen den SSH-Fernzugriff unsicher.

Hier sind einige Empfehlungen zur Verbesserung der Sicherheit von SSH, die Sie durch Bearbeiten der sshd-Konfigurationsdatei umsetzen können:

- Ändern Sie den Standard-Port TCP, auf dem der SSH-Daemon lauscht, und wechseln Sie von Port 22 zu einem deutlich höheren Wert wie 245976. Vermeiden Sie leicht zu erratende Portnummern wie 222, 2222 oder 22222.

- Verwenden Sie SSH-Schlüsselpaare zur Authentifizierung für passwortlosen SSH-Login. Sie sind sicherer und ermöglichen die Anmeldung ohne Passwort - schneller und praktischer.

- Deaktivieren Sie passwortbasierte Anmeldungen auf Ihrem Server. Falls Ihr Passwort geknackt wird, verhindert diese Einstellung, dass es zum Einloggen genutzt werden kann. Stellen Sie vorher unbedingt sicher, dass die Authentifizierung per Schlüsselpaar korrekt funktioniert.

- Deaktivieren Sie den Root-Zugriff auf Ihren Server und verwenden Sie stattdessen ein normales Benutzerkonto mit dem Befehl su - (um zum Root-Benutzer zu wechseln).

Wir haben jetzt ein besseres Verständnis von SSH-Remoteverbindungen und dem Fernzugriff per SSH. Da wir in diesem Artikel mehrfach auf PuTTY verwiesen haben, werden Ihnen als PuTTY-Einsteiger sicher einige Fragen aufgekommen sein. Ergänzend zur SSH-Verbindungsanleitung geben wir Ihnen daher einen Überblick über PuTTY und zeigen, wie Sie damit eine Verbindung zu einem Linux-Server herstellen.

Was ist PuTTY?

PuTTY ist ein weit verbreiteter Windows-Terminalemulator, der sich nicht auf Windows-Betriebssysteme beschränkt. Da PuTTY kostenlos und Open-Source ist, hat es sich auch unter Linux-Nutzern etabliert und bietet eine textbasierte Benutzeroberfläche für Remoterechner, die eines der unterstützten Protokolle verwenden. einschließlich SSH und Telnet.

[su_button url="https://www.putty.org/" target="blank" style="soft" size="5"]Download Putty[/su_button]

Hinweis: PuTTY ist kostenlos verfügbar und bietet eine einfache Möglichkeit, aus Ihrer Windows-Umgebung auf die Unix-Shell zuzugreifen. Anders als Unix hat Windows keinen vorinstallierten SSH-Server oder -Client. Daher unterstützt das Netzwerk-Dateiübertragungsprogramm verschiedene Protokolle, darunter Telnet-Clients.

Mehr dazu: SSH-Schlüssel unter Windows 10 generieren

PuTTY unter Ubuntu Linux herunterladen und installieren

Die Linux-Version von PuTTY ist eine grafische Terminalanwendung, die in den meisten Linux-Distributionen nicht vorinstalliert ist. Sie lässt sich jedoch problemlos über das Terminal auf einem Linux-Gerät installieren.

Falls PuTTY noch nicht installiert ist, besuchen Sie bitte die PuTTY herunterladen Seite und laden Sie das Linux-Installationsprogramm aus dem Bereich Package Files der Seite herunter.

Für Linux-Nutzer ist PuTTY im Ubuntu-Universe-Repository verfügbar. Um PuTTY unter Linux Ubuntu zu installieren, stellen Sie zunächst sicher, dass das Universe-Repository aktiviert ist. Verwenden Sie dazu diesen Befehl:

sudo add-apt-repository universe

Sobald das Universe-Repository aktiviert ist, können Sie Ubuntu mit diesem Befehl aktualisieren:

sudo apt update

Installieren Sie anschließend PuTTY mit diesem Befehl:

sudo apt install putty

Nach der Installation können Sie PuTTY über das Anwendungsmenü starten. Die Linux-Version von PuTTY sieht der Windows-Version sehr ähnlich, sodass Sie sich in den Einstellungen schnell zurechtfinden werden.

Mit PuTTY eine Verbindung zu einem Linux-Server herstellen

Um nach der Installation mit PuTTY eine Verbindung zu einem Linux-Server herzustellen, gehen Sie wie folgt vor:

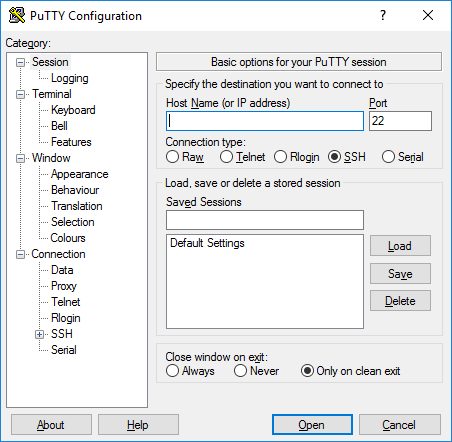

Schritt 1: PuTTY konfigurieren

Nach dem Start von PuTTY erscheint der Hauptkonfigurationsbildschirm. Geben Sie zunächst den Hostname (oder die IP-Adresse) des Servers ein, zu dem Sie eine Verbindung herstellen möchten.

Der Port ist standardmäßig auf 22 gesetzt, da dies der übliche SSH-Port auf den meisten Servern ist. Das ist jedoch ein Sicherheitsrisiko, weil Angreifer diesen Port kennen und gezielt angreifen können. Sie sollten den SSH-Port anhand dieser Anleitung ändern und die Portnummer anschließend auch in PuTTY anpassen. Stellen Sie sicher, dass als Verbindungstyp SSH ausgewählt ist.

Wenn Sie keinen privaten Schlüssel für die Serververbindung verwenden und Ihre Konfiguration nicht speichern möchten, klicken Sie auf "Open", um eine direkte SSH-Verbindung zu Ihrem Server herzustellen, die sich mit Ihrem Kontopasswort authentifiziert.

Wenn Sie sich zum ersten Mal mit Ihrem Server verbinden, zeigt PuTTY eine Sicherheitswarnung dass kein Eintrag für diesen Server in der Registry vorhanden ist. Das ist beim ersten Verbindungsaufbau normal.

Bei erfolgreicher Verbindung werden Sie aufgefordert, Ihr Passwort einzugeben. Danach sind Sie mit einer Shell auf Ihrem Server verbunden.

Auch lesen: MikroTik CHR auf VPS installieren (mit PuTTY)

Schritt 2: Die PuTTY-Konfiguration für spätere Sitzungen speichern

Mit PuTTY können Sie die Verbindungskonfiguration für einen Server speichern, damit Sie die Daten nicht jedes Mal neu eingeben müssen. Nachdem Sie alle erforderlichen Felder ausgefüllt haben und bereit zum Verbinden sind, stellen Sie sicher, dass Sie sich auf dem oben beschriebenen Hauptkonfigurationsbildschirm für die Sitzung befinden.

Sie sehen den Hostnamen und die Portnummer Ihres Servers. Geben Sie den Namen Ihrer gespeicherten SSH-Sitzungskonfiguration in das Textfeld unter Gespeicherte Sitzungen und drücke Speichern.

SSH Public-Key-Authentifizierung unter Linux einrichten

PuTTY kann auch für die Verwendung von SSH-Schlüsseln konfiguriert werden. SSH-Schlüssel sind sicherer und in manchen Fällen auch bequemer als herkömmliche Authentifizierungsmethoden. Sie können PuTTY selbst verwenden, um sie zu erstellen. Hier ist unsere Anleitung zur Erstellung von SSH-Schlüsseln mit PuTTY unter Windows. Damit lässt sich die SSH-Sicherheit schnell und unkompliziert verbessern.

Für die Einrichtung der Public-Key-Authentifizierung über SSH auf einem Linux (oder macOS-Computer) sind folgende Schritte erforderlich:

Schritt 1: Ein Schlüsselpaar generieren

Melden Sie sich zunächst an dem Computer an, den Sie für den Zugriff auf den Remote-Host verwenden, und generieren Sie über die SSH-Befehlszeile ein Schlüsselpaar nach dem RSA-Algorithmus. Geben Sie dazu folgenden Befehl in der Befehlszeile ein und drücken Sie Enter:

ssh-keygen -t rsa

Schritt 2: Dateinamen und Passwort festlegen

Sie müssen einen Dateinamen zum Speichern des Schlüsselpaars sowie ein Passwort zum Schutz Ihres privaten Schlüssels angeben. Wenn Sie den Standarddateinamen und -speicherort für Ihr Schlüsselpaar beibehalten möchten, drücken Sie einfach Enter oder Return, ohne einen Dateinamen einzugeben. Alternativ können Sie an der Eingabeaufforderung einen Dateinamen wie My_ssh_key eingeben und Enter oder Return drücken. Beachten Sie, dass viele Remote-Hosts so konfiguriert sind, dass sie private Schlüssel nur mit dem Standarddateinamen und -pfad akzeptieren. In diesem Fall müssen Sie den Pfad explizit in der SSH-Befehlszeile oder in einer SSH-Client-Konfigurationsdatei (~/.ssh/config) angeben.

Geben Sie ein Passwort mit mindestens fünf Zeichen ein und drücken Sie Enter oder Return. Wenn Sie Enter ohne Passwort drücken, wird Ihr privater Schlüssel ohne Passwortschutz generiert.

Schritt 3: Den öffentlichen Schlüssel kopieren

Verwenden Sie SFTP oder SCP, um die öffentliche Schlüsseldatei in Ihr Konto auf dem Remote-System zu kopieren.

Schritt 4: Zugangsdaten eingeben

Sie werden jetzt nach Ihrem Konto-Passwort gefragt. Ihr öffentlicher Schlüssel wird in Ihr Home-Verzeichnis kopiert und auf dem Remote-System unter demselben Dateinamen gespeichert.

Schritt 5: Am Remote-System anmelden

Melden Sie sich mit Ihrem Benutzernamen und Passwort am Remote-System an

Schritt 6: Die erforderliche Datei im eigenen Account anlegen

Falls Ihr Konto auf dem Remote-System noch keine ~/.ssh/authorized_keys-Datei besitzt, erstellen Sie eine mit den folgenden Befehlen:

mkdir -p ~/.ssh

touch ~/.ssh/authorized_keys

Schritt 7: Inhalt der öffentlichen Schlüsseldatei zur authorized_keys-Datei hinzufügen

Fügen Sie auf dem Remote-System den Inhalt Ihrer öffentlichen Schlüsseldatei, z. B. ~/id_rsa.pub, mit folgendem Befehl in einer neuen Zeile Ihrer ~/.ssh/authorized_keys-Datei hinzu:

cat ~/id_rsa.pub >> ~/.ssh/authorized_keys

Sie können den Inhalt von ~/.ssh/authorized_keys mit folgendem Befehl überprüfen, um sicherzustellen, dass Ihr öffentlicher Schlüssel korrekt hinzugefügt wurde:

more ~/.ssh/authorized_keys

Schritt 8: Die Public-Key-Datei löschen

Jetzt können Sie die öffentliche Schlüsseldatei mit folgendem Befehl sicher aus Ihrem Konto auf dem Remote-System löschen:

rm ~/id_rsa.pub

Wenn Sie eine Kopie Ihres öffentlichen Schlüssels auf dem Remote-System behalten möchten, verschieben Sie ihn alternativ mit diesem Befehl in Ihr .ssh-Verzeichnis:

mv ~/id_rsa.pub ~/.ssh/

Schritt 9: Den öffentlichen Schlüssel zu weiteren Systemen hinzufügen (optional)

An diesem Punkt der SSH-Public-Key-Authentifizierung können Sie diese Schritte wiederholen, um Ihren öffentlichen Schlüssel zu weiteren Remote-Systemen hinzuzufügen, auf die Sie von diesem Computer aus per SSH-Public-Key-Authentifizierung zugreifen möchten.

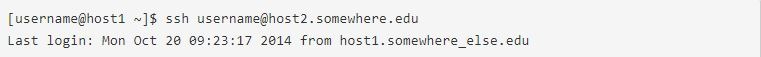

Schritt 10: Mit SSH am Remote-System anmelden

Sie können nun die SSH-Remoteverbindung nutzen und sich mit Ihrem Konto auf dem Remote-System anmelden, auf dem Ihr privater Schlüssel hinterlegt ist. Ist Ihr privater Schlüssel passwortgeschützt, werden Sie vom Remote-System nach dem Passwort oder der Passphrase gefragt (wie im Bild unten). Beachten Sie, dass Ihr Passwort oder Ihre Passphrase nicht an das Remote-System übertragen wird.

Ist Ihr privater Schlüssel nicht passwortgeschützt, gelangen Sie direkt zur Befehlszeile in Ihrem Home-Verzeichnis, ohne nach einem Passwort oder einer Passphrase gefragt zu werden. Die Ausgabe sieht dann etwa so aus:

Klicken Sie auf die Öffne Tab, das Passwort eingeben und verbinden.

Neben der SSH-Fernverbindung gibt es weitere Remote-Desktop-Tools, mit denen du ein System aus der Ferne steuern kannst. Hier ein kurzer Überblick über diese Tools.

Wichtige Standards für den Remote-Desktop

VNC und RDP sind zwei Remote-Desktop-Protokolle. Beide Technologien verfolgen ähnliche Ziele, unterscheiden sich aber in ihrer Funktionsweise.

Was ist VNC?

VNC (Virtual Network Computing) wird manchmal fälschlicherweise mit VPN (Virtual Private Network) verwechselt. Beide ermöglichen den Fernzugriff auf einen Computer in einer Peer-to-Peer-Netzwerkumgebung, sind aber grundsätzlich verschieden.

VNC bietet vollständigen Gerätezugriff über Desktop-Sharing und erlaubt die komplette Fernsteuerung eines Computers. Diese Fähigkeit steigert die Produktivität für alle Beteiligten: Einzelpersonen, Unternehmen und IT-Teams.

VPN hingegen bietet Fernzugriff auf das Netzwerk, nicht auf das System selbst. Das bedeutet: Du kannst nur auf freigegebene Ressourcen zugreifen, wie etwa einen gemeinsamen Drucker im Büro.

VNC über SSH tunneln

Eine VNC-Verbindung über das Virtual Network Computing-Protokoll ist standardmäßig nicht verschlüsselt. Manche VNC-Clients schützen die Verbindung nach der Anmeldung nicht weiter. Um dieses Problem zu umgehen, kannst du die VNC-Verbindung durch einen Secure Shell (SSH)-Tunnel leiten. Dieser Tunnel verschlüsselt die VNC-Verbindung und ermöglicht deren Nutzung, wenn der übliche VNC-Port (Port 5901) gesperrt ist.

Einige Unternehmensnetzwerke blockieren Standardports wie Port 5901 aus Sicherheitsgründen. VNC über SSH zu tunneln löst dieses Problem.

Was ist RDP?

RDP (Remote Desktop Protocol) ist ein von Microsoft entwickeltes Netzwerkprotokoll, das Benutzern ermöglicht, sich remote mit einem anderen Gerät zu verbinden. Es ist eine Erweiterung der T.120-Protokolle und Teil des ITU-Standards (International Telecommunications Union).

Remote Desktop gesucht?

Remote Desktop gesucht?

Zuverlässige, leistungsstarke RDP-Server mit 99,95 % Verfügbarkeit. Nutze deinen Desktop unterwegs in den wichtigsten Städten der USA, Europas und Asiens.

RDP-Server holenFazit: Remote-Verbindung mit SSH

Um eine SSH-Fernverbindung herzustellen und damit einen Server in Linux zu verbinden, benötigst du zwei Komponenten: den Client und den entsprechenden serverseitigen Teil. Dieser Artikel erklärt, wie du SSH für den Fernzugriff nutzt und von seinen Vorteilen profitierst. Wir bieten außerdem verschiedene Linux VPS-Pläne an, damit du alle Möglichkeiten optimal nutzen kannst. Bei Cloudzy tun wir alles, um dir erstklassige Linux VPS-Lösungen bereitzustellen, sodass der gewählte Dienst höchste Sicherheit und Leistung bietet und dir ein hervorragendes Hosting-Erlebnis liefert.

Häufig gestellte Fragen

Was ist SSH?

SSH ist ein Protokoll zur sicheren Verbindung mit einem Remote-Server. Der ssh-Befehl nutzt dieses Protokoll, um Daten zwischen Client und Host verschlüsselt zu übertragen.

Wie richtet man SSH-Schlüssel ein?

- SSH-Schlüssel generieren

- SSH-Schlüssel benennen

- Passwort eingeben (optional)

- Öffentlichen Schlüssel auf das Remote-System übertragen

- Verbindung testen.

Was ist ein SSH-Schlüsselpaar?

Jedes SSH-Schlüsselpaar besteht aus zwei Schlüsseln: einem öffentlichen und einem privaten Schlüssel. Wer eine Kopie des öffentlichen Schlüssels besitzt, kann Daten verschlüsseln. Lesen lassen sich diese Daten jedoch nur mit dem zugehörigen privaten Schlüssel.

Wo befindet sich der private SSH-Schlüssel?

Wenn du den Standardnamen verwendest, wird dein privater Schlüssel unter "/root/.ssh/id_rsa" gespeichert.