Ez a bejegyzés arról szól, hogyan lehet SSH-t használni egy távoli szerverre való kapcsolódáshoz Linux-ben. A PuTTY használatát is ismertejük egy távoli Linux szerverhez való csatlakozáshoz. Persze a PuTTY nem az egyetlen SSH kliens, amelyet a távoli kapcsolatokhoz használhatsz. Tekintsd meg ezt A legjobb SSH kliens alkalmazások összehasonlítása Windows rendszerre 2022-ben és válaszd ki azt, amely megfelel az igényeidnek. A távoli eszközökhöz való hozzáférés régen már követelménnyé vált, és nehezen is elképzelhető, hogyan lenne, ha nem tudnánk távolról vezérelni a számítógépeket.

- Mi az SSH és mit jelent?

- Hogyan működik az SSH?

- Mi az a terminál?

- Mi az SSL?

- Hogyan hozhatok létre SSH kapcsolatot?

- Hogyan használhatom az SSH-t egy távoli szerverre való csatlakozáshoz Linux-ben?

- További lépések az SSH távolátvezérlésbe

- Mi az a PuTTY?

- Hogyan csatlakozz egy Linux szerverhez a PuTTY-val?

- Hogyan állítsd be az SSH nyilvános kulcsos hitelesítést az Linux szervernél?

- 1. lépés: Kulcspár generálása

- 2. lépés: Adj meg egy fájlnevet és jelszót

- 3. lépés: Nyilvános kulcs másolása

- 4. lépés: Adja meg fiókja hitelesítési adatait

- 5. lépés: Jelentkezz be a távoli rendszerre

- 6. lépés: Hozd létre a szükséges fájlt az accountodban

- 7. lépés: Add hozzá a nyilvános kulcs fájl tartalmát az authorized-keys fájlhoz

- 8. lépés: Távolítsa el a nyilvános kulcs fájlját

- 9. lépés: Add hozzá a nyilvános kulcsodat más rendszerekhez (opcionális)

- 10. lépés: SSH az accountodhoz a távoli rendszeren

- Fontos távoli asztal szabványok

- Mi az VNC?

- VNC alagút SSH-n keresztül

- Mi az RDP?

- Záró gondolat: SSH távolivezérlés

- Gyakran Ismételt Kérdések

A távoli géphez való csatlakozásnak több módja van az operációs rendszertől függően, de a két legelterjedtebb protokoll a következő:

- Secure Shell (SSH) Linux alapú eszközökhöz

- Remote Desktop Protocol (RDP) Windows-eszközökhöz

Mindkét protokoll kliens és szerver alkalmazásokat használ a távoli kapcsolatok létrehozásához. Ezek az eszközök lehetővé teszik, hogy hozzáférhess más gépekhez, távolról irányíthasd azokat, adatokat továbbíthasd, és gyakorlatilag mindent megtehess, amit akkor tudnál, ha fizikailag az eszköz előtt ülnél.

Mi az SSH és mit jelent?

SSH (Secure Shell), más néven "Secure Socket Shell", egy olyan protokoll, amely lehetővé teszi, hogy biztonságosan csatlakozz egy távoli eszközhöz vagy szerverhez szöveges felületen keresztül. Két legszélesebb körben használt protokoll létezik a távoli géphez való csatlakozáshoz: az SSH és az RDP. Az SSH-kapcsolat létrehozásához szükség van az ügyfél és a szerver összetevőjére is.

Amikor egy biztonságos SSH kapcsolat jön létre, elindítódik egy shell munkamenet, és a szervert parancsok beírásával tudod kezelni a klientből a helyi gépeden. Azok, akik egy eszközt távolról szeretnének elérni nagyon biztonságos módon, különösen rendszergazdák és hálózatadminisztrátorok, ezt a protokollt használják a munka elvégzéséhez.

Szükséged van egy a Remote Desktop szerverre?

Szükséged van egy a Remote Desktop szerverre?

Megbízható, nagy teljesítményű RDP szerverek 99,95%-os üzemidővel. Vidd magaddal az asztalod az Egyesült Államok, Európa és Ázsia nagyvárosainak mindegyikébe.

Szerezz egy RDP szerverHogyan működik az SSH?

Az SSH kapcsolat létrehozásához két összetevőre van szükséged:

a kliens és a megfelelő szerver oldali részAz SSH kliens egy alkalmazás, amelyet egy olyan eszközön futtatvasz, amellyel egy másik számítógéphez vagy szerverhez szeretnél csatlakozni. A kliens a távoli gép által biztosított adatokat használja a kapcsolat inicializálásához. Amikor a hitelesítési adatok érvényesítésre kerülnek, a kliens egy titkosított kapcsolatot hoz létre.

A szerver oldalon van egy összetevő, amelyet SSH démon (SSHD) amely folyamatosan figyel egy meghatározott TCP/IP porton a lehetséges ügyfélkapcsolat-kéréseket. Ha egy ügyfél kapcsolatot kezdeményezett, az SSH daemon válaszol a támogatott szoftver- és protokollverzióival, és a kettő megosztja egymás azonosító adatait.

Ha a fogadott hitelesítési adat helyes, az SSH új munkamenetet hoz létre a megfelelő környezethez. Az SSH szerver és SSH kliens közötti SSH protokoll alapértelmezett verziója a 2-es verzió.

Olvasd el még: Legjobb SSH kliens Windows-hez 2022-ben

Mi az a terminál?

Ha új vagy az Linux világában, szeretnél megismerkedni a terminállal. Gondolj rá úgy, mint a végső parancsparancs központra, amely az Linux szerverrel való általános kommunikáció módja.

A parancssor használata nehéznek tűnhet, de egyszerű, ha az alapokkal kezded, mint ezek 15 alapvető parancs, amelyet minden felhasználónak ismernie kell.

A terminál még fontosabbá válik, ha alkalmazást szeretnél fejleszteni (vagy tanulni szeretnél) az PHP vagy Python segítségével. Az Windows-vel ellentétben, amely tönkreteszi az Python-t, amikor megpróbálja grafikus felülettel újra létrehozni, az Linux integrál az Python-t és más programozási nyelveket a terminálon. Szóval, bár végig kell menned néhányon Python Windows rendszeren történő telepítésének lépései csak hogy hatástalan kudarcot érj el, az Linux már beépítetten tartalmazza ezt, és elérhető a parancssorból.

Linux üzemeltetés egyszerűen

Linux üzemeltetés egyszerűen

Jobbat szeretnél a webhelyek és webalkalmazások üzemeltetésére? Valamin újat fejlesztesz? Vagy egyszerűen nem tetszik neked az Windows? Ezért van Linux VPS.

Szerezd meg az Linux VPSMi az SSL?

Az SSH az SSL (Secure Socket Layer) protokollt használja a webböngésző és a kiszolgáló között átvitt adatok biztonságának biztosítására. A webkiszolgáló és a böngésző közötti kapcsolat titkosítása az SSL-lel történik, amely biztosítja, hogy az közöttük átadott összes adat magánjellegű marad és védelmet nyújt a támadások ellen. Más szavakkal, a nyilvános és titkos kulcsok létrehozása az SSH-n keresztül csatlakozó távoli kiszolgálók és helyi számítógépek között az SSL biztonsági protokoll részét képezi. A védelmi réteg ezt az extra szintje különösen hasznos a jelszóból való találgatásos támadásokkal szemben.

Hogyan hozhatok létre SSH kapcsolatot?

Mivel az SSH kapcsolat létrehozásához szükséges egy kliens és egy szerver összetevő is, meg kell bizosodj arról, hogy mindkettő telepítve van a helyi és a távoli gépeken.

OpenSSH egy nyílt forráskódú SSH eszköz, amelyet általában Linux disztribúciókkal használnak és viszonylag könnyű használniSzükséges a terminálhoz való hozzáférés a szerveren és azon az eszközön, amellyel csatlakozni szeretnél. Figyelj rá, hogy az Ubuntu alapértelmezés szerint nem rendelkezik SSH szerverrel. Az SSH távolról csatlakozási útmutató ezen pontján már megértettük az SSH-t és a kapcsolódó fogalmakat, szóval kezdjünk az OpenSSH kliens telepítésével.

1. lépés: OpenSSH-kliens telepítése

Az SSH kliens telepítése előtt ellenőrizze, hogy nincs-e már telepítve a rendszeren. Számos Linux disztribúció már tartalmaz egy SSH klienst.

- Az OpenSSH telepítéséhez futtassa az alábbi parancsot az eszközén:

sudo apt-get install openssh-client

- Írja be a szuperfelhasználó jelszavát, ha szükséges.

- Az Enter billentyű megnyomásával fejezheti be a telepítési folyamatot.

Ha rendelkezik a szükséges engedélyekkel és ismeri a kiszolgáló neve vagy IP-címe, használhatja az SSH-t bármely olyan számítógépen, amelyen szerver oldali alkalmazás fut.

2. lépés: OpenSSH-kiszolgáló telepítése

Az SSH kapcsolatok fogadásához az SSH szoftvercsomagnak a szerver oldali részét telepíteni kell a számítógépen. Ehhez végezze el az alábbi lépéseket:

- Nyissa meg a terminált a kiszolgálógépen. Megkeresheti a terminált, vagy kattinthat a CTRL + ALT + T a billentyűzeten.

- Az SSH kiszolgáló telepítéséhez írja be az alábbi parancsot:

sudo apt-get install openssh-server

- Írja be a szuperfelhasználó jelszavát, ha szükséges.

- Nyomj Enter és Y hogy lehetővé tegyük a telepítés folytatódását a lemezterület megadása után.

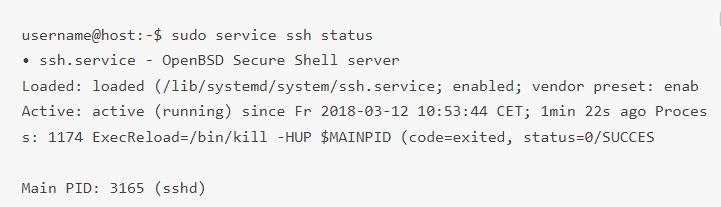

A fenti lépések elvégzése után rendelkezni fog a szükséges támogatási fájlokkal, és az alábbi parancs beírásával ellenőrizheti, hogy az SSH kiszolgáló fut-e a gépen:

sudo service ssh status

A terminál válasza így kell kinéznie, ha az SSH szolgáltatás helyesen működik:

Másik módszer annak ellenőrzésére, hogy az OpenSSH kiszolgáló megfelelően telepítve van és fogad kapcsolatokat: futtassa újra az ssh localhost parancsot a terminálban. Az első futtatáskor a válasz ehhez a képernyőhöz lesz hasonló:

Most adja meg igen or y folytatáshoz

Kitűnő! A kiszolgáló most készen áll az SSH távoli kapcsolódási kérések fogadására egy másik számítógépről egy SSH kliens segítségével.

Hogyan használhatom az SSH-t egy távoli szerverre való csatlakozáshoz Linux-ben?

Most, hogy az OpenSSH klienst és kiszolgálót telepítette minden szükséges eszközre, létrehozhat egy biztonságos SSH távoli kapcsolatot a kiszolgálóhoz az alábbi lépésekkel:

- Nyissa meg az SSH terminált a számítógépen, és futtassa az alábbi parancsot:

Ha a felhasználónév a helyi eszközön megegyezik a kiszolgálón lévővel, futtassa ezt a parancsot:

ssh your_username@host_ip_address

Ha a felhasználónév a helyi eszközön megegyezik a kiszolgálón lévővel, futtassa ezt a parancsot:

ssh host_ip_address

És nyomja meg Enter.

- Írja be a jelszavát, és nyomja meg az Enter billentyűt. Vegyük figyelembe, hogy a jelszó begépelésekor nem kap visszajelzést a képernyőn. Ha beilleszti a jelszavát, győződjön meg róla, hogy biztonságosan van tárolva, és nem egy szöveges fájlban.

- Amikor első alkalommal csatlakozik egy kiszolgálóhoz, meg fogják kérdezni, hogy szeretne-e csatlakozni. Csak írja be:igen" és nyomj meg Enter. Ez az üzenet csak ezúttal jelenik meg, mivel a távoli kiszolgáló nem azonosított a helyi számítógépen.

- Az ECDSA ujjlenyomat-kulcs hozzáadásra kerül, és csatlakozik a távoli kiszolgálóhoz.

Ha az eszköz, amelyhez távolról szeretne csatlakozni, ugyanazon a hálózaton található, biztonságosabb a privát IP-cím használata, mint a nyilvános IP-cím. Egyéb esetben csak a nyilvános IP-címet kell használnia. Most már kezelheti és vezérelheti a távoli eszközt a terminál segítségével. Ha nehézsége van a távoli kiszolgálóhoz való csatlakozásban, ellenőrizze a távoli eszköz IP-címének, a felhasználónévnek és a jelszavnak a helyességét. Ezenkívül ellenőrizze, hogy az SSH démon által figyelt port nem blokkolva van-e egy tűzfal által, vagy helytelenül van-e átirányítva.

Linux üzemeltetés egyszerűen

Linux üzemeltetés egyszerűen

Jobbat szeretnél a webhelyek és webalkalmazások üzemeltetésére? Valamin újat fejlesztesz? Vagy egyszerűen nem tetszik neked az Windows? Ezért van Linux VPS.

Szerezd meg az Linux VPSTovábbi lépések az SSH távolátvezérlésbe

Most, hogy létre tud hozni egy SSH távoli kapcsolatot a kiszolgálóhoz, erősen ajánljuk néhány további lépés megtételét a távoli vezérlés és az SSH biztonsága javítása érdekében. Ha az ssh távoli kapcsolódással kapcsolatos beállítások alapértelmezett értékeit használja, a rendszer nagyobb támadási kockázatnak van kitéve, ami a teljes távolábráshoz hozzáférhető rendszert nem biztonságossá teszi, és a rendszert az automatizált támadások céljává válhat.

Az alábbiakban néhány javaslat található az SSH biztonsága javítására, amelyet az sshd konfigurációs fájl szerkesztésével használhat:

- Módosítsa az alapértelmezett TCP portot, ahol az SSH démon figyel, és változtassa meg 22-ről valamivel nagyobb értékre, például 245976-ra. Ügyeljen arra, hogy ne használjon könnyen kitalálható portszámokat, például 222, 2222 vagy 22222.

- Az SSH kulcspárok használata jelszó nélküli hitelesítéshez. Biztonságosabbak, és lehetővé teszik a bejelentkezést jelszó nélkül, ami gyorsabb és kényelmesebb megoldást nyújt.

- Tiltsa le a jelszóalapú bejelentkezéseket a szerveren. Ha a jelszó feltörik, ez a bejelentkezési lehetőség blokkolása megakadályozza a szervereire történő jogosulatlan hozzáférést. Előtte azonban ellenőrizze, hogy a kulcspárok hitelesítése megfelelően működik.

- Tiltsa le a root hozzáférést a szerveren, és használjon egy közönséges felhasználói fiókot az su – paranccsal (root felhasználóvá való váltáshoz).

Most már jobban ismerjük az SSH távoli kapcsolatot és annak elérését. Ebben a cikkben többször említettük a PuTTY-t. Ha nem ismeri a PuTTY-t, valószínűleg kérdései lesznek. Ezért az SSH kapcsolat beállításáról szóló útmutató mellett a PuTTY-ról is adunk egy rövid áttekintést, és megmutatjuk, hogyan csatlakozhat egy Linux szerverre.

Mi az a PuTTY?

A PuTTY egy elterjedt Windows terminál emulátor, amely nem korlátozódik az Windows operációs rendszerre. Ingyenes és nyílt forráskódú, így népszerű az Linux felhasználók körében is. Szöveges felületén keresztül elérheti a távoli számítógépeket, amelyek a támogatott protokollok bármelyikét futtatják. beleértve SSH és Telnet.

[su_button url="https://www.putty.org/" target="blank" style="soft" size="5″]Putty letöltése[/su_button]

Megjegyzés: A PuTTY ingyenesen letölthető szoftver, amely egyszerű módot kínál az Unix shell környezet eléréséhez Windows rendszerről. A Windows-vel ellentétben nincs előre telepített SSH szerver vagy kliens. Ezért a program több protokollt támogat, például Telnet klienseket.

Olvasd el még: SSH kulcsok létrehozása az Windows 10-ben

Hogyan lehet letölteni és telepíteni a Putty-t Ubuntu Linux-en?

A PuTTY Linux verziója egy grafikus terminál alkalmazás, amely a legtöbb Linux disztribúcióban nincs előre telepítve. Azonban könnyen telepítheti a terminálból egy Linux alapú eszközre.

Ha nincs telepítve a PuTTY, látogasson el a PuTTY letöltése oldalra, és töltse le a Linux telepítőt az oldal Package Files részéből.

A Linux felhasználók számára jó hír, hogy a PuTTY elérhető a Ubuntu universe szoftvártárban. A PuTTY telepítéséhez Linux Ubuntu rendszeren először ellenőrizze, hogy a universe szoftvártár engedélyezve van-e. Használja ezt a parancsot:

sudo add-apt-repository universe

Miután engedélyezte a universe szoftvártárat, frissítse a Ubuntu rendszert ezzel a paranccsal:

sudo apt update

Ezután telepítse a PuTTY-t ezzel a paranccsal:

sudo apt install putty

A PuTTY telepítése után indítsa el a PuTTY-t a menüből. A PuTTY Linux verziója szinte azonos a Windows verzióval. Így nem lesz problémája a beállítások között való navigálással.

Hogyan csatlakozz egy Linux szerverhez a PuTTY-val?

Ha a telepítés után szeretne csatlakozni egy Linux szerverhez a PuTTY-val, követnie kell ezeket a lépéseket:

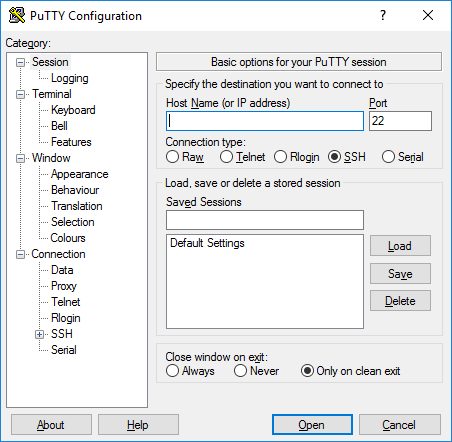

1. lépés: A PuTTY konfigurálása

A fő munkamenet-konfigurációs képernyő jelenik meg a PuTTY indításakor. Kezdje a Gazdanév (vagy IP-cím) megadásával annak a szervernek, amelyhez csatlakozni szeretne.

Az alapértelmezett port 22, amely a SSH szabványos portja a legtöbb szerveren. Ez egy biztonsági rés, mert a támadók tudják, hogy ezt a portot kell támadniuk. Ezért az SSH port módosítása az alábbi utasítások szerint módosítsa a portszámot a PuTTY-ban. Ellenőrizze, hogy a Kapcsolat típusa SSH-re van-e állítva.

Ha nem szeretne privát kulcsot használni a szervérhez való csatlakozáshoz, és nem szeretné menteni a beállításokat később, kattintson az Open gombra az azonnali SSH csatlakozáshoz, amely jelszóval hitelesíti a fiókját.

Ha ez az első alkalommal csatlakozik a szerverhez, a PuTTY egy Biztonsági figyelmeztetés figyelmeztetést jelenít meg, amely azt jelzi, hogy nincsen kulcs a regisztrációban ehhez a szerverhez. Ez az első csatlakozásnál normális.

Ha a csatlakozás sikeres, a rendszer kérni fogja a jelszó megadását. Miután beírta, csatlakozni fog a szerver shell felületéhez.

Olvasd el még: A MikroTik CHR telepítése az VPS rendszerre (PuTTY használatával)

2. lépés: A PuTTY beállítások mentése a következő alkalomhoz

A PuTTY lehetővé teszi a szervérhez történő csatlakozáshoz szükséges konfigurációk mentését, így nem kell minden alkalommal beírnia az összes adatot. Miután kitöltötte az összes szükséges mezőt és készen áll a csatlakozásra, ellenőrizze, hogy az imént leírt fő munkamenet-konfigurációs képernyőn van-e.

Megtekintheti a szerver gazdanevet és portszámát. Adja meg a mentett SSH munkamenet-konfiguráció nevét a szövegmezőbe: Mentett munkamenetek és nyomja meg Mentés.

Hogyan állítsd be az SSH nyilvános kulcsos hitelesítést az Linux szervernél?

A PuTTY SSH kulcsok használatára is konfigurálható. A SSH kulcsok biztonságosabb és néha kényelmesebb hitelesítési módszerek. A PuTTY-val saját kulcsokat is generálhat. Íme az útmutatónk: PuTTY használatával SSH-kulcsok generálásáról szóló útmutató Windows rendszeren. Használhatod a SSH segítségével a biztonságod gyors fokozásához.

Néhány lépést kell követned a nyilvános kulcsos hitelesítés beállításához SSH-on egy Linux (vagy macOS számítógépen):

1. lépés: Kulcspár generálása

Először jelentkezz be arra a számítógépre, amelyről el szeretnéd érni a távoli kiszolgálót, majd használd a SSH parancssor segítségével egy kulcspárt az RSA algoritmus alapján. Az RSA kulcsok létrehozásához írd be a következőt a parancssorba, majd nyomj Entert:

ssh-keygen -t rsa

2. lépés: Adj meg egy fájlnevet és jelszót

Meg kell adnod egy fájlnevet a kulcspár mentéséhez és egy jelszót a privát kulcs védelméhez. Ha az alapértelmezett fájlnév és hely megtartásával szeretnél folytatni a kulcspárhoz, nyomj meg Enter vagy Return billentyűt a fájlnév megadása nélkül. Alternatívaként megadhatsz egy fájlnevet, például My_ssh_key a parancssorban, majd nyomj meg Enter vagy Return billentyűt. Ügyelj arra, hogy sok távoli gép úgy van konfigurálva, hogy elfogadja az alapértelmezett fájlnévvel és elérési úttal rendelkező privát kulcsokat. Ezért explicit módon meg kell adnod ezt az SSH parancssorban vagy egy SSH kliens konfigurációs fájlban (~/.ssh/config).

Legalább öt karakterből álló jelszót kell megadnod, majd meg kell nyomnod az Entert vagy a Return billentyűt. Ha az Enter billentyűt nyomsd meg jelszó nélkül, akkor a titkos kulcs jön létre. jelszóvédelem nélkül.

3. lépés: Nyilvános kulcs másolása

A FTP vagy az SCP segítségével másold a nyilvános kulcsfájlt a távoli rendszeren lévő fiókodba.

4. lépés: Adja meg fiókja hitelesítési adatait

Most a fiók jelszavát kell megadnod. A nyilvános kulcsod másolata a saját könyvtárba kerül, és ugyanezzel a fájlnévvel lesz tárolva a távoli rendszeren.

5. lépés: Jelentkezz be a távoli rendszerre

Jelentkezzen be a távoli rendszerbe a fiók felhasználónevével és jelszavával

6. lépés: Hozd létre a szükséges fájlt az accountodban

Abban az esetben, ha a távoli rendszeren lévő fiókod nem tartalmaz már ~/.ssh/authorized_keys fájlt, hozz létre egyet a következő parancsok beírásával:

mkdir -p ~/.ssh

touch ~/.ssh/authorized_keys

7. lépés: Adja hozzá a nyilvános kulcsfájl tartalmát a authorized_keys fájl

A távoli rendszeren adja hozzá a nyilvános kulcsfájl tartalmát, például ~/id_rsa.pub, egy új sorba a ~/.ssh/authorized_keys fájlban a következő parancs használatával:

cat ~/id_rsa.pub >> ~/.ssh/authorized_keys

Érdemes lehet ellenőrizni a ~/.ssh/authorized_keys fájl tartalmát, hogy meggyőződj arról, hogy a nyilvános kulcsod helyesen lett hozzáadva az alábbi parancs segítségével:

more ~/.ssh/authorized_keys

8. lépés: Távolítsa el a nyilvános kulcs fájlját

mostantól biztonságosan törölheted a nyilvános kulcsfájlt a távoli rendszeren lévő fiókodból a parancssor következő parancsával:

rm ~/id_rsa.pub

Alternatív megoldásként, ha szeretnél egy másolatot megtartani a nyilvános kulcsodról a távoli rendszeren, helyezd át a .ssh könyvtárba ezzel a paranccsal:

mv ~/id_rsa.pub ~/.ssh/

9. lépés: Add hozzá a nyilvános kulcsodat más rendszerekhez (opcionális)

A SSH nyilvános kulcsos hitelesítés beállításának ezen a pontján megismételheted ezeket a lépéseket, hogy a nyilvános kulcsod további távoli rendszerekhez adhasd hozzá, amelyeket a titkos kulcsod és a SSH nyilvános kulcsos hitelesítés segítségével el szeretnél érni a számítógépről.

10. lépés: SSH az accountodhoz a távoli rendszeren

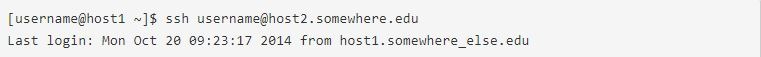

Most már használhatod a SSH távolszámítógép-elérésének előnyeit a titkos kulcsod által támogatott fiók segítségével a távoli rendszeren. Ha a titkos kulcsod jelszóval van védve, a távoli rendszer megkérdezi a jelszavad vagy passzfrázisodat (mint az alábbi képen). Ügyelj arra, hogy a titkos kulcs jelszava vagy passzfrázisa nem kerül elküldésre a távoli rendszerre.

Ha a titkos kulcsod nincs jelszóval védve, a távoli rendszer a parancssor kezdetére visz a saját könyvtárban, anélkül hogy jelszót vagy passzfrázisat kérne tőled, és egy ehhez hasonló kimenetet fogsz látni:

Kattintson a Nyitás lapon írd be a jelszavat és csatlakozz.

A SSH távolszámítógép-elérésen kívül több távolszámítógép-vezérlő eszköz is lehetővé teszi, hogy egy rendszert távolról irányíts. Röviden beszéljük meg ezeket az eszközöket.

Olvasd el még: SSH SOCKS5 proxy – minden, amit tudnod kell

Fontos távoli asztal szabványok

A VNC és az RDP két távoli asztal protokoll; mindkét technológia hasonló célokat követett, de módszereik eltérnek.

Mi az VNC?

A VNC (Virtual Network Computing) néha tévesen összetévesztik a VPN (Virtual Private Network) megnevezéssel. Mindkettő ugyanúgy működik a peer-to-peer hálózati környezetben, lehetővé téve a számítógéphez való távolszámítógép-hozzáférést. Azonban alapvetően nem ugyanazok.

VNC teljes eszközhozzáférést kínál asztali megosztási rendszereken keresztül, amely lehetővé teszi, hogy teljes mértékben irányítsa gépét távolról. A távoli asztal képességei produktivitást tesznek lehetővé minden érdekelt fél számára, beleértve az egyéni felhasználókat, szervezeteket és az informatikai munkatársakat.

Másrészt a VPN a hálózathoz nyújt távolszámítógép-hozzáférést, nem pedig magához a rendszerhez, amely azt jelenti, hogy csak megosztott adatokhoz és berendezésekhez fér hozzá, például egy közös nyomtatóhoz a munkahelyen.

VNC alagút SSH-n keresztül

Ha a Virtual Network Computing (VNC) protokoll segítségével csatlakozol egy távolszámítógéphez, a kapcsolat nem lesz biztonságos. Egyes VNC kliensek nem védenek a kezdeti bejelentkezési ponton túl. A VNC-kapcsolatot átcsatornázhatod egy Secure Shell (SSH) alagúton, hogy megoldhasd ezt a problémát. A SSH alagút biztonságos kapcsolatot biztosít a VNC-hez, lehetővé téve a VNC-kapcsolatok használatát akkor is, ha a szokásos VNC port (5901-es port) blokkolva van.

Egyes vállalati hálózatok extra védelemért blokkolják a szabványos portokat, például az 5901-es portot, így a VNC SSH alagúton való átcsatornázása lehetővé teszi ennek a problémának a megoldását.

Mi az RDP?

RDP (Remote Desktop Protocol) egy Microsoft által létrehozott hálózati kommunikációs protokoll, amely lehetővé teszi a felhasználók számára, hogy távolról egy másik eszközökhöz csatlakozzanak. A Remote Desktop Protocol a T.120 protokollok (szabványos protokollok) kiterjesztése az ITU (Nemzetközi Távközlési Unió) keretében.

Szükséged van egy a Remote Desktop szerverre?

Szükséged van egy a Remote Desktop szerverre?

Megbízható, nagy teljesítményű RDP szerverek 99,95%-os üzemidővel. Vidd magaddal az asztalod az Egyesült Államok, Európa és Ázsia nagyvárosainak mindegyikébe.

Szerezz egy RDP szerverZáró gondolat: SSH távolivezérlés

Ahhoz, hogy egy SSH távolszámítógép-kapcsolatot hozz létre és a Linux egy kiszolgálójához csatlakozz, szükséged van a kliensre és a megfelelő kiszolgálóoldali összetevőre, mint két komponensre. Ez az útmutató artikel magyarázta, hogyan érheted el a SSH-t távolról és használd ki az előnyeit. Büszkék vagyunk arra, hogy különféle Linux VPS csomagokat megoldást kínálunk, hogy a legjobban kihasználhasd a SSH nagyszerű minőségeit. A Cloudzy-nál minden erőnkkel azon dolgozunk, hogy kivételes Linux VPS megoldásokat nyújtsunk számodra, hogy a választott szolgáltatásod kiváló biztonsággal és teljesítménnyel rendelkezzen, és kivételes üzemeltetési élményt nyújtson.

Gyakran Ismételt Kérdések

Mi az SSH?

Az SSH egy protokoll, amelyet a távoli szerverhez való biztonságos kapcsolódáshoz használnak. Az ssh parancs ezt a protokollt használja az adatok titkosított formában történő átviteléhez az ügyfél és a gazdagép között.

Hogyan állítsd be az SSH kulcsokat?

- SSH-kulcsok generálása

- Nevezze el SSH-kulcsait

- Jelszó megadása (nem kötelező)

- Nyilvános kulcs áthelyezése a távoli rendszerre

- Tesztelje a kapcsolatot.

Mi az SSH kulcspár?

Minden SSH kulcspár két kulcsot tartalmaz: egy nyilvános kulcsot és egy titkos kulcsot. Bárki, aki rendelkezik a nyilvános kulcs egy másolatával, titkosíthat adatokat, de ezeket az adatokat csak a megfelelő titkos kulccsal rendelkező személy tudja elolvasni.

Hol található az SSH privát kulcs?

Ha az alapértelmezett nevet használod, a privát kulcsod a "/root/.ssh/id_rsa" helyen kerül tárolásra.