如果你在 VPN 和 VPS 之间选择,首先要明白:VPN 保护你的流量传输路径,而 VPS 是你租用来运行应用的服务器。

搜索这个问题的人,通常是在问两个不同的问题:"我怎样在不安全的网络上保护网络流量隐私?"和"我是否需要服务器来托管或远程访问?"搞清楚你的真实需求后,选择 VPN 还是 VPS 就很简单了。

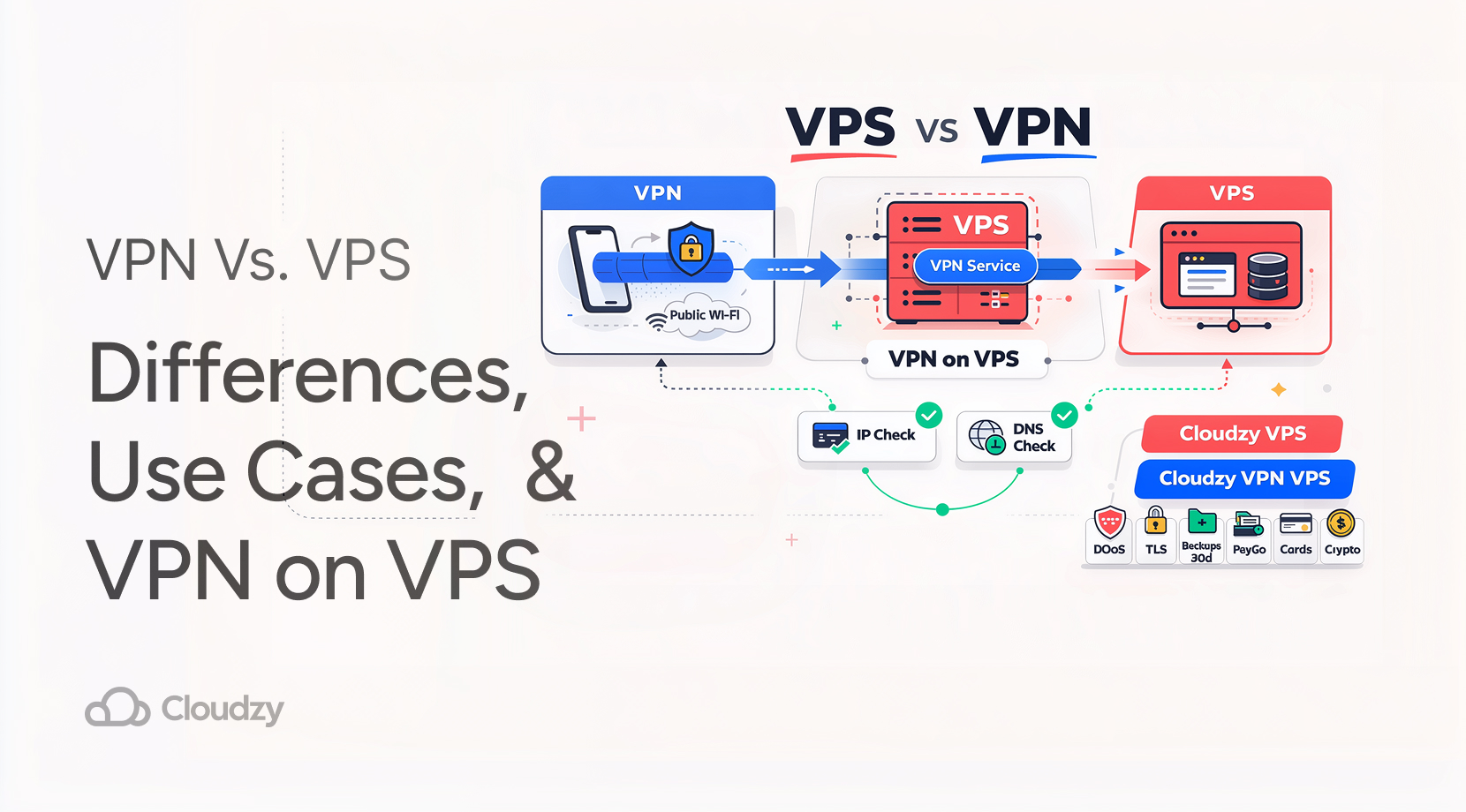

下面我们用简单明了的语言对比 VPN 和 VPS,然后介绍一个实用场景:在 VPS 上运行 VPN 服务器,这样你可以控制接入点。

30 秒了解 VPN 与 VPS 的区别

在深入细节之前,我们先来看看 VPS 和 VPN 分别是什么,以及它们各自的用途:

| 工具 | 它是什么 | 适合用于 | 不适合 |

| VPN | 从您的设备到 VPN 节点的加密通道 | 在公共Wi-Fi上更安全地浏览,隐藏你的真实IP地址,防止本地窥探 | 应用托管服务,默认保护你的隐私 |

| VPS | 数据中心里的虚拟服务器,拥有独立的操作系统和资源 | 托管网站/APIs、运行机器人、测试环境、常驻网关 | 保护你的笔记本电脑流量,除非你添加了 VPN 层 |

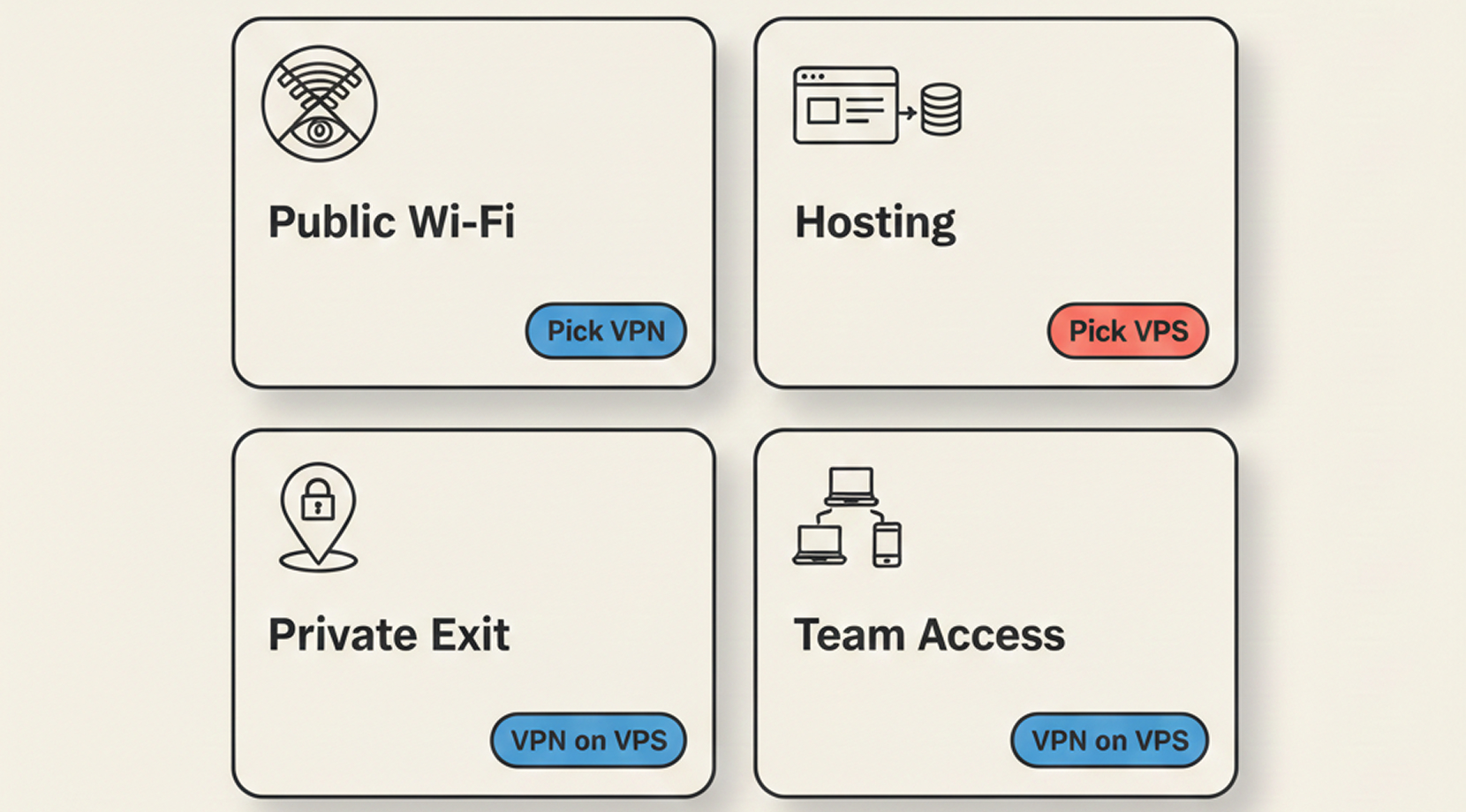

这是我们与客户沟通时使用的快速决策清单:

- 如果想在公共 Wi-Fi 上获得更安全的连接,可以从 VPN 开始。

- 如果你要托管网站、API、数据库或常运行的工具,从 VPS 开始。

- 如果你需要一个自己掌控的私有 VPN 端点,那就得用 VPN-on-a-VPS 的方案,因为你要在 VPS 上运行 VPN。

最后这一点最容易造成混淆,我们先从基本概念开始理解。

VPN Actual 的实际功能(以及人们对它的期待)

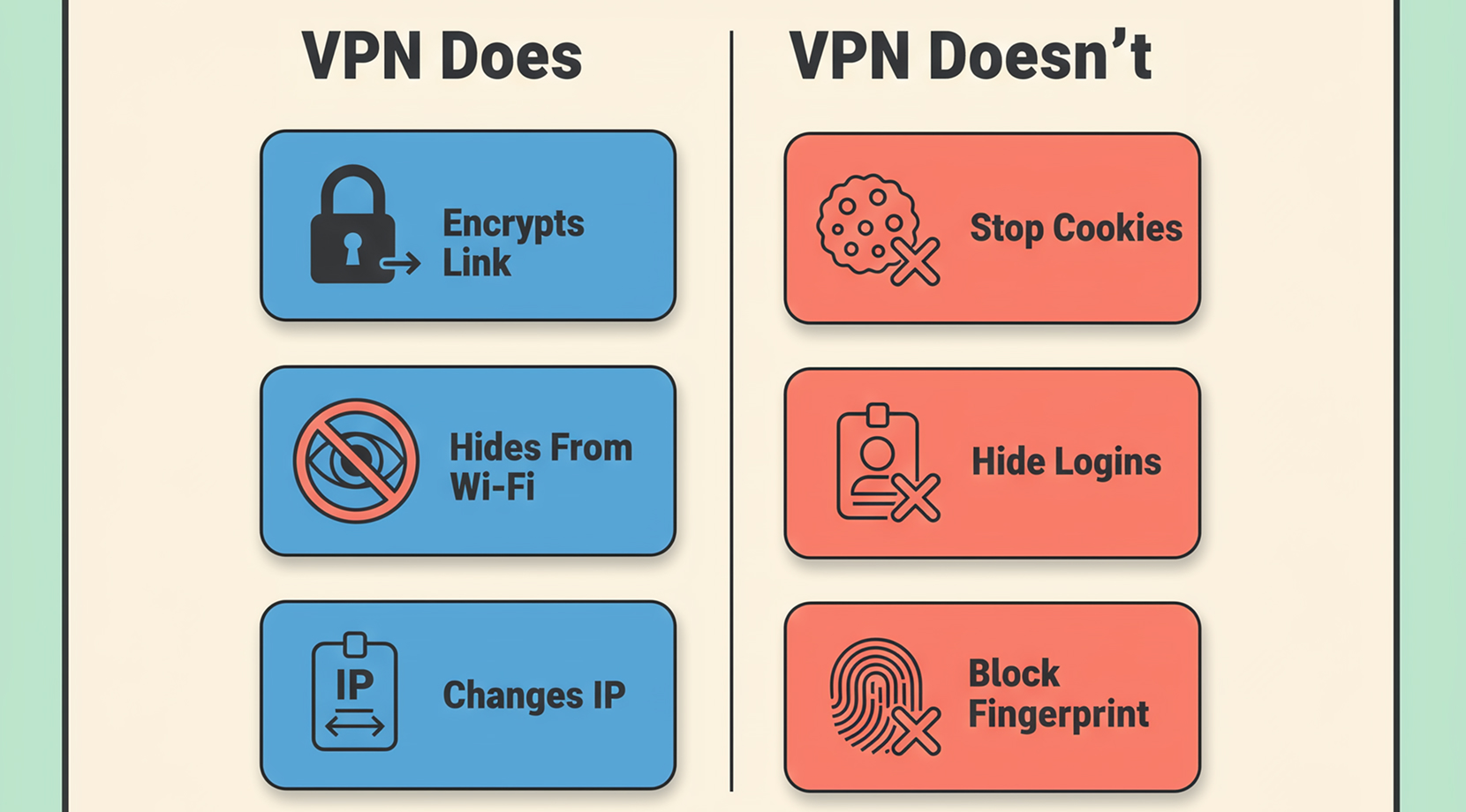

可以把 VPN 理解为一条安全隧道。你的笔记本或手机会加密流量,通过这条隧道发送,VPN 端点解密后再转发到互联网。最大的好处是,你正在使用的 Wi-Fi 和任何嗅探本地网络的人只会看到加密流量,而不是可读的数据流。

人们通常也希望 VPN 能"隐藏自己"。但实际上,它只是改变了谁能看到什么。VPN 可以对本地网络隐藏你的浏览记录,并替换你对外显示的 IP 地址,但它无法消除追踪,也无法让你的账户凭空变得不可见。

通俗解释隧道模型

完整路径在这里:

设备 → 加密通道 → VPN 服务器 → 互联网

发生了什么变化

- 热点、酒店网络或办公室来宾 Wi-Fi 无法轻易读取您的流量。

- 网站看到的是 VPN 服务器的 IP,而不是咖啡店的 IP。

始终不变的是:

- 网站仍然能看到你的浏览器指纹、Cookie 和账号登录信息。

- VPN 端点成为了解你流量模式的新窗口。

如果你在 VPN 和 VPS 之间拿不定主意,这是第一个关键选择。VPN 用于网络路径。VPS 更适合在其他地方运行软件。

快速检查,确保您的 VPN 正常运行

在信任某条隧道之前,先做两个快速检查。只需一分钟,就能避免"已连接但流量未路由"的问题。

- 确认您的公网IP变化

curl -s https://api.ipify.org ; echo

先关闭 VPN,然后打开。输出应该会改变。如果你在服务器上操作,不确定分配给你的 IP 地址,可以查看我们的指南 查找你的 VPS IP 地址 可以在控制面板中帮你确认。

- 确认 DNS 没有泄露

最简单的检查方法是在浏览器中运行 DNS 泄漏测试。先关闭 VPN 运行一次,然后打开 VPN 再运行一次。"解析器"应该与你从 VPN 获得的结果一致。

如果你还想进行本地检查:

Windows (PowerShell):

Get-DnsClientServerAddress

Linux (systemd-resolved):

resolvectl status

macOS:

scutil –dns | grep nameserver

既然 VPN 这一侧已经说清楚了,我们来看看另一半的问题。

什么是 VPS Actual(以及为什么它默认不是隐私工具)

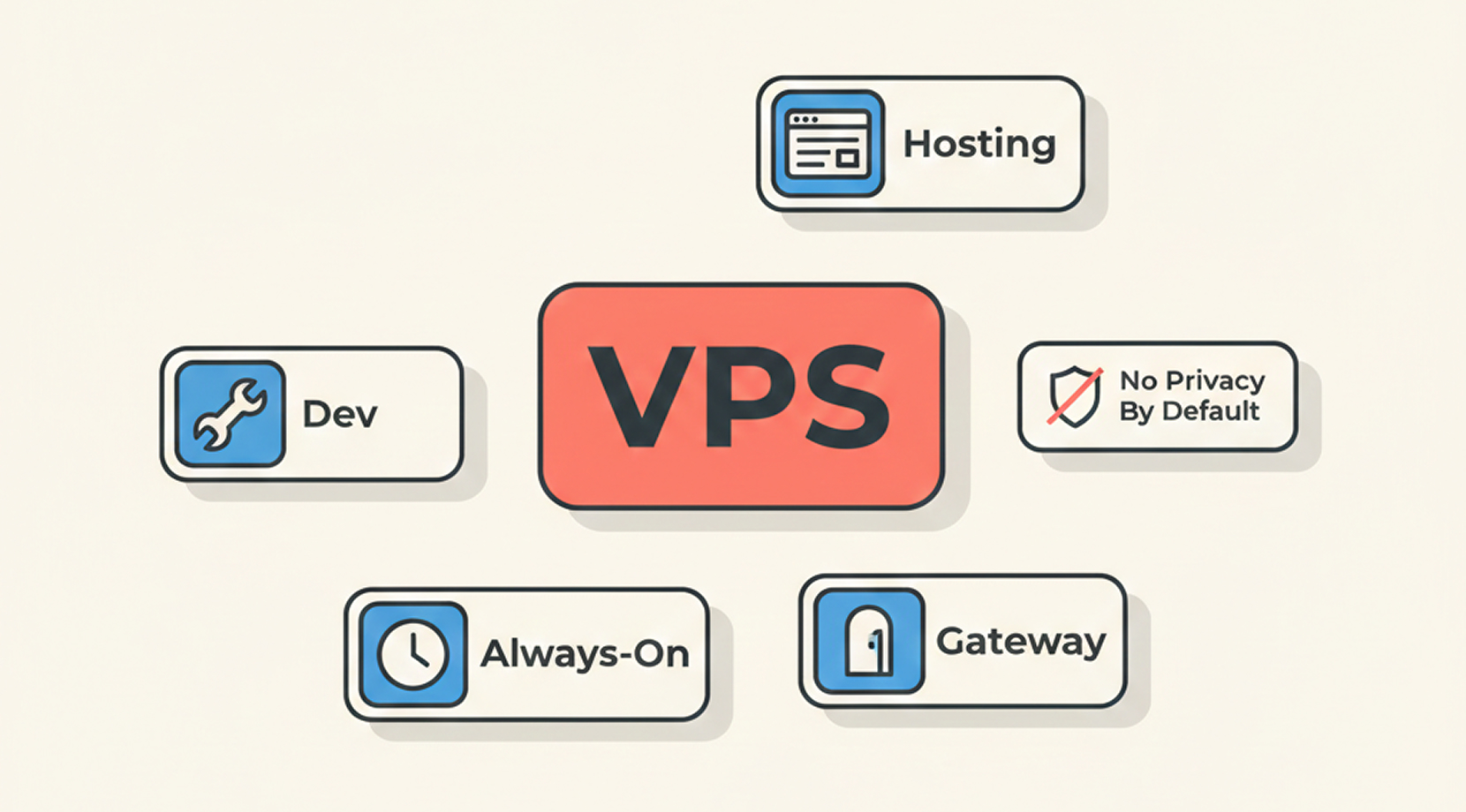

VPS 是托管在提供商数据中心内的虚拟机。你拥有独立的操作系统、独立的磁盘和分配的 CPU/RAM。当你需要服务器但不想购买硬件时,这就是你租赁的东西。

可以把 VPS 想象成大楼里的一间公寓。你可以控制自己单元内部的一切,但无法控制整栋楼。这就是为什么 VPS 很强大,同时也说明了为什么隐私不是自动保证的。隐私需要你主动配置,通常包括加密、访问控制和合理的默认设置。

如果你想了解 VPS 是什么以及它与其他托管方案的区别,请查看我们的 云主机 vs VPS 帮助你理清思路,不会被技术细节绊住。

VPS 在实际应用中的用途

VPS 很受欢迎,因为它解决了一些真实存在的问题:

- 托管:网站、API、控制面板或小型数据库。

- 开发和测试环境:一个更接近生产环境配置的服务器,而不是你的笔记本电脑。

- 始终在线的服务:CI 运行器、机器人、定时任务、监控节点。

- 网关:私有系统的受控入口点,是同一设置中 VPN 和 VPS 的桥接器。

最后一条是我们稍后会讲到的重叠情况,但首先需要做一个清晰的对比。

VPN 与 VPS 的区别(完整对比)

VPN 和 VPS 的差别不只是隐私问题,更重要的是你要完成什么任务。

比起定义,实际运行结果能更好地说明 VPN 和 VPS 之间的差异。

VPN 用于私有传输。VPS 用于运行软件。

VPN vs VPS 性能对比

来看看实际效果对比吧,毕竟你关心的是用哪个能得到什么结果:

| 结果 | 最佳工具 | 为什么 | 常见陷阱 |

| 在酒店 Wi-Fi 上更安全地上网 | VPN | 加密本地跃点 | 你仍然需要保持良好的浏览器习惯 |

| 托管网站或 API | VPS | 你完全掌控整个技术栈 | 你必须打补丁和加固它 |

| 获取固定 IP 并完全控制服务器 | VPS | 专用端点 | IP reputation is now "your problem" IP信誉现在是"你的问题" |

| 无需端口转发,直接访问家中服务 | VPN on a VPS | 专用通道 + 稳定中继 | 路由配置错误浪费开发时间 |

| 不要将管理后台暴露在公网上 | VPS + VPN | 将管理路径放在隧道后面 | 把自己锁在外面很容易 |

如果你已经理解了这个表格,很好。如果还没有,看看重叠场景通常会让你恍然大悟。

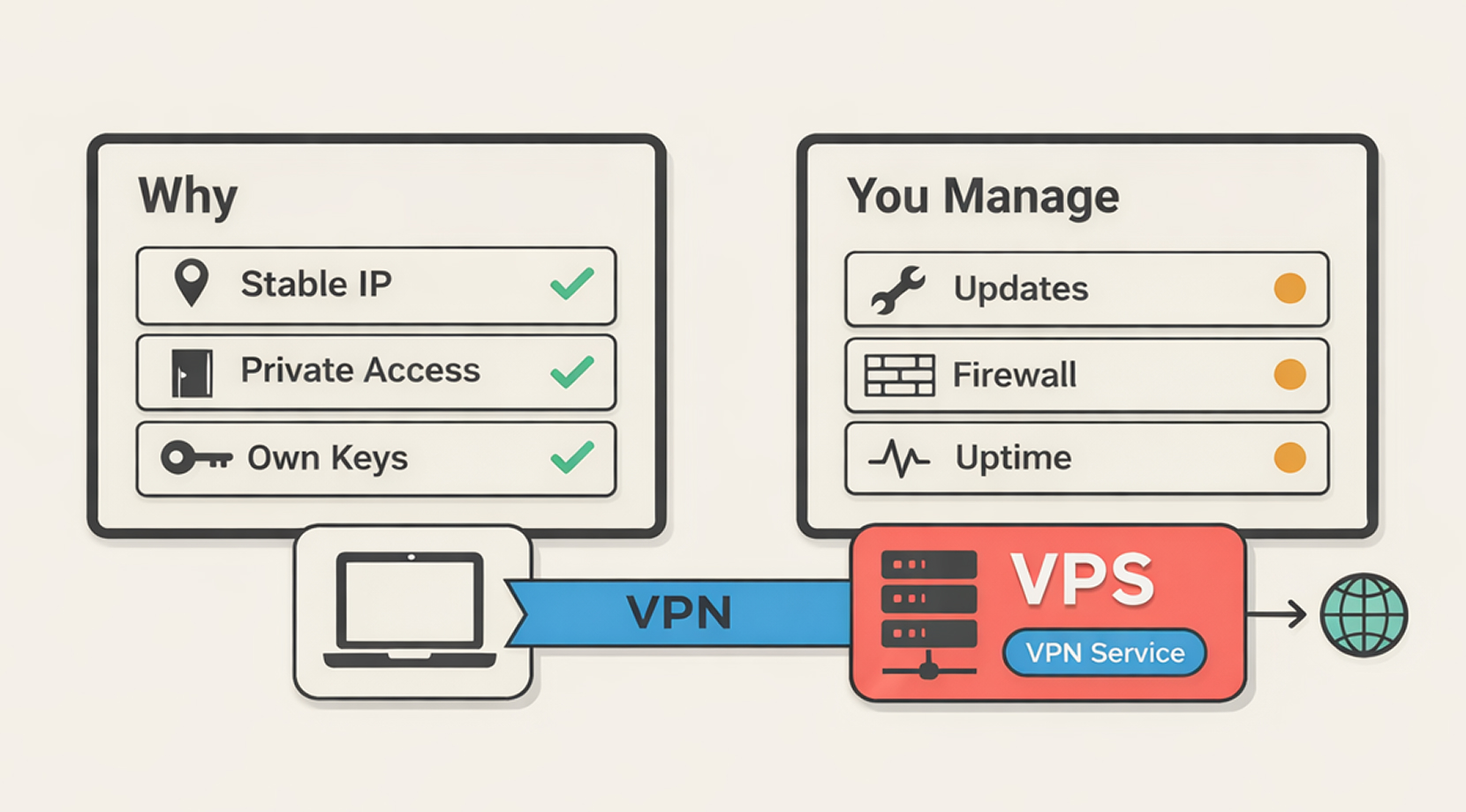

重叠场景:在 VPS 上运行 VPN

在 VPS 上运行 VPN 服务器,VPN 和 VPS 终于实现了完美配合。

你仍在使用 VPN 隧道,但与其购买共享出口节点的 VPN 订阅,你改为在自己的虚拟服务器上运行专属端点。

开发者选择这条路线,主要原因是这几点:

- 他们需要一个稳定的端点,用于出行、远程工作或访问控制。

- 他们需要远程访问私有工具,但不想向互联网开放端口。

- 他们不信任随机的 VPN 应用程序,更希望完全掌控密钥。

我们看到的情况是,有人花 10 分钟完成初始设置,然后整个下午都在处理路由、防火墙规则和 MTU 配置。这就是自己管理端点的代价。

如果你想找一份专注于规格对比的选型指南,可以参考我们的 最佳 VPS for VPN 我们来深入探讨 VPN VPS 真正重要的因素:位置、带宽,以及在高负载下网络的稳定性表现。

容易被忽视的取舍

网上到处都是"自己搭建 WireGuard 就行了"这样的说法。有时确实可以这么顺利,但那些枯燥的权衡取舍依然存在:

- 你继承了补丁和服务正常运行时间。如果你的 VPN 服务器宕机,远程访问也会随之中断。

- 你不再混入共享 IP 池。出站 IP 完全属于你。这对允许列表有帮助,但不是万能的。

- 配置错误很常见。典型的问题包括 AllowedIPs 设置范围过广、NAT 规则让调试变得困难,或者在容器内运行 VPN 后才发现路由不起作用。

如果选择这条路,保持检查简单无聊。在网络中,无聊是好事。

VPN 在 VPS 上的初学者友好检查

这不是完整的安装教程。这是一份快速检查清单,你可以在任何 Linux VPN 服务器上运行它,确认服务器正常运行、网络路由工作正常,以及没有暴露额外的端口。

1) 确认 VPN 服务正在运行。

如果你要选择协议, WireGuard 已成为许多自建系统的标准配置,并且 OpenVPN 在UDP被屏蔽的地方仍然会出现。

WireGuard 在 systemd 中通常看起来像这样:

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPN 的外观通常是这样的,具体取决于你使用的发行版和打包方式:

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

如果 systemd 显示"active (running)",且工具输出中有握手记录或近期传输数据,说明一切运行正常。

2) 确认只有 VPN 端口对外公开。

在 VPS 上:

sudo ss -lntu

如果你看到 SSH (22) 是开放的,这通常没问题,但要把它当作受控工具来对待,而不是默认配置。在很多自托管环境中,人们会将 SSH 对公网关闭,仅允许通过隧道访问。

一个简单的 UFW 规则看起来是这样的:

sudo ufw status verbose

关键不是选哪个防火墙品牌。关键是:清楚哪些端口是开放的。

3) 确认路由设置符合你的需求。

这是初学者容易出错的地方,所以先问最简单的问题:「我是在隧道传输所有互联网流量,还是只传输私有子网?」

在服务器和客户端上检查路由:

ip route

如果只需要访问家庭子网,应该看到该子网的路由条目,而不是覆盖所有流量的默认路由。如果确实要全隧道配置,那么默认路由是合理的,但此时你需要更关注 DNS 和 MTU 这两个参数。

4) 在进行优化之前,先制定回滚方案。

这步很容易被忽略,忽略了往往会后悔。在修改防火墙规则、NAT 或隧道设置前,先在托管面板里拍个快照。在我们基础架构团队,大多数「我被锁在外面了」的工单都源于跳过了这个步骤。

如果处理这种重叠情况仍然让你觉得太复杂,这说明了什么。很多人更乐于使用简单的 VPN 应用来处理公共 Wi-Fi,只有当远程访问成为真正的需求时,才会切换到 VPN 和 VPS 的设置。

使用 VPN 和 VPS 时常见的错误

我们专门开辟这个区域,因为同样的问题一次又一次地出现在工单和论坛讨论中。

症状 → 可能原因 → 解决方案

| 症状 | 可能原因 | 修复 |

| VPN 已「连接」但流量没有变化 | 分割隧道、路由断裂或 DNS 不匹配 | 检查变更前后的IP地址,然后验证DNS解析器 |

| 网站仍能知道你的位置 | Cookie、账户、设备定位服务 | 退出登录,使用隐私模式测试,检查浏览器权限 |

| 自托管 VPN 在移动设备上速度缓慢 | MTU 不匹配,移动网络开销,距离问题 | 测试 MTU,从笔记本电脑测试,选择更近的地区 |

| 在家能用,某些网络上会失败 | UDP 被阻止 | 使用备用端口(通常是 OpenVPN 的 443 端口)或隐身模式。仅改变端口通常无法解决问题,如果流量本身被拦截的话。 |

| 看起来不错,但流量会出现卡顿 | 上行链路拥塞或饱和 | 监控链路饱和度,测试不同地区,保持配置简洁 |

快速提示 关于「速度慢」:很多「速度慢」其实就是物理原因。你的端点离得远,数据包要走更长的路线。这会导致延迟,远在用完带宽之前就能感受到。

总的来说,一旦理解了两者在距离、路由和端点上的区别,大多数性能问题都能解释清楚。

该选哪一个?四种常见场景,直接答案

既然你已经掌握了基础知识,这里是我们看到的典型使用场景和对应的建议。

如果你想在公共 Wi-Fi 上更安全地浏览

选择 VPN。这就是它的本职工作。

现实中就是机场和酒店的场景。你在登录邮箱、查银行账户、发工作消息。你不需要在网上运行什么服务。你只是想在陌生网络上加密自己的流量。

这是最常见的读者场景,所以这篇文章主要针对这一点。除非你特别想运行自己的端点,否则不需要 VPS。

如果你需要一台服务器来在线运行应用

选择 VPS。如果你要托管网站、构建应用、运行机器人或做测试,你需要 VPS,因为这是你能完全控制的机器。

这也是 VPN 和 VPS 可以很好配合的地方。基本思路就是:公开应用保持在常规端口,但把管理路径放在 VPN 后面,这样你的仪表板和敏感操作就不会暴露在开放网络上。

如果你想要一份「服务器可靠性无忧」的实用清单,我们的指南 在 VPS 上运行业务应用 重点介绍了减少停机时间的最佳实践。

如果你想要一个由你自己控制的私有出口

这是经典的「我想要自己的端点」场景。也是人们最常把 VPN 和 VPS 组合在一起的原因。

在 VPS 上运行 VPN 可以给你:

- 一个属于你的稳定 IP。

- 掌控密钥、节点和访问权限。

- 在与你的出差或远程工作需求相匹配的地区部署一个网关。

代价是你要自己处理那些琐事:系统更新、防火墙配置,还有偶尔的网络问题排查。

如果你需要为小团队提供远程访问

如果你需要为同事、外包合作者或客户提供私有工具的访问权限,在 VPS 上运行 VPN 服务器是个很好的方案。你可以轮换密钥、撤销访问权限,并保留完整的配置审计日志。

这里还有一个值得关注的问题:运维债务。团队越小,系统就越要保持简洁。配置要简洁,节点列表要简洁,防火墙规则也要简洁。

VPN 和 VPS 在这样的环境中表现出色,不会占用你的周末。

如果你从上面的场景中得出的结论是「我需要一台服务器,而且希望私有访问能够稳定可靠」,那么选择 VPS 配置正好适合你。价格实惠,操作简单,还附带全年无休的免费支持。

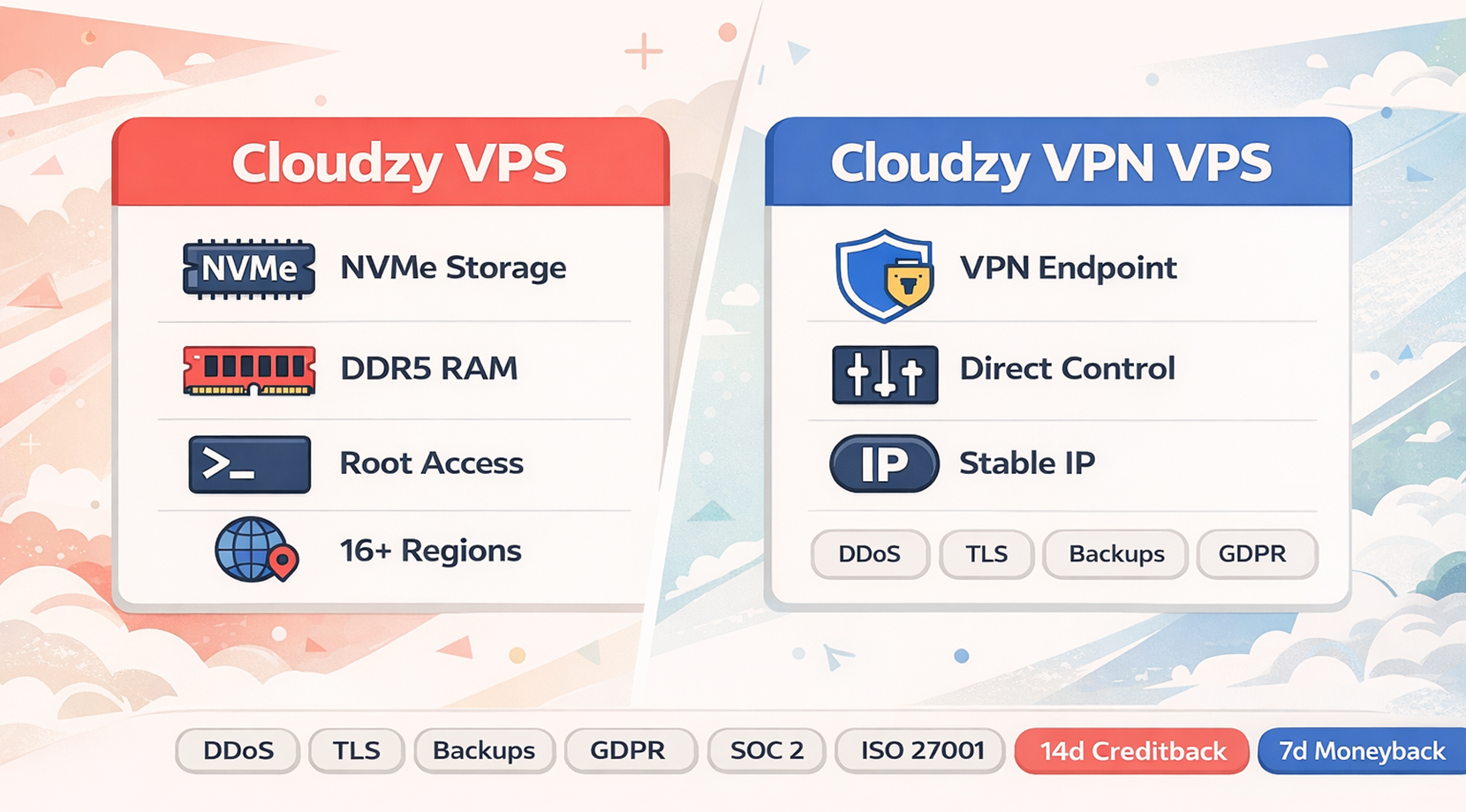

实用方案:使用 Cloudzy VPS 进行托管,使用 Cloudzy VPN VPS 进行私密访问

如果你真正需要的是「我需要一个服务器,同时也需要私密访问」,Cloudzy 的方案正好满足这个需求。

如果要托管工作负载,你可以 购买 VPS 计划包含专用资源、NVMe SSD 存储、DDR5 RAM、完整的 root 访问权限,以及遍布 12 个地区的服务器位置。

60 秒内部署,根据工作负载增长灵活扩展,按小时、按月或按年付费。

对于私密访问的部署,我们的 VPN VPS 主机 用于在你控制的基础设施上运行 VPN 端点而设计。当 VPN 和 VPS 属于同一工作流的情况下,这一点尤为重要。

性能之外,我们还在平台中内置了必要的安全措施:多层 DDoS 防护和自动威胁缓解、TLS 传输加密、每日自动备份和 30 天保留策略,以及 GDPR、SOC 2 和 ISO 27001 合规认证。

账单灵活多样,支持按需付费。我们接受加密货币(BTC 和 ETH)、PayPal、主流信用卡和借记卡(Visa、Mastercard、Amex、Discover),以及 Alipay、Skrill、Perfect Money 和稳定币。如果你启动服务器进行测试,未使用的额度在 14 天内可全额返还,同时提供 14 天退款保证。

关键不在于'买一件东西'。关键在于解决实际的工作流问题:一台可靠的服务器,加上一条稳定的私密访问路径。