远程桌面协议(RDP)是远程

管理的关键工具,允许用户从远处控制系统。然而,

它的广泛使用使其成为暴力破解攻击的主要目标。

这些攻击利用弱密码尝试获得对系统的未授权

访问权限。随着远程工作的兴起,保护 RDP 的安全变得比以往任何时候都更加重要。

从未如此关键。

全面

提升 RDP 安全性指南

通过遵循下列建议,你可以加强

远程桌面环境的防御,防止未授权

访问和网络威胁。

重命名

管理员账户和保护用户访问权限

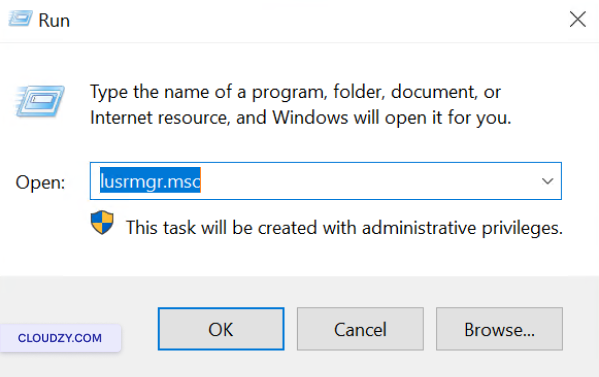

按下 Windows 键 + R,输入

lusrmgr.msc,并按 Enter 打开

本地用户和组管理器。

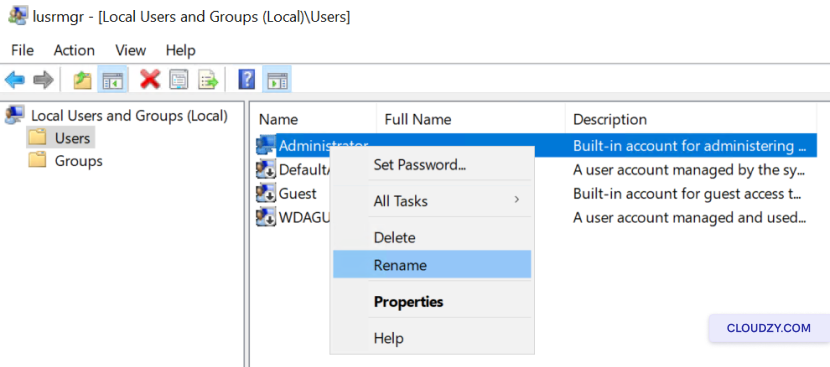

重命名管理员账户:

- 在中间窗格中,右键点击

Administrator 账户并选择

重命名.

- 输入管理员账户的新名称并按下

Enter.

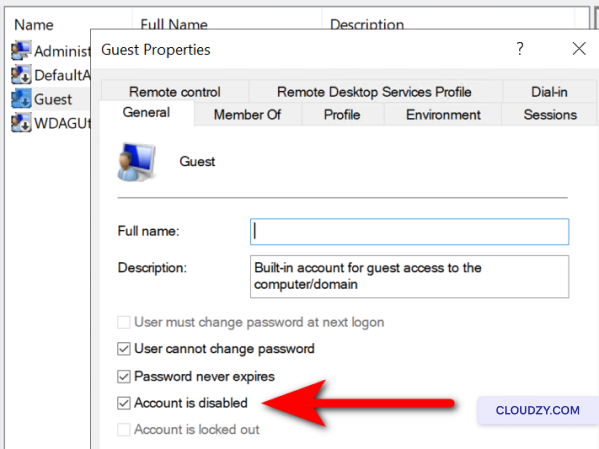

禁用来宾账户:

-

找到并双击来宾账户。

-

勾选 账户已禁用 复选框并点击

on OK.

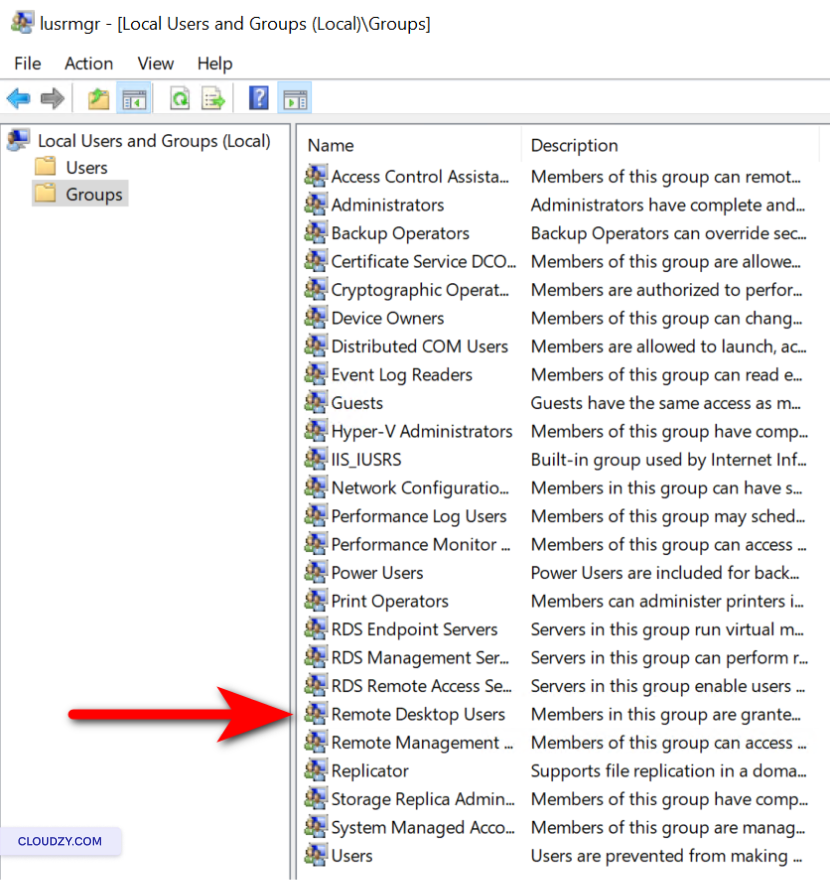

定期检查 RDP 访问权限:

-

点击 组 在左侧窗格中。

-

双击桌面上的 远程桌面用户

组 -

查看授权用户列表。要删除用户,请选择

该用户并点击 移除。要添加用户,请点击

添加 并输入必要信息。 -

点击 应用 然后 OK to

确认任何更改。

实现一个

强密码策略

-

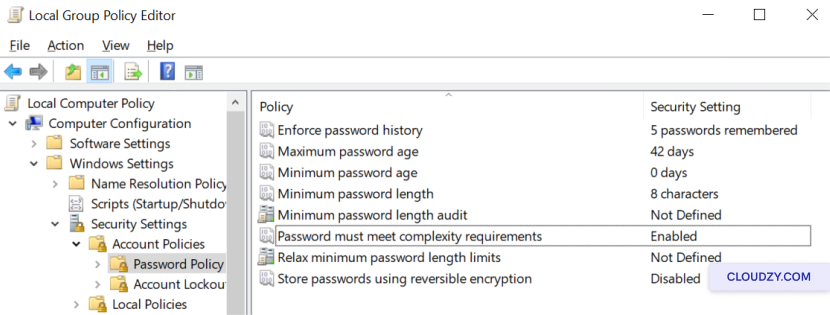

按下以打开组策略编辑器 Windows 键 +

R,输入 gpedit.msc 进入运行

对话框。 -

导航到计算机配置 > Windows 设置 >

安全设置 > 账户策略 > 密码策略。 -

定义最小密码长度和复杂性要求以

增强安全性。 -

启用密码历史记录以防止最近密码的重复使用

密码

限制

RDP 通过防火墙配置访问

-

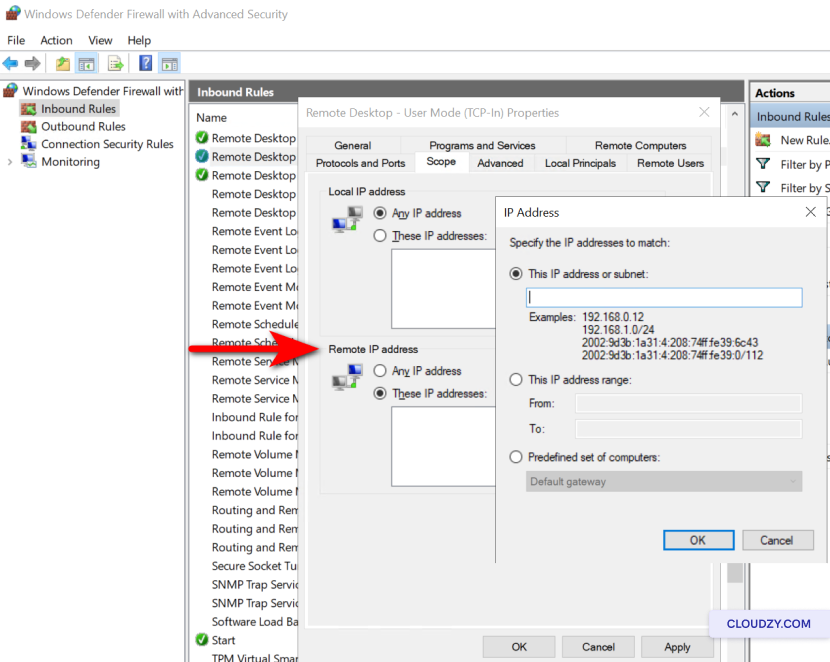

打开 Windows 高级安全防火墙 by

打字 wf.msc 在运行对话框中(Windows 键 +

R). -

点击 入站规则 在左边

窗格 -

找到以下规则 远程桌面 - 用户模式

(TCP-In) 以及 远程桌面 - 用户模式

(UDP-In). -

右键点击每条规则并选择

属性. -

下方 范围 标签页,点击 这些 IP

地址 在...中 远程IP地址

部分 -

点击 添加 并指定允许的 IP 地址

建立 RDP 连接。 -

点击以确认更改 OK 并确保

规则已启用。

设置

多因素身份验证

-

选择与你的 RDP 设置兼容的 MFA 方案(例如, 双重安全, Microsoft

Entra). -

按照 MFA 提供商的具体安装和配置说明进行操作

如何将其与 RDP 环境集成的指南。 -

注册用户并设置双因素验证等辅助身份验证方法

移动应用或硬件令牌。

启用网络

级别认证

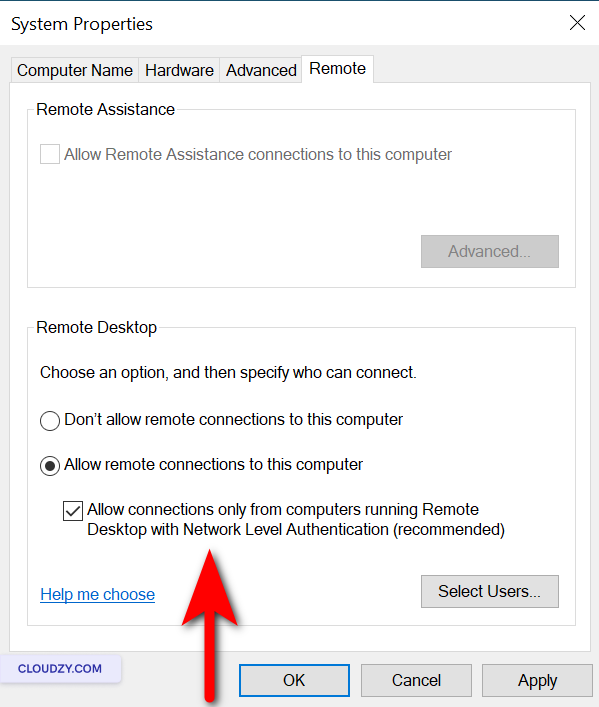

- 右键单击 这台电脑 并选择

属性.

-

点击 远程设置.

-

在...下面 远程桌面,确保 允许

仅允许运行远程桌面和网络的计算机进行连接

级别认证 已选择。

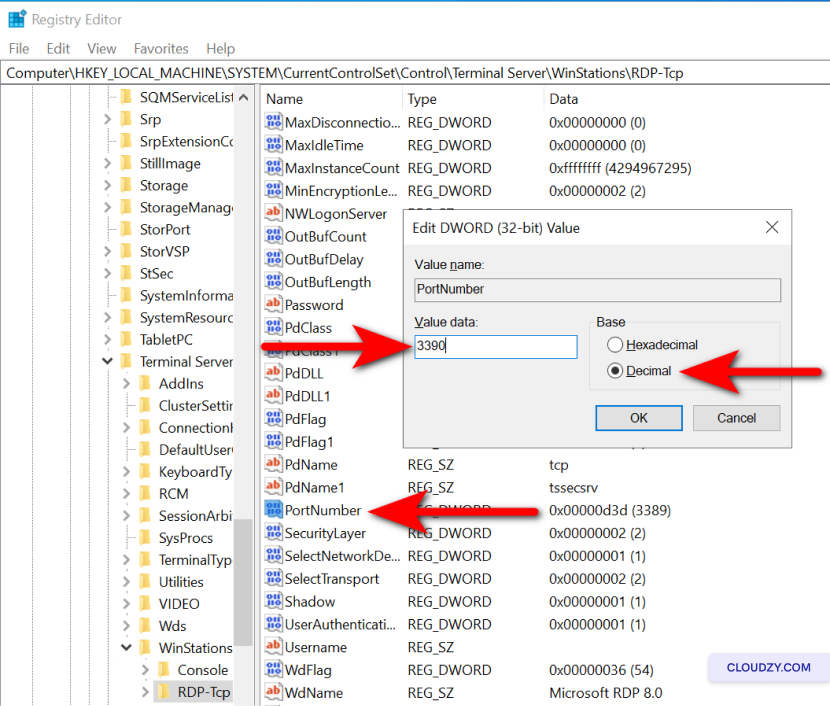

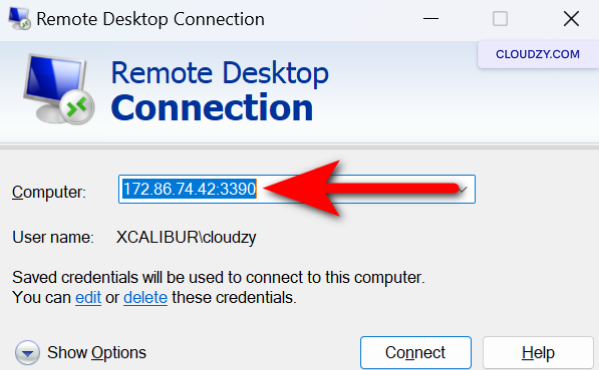

修改默认的 RDP

Port

-

按下 Windows 键 + R 打开"运行"

对话框。 -

类型 regedit 并按下 Enter to

打开注册表编辑器。 -

导航到 HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Svchost 下的 Server-Tcp。 Actually, let me provide a more direct translation: 导航到 HKEY_LOCAL_MACHINE\Server-Tcp。

-

查找 PortNumber 子项,双击它,

选择 小数,然后输入新的端口号。

- 点击 OK,关闭注册表编辑器,然后更新

相应地调整你的防火墙规则。

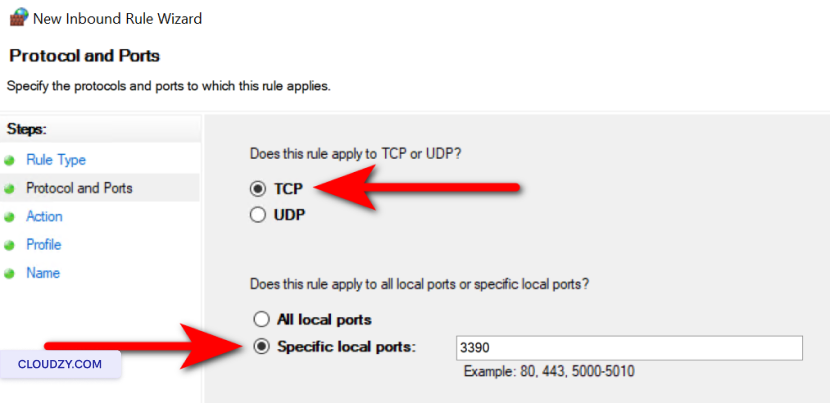

现在,在 Windows 上开放新端口

防火墙:

-

按下以打开 Windows 防火墙 Windows 键 +

R,输入 wf.msc. -

在左侧窗格中,点击 入站

规则. -

点击 新规则 在右侧窗格中。

-

选择 Port 并点击

下一步. -

选择 TCP 并指定你要使用的新端口号

在注册表编辑器中设置,然后点击下一步。

-

选择 允许连接 并点击

下一步. -

确保 域名, 私有以及

公众 被检查以定义规则的适用范围为

需要,然后点击下一步。 -

为规则命名,例如 自定义 RDP 端口,

并点击 完成. -

重启系统,然后确保通过新

港口

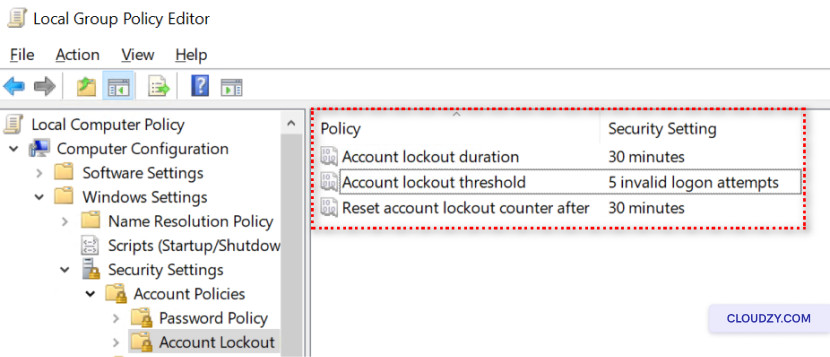

配置中

账户锁定策略

-

按下以打开组策略编辑器 Windows 键 +

R 并输入 gpedit.msc. -

导航到计算机配置 > Windows 设置 >

安全设置 > 账户策略 > 账户锁定

政策。 -

设置 账户锁定阈值、账户锁定

持续时间以及 重置账户锁定计数器

之后改为适当的值。

更新系统和

软件

-

在 Windows 更新设置中启用自动更新。

-

定期检查所有配合使用的软件的更新

与 RDP。 -

在计划维护窗口期间应用更新,以最大限度地降低

中断

部署

防病毒和反恶意软件解决方案

-

选择一款信誉良好的防病毒和反恶意软件。

-

按照制造商的说明安装软件。

说明。 -

将软件设置为自动更新并定期执行

扫描。

进行

定期安全审计和设置警报

-

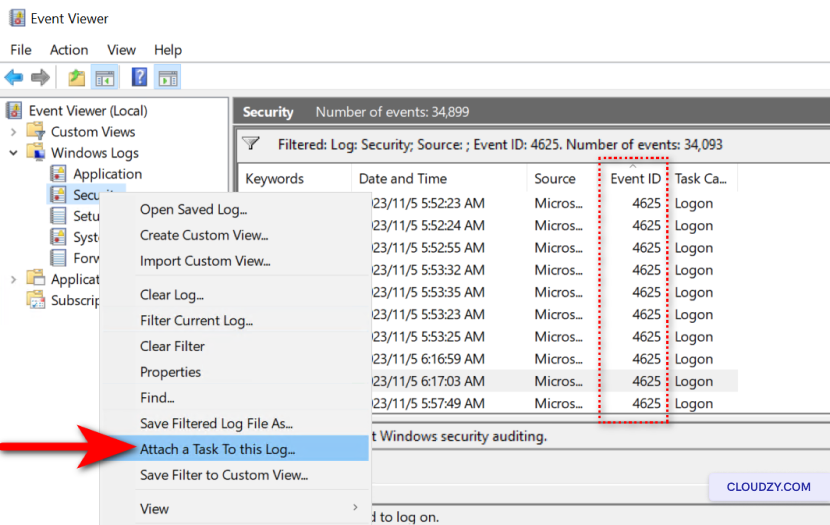

通过输入以打开事件查看器 eventvwr.msc in

运行对话框(Windows 键 + R)。 -

导航到 Windows 日志 > 安全,查找事件 ID

4625. -

要设置警报,右键单击 安全 以及

选择 将任务附加到此日志…. -

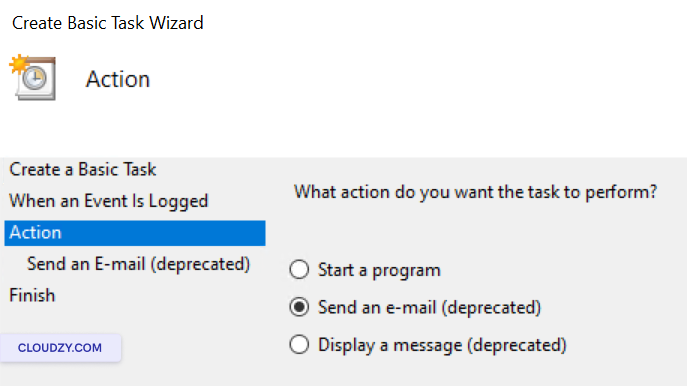

按照向导创建由多个

事件 ID 4625 的实例。

- 选择一个操作,比如发送邮件或显示消息,当

任务已触发。

- 完成向导并为任务命名,便于识别。

使用 VPN 进行

额外安全

-

根据您的安全需求,确定是否需要 VPN

以及通过 RDP 访问的数据的敏感性。 -

选择一家可靠的 VPN 服务提供商,或者自行搭建 VPN

你有这个能力。 -

在所有设备上安装并配置 VPN 客户端软件

将使用 RDP。 -

在启动 RDP 之前,教用户如何连接到 VPN

会话以确保远程桌面流量得到加密且

确保 -

定期更新和维护 VPN 基础设施以解决

任何安全漏洞,并确保它保持强大抵御

威胁

像数字堡垒一样加强你的 RDP。定期更新和

最佳实践是你网络防线的守护者,确保你的防御措施始终有效

保持防线坚固。保持警惕并主动出击,你的网络安全取决于此

我们正在处理。如有任何问题,请随时联系我们的支持团队

团队通过 提交

票证.