SSH 是一种安全的网络协议,用于在系统之间创建加密隧道。对于需要远程访问计算机且不需要图形用户界面的开发者来说,它仍然很受欢迎。虽然 SSH 已经存在了几十年,为无数用户提供了可靠的服务,但它仍然可能受到某些错误的影响。

SSH 社区已广泛记录了许多常见的错误及其解决方案。包括 防火墙不兼容, SSH 公钥注入问题, SSH 文件密钥模式问题,以及"Warning: Remote Host Identification Has Changed"错误。

这个错误会在所有主流操作系统上出现,包括 Windows、Linux 和 macOS。问题的根源可能是真实的安全隐患,而非简单的技术故障。在本文中,我们会解释这种情况为什么发生、它对你的 SSH 连接安全意味着什么,以及如何在各个主流平台上解决它。

远程主机标识已更改警告的原因是什么(你需要担心吗?)

"Warning: Remote Host Identification Has Changed"错误会在以下情况下出现:当存储在您的 known_hosts 文件与服务器当前呈现的密钥不匹配。这种不匹配会触发 SSH 内置的安全机制来保护你免受潜在威胁。

主机密钥变更的合理原因

服务器主机密钥发生变化,可能有以下几种无害的原因。根据所使用的密钥类型不同,有时错误信息也会略有差异,例如显示"RSA host key has changed"。

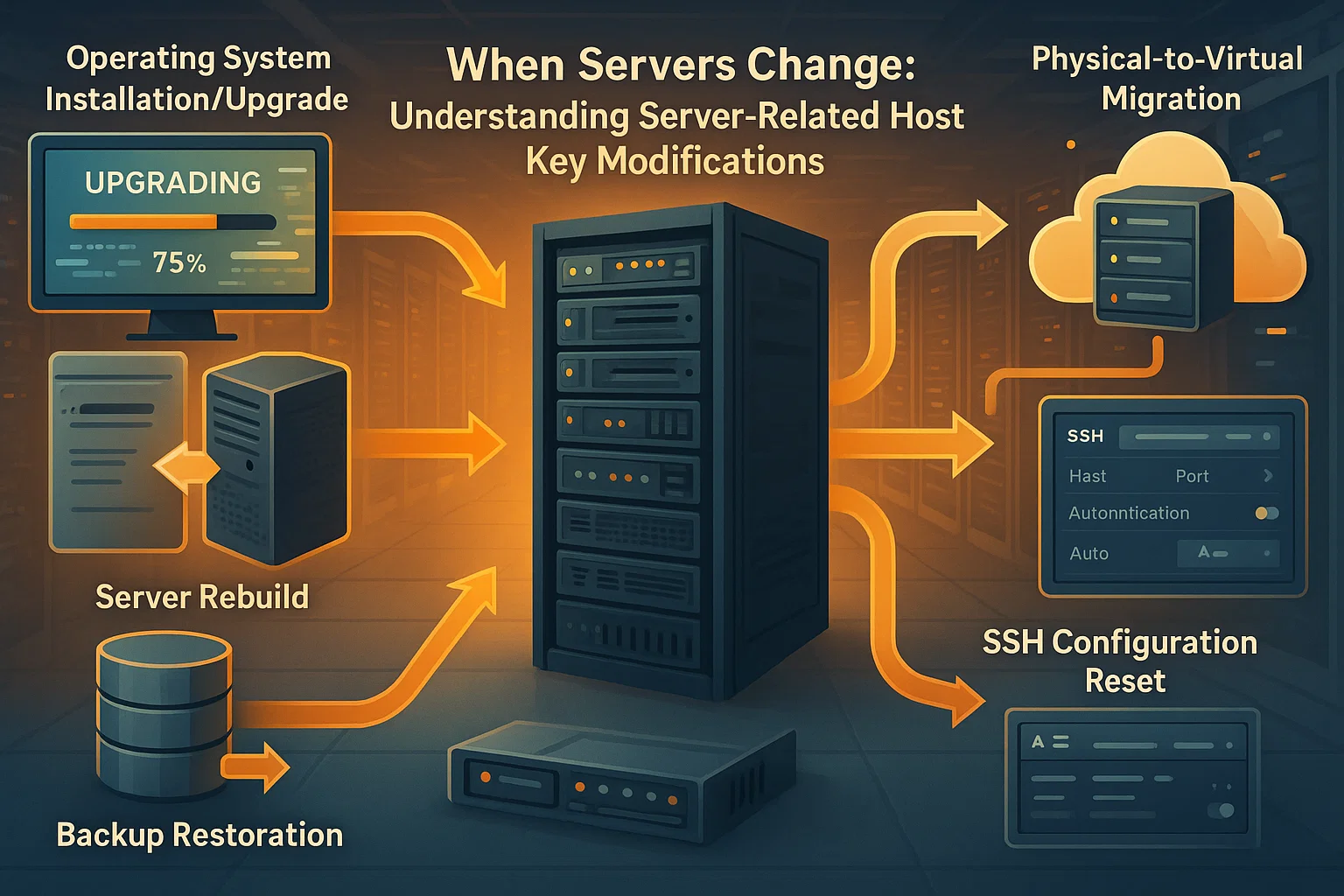

服务器相关变更:

- 服务器操作系统被重新安装或升级

- 服务器被重建或从备份恢复

- 服务器的 SSH 配置被重置

- 物理或虚拟机被替换

- 服务器迁移到新硬件

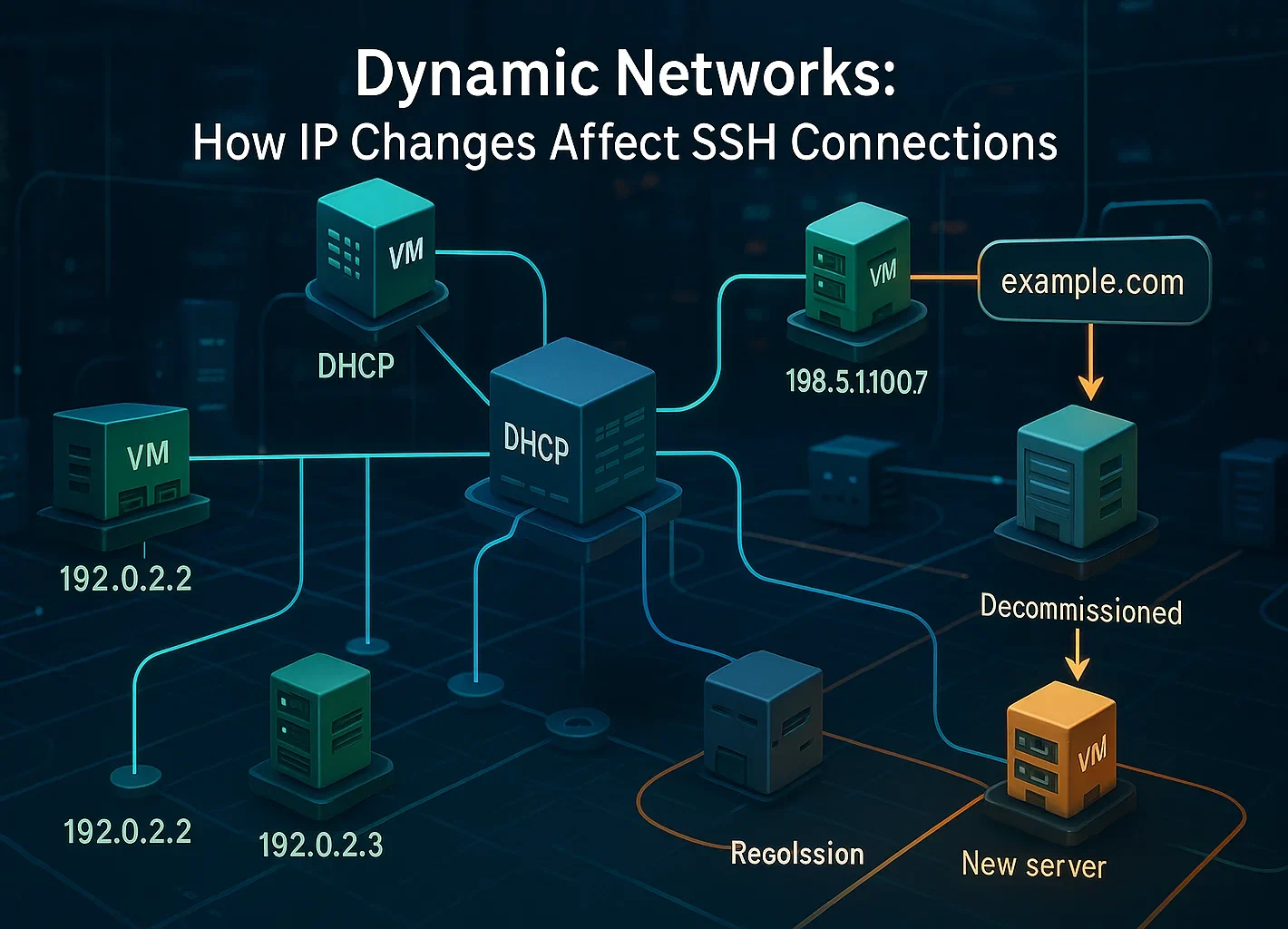

网络配置变更:

- 云提供商会定期回收IP地址,或者你的连接通过负载均衡器路由。

- DHCP 将IP地址重新分配给了另一台机器

- 已停用服务器的IP被分配给了新系统

- DNS 记录被更新为指向不同的服务器

密钥管理操作:

- 系统管理员手动重新生成主机密钥以保证安全

- SSH 服务器软件被重新安装

- 安全策略要求进行密钥轮换

重要的是要认识到用户密码更改不会影响主机密钥。这些代表不同的身份验证机制。主机密钥仅在服务器本身或其 SSH 配置被修改时才会改变。

何时应该认真对待此警告

虽然许多主机密钥变更都是合理的,但这可能表明存在真正的安全威胁。如果出现以下情况,你应该保持警惕:

- 你没有对服务器进行任何更改,也不知道有任何计划维护

- 你无法与服务器管理员确认密钥变更的原因

- 服务器通过公网或不受信任的连接访问

- 你正在连接生产系统或包含敏感数据的服务器

中间人攻击虽然相对罕见,但确实会发生。在这类攻击中,攻击者会将自己置于你的计算机和合法服务器之间,拦截所有流量。

人为错误 社会工程学占安全漏洞的 68%,这意味着警惕至关重要。你可以通过了解以下内容来进一步保护你的系统 暴力破解防护。

IBM 的最新数据显示,全球 数据泄露 2025 年为 440 万美元,平均检测时间为八个月。这说明了为什么 SSH 的主机密钥验证机制存在,以及为什么你不应该在未调查的情况下忽略这些警告。

如何确认这个警告是否安全

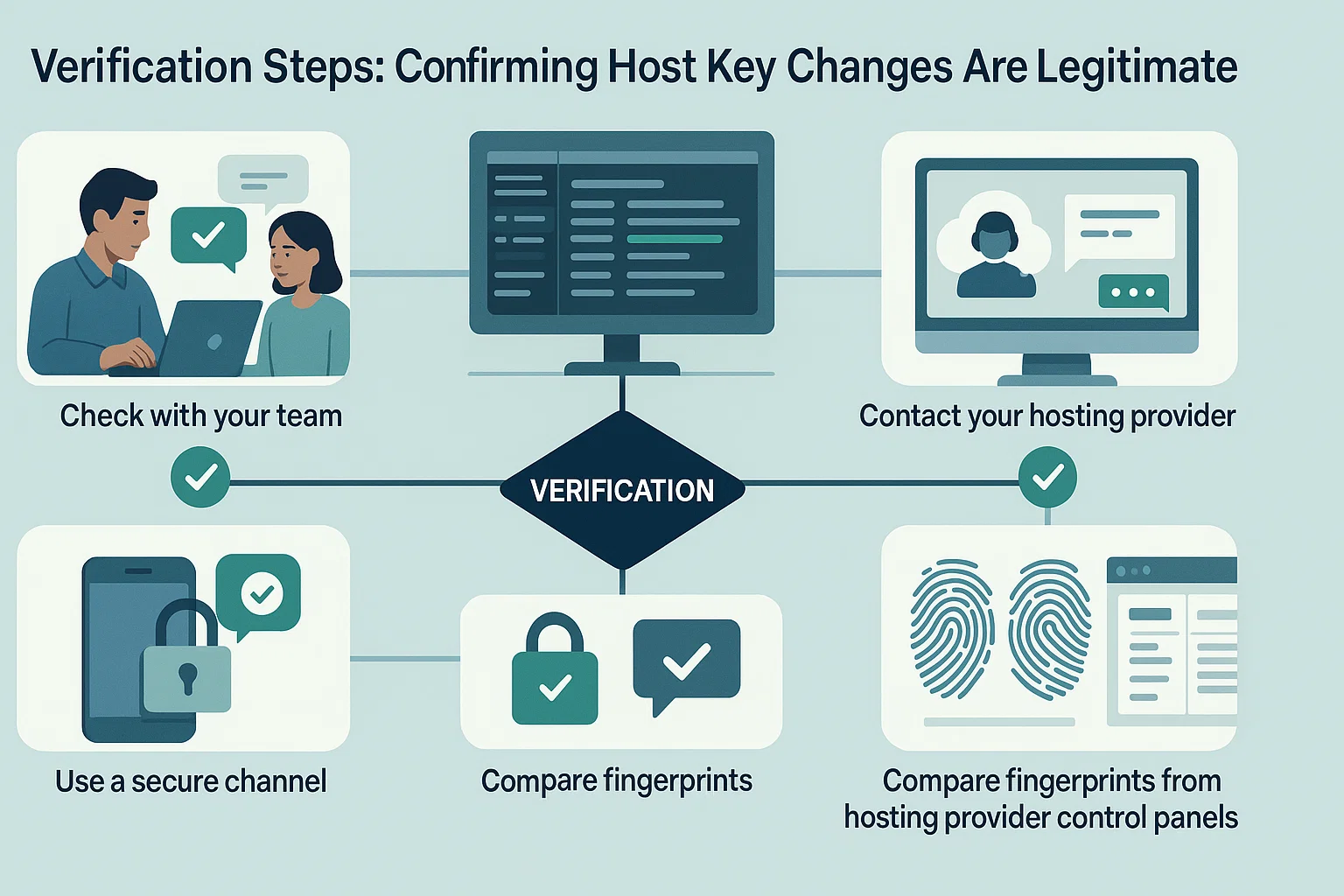

在着手解决问题之前,请先进行以下验证步骤:

- 与你的团队确认: 如果你与同事共用服务器访问权限,要问清楚他们是否做过修改

- 查看服务器日志: 查看维护记录或变更日志了解最近的活动

- 联系您的主机服务商: 如果使用云服务,请确认是否有过维护

- 使用安全通道: 如果可以,请通过已知的安全网络连接以验证指纹

- 对比指纹 某些托管提供商在其控制面板中显示当前 SSH 指纹

如果你确认密钥变更是合法的,可以安全地删除旧密钥并接受新密钥。

如果你想避免动态 IP 重新分配或主机密钥冲突,选择什么样的基础设施会产生很大影响。

Cloudzy 提供 SSH VPS 主机 配备独立静态 IP。您的服务器搭载 AMD Ryzen 9 处理器和 NVMe 存储,确保命令瞬间执行。我们的网络覆盖 12 个全球节点,带宽达 40 Gbps。此外,免费提供 DDoS 保护,让您的连接始终安全。

如何修复"Remote Host Identification Has Changed"错误

解决方法很简单:从系统中删除旧的密钥记录。这样可以清除不匹配的状态,让你在下次连接时保存新密钥。查看我们的指南了解 SSH 客户端 获取更多工具。

你可以用一条命令完成,也可以手动编辑文件。

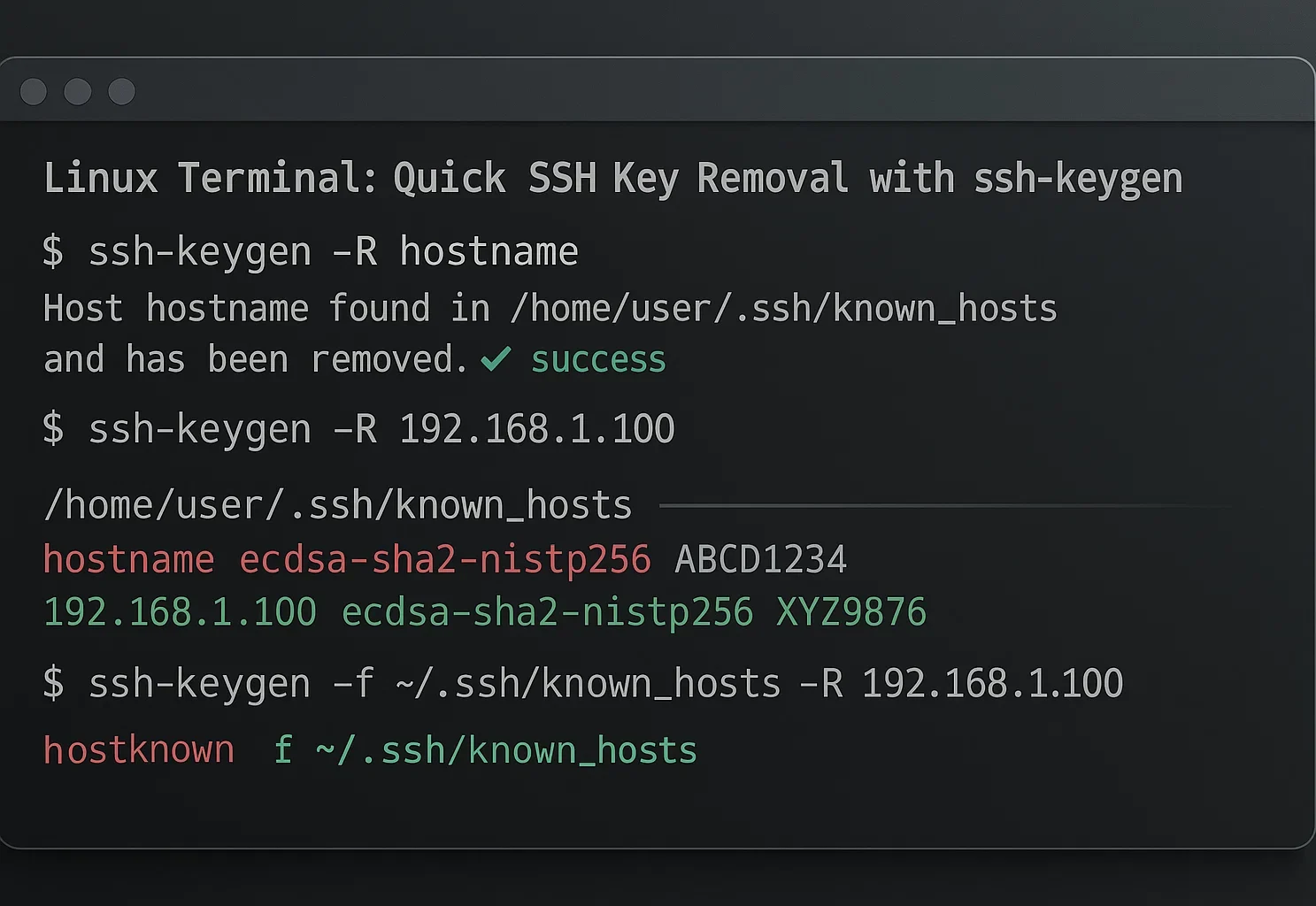

方法 1:命令行(最快)

这个方法适用于 macOS、Linux 和 Windows 10+(使用 OpenSSH)。这是解决此错误最快的方式。如需了解更多信息,请阅读 ssh-keygen 手册页.

- 打开你的终端。

- 运行此命令(替换 hostname 使用您的服务器 IP 或域名):

ssh-keygen -R hostname如果你更喜欢可视化编辑器,可以自己删除这个键。错误信息通常会明确告诉你要删除哪一行。

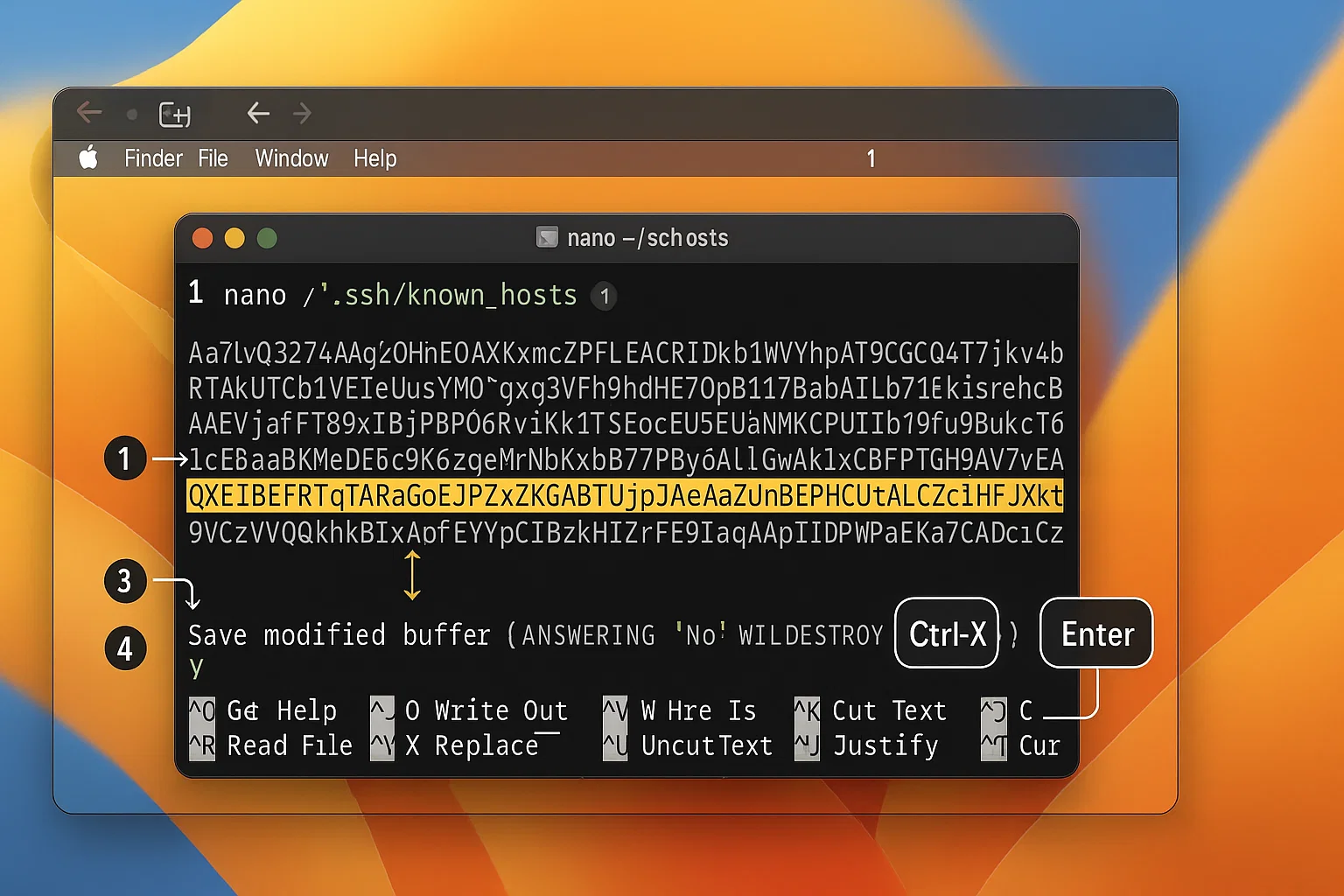

打开你的终端,用以下命令编辑该文件 Nano:

nano ~/.ssh/known_hosts

找到错误信息中的那一行。删除它,然后按 Ctrl + X 和 Y 保存。

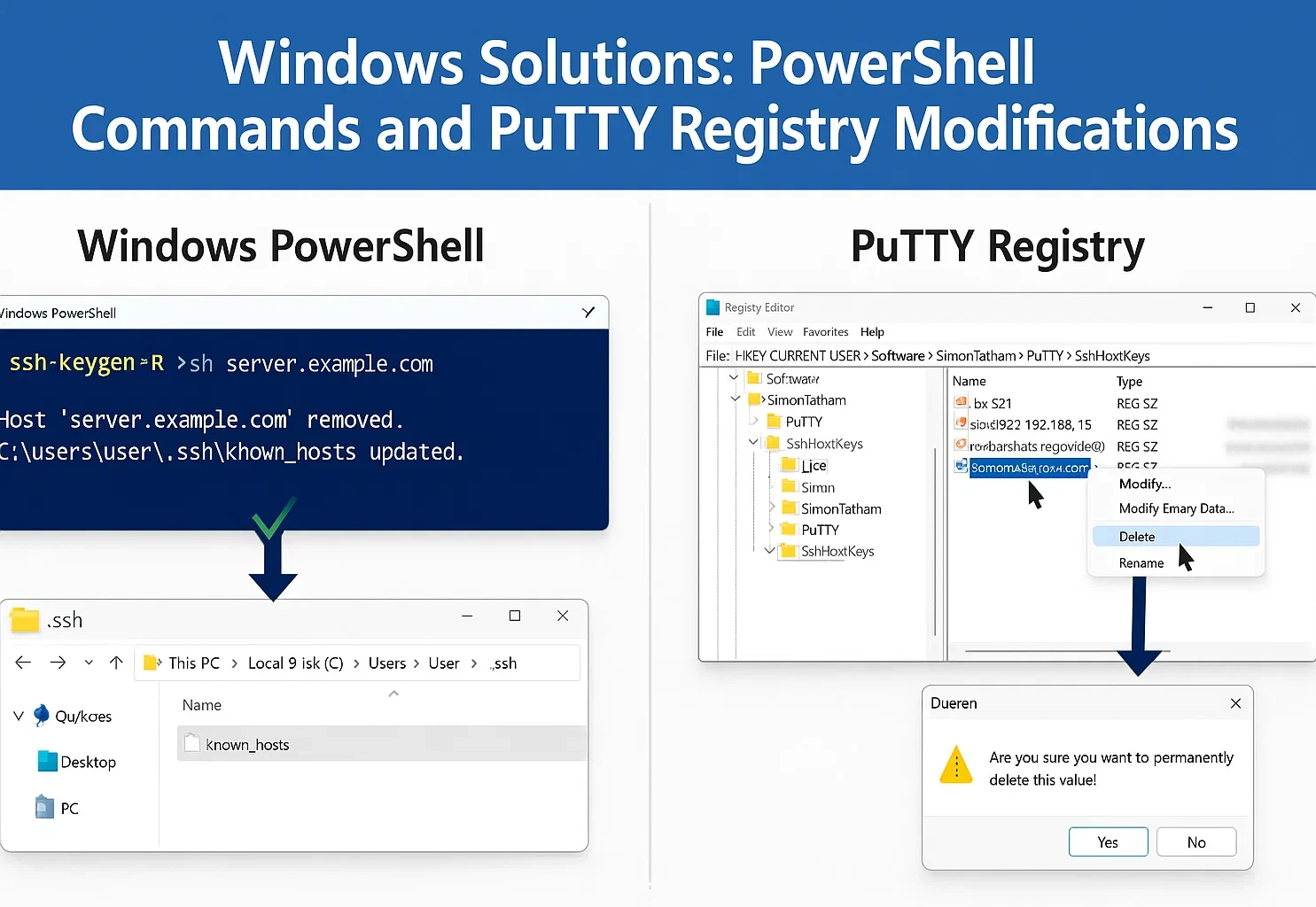

Windows 解决方案

Windows 用户通常使用内置的 OpenSSH 客户端或 PuTTY。

选项 1:Windows OpenSSH (Windows 10/11)

在 Windows 10 和 11 上,OpenSSH 是一项可选功能。通过"设置">"应用">"可选功能"添加它。Server 2025 包含客户端,但你必须将其打开。

如果你使用 PowerShell 或 Command Prompt, ssh-keygen 方法 1 的命令在这里也能用。

如果要手动编辑文件:

- 按下 Windows 键 + R.

- 类型 %USERPROFILE%\.ssh 并按下 Enter.

- 打开 known_hosts 用记事本打开文件。

- 删除导致错误的那一行,然后保存文件。

如需正确管理密钥,请查看我们的指南 在 Windows 中生成 SSH 密钥.

方案 2:使用 PuTTY

PuTTY 将密钥存储在 Windows 注册表中,而不是文件中。

- 打开注册表编辑器(按 Windows 键 + R,输入 regedit,然后点击 Enter).

- 导航至: HKEY_CURRENT_USER\Software\SimonTatham\PuTTY\SshHostKeys\

- 找到与你的服务器主机名或 IP 地址匹配的条目。

- 右键单击它并选择 删除.

Linux 解决方案

这 ssh-keygen 我们讲过的命令 方法 1 这是在 Linux 上修复此问题的标准方法。速度快,原生支持。

手动编辑

如果你想查看文件内容,可以用 Nano 这样的文本编辑器来编辑它。

- 打开你的终端。

- 类型 nano ~/.ssh/known_hosts 并按下 Enter.

- 在错误信息中找到提及的行号。

- 删除该行,然后按 Ctrl + X 和 Y 保存。

您也可以使用 Vim (vim ~/.ssh/known_hosts)如果你熟悉的话。

关闭检查的风险提示

你可以强制 SSH 跳过验证进行连接,但这样做风险很大。它会绕过中间人攻击防护。

仅在受信任的网络上进行本地测试时才使用此方法。对于 macOS 和 Linux,输入以下命令:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null [email protected]如果您使用的是 Windows,Unix 路径会失败。您必须使用 NUL 让旁路正常工作:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=NUL [email protected]不要在公共网络或生产服务器上运行这些覆盖配置。

修复密钥不匹配是常规维护工作,但你可以采取更多措施来保护连接安全。机器人经常对默认的 22 端口进行暴力破解攻击。你可以通过以下方式避免大部分这类攻击噪音 在 Linux 中更改 SSH 端口 转向更难以预测的方向。

切勿在生产服务器或不受信任的网络上使用此方法。

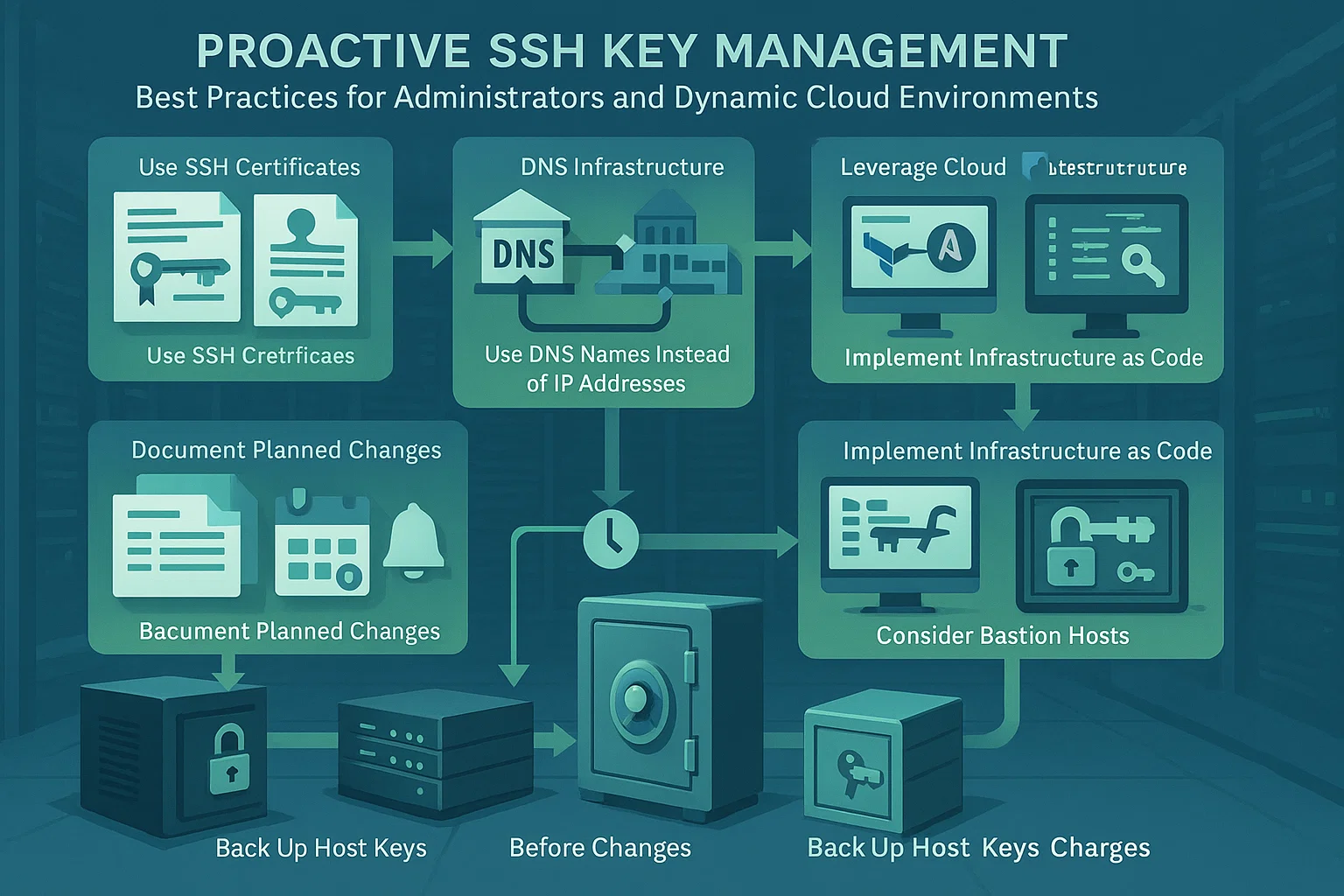

如何防止下次出现"远程主机识别已更改"消息

虽然你无法完全阻止合法的主机密钥变更,但可以减少中断,同时保持更好的安全实践。

快速参考指南

| 您的角色 | 关键策略 |

| 系统管理员 | 备份密钥、记录变更、使用证书,定期轮换密钥 |

| 普通用户 | 维护清单、通过安全渠道验证、监控日志 |

| 云环境

用户 |

使用 DNS 名称、利用提供商工具、实施基础设施即代码 |

面向系统管理员

备份主机密钥: 在重装操作系统前保存密钥 /etc/ssh/ 之后恢复,以防用户收到警告。

记录计划变更: 在修改密钥前通知用户,并通过安全方式共享新的指纹。这让他们可以验证连接。

使用 SSH 证书: 大型团队应使用中央证书机构。它为主机密钥签名,无需手动验证。

实施密钥轮换: 制定主机密钥变更计划。可预测的更新比突然变更更容易让团队应对。

面向普通用户

保持库存: 保留个人服务器指纹记录,或使用团队的安全文档。

通过带外渠道验证: 对照可信的来源(如云控制台)验证密钥,而不是临时消息。

监控日志 定期检查本地 SSH 日志,查看异常连接模式或重复错误。

使用配置管理: 用 SSH 配置文件处理动态开发环境,无需降低安全设置。

面向动态云环境

使用 DNS 名称: 用主机名而非 IP 地址连接。当底层地址改变时,这保持一致性。

利用云工具: 使用服务商控制台获取当前指纹。在接受任何更改之前,用这些工具验证密钥。

基础设施即代码 使用 Terraform 等工具自动化关键验证。对于高级设置,你也可以 使用 SSH SOCKS5 代理.

堡垒主机 配置跳板服务器并使用稳定的密钥。它们是访问你的动态基础设施的安全入口。

结论

「Warning: Remote Host Identification Has Changed」是 SSH 的重要安全机制,而非可以忽略的小问题。这个警告通常由服务器维护或配置变更等正常操作触发,但它的核心作用是防范中间人攻击和未授权访问。

遇到这个警告时,在继续操作前先确认原因。多数情况下解决方法很简单:用对应操作系统的方法删除旧的主机密钥,然后在下次连接时接受新密钥。

通过了解 SSH 主机密钥的工作原理并遵循最佳实践,你可以在远程访问工作流中同时保持安全性和便利性。如需了解更多关于安全文件传输的信息,请参阅 通过 SSH 复制文件.